Эксплойты для проверки концепции (PoC) для уязвимость безопасности CVE-2023-4911, получившая название Looney Tunables, уже были разработаны после того, как на прошлой неделе была раскрыта критическая уязвимость переполнения буфера, обнаруженная в широко используемой библиотеке GNU C (glibc), присутствующей в различных дистрибутивах Linux.

Независимый исследователь безопасности Питер Гейсслер; Уилл Дорманн, аналитик уязвимостей программного обеспечения из Института программной инженерии Карнеги-Меллона; и голландский студент по кибербезопасности в Технологическом университете Эйндховена были среди тех, кто публикует PoC эксплойты на GitHub и в других местах, что указывает на то, что вскоре могут последовать массовые нападения в дикой природе.

Уязвимость, обнаруженная исследователями Qualys, представляет собой значительный риск несанкционированного доступа к данным, изменения системы и потенциальной кражи данных для систем под управлением Fedora, Ubuntu, Debian и некоторых других основных дистрибутивов Linux, потенциально предоставляя злоумышленникам root-права на бесчисленных системах Linux.

В отчете Qualys отмечается, что помимо успешного использования уязвимости и получения полных root-прав в стандартных установках Fedora 37 и 38, Ubuntu 22.04 и 23.04, Debian 12 и 13, другие дистрибутивы также, вероятно, были уязвимы и пригодны для использования.

«Эта реальная угроза безопасности системы и данных в сочетании с возможным внедрением уязвимости в автоматизированные вредоносные инструменты или программное обеспечение, такое как наборы эксплойтов и боты, увеличивает риск широкомасштабного использования уязвимостей и сбоев в обслуживании», — Саид Аббаси, менеджер по продуктам Qualys. Threat Research Unit, объявленный на прошлой неделе, когда была обнаружена уязвимость.

Многогранная угроза

Перехват root-прав Linux может быть очень опасным, поскольку он предоставляет злоумышленникам высочайший уровень контроля над системой на базе Linux, а root-доступ облегчает повышение привилегий по сети, что может поставить под угрозу дополнительные системы, что расширяет масштаб атаки.

Например, в июле были обнаружены две уязвимости в реализации популярной файловой системы на основе контейнеров в Ubuntu. разрешенные злоумышленники для выполнения кода с правами root на 40% облачных рабочих нагрузок Ubuntu Linux.

Если злоумышленники получают root-доступ, они, по сути, имеют неограниченные полномочия изменять, удалять или извлекать конфиденциальные данные, устанавливать вредоносное программное обеспечение или бэкдоры в систему, продолжая текущие атаки, которые остаются незамеченными в течение длительного периода времени.

Корневой захват обычно часто приводит к утечке данных, обеспечивая несанкционированный доступ к конфиденциальной информации, такой как данные клиентов, интеллектуальная собственность и финансовые отчеты, а злоумышленники могут нарушить бизнес-операции, подделав важные системные файлы.

Такое нарушение критически важных операций системы часто приводит к перебоям в обслуживании или снижению производительности, что приводит к финансовым потерям и ущербу репутации организации.

Угроза захвата root-прав сохраняется и расширяется — например, недавно был обнаружен типоквотирующий пакет npm, скрывающий полнофункциональный троян RAT для удаленного доступа Discord. КРЫСА – это готовый руткит и инструмент для взлома это снижает входной барьер для проведения атак на цепочку поставок программного обеспечения с открытым исходным кодом.

Обеспечение безопасности систем

Экспоненциальный рост базы распространения Linux сделал его большая цель для субъектов угроз, особенно в облачных средах.

У организаций есть несколько вариантов превентивной защиты от корневого захвата Linux — например, регулярное исправление и обновление операционной системы и программного обеспечения Linux, а также применение принципа наименьших привилегий для ограничения доступа.

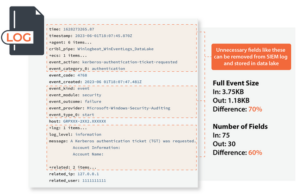

Другие варианты включают развертывание систем обнаружения и предотвращения вторжений (IDS/IPS) и усиление контроля доступа, подкрепленное многофакторной аутентификацией (MFA), а также мониторинг системных журналов и сетевого трафика, а также проведение аудитов безопасности и оценок уязвимостей.

Ранее в этом месяце Amazon объявила, что добавит новые требования МИД для пользователей с наивысшими привилегиями, с планами со временем включить и другие уровни пользователей.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.darkreading.com/vulnerabilities-threats/looney-tunables-linux-flaw-sees-snowballing-proof-of-concept-exploits

- :имеет

- :является

- 12

- 13

- 22

- 23

- 7

- a

- доступ

- через

- актеры

- Добавить

- дополнение

- дополнительный

- Позволяющий

- уже

- причислены

- изменения

- Amazon

- аналитик

- и

- объявило

- AS

- оценки

- At

- атаковать

- нападки

- аудит

- Аутентификация

- власть

- Автоматизированный

- Черные ходы

- барьер

- Использование темпера с изогнутым основанием

- BE

- , так как:

- было

- боты

- нарушения

- буфер

- переполнение буфера

- бизнес

- by

- пришел

- CAN

- Карнеги Меллон

- цепь

- облако

- код

- скомпрометированы

- проведение

- контроль

- контрольная

- может

- соединенный

- критической

- решающее значение

- клиент

- данные клиентов

- Информационная безопасность

- опасно

- данным

- доступ к данным

- Нарушения данных

- безопасность данных

- По умолчанию

- развертывание

- обнаружение

- развитый

- раскрытие

- раздор

- срывать

- Нарушение

- нарушения

- распределение

- распределения

- дублированный

- Голландский

- обеспечение соблюдения

- Проект и

- запись

- средах

- эскалация

- по существу

- пример

- выполнять

- расширяющийся

- Эксплуатировать

- эксплуатация

- эксплуатации

- использует

- экспоненциальный

- Экспоненциальный рост

- облегчает

- Файл

- Файлы

- финансовый

- недостаток

- следовать

- после

- Что касается

- найденный

- от

- полный

- полный комплекс услуг

- Gain

- Общие

- предоставление

- Рост

- взлом

- Есть

- наивысший

- очень

- HTTPS

- реализация

- in

- включают

- информация

- устанавливать

- пример

- Институт

- интеллектуальный

- интеллектуальная собственность

- в

- IT

- JPG

- июль

- Фамилия

- вести

- наименее

- уровень

- уровни

- Библиотека

- легкий

- такое как

- Вероятно

- Linux

- потери

- сделанный

- основной

- менеджер

- Mellon

- МИД

- изменять

- Мониторинг

- Месяц

- многогранный

- многофакторная аутентификация

- с разными

- сеть

- сетевой трафик

- отметил,

- получение

- of

- от

- .

- on

- постоянный

- открытый

- с открытым исходным кодом

- операционный

- операционная система

- Операционный отдел

- Опции

- or

- организация

- Другое

- Отключения

- за

- пакет

- особенно

- Заделка

- периодов

- Питер

- Планы

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- PoC

- Популярное

- представляет

- возможное

- потенциал

- потенциально

- представить

- предотвращение

- принцип

- привилегия

- привилегии

- Продукт

- Менеджер по продукции

- производительность

- собственность

- для защиты

- обеспечивать

- тянущий

- RAT

- недавно

- учет

- регулярный

- оставаться

- удаленные

- удаленный доступ

- репутация

- исследованиям

- исследователь

- исследователи

- ограничивать

- в результате

- Итоги

- Показали

- Снижение

- корень

- Бег

- s

- сфера

- безопасность

- Аудит безопасности

- видит

- чувствительный

- обслуживание

- несколько

- значительный

- Software

- разработка программного обеспечения

- цепочка поставок программного обеспечения

- скоро

- Источник

- укрепление

- "Студент"

- Успешно

- такие

- поставка

- цепочками поставок

- система

- системы

- взять

- поглощение

- осязаемый

- Технологии

- который

- Ассоциация

- кража

- сами

- они

- этой

- те

- угроза

- актеры угрозы

- время

- в

- инструменты

- трафик

- троянец

- два

- Ubuntu

- неразрешенный

- Ед. изм

- Университет

- обновление

- используемый

- Информация о пользователе

- пользователей

- различный

- Уязвимости

- уязвимость

- Уязвимый

- законопроект

- неделя

- ЧТО Ж

- были

- который

- широко

- широко распространена

- Дикий

- будете

- бы

- зефирнет