Искусственный интеллект (ИИ) — это не просто последнее модное словечко в бизнесе; это быстро меняет отрасли и переопределяет бизнес-процессы. Тем не менее, поскольку компании стремятся интегрировать искусственный интеллект и машинное обучение (МО) во все аспекты своей деятельности, они также внедряют новые проблемы безопасности и рисков. При акценте на гибких методах разработки для достижения конкурентного преимущества безопасность отходит на второй план. Так было в первые дни существования Всемирной паутины и мобильных приложений, и мы снова наблюдаем это в стремлении к искусственному интеллекту.

Способы создания, обучения и эксплуатации систем искусственного интеллекта и машинного обучения существенно отличаются от процесса разработки традиционных ИТ-систем, веб-сайтов или приложений. Хотя некоторые из тех же рисков, которые применяются в традиционной ИТ-безопасности, по-прежнему актуальны и для AI/ML, существуют несколько существенных и сложных различий. В отличие от веб-приложений, использующих базу данных, приложения ИИ основаны на моделях машинного обучения. Процесс построения модели включает сбор, обработку и уточнение данных; обучение моделей ML на данных; затем запускаем эти модели в масштабе, чтобы делать выводы и повторять их на основе того, что они изучают.

Существует четыре основные области, в которых разработка традиционного программного обеспечения и ИИ/МО расходятся. Это, соответственно, измененные состояния по сравнению с динамическими состояниями, правила и термины по сравнению с использованием и вводом, прокси-среды по сравнению с действующими системами, а также контроль версий по сравнению с изменениями происхождения.

Инструменты AI/ML с открытым исходным кодом, такие как Млфлоу и луч, предоставляют удобные рамки для построения моделей. Но многие из этих инструментов и инфраструктур программного обеспечения с открытым исходным кодом (OSS) страдают от нестандартных уязвимостей, которые могут привести к серьезной эксплуатации и нанесению вреда. По отдельности библиотеки AI/ML сами по себе создают гораздо большую поверхность для атак, поскольку они содержат огромные объемы данных и моделей, которые так же безопасны, как и инструмент AI/ML, в котором они сохранены. Если эти инструменты скомпрометированы, злоумышленники могут получить доступ к нескольким хранящую конфиденциальную информацию в базах данных, модифицируя модели и внедряя вредоносное ПО.

Задуманная безопасность для искусственного интеллекта и машинного обучения

Традиционной ИТ-безопасности не хватает нескольких ключевых возможностей для защиты систем искусственного интеллекта и машинного обучения. Во-первых, это возможность сканировать инструменты, используемые учеными, работающими с данными, для разработки строительных блоков систем искусственного интеллекта и машинного обучения, таких как Ноутбуки Jupyter и другие инструменты в цепочке поставок AI/ML на предмет уязвимостей безопасности.

Хотя защита данных является центральным компонентом ИТ-безопасности, в AI/ML она приобретает дополнительную важность, поскольку для обучения модели постоянно используются живые данные. Это оставляет злоумышленнику возможность манипулировать данными AI/ML и может привести к повреждению моделей и невыполнению намеченных функций.

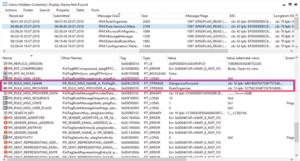

В средах AI/ML защита данных требует создания неизменяемой записи, которая связывает данные с моделью. Следовательно, если данные каким-либо образом модифицируются или изменяются, пользователь, желающий переобучить модель, увидит, что значения хеширования (которые используются для обеспечения целостности данных во время передачи) не совпадают. Этот контрольный журнал создает запись, позволяющую отслеживать, когда файл данных был отредактирован и где эти данные хранятся, чтобы определить, имело ли место нарушение.

Кроме того, сканирование моделей AI/ML необходимо для обнаружения угроз безопасности, таких как внедрение команд. Это связано с тем, что модель — это актив, который живет в памяти, но при сохранении на диск (для распространения среди коллег) в формат может быть внедрен код. Таким образом, хотя модель продолжит работать так же, как и раньше, она будет выполнять произвольный код.

Учитывая эти уникальные проблемы, вот несколько полезных рекомендаций, которые следует учитывать:

-

Найдите зависимости для уязвимостей: Контекстуальная видимость и надежные инструменты запросов могут создать широкое представление обо всех системах ML в режиме реального времени. Он должен охватывать всех поставщиков, поставщиков облачных услуг и ресурсы цепочки поставок, участвующих в разработке AI/ML, чтобы обеспечить представление обо всех зависимостях и угрозах. Динамическая спецификация материалов ML (ML BOM) может содержать список всех компонентов и зависимостей, предоставляя организации полную информацию о происхождении всех систем AI/ML в сети.

-

Безопасные разрешения в облаке: Утечка данных из облачных контейнеров может стать фатальным недостатком в безопасности ИИ, учитывая, что модель использует эти данные для обучения. Разрешения на сканирование в облаке являются приоритетом для предотвращения потери данных.

-

Приоритизация безопасности хранения данных: Внедряйте интегрированные проверки безопасности, политики и шлюзы, чтобы автоматически сообщать и предупреждать о нарушениях политик, чтобы обеспечить безопасность модели.

-

Инструменты разработки сканирования: Точно так же, как операции разработки превратились в операции по обеспечению безопасности, разработка AI/ML должна включать безопасность в процесс разработки, сканируя среды разработки и инструменты, такие как ML Flow, и их зависимости на наличие любых уязвимостей, а также все модели AI/ML и вводимые данные.

-

Регулярно проверяйте: Автоматизированные инструменты могут предоставить необходимые неизменяемые реестры, которые служат версиями среды AI/ML с отметками времени. Это поможет провести судебно-медицинский анализ в случае нарушения, показав, кто, где и когда мог нарушать политику. Кроме того, аудит может помочь обновить средства защиты для борьбы с угрозами.

Чтобы использовать потенциал ИИ и одновременно устранить присущие ему риски безопасности, организациям следует рассмотреть возможность внедрения лучших практик, перечисленных выше, и начать внедрять их. МЛСекОпс.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.darkreading.com/vulnerabilities-threats/adapting-security-to-protect-ai-ml-systems

- :является

- :нет

- :куда

- $UP

- 10

- 13

- 14

- 7

- 9

- a

- способность

- О нас

- выше

- доступ

- Достигать

- адаптация

- добавленный

- Дополнительно

- адресация

- плюс

- снова

- проворный

- AI

- AI / ML

- Оповещение

- Все

- вдоль

- причислены

- изменен

- суммы

- an

- анализ

- и

- любой

- Применение

- Приложения

- Применить

- Программы

- МЫ

- области

- AS

- активы

- At

- атаковать

- аудит

- аудит

- Автоматизированный

- автоматически

- основанный

- BE

- , так как:

- становление

- до

- начинать

- не являетесь

- ЛУЧШЕЕ

- лучшие практики

- Билл

- Блоки

- нарушение

- строить

- Строительство

- строительные модели

- построенный

- бизнес

- но

- ключевое слово

- by

- CAN

- возможности

- случаев

- центральный

- цепь

- проблемы

- сложные

- менялась

- изменения

- Проверки

- Circle

- облако

- код

- Сбор

- COM

- Компании

- конкурентоспособный

- компонент

- компоненты

- Ослабленный

- Рассматривать

- постоянно

- содержать

- Контейнеры

- продолжать

- контроль

- Удобно

- поврежден

- может

- Создайте

- создает

- создание

- данным

- Потеря данных

- защита данных

- хранение данных

- База данных

- базы данных

- Дней

- Зависимости

- Проект

- обнаруживать

- Определять

- развивать

- Развитие

- Инструменты разработки

- DID

- различный

- распределение

- расходиться

- Дон

- Двери

- в течение

- динамический

- Рано

- обеспечивать соблюдение

- обеспечивать

- Окружающая среда

- средах

- Каждая

- эволюционировали

- точно,

- выполнять

- эксплуатация

- несколько

- Файл

- недостаток

- поток

- Фокус

- Что касается

- судебный

- формат

- 4

- каркасы

- от

- полный

- Функции

- ворота

- порождать

- данный

- Отдаете

- вред

- Хеширования

- Есть

- помощь

- здесь

- HTTP

- HTTPS

- ICON

- if

- неизменный

- Неизменяемые регистры

- осуществлять

- Осуществляющий

- значение

- in

- в отдельности

- промышленности

- информация

- свойственный

- вход

- интегрировать

- интегрированный

- целостность

- Интеллекта

- предназначенных

- в

- введение

- вовлеченный

- мобильной

- IT

- это безопасность

- ЕГО

- JPG

- всего

- Основные

- пейзаж

- больше

- последний

- вести

- УЧИТЬСЯ

- изучение

- гроссбухи

- библиотеки

- такое как

- связи

- Список

- Включенный в список

- жить

- живые данные

- Живет

- от

- машина

- обучение с помощью машины

- Главная

- сделать

- вредоносных программ

- многих

- массивный

- Совпадение

- материалы

- Май..

- Память

- ML

- Мобильный телефон

- Приложения для мобильных устройств

- модель

- Модели

- модифицировало

- изменять

- много

- с разными

- необходимо

- потребности

- сеть

- of

- on

- только

- открытый

- с открытым исходным кодом

- работать

- Операционный отдел

- or

- заказ

- организация

- организации

- Oss

- выполнения

- Разрешения

- трубопровод

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- сборах

- политика

- потенциал

- Питание

- практиками

- предотвращать

- приоритет

- процесс

- Процессы

- для защиты

- защищающий

- защиту

- происхождение

- обеспечивать

- поставщики

- полномочие

- Гонки

- быстро

- RE

- реального времени

- запись

- переосмысление

- рафинирование

- регулярно

- соответствующие

- опора

- отчету

- обязательный

- требуется

- изменения формы

- Полезные ресурсы

- соответственно

- результат

- Снижение

- рисках,

- условиями,

- Run

- Бег

- s

- безопасный

- то же

- сохраняются

- Шкала

- сканирование

- сканирование

- Ученые

- безопасность

- риски безопасности

- Угрозы безопасности

- посмотреть

- видя

- серьезный

- служить

- несколько

- должен

- значительный

- существенно

- с

- So

- Software

- некоторые

- Источник

- источников

- пролет

- спринт

- Области

- диск

- хранить

- сильный

- такие

- пострадали

- поставка

- цепочками поставок

- поддержка

- Поверхность

- системы

- снасти

- принимает

- Нажмите

- terms

- который

- Ассоциация

- мир

- их

- сами

- тогда

- Там.

- следовательно

- Эти

- они

- этой

- те

- угроза

- угрозы

- в

- инструментом

- инструменты

- Прослеживать

- традиционный

- след

- Train

- специалистов

- Обучение

- созданного

- В отличие от

- Обновление ПО

- использование

- используемый

- Информация о пользователе

- Наши ценности

- поставщики

- версия

- версии

- Против

- Вид

- нарушаться

- Нарушения

- видимость

- Уязвимости

- хочет

- законопроект

- Путь..

- we

- Web

- веб приложение

- веб-сайты

- Что

- когда

- , которые

- в то время как

- КТО

- широкий

- будете

- Мир

- стоимость

- бы

- еще

- зефирнет