Если бы ты был тихо гоняться за криптографические ошибки в частной полицейской радиосистеме с 2021 года, но вам пришлось ждать до второй половины 2023 года, чтобы опубликовать свое исследование, как вы справитесь с раскрытием?

Вы, вероятно, поступили бы так же, как исследователи из бутикового голландского консалтингового агентства по кибербезопасности. Темно-синее сделал: подготовьте мировое турне по выступлениям на конференциях в США, Германии и Дании (Black Hat, Usenix, DEF CON, CCC и ISC) и превратите свои выводы в BWAIN.

Слово BWAIN, если вы его еще не видели, — это наша собственная шутливая аббревиатура, сокращенная от Ошибка с впечатляющим названием, как правило, со своим собственным логотипом, удобным для рекламы веб-сайтом и собственным доменным именем.

(Один пресловутый BWAIN, названный в честь легендарного музыкального инструмента, Лира Орфея, даже была тематическая мелодия, хоть и сыгранная на укулеле.)

Представляем TETRA:BURST

Это исследование получило название ТЕТРА:ВЗРЫВ, с буквой «А», стилизованной под разбитую мачту радиопередачи.

TETRA, если вы никогда не слышал об этом раньше, это сокращение от Наземное транковое радио, Первоначально Трансъевропейское транковое радиои широко используется (по крайней мере, за пределами Северной Америки) правоохранительными органами, службами экстренной помощи и некоторыми коммерческими организациями.

TETRA уже появлялась на Naked Security, когда словенский студент получил осуждение по уголовному делу за взлом сети TETRA в своей стране после того, как решил, что его отчеты об уязвимостях не были восприняты достаточно серьезно:

Для транкинговой радиосвязи требуется меньше базовых станций, и она имеет больший радиус действия, чем сети мобильной связи, что помогает в удаленных районах и поддерживает как двухточечную, так и широковещательную связь, что желательно при координации усилий правоохранительных органов или спасателей.

Система TETRA действительно была стандартизирована еще в 1995 году, когда мир криптографии был совсем другим.

В то время криптографические инструменты, включая шифры DES и RC4, а также алгоритм дайджеста сообщений MD5, все еще широко использовались, хотя все они теперь считаются опасно небезопасными.

DES был заменен в начале 2000-х годов, поскольку он использует ключи шифрования длиной всего 56 бит.

Современные компьютеры достаточно быстры и дешевы, поэтому решительные крипто-взломщики могут довольно легко опробовать все возможные 256 разные ключи (так называемые атака грубой силой, по понятным причинам) против перехваченных сообщений.

RC4, который должен превращать входные данные с распознаваемыми шаблонами (даже текстовой строкой одного и того же символа, повторяющейся снова и снова) в случайную цифровую нашинкованную капусту, обнаружил значительные недостатки.

Их можно использовать для отключения ввода открытого текста, выполнив статистический анализ вывод зашифрованного текста.

MD5, который должен выдавать псевдослучайный 16-байтовый Дайджест сообщения из любого входного файла, таким образом создавая не поддающиеся подделке отпечатки пальцев для файлов любого размера, также оказались ошибочными.

Злоумышленники могут легко обмануть алгоритм, заставив его создать один и тот же отпечаток для двух разных файлов, что сведет на нет его ценность как инструмента обнаружения несанкционированного доступа.

Сквозное шифрование для отдельных онлайн-транзакций, которое мы теперь воспринимаем как должное в Интернете благодаря безопасному протоколу HTTP (HTTPS, основанному на TLS, сокращенно от безопасность транспортного уровня), был новым и необычным еще в 1995 году.

Защита на основе транзакций опиралась на совершенно новый в то время протокол сетевого уровня, известный как SSL (слой безопасных розеток), теперь считающийся достаточно небезопасным, поэтому вам будет сложно найти его где-либо в Интернете.

Вечеринка как в 1995 году

В отличие от DES, RC4, MD5, SSL и им подобных, шифрование TETRA эпохи 1995 года широко используется и по сей день, но не привлекло особого внимания исследователей, по-видимому, по двум основным причинам.

Во-первых, несмотря на то, что он используется во всем мире, это не повседневная услуга, которая появляется в нашей жизни так же, как мобильные телефоны и интернет-торговля.

Во-вторых, лежащие в основе алгоритмы шифрования являются проприетарными, охраняются как коммерческая тайна в соответствии со строгими соглашениями о неразглашении (NDA), поэтому они просто не подвергались публичному математическому анализу, как незапатентованные алгоритмы шифрования с открытым исходным кодом.

Напротив, криптосистемы, такие как AES (заменивший DES), SHA-256 (заменивший MD5), ChaCha20 (заменивший RC4) и различные версии TLS (заменивший SSL), анализировались, разбирались, обсуждались, взламывались, подвергались публичным атакам и критике в течение многих лет после того, что известно в отрасли как Принцип Керкгофа.

Огюст Керкхофф был лингвистом голландского происхождения, который стал профессором немецкого языка в Париже.

Он опубликовал пару основополагающих статей в 1880-х годах под названием Военная криптография, в котором он предложил, чтобы ни одна криптографическая система никогда не полагалась на то, что мы сейчас называем безопасность через неизвестность.

Проще говоря, если вам нужно держать алгоритм в секрете, а также ключ дешифрования для каждого сообщения, у вас большие проблемы.

Ваши враги в конечном итоге и неизбежно овладеют этим алгоритмом…

…и, в отличие от ключей расшифровки, которые можно менять по желанию, вы привязаны к алгоритму, использующему эти ключи.

Используйте соглашения о неразглашении для торговли, а не для криптографии

Коммерческие соглашения о неразглашении особенно бесполезны для хранения криптографических секретов, особенно для успешных продуктов, которые заканчиваются тем, что все больше партнеров подписывается под соглашением о неразглашении.

Здесь есть четыре очевидные проблемы, а именно:

- Все больше и больше людей официально получают возможность выяснить эксплуатируемые ошибки, которые они никогда не раскроют, если будут придерживаться духа своего NDA.

- В любом случае, все больше и больше поставщиков получают возможность утечки алгоритмов. если кто-либо из них нарушит свое соглашение о неразглашении, случайно или преднамеренно. Как сказал Бенджамин Франклин, один из самых известных и хорошо помнящихся ученых Америки: «Трое могут хранить тайну, если двое из них мертвы»..

- Рано или поздно кто-то увидит алгоритм на законных основаниях без обязывающего соглашения о неразглашении. Затем этот человек может раскрыть его, не нарушая букву NDA и не попирая его дух, если он согласен с принципом Керкхоффа.

- Кто-то, кто не находится под NDA, в конечном итоге вычислит алгоритм путем наблюдения. Забавно, но если это правильное слово, криптографические реверс-инженеры могут быть уверены в правильности своего анализа, сравнивая поведение своей предполагаемой реализации с реальной вещью. Даже небольшие несоответствия, вероятно, приведут к совершенно разным криптографическим результатам, если алгоритм смешивает, измельчает, измельчает, рассеивает и перемешивает входные данные достаточно псевдослучайным образом.

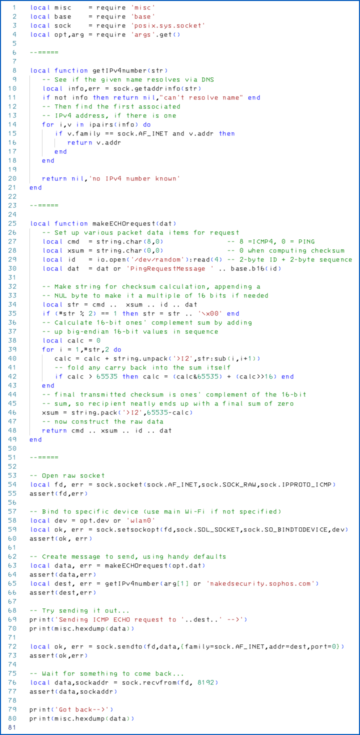

Голландские исследователи в этой истории выбрали последний подход, легально приобретя кучу совместимых устройств TETRA и выяснив, как они работают, не используя никакой информации, на которую распространяется NDA.

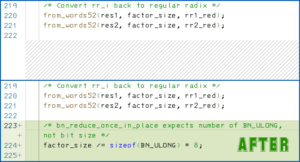

Судя по всему, они обнаружили пять уязвимостей с номерами CVE, относящимися к 2022 году, из-за времени, затраченного на взаимодействие с поставщиками TETRA по поводу того, как исправить проблемы: CVE-2022-24400 в CVE-2022-24404 включительно.

Очевидно, что они сейчас скрывают все детали для максимального пиар-эффекта, с их первой публичной статьей. считаться на 2023 на конференции Black Hat 08 в Лас-Вегасе, США.

Что делать?

Предварительной информации, предоставленной исследователями, достаточно, чтобы сразу же напомнить нам о трех криптографических правилах, которым необходимо следовать:

- Не нарушайте принцип Керкхоффа. Используйте соглашения о неразглашении или другие юридические инструменты, если вы хотите защитить свою интеллектуальную собственность или попытаться максимально увеличить свои лицензионные сборы. Но никогда не используйте «коммерческую тайну» в надежде улучшить криптографическую безопасность. Придерживайтесь проверенных алгоритмов, которые уже прошли серьезную общественную проверку.

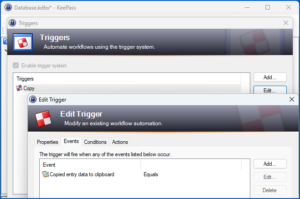

- Не полагайтесь на данные, которые вы не можете проверить. CVE-2022-24401 относится к тому, как базовые станции и телефоны TETRA договариваются о том, как шифровать каждую передачу, чтобы каждый пакет данных шифровался уникальным образом. Это означает, что вы не можете разработать ключи для расшифровки старых данных, даже если вы их уже перехватили, или предсказать ключи для будущих данных, чтобы отслеживать их позже в режиме реального времени. Очевидно, что TETRA устанавливает свой ключ на основе меток времени, передаваемых базовой станцией, поэтому правильно запрограммированная базовая станция никогда не должна повторять предыдущие ключи шифрования. Но не существует процесса аутентификации данных, который не позволил бы мошеннической базовой станции рассылать поддельные метки времени и, таким образом, обманным путем заставлять целевой телефон либо повторно использовать вчерашние данные потока ключей, либо заранее просачивать поток ключей, который он будет использовать завтра.

- Не встраивайте бэкдоры или другие преднамеренные слабости. CVE-2022-24402 охватывает преднамеренный трюк с понижением уровня безопасности, который может быть запущен в устройствах TETRA с использованием кода шифрования коммерческого уровня (очевидно, это не относится к устройствам, официально купленным для использования правоохранительными органами или службами экстренного реагирования). Этот эксплойт якобы включает 80-битное шифрование, где шпионам нужно попробовать 280 различные ключи дешифрования при атаке грубой силы, в 32-бит шифрование. Учитывая, что DES был изгнан более 20 лет назад за использование 56-битного шифрования, вы можете быть уверены, что 32-битный ключ слишком мал для 2023 года.

К счастью, похоже, что CVE-2022-24401 уже устранена с помощью обновлений прошивки (при условии, что пользователи применили их).

Что касается остальных уязвимостей…

… нам придется подождать начала тура TETRA:BURST, чтобы получить полную информацию и меры по смягчению последствий.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Автомобили / электромобили, Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- Смещения блоков. Модернизация права собственности на экологические компенсации. Доступ здесь.

- Источник: https://nakedsecurity.sophos.com/2023/07/24/hacking-police-radios-30-year-old-crypto-flaws-in-the-spotlight/

- :имеет

- :является

- :нет

- :куда

- $UP

- 1

- 15%

- 20

- 20 лет

- 2021

- 2022

- 2023

- 25

- 32

- 700

- a

- Absolute

- авария

- приобретение

- продвижение

- AES

- После

- против

- тому назад

- соглашения

- алгоритм

- алгоритмы

- Все

- утверждаемый

- якобы

- уже

- Америка

- an

- анализ

- и

- любой

- откуда угодно

- Выступления

- прикладной

- Применить

- подхода

- МЫ

- области

- около

- AS

- At

- атаковать

- внимание

- Аутентификация

- автор

- автоматический

- прочь

- назад

- Черные ходы

- Фоновое изображение

- Использование темпера с изогнутым основанием

- основанный

- BE

- , так как:

- было

- до

- Вениамин

- переплет

- Черный

- Black Hat

- Blackhat

- граница

- изоферменты печени

- Дно

- купил

- Разрыв

- вещания

- ошибки

- построенный

- Группа

- но

- by

- CAN

- CCC

- Центр

- шанс

- менялась

- персонаж

- дешево

- код

- цвет

- Commerce

- коммерческая

- Связь

- сравнив

- уступчивый

- компьютеры

- Конференция

- считается

- консультирование

- контраст

- исправить

- может

- страна

- чехол для варгана

- покрытый

- Обложки

- критике

- крипто-

- криптографический

- изготовленный на заказ

- CVE

- Информационная безопасность

- данным

- Знакомства

- день

- мертвый

- сделка

- Решение

- глубоко

- Дания

- Проект

- подробнее

- определены

- Устройства

- DID

- различный

- Digest

- Интернет

- Раскрывать

- открытый

- обсуждается

- Дисплей

- do

- приносит

- не

- домен

- Имя домена

- Упадок

- дублированный

- Голландский

- каждый

- легко

- эффект

- усилия

- или

- крайняя необходимость

- зашифрованный

- шифрование

- конец

- враги

- принуждение

- Инженеры

- достаточно

- особенно

- Даже

- со временем

- НИКОГДА

- повседневный

- Эксплуатировать

- достаточно

- далеко

- БЫСТРО

- СПЕЦЦЕНА

- Сборы

- меньше

- фигура

- Файл

- Файлы

- Найдите

- результаты

- отпечаток пальца

- Во-первых,

- фиксированный

- недостатки

- недостатки

- после

- Что касается

- найденный

- 4

- Франклин

- Бесплатно

- друзья

- от

- полный

- будущее

- порождающий

- Немецкий

- Germany

- получить

- данный

- Go

- предоставленный

- взломанa

- взлом

- было

- Половина

- происходить

- имеет

- Есть

- he

- высота

- помогает

- здесь

- его

- держать

- проведение

- надежды

- зависать

- Как

- How To

- HTTP

- HTTPS

- if

- реализация

- впечатляющий

- улучшение

- in

- В том числе

- включительно

- действительно

- individual

- неизбежно

- информация

- вход

- небезопасный

- инструмент

- инструменты

- интеллектуальный

- интеллектуальная собственность

- в

- вовлеченный

- вопросы

- IT

- итерации

- ЕГО

- всего

- Сохранить

- хранение

- Основные

- ключи

- Kicks

- известный

- язык

- ЛАГ

- Лас Вегас

- Фамилия

- новее

- закон

- правоохранительной

- слой

- утечка

- наименее

- оставил

- Юр. Информация

- юридически

- легендарный

- письмо

- уровни

- Лицензирование

- такое как

- Вероятно

- линия

- Живет

- логотип

- Длинное

- дольше

- посмотреть

- выглядит как

- ВЗГЛЯДЫ

- Главная

- Маржа

- математический

- макс-ширина

- максимальный

- Май..

- MD5

- означает

- сообщение

- Сообщения

- смеси

- Мобильный телефон

- мобильный телефон

- БОЛЕЕ

- много

- музыкальный

- Голая Безопасность

- имя

- Названный

- а именно

- Необходимость

- потребности

- сеть

- сетей

- никогда

- Новые

- нет

- "обычные"

- север

- Северная Америка

- печально известный

- сейчас

- номера

- Очевидный

- of

- от

- Официально

- Старый

- on

- ONE

- онлайн

- с открытым исходным кодом

- Возможность

- or

- Организации

- первоначально

- Другое

- наши

- внешний

- выходной

- внешнюю

- за

- собственный

- пара

- бумага & картон

- бумага

- Париж

- партнеры

- паттеранами

- Пол

- Люди

- выполнения

- человек

- Телефон

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- играл

- Полиция

- попсовый

- должность

- возможное

- Блог

- pr

- предсказывать

- довольно

- предотвращать

- предыдущий

- принцип

- вероятно

- проблемам

- процесс

- производит

- Продукция

- Профессор

- запрограммированный

- должным образом

- собственность

- предложило

- ( изучите наши патенты),

- для защиты

- защиту

- протокол

- при условии

- что такое варган?

- опубликованный

- положил

- тихо

- Радио

- случайный

- ассортимент

- реальные

- реального времени

- причины

- получила

- узнаваемый

- относительный

- полагаться

- остатки

- удаленные

- повторять

- повторный

- заменить

- Отчеты

- спасать

- исследованиям

- исследователи

- ОТДЫХ

- результат

- показывать

- обратный

- правую

- условиями,

- Сказал

- то же

- Ученые

- рассмотрение

- Во-вторых

- Secret

- безопасный

- безопасность

- посмотреть

- видел

- отправка

- серьезный

- серьезно

- обслуживание

- Услуги

- установка

- Короткое

- должен

- подписанный

- просто

- с

- Размер

- словенский

- небольшой

- Шпионить

- So

- твердый

- некоторые

- Кто-то

- дух

- Прожектор

- SSL

- Начало

- станция

- Станции

- По-прежнему

- История

- Строгий

- строка

- Бороться

- "Студент"

- успешный

- такие

- Поддержка

- предполагаемый

- Убедитесь

- переживший

- SVG

- система

- взять

- приняты

- целевое

- чем

- Спасибо

- который

- Ассоциация

- мир

- их

- Их

- тема

- тогда

- тем самым

- они

- задача

- этой

- те

- хоть?

- три

- Через

- Таким образом

- время

- Название

- в

- завтра

- слишком

- приняли

- инструментом

- инструменты

- топ

- Тур

- торговать

- Сделки

- переход

- прозрачный

- срабатывает

- беда

- надежных

- стараться

- ОЧЕРЕДЬ

- Оказалось

- Получается

- два

- типично

- В конечном счете

- под

- лежащий в основе

- общественного.

- В отличие от

- до

- Updates

- URL

- us

- США

- использование

- используемый

- пользователей

- использования

- через

- ценностное

- различный

- ВЕГАС

- поставщики

- проверить

- очень

- Уязвимости

- уязвимость

- ждать

- хотеть

- законопроект

- Путь..

- we

- Web

- Вебсайт

- ЧТО Ж

- были

- Что

- когда

- будь то

- который

- КТО

- широко

- широко распространена

- ширина

- будете

- без

- Word

- Работа

- разрабатывать

- работавший

- Мир

- бы

- лет

- вчера

- Ты

- ВАШЕ

- зефирнет

![S3 Ep98: Сага о LastPass — должны ли мы прекратить использовать менеджеры паролей? [Аудио + текст] S3, серия 98: Сага LastPass – стоит ли нам прекратить использовать менеджеры паролей? [Аудио + текст] PlatoBlockchain Data Intelligence. Вертикальный поиск. Ай.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)