Кибервойна все чаще используется в качестве метода нападения в международных конфликтах из-за гибкости, воздействия и, зачастую, возможности отрицания, которую она предлагает злоумышленникам. Правительства используют мощные технологии для проведения операций против геополитических противников и внутренних диссидентов, а также для дополнения активных военных действий. Злоумышленники захотят получить контроль над мощными системами, не предупреждая противника о том, что у них есть контроль для достижения целей военного времени. Вот почему идеальными точками входа для кибератаки являются уязвимые, забытые устройства Интернета вещей (IoT) — поверхность угроз, которая сегодня представляет собой крупнейшую незащищенную поверхность атаки для большинства организаций.

История до сих пор

Ранние примеры, такие как Червь Stuxnet который был использован в качестве оружия против ядерной программы Ирана примерно с 2005 года (и обнаружен только в 2010 году), показывает, что эти векторы атак не являются чем-то новым для современных глобальных сил безопасности. Со времени Stuxnet произошел взрыв в использовании мощных устройств Интернета вещей и операционных технологий (ОТ) в организациях всех типов, начиная от сетевых систем хранения данных, автоматизации зданий, физической безопасности и офисного оборудования. Мощные устройства Интернета вещей больше не находятся под контролем правительств или военных; они были демократизированы. Большое количество устройств Интернета вещей в организации облегчает масштабирование атак, а большое разнообразие типов устройств имеет различные углы атаки.

Атаки, напоминающие по своим масштабам и целям спецоперации, продолжаются, но уже сейчас частные организации, начиная от развлекательные конгломераты более стратегически важные предприятия, такие как поставщики энергии, должны защищать себя так, как если бы они находились под прицелом национального государства (как это произошло с Sony Pictures, когда ее взломала Северная Корея).

Конфликт между Украиной и Россией является еще одним примером кибератак национальных государств с использованием устройств Интернета вещей. С начала войны ходили сообщения о том, что обе стороны используют неисправленные уязвимости, в частности критически важную инфраструктуру и незащищенные устройства Интернета вещей. Благодаря функциям этих устройств — датчиков, частей сетей камер и т. д. — злоумышленники, получившие доступ, получают очень конфиденциальные данные, включая видео и прямые трансляции, которые они могут впоследствии изменить, использовать для разведки или саботажа или хранить для выкуп. Скомпрометированные сети безопасности IoT уже привели к реальному ущербу в этом конфликте и предоставили злоумышленникам более эффективные методы получения разведданных и наблюдения за полем боя.

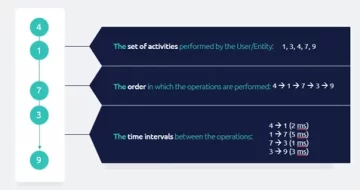

До и во время конфликта хакеры с обеих сторон разместили в сетях армии ботнетов, ожидающих развертывания. Уязвимые устройства IoT найти несложно, если знать, где их искать. Новые формы обнаружения, такие как обнаружение контекста, предоставят подробную информацию о том, как работают устройства, к каким приложениям они привязаны, а также об общем потоке данных в сети. Эти устройства легко заразить, поскольку их рассматривают как оборудование по принципу «установил и забыл», которому не хватает регулярной кибергигиены. Поскольку усилий по «искоренению ботов» почти не предпринимается, а вместо этого организации полагаются на «защиту от ботов», в засаде находится неисчислимое количество армий ботов. Доказательства этого можно найти в прайс-листах, доступных в даркнете, где указаны десятки тысяч взломанных устройств.

По Check PointПредставители национальных государств все чаще используют периферийные устройства для нападения на критическую инфраструктуру США. В мае 2023 года Microsoft предупредила, что хакеры, спонсируемые государством, также известные как Вольт Тайфун, получил доступ к правительственной и коммуникационной критически важной киберинфраструктуре. Основной целью группы был сбор разведданных и закрепление в сетях США для будущих запланированных атак.

Защити себя

Вот три важных урока для бизнеса, который надеется защититься от атак со стороны национальных государств:

- Злоумышленники теперь знают, что Интернет вещей сегодня представляет собой наиболее уязвимую поверхность для атак. Злонамеренные хакеры во всем мире переходят к «жизни на грани» при проведении кибератак, как это видно на примере России и Украины. Любая фирма, которая зависит от устройств Интернета вещей (как и многие другие), должна внимательно учитывать их при оценке общего риска и состояния безопасности.

- Размер организации не имеет значения. Злоумышленники нацелены на малые предприятия, такие как кафе, жилые комплексы и телевизионные станции, потому что они часто не могут реализовать надлежащие методы управления устройствами Интернета вещей, такие как исправление встроенного ПО, ротация паролей и развертывание сертификатов. Большинство этих устройств остаются уязвимыми, поскольку постоянное обслуживание, необходимое для их защиты, создает огромную нагрузку на внутренние ресурсы малого бизнеса. Автоматизация необходима компаниям, стремящимся к масштабному развертыванию решений безопасности Интернета вещей.

- Злоумышленники полагаются на плохую кибергигиену в организации для получения несанкционированного доступа. Их способность создавать армию ботнетов внутри устройств Интернета вещей отражает слабую позицию кибербезопасности. Вместо того, чтобы просто минимизировать ущерб, причиненный ботами и вредоносным ПО, ИТ-команды должны сосредоточиться на устранении уязвимостей, чтобы устройства не служили «убежищем» для хакеров, в котором они могли бы спрятаться.

Типичное предприятие может не считать себя мишенью в конфликте, подобном конфликту между Россией и Украиной. Однако становится все более очевидным, что обычные цели — важнейшие экономические, социальные и гражданские институты — не единственные жертвы. Каждый день организации с, казалось бы, безобидными системами Интернета вещей становятся еще более восприимчивыми к кибератакам, потому что они меньше всего этого ожидают.

Организации должны подходить к кибербезопасности так, как будто они защищаются в кибервойне. Предприятия, которые не осознают масштаба этой проблемы и не принимают меры для активной защиты, сталкиваются с неприемлемым и неограниченным риском. В то же время дальновидные организации, использующие все доступные технологии, смогут опережать угрозы в развивающейся среде.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.darkreading.com/vulnerabilities-threats/defending-against-attacks-on-vulnerable-iot-devices

- :имеет

- :является

- :нет

- :куда

- 2005

- 2023

- 7

- a

- способность

- доступ

- Учетная запись

- Достигать

- через

- активный

- актеры

- против

- впереди

- Все

- почти

- уже

- причислены

- an

- и

- Другой

- любой

- Квартира

- Приложения

- подхода

- МЫ

- армия

- около

- AS

- Оценка

- At

- атаковать

- нападки

- автоматизация

- доступен

- Battlefield

- BE

- , так как:

- было

- начало

- между

- Бот

- изоферменты печени

- Обе стороны

- Ботнет

- боты

- Строительство

- бизнес

- но

- by

- камера

- CAN

- тщательный

- вызванный

- сертификат

- китайский

- гражданский

- Кофе

- Связь

- Компании

- Ослабленный

- компромат

- Проводить

- конфликт

- конфликты

- Рассматривать

- контекст

- продолжать

- контроль

- критической

- Критическая инфраструктура

- перекрестье

- кибер-

- Кибератака

- кибератаки

- Информационная безопасность

- повреждение

- темно

- Dark Web

- данным

- день

- Защита

- демократизировано

- зависит

- развертывание

- развернуть

- подробнее

- устройство

- Устройства

- открытый

- открытие

- многоотраслевой

- do

- в течение

- легче

- легко

- Экономические

- Edge

- эффективный

- усилие

- появление

- энергетика

- обязательств

- Предприятие

- предприятий

- запись

- Оборудование

- существенный

- важные уроки

- Даже

- Каждая

- каждый день

- , поскольку большинство сенаторов

- очевидный

- пример

- Примеры

- ожидать

- эксплуатации

- взрыв

- всего лишь пяти граммов героина

- FAIL

- Особенность

- Найдите

- Фирма

- Трансформируемость

- поток

- Фокус

- Что касается

- Войска

- формы

- дальновидный

- Способствовать

- найденный

- от

- функция

- будущее

- Gain

- получила

- собирать

- геополитический

- получающий

- Глобальный

- цель

- Правительство

- Правительства

- группы

- взломанa

- Хакеры

- было

- Жесткий

- вред

- Есть

- убежище

- Спрятать

- очень

- держать

- надежды

- Как

- Однако

- HTTPS

- огромный

- идеальный

- if

- Влияние

- осуществлять

- важную

- in

- В том числе

- все больше и больше

- Инфраструктура

- вместо

- учреждения

- Интеллекта

- в нашей внутренней среде,

- Мультиязычность

- Интернет

- Интернет вещей

- в

- КАТО

- IoT-устройство

- несколько устройств

- включая Иран

- IT

- ЕГО

- саму трезвость

- JPG

- всего

- Знать

- известный

- Корея

- Отсутствие

- пейзаж

- большой

- крупнейших

- запуск

- наименее

- привело

- оставил

- Уроки

- Кредитное плечо

- такое как

- Объявления

- жить

- жизнью

- дольше

- посмотреть

- искать

- Главная

- техническое обслуживание

- ДЕЛАЕТ

- вредоносных программ

- управление

- многих

- Май..

- метод

- методы

- Microsoft

- военный

- минимизация

- смягчение

- Модерн

- изменять

- БОЛЕЕ

- более эффективным

- самых

- должен

- сеть

- сетей

- Новые

- нет

- север

- Северная Корея

- ничего

- сейчас

- ядерный

- номер

- целей

- получать

- of

- от

- Предложения

- Офис

- .

- on

- ONE

- постоянный

- только

- Операционный отдел

- or

- организация

- организации

- общий

- части

- Пароль

- Заделка

- физический

- Картинки

- запланированный

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- пунктов

- состояния потока

- мощный

- практиками

- цена

- частная

- Проблема

- FitPartner™

- правильный

- для защиты

- обеспечивать

- при условии

- поставщики

- Оферты

- ранжирование

- Выкуп

- скорее

- реальный мир

- отражает

- регулярный

- полагаться

- Отчеты

- представляет

- обязательный

- Полезные ресурсы

- показывать

- Снижение

- посадочная дистанция

- Россия

- s

- безопасный

- Safe Haven

- то же

- Шкала

- сфера

- безопасный

- безопасность

- по-видимому

- видел

- чувствительный

- датчик

- выступающей

- набор

- СДВИГАЯ

- магазинов

- должен

- Стороны

- с

- Размер

- небольшой

- малого бизнеса

- меньше

- So

- Соцсети

- Решения

- Sony

- особый

- конкретно

- Начало

- Станции

- оставаться

- Шаги

- Stop

- диск

- История

- Стратегически

- впоследствии

- такие

- дополнять

- Поверхность

- наблюдение

- восприимчивый

- системы

- взять

- цель

- направлена против

- команды

- технологии

- Технологии

- десятки

- чем

- который

- Ассоциация

- их

- Их

- сами

- Там.

- Эти

- они

- вещи

- этой

- те

- тысячи

- угроза

- актеры угрозы

- угрозы

- три

- Связанный

- время

- в

- сегодня

- tv

- Телевизионные станции

- Типы

- типичный

- Украина

- неразрешенный

- под

- необеспеченный

- Untold

- us

- использование

- используемый

- обычный

- разнообразие

- Ve

- жертвы

- Видео

- Уязвимости

- уязвимость

- Уязвимый

- ждать

- Ожидание

- хотеть

- войны

- законопроект

- Web

- были

- Что

- когда

- который

- зачем

- широкий

- будете

- в

- без

- по всему миру

- Ты

- зефирнет