Время Читать: 5 минут

Как бы вы ни старались защитить свой дом от взлома системы безопасности, вы никогда не знаете, что упаковывает вор. Независимо от того, насколько надежна ваша система запирания, вы никогда не знаете набор навыков вора. Проще говоря, ни один замок в мире не взломан. Что если я скажу вам, что вы не можете быть на 100% уверены, что ваш протокол не будет скомпрометирован?

Этот мир — игра возможностей и вероятностей. Независимо от того, насколько безопасно вы думаете, что вы можете быть, всегда есть одна возможность, о которой вы можете знать или не знать, которая может быть очень разрушительной. Это не означает, что вы отказываетесь от безопасности. Суть игры в том, чтобы увеличить свои шансы спастись от атак.

В этом блоге мы обсудим план реагирования на инциденты, который следует разработать и соблюдать в случае нарушения безопасности, чтобы уменьшить любые дальнейшие потери и спасти себя. Поехали.

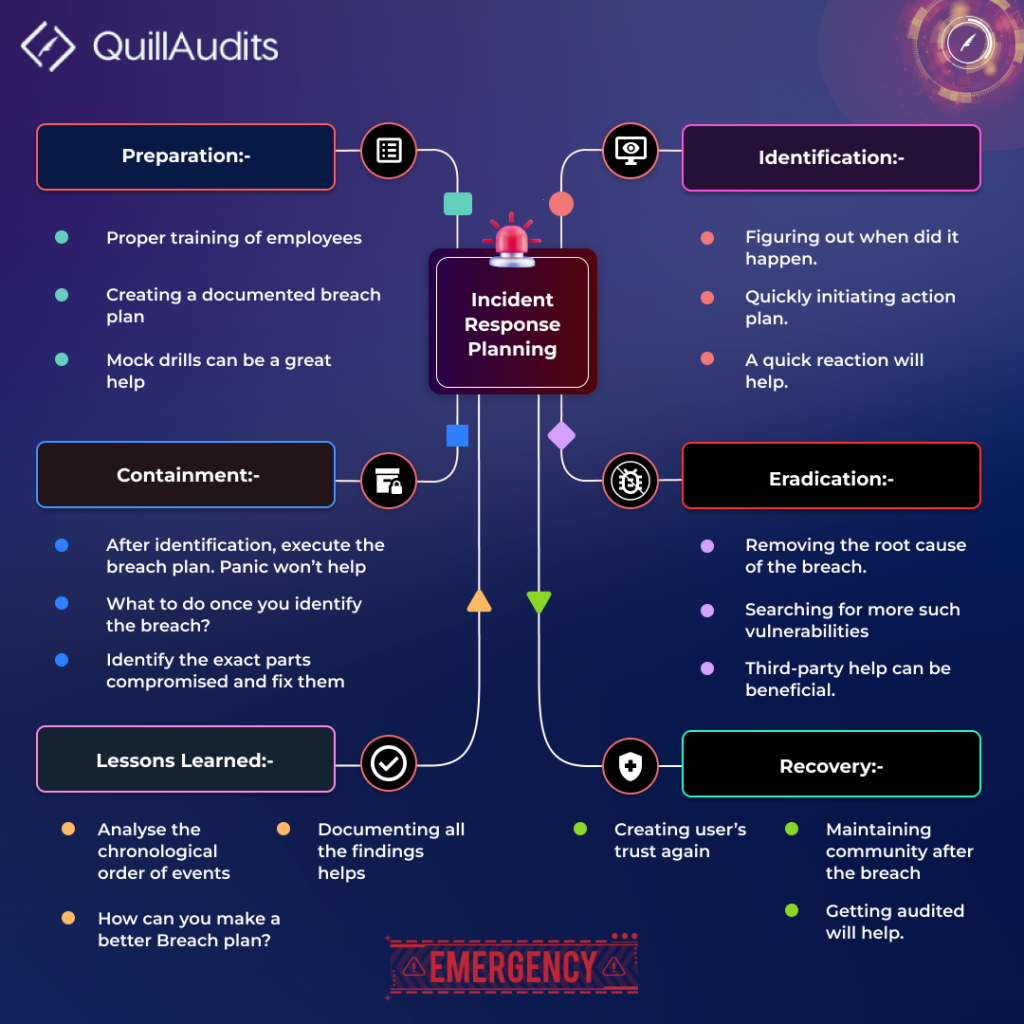

Подготовка к работе.

Этот шаг выполняется до нарушения безопасности. Вы знаете те военные учения, которые солдаты проходят в полевых условиях, чтобы быть готовыми в случае возникновения ситуации? Это та часть. Здесь мы готовимся на случай, если столкнемся с нарушением безопасности. Вы видите, как плохо было бы, если бы однажды вы проснулись и обнаружили брешь в системе безопасности, вы бы просто запаниковали, и было бы слишком поздно составлять план, поэтому мы составляем план заранее.

Эта подготовка включает в себя надлежащее обучение сотрудников на основе их ролей в случае нарушения безопасности. Сообщите им заранее, кто что делает в случае нарушения безопасности. Нам также необходимо проводить регулярные учебные учения, предполагая, что имело место нарушение безопасности, чтобы все были хорошо обучены и готовы, и, что наиболее важно, подготовить хорошо задокументированный план реагирования и постоянно обновлять его в случае изменений.

Идентификация

Один из самых важных этапов — это место, где вам нужно оказаться как можно быстрее. Представьте себе иглу, проходящую через вашу кожу, и чем дольше вы будете игнорировать, насколько глубоко она войдет в вас, тем быстрее вы отреагируете, тем меньше будет ее воздействие.

Идентификация — это когда вы понимаете, что что-то пошло не так. На этом этапе вы определяете, был ли взлом, и он может исходить из любой области вашего протокола. На этом этапе вы задаете вопросы, например, когда это произошло? Какие области затронуты, объем компрометации и т. д.

Политика сдерживания

Эта часть может быть сложной, здесь вы должны быть очень умными и очень осторожными, и она может быстро усложниться. В Чернобыле произошел ядерный инцидент. На его основе есть целая серия. Самым сложным в этом инциденте было сдерживание. Как бы вы сдержали воздействие, чтобы мы могли снизить риск? (Если вы не видели сериал, Iочень рекомендуем 🙂 ).

Когда мы обнаруживаем нарушение, первой естественной реакцией является закрытие всего, но в некоторых случаях это может нанести больший ущерб, чем само нарушение, поэтому вместо того, чтобы сходить с ума и останавливать все в протоколе, рекомендуется локализовать нарушение, чтобы оно не причиняло дальнейшего ущерба. Лучшей стратегией является быстрое определение частей, которые, скорее всего, затронуты, и работа над ними как можно быстрее, однако иногда это невозможно, поэтому нам может потребоваться остановить всю операцию.

искоренение

После этапа сдерживания нам остается только гадать, как это вообще началось, какова основная причина этого и как это вообще произошло? Это вопросы, которые будут преследовать нас в следующий раз, если мы не ответим на них, и чтобы узнать это, нам нужно будет хорошо изучить нападение, откуда оно произошло и какова была хронология событий. и т. д.

Эту часть иногда легче сказать, чем сделать. Докопаться до корней взломов может быть беспокойным, сложным и хлопотным, и в этом вам могут помочь такие компании, как QuillAudits. При необходимости вы можете воспользоваться помощью сторонних компаний, чтобы разобраться, как все произошло и что нужно делать дальше.

Восстановление

Это та часть, где вы чувствуете, что должны были инвестировать и уделять больше внимания аспекту безопасности вашей фирмы заранее с помощью таких компаний, как QuillAudits, потому что при восстановлении вам придется снова пройти через укрепление доверия с пользователями.

В рекавери придется опять проходить с новым стартом. Заставьте людей поверить, что вы в безопасности. Это непростая задача, если вас взломали в мире Web3. Однако известно, что аудиторские отчеты являются ключом к таким проблемам. Аудиторский отчет от известной организации может завоевать доверие вашего пользовательского пространства.

Уроки, извлеченные

Одна из самых важных частей, все эти шаги будут бесполезны, если вы не извлечете из них уроки. Если вас однажды взломали, это означает, что вам нужна более надежная и безопасная система и протокол. Этот шаг включает в себя анализ и документирование события, а также каждую деталь того, как это произошло и что мы делаем, чтобы предотвратить повторное взлом, в этом шаге участвует вся команда, и только при координации мы можем увидеть некоторый прогресс в более безопасном путешествии. .

Заключение

Угрозы безопасности последние несколько лет их численность постоянно увеличивается. Это требует особого внимания разработчиков и сборщиков Web3. Вы не можете игнорировать свои проблемы с безопасностью, потому что эта одна уязвимость может быть вопросом успеха или неудачи для вашего протокола. Присоединяйтесь к QuillAUdits, чтобы сделать Web3 более безопасным местом. Получите аудит вашего проекта сегодня!

26 Просмотры

- SEO-контент и PR-распределение. Получите усиление сегодня.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. Доступ здесь.

- Чеканка будущего с Эдриенн Эшли. Доступ здесь.

- Источник: https://blog.quillhash.com/2023/04/18/how-to-prepare-for-a-web3-security-breach-incident-response-planning/

- :имеет

- :является

- :нет

- $UP

- 7

- a

- О нас

- впереди

- Все

- причислены

- всегда

- an

- анализ

- и

- ответ

- любой

- МЫ

- ПЛОЩАДЬ

- области

- AS

- внешний вид

- At

- атаковать

- нападки

- внимание

- аудит

- аудит

- Плохой

- основанный

- BE

- , так как:

- было

- до

- не являетесь

- верить

- ЛУЧШЕЕ

- Блог

- нарушение

- строить

- строить доверие

- Строительство

- Объявления

- CAN

- Может получить

- случаев

- случаев

- Вызывать

- осторожный

- изменения

- приход

- Компании

- комплекс

- скомпрометированы

- Ослабленный

- Проводить

- содержать

- Политика сдерживания

- непрерывно

- координация

- решающее значение

- день

- глубоко

- подробность

- Определять

- разрушительный

- застройщиков

- DID

- обнаружить

- обсуждать

- дело

- Dont

- вниз

- легче

- сотрудников

- и т.д

- Даже

- События

- События

- Каждая

- все члены

- многое

- Face

- Ошибка

- несколько

- поле

- фигура

- Фирма

- Во-первых,

- внимание

- следует

- Что касается

- форма

- найденный

- от

- далее

- игра

- получить

- получающий

- Дайте

- Go

- будет

- хорошо

- взломанa

- взломы

- происходить

- произошло

- Жесткий

- Есть

- помощь

- здесь

- очень

- Вилла / Бунгало

- Как

- How To

- Однако

- HTTPS

- i

- определения

- картина

- Влияние

- влияние

- важную

- in

- инцидент

- реакция на инцидент

- включает в себя

- повышение

- в

- инвестиций

- вопросы

- IT

- саму трезвость

- присоединиться

- путешествие

- Сохранить

- Основные

- Знать

- известный

- Фамилия

- Поздно

- УЧИТЬСЯ

- такое как

- Вероятно

- дольше

- потери

- сделать

- Создание

- Вопрос

- макс-ширина

- Май..

- означает

- может быть

- военный

- смягчать

- БОЛЕЕ

- самых

- натуральный

- Необходимость

- необходимый

- потребности

- Новые

- следующий

- ядерный

- номера

- шансы

- of

- on

- ONE

- только

- операция

- or

- организация

- порожденный

- за

- Паника

- часть

- части

- Люди

- взял

- Часть

- план

- планирование

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- возможности,

- возможность

- возможное

- Подготовить

- подготовка

- предотвращать

- проблемам

- Прогресс

- Проект

- правильный

- протокол

- вопрос

- Вопросы

- быстрее

- быстро

- Квиллхэш

- скорее

- реагировать

- готовый

- на самом деле

- рекомендовать

- выздоровление

- регулярный

- отчету

- Отчеты

- исследованиям

- ответ

- Снижение

- надежный

- роли

- корень

- безопасный

- безопаснее

- Сказал

- Сохранить

- экономия

- сфера

- безопасный

- безопасность

- Серии

- набор

- должен

- просто

- ситуация

- набор навыков

- Кожа

- So

- некоторые

- удалось

- Space

- особый

- Этап

- Начало

- и политические лидеры

- Шаг

- Шаги

- Stop

- остановка

- Стратегия

- успех

- такие

- система

- взять

- Сложность задачи

- команда

- чем

- который

- Ассоциация

- мир

- их

- Их

- Эти

- сторонние

- этой

- угрозы

- Через

- время

- в

- слишком

- специалистов

- Обучение

- Доверие

- обновление

- us

- Информация о пользователе

- пользователей

- уязвимость

- законопроект

- Путь..

- we

- Web3

- Мир Web3

- ЧТО Ж

- известный

- были

- Что

- будь то

- , которые

- КТО

- все

- Дикий

- будете

- интересно

- слова

- Работа

- Мир

- бы

- Неправильно

- лет

- Ты

- ВАШЕ

- себя

- зефирнет