Отсутствие защиты конфиденциальности является первородным грехом всех публичных блокчейнов – от оригинального технического описания Биткойна Сатоши до самой современной, модульной и параллельной сети, которая выполняет 100 миллионов транзакций в секунду с временем завершения в зептосекундах.

Вообще говоря, конфиденциальность пользователей противоречит природе публичных блокчейнов: для функционирования публичного реестра некоторые данные транзакций должны быть переданы узлам и участникам сети. Самый простой способ быстро подключить эти системы к сети — просто сделать все общедоступным по умолчанию.

Однако эта максимальная прозрачность подвергает пользователей риску слежки, принуждения и непредвиденных последствий, таких как утечка торговых сигналов. Это коммерчески нежизнеспособно и подрывает право определять свою судьбу. Настоящее самостоятельное хранение не может существовать, если пользователи не контролируют свои данные; Конфиденциальность – это восстановление свободы пользователей выбирать, что они делают, и не раскрывать их внешнему миру.

Вот семь фатальных недостатков, которые часто встречаются в инструментах криптографической конфиденциальности:

Грех 1 – Централизованные системы

В децентрализованном мире централизация ленивец. Проще (быстрее и дешевле) вести реестр во внутренней базе данных SQL банка, чем отправлять транзакции даже в самые производительные блокчейны.

Однако децентрализация приравнивается к устойчивости. Именно по этой причине криптовалюта имеет рыночную стоимость. Без этого пользователям было бы лучше благодаря скорости централизованных учреждений и экономии средств.

Это еще более важно для протоколов конфиденциальности, где централизация означает, что разработчики предоставляют себе привилегированный доступ к данным пользователей.

Создатели протокола должны никогда дайте себе ключи администратора, которые могут заморозить или деанонимизировать пользователей. (RAILGUN использует такие механизмы, как Просмотр ключей обеспечить недискриминационную, контролируемую пользователем прозрачность, где это необходимо.)

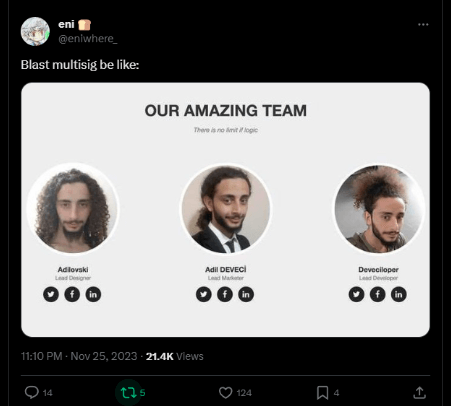

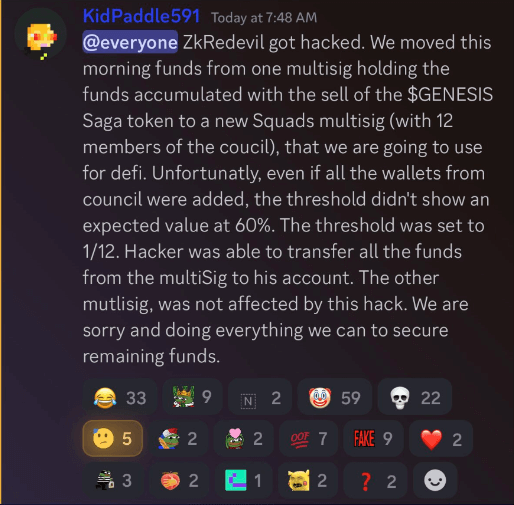

Еще один вектор централизации — пороговые мультиподписи, особенно для протоколов, пытающихся обойти небезопасные мосты. Даже при «правильной настройке» мультиподпись 3 из 5, возможно, хуже с точки зрения доверия, чем ваш местный банк.

А когда мультиподпись настроена неправильно….

Грех 2 – Жажда лесозаготовок

Инструменты конфиденциальности должны принимать все меры, чтобы исключить отслеживание активности пользователей, особенно личных данных, таких как IP-адреса и активность просмотра.

Протоколы конфиденциальности должны разрабатываться с учетом всеобъемлющей философии, которая использует лишь кратковременное отсутствие рассудительности для деанонимизации пользователей.

Например, Railway Wallet (в который интегрирована технология конфиденциальности RAILGUN) по умолчанию проксирует вызовы RPC для всех пользователей, так что даже если кто-то не использует VPN (что ему следует 🙁), его IP-адрес не передавался узлам RPC.

Грех 3 – Зашифрованное состояние

Почему бы не сделать всю систему частной? Это заманчиво… но иметь полностью зашифрованное состояние в некотором смысле так же нежелательно, как и быть полностью общедоступным.

Состояние шифрования создает черный ящик, в котором пользователи и наблюдатели не знают, что делает dApp. Это устраняет самую важную функцию безопасности блокчейнов: возможность публичного аудита.

Если dApp является частным, как вы проверяете, что экономика и участники действуют правильно? Как правильно отреагировать на эксплойт или вредоносную попытку, если вы не знаете, произошло ли что-то?

Конфиденциальность пользователей хороша, как и прозрачность протокола.

Грех 4 – Зависимость от конкретных производителей

Отсутствие доверия означает, что вам не нужно доверять третьей стороне (т. е. компании, агенту или кассиру банка), чтобы гарантировать работу протокола. Сильная сторона шифрования с нулевым разглашением данных заключается в том, что оно создает меньше зависимостей, в том числе от производителей.

Рассмотрим, например, создание системы конфиденциальности, основанной на расширениях Software Guard Extensions, встроенных Intel в их процессоры. Безопасность вашей системы зависит от потенциальной единственной точки отказа – уверенности в том, что Intel правильно внедрила свой продукт.

Intel заинтересована в том, чтобы действовать надлежащим образом, но опора на SGX создает постоянную уязвимость и ненужное предположение о доверии. Существуют также соображения по поводу контроля доступа, поскольку SGX требует специализированного оборудования, которое является относительно дорогим, непонятным и сложным в обслуживании. Напротив, валидатор доказательства доли можно запустить на Raspberry Pi.

Грех 5 – Быть мошенником

Криптоконфиденциальность — это убедительная история, но она не является достаточно сильным предложением, чтобы гарантировать создание совершенно нового блокчейна или объединения (если только специализированная цепочка не принесет строгих технических инноваций).

Системы конфиденциальности наиболее эффективны, когда они доступны в цепочках, где существуют пользователи и финансовая активность. Для лучшего или худшего, Defi собрался вокруг Эфириум, EVMи несколько других сред, таких как Solana. Solidity — король, и поэтому он получил большую пользу от исследований в области безопасности.

Создание новой среды выполнения и привлечение разработчиков и пользователей требует времени и зачастую неустойчивых стимулов. Между тем, миллиарды долларов уже находятся в публичных сетях, отчаянно нуждающихся в конфиденциальности.

Выделенные цепочки конфиденциальности также создают дополнительные вопросы безопасности, например, необходимость создания мостов, которые снова и снова доказывают, что они являются наименее безопасным компонентом сетей блокчейнов. Другие проблемы включают централизацию консенсуса, валидации и секвенаторов.

Грех 6 – Сложность строителя

Разработчиков часто считают гениями (а некоторые так и есть). Однако криптография настолько сложна, что принуждение разработчиков изучать и использовать собственный язык, набор инструментов или экосистему является излишне сложным и контрпродуктивным.

Контракты, написанные на таких языках, как Solidity или Vyper, переносимы между сетями, поддерживающими EVM. Это не относится к Rust и другим цепочкам WebAssembly. У всех есть свои стандарты времени выполнения. С точки зрения разработчика это означает, что для каждой цепочки необходимо поддерживать отдельные кодовые базы контрактов, несмотря на то, что они используют один и тот же язык.

В результате продукт становится менее доступным.

Грех 7 – Незрелая технология

«Волшебные интернет-деньги» — действительно отличный мем. Однако разработчики криптовалют создают финансовые технологии, которые имеют реальные последствия и работают с реальными деньгами.

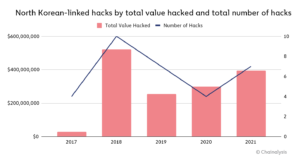

У технологии конфиденциальности есть двойная обязанность: принимать во внимание «реальность денег» и саму «конфиденциальность» — то есть она должна быть защищена от финансовых атак И всего, что может деанонимизировать пользователей. Значительный объем существующих академических исследований по этой технологии существует не просто так.

Чтобы ты не закончил как IOTAпроверенная аксиома — «никогда не меняйте свою криптографию».

Технологии конфиденциальности, в частности, должны быть проверены в боевых условиях и продуманы с помощью обширных проверок со стороны охранных фирм, оценок защитников конфиденциальности, проверки пера «белыми шляпами» и т. д.

В противном случае, как можно ожидать, что люди – особенно ожидаемые новые массовые пользователи – будут рисковать своей личностью и деньгами на сложной технологической платформе?

Заключение

Публичные блокчейны созданы по принципу «dox». Нелегко построить системы конфиденциальности в цепочке, сохраняя при этом в первую очередь причины для использования криптовалюты, такие как возможность аудита и децентрализация.

Отличным ресурсом для оценки уровня конфиденциальности выбранного вами инструмента конфиденциальности является Конфиденциальность Web3 Теперь инициатива которые классифицировали и оценили различные инструменты криптографической конфиденциальности. Рассматривайте это как отличный первый шаг на пути к защите вашей личности в Интернете и ваших финансов.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://cryptoslate.com/the-seven-deadly-sins-of-crypto-privacy/

- :имеет

- :является

- :нет

- :куда

- $UP

- 1

- 100

- 17

- 39

- 58

- 7

- a

- О нас

- академический

- научные исследования

- доступ

- доступной

- Учетная запись

- Действие (Act):

- действующий

- деятельность

- актеры

- дополнительный

- адреса

- Администратор

- адвокаты

- снова

- против

- Агент

- Все

- уже

- причислены

- среди

- an

- и

- любой

- все

- надлежащим образом

- МЫ

- спорно

- около

- AS

- Оценка

- оценки

- предположение

- предположения

- попытка

- проверяемость

- аудит

- доступен

- Банка

- BE

- было

- не являетесь

- Лучшая

- миллиарды

- Bitcoin

- Биткойн

- Черный

- блокчейн

- Блокчейн сети

- блокчейны

- тело

- Коробка

- мосты

- Приносит

- просмотр

- строить

- строитель

- Строители

- Строительство

- построенный

- но

- by

- байпас

- Объявления

- CAN

- не могу

- случаев

- категории

- централизация

- централизованная

- цепь

- цепи

- более дешевый

- проверка

- выбранный

- в промышленных масштабах

- Общий

- Компания

- неотразимый

- комплекс

- компонент

- Обеспокоенность

- настроить

- Консенсус

- Последствия

- соображения

- постоянная

- контракт

- контраст

- контроль

- правильно

- Цена

- экономия на издержках

- контрпродуктивно

- Создайте

- создает

- Создатели

- крипто-

- криптография

- передовой

- DAPP

- данным

- База данных

- Децентрализация

- децентрализованная

- По умолчанию

- убивают

- Зависимости

- Зависимость

- зависит

- предназначенный

- в отчаянии

- Несмотря на

- Определять

- застройщиков

- трудный

- do

- приносит

- дело

- долларов

- Dont

- двойной

- вниз

- e

- каждый

- легче

- легко

- Экономика

- экосистема

- ликвидирует

- зашифрованный

- шифрование

- конец

- достаточно

- обеспечивать

- соблазнительный

- Весь

- полностью

- Окружающая среда

- средах

- приравнивает

- особенно

- и т.д

- Даже

- Каждая

- многое

- EVM

- пример

- отлично

- выполнение

- существовать

- существующий

- ожидать

- дорогим

- Эксплуатировать

- использует

- расширения

- обширный

- Ошибка

- быстрее

- подвиг

- Особенность

- СПЕЦЦЕНА

- несколько

- меньше

- окончательность

- Финансы

- финансовый

- финансовые технологии

- Компаний

- Во-первых,

- недостатки

- Что касается

- принуждение

- Freedom

- Замораживать

- от

- полностью

- функция

- неподдельно

- получающий

- Дайте

- Отдаете

- идет

- будет

- хорошо

- большой

- Охрана

- Ручки

- произошло

- Жесткий

- Аппаратные средства

- Есть

- имеющий

- High

- Как

- Однако

- HTTPS

- i

- идентифицируемый

- Личность

- if

- эффектных

- в XNUMX году

- важную

- in

- Стимулы

- включают

- В том числе

- Инновации

- небезопасный

- интегрированный

- Intel

- в нашей внутренней среде,

- Интернет

- в

- IP

- IP-адреса

- IT

- ЕГО

- саму трезвость

- всего

- ключи

- Король

- Знать

- Отсутствие

- нехватка личного пространства

- язык

- Языки

- утечка

- УЧИТЬСЯ

- наименее

- Ledger

- Меньше

- уровни

- такое как

- Mainstream

- поддерживать

- поддержанный

- сделать

- злонамеренный

- Производители

- рынок

- рыночная стоимость

- макс-ширина

- Май..

- означает

- Между тем

- проводить измерение

- механизмы

- мем

- миллиона

- модульный

- деньги

- БОЛЕЕ

- самых

- должен

- РАССКАЗ

- природа

- Необходимость

- необходимый

- нуждающихся

- сеть

- сетей

- Новые

- нет

- узлы

- роман

- наблюдателей

- of

- от

- .

- on

- В сети

- онлайн

- только

- or

- оригинал

- Другое

- внешний

- внешнюю

- собственный

- новыми участниками

- особый

- особенно

- вечеринка

- Люди

- для

- Лично

- философия

- Часть

- Платформа

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- pm

- Точка

- портативный

- потенциал

- консервирование

- нажмите

- политикой конфиденциальности.

- Инструменты конфиденциальности

- частная

- привилегированный

- Продукт

- Корректор из-кола

- должным образом

- предложение.

- ( изучите наши патенты),

- защиту

- протокол

- протоколы

- обеспечивать

- что такое варган?

- Вопросы

- быстро

- Железнодорожный

- Малина

- реальные

- Реальные деньги

- реальный мир

- причина

- причины

- по

- относительно

- полагается

- опираясь

- требуется

- исследованиям

- упругость

- ресурс

- Реагируйте

- результат

- показывать

- правую

- Снижение

- Катить

- свернуть

- Run

- время выполнения

- Ржавчина

- охрана

- то же

- satoshis

- экономия

- забил

- Во-вторых

- безопасный

- безопасность

- поиск

- выберите

- Самостоятельная опека

- отправка

- отдельный

- набор

- семь

- SGX

- общие

- должен

- сигнал

- значительный

- просто

- одинарной

- Сидящий

- So

- Software

- основательность

- некоторые

- Кто-то

- удалось

- Говоря

- специализированный

- Специальные

- конкретный

- скорость

- стандартов

- точка зрения

- Область

- Шаг

- прочность

- Строгий

- сильный

- такие

- поддержки

- наблюдение

- система

- системы

- взять

- принимает

- с

- технологии

- Технический

- технологический

- Технологии

- Тестирование

- чем

- который

- Ассоциация

- Семь смертных грехов

- их

- Их

- сами

- Там.

- Эти

- они

- В третьих

- этой

- мысль

- порог

- Таким образом

- время

- в

- инструментом

- инструменты

- к

- Отслеживание

- торговать

- сделка

- Сделки

- Прозрачность

- правда

- Доверие

- доверие

- окончательный

- если не

- необязательно

- ненужный

- неустойчивый

- использование

- Информация о пользователе

- конфиденциальность пользователей

- пользователей

- использования

- через

- Проверка

- Validator

- ценностное

- различный

- проверить

- VPN

- уязвимость

- Vyper

- Кошелек

- варрант

- способы

- веб-сборка

- Что

- когда

- который

- в то время как

- белый

- Руководство пользователя

- без

- работает

- Мир

- хуже

- бы

- письменный

- Ты

- ВАШЕ

- зефирнет

- нуль