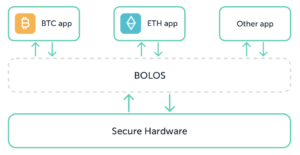

Как вы, возможно, знаете, ваши устройства Ledger Nano (Ledger Nano S, Nano S Plus и Nano X) представляют собой открытые платформы, использующие безопасность Secure Elements. Операционная система (ОС) Ledger загружает приложения, использующие криптографические API. ОС также предлагает механизмы изоляции и получения ключей.

Эта технология обеспечивает высокий уровень безопасности даже против злоумышленника, имеющего физический доступ к вашим устройствам, что делает ваши устройства Ledger идеальными инструментами для безопасного управления вашими цифровыми активами. Но они также очень хорошо подходят для защиты ваших учетных данных для входа во многие онлайн-сервисы.

Именно поэтому мы разработали новое приложение под названием Ключ безопасности, который реализует стандарт WebAuthn для второй факторной аутентификации (2FA), многофакторной аутентификации (MFA) или даже аутентификации без пароля.

Из-за ограничений ОС это приложение ключа безопасности имеет некоторые ограничения:

- Он недоступен в Nano S из-за отсутствия поддержки AES-SIV в ОС Nano S.

- Доступные для обнаружения/постоянные учетные данные поддерживаются, но хранятся на той части флэш-памяти устройства, которая будет удалена при удалении приложения. Именно поэтому они не включены по умолчанию, но при необходимости их можно включить вручную на свой страх и риск в настройках. Это может произойти:

- Если пользователь решит удалить его из Ledger Live

- Если пользователь решает обновить приложение до новой доступной версии

- Если пользователь обновляет версию ОС

Что такое WebAuthn?

Веб-аутентификация или сокращенно WebAuthn — это стандарт, разработанный W3C и Альянсом FIDO. Он определяет механизм аутентификации пользователей, основанный на криптографии с открытыми ключами вместо паролей.

Мотивом создания такого стандарта было то, что наше нынешнее существование в Интернете основано на паролях и что большинство нарушений безопасности связано с украденными или слабыми паролями.

Использование механизма безопасности криптографии с открытым ключом

Криптография с открытым ключом, также известная как асимметричная криптография, представляет собой криптографический механизм, основанный на наличии двух связанных ключей:

- Закрытый ключ, который следует хранить в секрете

- Открытый ключ, которым можно поделиться

Эти ключи имеют следующее свойство:

- Открытый ключ можно использовать для проверки того, было ли сообщение подписано закрытым ключом.

Предположим, пользователь Боб создает пару ключей и делится открытым ключом с Алисой. Если Боб отправляет сообщение Алисе, он может подписать сообщение, используя свой закрытый ключ, а Алиса может проверить с помощью открытого ключа, что сообщение действительно было подписано Бобом, который является единственным, кто знает, что такое закрытый ключ.

Что касается аутентификации, это означает, что пользователь может создать пару ключей и поделиться открытым ключом с онлайн-сервисом. Позже пользователь может аутентифицировать себя, доказав онлайн-сервису, что он знает закрытый ключ. И все это без необходимости отправлять закрытый ключ в онлайн-сервис! Это означает, что закрытый ключ не может быть украден в базах данных сервера или перехвачен во время связи пользователя с сервером.

Устойчивость к фишинговым атакам

Стандарт WebAuthn также обладает способностью быть устойчивым к классическим фишинговым атакам.

В принципе, фишинг Атака — это атака, при которой хакер обманом заставляет вас раскрыть конфиденциальную информацию, в нашем случае учетные данные для входа.

В отличие от других механизмов MFA, таких как OTP, механизм WebAuthn устойчив к таким атакам. Действительно, каждая пара ключей привязана к определенному источнику или веб-домену, а это означает, что атака пытается обманом заставить вас использовать учетные данные WebAuthn в другом домене (например, поддельный сайт с URL-адресом). best-service.com вместо законного URL сайта best.service.com) завершится ошибкой, поскольку устройство аутентификации не будет иметь соответствующей пары ключей для этого домена. Следовательно, атака провалится и противник не получит никакой полезной информации.

Надежная аппаратная безопасность

WebAuthn рекомендует использовать аппаратные элементы безопасности для безопасного хранения закрытых ключей. Что касается приложения Ledger Security Key, закрытые ключи хранятся в элементе безопасности устройства (SE), который прошел оценку безопасности по общим критериям – международному стандарту для банковских карт и государственным требованиям – и получил сертификат EAL5+. Вы можете найти дополнительную информацию о сертификации устройств Ledger. здесь.

Заверенные регистрации

Аутентификация WebAuthn подтверждена. Это означает, что сервер может проверить подлинность устройства аутентификации. Это можно включить в некоторых службах, чтобы авторизовать только небольшой список устройств аутентификации или обнаружить мошеннические источники.

Как работает WebAuthn

Сначала давайте уточним, какие актеры являются разными:

- Ассоциация Информация о пользователе, то есть вы пытаетесь безопасно зарегистрироваться в онлайн-сервисе.

- Ассоциация Проверяющая сторона, что означает сервер, предоставляющий доступ к защищенному программному приложению с использованием WebAuthn. Например, Google, Facebook, Twitter.

- Ассоциация Агент пользователя, которое относится к любому программному обеспечению, действующему от имени пользователя, которое «извлекает, отображает и облегчает взаимодействие конечного пользователя с веб-контентом». Например, ваш любимый веб-браузер в вашей любимой операционной системе.

- Ассоциация Аутентификатор, который относится к средству, используемому для подтверждения личности пользователя. В данном случае это ваше устройство Ledger Nano, на котором установлено приложение «Ключ безопасности».

Существует две основные операции WebAuthn, которые можно возобновить следующим образом:

- Регистрация, во время которой:

- домен Authenticator получает запрос через Агент пользователяС Проверяющая сторона, содержащий источник или веб-домен проверяющей стороны, а также идентификатор пользователя и, при необходимости, имя пользователя.

- домен Authenticator просит Информация о пользователе согласия, создает уникальную пару ключей, а затем отправляет проверяющей стороне открытый ключ.

- Аутентификация, в ходе которой:

- домен Authenticator получает через Агент пользователя, запрос от Проверяющая сторона, содержащий источник или веб-домен проверяющей стороны вместе с запросом.

- домен Authenticator просит Информация о пользователе согласие, а затем отвечает сообщением, содержащим подпись, созданную с использованием закрытого ключа, связанного с зарегистрированными учетными данными.

Вы можете найти более подробное объяснение механизма WebAuthn. здесь.

Разница с приложением Ledger FIDO-U2F Nano

Приложение Ledger FIDO-U2F реализует FIDO U2F, предыдущую версию FIDO2, включенную в стандарт WebAuthn. Эта предыдущая версия была разработана для использования в качестве второго фактора для паролей, тогда как WebAuthn предназначен для обеспечения аутентификации без пароля.

В глобальном масштабе это обеспечивает лучший пользовательский опыт:

- На устройствах аутентификации с экраном теперь может отображаться происхождение проверяющей стороны (или домен службы) вместо его хэша.

- Обнаруживаемые учетные данные (также называемые резидентными ключами) были введены в спецификации FIDO2. Они допускают сценарии без пароля, когда пользователю даже не нужно вводить свое имя пользователя в службе. Вместо этого, после выполнения регистрации, Проверяющая сторона может запросить аутентификацию, указав только свое происхождение и не используя список учетных данных. После получения такого запроса аутентификатор ищет внутренне хранящиеся (резидентные) учетные данные, связанные с этой проверяющей стороной, и использует их для аутентификации пользователя.

Совместимость

Стандарт WebAuthn и, следовательно, приложение Ledger Security Key поддерживаются во многих ОС и веб-браузерах:

- В Windows 10 и более поздних версиях он поддерживается как минимум в Edge, Chrome и Firefox.

- В MacOS 11.4 и более поздних версиях он поддерживается в Safari и Chrome, однако на данный момент доступен лишь частично в Firefox. Рекомендуется использовать Chrome из-за известных проблем с нестабильной работой Safari.

- В Ubuntu 20.04 и более поздних версиях он поддерживается в Chrome, однако на данный момент доступен лишь частично в Firefox.

- В iOS 14 и iPadOS 15.5 и более поздних версиях он поддерживается в Safari, Chrome и Firefox.

- На Android он пока не поддерживается. Он должен начаться с сервисов Google Play v23.35 (выпуск за сентябрь 2023 г.).

Использование приложения Ledger Security Key

Службы WebAuthn

WebAuthn теперь получил широкое распространение. Таким образом, приложение Ledger Security Key можно использовать во многих службах для многофакторной аутентификации, а иногда и для аутентификации без пароля.

Вот выдержка из сервисов, реализующих Webauthn:

- 1Password

- AWS

- Binance

- Bitbucket

- Dropbox

- что его цель

- Gandi

- Gemini

- GitHub

- GitLab

- Microsoft

- Okta

- Salesforce

- Shopify

- Twitch

Пошаговый пример

- Загрузите Ledger Live и выберите приложение «Ключ безопасности» в разделе «Мой Ledger», чтобы установить его на свое устройство.

- Установите соответствующие настройки для нужного сервиса (AWS, Dropbox, Facebook, Google, GitHub, Microsoft, Twitter,…)

- Используйте свой ключ безопасности для входа в систему!

Благодаря объединению безопасности вашей сторонней службы и нашего приложения «Ключ безопасности» вы теперь обеспечили современную безопасность своих учетных записей.

Защита ваших SSH-ключей

Ключи SSH используются разработчиками в некоторых критических ситуациях: от аутентификации на сервере GIT до подключения к критически важным производственным серверам. У устройств Ledger уже есть способ защитить ваши SSH-ключи с помощью приложения Ledger SSH Nano. Однако для этого потребовалось использование специального приложения Nano и агента на вашем компьютере. Это уже не так. В OpenSSH 8.2 появилась новая функция, позволяющая «встроенное» использование устройств аутентификации FIDO для хранения ключей SSH.

Пример использования

Давайте посмотрим, как его можно использовать для взаимодействия с репозиторием GitHub:

1. Создайте пару:

$ssh-keygen -t ed25519-sk -f ~/.ssh/id_mykey_sk Generating public/private ed25519-sk key pair.

You may need to touch your authenticator to authorize key generation.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/user/.ssh/id_mykey_sk

Your public key has been saved in /home/user/.ssh/id_mykey_sk.pub

The key fingerprint is:

SHA256:ZdHzzXRboYdbVXpLN12EKyDEYycNMDXRJV45ECYEBp8 user@LPFR0218

The key's randomart image is:

+[ED25519-SK 256]-+

| ..=BO=*=o. +B|

| o o*==+= +.B|

| E. =+. *.XB|

| o . Bo*|

| S o . |

| |

| |

| |

| |

+----[SHA256]-----+

2. Зарегистрируйте ключ SSH в своей учетной записи GitHub (см. документацию GitHub)

3. Используйте его, например, для клонирования репозитория:

$git clone :LedgerHQ/app-bitcoin-new.git

Cloning into 'app-bitcoin-new'...

Confirm user presence for key ED25519-SK SHA256:iGu/I9kjxypEHkQIGmgTLBCA8ftm4Udu1DfkK2BwE0o

remote: Enumerating objects: 5625, done.

remote: Counting objects: 100% (10/10), done.

remote: Compressing objects: 100% (10/10), done.

remote: Total 5625 (delta 1), reused 2 (delta 0), pack-reused 5615

Receiving objects: 100% (5625/5625), 2.11 MiB | 636.00 KiB/s, done.

Resolving deltas: 100% (4055/4055), done.Если у вас есть несколько ключей SSH, вы можете следовать этот ответ StackOverflow чтобы выбрать конкретную клавишу вместо клавиши по умолчанию.

параметры

При создании пары ключей SSH с использованием ssh-keygen и ваш электронный ключ, вы можете:

- Выберите кривую генерации пары ключей, указав либо

-t ed25519-skor-t ecdsa-sk - Разрешите использование закрытого ключа SSH без ручного принятия ключа безопасности, указав

-O no-touch-required. Однако некоторые сервисы могут отказать в такой аутентификации, как в случае с GitHub.

Есть дополнительная resident вариант, но он не добавляет дополнительной безопасности и его использование более сложно.

Ксавье Шапрон

Инженер по прошивке

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.ledger.com/blog/strengthen-the-security-of-your-accounts-with-webauthn

- :имеет

- :является

- :нет

- :куда

- $UP

- 1

- 10

- 11

- 14

- 15%

- 20

- 2023

- 2FA

- 35%

- 8

- a

- О нас

- принятие

- доступ

- Учетная запись

- Учетные записи

- действующий

- актеры

- Добавить

- дополнительный

- Принятие

- После

- снова

- против

- Агент

- Алиса

- Все

- Альянс

- позволять

- Позволяющий

- позволяет

- вдоль

- уже

- причислены

- an

- и

- android

- любой

- API

- приложение

- Применение

- Приложения

- соответствующий

- МЫ

- AS

- Активы

- связанный

- At

- атаковать

- нападки

- проверять подлинность

- Аутентификация

- санкционировать

- доступен

- AWS

- Банковское дело

- основанный

- BE

- было

- от имени

- за

- Лучшая

- зерно

- нарушения

- браузер

- Строительство

- построенный

- но

- by

- CAN

- Карты

- случаев

- сертификат

- вызов

- Chrome

- комбинируя

- Общий

- Связь

- совместимость

- комплекс

- компьютер

- вычисление

- подтвердить

- Соединительный

- согласие

- Рассматривать

- ограничения

- соответствующий

- подсчет

- Создайте

- создали

- создает

- Создающий

- ПОЛНОМОЧИЯ

- Полномочия

- Критерии

- критической

- криптографический

- криптография

- Текущий

- кривая

- базы данных

- преданный

- По умолчанию

- Delta

- предназначенный

- желанный

- подробный

- обнаруживать

- развитый

- застройщиков

- устройство

- Устройства

- разница

- различный

- Интернет

- Цифровые активы

- отображается

- приносит

- не

- домен

- сделанный

- Dropbox

- два

- в течение

- e

- каждый

- Edge

- элемент

- элементы

- включен

- Enter

- оценка

- Даже

- пример

- существование

- опыт

- объяснение

- извлечение

- что его цель

- облегчает

- фактор

- FAIL

- не настоящие

- Избранное

- Особенность

- ФИДО Альянс

- Найдите

- отпечаток пальца

- Firefox

- Flash

- после

- Что касается

- и мошенническими

- от

- порождающий

- поколение

- получить

- идти

- GitHub

- Гугл игры

- хакер

- было

- происходить

- Аппаратные средства

- Аппаратные средства безопасности

- хэш

- Есть

- имеющий

- he

- High

- его

- Как

- Однако

- HTTPS

- Идентификация

- идентификатор

- Личность

- if

- изображение

- Осуществляющий

- инвентарь

- in

- включены

- действительно

- информация

- устанавливать

- вместо

- взаимодействовать

- взаимодействие

- внутренне

- Мультиязычность

- в

- выпустили

- iOS

- iPadOS

- изоляция

- IT

- ЕГО

- JPG

- всего

- хранится

- Основные

- ключи

- Знать

- знание

- известный

- Отсутствие

- новее

- наименее

- Ledger

- Ledger Live

- Ledger Nano

- Ledger Nano S

- Законный

- законный

- уровень

- Используя

- такое как

- недостатки

- Список

- жить

- грузы

- журнал

- Войти

- дольше

- ВЗГЛЯДЫ

- MacOS

- основной

- Создание

- управлять

- руководство

- вручную

- многих

- Май..

- означает

- означает,

- механизм

- механизмы

- сообщение

- МИД

- Microsoft

- может быть

- БОЛЕЕ

- самых

- мотивация

- с разными

- имя

- Названный

- карликовый

- Необходимость

- необходимый

- Новые

- нет

- сейчас

- объекты

- полученный

- of

- Предложения

- on

- ONE

- онлайн

- только

- открытый

- операционный

- операционная система

- Операционный отдел

- Опция

- or

- происхождения

- OS

- Другое

- наши

- собственный

- пара

- параметры

- часть

- вечеринка

- Прошло

- пароли

- ИДЕАЛЬНОЕ

- выполнены

- фишинг

- фишинговые атаки

- физический

- Платформы

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- плюс

- присутствие

- предыдущий

- частная

- Секретный ключ

- Частные ключи

- Производство

- собственность

- защищенный

- приводит

- обеспечение

- доказывания

- что такое варган?

- публичный ключ

- открытые ключи

- достиг

- получает

- прием

- Управление по борьбе с наркотиками (DEA)

- рекомендует

- понимается

- по

- зарегистрироваться

- зарегистрированный

- Регистрация

- Связанный

- освободить

- опираясь

- оказывает

- хранилище

- запросить

- Запросы

- обязательный

- Требования

- упругий

- выявление

- Снижение

- Бег

- s

- Safari

- безопасно

- то же

- сохраняются

- Сценарии

- экран

- Во-вторых

- Раздел

- безопасный

- безопасно

- безопасность

- нарушения безопасности

- посмотреть

- Отправить

- посылает

- чувствительный

- сентябрь

- сервер

- Серверы

- обслуживание

- Услуги

- настройки

- SHA256

- Поделиться

- Акции

- Короткое

- должен

- подпись

- подпись

- подписанный

- сайте

- обстоятельства

- Software

- некоторые

- иногда

- Источники

- конкретный

- спецификации

- стандарт

- Начало

- Область

- современное состояние

- Шаг

- украли

- диск

- магазин

- хранить

- УКРЕПЛЯТЬ

- такие

- поддержка

- Поддержанный

- система

- Технологии

- который

- Ассоциация

- Их

- сами

- тогда

- следовательно

- они

- В третьих

- этой

- Через

- в

- инструменты

- Всего

- трогать

- пытается

- два

- Ubuntu

- созданного

- Обновление ПО

- Updates

- на

- Применение

- использование

- используемый

- Информация о пользователе

- Пользовательский опыт

- пользователей

- использования

- через

- проверить

- версия

- очень

- законопроект

- Путь..

- we

- Web

- веб-браузер

- ЧТО Ж

- Что

- в то время как

- , которые

- КТО

- зачем

- широкий

- Википедия.

- будете

- окна

- в

- без

- письменный

- X

- Ты

- ВАШЕ

- зефирнет