Исследователи ESET проанализировали обновленную версию шпионской программы Android GravityRAT, которая крадет файлы резервных копий WhatsApp и может получать команды на удаление файлов.

Исследователи ESET обнаружили обновленную версию шпионского ПО Android GravityRAT, которое распространяется как приложения для обмена сообщениями BingeChat и Chatico. GravityRAT — это инструмент удаленного доступа, который, как известно, используется поскольку по крайней мере 2015 и ранее использовался в целенаправленных атаках на Индию. Доступны версии для Windows, Android и macOS, как ранее было задокументировано Cisco Talos, Kasperskyи Cyble. Актер, стоящий за GravityRAT, остается неизвестным; мы отслеживаем группу внутри компании как SpaceCobra.

Скорее всего, активна с августа 2022 года, кампания BingeChat все еще продолжается; однако кампания с использованием Chatico больше не активна. BingeChat распространяется через веб-сайт, рекламирующий бесплатные службы обмена сообщениями. Примечательно, что в недавно обнаруженной кампании GravityRAT может извлекать резервные копии WhatsApp и получать команды для удаления файлов. Вредоносные приложения также предоставляют законные функции чата на основе открытого исходного кода. Приложение для обмена мгновенными сообщениями OMEMO.

- Мы обнаружили новую версию шпионского ПО Android GravityRAT, которое распространяется как троянские версии законного приложения OMEMO Instant Messenger с открытым исходным кодом для Android.

- Зараженное троянами приложение BingeChat доступно для загрузки с веб-сайта, который представляет его как бесплатную службу обмена сообщениями и файлами.

- Эта версия GravityRAT дополнена двумя новыми возможностями: получением команд на удаление файлов и удалением файлов резервных копий WhatsApp.

Обзор кампании

Нас предупредил об этой кампании MalwareHunterTeam, который поделился хешем образца GravityRAT через твит. Судя по названию APK-файла, вредоносное приложение имеет торговую марку BingeChat и утверждает, что оно обеспечивает функции обмена сообщениями. Мы нашли сайт чат[.]net откуда этот образец мог быть загружен (см. рис. 1).

Веб-сайт должен предоставить вредоносное приложение после нажатия кнопки «СКАЧАТЬ ПРИЛОЖЕНИЕ»; однако он требует, чтобы посетители входили в систему. У нас не было учетных данных, и регистрация была закрыта (см. рис. 2). Наиболее вероятно, что операторы открывают регистрацию только тогда, когда они ожидают посещения конкретной жертвы, возможно, с определенным IP-адресом, геолокацией, пользовательским URL-адресом или в течение определенного периода времени. Поэтому мы считаем, что потенциальные жертвы очень целенаправленны.

Хотя мы не смогли загрузить приложение BingeChat через веб-сайт, мы смогли найти URL-адрес на VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip), который содержит вредоносное Android-приложение BingeChat. Это приложение имеет тот же хэш, что и приложение в ранее упомянутом твите, что означает, что этот URL-адрес является точкой распространения для этого конкретного образца GravityRAT.

Это же доменное имя также упоминается в коде приложения BingeChat — еще один намек на то, что чат[.]net используется для распределения (см. рис. 3).

Вредоносное приложение никогда не было доступно в магазине Google Play. Это троянизированная версия легитимного ПО с открытым исходным кодом. Мгновенный мессенджер ОМЕМО (IM) Android-приложение, но под торговой маркой BingeChat. OMEMO IM — это переработанный клиент Jabber для Android. Диалоги.

Как видно на рисунке 4, HTML-код вредоносного сайта содержит доказательства того, что он был скопирован с легитимного сайта. view.colorlib.com/theme/BingeChat/ июля 5th, 2022, с помощью автоматизированного инструмента HTTrack; colorlib.com — это законный веб-сайт, который предоставляет темы WordPress для загрузки, но тема BingeChat, похоже, больше не доступна там. чат[.]net домен был зарегистрирован 18 августаth, 2022.

Рисунок 4. Журнал, сгенерированный инструментом HTTrack и записанный в HTML-коде сайта-распространителя вредоносного ПО

Мы не знаем, как потенциальные жертвы были заманены на вредоносный веб-сайт или иным образом обнаружены. Учитывая, что загрузка приложения зависит от наличия учетной записи, а регистрация новой учетной записи была для нас невозможна, мы считаем, что потенциальные жертвы были специально нацелены. Схема обзора атаки показана на рисунке 5.

виктимология

Данные телеметрии ESET не зафиксировали жертв этой кампании BingeChat, что также позволяет предположить, что кампания, вероятно, узконаправлена. Однако в нашей телеметрии есть одно обнаружение другого образца Android GravityRAT в Индии, которое произошло в июне 2022 года. В этом случае GravityRAT был назван Chatico (см. рис. 6).

Как и BingeChat, Chatico основан на приложении OMEMO Instant Messenger и троянизирован с помощью GravityRAT. Chatico, скорее всего, распространялся через chatico.co[.]Великобритания веб-сайте, а также связывался с C&C-сервером. Домены как для веб-сайта, так и для C&C-сервера теперь отключены.

С этого момента мы сосредоточимся только на активной кампании с использованием приложения BingeChat, которое имеет те же вредоносные функции, что и Chatico.

приписывание

Группа, стоящая за вредоносной программой, остается неизвестной, хотя исследователи Facebook атрибут GravityRAT группе, базирующейся в Пакистане, как и ранее размышляли Cisco Talos. Мы отслеживаем группу внутри компании под именем SpaceCobra и приписываем этой группе кампании BingeChat и Chatico.

Типичная вредоносная функциональность GravityRAT связана с определенным фрагментом кода, который в 2020 году был приписан Kaspersky в группу, использующую варианты GravityRAT для Windows

В 2021 Cyble опубликовал анализ другой кампании GravityRAT, в которой были обнаружены те же закономерности, что и в BingeChat, например, аналогичный вектор распространения трояна, маскирующегося под законное приложение для чата, которым в данном случае был SoSafe Chat, использование ОМЕМО ИМ код и тот же вредоносный функционал. На рис. 6 вы можете увидеть сравнение вредоносных классов между образцом GravityRAT, проанализированным Cyble, и новым образцом, содержащимся в BingeChat. Основываясь на этом сравнении, мы можем с большой уверенностью утверждать, что вредоносный код в BingeChat принадлежит к семейству вредоносных программ GravityRAT.

Рис. 7. Сравнение имен классов трояна, маскирующегося под легальные приложения SoSafe Chat (слева) и BingeChat (справа)

Технический анализ

После запуска приложение запрашивает у пользователя разрешение на правильную работу всех необходимых разрешений, как показано на рис. 8. За исключением разрешения на чтение журналов вызовов, другие запрошенные разрешения типичны для любого приложения для обмена сообщениями, поэтому пользователь устройства может не быть встревожены, когда приложение запрашивает их.

Как часть законной функциональности приложения, оно предоставляет возможности для создания учетной записи и входа в систему. Прежде чем пользователь войдет в приложение, GravityRAT начинает взаимодействовать со своим C&C-сервером, извлекая данные пользователя устройства и ожидая выполнения команд. GravityRAT способен эксфильтровать:

- журналы вызовов

- Список контактов

- SMS сообщения

- файлы с определенными расширениями: jpg, jpeg, журнал, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- местоположение устройства

- основная информация об устройстве

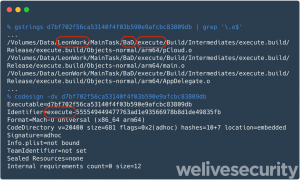

Данные, подлежащие эксфильтрации, хранятся в текстовых файлах на внешних носителях, затем эксфильтрируются на C&C-сервер и, наконец, удаляются. Пути к файлам промежуточных данных перечислены на рис. 9.

Эта версия GravityRAT имеет два небольших обновления по сравнению с предыдущими общеизвестными версиями GravityRAT. Во-первых, он расширяет список файлов, подлежащих эксфильтрации, до тех, у кого crypt14, crypt12, crypt13, crypt18и crypt32 расширения. Эти файлы шифрования представляют собой зашифрованные резервные копии, созданные WhatsApp Messenger. Во-вторых, он может получить от C&C сервера три команды для выполнения:

- УдалитьВсеФайлы — удаляет файлы с определенным расширением, эксфильтрованные с устройства

- УдалитьВсеКонтакты - удаляет список контактов

- Удалить все журналы вызовов - удаляет журналы вызовов

Это очень специфические команды, которые обычно не встречаются в вредоносных программах для Android. Предыдущие версии Android GravityRAT вообще не могли принимать команды; они могли загружать отфильтрованные данные на C&C-сервер только в определенное время.

GravityRAT содержит два жестко заданных поддомена C&C, показанные на рис. 10; однако закодировано использование только первого (https://dev.androidadbserver[.]com).

С этим C&C-сервером связываются, чтобы зарегистрировать новое скомпрометированное устройство и получить два дополнительных C&C-адреса: https://cld.androidadbserver[.]com и https://ping.androidadbserver[.]com когда мы протестировали его, как показано на рисунке 11.

Снова используется только первый C&C-сервер, на этот раз для загрузки данных пользователя устройства, как показано на рис. 12.

Заключение

Известно, что он был активен поскольку по крайней мере 2015, SpaceCobra реанимировала GravityRAT, включив в нее расширенные функции для извлечения резервных копий WhatsApp Messenger и получения команд от C&C-сервера для удаления файлов. Как и прежде, эта кампания использует приложения для обмена сообщениями в качестве прикрытия для распространения бэкдора GravityRAT. Группа, стоящая за вредоносным ПО, использует законный код обмена мгновенными сообщениями OMEMO, чтобы обеспечить функциональность чата для вредоносных приложений для обмена сообщениями BingeChat и Chatico.

Согласно телеметрии ESET, пользователь в Индии стал мишенью для обновленной версии RAT Chatico, аналогично ранее задокументированным кампаниям SpaceCobra. Версия BingeChat распространяется через веб-сайт, требующий регистрации, который, вероятно, открывается только тогда, когда злоумышленники ожидают посещения конкретных жертв, возможно, с определенным IP-адресом, геолокацией, пользовательским URL-адресом или в течение определенного периода времени. В любом случае, мы считаем, что кампания является узконаправленной.

МНК

Файлы

| SHA-1 | Имя пакета | Имя обнаружения ESET | Описание |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT выдает себя за приложение BingeChat. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT выдает себя за приложение BingeChat. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT выдает себя за приложение Chatico. |

Cеть

| IP | Домен | Хостинг провайдер | Впервые увидели | Подробнее |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | C&C-сервер Chatico. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc. | 2023-03-16 | Серверы BingeChat C&C. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | Нет | C&C-сервер Chatico. |

| 104.21.41[.]147 | chatico.co[.]Великобритания | Cloudflare, Inc. | 2021-11-19 | Сайт распространения Chatico. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | Серверы BingeChat C&C. |

| 172.67.203[.]168 | чат[.]net | Cloudflare, Inc. | 2022-08-18 | Сайт распространения BingeChat. |

Пути

Данные подготовлены для эксфильтрации в следующих местах:

/хранилище/эмулированный/0/Android/ebc/oww.log

/хранилище/эмулированный/0/Android/ebc/obb.log

/хранилище/эмулированный/0/bc/ms.log

/хранилище/эмулированный/0/bc/cl.log

/хранилище/эмулированный/0/bc/cdcl.log

/хранилище/эмулированный/0/bc/cdms.log

/хранилище/эмулированный/0/bc/cs.log

/хранилище/эмулированный/0/bc/location.log

Техники MITER ATT & CK

Эта таблица была построена с использованием версия 13 фреймворка MITRE ATT&CK.

| тактика | ID | Имя | Описание |

|---|---|---|---|

| Настойчивость | T1398 | Сценарии инициализации загрузки или входа в систему | GravityRAT получает ЗАГРУЗКА_ЗАВЕРШЕНА широковещательное намерение активировать при запуске устройства. |

| T1624.001 | Выполнение, инициированное событием: широковещательные приемники | Функциональность GravityRAT запускается, если происходит одно из следующих событий: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, ПОЛЬЗОВАТЕЛЬ_РАЗБЛОКИРОВАН, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, АВИА РЕЖИМ, НИЗКИЙ ЗАРЯД БАТАРЕИ, БАТАРЕЯ_ОКЕЙ, ДАТА_ИЗМЕНЕНО, ПЕРЕЗАГРУЗИТЬ, TIME_TICK или ПОДКЛЮЧЕНИЕ_ИЗМЕНЕНИЕ. |

|

| Уклонение от защиты | T1630.002 | Удаление индикатора на хосте: удаление файла | GravityRAT удаляет локальные файлы, содержащие конфиденциальную информацию, удаленную с устройства. |

| Открытие | T1420 | Обнаружение файлов и каталогов | GravityRAT перечисляет доступные файлы на внешнем хранилище. |

| T1422 | Обнаружение конфигурации сети системы | GravityRAT извлекает IMEI, IMSI, IP-адрес, номер телефона и страну. | |

| T1426 | Обнаружение системной информации | GravityRAT извлекает информацию об устройстве, включая серийный номер SIM-карты, идентификатор устройства и общую системную информацию. | |

| Транспортировка | T1533 | Данные из локальной системы | GravityRAT извлекает файлы с устройства. |

| T1430 | Отслеживание местоположения | GravityRAT отслеживает местоположение устройства. | |

| T1636.002 | Защищенные пользовательские данные: журналы вызовов | GravityRAT извлекает журналы вызовов. | |

| T1636.003 | Защищенные данные пользователя: список контактов | GravityRAT извлекает список контактов. | |

| T1636.004 | Защищенные данные пользователя: SMS-сообщения | GravityRAT извлекает SMS-сообщения. | |

| Управление и контроль | T1437.001 | Протокол прикладного уровня: веб-протоколы | GravityRAT использует HTTPS для связи со своим C&C-сервером. |

| эксфильтрации | T1646 | Эксфильтрация через канал C2 | GravityRAT извлекает данные с помощью HTTPS. |

| Влияние | T1641 | Манипуляция данными | GravityRAT удаляет с устройства файлы с определенными расширениями, а также все журналы вызовов пользователей и список контактов. |

- SEO-контент и PR-распределение. Получите усиление сегодня.

- ЭВМ Финанс. Единый интерфейс для децентрализованных финансов. Доступ здесь.

- Квантум Медиа Групп. ИК/PR усиление. Доступ здесь.

- ПлатонАйСтрим. Анализ данных Web3. Расширение знаний. Доступ здесь.

- Источник: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :имеет

- :является

- :нет

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- в состоянии

- О нас

- доступ

- Учетная запись

- активный

- деятельность

- дополнительный

- адрес

- адреса

- Реклама

- После

- против

- встревоженный

- Все

- позволять

- причислены

- an

- анализ

- проанализированы

- и

- android

- Другой

- любой

- приложение

- Применение

- Программы

- МЫ

- AS

- связанный

- At

- атаковать

- нападки

- Август

- Автоматизированный

- доступен

- задняя дверь

- Восстановление

- Операции резервного копирования

- основанный

- BE

- было

- до

- за

- не являетесь

- верить

- принадлежит

- между

- изоферменты печени

- заклеймили

- вещания

- построенный

- но

- кнопка

- by

- призывают

- Кампания

- Кампании

- CAN

- возможности

- способный

- случаев

- Cisco

- требования

- класс

- классов

- клиент

- закрыто

- код

- закодированы

- COM

- Общий

- общаться

- Связь

- сравненный

- сравнение

- Ослабленный

- доверие

- Конфигурация

- принимая во внимание

- обращайтесь

- содержать

- содержащегося

- содержит

- может

- страна

- чехол для варгана

- Создайте

- создали

- Полномочия

- крипта

- В настоящее время

- изготовленный на заказ

- данным

- обнаружение

- устройство

- открытый

- распространять

- распределенный

- распределение

- do

- не

- домен

- Имя домена

- доменов

- скачать

- работает

- зашифрованный

- расширение

- Даже

- События

- , поскольку большинство сенаторов

- Кроме

- выполнять

- выполнение

- эксфильтрации

- расширенный

- ожидать

- продолжается

- расширение

- расширения

- и, что лучший способ

- Экстракты

- что его цель

- FB

- фигура

- Файл

- Файлы

- в заключение

- Найдите

- Во-первых,

- Фокус

- после

- Что касается

- найденный

- Бесплатно

- от

- функциональные возможности

- функциональность

- далее

- генерируется

- идет

- Гугл игры

- Google Play Маркет

- вес

- группы

- хэш

- Есть

- имеющий

- здесь

- High

- очень

- кашель

- Как

- Однако

- HTML

- HTTPS

- ID

- идентифицированный

- if

- in

- включают

- включает в себя

- В том числе

- Индия

- информация

- начальный

- мгновение

- намерение

- взаимодействовать

- внутренне

- в

- IP

- IP-адрес

- IT

- ЕГО

- JPG

- июль

- июнь

- всего

- Знать

- известный

- запуск

- слой

- наименее

- оставил

- Законный

- законный

- Вероятно

- Список

- Включенный в список

- Списки

- локальным

- расположение

- журнал

- Войти

- дольше

- MacOS

- сделанный

- вредоносных программ

- макс-ширина

- означает

- Медиа

- упомянутый

- Сообщения

- обмен сообщениями

- Messenger

- может быть

- самых

- имя

- имена

- необходимо

- сеть

- никогда

- Новые

- вновь

- нет

- примечательный

- сейчас

- номер

- произошло

- of

- оффлайн

- on

- ONE

- постоянный

- только

- открытый

- с открытым исходным кодом

- Операторы

- Опции

- or

- Другое

- в противном случае

- наши

- внешний

- за

- обзор

- Пакистан

- часть

- особый

- паттеранами

- разрешение

- Разрешения

- Телефон

- кусок

- Мест

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- Play Маркет

- Точка

- пунктов

- возможное

- возможно

- потенциал

- разрабатывает

- предыдущий

- предварительно

- вероятно

- должным образом

- протокол

- обеспечивать

- приводит

- публично

- опубликованный

- RAT

- Читать

- Получать

- получает

- получение

- записанный

- зарегистрироваться

- зарегистрированный

- Регистрация

- остатки

- удаленные

- удаленный доступ

- удаление

- удален

- Запросы

- требуется

- исследователи

- правую

- то же

- схема

- экран

- Во-вторых

- посмотреть

- кажется

- видел

- чувствительный

- последовательный

- Серверы

- обслуживание

- Услуги

- общие

- разделение

- должен

- показанный

- Признаки

- SIM

- аналогичный

- с

- сайте

- небольшой

- SMS

- So

- конкретный

- конкретно

- шпионских программ

- начинается

- ввод в эксплуатацию

- Область

- перехватов

- По-прежнему

- диск

- магазин

- хранить

- такие

- система

- ТАБЛИЦЫ

- Талос

- целевое

- проверенный

- который

- Ассоциация

- Их

- тема

- тогда

- Там.

- следовательно

- Эти

- они

- этой

- те

- хоть?

- три

- Через

- время

- сроки

- в

- инструментом

- трек

- срабатывает

- троянец

- Tweet

- два

- типичный

- типично

- под

- неизвестный

- обновление

- Updates

- URL

- us

- использование

- используемый

- Информация о пользователе

- использования

- через

- версия

- очень

- с помощью

- Жертва

- жертвы

- Войти

- посетителей

- Ожидание

- законопроект

- we

- Web

- Вебсайт

- были

- когда

- который

- широкий

- будете

- окна

- в

- WordPress

- Тема WordPress

- Работа

- XML

- Ты

- зефирнет