ТОКИО, 7 февраля 2024 г. – (JCN Newswire) – Корпорация NEC (TSE: 6701) разработала технологию, которая повышает безопасность цепочек поставок за счет обнаружения уязвимостей в программном обеспечении по двоичному коду(1) исполняемых файлов без необходимости использования исходного кода. Эта технология автоматизирует часть статического анализа программного обеспечения, исходный код которого недоступен, который раньше приходилось делать экспертам, тем самым сокращая время статического анализа на 40%.

проверка данных

В последние годы цепочки поставок во всех отраслях расширяются и становятся более сложными из-за цифровой трансформации (DX) и глобализации. В этих обстоятельствах растет обеспокоенность по поводу кибератак, направленных на уязвимости и вредоносные функции, внедряемые в цепочку поставок, что делает обеспечение безопасности программного обеспечения по всей цепочке поставок актуальной проблемой. В частности, правительственные учреждения и поставщики критически важной инфраструктуры обязаны принимать меры для предотвращения внедрения бэкдоров и других вредоносных функций в свои продукты и системы при закупке и установке продуктов и систем в соответствии с пересмотренными законами и правилами. Эта недавно разработанная технология улучшит Служба NEC по поиску рисков(2), в рамках которой специалисты по безопасности (*3) проводят оценку рисков безопасности программного обеспечения и систем клиента, учитывая их влияние на их бизнес.

Обзор технологии

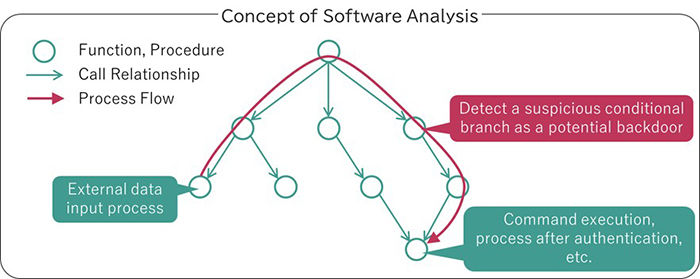

Хотя общие методы статического анализа исходного кода программного обеспечения предназначены для статического анализа, этот метод выполняет статический анализ двоичного кода, который является исполняемой формой программного обеспечения. В частности, он отслеживает, какие процессы внутри программного обеспечения используют внешние данные, и обнаруживает подозрительные реализации, которые могут быть бэкдорами, способными влиять на управление конфиденциальными процессами, такими как выполнение команд.

Особенности технологии

1. Программное обеспечение без исходного кода можно проверить.

В прошлом исходный код некоторых программ был недоступен, и в таких случаях средства проверки безопасности программного обеспечения были ограничены, например, ручные проверки экспертами. Поскольку эта технология позволяет проверять двоичный код, можно проверять безопасность программного обеспечения, исходный код которого недоступен.

2. Устраняет опасения по поводу загрязнения окружающей среды (*4)

Раньше было трудно обнаружить уязвимости и вредоносные функции, появившиеся в процессе сборки, даже если был доступен исходный код, например, для программного обеспечения, разработанного собственными силами. Поскольку эта технология проверяет двоичный код после его сборки, можно проверить его безопасность, включая проблемы, вызванные средой сборки.

3. Обеспечивает единообразие качества контроля.

Раньше проверять программное обеспечение, особенно в двоичном формате, было сложно, а качество проверки обычно варьировалось в зависимости от навыков инспектора. Эта технология автоматизирует часть процесса проверки, тем самым снижая потребность в человеческих ресурсах и обеспечивая определенный уровень качества проверки. Это также позволяет аргументировано объяснить безопасность систем компании третьим лицам, например, регулирующим органам и акционерам. Кроме того, ожидается, что автоматизация части проверок сократит время, необходимое для статического анализа, на 40%. NEC планирует применить эту технологию в службах поиска рисков к концу 2024 финансового года. Это улучшит проверку безопасности программного обеспечения, закупаемого и поставляемого в цепочке поставок, что будет способствовать созданию более безопасных и надежных систем и усилению безопасности цепочки поставок.

(1) Данные выражаются только в двоичных числах 0 и 1, чтобы компьютеры могли обрабатывать их напрямую.

(2) Служба поиска рисков (только текст на японском языке)https://jpn.nec.com/cybersecurity/service/professional/risk_hunting/index.html

(3) Специалисты по безопасности (только текст на японском языке)https://jpn.nec.com/cybersecurity/advantage/specialist/profile2-2.html

(4) Среда, которая преобразует исходный код, написанный на языке программирования, и генерирует исполняемый файл, написанный в двоичном коде.

О корпорации NEC

Корпорация NEC зарекомендовала себя как лидер в области интеграции информационных технологий и сетевых технологий, продвигая при этом заявление бренда «Управление ярким миром». NEC позволяет предприятиям и сообществам адаптироваться к быстрым изменениям, происходящим как в обществе, так и на рынке, поскольку он обеспечивает социальные ценности безопасности, защищенности, справедливости и эффективности для продвижения более устойчивого мира, в котором каждый имеет шанс полностью реализовать свой потенциал. Для получения дополнительной информации посетите NEC по адресу https://www.nec.com.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.jcnnewswire.com/pressrelease/88888/3/

- :имеет

- :является

- :нет

- :куда

- 1

- 2024

- 7

- a

- О нас

- соответствие

- приспосабливать

- адреса

- После

- агентствах

- Цель

- Все

- причислены

- an

- анализ

- и

- Применить

- МЫ

- AS

- оценки

- At

- Власти

- автоматы

- автоматизация

- доступен

- Черные ходы

- BE

- становление

- было

- не являетесь

- изоферменты печени

- марка

- ярче

- строить

- построенный

- бизнес

- бизнес

- by

- CAN

- способный

- случаев

- вызванный

- определенный

- цепь

- цепи

- шанс

- изменения

- проверка

- обстоятельства

- код

- Сообщества

- Компания

- комплекс

- компьютеры

- Беспокойство

- Обеспокоенность

- Проводить

- принимая во внимание

- строительство

- содействие

- контроль

- КОРПОРАЦИЯ

- критической

- Критическая инфраструктура

- кибератаки

- данным

- поставляется

- в зависимости

- обнаруживать

- развитый

- трудный

- Интернет

- цифровое преобразование

- непосредственно

- сделанный

- два

- в течение

- DX

- затрат

- позволяет

- конец

- повышать

- обеспечение

- Окружающая среда

- особенно

- установленный

- Даже

- все члены

- , поскольку большинство сенаторов

- выполнение

- расширяющийся

- ожидаемый

- эксперты

- Объяснять

- выраженный

- и, что лучший способ

- справедливость

- фев

- Файл

- Файлы

- Что касается

- форма

- формат

- от

- полный

- Функции

- Более того

- Общие

- генерирует

- глобализация

- Правительство

- государственные учреждения

- Рост

- было

- Есть

- HTML

- HTTPS

- человек

- Набор персонала

- охота

- изображение

- Влияние

- реализации

- in

- В том числе

- промышленности

- влияющий

- информация

- Инфраструктура

- Установка

- интеграции.

- в

- выпустили

- вопрос

- IT

- саму трезвость

- Японский

- jcn

- JPG

- язык

- Законодательство

- Законы и правила

- лидер

- уровень

- Ограниченный

- сделанный

- ДЕЛАЕТ

- злонамеренный

- руководство

- рынок

- Май..

- означает

- меры

- БОЛЕЕ

- Необходимость

- сеть

- вновь

- Лента новостей

- номера

- of

- on

- только

- Другое

- часть

- особый

- Стороны

- мимо

- выполняет

- Часть

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- возможное

- потенциал

- предотвращать

- предварительно

- проблемам

- процесс

- Процессы

- закупаемых

- Продукция

- Программирование

- продвижении

- Содействие

- поставщики

- приводит

- быстро

- достигать

- последний

- уменьшить

- снижение

- правила

- регуляторы

- обязательный

- Полезные ресурсы

- Снижение

- s

- безопаснее

- Сохранность

- безопасный

- безопасность

- чувствительный

- обслуживание

- Услуги

- Акционеры

- с

- умение

- So

- Соцсети

- Общество

- Software

- некоторые

- Источник

- исходный код

- специалисты

- заявление

- статический

- укрепление

- укрепляет

- такие

- поставка

- цепочками поставок

- Каналы поставок

- подозрительный

- комфортного

- системы

- взять

- с

- цель

- направлены

- техника

- снижения вреда

- технологии

- Технологии

- текст

- который

- Ассоциация

- их

- Там.

- тем самым

- Эти

- В третьих

- третье лицо

- этой

- Через

- по всему

- Таким образом

- время

- в

- треков

- трансформация

- под

- срочный

- использование

- Наши ценности

- меняться

- Войти

- Уязвимости

- законопроект

- были

- когда

- который

- в то время как

- будете

- в

- без

- Мир

- письменный

- лет

- зефирнет