Исследования ESET

Закрытие векторов вторжений вынуждает киберпреступников не только возвращаться к старым направлениям атак, но и искать новые способы атаковать своих жертв.

12 сентября 2023

В первом полугодии 1 года количество писем с секс-вымогательством и других текстовых угроз резко возросло, и остается вопрос, почему. Преступники просто ленивы? Пытаются ли они заработать легкие деньги в выходные дни? Или это часть чего-то большего, потенциально связанного с генеративным ИИ?

И это лишь малая часть тенденций, наблюдаемых в последний отчет ESET об угрозах, в центре внимания этого эпизода. Еще одним вектором вторжения, который привлек повышенное внимание киберпреступников, были серверы MS SQL, которым пришлось противостоять новому увеличению количества атак методом перебора.

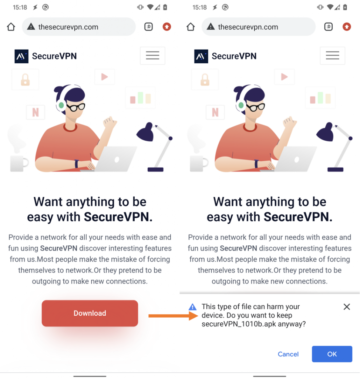

Да, и давайте не будем забывать о преступной практике ростовщичества, проявляющейся в виде вредоносных приложений для Android. Охотясь за жертвами в странах экватора и южного полушария, киберпреступники пытаются оказывать давление и угрожать жертвам, заставляя их платить непомерные проценты по краткосрочным кредитам, которые иногда они даже не предоставляют.

Тем не менее, в первом полугодии 1 года все было не так уж и плохо. Одной из хороших новостей было то, что пресловутый ботнет Emotet проявлял низкую активность: в марте он провел лишь несколько незначительных и на удивление неэффективных спам-кампаний. После того, как они закончились, воцарилась тишина. Внимание исследователей привлекла новая функциональность, напоминающая отладочный вывод. Это подпитывает слухи о том, что Emotet был – по крайней мере частично – продан другой группе угроз, которая не уверена в том, как все работает.

Еще одна положительная история произошла с похитителем Redline. Это пресловутое вредоносное ПО как услуга (MaaS), используемое преступниками для кражи информации жертвы и доставки другого вредоносного ПО, было нарушено исследователями ESET и их друзьями из Flare Systems. В результате сбоя была отключена цепочка репозиториев GitHub, необходимая для запуска панелей управления RedLine для филиалов. Поскольку резервного канала не было, операторам MaaS придется искать другой маршрут для запуска своего «сервиса».

Обо всех этих и других темах из отчета об угрозах ESET читайте в последнем выпуске подкаста ESET Research, который ведет Арье Горецкий. На этот раз он адресовал свои вопросы одному из авторов отчета, специалисту по вопросам безопасности Ондрею Кубовию.č.

Полный отчет за первое полугодие 1 года, включая другие темы, такие как изменения в угрозах криптовалюты, вредоносные файлы OneNote, первая двойная атака на цепочку поставок – любезно предоставленная группой Lazarus – или последние события в области программ-вымогателей, нажмите здесь..

Обсуждалось:

- Секс-вымогательство и текстовые угрозы 1:46

- Атаки грубой силы на серверы MS SQL 7:10

- Ростовщичество в приложениях для Android 9:20

- Активность эмотета 13:25

- Сбой RedLine Stealer 16:45

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Автомобили / электромобили, Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- ЧартПрайм. Улучшите свою торговую игру с ChartPrime. Доступ здесь.

- Смещения блоков. Модернизация права собственности на экологические компенсации. Доступ здесь.

- Источник: https://www.welivesecurity.com/en/podcasts/eset-research-podcast-sextortion-digital-usury-sql-brute-force/

- :имеет

- :является

- :нет

- 1

- 13

- 16

- 2023

- 32

- 7

- 77

- 9

- a

- деятельность

- филиалы

- После

- AI

- Все

- причислены

- и

- android

- Другой

- появляться

- Программы

- МЫ

- около

- AS

- At

- атаковать

- нападки

- внимание

- Авторы

- проспекты

- осведомленность

- Восстановление

- Плохой

- было

- за

- больший

- Ботнет

- грубая сила

- но

- by

- пришел

- Кампании

- Категории

- пойманный

- цепь

- изменения

- Канал

- контроль

- страны

- Криминальное

- Преступники

- криптовалюта

- киберпреступники

- Дней

- доставить

- события

- различный

- Интернет

- направленный

- нарушена

- Нарушение

- Dont

- двойной

- вниз

- в течение

- зарабатывать

- легко

- Писем

- эпизод

- Исследования ESET

- Даже

- несколько

- Файлы

- Найдите

- Во-первых,

- вспышка

- Фокус

- Что касается

- Форс-мажор

- форма

- друзья

- от

- полный

- Полный отчет

- функциональность

- генеративный

- Генеративный ИИ

- GitHub

- хорошо

- группы

- было

- Есть

- he

- его

- состоялся

- Как

- HTTPS

- охота

- in

- В том числе

- Увеличение

- расширились

- информация

- интерес

- Процентные ставки

- в

- с участием

- IT

- всего

- последний

- последние разработки

- Лазарь

- Лазарь Групп

- наименее

- мало

- Кредиты

- посмотреть

- вредоносных программ

- Вредоносное ПО как услуга (MaaS)

- Март

- массивный

- макс-ширина

- небольшая

- деньги

- БОЛЕЕ

- MS

- необходимо

- Новые

- Новости

- нет

- печально известный

- of

- от

- Старый

- on

- ONE

- только

- Операторы

- or

- Другое

- выходной

- за

- Панели

- часть

- платить

- кусок

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Подкаст

- положительный

- потенциально

- практика

- давление

- обеспечивать

- вопрос

- Вопросы

- вымогателей

- Стоимость

- по

- остатки

- новый

- отчету

- исследованиям

- исследователи

- похожий

- дорога

- Слухи

- Run

- Бег

- сцена

- безопасность

- Безопасность

- видел

- Серверы

- краткосрочный

- показал

- проданный

- удалось

- южный

- спам

- специалист

- История

- такие

- Поверхность

- системы

- который

- Ассоциация

- их

- Там.

- они

- вещи

- этой

- те

- угроза

- Отчет об угрозах

- угрожать

- угрозы

- время

- в

- приняли

- Темы

- Тенденции

- стараться

- пытается

- используемый

- жертвы

- законопроект

- способы

- пошел

- были

- Что

- который

- зачем

- будете

- Работа

- зефирнет