Клиенты сталкиваются с растущими угрозами безопасности и уязвимостями в инфраструктуре и ресурсах приложений по мере расширения их цифрового присутствия и роста влияния этих цифровых активов на бизнес. Общая проблема кибербезопасности состоит из двух частей:

- Использование журналов цифровых ресурсов в разных форматах и схемах и автоматизация анализа обнаруженных угроз на основе этих журналов.

- Независимо от того, поступают ли журналы от Amazon Web Services (AWS), других облачных провайдеров, локальных или периферийных устройств, клиентам необходимо централизовать и стандартизировать данные безопасности.

Более того, аналитика для выявления угроз безопасности должна иметь возможность масштабироваться и развиваться, чтобы соответствовать меняющемуся ландшафту субъектов угроз, векторов безопасности и цифровых активов.

Новый подход к решению этого сложного сценария анализа безопасности сочетает в себе прием и хранение данных безопасности с использованием Озеро безопасности Амазонки и анализ данных безопасности с помощью машинного обучения (ML) с использованием Создатель мудреца Амазонки. Amazon Security Lake — это специально созданный сервис, который автоматически централизует данные безопасности организации из облачных и локальных источников в специально созданное озеро данных, хранящееся в вашей учетной записи AWS. Amazon Security Lake автоматизирует централизованное управление данными безопасности, нормализует журналы интегрированных сервисов AWS и сторонних сервисов, управляет жизненным циклом данных с настраиваемым сроком хранения, а также автоматизирует многоуровневое хранение. Amazon Security Lake принимает файлы журналов в Открытая схема схемы кибербезопасности (OCSF) с поддержкой таких партнеров, как Cisco Security, CrowdStrike, Palo Alto Networks, а также журналов OCSF из ресурсов за пределами вашей среды AWS. Эта унифицированная схема оптимизирует дальнейшее потребление и аналитику, поскольку данные соответствуют стандартизированной схеме, а новые источники можно добавлять с минимальными изменениями в конвейере данных. После того как данные журнала безопасности сохраняются в Amazon Security Lake, возникает вопрос, как их анализировать. Эффективный подход к анализу данных журнала безопасности — использование машинного обучения; в частности, обнаружение аномалий, которое исследует данные об активности и трафике и сравнивает их с базовым уровнем. Базовый уровень определяет, какая активность является статистически нормальной для данной среды. Обнаружение аномалий выходит за рамки отдельных сигнатур событий и может развиваться при периодическом переобучении; Затем трафик, классифицированный как аномальный или аномальный, может быть обработан с приоритетом и безотлагательностью. Amazon SageMaker — это полностью управляемый сервис, который позволяет клиентам подготавливать данные, а также создавать, обучать и развертывать модели машинного обучения для любого сценария использования с полностью управляемой инфраструктурой, инструментами и рабочими процессами, включая предложения без написания кода для бизнес-аналитиков. SageMaker поддерживает два встроенных алгоритма обнаружения аномалий: IP-информация и Случайный вырубленный лес. Вы также можете использовать SageMaker для создания собственной модели обнаружения выбросов, используя алгоритмы получено из нескольких сред машинного обучения.

В этом посте вы узнаете, как подготовить данные, полученные из Amazon Security Lake, а затем обучить и развернуть модель машинного обучения с помощью алгоритма IP Insights в SageMaker. Эта модель идентифицирует аномальный сетевой трафик или поведение, которые затем могут быть включены в более крупное комплексное решение безопасности. Такое решение может запускать проверку многофакторной аутентификации (MFA), если пользователь входит в систему с необычного сервера или в необычное время, уведомлять персонал, если происходит подозрительное сканирование сети с новых IP-адресов, предупреждать администраторов, если необычная сеть используются протоколы или порты, или дополнить результат классификации IP Insights другими источниками данных, такими как Амазонка - стражник и оценки репутации IP для ранжирования выводов об угрозах.

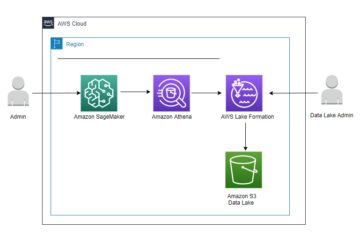

Обзор решения

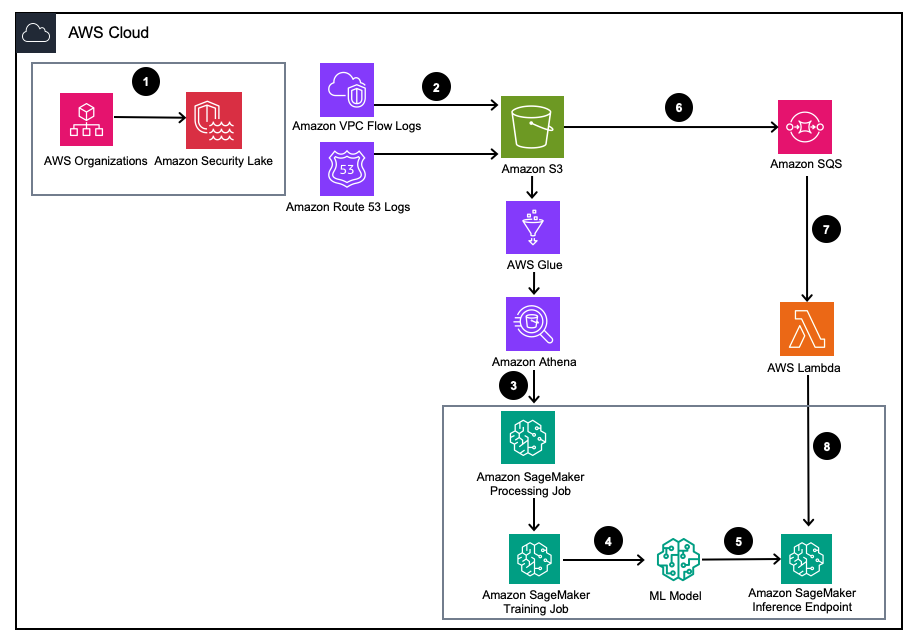

Рисунок 1 – Архитектура решения

- Включите Amazon Security Lake с помощью AWS Организации для учетных записей AWS, регионов AWS и внешних ИТ-сред.

- Настройте источники Security Lake из Виртуальное частное облако Amazon (Amazon VPC) Журналы потоков и Амазонский маршрут53 Журналы DNS ведутся в корзину Amazon Security Lake S3.

- Обработка данных журнала Amazon Security Lake с помощью задания обработки SageMaker для разработки функций. Использовать Амазонка Афина для запроса структурированных данных журнала OCSF из Сервис Amazon Simple Storage (Amazon S3) через Клей AWS таблицы, управляемые AWS LakeFormation.

- Обучите модель машинного обучения SageMaker с помощью задания обучения SageMaker, которое использует обработанные журналы Amazon Security Lake.

- Разверните обученную модель машинного обучения в конечной точке вывода SageMaker.

- Храните новые журналы безопасности в корзине S3 и ставьте события в очередь в Простая служба очередей Amazon (Amazon SQS).

- Подпишитесь AWS Lambda функцию в очередь SQS.

- Вызовите конечную точку вывода SageMaker с помощью функции Lambda, чтобы классифицировать журналы безопасности как аномалии в реальном времени.

Предпосылки

Для развертывания решения необходимо сначала выполнить следующие предварительные условия:

- Включить Amazon Security Lake внутри вашей организации или в одной учетной записи с включенными журналами потоков VPC и журналами преобразователя Route 53.

- Убедитесь, что Управление идентификацией и доступом AWS (IAM) роли, используемой SageMaker при обработке заданий и блокнотов, была предоставлена политика IAM, включая Разрешение на доступ к запросу подписчика Amazon Security Lake для управляемой базы данных и таблиц Amazon Security Lake, управляемых AWS Lake Formation. Это задание обработки следует запускать из учетной записи средства аналитики или безопасности, чтобы обеспечить соответствие требованиям. Эталонная архитектура безопасности AWS (AWS SRA).

- Убедитесь, что роли IAM, используемой функцией Lambda, предоставлена политика IAM, включая Разрешение на доступ к данным подписчика Amazon Security Lake.

Разверните решение

Чтобы настроить среду, выполните следующие действия:

- Запустить Студия SageMaker или блокнот SageMaker Jupyter с

ml.m5.largeпример. Примечание: Размер экземпляра зависит от используемых вами наборов данных. - Клонировать GitHub хранилище.

- Откройте блокнот

01_ipinsights/01-01.amazon-securitylake-sagemaker-ipinsights.ipy. - Реализовать предоставлена политика IAM и соответствующая политика доверия IAM для вашего экземпляра SageMaker Studio Notebook для доступа ко всем необходимым данным в S3, Lake Formation и Athena.

В этом блоге рассматривается соответствующая часть кода записной книжки после ее развертывания в вашей среде.

Установите зависимости и импортируйте необходимую библиотеку

Используйте следующий код, чтобы установить зависимости, импортировать необходимые библиотеки и создать корзину SageMaker S3, необходимую для обработки данных и обучения модели. Одна из необходимых библиотек, awswrangler, является AWS SDK для фрейма данных pandas который используется для запроса соответствующих таблиц в каталоге данных AWS Glue и сохранения результатов локально в кадре данных.

Запрос таблицы журнала потоков Amazon Security Lake VPC

Эта часть кода использует AWS SDK для pandas для запроса таблицы AWS Glue, связанной с журналами потоков VPC. Как упоминалось в предварительных требованиях, таблицы Amazon Security Lake управляются Формирование озера AWS, поэтому все необходимые разрешения должны быть предоставлены роли, используемой блокнотом SageMaker. Этот запрос будет извлекать трафик журнала потоков VPC за несколько дней. Набор данных, использованный при разработке этого блога, был небольшим. В зависимости от масштаба вашего варианта использования вам следует знать об ограничениях AWS SDK для панд. При рассмотрении терабайтного масштаба вам следует рассмотреть возможность использования AWS SDK для поддержки pandas. Модин.

При просмотре фрейма данных вы увидите вывод одного столбца с общими полями, которые можно найти в Сетевая активность (4001) класс OCSF.

Нормализуйте данные журнала потоков Amazon Security Lake VPC в необходимый формат обучения для IP Insights.

Алгоритм IP Insights требует, чтобы обучающие данные были в формате CSV и содержали два столбца. Первый столбец должен представлять собой непрозрачную строку, соответствующую уникальному идентификатору объекта. Второй столбец должен содержать IPv4-адрес события доступа объекта в десятичном формате. В образце набора данных для этого блога уникальным идентификатором являются идентификаторы экземпляров EC2, связанных с instance_id значение в пределах dataframe. Адрес IPv4 будет получен из src_endpoint. Судя по способу создания запроса Amazon Athena, импортированные данные уже имеют правильный формат для обучения модели IP Insights, поэтому дополнительная разработка функций не требуется. Если вы измените запрос другим способом, вам может потребоваться включить дополнительную разработку функций.

Запрос и нормализация таблицы журнала преобразователя Amazon Security Lake Route 53

Как и выше, на следующем этапе блокнот выполняет аналогичный запрос к таблице преобразователей Amazon Security Lake Route 53. Поскольку вы будете использовать в этом блокноте все данные, соответствующие требованиям OCSF, любые задачи по проектированию функций для журналов преобразователя Route 53 останутся такими же, как и для журналов потоков VPC. Затем вы объединяете два фрейма данных в один фрейм данных, который используется для обучения. Поскольку запрос Amazon Athena загружает данные локально в правильном формате, дальнейшая разработка функций не требуется.

Получите обучающее изображение IP Insights и обучите модель с помощью данных OCSF.

В следующей части блокнота вы обучите модель машинного обучения на основе алгоритма IP Insights и воспользуетесь консолидированными данными. dataframe OCSF из разных типов логов. Список гиперпараметров IP Insights можно найти здесь. В приведенном ниже примере мы выбрали гиперпараметры, которые вывели наиболее эффективную модель, например 5 для эпохи и 128 для вектора_dim. Поскольку набор обучающих данных для нашей выборки был относительно небольшим, мы использовали ml.m5.large пример. Гиперпараметры и ваши конфигурации обучения, такие как количество экземпляров и тип экземпляра, должны выбираться на основе ваших объективных показателей и размера обучающих данных. Одна из возможностей, которую вы можете использовать в Amazon SageMaker, чтобы найти лучшую версию вашей модели, — это Amazon SageMaker. автоматическая настройка модели который ищет лучшую модель в диапазоне значений гиперпараметров.

Разверните обученную модель и протестируйте действительный и аномальный трафик.

После обучения модели вы развертываете ее на конечной точке SageMaker и отправляете серию комбинаций уникального идентификатора и IPv4-адреса для тестирования вашей модели. В этой части кода предполагается, что в вашей корзине S3 сохранены тестовые данные. Тестовые данные представляют собой файл .csv, где первый столбец — это идентификаторы экземпляров, а второй — IP-адреса. Рекомендуется проверять действительные и недействительные данные, чтобы увидеть результаты модели. Следующий код развертывает вашу конечную точку.

Теперь, когда ваша конечная точка развернута, вы можете отправлять запросы на определение, чтобы определить, является ли трафик потенциально аномальным. Ниже приведен пример того, как должны выглядеть ваши отформатированные данные. В этом случае идентификатор первого столбца — это идентификатор экземпляра, а второй столбец — связанный IP-адрес, как показано ниже:

Получив данные в формате CSV, вы можете отправить их для вывода с помощью кода, прочитав файл .csv из корзины S3.:

Результаты модели IP Insights позволяют оценить, насколько статистически ожидаемы IP-адрес и онлайн-ресурс. Однако диапазон этого адреса и ресурса не ограничен, поэтому необходимо учитывать, как определить, следует ли считать комбинацию идентификатора экземпляра и IP-адреса аномальной.

В предыдущем примере в модель было отправлено четыре различных комбинации идентификатора и IP-адреса. Первые две комбинации представляли собой допустимые комбинации идентификатора экземпляра и IP-адреса, ожидаемые на основе обучающего набора. Третья комбинация имеет правильный уникальный идентификатор, но другой IP-адрес в той же подсети. Модель должна определить наличие умеренной аномалии, поскольку внедрение немного отличается от обучающих данных. Четвертая комбинация имеет действительный уникальный идентификатор, но IP-адрес несуществующей подсети в любом VPC в среде.

Примечание: Данные о нормальном и аномальном трафике будут меняться в зависимости от вашего конкретного варианта использования, например: если вы хотите отслеживать внешний и внутренний трафик, вам понадобится уникальный идентификатор, привязанный к каждому IP-адресу, и схема для генерации внешних идентификаторов.

Чтобы определить, каким должен быть ваш порог для определения того, является ли трафик аномальным, можно использовать известный нормальный и аномальный трафик. Шаги, изложенные в этот образец блокнота заключаются в следующем:

- Создайте набор тестов для представления обычного трафика.

- Добавьте аномальный трафик в набор данных.

- Постройте распределение

dot_productоценки модели при нормальном и аномальном трафике. - Выберите пороговое значение, которое отличает нормальное подмножество от ненормального. Это значение основано на вашей толерантности к ложноположительным результатам.

Настройте непрерывный мониторинг нового трафика журналов потоков VPC.

Чтобы продемонстрировать, как эту новую модель машинного обучения можно активно использовать с Amazon Security Lake, мы настроим функцию Lambda, которая будет вызываться на каждом PutObject событие в управляемом сегменте Amazon Security Lake, в частности данные журнала потока VPC. В Amazon Security Lake существует концепция подписчика, который получает журналы и события из Amazon Security Lake. Функции Lambda, которая реагирует на новые события, должна быть предоставлена подписка на доступ к данным. Подписчики доступа к данным уведомляются о новых объектах Amazon S3 для источника, когда объекты записываются в корзину Security Lake. Подписчики могут напрямую обращаться к объектам S3 и получать уведомления о новых объектах через конечную точку подписки или путем опроса очереди Amazon SQS.

- Откройте приложение Консоль Security Lake.

- В области навигации выберите Подписчики.

- На странице «Подписчики» выберите Создать подписчика.

- Для получения сведений о подписчике введите

inferencelambdaдля Имя подписчика и необязательный Описание. - Ассоциация Регион автоматически устанавливается в качестве текущего выбранного региона AWS и не может быть изменен.

- Что касается Журнал и источники событий, выберите Конкретные источники журналов и событий , а затем выбрать Журналы потока VPC и журналы Route 53

- Что касается Метод доступа к данным, выберите S3.

- Что касается Учетные данные подписчика, укажите идентификатор своей учетной записи AWS, в которой будет находиться функция Lambda, и указанный пользователем внешний идентификатор.

Примечание: Если вы делаете это локально в учетной записи, вам не нужен внешний идентификатор. - Выберите Создавай.

Создайте лямбда-функцию

Чтобы создать и развернуть функцию Lambda, вы можете выполнить следующие шаги или развернуть готовый шаблон SAM. 01_ipinsights/01.02-ipcheck.yaml в репозитории GitHub. Шаблон SAM требует, чтобы вы предоставили SQS ARN и имя конечной точки SageMaker.

- На лямбда-консоли выберите Создать функцию.

- Выберите Автор с нуля.

- Что касается Имя функции, войти

ipcheck. - Что касается Время выполнения, выберите Python 3.10.

- Что касается Архитектура, наведите на x86_64.

- Что касается Роль исполнения, наведите на Создайте новую роль с разрешениями Lambda.

- После создания функции введите содержимое ipcheck.py файл из репозитория GitHub.

- На панели навигации выберите Переменные среды.

- Выберите Редактировать.

- Выберите Добавить переменную среды.

- Для новой переменной среды введите

ENDPOINT_NAMEи в качестве значения введите ARN конечной точки, который был выведен во время развертывания конечной точки SageMaker. - Выберите Сохранить.

- Выберите Развертывание.

- На панели навигации выберите Конфигурация.

- Выберите Триггеры.

- Выберите Добавить триггер.

- Под Выберите источник, выберите СКС.

- Под очередь SQSвведите ARN основной очереди SQS, созданной Security Lake.

- Установите флажок для Активировать триггер.

- Выберите Добавить.

Подтвердить выводы Lambda

- Откройте приложение Консоль Amazon CloudWatch.

- На левой боковой панели выберите Группы журналов.

- В строке поиска введите ipcheck, а затем выберите группу журналов с названием

/aws/lambda/ipcheck. - Выберите самый последний поток журнала в разделе Потоки журналов.

- В журналах вы должны увидеть результаты, которые выглядят следующим образом для каждого нового журнала Amazon Security Lake:

{'predictions': [{'dot_product': 0.018832731992006302}, {'dot_product': 0.018832731992006302}]}

Эта функция Lambda постоянно анализирует сетевой трафик, принимаемый Amazon Security Lake. Это позволяет вам создавать механизмы для уведомления ваших групп безопасности при нарушении указанного порога, что может указывать на аномальный трафик в вашей среде.

уборка

Когда вы закончите экспериментировать с этим решением и чтобы избежать расходов со своей учетной записи, очистите свои ресурсы, удалив корзину S3, конечную точку SageMaker, отключив вычислительные ресурсы, подключенные к блокноту SageMaker Jupyter, удалив функцию Lambda и отключив Amazon Security. Озеро в вашем аккаунте.

Заключение

В этом посте вы узнали, как подготовить данные сетевого трафика, полученные из Amazon Security Lake, для машинного обучения, а затем обучили и развернули модель машинного обучения с помощью алгоритма IP Insights в Amazon SageMaker. Все шаги, описанные в блокноте Jupyter, можно воспроизвести в сквозном конвейере машинного обучения. Вы также реализовали функцию AWS Lambda, которая использовала новые журналы Amazon Security Lake и отправляла выводы на основе обученной модели обнаружения аномалий. Ответы модели ML, полученные AWS Lambda, могут заблаговременно уведомлять группы безопасности об аномальном трафике при достижении определенных пороговых значений. Постоянное улучшение модели можно обеспечить, включив вашу команду безопасности в циклические проверки, чтобы определить, был ли трафик, определенный как аномальный, ложноположительным или нет. Затем это можно будет добавить в ваш тренировочный набор, а также в ваш "обычные" набор данных трафика при определении эмпирического порога. Эта модель может выявлять потенциально аномальный сетевой трафик или поведение, благодаря чему ее можно включить в более масштабное решение безопасности, чтобы инициировать проверку MFA, если пользователь входит в систему с необычного сервера или в необычное время, и предупреждать персонал о подозрительных событиях. сканируйте сеть, поступающую с новых IP-адресов, или объединяйте оценку IP-информации с другими источниками, такими как Amazon Guard Duty, для ранжирования обнаруженных угроз. Эта модель может включать настраиваемые источники журналов, такие как журналы потоков Azure, или локальные журналы путем добавления пользовательских источников в развертывание Amazon Security Lake.

Во второй части этой серии статей вы узнаете, как построить модель обнаружения аномалий с помощью Случайный вырубленный лес Алгоритм, обученный с использованием дополнительных источников Amazon Security Lake, которые интегрируют данные журналов безопасности сети и хоста и применяют классификацию аномалий безопасности как часть автоматизированного комплексного решения для мониторинга безопасности.

Об авторах

Джо Моротти является архитектором решений в Amazon Web Services (AWS), помогая корпоративным клиентам на Среднем Западе США. Он занимал множество технических должностей и с удовольствием демонстрировал клиентам искусство возможного. В свободное время он любит проводить время со своей семьей, исследуя новые места и анализируя результаты своей спортивной команды.

Джо Моротти является архитектором решений в Amazon Web Services (AWS), помогая корпоративным клиентам на Среднем Западе США. Он занимал множество технических должностей и с удовольствием демонстрировал клиентам искусство возможного. В свободное время он любит проводить время со своей семьей, исследуя новые места и анализируя результаты своей спортивной команды.

Бишр Таббаа является архитектором решений в Amazon Web Services. Бишр специализируется на помощи клиентам с приложениями машинного обучения, безопасности и наблюдения. Вне работы он любит играть в теннис, готовить и проводить время с семьей.

Бишр Таббаа является архитектором решений в Amazon Web Services. Бишр специализируется на помощи клиентам с приложениями машинного обучения, безопасности и наблюдения. Вне работы он любит играть в теннис, готовить и проводить время с семьей.

Шрихарш Адари является старшим архитектором решений в Amazon Web Services (AWS), где он помогает клиентам работать в обратном направлении от бизнес-результатов для разработки инновационных решений на AWS. На протяжении многих лет он помогал множеству клиентов в преобразовании платформ данных в различных отраслевых вертикалях. Его основная область знаний включает технологическую стратегию, аналитику данных и науку о данных. В свободное время он любит играть в теннис, смотреть сериалы и играть в таблу.

Шрихарш Адари является старшим архитектором решений в Amazon Web Services (AWS), где он помогает клиентам работать в обратном направлении от бизнес-результатов для разработки инновационных решений на AWS. На протяжении многих лет он помогал множеству клиентов в преобразовании платформ данных в различных отраслевых вертикалях. Его основная область знаний включает технологическую стратегию, аналитику данных и науку о данных. В свободное время он любит играть в теннис, смотреть сериалы и играть в таблу.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://aws.amazon.com/blogs/machine-learning/identify-cybersecurity-anomalies-in-your-amazon-security-lake-data-using-amazon-sagemaker/

- :имеет

- :является

- :нет

- :куда

- $UP

- 01

- 1

- 10

- 100

- 12

- 125

- 15%

- 17

- 20000

- 25

- 32

- 7

- 9

- a

- выше

- доступ

- Учетная запись

- Учетные записи

- через

- деятельность

- актеры

- добавленный

- добавить

- дополнительный

- адрес

- адреса

- администраторы

- После

- против

- Оповещение

- алгоритм

- алгоритмы

- выровненный

- Все

- позволяет

- уже

- причислены

- Amazon

- Амазонка Афина

- Создатель мудреца Амазонки

- Amazon Web Services

- Веб-службы Amazon (AWS)

- an

- анализ

- Аналитики

- аналитика

- анализировать

- анализы

- анализ

- и

- аномалии

- обнаружение аномалии

- Другой

- любой

- Применение

- Приложения

- Применить

- подхода

- архитектура

- МЫ

- ПЛОЩАДЬ

- Искусство

- AS

- Активы

- связанный

- предполагает,

- At

- Аутентификация

- Автоматизированный

- автоматы

- автоматически

- Автоматизация

- избежать

- знать

- AWS

- Клей AWS

- Формирование озера AWS

- AWS Lambda

- Лазурный

- бар

- основанный

- Базовая линия

- BE

- , так как:

- становится

- было

- поведение

- не являетесь

- ниже

- ЛУЧШЕЕ

- Beyond

- Блог

- изоферменты печени

- строить

- встроенный

- бизнес

- но

- by

- CAN

- возможности

- способный

- случаев

- каталог

- центральный

- централизовать

- определенный

- вызов

- изменение

- изменения

- изменения

- расходы

- проверка

- Выберите

- выбранный

- Cisco

- класс

- классификация

- классифицированный

- классифицировать

- чистым

- облако

- код

- Column

- Колонки

- сочетание

- комбинации

- объединять

- комбинаты

- как

- приход

- Общий

- полный

- комплекс

- уступчивый

- состоящие

- комплексный

- Вычисление

- сама концепция

- Рассматривать

- соображения

- считается

- принимая во внимание

- Консоли

- потребленный

- потребление

- содержать

- содержание

- беспрестанно

- (CIJ)

- Основные

- исправить

- соответствует

- может

- Создайте

- создали

- В настоящее время

- изготовленный на заказ

- Клиенты

- настраиваемый

- Порез

- Информационная безопасность

- данным

- доступ к данным

- Анализ данных

- Озеро данных

- Платформа данных

- обработка данных

- наука о данных

- База данных

- Наборы данных

- Дней

- Определяет

- демонстрировать

- Зависимости

- зависимый

- в зависимости

- развертывание

- развернуть

- развертывание

- развертывает

- Производный

- подробнее

- обнаружение

- Определять

- определения

- развивать

- Развитие

- Устройства

- DID

- различный

- Интернет

- Цифровые активы

- непосредственно

- распределение

- DNS

- Безразлично

- дело

- Дон

- сделанный

- Dont

- вниз

- в течение

- e

- каждый

- Edge

- Эффективный

- или

- еще

- вложения

- включен

- позволяет

- впритык

- Конечная точка

- инженер

- Проект и

- пользоваться

- обогащать

- Enter

- Предприятие

- Окружающая среда

- средах

- эпоха

- ошибка

- События

- События

- развивается

- развивается

- Исследует

- пример

- Кроме

- существует

- расширенный

- ожидаемый

- опыта

- Исследование

- и, что лучший способ

- сталкиваются

- ложный

- семья

- Особенность

- Особенности

- Поля

- Файл

- Файлы

- Найдите

- результаты

- First

- поток

- Фокус

- после

- следующим образом

- след

- Что касается

- формат

- образование

- найденный

- 4

- Четвертый

- КАДР

- каркасы

- Бесплатно

- от

- полностью

- функция

- далее

- порождать

- GitHub

- предоставленный

- группы

- взрослый

- Охрана

- Есть

- he

- Герой

- помог

- помощь

- помогает

- его

- кашель

- Как

- How To

- Однако

- HTML

- HTTPS

- ID

- идентифицированный

- идентификатор

- идентификаторы

- идентифицирует

- определения

- идентифицирующий

- Личность

- идентификаторы

- if

- изображение

- Влияние

- в XNUMX году

- Импортировать

- улучшение

- in

- включают

- включены

- В том числе

- включать

- повышение

- указывать

- individual

- промышленность

- Инфраструктура

- инициировать

- инновационный

- размышления

- устанавливать

- пример

- интегрировать

- интегрированный

- в нашей внутренней среде,

- в

- вызывается

- IP

- IP-адрес

- IP-адреса

- IT

- работа

- Джобс

- JPG

- JSON

- известный

- этикетка

- озеро

- пейзаж

- большой

- больше

- УЧИТЬСЯ

- узнали

- изучение

- оставил

- библиотеки

- Жизненный цикл

- такое как

- рамки

- Список

- грузы

- в местном масштабе

- журнал

- посмотреть

- выглядит как

- машина

- обучение с помощью машины

- Главная

- управляемого

- управление

- управляет

- способ

- Май..

- проводить измерение

- механизмы

- Встречайте

- упомянутый

- встретивший

- Метрика

- МИД

- Средний Запад

- минимальный

- отсутствующий

- ML

- модель

- Модели

- скромный

- модифицировало

- изменять

- монитор

- Мониторинг

- самых

- с разными

- должен

- имя

- Навигация

- необходимо

- Необходимость

- необходимый

- сеть

- сетевой трафик

- сетей

- Новые

- следующий

- нет

- несуществующий

- "обычные"

- ноутбук

- Уведомления

- роман

- сейчас

- цель

- объекты

- of

- Предложения

- on

- ONE

- онлайн

- непрозрачный

- or

- организация

- OS

- Другое

- наши

- Результаты

- останец

- изложенные

- выходной

- внешнюю

- за

- собственный

- страница

- Пало-Альто

- панд

- хлеб

- часть

- партнеры

- выполнения

- периодический

- разрешение

- Разрешения

- трубопровод

- Мест

- Платформа

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- игры

- политика

- часть

- порты

- положительный

- возможное

- После

- потенциально

- предшествующий

- Predictions

- Predictor

- Подготовить

- предпосылки

- приоритеты

- частная

- Проактивная

- Обработанный

- обработка

- правильный

- протоколы

- обеспечивать

- поставщики

- приводит

- вопрос

- повышение

- ассортимент

- ранг

- Reading

- реальные

- реального времени

- Получать

- получила

- последний

- Управление по борьбе с наркотиками (DEA)

- ссылка

- область

- районы

- Связанный

- относительно

- соответствующие

- оставаться

- реплицируются

- представлять

- репутация

- Запросы

- обязательный

- требуется

- ресурс

- Полезные ресурсы

- ответ

- ответы

- результат

- Итоги

- сохранение

- Отзывы

- Роли

- роли

- дорога

- Run

- работает

- sagemaker

- Вывод SageMaker

- Сэм

- то же

- Пример набора данных

- сохраняются

- Шкала

- Весы

- масштабирование

- сканирование

- сценарий

- схема

- Наука

- Гол

- SDK

- Поиск

- поиск

- Во-вторых

- безопасность

- Угрозы безопасности

- посмотреть

- выберите

- выбранный

- Отправить

- старший

- Серии

- сервер

- обслуживание

- Услуги

- Сессия

- набор

- должен

- показанный

- Шоу

- закрытие

- сторона

- подпись

- подписание

- аналогичный

- просто

- с

- одинарной

- Размер

- немного отличается

- небольшой

- So

- Решение

- Решения

- РЕШАТЬ

- Источник

- источников

- Источники

- специализируется

- конкретный

- конкретно

- указанный

- Расходы

- Спорт

- Персонал

- Шаг

- Шаги

- диск

- магазин

- хранить

- Стратегия

- поток

- тока

- строка

- структурированный

- студия

- отправить

- представленный

- подсети

- абонент

- Абоненты

- подписка

- такие

- поддержка

- Поддержка

- подозрительный

- ТАБЛИЦЫ

- задачи

- команда

- команды

- Технический

- Технологии

- Технологическая стратегия

- шаблон

- теннис

- тестXNUMX

- который

- Ассоциация

- их

- тогда

- Там.

- они

- В третьих

- сторонние

- этой

- те

- угроза

- актеры угрозы

- угрозы

- порог

- Через

- время

- в

- инструменты

- трафик

- Train

- специалистов

- Обучение

- преобразований

- Доверие

- стараться

- tv

- два

- двукратный

- напишите

- Типы

- под

- унифицированный

- созданного

- на

- острая необходимость

- us

- использование

- прецедент

- используемый

- Информация о пользователе

- использования

- через

- использовать

- использовать

- действительный

- ценностное

- Наши ценности

- переменная

- версия

- вертикалей

- Вид

- нарушаться

- Виртуальный

- Уязвимости

- прогулки

- хотеть

- законопроект

- Путь..

- we

- Web

- веб-сервисы

- были

- Что

- когда

- будь то

- который

- широкий

- Широкий диапазон

- будете

- в

- Работа

- Рабочие процессы

- бы

- письменный

- лет

- Ты

- ВАШЕ

- зефирнет