Время Читать: 5 минут

Узнайте, какая часть моста нуждается в безопасности и как это реализовать.

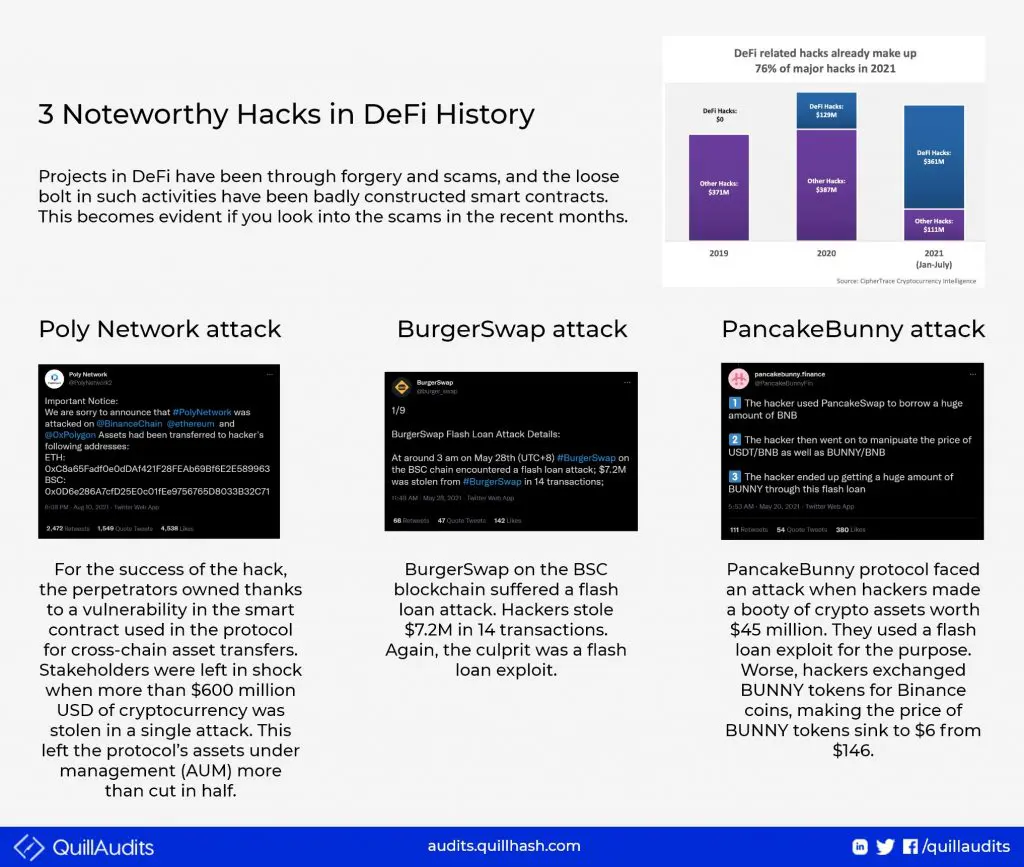

2022 был год взломов мостов, с 5 основными хаками: Qubit, Wormhole, Ronin, Harmony и Nomad. Каждый протокол столкнулся с большими потерями в миллионы. Мосты облегчают межсетевые транзакции, но какой в них смысл, если мы не можем обеспечить их безопасность?

В этом блоге мы расскажем вам о различных аспектах этого блога и о том, что следует учитывать при его создании или аудите, чтобы избежать таких серьезных взломов на мостах и создать лучшую и более безопасную экосистему Web3.

Анализ моста с точки зрения безопасности

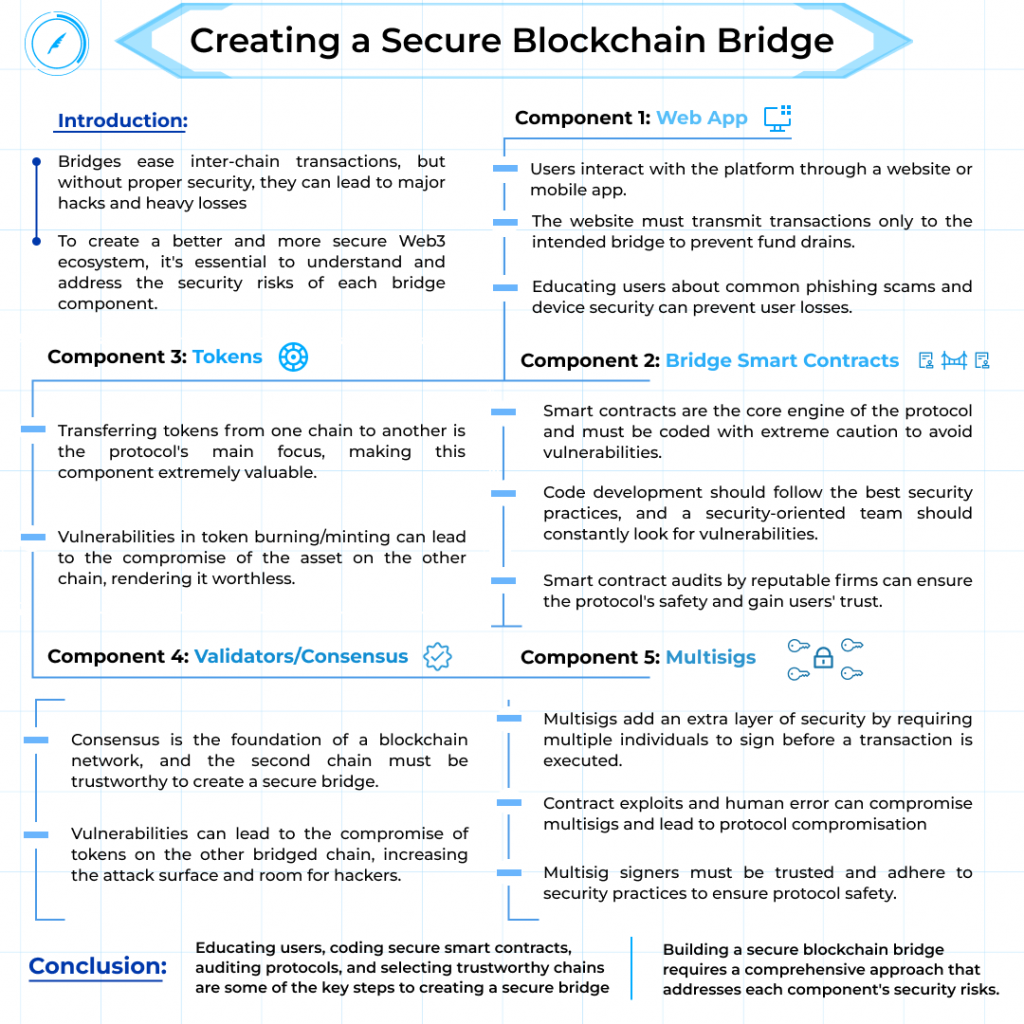

Существуют различные аспекты моста. Обычно мост включает веб-приложение, RPC, смарт-контракты, токены, валидаторы, мультиподписи и сообщество. Мы будем иметь дело с каждым из этих аспектов и с тем, какие вещи, связанные с безопасностью, следует искать в некоторых из них.

веб-приложение

В этой части пользователи взаимодействуют с платформой для сервисов. Это может быть сайт или мобильное приложение. Это разрабатывается создателем протокола или может быть сделано третьей стороной для протокола, это на более позднем этапе взаимодействует с RPC (позже) для взаимодействия с основным мостом.

Основной зоной риска в веб-приложении является сам веб-сайт. Веб-сайт, который действует как платформа для взаимодействия пользователей с блокчейном, должен передавать транзакции только и только на предполагаемый мост, а не на какие-то неизвестные контракты, которые впоследствии могут опустошить кошелек пользователя. Поэтому должна быть надлежащая проверка того, что каждое взаимодействие между платформой и блокчейном должно осуществляться по известным контрактам.

Другим фактором риска в веб-приложениях является конечный пользователь. Необходимо сделать больше, чтобы обучить пользователя. Пользователи часто становятся жертвами фишинговых сайтов или заражают свои устройства, что приводит к утечке средств. Чтобы уберечь своего пользователя от таких протоколов потерь, подумайте о том, чтобы рассказать ему о распространенных ошибках, которые совершают пользователи.

Мостовые смарт-контракты

Смарт-контракты являются частью протокола, где мы должны быть предельно осторожны и постоянно искать уязвимости при их кодировании. Они являются основным двигателем протокола. Мост будет состоять из множества таких смарт-контрактов, и многие функции, вероятно, потребуют взаимодействия различных контрактов, создавая место для уязвимостей.

Смарт-контракты также видны всем; это преимущество, что инфраструктура блокчейна имеет прозрачность. Любой может просмотреть, что делает протокол и как он функционирует технически, пройдя код смарт-контракта, но это также означает, что ваш исходный код открыт, и хакеры могут этим воспользоваться. Таким образом, чрезвычайно важно оставить ваш протокол без уязвимостей и сделать его безопасным из первых рук.

Команда разработчиков, которая пишет код для смарт-контракта, должна быть компетентной командой, которая предпринимает шаги, ориентированные на безопасность, и на каждом этапе спрашивает, может ли этот блок кода в любом случае привести к уязвимости. Соблюдаются ли лучшие практики разработки? и всегда должен быть готов в случае нарушения безопасности.

Разработка безопасных смарт-контрактов — сложная задача. Чтобы овладеть этим ремеслом, нужны годы практики. Таким образом, всегда желательно и важно пройти «аудит смарт-контрактов» от известных фирм, таких как QuillAudits. С командой опытных экспертов QuillAudits охватывает каждый аспект протокола с точки зрения безопасности и ничего не оставляет на волю случая. Это один из важнейших параметров, определяющих успех любого протокола. Пройдя аудит, протокол завоевывает доверие пользователей, публикуя аудиторский отчет признанной фирмы.

Лексемы

Это самая ценная часть протокола. Наш протокол вращается вокруг этого; мы пытаемся перевести токены из одной цепочки в другую, но обрабатывать токены сложнее. Видите ли, в системе может быть много уязвимостей, особенно когда мы говорим о сжигании/минтинге.

Одна интересная вещь: в некоторых случаях ваш пул токенов в одной цепочке скомпрометирован. Угадайте, что будет с активом другой сети? Актив в другой цепочке не имеет обеспечения и не может учитываться, что может сделать его бесполезным.

Валидаторы/Консенсус

Консенсус представляет собой основу сети блокчейн. Хотя известно, что Ethereum и другие известные цепочки безопасны и протестированы, может возникнуть проблема, если вы создадите мост для другой, не столь проверенной цепочки.

Проблема не только в скомпрометированных токенах. Это может привести к компрометации ваших токенов в другой цепочке мостов. Вторая цепочка должна быть надежной, чтобы создать безопасный мост. Это также увеличивает поверхность атаки и дает хакерам возможность искать уязвимости.

Мультиподпись

Некоторые из самых опасных атак на мосты в 2022 году произошли в основном из-за этой части. Так что это горячая тема для безопасности моста. Мост, вероятно, контролируется одним или несколькими мультиподписями, которые представляют собой кошельки, требующие подписи нескольких лиц перед выполнением транзакции.

Мультиподписи добавляют дополнительный уровень безопасности, не ограничивая полномочия одной подписывающей стороной, а предоставляя права голоса разным подписывающим сторонам. Эти мультиподписи также позволяют обновлять или приостанавливать мостовые контракты.

Но они не являются надежными. Есть много аспектов, связанных с безопасностью. Один из них — эксплойты контрактов. Мультиподписи реализованы как смарт-контракты и, следовательно, потенциально уязвимы для эксплойтов. Многие мультиподписные контракты тестировались в течение длительного времени и хорошо себя зарекомендовали, но контракты по-прежнему представляют собой дополнительную поверхность для атаки.

Человеческая ошибка является одним из основных факторов, когда речь идет о безопасности протокола, а подписывающие лица также являются людьми или учетными записями; таким образом, они могут быть скомпрометированы, что приведет к компрометации протокола. Любому лицу, подписывающему мультиподписной кошелек, следует доверять, чтобы оно, конечно, не было противником, но ему также следует доверять соблюдение правил безопасности, поскольку их безопасность имеет решающее значение. для безопасности протокола.

Заключение

Мосты следуют сложному механизму и реализации. Эта сложность может открыть множество дверей для уязвимостей и позволить хакерам взломать протокол. Чтобы обезопасить протокол от этого, можно предпринять множество мер, только некоторые из них были рассмотрены выше, но ничто не сравнится с услугами аудита.

Услуги аудита обеспечивают наилучшее представление и анализ протокола с точки зрения безопасности. Это может помочь протоколам повысить популярность и доверие пользователей, а также обезопасить себя от атак. Таким образом, всегда рекомендуется проводить аудит перед запуском, чтобы избежать потерь. QuillAudits был в игре в течение долгого времени и сделал себе действительно хорошее имя, проверьте веб-сайт и просмотрите более информативные блоги.

18 Просмотры

- SEO-контент и PR-распределение. Получите усиление сегодня.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. Доступ здесь.

- Источник: https://blog.quillhash.com/2023/04/07/part-2-bridging-the-blockchain-creating-a-secure-blockchain-bridge/

- :является

- 2022

- a

- О нас

- выше

- Учетные записи

- акты

- дополнительный

- придерживаться

- плюс

- всегда

- анализ

- и

- Другой

- кто угодно

- приложение

- Программы

- МЫ

- ПЛОЩАДЬ

- около

- AS

- внешний вид

- аспекты

- активы

- At

- атаковать

- нападки

- аудит

- аудит

- аудит

- власть

- BE

- , так как:

- до

- не являетесь

- ЛУЧШЕЕ

- Лучшая

- между

- Заблокировать

- блокчейн

- Сеть блокирующих сетей

- Блог

- блоги

- нарушение

- Ломать

- МОСТ

- мостовая

- мосты

- шунтирование

- приносить

- Строительство

- by

- CAN

- не могу

- случаев

- случаев

- осторожный

- цепь

- цепи

- сложные

- шанс

- проверка

- код

- Кодирование

- Общий

- сообщество

- компетентный

- комплекс

- сложность

- Ослабленный

- Рассматривать

- постоянно

- контракт

- контрактов

- контроль

- Основные

- "Курс"

- Обложки

- выработать

- Создайте

- Создающий

- создатель

- решающее значение

- занимавшийся

- развитый

- Развитие

- Устройства

- различный

- обсуждается

- дело

- Двери

- каждый

- экосистема

- воспитывать

- обучение

- включить

- Двигатель

- ошибка

- особенно

- Эфириума

- Каждая

- все члены

- опытные

- эксперты

- использует

- дополнительно

- чрезвычайно

- сталкиваются

- факторы

- Осень

- Компаний

- следовать

- следует

- Что касается

- Год основания

- от

- функциональные возможности

- Функции

- фонд

- Доходы

- игра

- получающий

- дает

- Отдаете

- Go

- будет

- хорошо

- Хакеры

- взломы

- обрабатывать

- происходить

- вредный

- Гармония

- Есть

- тяжелый

- помощь

- ГОРЯЧИЙ

- Как

- How To

- HTTPS

- осуществлять

- реализация

- в XNUMX году

- важную

- in

- Увеличение

- individual

- лиц

- информативный

- Инфраструктура

- взаимодействовать

- взаимодействие

- взаимодействует

- интересный

- вопрос

- IT

- саму трезвость

- Сохранить

- известный

- слой

- вести

- Оставлять

- такое как

- Вероятно

- жить

- Длинное

- много времени

- посмотреть

- от

- потери

- сделанный

- Главная

- основной

- сделать

- многих

- мастер

- макс-ширина

- означает

- меры

- механизм

- миллионы

- ошибки

- Мобильный телефон

- Мобильное приложение

- БОЛЕЕ

- самых

- двигаться

- с разными

- Multisig

- имя

- потребности

- сеть

- НОМАД

- нормально

- of

- on

- ONE

- открытый

- Другое

- параметры

- часть

- вечеринка

- Люди

- фишинг

- Фишинговые сайты

- Платформа

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Точка

- Точка зрения

- бассейн

- популярность

- потенциально

- практика

- практиками

- правильный

- протокол

- безопасность протокола

- протоколы

- обеспечивать

- Издательство

- Кубит

- Квиллхэш

- повышения

- готовый

- признанное

- отчету

- представляет

- требовать

- в результате

- правые

- Снижение

- Фактор риска

- RONIN

- Комната

- безопасный

- Сохранность

- Сохранить

- Во-вторых

- безопасный

- безопасность

- Услуги

- должен

- подпись

- одинарной

- Сайтов

- умный

- умный контракт

- Смарт-контракты

- So

- некоторые

- Источник

- исходный код

- Этап

- Шаг

- По-прежнему

- успех

- такие

- Поверхность

- система

- взять

- принимает

- Говорить

- Сложность задачи

- команда

- который

- Ассоциация

- их

- Их

- сами

- Эти

- задача

- вещи

- В третьих

- Через

- время

- в

- знак

- Лексемы

- тема

- сделка

- Сделки

- перевод

- Прозрачность

- Доверие

- надежных

- повышен

- использование

- Информация о пользователе

- пользователей

- валидаторы

- ценный

- различный

- Жертва

- Вид

- видимый

- Уязвимости

- уязвимость

- Уязвимый

- Кошелек

- Кошельки

- Web

- Web3

- Экосистема Web3

- Вебсайт

- ЧТО Ж

- известный

- Что

- Что такое

- , которые

- в то время как

- будете

- червоточина

- лет

- Ты

- ВАШЕ

- зефирнет