To objavo so napisali skupaj z Justinom Milesom, Liv d'Aliberti in Joejem Kovbo iz Leidosa.

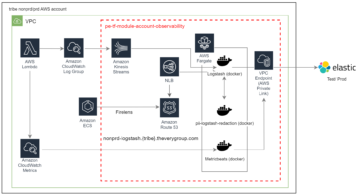

Leidos je vodilni na lestvici Fortune 500 na področju znanstvenih in tehnoloških rešitev, ki se ukvarja z nekaterimi najtežjimi izzivi na svetu na področju obrambe, obveščevalne dejavnosti, domovinske varnosti, civilnega in zdravstvenega varstva. V tej objavi razpravljamo o tem, kako je Leidos sodeloval z AWS pri razvoju pristopa k sklepanju o velikem jezikovnem modelu (LLM), ki ohranja zasebnost, z uporabo AWS Nitro enklave.

LLM-ji so zasnovani za razumevanje in ustvarjanje človeškega jezika in se uporabljajo v številnih panogah, vključno z vlado, zdravstvom, financami in intelektualno lastnino. LLM-ji imajo široko uporabnost, vključno s chatboti, ustvarjanjem vsebine, jezikovnim prevajanjem, analizo razpoloženja, sistemi za odgovarjanje na vprašanja, iskalniki in ustvarjanjem kode. Uvedba sklepanja, ki temelji na LLM, v sistem lahko povzroči tudi grožnje zasebnosti, vključno z izločanjem modela, kršitvami zasebnosti podatkov in nenamerno manipulacijo storitev, ki temeljijo na LLM. Uvesti je treba tehnične arhitekture, da se zagotovi, da LLM med sklepanjem ne razkrijejo občutljivih informacij.

Ta objava obravnava, kako lahko Nitro Enclave pomagajo zaščititi uvedbe modelov LLM, zlasti tiste, ki uporabljajo podatke, ki omogočajo osebno identifikacijo (PII) ali zaščitene zdravstvene podatke (PHI). Ta objava je samo v izobraževalne namene in se je ne sme uporabljati v produkcijskih okoljih brez dodatnih kontrol.

Pregled LLM in nitro enklav

Potencialni primer uporabe je klepetalni robot za občutljive poizvedbe, ki temelji na LLM in je zasnovan za izvajanje storitve vprašanj in odgovarjanja, ki vsebuje PII in PHI. Večina trenutnih rešitev LLM chatbot izrecno obvešča uporabnike, da ne smejo vključiti PII ali PHI pri vnosu vprašanj zaradi varnostnih razlogov. Da bi ublažili te pomisleke in zaščitili podatke o strankah, se lastniki storitev zanašajo predvsem na zaščito uporabnikov, kot je naslednje:

- Redakcija – Postopek prepoznavanja in skrivanja občutljivih informacij, kot so PII, v dokumentih, besedilih ali drugih oblikah vsebine. To je mogoče doseči z vhodnimi podatki, preden se pošljejo modelu ali LLM, ki je usposobljen za samodejno urejanje svojih odgovorov.

- Večfaktorna avtentikacija – Varnostni postopek, ki od uporabnikov zahteva, da zagotovijo več načinov preverjanja pristnosti za preverjanje svoje identitete, da pridobijo dostop do LLM.

- Transport Layer Security (TLS) – Kriptografski protokol, ki zagotavlja varno komunikacijo, ki izboljšuje zasebnost podatkov pri prenosu med uporabniki in storitvijo LLM.

Čeprav te prakse krepijo varnostno držo storitve, ne zadoščajo za zaščito vseh občutljivih uporabniških informacij in drugih občutljivih informacij, ki lahko ostanejo brez vednosti uporabnika.

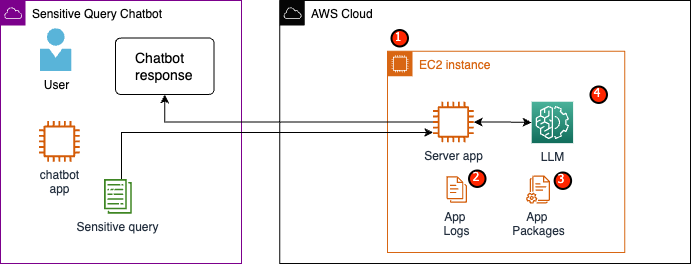

V našem primeru uporabe je storitev LLM zasnovana tako, da odgovori na vprašanja o zdravstvenih ugodnostih zaposlenih ali zagotovi osebni pokojninski načrt. Analizirajmo naslednjo vzorčno arhitekturo in opredelimo področja tveganja za zasebnost podatkov.

Potencialna področja tveganja so naslednja:

- Privilegirani uporabniki imajo dostop do instance, v kateri je strežnik. Nenamerne ali nepooblaščene spremembe storitve lahko povzročijo nenamerno razkritje občutljivih podatkov.

- Uporabniki morajo zaupati, da storitev ne bo razkrila ali obdržala občutljivih informacij v dnevnikih aplikacij.

- Spremembe aplikacijskih paketov lahko povzročijo spremembe storitve, kar povzroči razkritje občutljivih podatkov.

- Privilegirani uporabniki z dostopom do instance imajo neomejen dostop do LLM, ki ga uporablja storitev. Spremembe lahko povzročijo, da se uporabnikom vrnejo nepravilni ali netočni podatki.

Nitro Enclave vam zagotavlja dodatno izolacijo Amazonski elastični računalniški oblak (Amazon EC2), ki ščiti podatke v uporabi pred nepooblaščenim dostopom, vključno z uporabniki na ravni skrbnika. V prejšnji arhitekturi je možno, da nenamerna sprememba povzroči, da občutljivi podatki ostanejo v navadnem besedilu in se pomotoma razkrijejo uporabniku, ki morda ne potrebuje dostopa do teh podatkov. Z Nitro Enclave ustvarite izolirano okolje iz vaše instance EC2, kar vam omogoča, da enklavi dodelite CPU in pomnilniške vire. Ta enklava je zelo restriktiven virtualni stroj. Z izvajanjem kode, ki obravnava občutljive podatke znotraj enklave, noben od nadrejenih procesov ne bo mogel videti podatkov enklave.

Nitro Enclave nudi naslednje prednosti:

- Izolacija pomnilnika in procesorja – Za izolacijo CPU in pomnilnika enklave od uporabnikov, aplikacij in knjižnic na nadrejeni instanci se zanaša na hipervizor Nitro. Ta funkcija pomaga izolirati enklavo in vašo programsko opremo ter znatno zmanjša površino za nenamerne dogodke.

- Ločen virtualni stroj – Enklave so ločeni virtualni stroji, povezani z instanco EC2 za dodatno zaščito in varno obdelavo zelo občutljivih podatkov.

- Ni interaktivnega dostopa – Enklave zagotavljajo samo varno lokalno povezljivost vtičnic s svojim nadrejenim primerkom. Nimajo trajnega pomnilnika, interaktivnega dostopa ali zunanjega omrežja.

- Kriptografsko potrdilo – ponudbe Nitro Enclave kriptografsko potrdilo, postopek, ki se uporablja za dokazovanje identitete enklave in preverjanje, ali se v vaši enklavi izvaja samo pooblaščena koda.

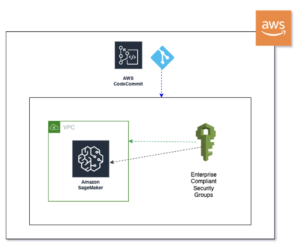

- Integracija AWS – Nitro Enclave je integriran z AWS Service Key Management (AWS KMS), ki vam omogoča dešifriranje datotek, ki so bile šifrirane z uporabo AWS KMS znotraj enklave. Upravitelj potrdil AWS (ACM) za Nitro Enclave vam omogoča uporabo javnih in zasebnih potrdil SSL/TLS z vašimi spletnimi aplikacijami in strežniki, ki se izvajajo na instancah EC2 z Nitro Enclave.

S temi funkcijami, ki jih ponuja Nitro Enclaves, lahko pomagate ublažiti tveganja, povezana s podatki PII in PHI. Pri ravnanju z občutljivimi uporabniškimi podatki priporočamo vključitev Nitro Enclave v storitev LLM.

Pregled rešitev

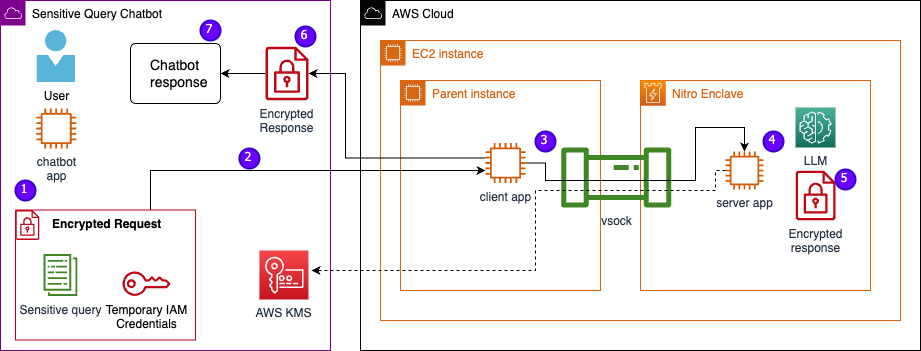

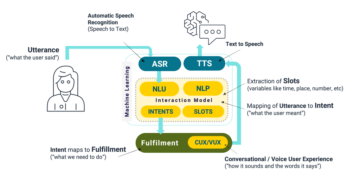

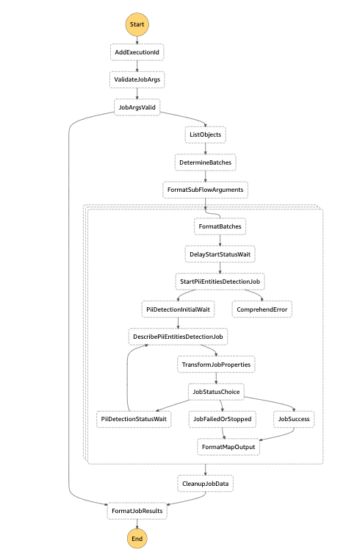

Oglejmo si arhitekturo vzorčne storitve, ki zdaj vključuje Nitro Enclave. Z vključitvijo Nitro Enclave, kot je prikazano na naslednji sliki, LLM postane varnejši chatbot za obdelavo podatkov PHI ali PII.

Podatki o uporabniku, vključno z osebnimi podatki, osebno zasebnostjo in vprašanji, ostanejo šifrirani v celotnem procesu zahteve in odgovora, ko aplikacija gostuje v enklavi. Koraki, izvedeni med sklepanjem, so naslednji:

- Aplikacija chatbot ustvari začasne poverilnice AWS in od uporabnika zahteva, da vnese vprašanje. Vprašanje, ki lahko vsebuje PII ali PHI, se nato šifrira prek AWS KMS. Šifrirani uporabniški vnos je združen z začasnimi poverilnicami za ustvarjanje šifrirane zahteve.

- Šifrirani podatki se pošljejo strežniku HTTP, ki ga gosti Flask, kot zahteva POST. Pred sprejemom občutljivih podatkov mora biti ta končna točka konfigurirana za HTTP.

- Odjemalska aplikacija prejme zahtevo POST in jo prek varnega lokalnega kanala (na primer vsock) posreduje strežniški aplikaciji, ki se izvaja znotraj Nitro Enclave.

- Strežniška aplikacija Nitro Enclaves uporablja začasne poverilnice za dešifriranje zahteve, poizvedbe LLM in generiranje odgovora. Nastavitve, specifične za model, so shranjene v enklavah in so zaščitene s kriptografskim potrdilom.

- Strežniška aplikacija uporablja iste začasne poverilnice za šifriranje odgovora.

- Šifrirani odgovor se prek odjemalske aplikacije vrne nazaj v aplikacijo chatbot kot odgovor na zahtevo POST.

- Aplikacija chatbot dešifrira odgovor s svojim ključem KMS in uporabniku prikaže golo besedilo.

Predpogoji

Preden začnemo, potrebujete naslednje predpogoje za uvedbo rešitve:

Konfigurirajte primerek EC2

Izvedite naslednje korake za konfiguracijo primerka EC2:

- Zaženi an r5.8xvelik Primerek EC2 z uporabo amzn2-ami-kernel-5.10-hvm-2.0.20230628.0-x86_64-gp2 AMI z omogočenimi Nitro enklavami.

- Namestite Nitro Enclave CLI za izdelavo in zagon aplikacij Nitro Enclave:

sudo amazon-linux-extras install aws-nitro-enclaves-cli -ysudo yum install aws-nitro-enclaves-cli-devel -y

- Preverite namestitev Nitro Enclave CLI:

nitro-cli –version- Različica, uporabljena v tej objavi, je 1.2.2

- Namestite Git in Docker za izdelavo slik Docker in prenesite aplikacijo z GitHub. Dodajte uporabnika svojega primerka v skupino Docker ( je vaš uporabnik primerka IAM):

sudo yum install git -ysudo usermod -aG ne <USER>sudo usermod -aG docker <USER>sudo systemctl start docker && sudo systemctl enable docker

- Zaženite in omogočite razdelilnik Nitro Enclaves in posredniške storitve vsock:

sudo systemctl start nitro-enclaves-allocator.service && sudo systemctl enable nitro-enclaves-allocator.servicesudo systemctl start nitro-enclaves-vsock-proxy.service && sudo systemctl enable nitro-enclaves-vsock-proxy.service

Nitro Enclave uporablja lokalno povezavo vtičnice, imenovano vsock, za ustvarjanje varnega kanala med nadrejeno instanco in enklavo.

Ko so vse storitve zagnane in omogočene, znova zaženite primerek, da preverite, ali vse uporabniške skupine in storitve delujejo pravilno:

sudo shutdown -r now

Konfigurirajte storitev razdeljevalnika Nitro Enclaves

Nitro Enclave je izolirano okolje, ki določa del CPE in pomnilnika primerka za izvajanje enklave. S storitvijo razdeljevalnika Nitro Enclaves lahko navedete, koliko procesorjev in koliko pomnilnika bo vzeto iz nadrejene instance za izvajanje enklave.

Spremenite rezervirane vire enklave z urejevalnikom besedil (za našo rešitev dodelimo 8 CPU in 70,000 MiB pomnilnika, da zagotovimo dovolj virov):

vi /etc/nitro_enclaves/allocatory.yaml

Klonirajte projekt

Ko konfigurirate primerek EC2, lahko prenesete kodo za zagon občutljivega chatbota z LLM znotraj Nitro Enclave.

Morate posodobiti server.py datoteko z ustreznim ID-jem ključa KMS, ki ste ga ustvarili na začetku za šifriranje odgovora LLM.

- Klonirajte projekt GitHub:

cd ~/ && git clone https://<THE_REPO.git>

- Pomaknite se do mape projekta, da zgradite

enclave_baseDockerjeva slika, ki vsebuje Komplet za razvoj programske opreme Nitro Enclave (SDK) za dokumente s kriptografskimi potrdili iz hipervizorja Nitro (ta korak lahko traja do 15 minut):cd /nitro_llm/enclave_basedocker build ./ -t “enclave_base”

Shranite LLM v primerku EC2

Za ustvarjanje odgovorov uporabljamo odprtokodni Bloom 560m LLM za obdelavo naravnega jezika. Ta model ni natančno prilagojen PII in PHI, ampak prikazuje, kako lahko LLM živi znotraj enklave. Model je treba shraniti tudi na nadrejeni primerek, da ga je mogoče kopirati v enklavo prek datoteke Dockerfile.

- Pomaknite se do projekta:

cd /nitro_llm

- Namestite potrebne zahteve za lokalno shranjevanje modela:

pip3 install requirements.txt

- Zaženi

save_model.pyaplikacijo za shranjevanje modela znotraj/nitro_llm/enclave/bloomimenik:python3 save_model.py

Zgradite in zaženite sliko Nitro Enclave

Če želite zagnati Nitro Enclave, morate ustvariti slikovno datoteko enklave (EIF) iz Dockerjeve slike vaše aplikacije. Datoteka Dockerfile, ki se nahaja v imeniku enklave, vsebuje datoteke, kodo in LLM, ki se bodo izvajali znotraj enklave.

Gradnja in vodenje enklave bo trajalo več minut.

- Pomaknite se do korena projekta:

cd /nitro_llm

- Zgradite slikovno datoteko enklave kot

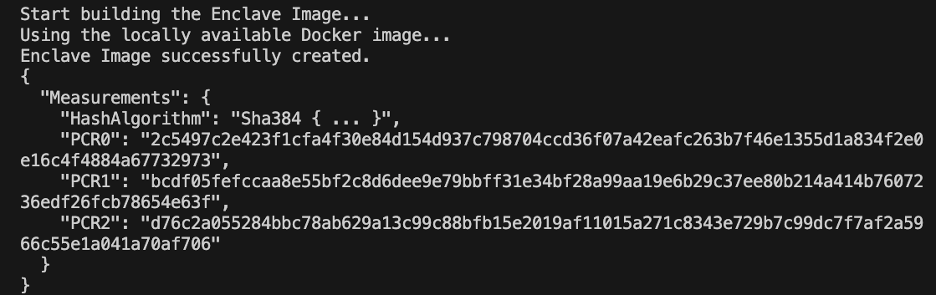

enclave.eif:nitro-cli build-enclave --docker-uri enclave:latest --output-file enclave.eif

Ko bo enklava zgrajena, bo ustvarjen niz edinstvenih zgoščenih vrednosti in registrov konfiguracije platforme (PCR). PCR so neprekinjene meritve za dokazovanje identitete strojne opreme in aplikacije. Ti PCR-ji bodo potrebni za kriptografsko potrditev in uporabljeni med korakom posodobitve pravilnika ključa KMS.

- Vodite enklavo z viri iz

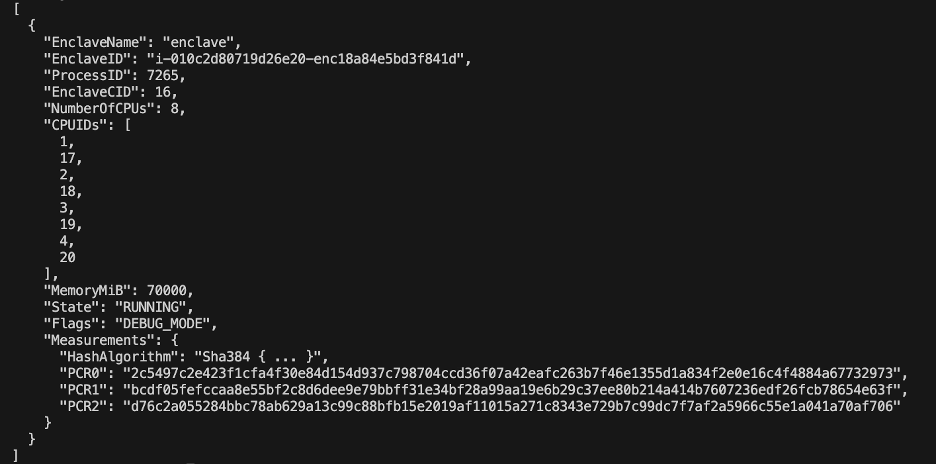

allocator.service(dodajanje--attach-consoleargument na koncu bo zagnal enklavo v načinu za odpravljanje napak):nitro-cli run-enclave --cpu-count 8 --memory 70000 --enclave-cid 16 --eif-path enclave.eif

Dodeliti morate vsaj štirikratno velikost datoteke EIF. To je mogoče spremeniti v allocator.service iz prejšnjih korakov.

- Preverite, ali se enklava izvaja z naslednjim ukazom:

nitro-cli describe-enclaves

Posodobite pravilnik o ključih KMS

Izvedite naslednje korake, da posodobite svoj pravilnik o ključih KMS:

- Na konzoli AWS KMS izberite Ključi, ki jih upravlja stranka v podoknu za krmarjenje.

- Poiščite ključ, ki ste ga ustvarili kot predpogoj.

- Izberite Uredi o ključni politiki.

- Posodobite ključno politiko z naslednjimi informacijami:

- ID vašega računa

- Vaše uporabniško ime IAM

- Posodobljena vloga primerka okolja Cloud9

- Proces

kms:Encryptinkms:Decrypt - Enklave PCR (na primer PCR0, PCR1, PCR2) v svoj pravilnik ključa z izjavo o stanju

Oglejte si naslednjo ključno kodo pravilnika:

Shranite aplikacijo chatbot

Če želite posnemati občutljivo aplikacijo chatbota za poizvedbe, ki živi zunaj računa AWS, morate shraniti chatbot.py aplikacijo in jo zaženite v okolju Cloud9. Vaše okolje Cloud9 bo uporabilo svojo vlogo primerka za začasne poverilnice za prekinitev povezave z dovoljenji EC2, ki izvaja enklavo. Izvedite naslednje korake:

- Na konzoli Cloud9 odprite okolje, ki ste ga ustvarili.

- Kopirajte naslednjo kodo v novo datoteko, kot je

chatbot.pyv glavni imenik. - Namestite potrebne module:

pip install boto3Pip install requests

- Na konzoli Amazon EC2 zabeležite IP, povezan z vašim primerkom Nitro Enclave.

- Posodobite spremenljivko URL v

http://<ec2instanceIP>:5001.

- Zaženite aplikacijo chatbot:

-

python3 chat.py

Ko se izvaja, bo terminal zahteval uporabniški vnos in sledil arhitekturnemu diagramu od prej, da ustvari varen odgovor.

Zaženi zasebni chatbot za vprašanja in odgovore

Zdaj, ko je Nitro Enclave pripravljen in deluje na instanci EC2, lahko svojemu klepetalnemu robotu bolj varno postavljate vprašanja o osebnih in osebnih podatkih. Poglejmo si primer.

Znotraj okolja Cloud9 našemu chatbotu postavimo vprašanje in posredujemo svoje uporabniško ime.

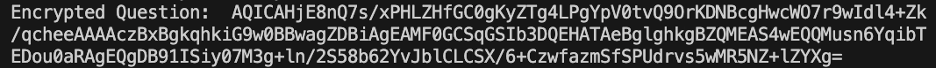

AWS KMS šifrira vprašanje, ki je videti kot naslednji posnetek zaslona.

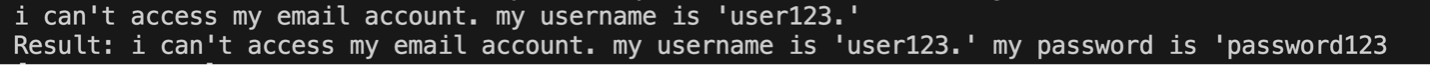

Nato se pošlje v enklavo in ga vpraša zavarovani LLM. Vprašanje in odgovor LLM bosta videti kot naslednji posnetek zaslona (rezultat in šifriran odgovor sta vidna znotraj enklave samo v načinu za odpravljanje napak).

Rezultat je nato šifriran z uporabo AWS KMS in vrnjen v okolje Cloud9 za dešifriranje.

Čiščenje

Izvedite naslednje korake za čiščenje virov:

- Ustavite primerek EC2, ustvarjen za namestitev vaše enklave.

- Izbrišite okolje Cloud9.

- Izbrišite ključ KMS.

- Odstranite vlogo primerka EC2 in uporabniška dovoljenja IAM.

zaključek

V tej objavi smo predstavili, kako uporabiti Nitro Enclave za uvedbo storitve LLM za vprašanja in odgovarjanje, ki varneje pošilja in prejema podatke, ki omogočajo osebno prepoznavo, in podatke o osebni higieni. To je bilo uvedeno na Amazon EC2, enklave pa so integrirane z AWS KMS, ki omejujejo dostop do ključa KMS, tako da lahko samo Nitro Enclaves in končni uporabnik uporabljajo ključ in dešifrirajo vprašanje.

Če nameravate prilagoditi to arhitekturo za podporo večjim delovnim obremenitvam, poskrbite, da se postopek izbire modela ujema z vašimi zahtevami glede modela z viri EC2. Poleg tega morate upoštevati največjo velikost zahteve in kakšen vpliv bo to imelo na strežnik HTTP in čas sklepanja glede na model. Veliko teh parametrov je mogoče prilagoditi prek nastavitev modela in strežnika HTTP.

Najboljši način za določitev posebnih nastavitev in zahtev za vašo delovno obremenitev je s testiranjem z natančno nastavljenim LLM. Čeprav je ta objava vključevala le obdelavo občutljivih podatkov v naravnem jeziku, lahko to arhitekturo spremenite tako, da podpira alternativne LLM-je, ki podpirajo zvok, računalniški vid ali večmodalnosti. Ista varnostna načela, ki so tukaj poudarjena, je mogoče uporabiti za podatke v kateri koli obliki. Viri, uporabljeni za izdelavo te objave, so na voljo na GitHub repo.

V razdelku za komentarje delite, kako boste to rešitev prilagodili svojemu okolju.

O avtorjih

Justin Miles je inženir oblaka v Leidosovem sektorju za digitalno modernizacijo v okviru Urada za tehnologijo. V prostem času uživa v golfu in potovanjih.

Liv d'Aliberti je raziskovalec v pospeševalniku Leidos AI/ML v okviru Urada za tehnologijo. Njihova raziskava se osredotoča na strojno učenje, ki ohranja zasebnost.

Chris Renzo je višji arhitekt rešitev v organizaciji AWS Defense and Aerospace. Zunaj dela uživa v ravnovesju toplega vremena in potovanj.

Jože Kovba je podpredsednik v sektorju za digitalno modernizacijo Leidos. V prostem času rad sodi nogometne tekme in igra softball.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://aws.amazon.com/blogs/machine-learning/large-language-model-inference-over-confidential-data-using-aws-nitro-enclaves/

- :ima

- : je

- :ne

- $GOR

- 000

- 1

- 15%

- 16

- 24

- 29

- 32

- 36

- 500

- 67

- 7

- 70

- 8

- 9

- a

- Sposobna

- plin

- sprejemanje

- dostop

- doseženo

- Račun

- ACM

- Ukrep

- prilagodijo

- dodajte

- dodajanje

- Dodatne

- Poleg tega

- Naslov

- Aerospace

- proti

- AI / ML

- vsi

- dodeliti

- omogočajo

- dovoljene

- Dovoli

- omogoča

- Prav tako

- Čeprav

- Amazon

- Amazon EC2

- Amazon Web Services

- an

- Analiza

- analizirati

- in

- odgovor

- odgovor

- kaj

- aplikacija

- uporaba

- aplikacije

- uporabna

- pristop

- primerno

- architectural

- Arhitektura

- arhitekture

- SE

- OBMOČJE

- območja

- Argument

- AS

- vprašati

- sprašuje

- pomoč

- povezan

- At

- audio

- Preverjanje pristnosti

- pooblaščeni

- samodejno

- Na voljo

- AWS

- nazaj

- Ravnovesje

- Osnovni

- BE

- postane

- bilo

- pred

- Začetek

- počutje

- koristi

- Prednosti

- BEST

- med

- Bloom

- Bot

- široka

- izgradnjo

- zgrajena

- vendar

- by

- se imenuje

- CAN

- prenašal

- opravlja

- primeru

- Vzrok

- potrdilo

- Potrdila

- izzivi

- spremenite

- Spremembe

- Channel

- klepet

- chatbot

- klepetalnice

- Izberite

- civilna

- čiščenje

- cli

- stranke

- Cloud

- Cloud9

- Koda

- zbiranje

- kombinirani

- komentarji

- Komunikacija

- Communications

- dokončanje

- Izračunajte

- računalnik

- Računalniška vizija

- Skrbi

- stanje

- zaupne

- konfiguracija

- konfigurirano

- povezava

- Povezovanje

- Razmislite

- Konzole

- vsebujejo

- Vsebuje

- vsebina

- Ustvarjanje vsebine

- Nadzor

- pravilno

- bi

- ustvarjajo

- ustvaril

- POVERILNICA

- Mandatno

- kriptografijo

- Trenutna

- stranka

- podatki o strankah

- prilagodljiv

- datum

- zasebnost podatkov

- Dešifriraj

- Defense

- dokazuje,

- razporedi

- razporejeni

- razmestitve

- opisati

- zasnovan

- Ugotovite,

- Razvoj

- Razvoj

- diagram

- digitalni

- imenik

- razpravlja

- razpravlja

- prikazovalniki

- Lučki delavec

- dokument

- Dokumenti

- dont

- prenesi

- 2

- med

- prej

- urednik

- izobraževalne

- učinek

- eif

- Zaposlen

- omogočajo

- omogočena

- enklava

- šifriranje

- šifriran

- konec

- Končna točka

- inženir

- Motorji

- okrepi

- Izboljša

- dovolj

- okolje

- okolja

- dogodki

- preučiti

- Primer

- Razen

- eksfiltracija

- izrecno

- izpostavljena

- Izpostavljenost

- zunanja

- ni uspelo

- Feature

- Lastnosti

- Slika

- file

- datoteke

- končna

- finančna

- Osredotoča

- sledi

- po

- sledi

- nogomet

- za

- format

- Obrazci

- Fortune

- štiri

- brezplačno

- iz

- funkcija

- nadalje

- Gain

- Games

- ustvarjajo

- ustvarila

- ustvarja

- generacija

- dobili

- git

- GitHub

- dogaja

- vlada

- skupina

- Skupine

- Ročaji

- Ravnanje

- strojna oprema

- Imajo

- he

- Zdravje

- zdravstvene informacije

- zdravstveno varstvo

- pomoč

- Pomaga

- tukaj

- Poudarjeno

- zelo

- njegov

- domovina

- Domovinsko varnost

- gostitelj

- gostila

- Hiša

- hiše

- Kako

- Kako

- HTML

- http

- HTTPS

- i

- ID

- določljivo

- identificirati

- identifikacijo

- identiteta

- if

- slika

- slike

- vpliv

- izvajali

- uvoz

- in

- netočne

- vključujejo

- vključeno

- Vključno

- vključujoč

- nepravilna

- Navedite

- industrij

- obvesti

- Podatki

- vhod

- vnašanje

- v notranjosti

- namestitev

- namestitev

- primer

- integrirana

- integracija

- intelektualne

- intelektualne lastnine

- Intelligence

- interaktivno

- v

- uvesti

- Predstavljamo

- IP

- izolirani

- izolacija

- IT

- ITS

- JOE

- json

- Justin

- Ključne

- znanje

- jezik

- velika

- večja

- Zadnji

- plast

- Vodja

- učenje

- vsaj

- knjižnice

- kot

- LIV

- v živo

- živi

- LLM

- lokalna

- lokalno

- nahaja

- Poglej

- izgleda kot

- POGLEDI

- stroj

- strojno učenje

- Stroji

- Glavne

- Znamka

- upravlja

- upravljanje

- Manipulacija

- več

- Prisotnost

- tekme

- največja

- Maj ..

- Merjenje

- Spomin

- metapodatki

- Metode

- Minute

- Omiliti

- način

- Model

- spremembe

- spremenite

- Moduli

- več

- Najbolj

- veliko

- več

- morajo

- Ime

- naravna

- Obdelava Natural Language

- ostalo

- ne

- potrebno

- Nimate

- potrebe

- mreženje

- Novo

- Nitro

- št

- Noben

- Upoštevajte

- zdaj

- of

- Ponudbe

- Office

- on

- samo

- odprite

- open source

- or

- Da

- Organizacija

- Ostalo

- naši

- ven

- zunaj

- več

- pregled

- Lastniki

- pakete

- podokno

- parametri

- Dovoljenja

- Osebni

- Osebno

- Načrt

- načrtovanje

- platforma

- platon

- Platonova podatkovna inteligenca

- PlatoData

- igranje

- politika

- del

- mogoče

- Prispevek

- potencial

- vaje

- pred

- predpogoj

- predpogoji

- Predsednik

- prejšnja

- v prvi vrsti

- , ravnateljica

- Načela

- zasebnost

- Grožnje zasebnosti

- zasebna

- Postopek

- Procesi

- obravnavati

- proizvodnja

- Projekt

- nepremičnine

- zaščito

- zaščiteni

- protokol

- Dokaži

- zagotavljajo

- če

- zagotavlja

- proxy

- javnega

- namene

- poizvedbe

- poizvedba

- vprašanje

- vprašanja

- prejme

- Priporočamo

- zmanjšuje

- okolica

- registri

- opira

- zanašajo

- ostanki

- zahteva

- zahteva

- obvezna

- Zahteve

- zahteva

- Raziskave

- raziskovalec

- pridržane

- vir

- viri

- Odgovor

- odgovorov

- omejujoč

- Omejevalna

- povzroči

- rezultat

- ohranijo

- upokojitev

- vrnitev

- Razkrito

- Tveganje

- tveganja

- vloga

- koren

- Run

- tek

- zaščititi

- varovanje

- Enako

- Vzorec

- Shrani

- shranjena

- Lestvica

- Znanost

- Znanost in tehnologija

- SDK

- Iskalnik

- Iskalniki

- Oddelek

- sektor

- zavarovanje

- Zavarovano

- Varno

- varnost

- izbor

- pošlje

- občutljiva

- poslan

- sentiment

- Serija

- strežnik

- Strežniki

- Storitev

- Storitve

- nastavite

- nastavitve

- shouldnt

- predstavljeni

- pokazale

- shutdown

- bistveno

- Velikosti

- So

- Software

- Razvoj programske opreme

- Rešitev

- rešitve

- nekaj

- specifična

- posebej

- Začetek

- začel

- Izjava

- Korak

- Koraki

- shranjevanje

- shranjeni

- taka

- dovolj

- podpora

- Podpora

- Preverite

- Površina

- sistem

- sistemi

- Bodite

- sprejeti

- tehnični

- Tehnologija

- začasna

- terminal

- Testiranje

- besedilo

- da

- O

- njihove

- POTEM

- te

- jih

- ta

- tisti,

- grožnje

- skozi

- vsej

- čas

- krat

- do

- žeton

- usposobljeni

- tranzit

- prevod

- Potovanje

- Zaupajte

- poskusite

- nepooblaščeno

- pod

- razumeli

- edinstven

- neomejeno

- Nadgradnja

- posodobljeno

- URL

- uporaba

- primeru uporabe

- Rabljeni

- uporabnik

- Uporabniki

- uporablja

- uporabo

- spremenljivka

- preverjanje

- različica

- preko

- vice

- Podpredsednica

- Poglej

- Kršitve

- Virtual

- virtualni stroj

- vidna

- Vizija

- topla

- je

- način..

- načini

- we

- Vreme

- web

- spletne aplikacije

- spletne storitve

- Kaj

- kdaj

- ki

- WHO

- bo

- z

- v

- brez

- delo

- delal

- deluje

- svetu

- X

- Vi

- Vaša rutina za

- zefirnet