Skoraj vsaka aplikacija ima vsaj eno ranljivost ali napačno konfiguracijo, ki vpliva na varnost, četrtina testov aplikacij pa je odkrila visoko ali kritično resno ranljivost, kaže nova študija.

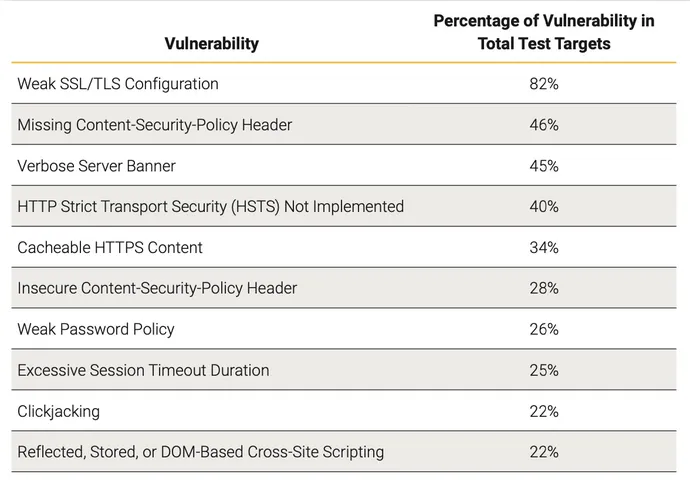

Šibka konfiguracija SSL in TLS, manjkajoča glava Content Security Policy (CSP) in uhajanje informacij prek pasic strežnika so bili na vrhu seznama težav s programsko opremo z varnostnimi posledicami, glede na ugotovitve konglomerata orodij za programsko in strojno opremo Synopsys v novem poročilu Posnetek ranljivosti programske opreme 2022, objavljenem danes . Medtem ko se številne napačne konfiguracije in ranljivosti štejejo za srednje resne ali manj, jih je vsaj 25 % ocenjenih kot zelo ali kritično hude.

Težave s konfiguracijo so pogosto postavljene v manj resno vedro, vendar so tako težave s konfiguracijo kot kodiranjem enako tvegane, pravi Ray Kelly, sodelavec skupine za integriteto programske opreme pri Synopsys.

"To v resnici samo poudarja, da [čeprav] organizacije morda dobro opravljajo svoje delo pri izvajanju statičnih pregledov za zmanjšanje števila ranljivosti kodiranja, ne upoštevajo konfiguracije, saj je morda težje," pravi. "Na žalost skeniranje statičnega testiranja varnosti aplikacij (SAST) ne more izvesti preverjanja konfiguracije, ker [ne] poznajo produkcijskega okolja, kjer bo koda nameščena."

Podatki dokazujejo prednosti uporabe več orodij za analizo programske opreme glede ranljivosti in napačnih konfiguracij.

Preizkusi prodora so na primer odkrili 77 % težav s šibko konfiguracijo SSL/TLS, medtem ko je dinamično testiranje varnosti aplikacij (DAST) odkrilo težavo v 81 % testov. Obe tehnologiji in testiranje varnosti mobilnih aplikacij (MAST) sta privedli do odkritja težave v 82 % testov, glede na poročilo Synopsys.

Druga podjetja za varnost aplikacij so dokumentirala podobne rezultate. V zadnjem desetletju je na primer pregledanih trikrat več aplikacij, vsaka pa 20-krat pogosteje, Veracode februarja navedeno v svojem poročilu o stanju varnosti programske opreme. Čeprav je to poročilo pokazalo, da 77 % knjižnic tretjih oseb še vedno ni odpravilo razkrite ranljivosti tri mesece po prijavi težave, je bila popravljena koda uporabljena trikrat hitreje.

Podjetja programske opreme, ki skupaj uporabljajo dinamično in statično skeniranje, so polovico napak odpravila 24 dni hitreje, je izjavil Veracode.

"Neprekinjeno testiranje in integracija, ki vključuje varnostno skeniranje v cevovodih, postaja norma," podjetje je takrat navedlo v objavi na blogu.

Ne samo SAST, ne samo DAST

Synopsys je objavil podatke iz različnih testov, od katerih ima vsak podobne največje storilce. Šibke konfiguracije šifrirne tehnologije – in sicer Secure Sockets Layer (SSL) in Transport Layer Security (TLS) – so bile na vrhu lestvic za statične, dinamične in varnostne teste mobilnih aplikacij, na primer.

Vendar pa se zadeve še bolj razlikujejo po seznamih. Preizkusi prodora so odkrili šibke politike gesel v četrtini aplikacij in skriptiranje med spletnimi mesti v 22 %, medtem ko je DAST odkril aplikacije brez ustreznih časovnih omejitev seje v 38 % testov in tiste, ki so ranljive za vgrajevanje klikov v 30 % testov.

Statično in dinamično testiranje ter analiza sestave programske opreme (SCA) imajo prednosti in bi jih bilo treba uporabljati skupaj, da bi imeli največ možnosti za odkrivanje morebitnih napačnih konfiguracij in ranljivosti, pravi Kelly iz Synopsysa.

»Holistični pristop zahteva čas, sredstva in denar, zato za mnoge organizacije to morda ni izvedljivo,« pravi. "Če si vzamete čas za načrtovanje varnosti v procesu, lahko pomagate najti in odpraviti čim več ranljivosti - ne glede na njihovo vrsto - na poti, tako da je varnost proaktivna in tveganje zmanjšano."

Na splošno je podjetje zbralo podatke iz skoraj 4,400 testov na več kot 2,700 programih. Skriptno izvajanje med spletnimi mesti je bila najbolj tvegana ranljivost, saj je predstavljala 22 % odkritih ranljivosti, medtem ko je bilo vstavljanje SQL najbolj kritična kategorija ranljivosti, saj je predstavljalo 4 %.

Nevarnosti dobavne verige programske opreme

Z odprtokodno programsko opremo, ki vključuje skoraj 80 % kodnih baz, ni presenetljivo, da ima 81 % baz kode vsaj eno ranljivost, nadaljnjih 85 % pa ima odprtokodno komponento, ki je štiri leta zastarela.

Vendar je Synopsys ugotovil, da so kljub tem pomislekom ranljivosti v varnosti dobavne verige in komponente odprtokodne programske opreme predstavljale le približno četrtino težav. Kategorija varnostnih slabosti Vulnerable Third-Party Libraries in Use je bila odkrita v 21 % testov prodora in 27 % testov statične analize, piše v poročilu.

Del razloga za manjše ranljivosti v komponentah programske opreme od pričakovanih je morda ta, da je analiza sestave programske opreme (SCA) postala bolj razširjena, pravi Kelly.

»Tovrstne težave je mogoče najti v zgodnjih fazah življenjskega cikla razvoja programske opreme (SDLC), kot sta faza razvoja in DevOps, kar zmanjša število, ki pride v proizvodnjo,« pravi.

- blockchain

- kriptokurrency denarnice

- kripto izmenjava

- kibernetska varnost

- cybercriminals

- Cybersecurity

- Temno branje

- oddelek za domovinsko varnost

- digitalne denarnice

- požarni zid

- Kaspersky

- zlonamerna programska oprema

- Mccafee

- NexBLOC

- platon

- platon ai

- Platonova podatkovna inteligenca

- Igra Platon

- PlatoData

- platogaming

- VPN

- spletna varnost