Tako kot večina operaterjev, tudi mi res užival v novicah prejšnjega meseca o mednarodnih kazenskih pregonih, ki motijo LockBit, enega od svetovnih najbolj donosne združbe izsiljevalskih programov.

Izsiljevalska programska oprema je v zadnjih 10 letih postala globalni problem, saj sodobne združbe izsiljevalske programske opreme učinkovito delujejo kot zapletena podjetja. V preteklem letu je več vlad in zasebnih podjetij sodelovalo pri preprečevanju teh tolp. Koordinacijske organizacije, ki sodelujejo pri Operacija Cronos uporabil LockBitovo lastno infrastrukturo za objavo podrobnosti o delovanju tolpe. na primer LockBitovo mesto puščanja je bil uporabljen za objavo odstranitve: aretacije v več državah, razpoložljivi ključi za dešifriranje, informacije o akterjih itd. Ta taktika ne služi samo temu, da bi LockBit spravili v zadrego – je tudi učinkovito opozorilo podružnicam tolpe in drugim tolpam izsiljevalske programske opreme.

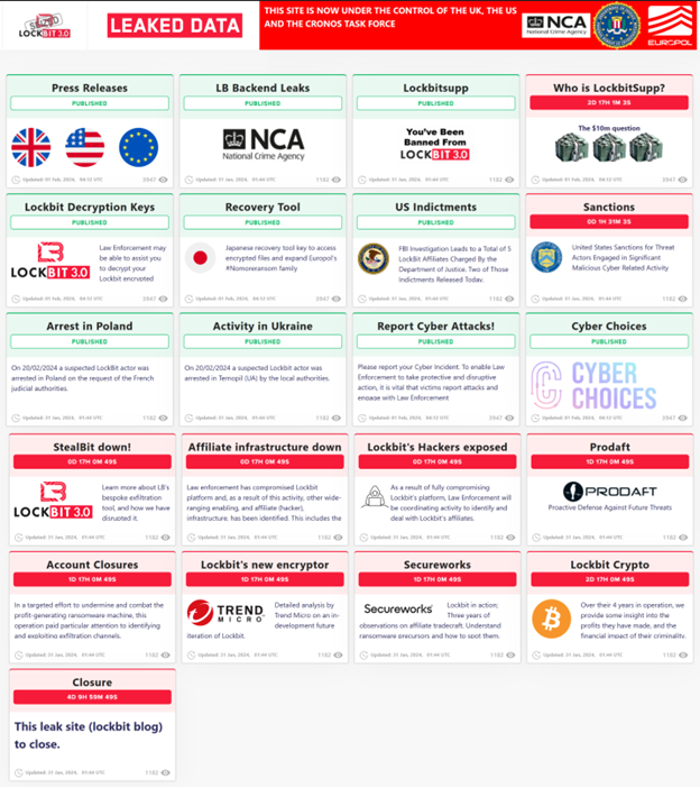

Posnetek zaslona mesta uhajanja LockBit po odstranitvi, ki povzema dejavnosti, ki so jih izvedli organi pregona. (Vir: Aaron Walton.)

Ta dejavnost proti LockBitu predstavlja veliko zmago, vendar je izsiljevalska programska oprema še vedno velik problem, celo iz LockBita. Za boljši boj proti izsiljevalski programski opremi mora skupnost kibernetske varnosti upoštevati nekaj pridobljenih izkušenj.

Nikoli ne zaupajte kriminalcem

Po podatkih britanske nacionalne agencije za boj proti kriminalu (NCA) so bili primeri, ko je žrtev plačala LockBit, vendar tolpa ni izbrisala podatkov s svojih strežnikov, kot je obljubila.

To seveda ni nenavadno. Številne združbe izsiljevalske programske opreme ne storijo, kar so napovedale, da bodo, ne glede na to, da ne zagotovijo metode dešifriranja datotek ali nadaljujejo s shranjevanjem ukradenih podatkov (namesto da jih izbrišejo).

To poudarja eno največjih tveganj pri plačilu odkupnine: žrtev zaupa kriminalcu, da bo izpolnil svoj del kupčije. Razkritje, da LockBit ni izbrisal podatkov, kot je bilo obljubljeno, močno škoduje ugledu skupine. Skupine izsiljevalske programske opreme morajo ohranjati videz zaupanja vrednih – sicer njihove žrtve nimajo razloga, da bi jim plačale.

Pomembno je, da se organizacije pripravijo na te dogodke in imajo izdelane načrte. Organizacije ne smejo nikoli domnevati, da bo dešifriranje mogoče. Namesto tega bi morali dati prednost izdelavi temeljitih načrtov in postopkov za obnovo po nesreči v primeru, da so njihovi podatki ogroženi.

Delite informacije za ustvarjanje povezav

Organe kazenskega pregona, kot so ameriški FBI, Agencija za kibernetsko varnost in varnost infrastrukture (CISA) in Tajna služba, vedno zanimajo taktike, orodja, plačila in komunikacijske metode napadalcev. Te podrobnosti jim lahko pomagajo pri prepoznavanju drugih žrtev, katerih tarča je isti napadalec ali napadalec, ki uporablja iste taktike ali orodja. Zbrani vpogled vključuje informacije o žrtvah, finančnih izgubah, taktikah napadov, orodjih, komunikacijskih metodah in zahtevah za plačilo, kar pomaga organom kazenskega pregona bolje razumeti skupine izsiljevalskih programov. Informacije se uporabljajo tudi pri vložitvi obtožb proti storilcem kaznivih dejanj, ko jih ujamejo. Če lahko organi kazenskega pregona vidijo vzorce v uporabljenih tehnikah, to razkrije popolnejšo sliko kriminalne združbe.

V primeru izsiljevalske programske opreme kot storitve (RaaS) agencije uporabljajo dvostranski napad: motijo tako administrativno osebje tolpe kot njene podružnice. Administrativno osebje je na splošno odgovorno za upravljanje mesta uhajanja podatkov, medtem ko so podružnice odgovorne za namestitev izsiljevalske programske opreme in šifriranje omrežij. Administrativno osebje omogoča kriminalcem in bo brez njihove odstranitve še naprej omogočalo drugim kriminalcem. Podružnice bodo delale za druge združbe izsiljevalske programske opreme, če bo administrativno osebje moteno.

Podružnice uporabljajo infrastrukturo, ki so jo kupile ali do katere so nezakonito dostopale. Informacije o tej infrastrukturi so razkrite z njihovimi orodji, omrežnimi povezavami in vedenjem. Podrobnosti o skrbnikih so razkrite s postopkom odkupnine: da se postopek odkupnine izvede, skrbnik zagotovi način komunikacije in način plačila.

Čeprav se pomen morda ne zdi takoj dragocen za organizacijo, lahko organi pregona in raziskovalci izkoristijo te podrobnosti, da razkrijejo več o kriminalcih, ki stojijo za njimi. V primeru LockBita so organi kazenskega pregona lahko uporabili podrobnosti iz preteklih incidentov za načrtovanje motenj v infrastrukturi skupine in nekaterih podružnicah. Brez teh informacij, zbranih s pomočjo žrtev napada in zavezniških agencij, operacija Cronos verjetno ne bi bila mogoča.

Pomembno je omeniti, da organizacijam ni treba biti žrtev, da bi pomagale. Vlade so pripravljene sodelovati z zasebnimi organizacijami. V ZDA se lahko organizacije pridružijo boju proti izsiljevalski programski opremi tako, da sodelujejo s CISA, ki je ustanovila Joint Cyber Defense Collaborative (JCDC) za vzpostavitev partnerstev po vsem svetu za izmenjavo kritičnih in pravočasnih informacij. JCDC omogoča dvosmerno izmenjavo informacij med vladnimi agencijami in javnimi organizacijami.

To sodelovanje pomaga CISA in organizacijam, da ostanejo na tekočem s trendi in prepoznajo infrastrukturo napadalcev. Kot dokazuje odstranitev LockBit, lahko ta vrsta sodelovanja in izmenjave informacij daje organom pregona kritično nogo proti celo najmočnejšim skupinam napadalcev.

Predstavite združeno fronto proti izsiljevalski programski opremi

Upamo lahko, da bodo druge tolpe izsiljevalske programske opreme ukrepanje proti LockBitu sprejele kot opozorilo. Medtem pa bodimo še naprej marljivi pri varovanju in nadzorovanju lastnih omrežij, izmenjavi podatkov in sodelovanju, saj grožnje izsiljevalske programske opreme še ni konec. Tolpe izsiljevalskih programov imajo koristi, ko njihove žrtve verjamejo, da so izolirane – ko pa organizacije in organi pregona sodelujejo z roko v roki pri izmenjavi informacij, so lahko skupaj korak pred svojimi nasprotniki.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://www.darkreading.com/threat-intelligence/lessons-from-the-lockbit-takedown

- :ima

- : je

- :ne

- :kje

- $GOR

- 10

- 8

- a

- Aaron

- Sposobna

- O meni

- dostopna

- Ukrep

- dejavnosti

- dejavnost

- akterji

- upravno

- administratorji

- podružnice

- po

- proti

- agencije

- agencija

- naprej

- Prav tako

- vedno

- an

- in

- in infrastrukturo

- zdi

- SE

- aretacije

- AS

- domnevati

- napad

- Napadalec

- Na voljo

- BE

- ker

- postanejo

- bilo

- vedenja

- zadaj

- počutje

- Verjemite

- koristi

- Boljše

- med

- dvosmerno

- Big

- tako

- izgradnjo

- podjetja

- vendar

- by

- CAN

- primeru

- ujete

- verigo

- Stroški

- sodeloval

- sodelovati

- sodelovanje

- sodelovanje

- Komunikacija

- komunikacijske metode

- skupnost

- Podjetja

- dokončanje

- kompleksna

- Ogroženo

- povezave

- Razmislite

- naprej

- se nadaljuje

- nadaljevati

- usklajevanje

- države

- Tečaj

- Oblikovanje

- Kriminal

- kazenska

- Kriminalci

- kritično

- Cronos

- cyber

- Cybersecurity

- datum

- puščanje podatkov

- Defense

- zahteve

- dokazuje,

- uvajanja

- Podrobnosti

- DID

- Moti

- moten

- Motnje

- do

- ne

- don

- pripravi

- željni

- Učinkovito

- učinkovito

- omogočajo

- omogoča

- konec

- izvršba

- Tudi

- Event

- Primer

- izpostavljena

- olajša

- FAIL

- FBI

- boj

- datoteke

- finančna

- za

- oblikovana

- iz

- spredaj

- Gang

- Gangs

- zbranih

- splošno

- Daj

- Globalno

- Globalno

- vlada

- vladne agencije

- Vlade

- skupina

- Skupine

- strani

- se zgodi

- Imajo

- pomoč

- Pomaga

- Poudarki

- držite

- upam,

- HTTPS

- identificirati

- if

- nezakonito

- slika

- takoj

- Pomembno

- in

- vključujejo

- Podatki

- Infrastruktura

- vpogled

- Namesto

- Intel

- zainteresirani

- Facebook Global

- vključeni

- isn

- izolirani

- IT

- ITS

- pridružite

- skupno

- samo

- tipke

- Zadnja

- zakon

- kazenskega pregona

- uhajanje

- naučili

- Spoznanja

- Pridobljena spoznanja

- Naj

- Vzvod

- Verjeten

- izgube

- vzdrževati

- upravljanje

- več

- Maj ..

- medtem

- Metoda

- Metode

- sodobna

- spremljanje

- mesec

- več

- Najbolj

- več

- nacionalni

- NCA

- Nimate

- potrebe

- mreža

- omrežij

- nikoli

- novice

- št

- Upoštevajte

- of

- on

- ONE

- deluje

- Delovanje

- operacije

- operaterji

- or

- Da

- Organizacija

- organizacije

- Ostalo

- drugače

- naši

- ven

- več

- lastne

- plačana

- partnerstev

- preteklosti

- vzorci

- Plačajte

- plačilna

- Plačilo

- način plačila

- Plačila

- opravljeno

- slika

- Kraj

- Načrt

- načrti

- platon

- Platonova podatkovna inteligenca

- PlatoData

- mogoče

- močan

- Pripravimo

- predstaviti

- pritiskom

- Prednost

- zasebna

- Zasebna podjetja

- problem

- Postopki

- Postopek

- donosno

- obljubil

- zagotavlja

- zagotavljanje

- javnega

- objavijo

- kupili

- Ransom

- izsiljevalska

- precej

- RE

- Razlog

- odstranitev

- predstavlja

- Ugled

- raziskovalci

- odgovorna

- razkrivajo

- Razkrije

- tveganja

- s

- Enako

- pravijo,

- skrivnost

- Tajna služba

- zavarovanje

- varnost

- glej

- služijo

- Strežniki

- Storitev

- resno

- Delite s prijatelji, znanci, družino in partnerji :-)

- delite informacije

- delitev

- shouldnt

- Pomen

- pomemben

- spletna stran

- So

- nekaj

- vir

- Osebje

- Države

- bivanje

- Korak

- ukradeno

- trgovina

- taka

- taktike

- Bodite

- ciljno

- tehnike

- kot

- da

- O

- informacije

- sklep

- UK

- svet

- njihove

- Njih

- Tukaj.

- te

- jih

- ta

- temeljito

- Grožnja

- skozi

- pravočasno

- do

- skupaj

- orodja

- vrh

- Trends

- Zaupajte

- zaupanja vreden

- zanesljivosti

- OBRAT

- tip

- Uk

- razumeli

- Velika

- Združene države Amerike

- us

- uporaba

- Rabljeni

- uporabo

- dragocene

- Žrtva

- žrtve

- opozorilo

- je

- we

- so bili

- Kaj

- kdaj

- ali

- ki

- medtem

- bo

- zmago

- z

- brez

- delo

- svet

- ne bi

- leto

- let

- zefirnet