Aplikacije generativne umetne inteligence (AI), zgrajene okoli velikih jezikovnih modelov (LLM), so pokazale potencial za ustvarjanje in pospeševanje ekonomske vrednosti za podjetja. Primeri aplikacij vključujejo pogovorno iskanje, pomoč agenta za podporo strankam, analitika podpore strankam, samopostrežni virtualni pomočniki, klepetalnice, generacija obogatenih medijev, moderiranje vsebine, programski spremljevalci za pospešitev varnega in visoko zmogljivega razvoja programske opreme, globlji vpogled iz multimodalnih virov vsebine, pospešitev varnostnih preiskav in ublažitev vaše organizacije, in veliko več. Številne stranke iščejo navodila za upravljanje varnosti, zasebnosti in skladnosti, ko razvijajo generativne aplikacije AI. Razumevanje in obravnavanje ranljivosti, groženj in tveganj LLM med fazami načrtovanja in arhitekture pomaga ekipam, da se osredotočijo na povečanje gospodarskih in produktivnih koristi, ki jih lahko prinese generativna umetna inteligenca. Zavedanje tveganj spodbuja preglednost in zaupanje v generativne aplikacije umetne inteligence, spodbuja večjo opazljivost, pomaga pri izpolnjevanju zahtev glede skladnosti in omogoča vodilnim sprejemanje odločitev na podlagi informacij.

Cilj te objave je opolnomočiti inženirje umetne inteligence in strojnega učenja (ML), podatkovne znanstvenike, arhitekte rešitev, varnostne ekipe in druge zainteresirane strani, da imajo skupen miselni model in okvir za uporabo najboljših praks varnosti, kar omogoča ekipam za umetno inteligenco/ML, da se premikajo hitro, ne da bi zamenjali varnost za hitrost. Natančneje, ta objava želi pomagati AI/ML in podatkovnim znanstvenikom, ki morda še niso bili izpostavljeni varnostnim načelom, pridobiti razumevanje temeljnih najboljših praks glede varnosti in zasebnosti v kontekstu razvoja generativnih aplikacij AI z uporabo LLM. Razpravljamo tudi o pogostih varnostnih pomislekih, ki lahko spodkopljejo zaupanje v umetno inteligenco, kot je ugotovil Open Worldwide Application Security Project (OWASP) Top 10 za aplikacije LLM, in pokažite načine, kako lahko uporabite AWS za povečanje vaše varnostne drže in zaupanja ob uvajanju inovacij z generativno umetno inteligenco.

Ta objava ponuja tri vodene korake za oblikovanje strategij obvladovanja tveganja ob razvoju generativnih aplikacij umetne inteligence z uporabo LLM. Najprej se poglobimo v ranljivosti, grožnje in tveganja, ki izhajajo iz implementacije, uvajanja in uporabe rešitev LLM, ter podamo smernice, kako začeti inovirati z mislijo na varnost. Nato razpravljamo o tem, kako je gradnja na varnih temeljih bistvena za generativno umetno inteligenco. Nazadnje jih povezujemo s primerom delovne obremenitve LLM, da opišemo pristop k arhitekturi s poglobljeno zaščito prek meja zaupanja.

Do konca te objave, Inženirji AI/ML, podatkovni znanstveniki in varnostno usmerjeni tehnologi bodo lahko prepoznali strategije za oblikovanje večplastne obrambe za svoje generativne aplikacije AI, razumeli, kako preslikati OWASP Top 10 za varnostne pomisleke LLM-jev v nekatere ustrezne kontrole, in zgradili temeljno znanje za odgovarjanje na naslednje glavne teme vprašanj strank AWS za njihove aplikacije:

- Katera so nekatera pogosta tveganja glede varnosti in zasebnosti pri uporabi generativne umetne inteligence, ki temelji na LLM-jih, v mojih aplikacijah, na katera lahko najbolj vplivam s temi smernicami?

- Kateri so nekateri načini za implementacijo nadzora varnosti in zasebnosti v razvojnem ciklu za generativne aplikacije AI LLM na AWS?

- Katere operativne in tehnične najboljše prakse lahko vključim v to, kako moja organizacija gradi generativne aplikacije AI LLM za obvladovanje tveganja in povečanje zaupanja v generativne aplikacije AI z uporabo LLM?

Izboljšajte varnostne rezultate ob razvoju generativne umetne inteligence

Inovacija z generativno umetno inteligenco, ki uporablja programe LLM, zahteva začetek z mislijo na varnost, da se razvije organizacijska odpornost, gradi na varni podlagi in integrira varnost s pristopom poglobljene obrambe. Varnost je a deljena odgovornost med strankami AWS in AWS. Vsa načela modela deljene odgovornosti AWS veljajo za generativne rešitve AI. Osvežite svoje razumevanje modela deljene odgovornosti AWS, ki se nanaša na infrastrukturo, storitve in podatke, ko gradite rešitve LLM.

Začnite z mislijo na varnost, da razvijete organizacijsko odpornost

Začnite z mislijo na varnost, da razvijete organizacijsko odpornost za razvoj generativnih aplikacij AI, ki izpolnjujejo vaše varnostne cilje in cilje skladnosti. Organizacijska odpornost se opira in širi definicijo odpornosti v ogrodju AWS Well-Architected Framework vključiti in pripraviti sposobnost organizacije, da si opomore od motenj. Upoštevajte svojo varnostno držo, upravljanje in operativno odličnost, ko ocenjujete splošno pripravljenost za razvoj generativne umetne inteligence z LLM-ji in vašo organizacijsko odpornost na morebitne vplive. Ko vaša organizacija napreduje pri uporabi nastajajočih tehnologij, kot sta generativni AI in LLM, je treba splošno organizacijsko odpornost obravnavati kot temelj večplastne obrambne strategije za zaščito sredstev in poslovnih vrst pred nenamernimi posledicami.

Organizacijska odpornost je zelo pomembna za aplikacije LLM

Čeprav lahko vsi programi za obvladovanje tveganja koristijo odpornosti, je organizacijska odpornost zelo pomembna za generativno umetno inteligenco. Pet od 10 največjih tveganj, ki jih je opredelil OWASP, za aplikacije LLM temelji na definiranju arhitekturnih in operativnih kontrol ter njihovem uveljavljanju na organizacijski ravni, da bi obvladovali tveganje. Teh pet tveganj je negotovo ravnanje z izhodi, ranljivosti dobavne verige, razkritje občutljivih informacij, pretirano posredništvo in pretirano zanašanje. Začnite povečevati organizacijsko odpornost z druženjem svojih ekip, da bodo AI, ML in generativna AI varnost obravnavali kot temeljno poslovno zahtevo in glavno prednostno nalogo v celotnem življenjskem ciklu izdelka, od začetka ideje, do raziskav, do razvoja aplikacije, uvajanja in uporaba. Poleg ozaveščanja bi morale vaše ekipe ukrepati, da bi upoštevale generativno umetno inteligenco pri praksah upravljanja, zagotavljanja in preverjanja skladnosti.

Zgradite organizacijsko odpornost okoli generativne umetne inteligence

Organizacije lahko začnejo sprejemati načine za izgradnjo svojih zmogljivosti in zmogljivosti za AI/ML in generativno varnost AI v svojih organizacijah. Začeti morate tako, da razširite svoje obstoječe programe varnosti, zagotavljanja, skladnosti in razvoja, da upoštevate generativno umetno inteligenco.

Sledi pet ključnih interesnih področij za organizacijsko umetno inteligenco, strojno upravljanje in generativno varnost umetne inteligence:

- Razumeti varnostno okolje AI/ML

- V varnostne strategije vključite različne perspektive

- Za zagotovitev raziskovalnih in razvojnih dejavnosti ukrepajte proaktivno

- Uskladite spodbude z organizacijskimi rezultati

- Pripravite se na realistične varnostne scenarije v AI/ML in generativnem AI

Razvijte model groženj v svojem generativnem življenjskem ciklu umetne inteligence

Organizacije, ki gradijo z generativno umetno inteligenco, bi se morale osredotočiti na obvladovanje tveganj, ne na odpravo tveganj, in vključiti modeliranje groženj v in načrtovanje neprekinjenega poslovanja načrtovanje, razvoj in delovanje generativnih delovnih obremenitev AI. Delajte nazaj od proizvodne uporabe generativne umetne inteligence tako, da razvijete model groženj za vsako aplikacijo z uporabo tradicionalnih varnostnih tveganj kot tudi generativnih tveganj, specifičnih za umetno inteligenco. Nekatera tveganja so lahko sprejemljiva za vaše podjetje in vaja modeliranja groženj lahko vašemu podjetju pomaga ugotoviti, kakšna je vaša sprejemljiva nagnjenost k tveganju. Na primer, vaše podjetje morda ne bo zahtevalo 99.999-odstotnega časa delovanja za generativno aplikacijo AI, zato bo dodatni čas obnovitve povezan z obnovitvijo z Varnostno kopiranje AWS z Ledenik Amazon S3 je lahko sprejemljivo tveganje. Nasprotno pa so lahko podatki v vašem modelu izjemno občutljivi in strogo regulirani, zato odstopanje od AWS Service Key Management (AWS KMS) ključ, ki ga upravlja stranka (CMK) vrtenje in uporaba Požarni zid omrežja AWS pomoč pri uveljavljanju varnosti transportnega sloja (TLS) za vhodni in izhodni promet za zaščito pred izlivanjem podatkov je lahko nesprejemljivo tveganje.

Ocenite tveganja (inherentna v primerjavi s preostalimi) uporabe generativne aplikacije AI v produkcijskem okolju, da prepoznate prave temeljne kontrole in kontrole na ravni aplikacije. Načrtujte povrnitev in obnovitev po produkcijskih varnostnih dogodkih in motnjah storitev, kot so takojšnje vstavljanje, zastrupitev podatkov o usposabljanju, zavrnitev storitve modela in kraja modela že na začetku, ter določite ublažitve, ki jih boste uporabili, ko boste definirali zahteve aplikacije. Učenje o tveganjih in kontrolah, ki jih je treba vzpostaviti, bo pomagalo opredeliti najboljši implementacijski pristop za izdelavo generativne aplikacije umetne inteligence ter zainteresiranim stranem in odločevalcem zagotovilo informacije za sprejemanje premišljenih poslovnih odločitev o tveganju. Če niste seznanjeni s celotnim potekom dela AI in ML, začnite s pregledom 7 načinov za izboljšanje varnosti vaših delovnih obremenitev strojnega učenja izboljšati seznanjenost z varnostnimi kontrolami, potrebnimi za tradicionalne sisteme AI/ML.

Tako kot izdelava katere koli aplikacije ML tudi izgradnja generativne aplikacije AI vključuje niz stopenj življenjskega cikla raziskav in razvoja. Morda boste želeli pregledati AWS Generative AI Security Scoping Matrix za pomoč pri izdelavi miselnega modela za razumevanje ključnih varnostnih disciplin, ki bi jih morali upoštevati glede na to, katero generativno rešitev AI izberete.

Generativne aplikacije umetne inteligence, ki uporabljajo LLM, so običajno razvite in upravljane po urejenih korakih:

- Zahteve glede uporabe – Ugotovite poslovne cilje primera uporabe, zahteve in merila uspeha

- Izbira modela – Izberite temeljni model, ki je v skladu z zahtevami primera uporabe

- Prilagoditev in fina nastavitev modela – Pripravite podatke, inženirske pozive in natančno prilagodite model

- Ocenjevanje modela – Ocenite temeljne modele z uporabo metrik, specifičnih za posamezne primere, in izberite najuspešnejši model

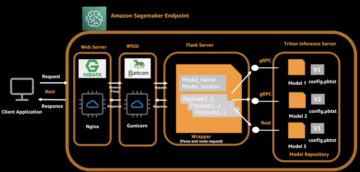

- Uvajanje in integracija – Namestite izbrani temeljni model na vaši optimizirani infrastrukturi in ga integrirajte s svojo generativno aplikacijo AI

- Spremljanje aplikacij – Spremljajte delovanje aplikacije in modela, da omogočite analizo temeljnega vzroka

Zagotovite, da ekipe prvi dan razumejo kritično naravo varnosti kot del faz oblikovanja in arhitekture vašega življenjskega cikla razvoja programske opreme. To pomeni razpravo o varnosti na vsaki plasti vašega sklada in življenjskega cikla ter pozicioniranje varnosti in zasebnosti kot dejavnikov za doseganje poslovnih ciljev. Arhitekt nadzoruje grožnje, preden zaženete svojo aplikacijo LLM, in razmislite, ali podatki in informacije, ki jih boste uporabili za prilagoditev in natančno nastavitev modela, upravičujejo izvajanje nadzora v okoljih raziskav, razvoja in usposabljanja. Kot del testov zagotavljanja kakovosti uvedite sintetične varnostne grožnje (kot je poskus zastrupitve podatkov o usposabljanju ali poskus pridobivanja občutljivih podatkov s pomočjo zlonamernega hitrega inženiringa), da redno testirate svojo obrambo in varnostno držo.

Poleg tega bi morale zainteresirane strani vzpostaviti dosledno kadenco pregledov za produkcijske AI, ML in generativne delovne obremenitve AI ter določiti organizacijsko prednost pri razumevanju kompromisov med človeškim in strojnim nadzorom ter napakami pred lansiranjem. Preverjanje in zagotavljanje, da so ti kompromisi upoštevani v razporejenih aplikacijah LLM, bo povečalo verjetnost uspeha pri zmanjševanju tveganja.

Zgradite generativne aplikacije AI na varnih temeljih v oblaku

Pri AWS je varnost naša glavna prednostna naloga. AWS je zasnovan tako, da je najbolj varna globalna infrastruktura v oblaku, na kateri je mogoče graditi, seliti in upravljati aplikacije in delovne obremenitve. To je podprto z našim bogatim naborom več kot 300 varnostnih orodij v oblaku in zaupanjem naših milijonov strank, vključno z najbolj varnostno občutljivimi organizacijami, kot so vlada, zdravstvo in finančne storitve. Ko gradite generativne aplikacije AI z uporabo LLM-jev na AWS, pridobite varnostne prednosti varno, zanesljivo in prilagodljivo računalniško okolje AWS Cloud.

Uporabite globalno infrastrukturo AWS za varnost, zasebnost in skladnost

Ko v AWS razvijate podatkovno intenzivne aplikacije, lahko izkoristite globalno regionalno infrastrukturo AWS, ki je zasnovana tako, da zagotavlja zmogljivosti za izpolnjevanje vaših osnovnih zahtev glede varnosti in skladnosti. To je okrepljeno z našimi Zaveza digitalne suverenosti AWS, naša zaveza, da vam ponudimo najnaprednejši nabor nadzorov suverenosti in funkcij, ki so na voljo v oblaku. Zavezani smo k razširitvi naših zmogljivosti, da vam omogočimo izpolnitev vaših digitalna suverenost potrebam, ne da bi pri tem ogrozili zmogljivost, inovativnost, varnost ali obseg AWS Cloud. Če želite poenostaviti izvajanje najboljših praks glede varnosti in zasebnosti, razmislite o uporabi referenčnih zasnov in infrastrukture kot virov kode, kot je Varnostna referenčna arhitektura AWS (AWS SRA) in Referenčna arhitektura zasebnosti AWS (AWS PRA). Preberite več o tem arhitekturne rešitve zasebnosti, suverenost po načrtuin skladnost z AWS in uporabljajo storitve, kot so Konfiguracija AWS, Artefakt AWSin Vodja revizije AWS za podporo vašim potrebam glede zasebnosti, skladnosti, revizije in opazovanja.

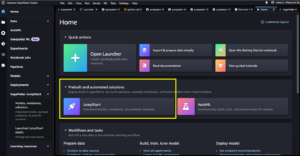

Razumejte svojo varnostno držo z uporabo AWS Well-Architected in Cloud Adoption Frameworks

AWS ponuja smernice za najboljšo prakso, razvite na podlagi dolgoletnih izkušenj pri podpori strankam pri arhitekturi njihovih okolij v oblaku z Dobro zasnovan okvir AWS in pri razvoju za uresničitev poslovne vrednosti iz tehnologij v oblaku z AWS Cloud Adoption Framework (AWS CAF). Razumejte varnostno držo svojih delovnih obremenitev AI, ML in generativnih AI tako, da izvedete pregled dobro arhitekturnega ogrodja. Preglede je mogoče izvesti z orodji, kot je Dobro zasnovano orodje AWS, ali s pomočjo vaše ekipe AWS prek Podpora za podjetja AWS. Dobro zasnovano orodje AWS samodejno integrira vpoglede iz AWS Trusted Advisor oceniti, katere najboljše prakse obstajajo in kakšne možnosti obstajajo za izboljšanje funkcionalnosti in optimizacijo stroškov. AWS Well-Architected Tool ponuja tudi prilagojene leče s posebnimi najboljšimi praksami, kot je Objektiv strojnega učenja da lahko redno merite svoje arhitekture glede na najboljše prakse in prepoznate področja za izboljšave. Preverite svoje potovanje na poti do uresničevanja vrednosti in zrelosti oblaka z razumevanjem, kako stranke AWS sprejemajo strategije za razvoj organizacijskih zmogljivosti v AWS Cloud Adoption Framework za umetno inteligenco, strojno učenje in generativno umetno inteligenco. Morda vam bo koristilo tudi razumevanje vaše splošne pripravljenosti na oblak s sodelovanjem v Ocena pripravljenosti na oblak AWS. AWS ponuja dodatne priložnosti za sodelovanje – povprašajte svojo ekipo za račun AWS za več informacij o tem, kako začeti uporabljati Generative AI Innovation Center.

Pospešite svojo varnost in učenje AI/ML z navodili za najboljše prakse, usposabljanjem in certificiranjem

AWS pripravlja tudi priporočila iz Najboljše prakse za varnost, identiteto in skladnost in Varnostna dokumentacija AWS da vam pomaga prepoznati načine za zavarovanje vašega okolja za usposabljanje, razvoj, testiranje in delovanje. Če šele začenjate, se poglobite v varnostno usposabljanje in certificiranje, razmislite o začetku Osnove varnosti AWS in Varnostni učni načrt AWS. Uporabite lahko tudi Varnostni model zrelosti AWS za pomoč pri iskanju in določanju prioritet najboljših dejavnosti v različnih fazah zrelosti na AWS, začenši s hitrimi zmagami, prek temeljnih, učinkovitih in optimiziranih stopenj. Ko vi in vaše ekipe osnovno razumete varnost na AWS, toplo priporočamo pregled Kako pristopiti k modeliranju groženj in nato vodite vajo modeliranja groženj s svojimi ekipami, začenši z Delavnica modeliranja groženj za gradbenike program usposabljanja. Obstaja veliko drugih Viri za usposabljanje in certificiranje varnosti AWS na voljo.

Uporabite pristop poglobljene obrambe za varne aplikacije LLM

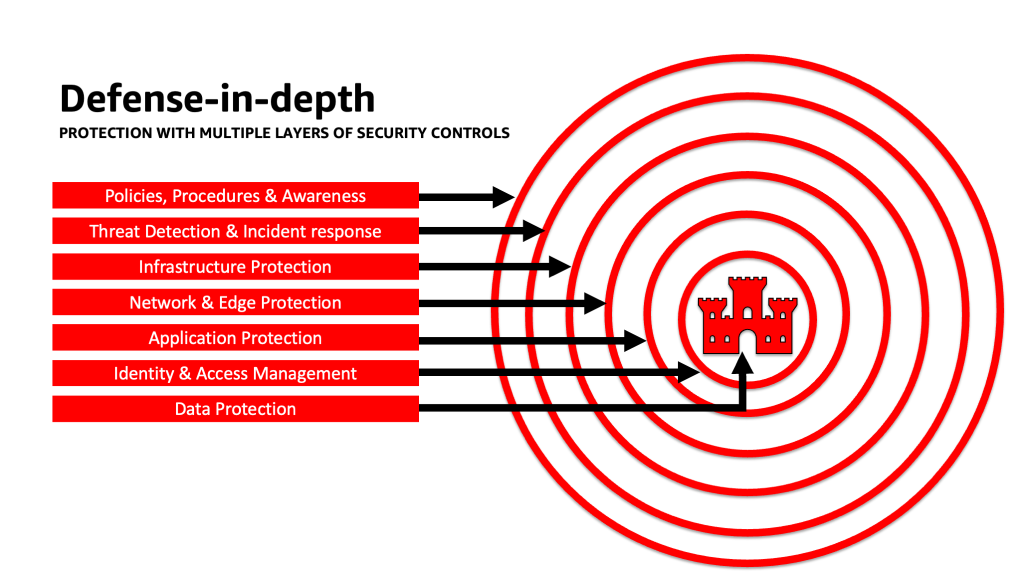

Uporaba pristopa zaščite poglobljene varnosti za vaše generativne delovne obremenitve, podatke in informacije z umetno inteligenco lahko pomaga ustvariti najboljše pogoje za doseganje vaših poslovnih ciljev. Najboljše prakse poglobljene varnosti blažijo številna običajna tveganja, s katerimi se sooča vsaka delovna obremenitev, in vam in vašim ekipam pomagajo pospešiti vaše generativne inovacije umetne inteligence. Varnostna strategija poglobljene obrambe uporablja več redundantnih obramb za zaščito vaših računov AWS, delovnih obremenitev, podatkov in sredstev. Pomaga zagotoviti, da v primeru, da je kateri koli varnostni nadzor ogrožen ali odpove, obstajajo dodatne plasti, ki pomagajo izolirati grožnje ter preprečiti, zaznati, se odzvati in obnoviti varnostne dogodke. Na vsaki ravni lahko uporabite kombinacijo strategij, vključno s storitvami in rešitvami AWS, da izboljšate varnost in odpornost svojih generativnih delovnih obremenitev AI.

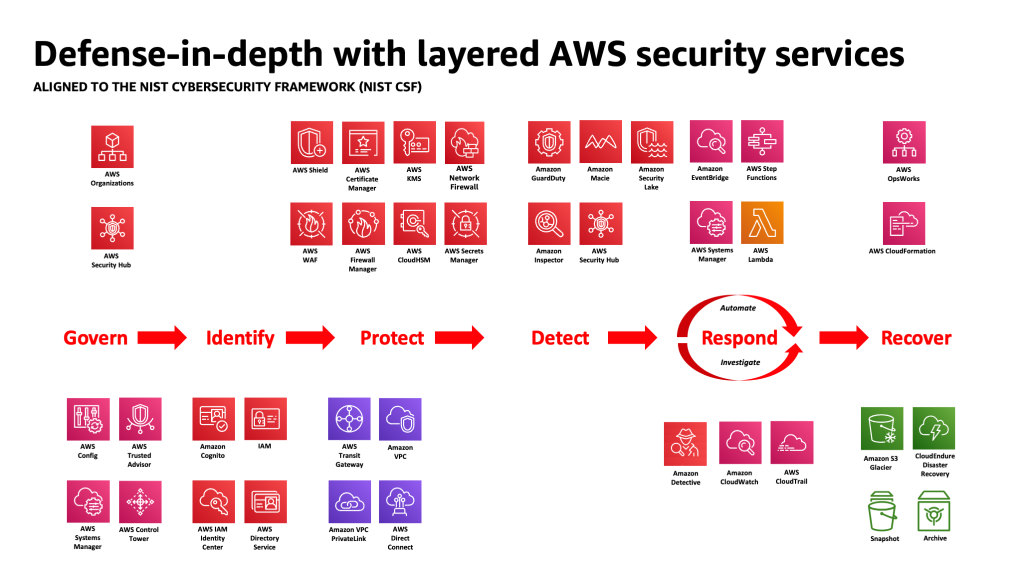

Veliko strank AWS se prilagaja industrijskim standardnim okvirom, kot je Okvir za kibernetsko varnost NIST. To ogrodje pomaga zagotoviti, da ima vaša varnostna obramba zaščito prek stebrov Identify, Protect, Detect, Respond, Recover in nazadnje dodanega, Govern. To ogrodje lahko nato enostavno preslika v varnostne storitve AWS in tiste integriranih tretjih oseb, da vam pomaga preveriti ustrezno pokritost in politike za vsak varnostni dogodek, s katerim se sreča vaša organizacija.

Globoka obramba: zavarujte svoje okolje, nato dodajte izboljšane varnostne in zasebnostne zmogljivosti, specifične za AI/ML

Strategija poglobljene obrambe se mora začeti tako, da najprej zaščitite svoje račune in organizacijo, nato pa dodate dodatno vgrajeno varnost in izboljšane funkcije zasebnosti storitev, kot je npr. Amazon Bedrock in Amazon SageMaker. Amazon ima več kot 30 storitev v portfelju varnosti, identitete in skladnosti ki so integrirani s storitvami AWS AI/ML in jih je mogoče uporabljati skupaj za zaščito vaših delovnih obremenitev, računov in organizacije. Za ustrezno obrambo pred OWASP Top 10 za LLM jih je treba uporabljati skupaj s storitvami AWS AI/ML.

Začnite z izvajanjem politike najmanjših privilegijev z uporabo storitev, kot je IAM Access Analyzer do poiščite preveč permisivne račune, vloge in vire za omejitev dostopa z uporabo kratkoročnih poverilnic. Nato se prepričajte, da so vsi podatki v mirovanju šifrirani z AWS KMS, vključno z upoštevanjem uporabe CMK, in da so vsi podatki in modeli različic in varnostno kopirani z Preprosta storitev shranjevanja Amazon (Amazon S3) različic in uporaba nespremenljivosti na ravni objekta z Amazon S3 Object Lock. Zaščitite vse podatke pri prenosu med storitvami, ki uporabljajo Upravitelj potrdil AWS in / ali AWS Private CA, in ga hranite znotraj VPC-jev z uporabo AWS PrivateLink. Določite stroga pravila za vnos in izhod podatkov, da pomagate zaščititi pred manipulacijo in eksfiltracijo z uporabo VPC z Požarni zid omrežja AWS pravila. Razmislite o vstavljanju Požarni zid spletnih aplikacij AWS (AWS WAF) pred zaščitite spletne aplikacije in API-je iz zlonamerni boti, Napadi z vbrizgavanjem SQL, skriptiranje na različnih mestih (XSS), in prevzemi računov s Nadzor goljufij. Beleženje z AWS CloudTrail, Navidezni zasebni oblak Amazon (Amazon VPC) dnevniki toka in Amazonski elastični kubernetes storitev (Amazon EKS) revizijski dnevniki bodo pomagali zagotoviti forenzični pregled vsake transakcije, ki je na voljo storitvam, kot je npr Amazonski detektiv. Lahko uporabite Amazonov inšpektor avtomatizirati odkrivanje in upravljanje ranljivosti za Amazonski elastični računalniški oblak (Amazon EC2) primerki, vsebniki, AWS Lambda funkcije, in ugotovite omrežno dosegljivost vaših delovnih obremenitev. Zaščitite svoje podatke in modele pred sumljivo uporabo Amazon Guard Dutymodele groženj in vire obveščevalnih podatkov, ki jih poganja ML, ter omogočanje njegovih dodatnih funkcij za zaščito EKS, zaščito ECS, zaščito S3, zaščito RDS, zaščito pred zlonamerno programsko opremo, zaščito lambda in drugo. Uporabite lahko storitve, kot so Varnostno središče AWS centralizirati in avtomatizirati vaše varnostne preglede za odkrivanje odstopanj od najboljših varnostnih praks ter pospešiti preiskavo in avtomatizirati popravljanje varnostnih ugotovitev s priročniki. Razmislite lahko tudi o izvedbi a ničelno zaupanje arhitekturo na AWS za nadaljnje povečanje natančnega preverjanja pristnosti in avtorizacijskih kontrol za to, do česa lahko človeški uporabniki ali procesi stroj-stroj dostopajo na podlagi vsake zahteve. Razmislite tudi o uporabi Varnostno jezero Amazon za samodejno centralizacijo varnostnih podatkov iz okolij AWS, ponudnikov SaaS, na lokaciji in virov v oblaku v namensko izdelano podatkovno jezero, shranjeno v vašem računu. Z Security Lakeom lahko dobite popolnejše razumevanje vaših varnostnih podatkov v celotni organizaciji.

Ko je vaše okolje generativne delovne obremenitve z umetno inteligenco zavarovano, lahko dodate funkcije, specifične za AI/ML, kot je npr. Amazon SageMaker Data Wrangler za prepoznavanje potencialne pristranskosti med pripravo podatkov in Amazon SageMaker Pojasni za odkrivanje pristranskosti v podatkih in modelih ML. Uporabite lahko tudi Amazonski model monitorja SageMaker da oceni kakovost modelov SageMaker ML v proizvodnji in vas obvesti, ko pride do odstopanja v kakovosti podatkov, kakovosti modela in dodeljevanju funkcij. Te storitve AWS AI/ML, ki delujejo skupaj (vključno s SageMakerjem, ki sodeluje z Amazon Bedrock), z varnostnimi storitvami AWS vam lahko pomagajo prepoznati morebitne vire naravne pristranskosti in zaščititi pred zlonamernim spreminjanjem podatkov. Ponovite ta postopek za vsako od 10 najboljših ranljivosti OWASP za LLM, da zagotovite, da povečate vrednost storitev AWS za izvajanje poglobljene obrambe za zaščito vaših podatkov in delovnih obremenitev.

Kot je zapisal strateg podjetja AWS Clarke Rodgers v svojem blogu »CISO Insight: vsaka storitev AWS je varnostna storitev«, "Trdim, da tako rekoč vsaka storitev v oblaku AWS sama po sebi omogoča varnostni izid ali pa jo stranke lahko uporabljajo (samo ali v povezavi z eno ali več storitvami) za doseganje cilja glede varnosti, tveganja ali skladnosti." In »Customer Chief Information Security Officers (CISO) (ali njihove zadevne ekipe) si bodo morda želeli vzeti čas in zagotoviti, da so dobro seznanjeni z vsemi storitvami AWS, ker lahko obstajajo cilji glede varnosti, tveganja ali skladnosti, ki jih je mogoče doseči, tudi če storitev ne spada v kategorijo 'Varnost, identiteta in skladnost'.«

Zaščita plasti na mejah zaupanja v aplikacijah LLM

Pri razvoju generativnih sistemov in aplikacij, ki temeljijo na AI, morate upoštevati enake pomisleke kot pri kateri koli drugi aplikaciji ML, kot je omenjeno v MITRE ATLAS Matrika groženj strojnega učenja, kot je pozoren na izvor programske opreme in podatkovnih komponent (kot je izvajanje revizije odprtokodne programske opreme, pregled seznama materialov programske opreme (SBOM) in analiza delovnih tokov podatkov in integracij API-jev) ter izvajanje potrebnih zaščit pred grožnjami dobavne verige LLM. Vključite vpoglede iz industrijskih okvirov in se zavedajte načinov uporabe več virov obveščanja o grožnjah in informacij o tveganjih za prilagajanje in razširitev vaše varnostne obrambe, da upoštevate AI, ML in generativna varnostna tveganja AI, ki se pojavljajo in niso vključena v tradicionalna ogrodja. Poiščite spremljevalne informacije o specifičnih tveganjih umetne inteligence iz industrijskih, obrambnih, vladnih, mednarodnih in akademskih virov, ker se v tem prostoru redno pojavljajo in razvijajo nove grožnje, spremljevalni okviri in vodniki pa se pogosto posodabljajo. Če na primer uporabljate model Retrieval Augmented Generation (RAG), če model ne vključuje podatkov, ki jih potrebuje, jih lahko zahteva od zunanjega vira podatkov za uporabo med sklepanjem in natančnim prilagajanjem. Vir, ki ga poizveduje, je lahko zunaj vašega nadzora in je lahko potencialni vir ogrožanja vaše dobavne verige. Pristop poglobljene obrambe je treba razširiti na zunanje vire za vzpostavitev zaupanja, avtentikacije, avtorizacije, dostopa, varnosti, zasebnosti in točnosti podatkov, do katerih dostopa. Če se želite poglobiti, preberite »Ustvarite varno poslovno aplikacijo z Generative AI in RAG z uporabo Amazon SageMaker JumpStart"

Analizirajte in zmanjšajte tveganje v svojih aplikacijah LLM

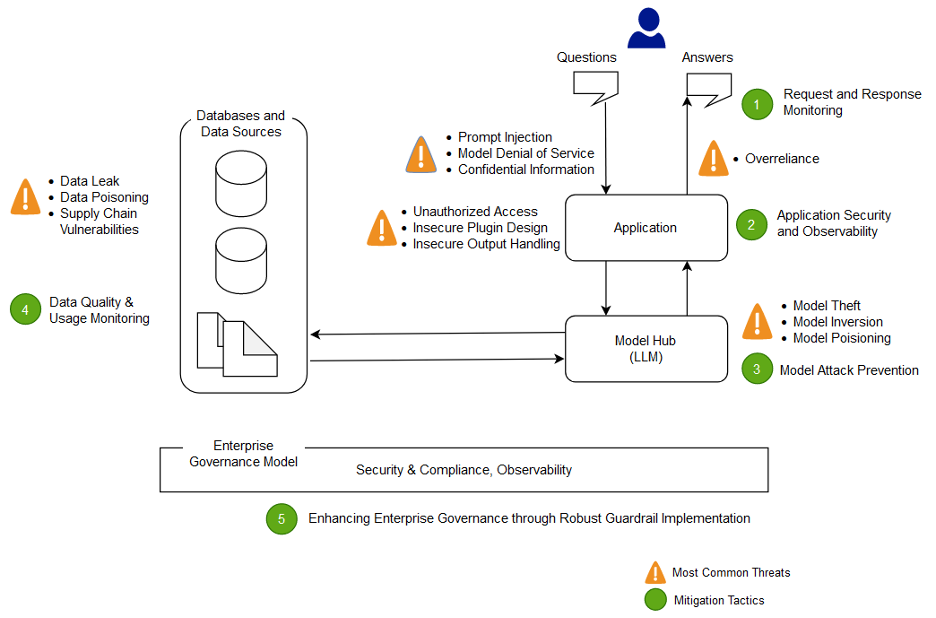

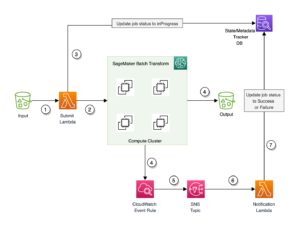

V tem razdelku analiziramo in razpravljamo o nekaterih tehnikah za zmanjševanje tveganja, ki temeljijo na mejah zaupanja in interakcijah ali različnih področjih delovne obremenitve s podobnim ustreznim obsegom kontrol in profilom tveganja. V tej vzorčni arhitekturi aplikacije chatbot obstaja pet meja zaupanja, kjer so prikazane kontrole, ki temeljijo na tem, kako stranke AWS običajno gradijo svoje aplikacije LLM. Vaša LLM aplikacija ima lahko več ali manj določljivih meja zaupanja. V naslednji vzorčni arhitekturi so te meje zaupanja opredeljene kot:

- Interakcije uporabniškega vmesnika (zahteva in odgovor)

- Interakcije aplikacij

- Interakcije modelov

- Podatkovne interakcije

- Organizacijske interakcije in uporaba

Interakcije uporabniškega vmesnika: Razvijte spremljanje zahtev in odgovorov

Pravočasno zaznajte in se odzovite na kibernetske incidente, povezane z generativno umetno inteligenco, tako da ocenite strategijo za obravnavo tveganja iz vhodov in izhodov generativne aplikacije umetne inteligence. Na primer, dodatno spremljanje vedenja in odtoka podatkov bo morda treba opremiti za odkrivanje razkritja občutljivih informacij zunaj vaše domene ali organizacije, v primeru, da se uporablja v aplikaciji LLM.

Generativne aplikacije AI bi morale še vedno podpirati standardne najboljše varnostne prakse, ko gre za zaščito podatkov. Vzpostavite a varno podatkovno območje in varne shrambe občutljivih podatkov. Šifrirajte podatke in informacije, ki se uporabljajo za aplikacije LLM med mirovanjem in med prenosom. Zaščitite podatke, ki se uporabljajo za usposabljanje vašega modela, pred zastrupitvijo podatkov o usposabljanju, tako da razumete in nadzirate, kateri uporabniki, procesi in vloge lahko prispevajo k shrambam podatkov, pa tudi, kako se podatki pretakajo v aplikaciji, spremljajo odstopanja pristranskosti in uporabljajo različice ter nespremenljivo shranjevanje v storitvah za shranjevanje, kot je Amazon S3. Vzpostavite strog nadzor vhoda in izhoda podatkov z uporabo storitev, kot sta omrežni požarni zid AWS in AWS VPC, za zaščito pred sumljivim vnosom in možnostjo izločitve podatkov.

Med procesom usposabljanja, ponovnega usposabljanja ali natančnega prilagajanja se morate zavedati morebitnih občutljivih podatkov, ki se uporabljajo. Ko so podatki uporabljeni med enim od teh procesov, morate načrtovati scenarij, v katerem bo kateri koli uporabnik vašega modela nenadoma sposoben izvleči podatke ali informacije nazaj z uporabo tehnik hitrega vstavljanja. Razumeti tveganja in prednosti uporabe občutljivih podatkov v vaših modelih in sklepanju. Implementirajte robustne mehanizme za preverjanje pristnosti in avtorizacijo za vzpostavitev in upravljanje dovoljenj za natančne dostope, ki se ne zanašajo na logiko aplikacije LLM za preprečevanje razkritja. Pod nekaterimi pogoji je bilo dokazano, da lahko uporabniško nadzorovan vnos v generativno aplikacijo AI zagotovi vektor za pridobivanje informacij iz modela ali katerih koli delov vnosa, ki jih ne nadzoruje uporabnik. To se lahko zgodi s takojšnjim vstavljanjem, kjer uporabnik zagotovi vnos, ki povzroči, da izhod modela odstopa od pričakovanih zaščitnih ograj aplikacije LLM, vključno z zagotavljanjem namigov za nabore podatkov, na katerih je bil model prvotno uren.

Izvedite kvote dostopa na ravni uporabnika za uporabnike, ki zagotavljajo vnos in prejemajo izhod iz modela. Razmislite o pristopih, ki ne dovoljujejo anonimnega dostopa v pogojih, ko so podatki in informacije o usposabljanju modela občutljivi ali kjer obstaja tveganje, da nasprotnik usposobi faksimile vašega modela na podlagi njihovega vnosa in vašega usklajenega izhoda modela. Na splošno, če je del vnosa v model sestavljen iz poljubnega besedila, ki ga zagotovi uporabnik, upoštevajte, da je izhod dovzeten za takojšnje vstavljanje, in v skladu s tem zagotovite, da uporaba izhodov vključuje izvedene tehnične in organizacijske protiukrepe za ublažitev nezanesljivega ravnanja z izhodi, pretirane agencije , in pretirano zanašanje. V prejšnjem primeru, ki se nanaša na filtriranje zlonamernih vnosov z uporabo AWS WAF, razmislite o izgradnji filtra pred vašo aplikacijo za takšno morebitno zlorabo pozivov in razvijte pravilnik o tem, kako jih obravnavati in jih razvijati, ko vaš model in podatki rastejo. Razmislite tudi o filtriranem pregledu izhoda, preden se vrne uporabniku, da zagotovite, da izpolnjuje standarde kakovosti, točnosti ali moderiranja vsebine. Morda boste želeli to dodatno prilagoditi potrebam vaše organizacije z dodatno plastjo nadzora nad vhodi in izhodi pred vašimi modeli, da ublažite sumljive prometne vzorce.

Interakcije aplikacij: Varnost in opazovanje aplikacij

Preglejte svojo aplikacijo LLM in bodite pozorni na to, kako lahko uporabnik uporabi vaš model, da zaobide standardno pooblastilo za nižje orodje ali verigo orodij, do katere nima pooblastila za dostop ali uporabo. Druga skrb na tej ravni vključuje dostop do zunanjih shramb podatkov z uporabo modela kot napadalnega mehanizma z uporabo nezmanjšanih tehničnih ali organizacijskih tveganj LLM. Na primer, če je vaš model usposobljen za dostop do določenih shramb podatkov, ki bi lahko vsebovale občutljive podatke, morate zagotoviti, da imate ustrezna preverjanja avtorizacije med vašim modelom in shrambami podatkov. Pri izvajanju avtorizacijskih preverjanj uporabite nespremenljive atribute o uporabnikih, ki ne izvirajo iz modela. Neomejeno nezaščiteno ravnanje z izhodnimi podatki, nevarna zasnova vtičnika in pretirano posredovanje lahko ustvarijo razmere, v katerih lahko akter grožnje uporabi model za pretent avtorizacijskega sistema v stopnjevanje učinkovitih privilegijev, kar povzroči, da nadaljnja komponenta verjame, da je uporabnik pooblaščen za pridobivanje podatkov ali izvajanje določenega ukrepanje.

Pri izvajanju katerega koli generativnega vtičnika ali orodja AI je nujno treba preučiti in razumeti raven dostopa, ki je odobrena, ter natančno preučiti konfigurirane kontrole dostopa. Uporaba nezaščitenih generativnih vtičnikov umetne inteligence lahko naredi vaš sistem dovzeten za ranljivosti in grožnje dobavne verige, kar lahko vodi do zlonamernih dejanj, vključno z izvajanjem oddaljene kode.

Interakcije modela: preprečevanje napada na model

Zavedati se morate izvora vseh modelov, vtičnikov, orodij ali podatkov, ki jih uporabljate, da lahko ocenite in ublažite ranljivosti dobavne verige. Nekateri običajni formati modelov na primer dovoljujejo vdelavo poljubne zagonske kode v same modele. Uporabite zrcaljenja paketov, skeniranje in dodatne inšpekcijske preglede glede na varnostne cilje vaše organizacije.

Pregledati je treba tudi nize podatkov, na katerih trenirate in natančno prilagajate svoje modele. Če dodatno samodejno natančno prilagodite model na podlagi povratnih informacij uporabnikov (ali drugih informacij, ki jih lahko nadzoruje končni uporabnik), morate razmisliti, ali bi zlonamerni akter grožnje lahko poljubno spremenil model na podlagi manipulacije njihovih odzivov in dosegel zastrupitev podatkov o usposabljanju.

Podatkovne interakcije: spremljajte kakovost in uporabo podatkov

Generativni modeli umetne inteligence, kot je LLM, na splošno delujejo dobro, ker so bili usposobljeni za veliko količino podatkov. Čeprav ti podatki pomagajo LLM-jem pri dokončanju zapletenih nalog, lahko vaš sistem izpostavijo tudi tveganju zastrupitve s podatki o usposabljanju, do katerega pride, ko so neprimerni podatki vključeni ali izpuščeni v naboru podatkov za usposabljanje, kar lahko spremeni vedenje modela. Da bi zmanjšali to tveganje, si morate ogledati svojo dobavno verigo in razumeti postopek pregleda podatkov za vaš sistem, preden se ta uporabi v vašem modelu. Čeprav je cevovod za usposabljanje glavni vir za zastrupitev podatkov, morate pogledati tudi, kako vaš model pridobiva podatke, na primer v modelu RAG ali podatkovnem jezeru, in ali je vir teh podatkov zaupanja vreden in zaščiten. Uporabite varnostne storitve AWS, kot so AWS Security Hub, Amazon GuardDuty in Amazon Inspector, za pomoč pri stalnem spremljanju sumljive dejavnosti v storitvah Amazon EC2, Amazon EKS, Amazon S3, Služba za relacijske baze podatkov Amazon (Amazon RDS) in dostop do omrežja, ki so lahko indikatorji nastajajočih groženj, in uporabite Detective za vizualizacijo varnostnih preiskav. Razmislite tudi o uporabi storitev, kot je npr Varnostno jezero Amazon za pospešitev varnostnih preiskav z ustvarjanjem namensko izdelanega podatkovnega jezera za samodejno centralizacijo varnostnih podatkov iz okolij AWS, ponudnikov SaaS, na lokaciji in virov v oblaku, ki prispevajo k vašim delovnim obremenitvam AI/ML.

Organizacijske interakcije: Izvedite ograje upravljanja podjetja za generativno umetno inteligenco

Prepoznajte tveganja, povezana z uporabo generativne umetne inteligence za vaša podjetja. Zgraditi morate taksonomijo tveganj vaše organizacije in izvajati ocene tveganja, da boste lahko sprejemali odločitve pri uvajanju generativnih rešitev umetne inteligence. Razviti a načrt neprekinjenega poslovanja (BCP) ki vključuje AI, ML in generativne delovne obremenitve AI in ki jih je mogoče hitro uveljaviti za nadomestitev izgubljene funkcionalnosti prizadete aplikacije LLM ali aplikacije brez povezave za izpolnjevanje vaših SLA.

Prepoznajte vrzeli v procesih in virih, neučinkovitosti in nedoslednosti ter izboljšajte ozaveščenost in lastništvo v celotnem podjetju. Model grožnje vse generativne delovne obremenitve umetne inteligence za prepoznavanje in ublažitev morebitnih varnostnih groženj, ki lahko vodijo do rezultatov, ki vplivajo na poslovanje, vključno z nepooblaščenim dostopom do podatkov, zavrnitvijo storitve in zlorabo virov. Izkoristite novo Orodje za modeliranje AWS Threat Composer za pomoč pri zmanjšanju časa do vrednosti pri izvajanju modeliranja groženj. Pozneje v svojih razvojnih ciklih razmislite o vključitvi uvedbe inženiring varnostnega kaosa eksperimenti z vstavljanjem napak, da ustvarite pogoje v resničnem svetu, da razumete, kako se bo vaš sistem odzval na neznanke, in zgradite zaupanje v odpornost in varnost sistema.

Vključite različne perspektive v razvoj varnostnih strategij in mehanizmov za obvladovanje tveganja, da zagotovite spoštovanje in pokritost z AI/ML in generativno varnostjo v vseh delovnih vlogah in funkcijah. Prinesite varnostno miselnost na mizo od začetka in raziskav katere koli generativne aplikacije AI, da se uskladite z zahtevami. Če potrebujete dodatno pomoč AWS, prosite svojega upravitelja računa AWS, da zagotovi enakovredno podporo, tako da zaprosi za pomoč AWS Solutions Architects iz AWS Security in AI/ML.

Zagotovite, da vaša varnostna organizacija redno izvaja ukrepe za spodbujanje komunikacije v zvezi z ozaveščanjem o tveganjih in razumevanjem obvladovanja tveganj med generativnimi deležniki umetne inteligence, kot so produktni menedžerji, razvijalci programske opreme, podatkovni znanstveniki in izvršno vodstvo, kar omogoča obveščanje o grožnjah in vodenje nadzora, da dosežejo ekipe, ki lahko vplivati. Varnostne organizacije lahko podpirajo kulturo odgovornega razkritja in ponavljajočih se izboljšav tako, da sodelujejo v razpravah in prinašajo nove zamisli in informacije generativnim deležnikom umetne inteligence, ki so povezani z njihovimi poslovnimi cilji. Izvedite več o naša zaveza odgovorni umetni inteligenci in dodatne odgovorni viri AI pomagati našim strankam.

Pridobite prednost pri omogočanju boljše organizacijske drže za generativno umetno inteligenco tako, da odblokirate vrednost časa v obstoječih varnostnih procesih vaše organizacije. Proaktivno ocenite, kje vaša organizacija morda potrebuje procese, ki so preveč obremenjujoči glede na generativni varnostni kontekst umetne inteligence, in jih izboljšajte, da razvijalcem in znanstvenikom zagotovite jasno pot za zagon s pravilnimi kontrolami.

Ocenite, kje so morda priložnosti za uskladitev spodbud, zasmehovanje in zagotavljanje jasnega pogleda na želene rezultate. Posodobite navodila za nadzor in obrambo za izpolnjevanje razvijajočih se potreb AI/ML in generativnega razvoja aplikacij AI za zmanjšanje zmede in negotovosti, ki lahko staneta razvojni čas, povečata tveganje in učinek.

Zagotovite, da lahko zainteresirane strani, ki niso strokovnjaki za varnost, razumejo, kako se organizacijsko upravljanje, politike in koraki obvladovanja tveganj nanašajo na njihove delovne obremenitve, ter uporabljajo mehanizme za obvladovanje tveganja. Pripravite svojo organizacijo na odziv na realistične dogodke in scenarije, ki se lahko zgodijo z generativnimi aplikacijami AI, in zagotovite, da so vloge ustvarjalcev generativnega AI in odzivne ekipe seznanjene s potmi stopnjevanja in dejanji v primeru zaskrbljenosti zaradi kakršne koli sumljive dejavnosti.

zaključek

Za uspešno komercializacijo inovacij s katero koli novo in nastajajočo tehnologijo je treba začeti z miselnostjo, ki je na prvem mestu varnost, graditi na podlagi varne infrastrukture in razmišljati o tem, kako zgodaj dodatno integrirati varnost na vsaki ravni tehnološkega sklada z zaščito poglobljene obrambe. pristop. To vključuje interakcije na več ravneh vašega tehnološkega sklada in integracijske točke v vaši digitalni dobavni verigi, da se zagotovi organizacijska odpornost. Čeprav generativna umetna inteligenca uvaja nekaj novih izzivov glede varnosti in zasebnosti, lahko pomagate zaščititi svojo organizacijo pred številnimi pogostimi težavami in razvijajočimi se grožnjami, če sledite temeljnim najboljšim praksam glede varnosti, kot je uporaba poglobljene obrambe z večplastnimi varnostnimi storitvami. Morate implementirati večplastne varnostne storitve AWS v svojih generativnih delovnih obremenitvah z umetno inteligenco in večji organizaciji ter se osredotočiti na integracijske točke v vaših digitalnih dobavnih verigah, da zavarujete svoja okolja v oblaku. Nato lahko uporabite izboljšane zmogljivosti varnosti in zasebnosti v storitvah AWS AI/ML, kot sta Amazon SageMaker in Amazon Bedrock, da dodate dodatne plasti izboljšane varnosti in nadzora zasebnosti svojim generativnim aplikacijam AI. Vgradnja varnosti od začetka bo omogočila hitrejše, enostavnejše in stroškovno učinkovitejše inovacije z generativno umetno inteligenco, hkrati pa bo poenostavila skladnost. To vam bo pomagalo povečati nadzor, zaupanje in opazovanje vaših generativnih aplikacij AI za vaše zaposlene, stranke, partnerje, regulatorje in druge zainteresirane strani.

Dodatne reference

- Okviri industrijskih standardov za upravljanje tveganj in varnost, specifično za AI/ML:

O avtorjih

Christopher Rae je glavni svetovni strokovnjak za varnost GTM, ki se osredotoča na razvoj in izvajanje strateških pobud, ki pospešujejo in širijo sprejemanje varnostnih storitev AWS. Navdušen je nad presečiščem kibernetske varnosti in nastajajočih tehnologij, z več kot 20-letnimi izkušnjami na globalnih strateških vodilnih vlogah pri zagotavljanju varnostnih rešitev strankam medijev, zabave in telekomunikacij. Polni se z branjem, potovanji, hrano in vinom, odkrivanjem nove glasbe in svetovanjem začetnim podjetjem.

Christopher Rae je glavni svetovni strokovnjak za varnost GTM, ki se osredotoča na razvoj in izvajanje strateških pobud, ki pospešujejo in širijo sprejemanje varnostnih storitev AWS. Navdušen je nad presečiščem kibernetske varnosti in nastajajočih tehnologij, z več kot 20-letnimi izkušnjami na globalnih strateških vodilnih vlogah pri zagotavljanju varnostnih rešitev strankam medijev, zabave in telekomunikacij. Polni se z branjem, potovanji, hrano in vinom, odkrivanjem nove glasbe in svetovanjem začetnim podjetjem.

Elija Winter je višji varnostni inženir v Amazon Security, ima diplomo iz inženirstva kibernetske varnosti in ga prežema ljubezen do Harryja Potterja. Elijah je odličen pri prepoznavanju in odpravljanju ranljivosti v sistemih umetne inteligence, pri čemer združuje tehnično strokovno znanje s pridihom čarovništva. Elijah oblikuje prilagojene varnostne protokole za ekosisteme umetne inteligence in digitalni obrambi vnaša čarobni pridih. Elijah, ki ga vodi integriteta, ima izkušnje z varnostjo v javnih in komercialnih organizacijah, ki se osredotočajo na varovanje zaupanja.

Elija Winter je višji varnostni inženir v Amazon Security, ima diplomo iz inženirstva kibernetske varnosti in ga prežema ljubezen do Harryja Potterja. Elijah je odličen pri prepoznavanju in odpravljanju ranljivosti v sistemih umetne inteligence, pri čemer združuje tehnično strokovno znanje s pridihom čarovništva. Elijah oblikuje prilagojene varnostne protokole za ekosisteme umetne inteligence in digitalni obrambi vnaša čarobni pridih. Elijah, ki ga vodi integriteta, ima izkušnje z varnostjo v javnih in komercialnih organizacijah, ki se osredotočajo na varovanje zaupanja.

Ram Vittal je glavni arhitekt rešitev ML pri AWS. Ima več kot 3 desetletja izkušenj z arhitekturo in gradnjo porazdeljenih, hibridnih in oblačnih aplikacij. Navdušen je nad gradnjo varnih in razširljivih rešitev AI/ML in velikih podatkovnih rešitev, da bi podjetniškim strankam pomagal pri sprejemanju oblaka in optimizaciji za izboljšanje njihovih poslovnih rezultatov. V prostem času se vozi z motorjem in se sprehaja s svojim 3-letnim Sheepadoodlom!

Ram Vittal je glavni arhitekt rešitev ML pri AWS. Ima več kot 3 desetletja izkušenj z arhitekturo in gradnjo porazdeljenih, hibridnih in oblačnih aplikacij. Navdušen je nad gradnjo varnih in razširljivih rešitev AI/ML in velikih podatkovnih rešitev, da bi podjetniškim strankam pomagal pri sprejemanju oblaka in optimizaciji za izboljšanje njihovih poslovnih rezultatov. V prostem času se vozi z motorjem in se sprehaja s svojim 3-letnim Sheepadoodlom!

Navneet Tuteja je specialist za podatke pri Amazon Web Services. Preden se je pridružil AWS, je Navneet delal kot moderator za organizacije, ki so želele posodobiti svoje podatkovne arhitekture in implementirati celovite rešitve AI/ML. Diplomirala je iz inženirstva na univerzi Thapar in magistrirala iz statistike na teksaški univerzi A&M.

Navneet Tuteja je specialist za podatke pri Amazon Web Services. Preden se je pridružil AWS, je Navneet delal kot moderator za organizacije, ki so želele posodobiti svoje podatkovne arhitekture in implementirati celovite rešitve AI/ML. Diplomirala je iz inženirstva na univerzi Thapar in magistrirala iz statistike na teksaški univerzi A&M.

Emily Soward je podatkovni znanstvenik pri AWS Professional Services. Ima magisterij znanosti z odliko na področju umetne inteligence z Univerze v Edinburghu na Škotskem v Združenem kraljestvu s poudarkom na obdelavi naravnega jezika (NLP). Emily je opravljala uporabne znanstvene in inženirske vloge, osredotočene na raziskave in razvoj izdelkov, ki podpirajo umetno inteligenco, operativno odličnost in upravljanje delovnih obremenitev umetne inteligence, ki se izvajajo v organizacijah v javnem in zasebnem sektorju. Prispeva k usmerjanju strank kot višja govornica AWS in pred kratkim kot avtorica za AWS Well-Architected in the Machine Learning Lens.

Emily Soward je podatkovni znanstvenik pri AWS Professional Services. Ima magisterij znanosti z odliko na področju umetne inteligence z Univerze v Edinburghu na Škotskem v Združenem kraljestvu s poudarkom na obdelavi naravnega jezika (NLP). Emily je opravljala uporabne znanstvene in inženirske vloge, osredotočene na raziskave in razvoj izdelkov, ki podpirajo umetno inteligenco, operativno odličnost in upravljanje delovnih obremenitev umetne inteligence, ki se izvajajo v organizacijah v javnem in zasebnem sektorju. Prispeva k usmerjanju strank kot višja govornica AWS in pred kratkim kot avtorica za AWS Well-Architected in the Machine Learning Lens.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://aws.amazon.com/blogs/machine-learning/architect-defense-in-depth-security-for-generative-ai-applications-using-the-owasp-top-10-for-llms/

- :ima

- : je

- :ne

- :kje

- $GOR

- 1

- 10

- 100

- 125

- 140

- 150

- 30

- 300

- 7

- a

- sposobnost

- Sposobna

- O meni

- akademsko

- pospeši

- sprejemljiv

- dostop

- Dostop do podatkov

- Dostop

- ustrezno

- Račun

- računi

- natančnost

- Doseči

- doseganju

- čez

- Ukrep

- dejavnosti

- dejavnosti

- dejavnost

- prilagoditev

- dodajte

- dodano

- Poleg tega

- Dodatne

- Naslov

- naslavljanje

- privrženost

- sprejme

- Sprejem

- Sprejetje

- napredno

- napredek

- Prednost

- svetovanje

- po

- proti

- agencija

- Agent

- AI

- AI modeli

- AI sistemi

- AI / ML

- uskladiti

- poravnano

- Poravnava

- vsi

- omogočajo

- dovoljene

- Dovoli

- sam

- Prav tako

- Čeprav

- Amazon

- Amazon EC2

- Amazon RDS

- Amazon SageMaker

- Amazon Web Services

- med

- znesek

- an

- analizirati

- analiziranje

- in

- in infrastrukturo

- anonimni

- Še ena

- odgovor

- kaj

- API

- apetit

- primerno

- uporaba

- Razvoj aplikacij

- varnost aplikacije

- aplikacije

- uporabna

- velja

- Uporabi

- Uporaba

- pristop

- pristopi

- primerno

- arhitekti

- architectural

- Arhitektura

- SE

- območja

- trdijo

- pojavijo

- okoli

- umetni

- Umetna inteligenca

- Umetna inteligenca (AI)

- AS

- vprašati

- Ocenjevanje

- Ocene

- Sredstva

- pomoč

- pomočniki

- povezan

- Zagotavljanje

- At

- napad

- Napadi

- poskus

- pozornosti

- lastnosti

- Revizija

- Povečana

- Preverjanje pristnosti

- Avtor

- pooblastilo

- pooblaščeni

- avtomatizirati

- samodejno

- Na voljo

- zaveda

- zavest

- AWS

- Stranka AWS

- Strokovne storitve AWS

- nazaj

- Backed

- ozadje

- temeljijo

- Osnovni

- Osnova

- BE

- ker

- postane

- bilo

- pred

- začetek

- vedenje

- vedenja

- počutje

- verjeti

- koristi

- Prednosti

- BEST

- najboljše prakse

- Boljše

- med

- pristranskosti

- Big

- Big Podatki

- Bill

- mešanje

- Blog

- tako

- Meje

- prinašajo

- Predložitev

- izgradnjo

- builder

- gradbeniki

- Building

- Gradi

- zgrajena

- vgrajeno

- poslovni

- podjetja

- by

- bypass

- CAN

- Lahko dobiš

- Zmogljivosti

- kapaciteta

- primeru

- Kategorija

- Vzrok

- vzroki

- centralizirajte

- nekatere

- potrdilo

- certificiranje

- verige

- verige

- izzivi

- spremenite

- Chaos

- chatbot

- Pregledi

- šef

- jasno

- Cloud

- sprejem v oblak

- računalništvo v oblaku

- oblačna infrastruktura

- Varnost v oblaku

- Koda

- kombinacija

- kako

- prihaja

- komercialna

- komercializirati

- Zaveza

- storjeno

- Skupno

- pogosto

- Komunikacija

- spremljevalec

- spremljevalci

- podjetje

- dokončanje

- kompleksna

- skladnost

- komponenta

- skladatelj

- razumeti

- celovito

- Kompromis

- Ogroženo

- ogrozili

- Izračunajte

- računalništvo

- Skrb

- zaskrbljen

- Skrbi

- Pogoji

- Ravnanje

- zaupanje

- konfigurirano

- zmeda

- veznik

- Connect

- Posledice

- Razmislite

- šteje

- upoštevamo

- dosledno

- vsebuje

- vsebujejo

- Zabojniki

- vsebina

- ozadje

- kontinuiteto

- stalno

- prispevajo

- prispeva

- nadzor

- nadzor

- Nadzor

- nasprotno

- Core

- kamen

- popravi

- Ustrezno

- strošek

- stroškovno učinkovito

- bi

- pokritost

- ustvarjajo

- Ustvarjanje

- kritično

- Kultura

- kuratorji

- stranka

- Stranke, ki so

- prilagodite

- meri

- cyber

- kibernetska varnost

- Cybersecurity

- ciklov

- datum

- Data jezero

- Priprava podatkov

- podatkovni znanstvenik

- spreminjanje podatkov

- Baze podatkov

- nabor podatkov

- dan

- desetletja

- Odločanje

- tisti, ki odločajo

- odločitve

- globoko

- globlje

- Defense

- defenzivna

- opredeliti

- opredeljen

- definiranje

- Stopnja

- dostavo

- potopite

- Dokazano

- Denial of Service

- Odvisno

- razporedi

- razporejeni

- uvajanja

- uvajanje

- globina

- opisati

- Oblikovanje

- modeli

- želeno

- odkrivanje

- Razvoj

- razvili

- Razvijalci

- razvoju

- Razvoj

- odstopati

- odstopanje

- drugačen

- digitalni

- discipline

- razkritje

- odkrivanje

- Odkritje

- razpravlja

- razpravljali

- Razprave

- motnje

- izrazit

- razlikovanje

- porazdeljena

- potop

- razne

- različne perspektive

- Ne

- domena

- dont

- riše

- vozi

- med

- vsak

- prej

- Zgodnje

- v zgodnji fazi

- lažje

- enostavno

- Gospodarska

- ekonomsko vrednost

- Ekosistemi

- Učinkovito

- učinkovite

- bodisi

- vdelava

- pojavljajo

- smirkovim

- nastajajoče tehnologije

- Nastajajoča tehnologija

- Poudarek

- Zaposleni

- opolnomočiti

- omogočajo

- omogoča

- omogočanje

- spodbuja

- šifriran

- konec

- uveljaviti

- uveljavljanje

- inženir

- Inženiring

- Inženirji

- okrepljeno

- zagotovitev

- Podjetje

- Zabava

- Celotna

- okolje

- okolja

- enako

- Napaka

- Stopnjevanje

- bistvena

- vzpostaviti

- vzpostavitev

- oceniti

- ocenjevanje

- Ocena

- Tudi

- Event

- dogodki

- Tudi vsak

- razvijajo

- razvija

- preučiti

- Primer

- Primeri

- Odličnost

- prekomerno

- izvršitve

- izvršni

- Vaja

- eksfiltracija

- obstajajo

- obstoječih

- širi

- Pričakuje

- izkušnje

- Poskusi

- strokovno znanje

- Strokovnjaki

- Izpostavljenost

- razširiti

- podaljšan

- razširitev

- Se razširi

- zunanja

- dodatna

- ekstrakt

- izredno

- obrazi

- olajša

- Facilitator

- ne uspe

- Padec

- Poznavanje

- FAST

- hitreje

- Feature

- Lastnosti

- povratne informacije

- manj

- filter

- filtriranje

- finančna

- finančne storitve

- Najdi

- iskanje

- Ugotovitve

- požarni zid

- prva

- pet

- prilagodljiv

- Pretok

- Tokovi

- Osredotočite

- osredotočena

- sledi

- po

- hrana

- za

- Forenzik

- Spodbujati

- pospešuje

- Fundacija

- temeljno

- Okvirni

- okviri

- pogosto

- iz

- spredaj

- funkcionalnost

- funkcije

- temeljna

- nadalje

- Gain

- vrzeli

- splošno

- splošno

- generacija

- generativno

- Generativna AI

- dobili

- pridobivanje

- dana

- Globalno

- Cilj

- Cilji

- dogaja

- upravljati

- upravljanje

- vlada

- vladni

- odobreno

- raste

- Navodila

- vodi

- voden

- Vodniki

- imel

- ročaj

- Ravnanje

- Imajo

- he

- zdravstveno varstvo

- pomoč

- pomoč

- Pomaga

- visokozmogljivo

- zelo

- njegov

- gospodarstvo

- drži

- Kako

- Kako

- HTML

- http

- HTTPS

- Hub

- človeškega

- Hybrid

- i

- Ideja

- Ideje

- identificirati

- identificirati

- identifikacijo

- identiteta

- if

- nespremenljivost

- nespremenljiv

- vpliv

- prizadeti

- Vplivi

- nujno

- izvajati

- Izvajanje

- izvajali

- izvajanja

- izboljšanje

- Izboljšanje

- in

- spodbude

- začetek

- vključujejo

- vključeno

- vključuje

- Vključno

- neskladja

- Povečajte

- povečal

- narašča

- kazalniki

- Industrija

- neučinkovitost

- Podatki

- varnost informacij

- obvestila

- Infrastruktura

- infused

- inherentno

- pobud

- inovacije

- inoviranje

- Inovacije

- vhod

- vhodi

- negotov

- v notranjosti

- vpogled

- vpogledi

- integrirati

- integrirana

- Integrira

- integracija

- integracije

- celovitost

- Intelligence

- interakcije

- obresti

- vmesnik

- Facebook Global

- križišče

- v

- uvesti

- Predstavlja

- Predstavljamo

- preiskava

- preiskave

- vključuje

- Vprašanja

- IT

- ITS

- sam

- Job

- pridružil

- Potovanje

- jpg

- samo

- Imejte

- Ključne

- Ključna področja

- Kraljestvo

- znanje

- Jezero

- jezik

- velika

- večja

- nazadnje

- pozneje

- kosilo

- plast

- slojevito

- plasti

- vodi

- Voditelji

- Vodstvo

- vodi

- UČITE

- učenje

- vsaj

- objektiv

- leče

- Stopnja

- življenski krog

- kot

- verjetnost

- vrstica

- linije

- LLM

- sečnja

- Logika

- Poglej

- si

- izgubil

- ljubezen

- stroj

- strojno učenje

- Znamka

- zlonamerno

- zlonamerna programska oprema

- upravljanje

- upravlja

- upravljanje

- upravitelj

- Vodje

- upravljanje

- manipuliranje

- Manipulacija

- Način

- več

- map

- mojster

- poveljnika

- materiali

- Zadeve

- zapadlosti

- maksimiranje

- Maj ..

- pomeni

- merjenje

- Mehanizem

- Mehanizmi

- mediji

- Srečati

- ustreza

- duševne

- omenjeno

- pol

- Meritve

- morda

- selitev

- milijoni

- moti

- Miselnost

- zloraba

- Omiliti

- ublažitev

- ML

- Model

- modeliranje

- modeli

- zmernost

- posodobiti

- monitor

- spremljanje

- več

- Najbolj

- motorno kolo

- premikanje

- veliko

- več

- Glasba

- morajo

- my

- naravna

- Obdelava Natural Language

- Narava

- potrebno

- Nimate

- potrebna

- potrebe

- mreža

- Novo

- Naslednja

- nst

- nlp

- predmet

- Cilj

- Cilji

- of

- off

- ponujanje

- Ponudbe

- uradniki

- offline

- on

- ONE

- odprite

- open source

- upravlja

- operativno

- operacije

- Priložnosti

- optimizacija

- optimizirana

- or

- Da

- Organizacija

- organizacijsko

- organizacije

- poreklo

- originalno

- Začetki

- Ostalo

- naši

- ven

- Rezultat

- rezultatov

- izhod

- izhodi

- zunaj

- več

- Splošni

- lastništvo

- paket

- del

- sodelujejo

- Stranke

- partnerji

- deli

- strastno

- pot

- poti

- vzorci

- performance

- opravljeno

- izvajati

- Dovoljenja

- perspektive

- faze

- stebri

- plinovod

- Kraj

- Načrt

- načrtovanje

- platon

- Platonova podatkovna inteligenca

- PlatoData

- vključiti

- plugins

- točke

- strup

- politike

- politika

- pozicioniranje

- Prispevek

- potencial

- potencialno

- praksa

- vaje

- Priprava

- Pripravimo

- preprečiti

- prejšnja

- Predsednik

- , ravnateljica

- Načela

- Predhodna

- določanje prednosti

- prednostna naloga

- zasebnost

- zasebna

- Zasebni sektor

- privilegij

- privilegiji

- Postopek

- Procesi

- obravnavati

- Izdelek

- proizvodnja

- produktivnost

- strokovni

- profil

- Program

- programi

- Projekt

- pozove

- pravilno

- pravilno

- zaščito

- zaščiteni

- zaščito

- zaščita

- protokoli

- zagotavljajo

- ponudniki

- zagotavlja

- zagotavljanje

- javnega

- dal

- kakovost

- poizvedbe

- vprašanje

- Hitri

- hitro

- krpa

- dosežejo

- Reagirajo

- Preberi

- Pripravljenost

- reading

- resnični svet

- realistična

- realizacija

- uresničitev

- prejema

- Pred kratkim

- Priporočamo

- Priporočila

- Obnovi

- okrevanje

- zmanjša

- reference

- izboljšati

- okolica

- redni

- redno

- urejeno

- Regulatorji

- povezane

- pomembno

- zanesljiv

- zanašajo

- sanacija

- daljinsko

- donos

- ponovite

- zamenjajte

- zahteva

- zahtevajo

- zahteva

- zahteva

- Zahteve

- zahteva

- Raziskave

- raziskave in razvoj

- odpornost

- vir

- viri

- spoštovan

- tisti,

- Odzove

- Odgovor

- odgovorov

- Odgovornost

- odgovorna

- REST

- omejiti

- iskanje

- pregleda

- Pregledal

- pregledovanje

- Mnenja

- vožnja

- Pravica

- Tveganje

- apetit po tveganju

- upravljanje s tveganji

- tveganja

- robusten

- Rodgers

- vloge

- koren

- rutinsko

- pravila

- tek

- s

- SaaS

- sagemaker

- Enako

- razširljive

- Lestvica

- skeniranje

- Scenarij

- scenariji

- Znanost

- znanstveno

- Znanstvenik

- Znanstveniki

- Obseg

- Področje uporabe

- Iskalnik

- Oddelek

- sektor

- zavarovanje

- Zavarovano

- zavarovanje

- varnost

- varnostne ugodnosti

- Varnost dogodki

- varnostna tveganja

- Varnostne grožnje

- Seek

- iskanju

- Išče

- izberite

- izbran

- višji

- občutljiva

- služil

- Storitev

- Storitve

- nastavite

- nastavitev

- deli

- je

- shouldnt

- Prikaži

- Sight

- Podoben

- Enostavno

- poenostavitev

- poenostavitev

- So

- druženje

- Software

- račun za programsko opremo

- Razvijalci programske opreme

- Razvoj programske opreme

- Rešitev

- rešitve

- nekaj

- vir

- Viri

- suverenost

- Vesolje

- Zvočniki

- specialist

- specifična

- posebej

- hitrost

- sveženj

- postopka

- interesne skupine

- standardna

- standardi

- Začetek

- začel

- Začetek

- Ustanavljanjem

- Statistika

- Koraki

- Še vedno

- shranjevanje

- shranjeni

- trgovine

- Strateško

- strategije

- Strategist

- Strategija

- Stroga

- Močno

- v bistvu

- uspeh

- Uspešno

- taka

- dobavi

- dobavne verige

- Napajalne verige

- podpora

- Podpora

- Preverite

- dovzetne

- sumljiv

- sintetična

- sistem

- sistemi

- miza

- prilagojene

- Bodite

- meni

- Tandem

- Naloge

- taksonomija

- skupina

- Skupine

- tehnični

- tehnike

- Tehnologije

- tehnologi

- Tehnologija

- telecom

- Test

- Testiranje

- testi

- texas

- besedilo

- da

- O

- Vir

- Kraja

- njihove

- Njih

- teme

- sami

- POTEM

- Tukaj.

- te

- jih

- Razmišljanje

- tretja

- tretje osebe

- ta

- tisti,

- Grožnja

- grožnje

- 3

- skozi

- vsej

- čas

- pravočasno

- do

- skupaj

- orodje

- orodja

- vrh

- Top 10

- na dotik

- proti

- Trgovanje

- tradicionalna

- Prometa

- Vlak

- usposobljeni

- usposabljanje

- transakcija

- tranzit

- Preglednost

- prevoz

- Potovanje

- Zaupajte

- zaupa

- tipično

- nepooblaščeno

- Negotovost

- pod

- Podrivajte

- razumeli

- razumevanje

- neznan

- Velika

- Anglija

- univerza

- neublažen

- Nadgradnja

- posodobljeno

- Podpirajo

- uptime

- uporaba

- primeru uporabe

- Rabljeni

- uporabnik

- Uporabniki

- uporablja

- uporabo

- uporabiti

- uporablja

- Uporaben

- POTRDI

- potrjevanje

- potrjevanje

- vrednost

- podkovan

- preko

- Virtual

- praktično

- vizualizirati

- vs

- Ranljivosti

- ranljivost

- sprehodi

- želeli

- Nalogi

- je

- načini

- we

- web

- Spletna aplikacija

- spletne aplikacije

- spletne storitve

- Dobro

- Kaj

- kdaj

- ali

- ki

- medtem

- WHO

- celoti

- bo

- VINO

- Zmage

- z

- v

- brez

- delo

- delal

- potek dela

- delovnih tokov

- deluje

- po vsem svetu

- bi

- Napisal

- XSS

- let

- Vi

- Vaša rutina za

- zefirnet