ESET je sodeloval z zvezno policijo Brazilije pri poskusu prekinitve botneta Grandoreiro. ESET je prispeval k projektu z zagotavljanjem tehnične analize, statističnih informacij in znanih imen domen in naslovov IP strežnikov za ukaz in nadzor (C&C). Zaradi konstrukcijske napake v omrežnem protokolu podjetja Grandoreiro so raziskovalci ESET lahko dobili tudi vpogled v viktimologijo.

Avtomatizirani sistemi ESET so obdelali več deset tisoč vzorcev Grandoreiro. Algoritem za generiranje domene (DGA), ki ga zlonamerna programska oprema uporablja od oktobra 2020, ustvari eno glavno domeno in po želji več varnih domen na dan. DGA je edini način, na katerega Grandoreiro ve, kako poročati C&C strežniku. Poleg trenutnega datuma DGA sprejema tudi statično konfiguracijo – od tega pisanja smo opazili 105 takih konfiguracij.

Operaterji podjetja Grandoreiro so zlorabljali ponudnike oblakov, kot sta Azure in AWS, da gostijo svojo omrežno infrastrukturo. ESET-ovi raziskovalci so zagotovili podatke, ki so ključni za identifikacijo računov, odgovornih za nastavitev teh strežnikov. Nadaljnja preiskava, ki jo je izvedla zvezna policija Brazilije, je pripeljala do identifikacijo in aretacijo posameznikov, ki nadzorujejo te strežnike. V tej objavi v spletnem dnevniku si ogledamo, kako smo pridobili podatke za pomoč organom pregona pri izvedbi te operacije motenj.

Ozadje

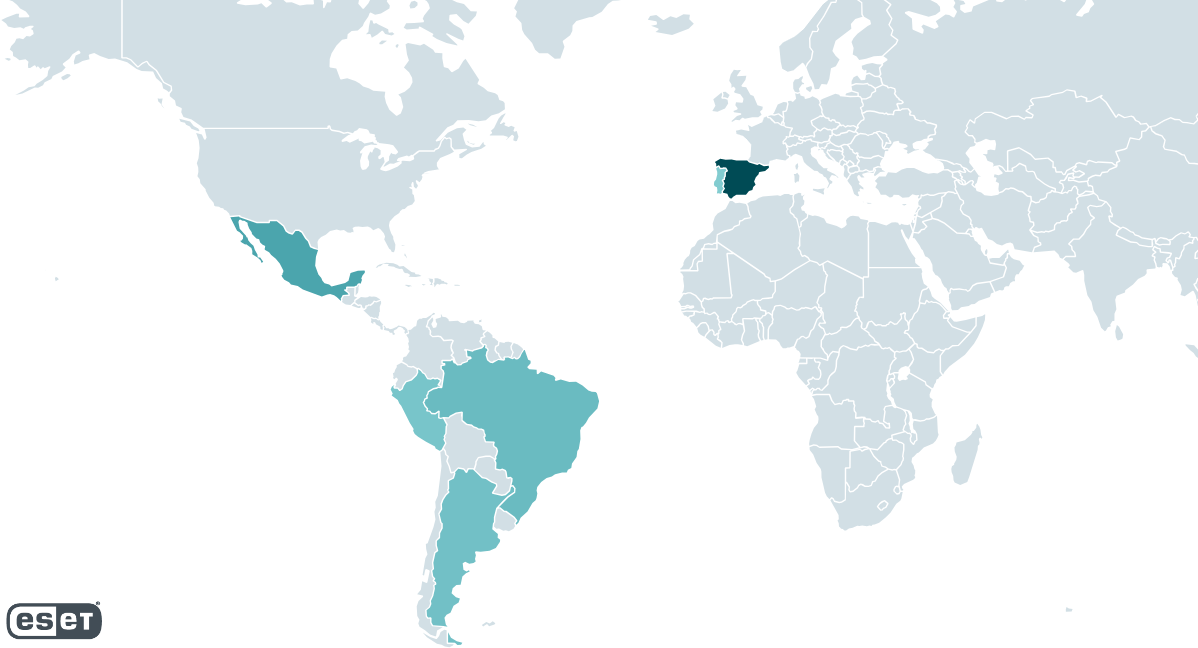

Grandoreiro je ena izmed mnogih latinskoameriški bančni trojanci. Aktiven je vsaj od leta 2017 in raziskovalci ESET-a ga od takrat natančno spremljajo. Grandoreiro cilja na Brazilijo in Mehiko, od leta 2019 pa tudi na Španijo (glej sliko 1). Medtem ko je bila Španija najbolj ciljna država med letoma 2020 in 2022, smo leta 2023 opazili jasen premik fokusa na Mehiko in Argentino, pri čemer je bila slednja nova v Grandoreiru.

Funkcionalno se Grandoreiro od našega zadnjega ni bistveno spremenil objava v blogu leta 2020. Ponujamo kratek pregled zlonamerne programske opreme v tem razdelku in se kasneje poglobimo v nekaj sprememb, predvsem novo logiko DGA.

Ko latinskoameriški bančni trojanec uspešno ogrozi stroj, običajno izda zahtevo HTTP GET oddaljenemu strežniku in pošlje nekaj osnovnih informacij o ogroženem stroju. Medtem ko so starejše različice Grandoreiro izvajale to funkcijo, so se razvijalci čez čas odločili, da jo opustijo.

Grandoreiro občasno spremlja okno v ospredju, da bi našel tisto, ki pripada procesu spletnega brskalnika. Ko je takšno okno najdeno in se njegovo ime ujema s katerim koli nizom s trdo kodiranega seznama nizov, povezanih z banko, takrat in šele takrat zlonamerna programska oprema začne komunikacijo s svojim C&C strežnikom in pošilja zahteve vsaj enkrat na sekundo, dokler se ne prekine.

Operater mora ročno komunicirati z ogroženim strojem, da ukrade denar žrtve. Zlonamerna programska oprema omogoča:

- blokiranje zaslona žrtve,

- beleženje pritiskov tipk,

- simulacija aktivnosti miške in tipkovnice,

- delitev zaslona žrtve in

- prikaz lažnih pojavnih oken.

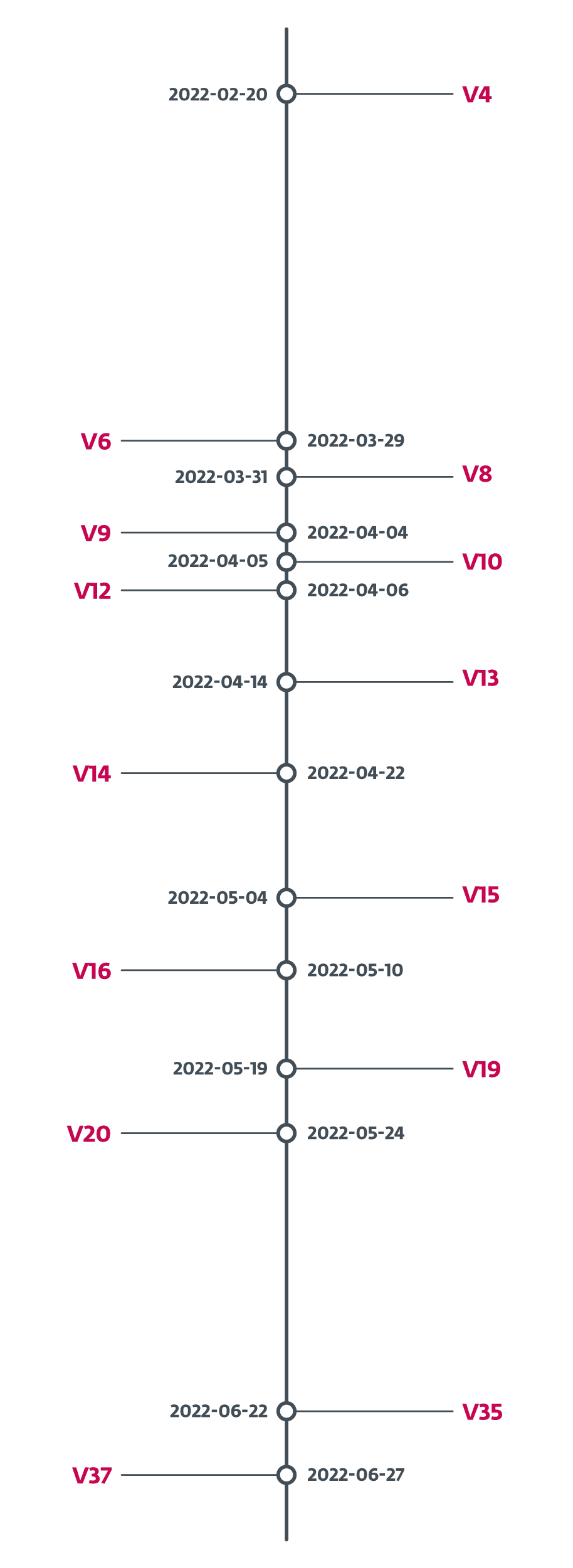

Grandoreiro se hitro in nenehno razvija. Občasno smo videli celo več novogradenj na teden, zaradi česar je bilo težko slediti. Februarja 2022 so Grandoreirovi operaterji binarnim datotekam dodali identifikator različice. Na sliki 2 prikazujemo, kako hitro se je spremenil identifikator različice. V povprečju je bila nova različica vsake štiri dni med februarjem 2022 in junijem 2022. V enomesečnem presledku med 24. majemth, 2022 in junij 22nd2022 smo še naprej videli nove vzorce z napredujočimi časi prevajanja PE, vendar jim je manjkal identifikator različice. 27. junijath, 2022 se je identifikator različice spremenil v V37 in od takrat nismo videli spremembe, tako da lahko sklepamo, da je bila ta funkcija opuščena.

latinskoameriški bančni trojanci delijo veliko skupnih točk. Grandoreiro je podoben drugim latinskoameriškim bančnim trojancem predvsem po očitni osnovni funkcionalnosti in povezovanju svojih prenosnikov v namestitvenih programih MSI. V preteklosti smo opazili nekaj primerov, ko so bili njegovi prenašalci deljeni z Mekotio in Vadokrist, čeprav ne v zadnjih dveh letih. Glavna razlika bančnega trojanca Grandoreiro od drugih družin je bil njegov edinstven binarni mehanizem za polnjenje, ki močno napolni končno izvršljivo datoteko (opisano v našem objava v blogu leta 2020). Sčasoma so Grandoreirovi operaterji to tehniko proti analizi dodali tudi svojim prenosnikom. Na naše presenečenje je bila v tretjem četrtletju 3 ta funkcija v celoti opuščena iz bančnega trojanca in binarnih datotek za prenos in od takrat je nismo opazili.

Od februarja 2022 spremljamo a druga varianta Grandoreira, ki se bistveno razlikuje od glavnega. Videli smo ga v majhnih kampanjah marca, maja in junija 2022. Glede na to, da se velika večina njegovih domen strežnika C&C ne razreši, njegove osnovne funkcije se precej pogosto spreminjajo in njegov omrežni protokol ne deluje pravilno, trdno verjamemo, da je delo v teku; zato se bomo v tem blogu osredotočili na glavno različico.

Grandoreiro dolgoročno sledenje

Sistemi ESET, zasnovani za avtomatizirano, dolgoročno sledenje izbranim družinam zlonamerne programske opreme, spremljajo Grandoreiro od konca leta 2017, pridobivajo informacije o različici, strežnikih C&C, ciljih in od konca leta 2020 konfiguracijah DGA.

DGA sledenje

Konfiguracija DGA je trdo kodirana v binarni obliki Grandoreiro. Na vsako konfiguracijo se lahko sklicujemo z nizom, ki ga pokličemo dga_id. Uporaba različnih konfiguracij za DGA daje različne domene. V nadaljevanju besedila se poglobimo v mehanizem DGA.

ESET je izvlekel skupaj 105 različnih dga_ids iz nam znanih vzorcev Grandoreiro. 79 od teh konfiguracij je vsaj enkrat ustvarilo domeno, ki se je med našim sledenjem razrešila na aktivni naslov IP strežnika C&C.

Ustvarjene domene so registrirane prek No-IP storitve Dynamic DNS (DDNS). Operaterji podjetja Grandoreiro zlorabljajo storitev, da pogosto spreminjajo svoje domene, da ustrezajo DGA, in poljubno spreminjajo naslove IP. Veliko večino naslovov IP, do katerih se te domene odločijo, zagotavljajo ponudniki v oblaku, predvsem AWS in Azure. Tabela 1 prikazuje nekaj statističnih podatkov o naslovih IP, ki se uporabljajo za strežnike C&C Grandoreiro.

Tabela 1. Statistični podatki o naslovih IP Grandoreiro C&C od začetka našega sledenja

| Informacije | Povprečje | Minimalna | največja |

| Število novih naslovov C&C IP na dan | 3 | 1 | 34 |

| Število aktivnih naslovov C&C IP na dan | 13 | 1 | 27 |

| Življenjska doba IP naslova C&C (v dnevih) | 5 | 1 | 425 |

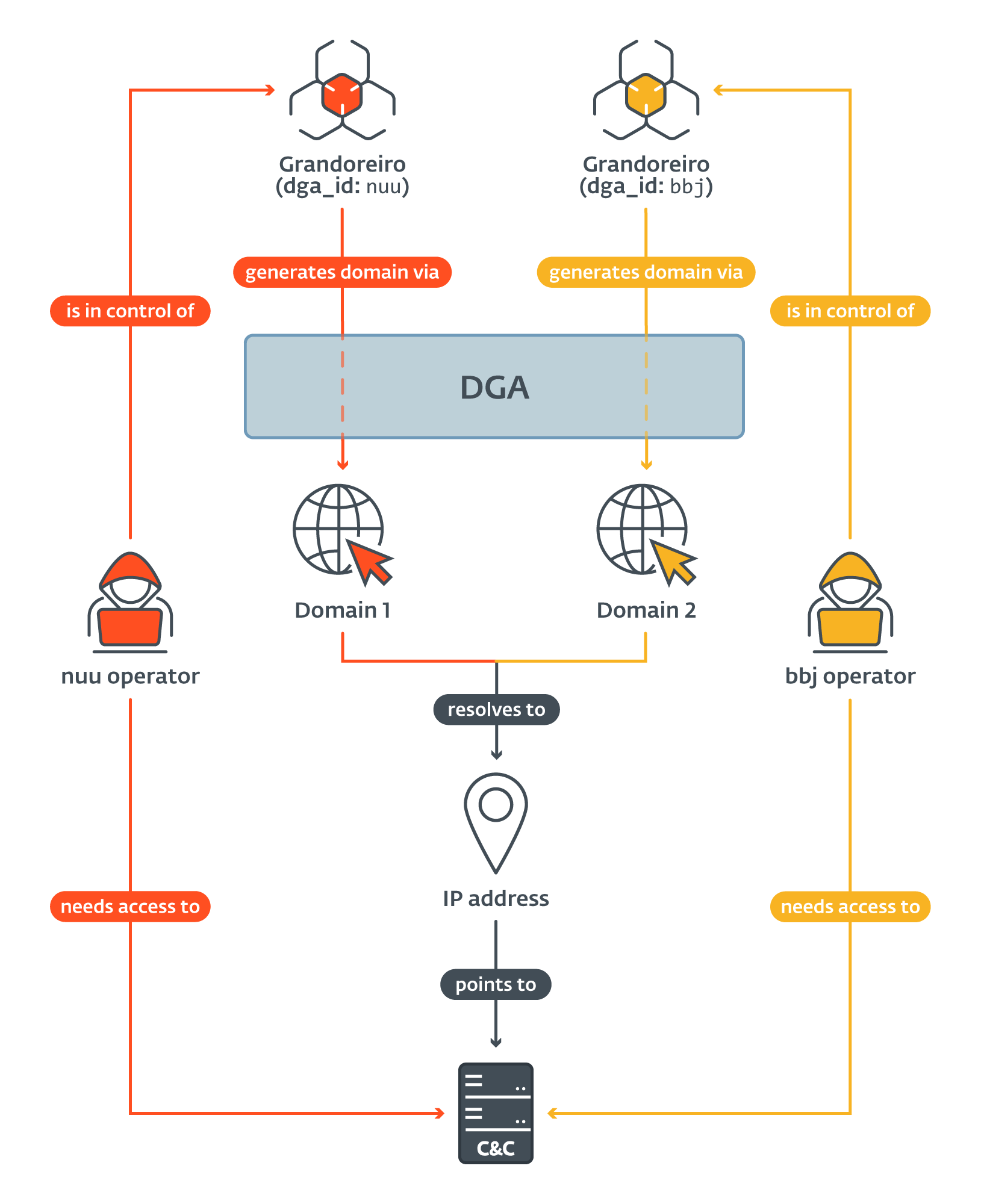

Zelo kmalu po tem, ko smo začeli slediti ustvarjenim domenam in njihovim povezanim naslovom IP, smo začeli opažati, da se številne domene, ki jih ustvarijo DGA z različnimi konfiguracijami, razrešijo na isti naslov IP (kot je prikazano na sliki 3). To pomeni, da so žrtve na določen dan ogrožene z vzorci Grandoreiro z različnimi dga_id vsi povezani na isti C&C strežnik. Ta pojav ni bil naključje – med sledenjem smo ga opazovali skoraj vsakodnevno.

V veliko redkejših primerih smo opazili tudi, da naslov IP ponovno uporabi drug dga_id nekaj dni kasneje. Samo tokrat so se spremenili tudi parametri, ki jih je Grandoreiro uporabil za vzpostavitev povezave (razloženo v nadaljevanju besedila). To pomeni, da je morala biti medtem stran C&C strežnika znova nameščena ali na novo konfigurirana.

Naša prvotna predpostavka je bila, da dga_id je edinstven za vsako konfiguracijo DGA. To se je pozneje izkazalo za napačno – opazili smo dva niza različnih konfiguracij, ki si delita isto dga_id. Tabela 2 prikazuje oba, "jjk" in "gh", kjer "jjk" in "jjk(2)" ustrezata dvema različnima konfiguracijama DGA, enako kot "gh" in "gh(2)".

Tabela 2 prikazuje grozde, ki smo jih lahko opazovali. Vse konfiguracije DGA, ki imajo v skupni rabi vsaj en naslov IP, so v isti gruči in so povezane dga_ids so navedeni. Skupki, ki predstavljajo manj kot 1 % vseh žrtev, niso upoštevani.

Tabela 2. Grozdi Grandoreiro DGA

|

ID gruče |

dga_id Seznam |

Velikost grozda |

% vseh C&C strežnikov |

% vseh žrtev |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, fox, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6% |

94% |

|

2 |

jl2, jly |

2 |

2.4% |

2.5% |

|

3 |

ibr |

1 |

0.8% |

1.6% |

|

4 |

JYY |

1 |

1.6% |

1.1% |

Največji grozd vsebuje 78% vseh aktivnih dga_ids. Odgovoren je za 93.6 % vseh naslovov IP strežnikov C&C in 94 % vseh žrtev, ki smo jih videli. Edina druga skupina, sestavljena iz več kot 1 dga_id je grozd 2.

nekateri Viri trdijo, da Grandoreiro deluje kot zlonamerna programska oprema kot storitev (MaaS). Zaledje strežnika C&C Grandoreiro ne dovoljuje hkratne dejavnosti več kot enega operaterja hkrati. Na podlagi tabele 2 je veliko večino naslovov IP, ki jih ustvari DGA, mogoče združiti v gruče brez jasnega vzorca porazdelitve. Nazadnje, glede na velike zahteve glede pasovne širine omrežnega protokola (v to se poglobimo na koncu objave v spletnem dnevniku) verjamemo, da se različni strežniki C&C uporabljajo kot primitiven sistem za uravnoteženje obremenitve in da je bolj verjetno, da Grandoreiro upravlja ena skupina ali nekaj skupin, ki med seboj tesno sodelujejo.

C&C sledenje

Implementacija omrežnega protokola podjetja Grandoreiro je raziskovalcem družbe ESET omogočila, da so pokukali za zaveso in dobili vpogled v viktimologijo. C&C strežniki Grandoreiro dajejo informacije o povezanih žrtvah v času prvotne zahteve vsaki na novo povezani žrtvi. Kljub temu so podatki pristranski zaradi števila zahtev, njihovih intervalov in veljavnosti podatkov, ki jih zagotavljajo C&C strežniki.

Vsaka žrtev, povezana s strežnikom Grandoreiro C&C, je identificirana z a login_string – niz, ki ga Grandoreiro zgradi ob vzpostavitvi povezave. Različne zgradbe uporabljajo različne formate in različni formati vsebujejo različne informacije. Povzemamo informacije, ki jih lahko dobite pri login_string v tabeli 3. Stolpec Pojav prikazuje odstotek vseh formatov, ki smo jih videli, ki vsebujejo ustrezno vrsto informacij.

Tabela 3. Pregled informacij, ki jih je mogoče dobiti od žrtev Grandoreira login_string

|

Informacije |

Pojavljanje |

Opis |

|

Operacijski sistem |

100% |

OS žrtvinega stroja. |

|

ime računalnika |

100% |

Ime žrtvinega stroja. |

|

Država |

100% |

Država, na katero cilja vzorec Grandoreiro (trdo kodirana v vzorcu zlonamerne programske opreme). |

|

različica |

100% |

Različica (niz_različice) vzorca Grandoreiro. |

|

Kodno ime banke |

92% |

Kodno ime banke, ki je sprožila povezavo C&C (dodelili so jo razvijalci podjetja Grandoreiro). |

|

Uptime |

25% |

Čas (v urah), ko je žrtvin stroj deloval. |

|

Ločljivost zaslona |

8% |

Ločljivost zaslona glavnega monitorja žrtve. |

|

Uporabniško ime |

8% |

Uporabniško ime žrtve. |

Tri področja si zaslužijo podrobnejšo razlago. Država je niz, ki je trdo kodiran v binarnem sistemu Grandoreiro, in ne informacija, pridobljena prek ustreznih storitev. Zato služi bolj kot namenjen državo žrtve.

Kodno ime banke je niz, ki ga razvijalci podjetja Grandoreiro povezujejo z določeno banko ali drugo finančno institucijo. Žrtev je obiskala spletno stran te banke, kar je sprožilo povezavo C&C.

O niz_različice je niz, ki identificira specifično zgradbo Grandoreiro. Trdo je kodiran v zlonamerni programski opremi in vsebuje niz, ki identificira določeno serijo gradenj, različico (o kateri smo že govorili v uvodu) in časovni žig. Tabela 4 ponazarja različne formate in informacije, ki jih vsebujejo. Upoštevajte, da nekateri časovni žigi vsebujejo samo mesec in dan, drugi pa tudi leto.

Tabela 4. Seznam razl niz_različice formati in njihovo razčlenjevanje

|

Niz različice |

ID gradnje |

različica |

Timestamp |

|

DANILO |

DANILO |

N / A |

N / A |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX) 2006 |

MX |

N / A |

20/06 |

|

fox50.28102020 |

fox50 |

N / A |

28/10/2020 |

|

MADMX(PONOVNO NALOŽI)EMAIL2607 |

MADMX(PONOVNO NALOŽI)E-POŠT |

N / A |

26/07 |

Morda vas bo zamikalo reči, da Build ID dejansko identificira operaterja. Vendar menimo, da temu ni tako. Format tega niza je zelo kaotičen, včasih se nanaša le na mesec, v katerem je bila verjetno zgrajena dvojiška datoteka (kot (AGOSTO)2708). Poleg tega v to močno verjamemo P1X se nanaša na konzolo, ki jo uporabljajo operaterji Grandoreiro, imenovani PIXLOGGER.

Sledenje C&C strežnikom – ugotovitve

V tem razdelku se osredotočamo na to, kar smo ugotovili s poizvedovanjem po strežnikih C&C. Vsi statistični podatki, navedeni v tem razdelku, so bili pridobljeni neposredno iz strežnikov Grandoreiro C&C, ne iz telemetrije ESET.

Stari vzorci so še vedno aktivni

vsak login_string smo opazili, vsebuje niz_različice in velika večina jih vsebuje informacije o časovnem žigu (glejte tabelo 3 in tabelo 4). Medtem ko veliko od njih vsebuje samo dan in mesec, kot se zdi, da je občasno izbira razvijalca, je bil najstarejši komunikacijski vzorec označen s časovnim žigom 15/09/2020 – to je od takrat, ko je bil ta DGA prvič uveden v Grandoreiro. Najnovejši vzorec je bil označen s časovnim žigom 12/23/2023.

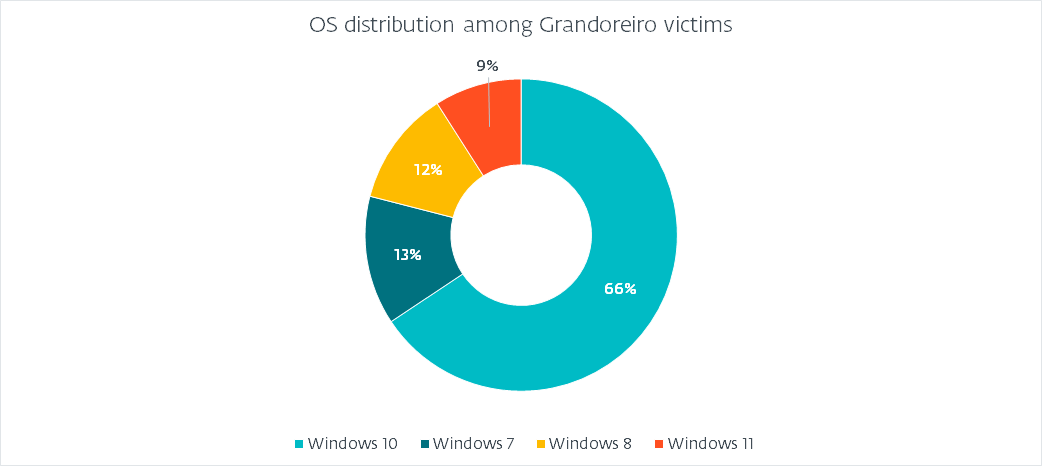

Distribucija operacijskega sistema

Ker so vsi login_string formati vsebujejo informacije o OS, lahko narišemo natančno sliko o tem, kateri operacijski sistemi so postali žrtve, kot je prikazano na sliki 4.

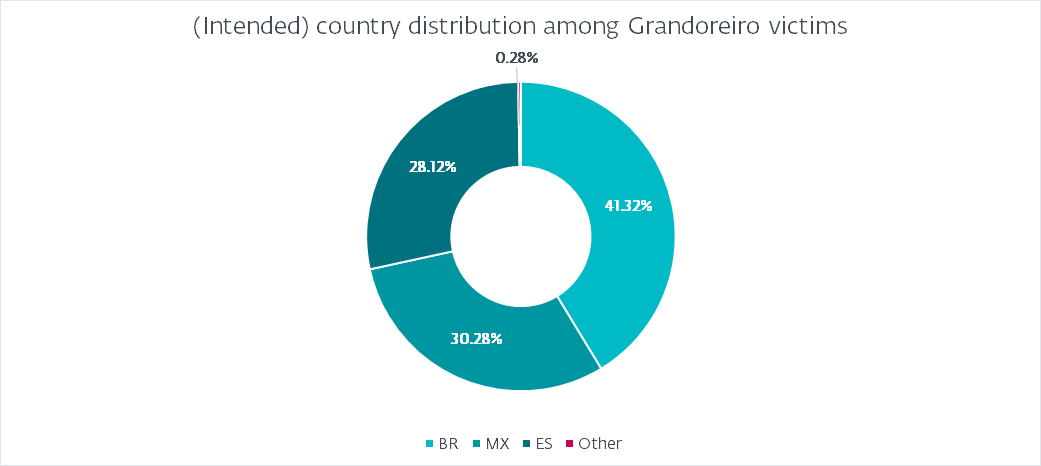

(Predvidena) distribucija po državah

Omenili smo že, da Grandoreiro uporablja trdo kodirano vrednost namesto poizvedovanja storitve, da pridobi državo žrtve. Slika 5 prikazuje porazdelitev, ki smo jo opazili.

To porazdelitev je za Grandoreiro pričakovati. Zanimivo je, da ni v korelaciji s toplotno karto, prikazano na sliki 1. Najbolj logična razlaga je, da zgradbe niso pravilno označene, da bi bile podobne predvidenim ciljem. Na primer, povečanje števila napadov v Argentini se v kodiranih oznakah sploh ne odraža. Brazilija predstavlja skoraj 41 % vseh žrtev, sledita ji Mehika s 30 % in Španija z 28 %. Argentina, Portugalska in Peru predstavljajo manj kot 1 %. Zanimivo je, da smo videli nekaj (manj kot 10) žrtev označenih kot PM (Saint Pierre in Miquelon), GR (Grčija), oz FR (Francija). Menimo, da gre za tipkarske napake ali pa imajo drug pomen, namesto da ciljajo na te države.

Upoštevajte tudi, da medtem ko Grandoreiro je dodal cilje iz številnih držav zunaj Latinske Amerike že leta 2020 smo opazili malo ali nič kampanj, ki ciljajo na te države, in slika 5 to potrjuje.

Število žrtev

Opazili smo, da je povprečno število žrtev, povezanih v enem dnevu, 563. Vendar to število zagotovo vsebuje dvojnike, kajti če žrtev ostane povezana dlje časa, kar smo opazili pogosto, potem strežnik Grandoreiro C&C bo poročal o več zahtevah.

Da bi rešili to težavo, smo opredelili a edinstven žrtev kot ena z edinstvenim naborom identifikacijskih značilnosti (kot je ime računalnika, uporabniško ime itd.), medtem ko izpusti tiste, ki se lahko spremenijo (kot je čas delovanja). S tem smo na koncu dobili 551 edinstven žrtve se v povprečju povežejo v enem dnevu.

Ob upoštevanju, da smo opazovali žrtve, ki so se več kot leto dni nenehno povezovale s C&C strežniki, smo izračunali povprečno število 114 nov unikat žrtve, ki se vsak dan povezujejo s strežniki C&C. Do te številke smo prišli z neupoštevanjem edinstven žrtev, ki smo jih že opazili.

Notranjost Grandoreiro

Osredotočimo se poglobljeno na dve najpomembnejši značilnosti Grandoreira: DGA in omrežni protokol.

DGA

Operaterji podjetja Grandoreiro so v preteklih letih uvedli več vrst DGA, najnovejši pa se je pojavil julija 2020. Čeprav smo opazili nekaj manjših sprememb, se jedro algoritma od takrat ni spremenilo.

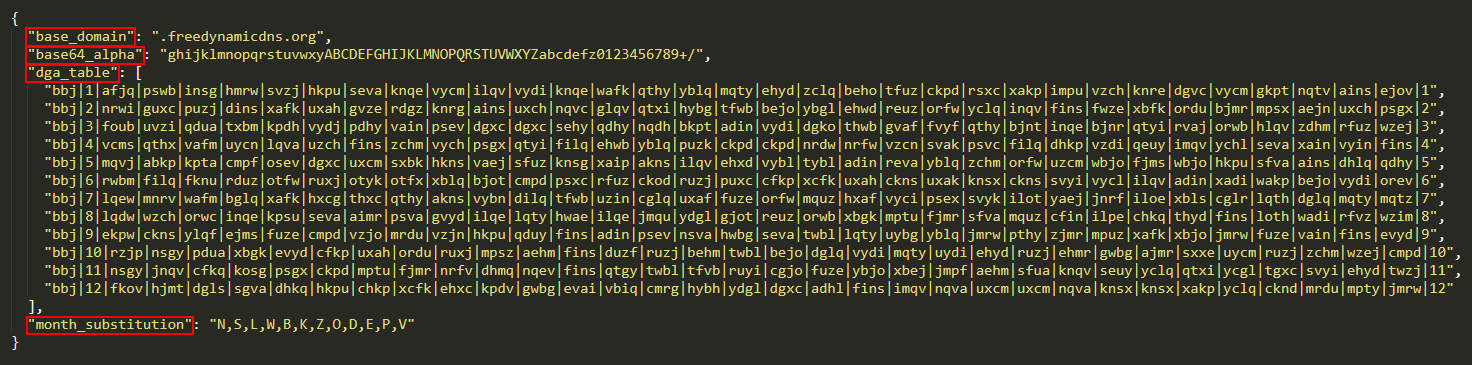

DGA uporablja specifično konfiguracijo, ki je trdo kodirana v dvojiški obliki in je shranjena kot več nizov. Slika 6 prikazuje eno takšno konfiguracijo (s dga_id »bbj«), preoblikovan v JSON za boljšo berljivost.

V veliki večini primerov osnovna_domena polje je freedynamicdns.org or zapto.org. Kot že omenjeno, Grandoreiro za registracijo svoje domene uporablja No-IP. The base64_alpha polje ustreza abecedi base64 po meri, ki jo uporablja DGA. The mesečna_zamenjava se uporablja za zamenjavo številke meseca za znak.

O dga_table tvori glavni del konfiguracije. Sestavljen je iz 12 nizov, od katerih ima vsak 35 polj, ločenih z |. Prvi vnos vsake vrstice je dga_id. Drugi in zadnji vnos predstavljata mesec, za katerega je vrstica namenjena. Vsako od preostalih 32 polj predstavlja vrednost za drug dan v mesecu (vsaj eno polje ostane neuporabljeno).

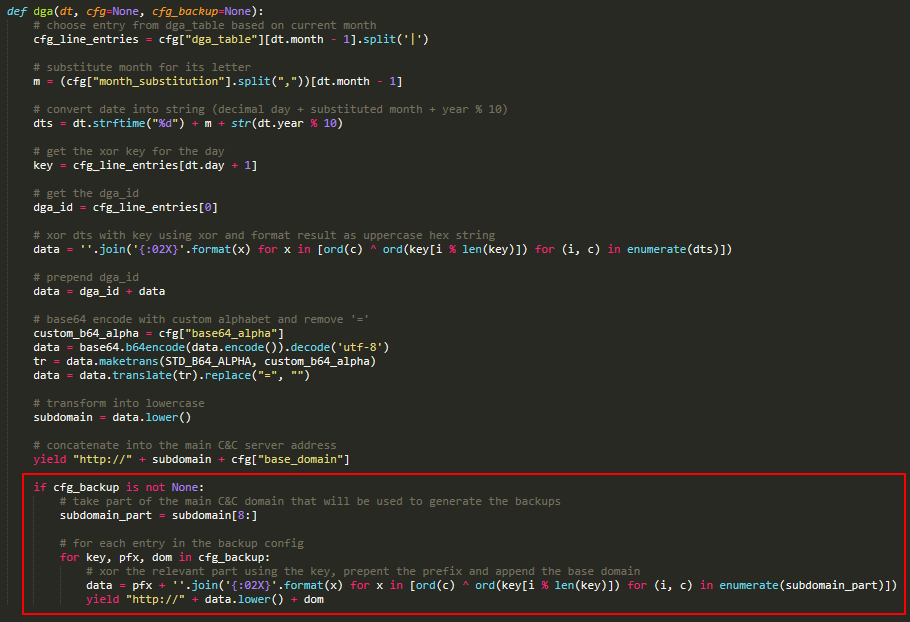

Logika DGA je prikazana na sliki 7. Algoritem najprej izbere pravilno vrstico in pravilen vnos iz nje ter jo obravnava kot štiribajtni ključ. Nato trenutni datum oblikuje v niz in ga šifrira s ključem s preprostim XOR. Nato doda pred dga_id do rezultata, kodira rezultat z uporabo base64 z abecedo po meri in nato odstrani vse znake za oblazinjenje =. Končni rezultat je poddomena, ki skupaj z osnovna_domena, je treba uporabiti kot C&C strežnik za trenutni dan. Del, označen z rdečo, je varen mehanizem in o njem bomo razpravljali v nadaljevanju.

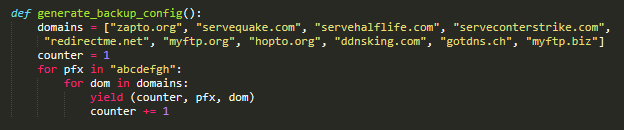

Grandoreiro je v nekaterih različicah implementiral varen mehanizem za primere, ko se glavna domena ne razreši. Ta mehanizem ni prisoten v vseh različicah in njegova logika se je nekajkrat spremenila, vendar je osnovna ideja prikazana na sliki 7. Uporablja konfiguracijo, ki je konstantna v vzorcih, ki smo jih analizirali, in jo je mogoče ustvariti s preprosto kodo, prikazano na sliki 8. Vsak vnos je sestavljen iz ključa, predpone in osnovne domene.

Varen algoritem prevzame del glavne poddomene C&C. Nato ponovi vse konfiguracijske vnose, jih šifrira z uporabo XOR in doda predpono, podobno kot glavni del algoritma.

Od septembra 2022 smo začeli opazovati vzorce, ki uporabljajo rahlo spremenjen DGA. Algoritem ostaja skoraj enak, vendar namesto base64, ki kodira poddomeno v zadnjem koraku, se ji doda trdo kodirana predpona. Na podlagi našega sledenja je ta metoda postala prevladujoča približno od julija 2023.

Omrežni protokol

Grandoreiro uporablja RTC Portal, niz komponent Delphi, zgrajenih na vrhu RealThinClient SDK ki je zgrajen na vrhu HTTP(S). RTC Portal je bil ukinili leta 2017 in njegova izvorna koda, objavljena na GitHub. Portal RTC v bistvu omogoča enemu ali več kontrolnikom oddaljeni dostop do enega ali več gostiteljev. Gostitelji in kontrolniki so ločeni s posredniško komponento, imenovano Gateway.

Operaterji Grandoreiro uporabljajo konzolo (ki deluje kot nadzor) za povezavo s strežnikom C&C (ki deluje kot prehod) in za komunikacijo z ogroženimi napravami (ki delujejo kot gostitelji). Za povezavo s prehodom so potrebni trije parametri: skrivni ključ, dolžina ključa in prijava.

Skrivni ključ se uporablja za šifriranje začetne zahteve, poslane strežniku. Zato mora strežnik poznati tudi tajni ključ, da lahko dešifrira začetno zahtevo odjemalca.

Dolžina ključa določa dolžino ključev za šifriranje prometa, vzpostavljenega med rokovanjem. Promet je šifriran s šifro toka po meri. Vzpostavljena sta dva različna ključa – eden za dohodni in eden za odhodni promet.

Prijava je lahko poljuben niz. Prehod zahteva, da ima vsaka povezana komponenta edinstveno prijavo.

Grandoreiro uporablja dve različni kombinaciji skrivnega ključa in vrednosti dolžine ključa, ki sta vedno trdo kodirani v dvojiški obliki, in že smo razpravljali o login_string ki se uporablja kot prijava.

Dokumentacija RTC navaja, da lahko obravnava samo omejeno število povezav hkrati. Glede na to, da mora vsak povezan gostitelj poslati vsaj eno zahtevo na sekundo, sicer se njegova povezava prekine, menimo, da je razlog, da Grandoreiro uporablja več strežnikov C&C, poskus, da ne bi preobremenil nobenega od njih.

zaključek

V tej objavi v spletnem dnevniku smo zagotovili pogled za zaveso našega dolgoročnega sledenja Grandoreiru, ki je pomagalo omogočiti to operacijo motnje. Podrobno smo opisali, kako deluje DGA podjetja Grandoreiro, koliko različnih konfiguracij obstaja hkrati in kako smo med njimi lahko opazili številna prekrivanja naslovov IP.

Zagotovili smo tudi statistične podatke, pridobljene s C&C strežnikov. Te informacije zagotavljajo odličen pregled viktimologije in ciljanja, hkrati pa nam omogočajo, da vidimo dejansko stopnjo vpliva.

Operacija prekinitve, ki jo je vodila zvezna policija Brazilije, je bila namenjena posameznikom, za katere se domneva, da so visoko na hierarhiji operacije Grandoreiro. ESET bo še naprej sledil drugi latinskoameriški bančni trojanci medtem ko pozorno spremlja morebitno dejavnost Grandoreira po tej operaciji motnje.

Za vsa vprašanja o naši raziskavi, objavljeni na WeLiveSecurity, nas kontaktirajte na grožnjaintel@eset.com.

ESET Research ponuja zasebna obveščevalna poročila APT in vire podatkov. Za vsa vprašanja o tej storitvi obiščite ESET Threat Intelligence stran.

IoC

datoteke

|

SHA-1 |

Ime datoteke |

Odkrivanje |

Opis |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

MSI prenosnik |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

MSI prenosnik |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (z binarnim oblazinjenjem) |

mreža

|

IP |

Domena |

Ponudnik gostovanja |

Prvič viden |

podrobnosti |

|

20.237.166[.]161 |

DGA-generirano |

Azure |

2024-01-12 |

C&C strežnik. |

|

20.120.249[.]43 |

DGA-generirano |

Azure |

2024-01-16 |

C&C strežnik. |

|

52.161.154[.]239 |

DGA-generirano |

Azure |

2024-01-18 |

C&C strežnik. |

|

167.114.138[.]249 |

DGA-generirano |

OVH |

2024-01-02 |

C&C strežnik. |

|

66.70.160[.]251 |

DGA-generirano |

OVH |

2024-01-05 |

C&C strežnik. |

|

167.114.4[.]175 |

DGA-generirano |

OVH |

2024-01-09 |

C&C strežnik. |

|

18.215.238[.]53 |

DGA-generirano |

AWS |

2024-01-03 |

C&C strežnik. |

|

54.219.169[.]167 |

DGA-generirano |

AWS |

2024-01-09 |

C&C strežnik. |

|

3.144.135[.]247 |

DGA-generirano |

AWS |

2024-01-12 |

C&C strežnik. |

|

77.246.96[.]204 |

DGA-generirano |

VDSina |

2024-01-11 |

C&C strežnik. |

|

185.228.72[.]38 |

DGA-generirano |

Mojster spleta |

2024-01-02 |

C&C strežnik. |

|

62.84.100[.]225 |

N / A |

VDSina |

2024-01-18 |

Distribucijski strežnik. |

|

20.151.89[.]252 |

N / A |

Azure |

2024-01-10 |

Distribucijski strežnik. |

Tehnike MITER ATT&CK

Ta tabela je bila izdelana z uporabo različica 14 okvira MITER ATT&CK.

|

Taktika |

ID |

Ime |

Opis |

|

Razvoj virov |

Razviti zmogljivosti: zlonamerna programska oprema |

Razvijalci Grandoreiro razvijajo lastne programe za prenos po meri. |

|

|

Začetni dostop |

Ribarjenje |

Grandoreiro se širi prek lažnih e-poštnih sporočil. |

|

|

Izvedba |

Uporabniška izvedba: zlonamerna datoteka |

Grandoreiro pritiska na žrtve, naj ročno izvedejo lažno predstavljanje. |

|

|

Vztrajnost |

Izvedba samodejnega zagona zagona ali prijave: ključi za zagon registra / zagonska mapa |

Grandoreiro za obstojnost uporablja standardne lokacije samodejnega zagona. |

|

|

Potek izvajanja ugrabitve: ugrabitev vrstnega reda iskanja DLL |

Grandoreiro se izvede tako, da ogrozi vrstni red iskanja DLL. |

||

|

Izmikanje obrambi |

Razmegljevanje/dekodiranje datotek ali informacij |

Grandoreiro se pogosto distribuira v arhivih ZIP, zaščitenih z geslom. |

|

|

Zakrite datoteke ali informacije: binarno oblazinjenje |

Grandoreiro EXE so se včasih povečali .rsrc razdelke z velikimi slikami BMP. |

||

|

Izvajanje sistemskega binarnega posrednika: Msiexec |

Programi za prenos Grandoreiro so vključeni v namestitvene programe MSI. |

||

|

Spremenite register |

Grandoreiro shrani del svojih konfiguracijskih podatkov v register Windows. |

||

|

Discovery |

Odkrivanje okna aplikacije |

Grandoreiro odkrije spletna mesta spletnega bančništva na podlagi imen oken. |

|

|

Odkrivanje procesov |

Grandoreiro odkriva varnostna orodja na podlagi imen procesov. |

||

|

Odkrivanje programske opreme: Odkrivanje varnostne programske opreme |

Grandoreiro zazna prisotnost produktov bančne zaščite. |

||

|

Odkrivanje sistemskih informacij |

Grandoreiro zbira podatke o žrtvinem stroju, kot npr %COMPUTERNAME% in operacijski sistem. |

||

|

Collection |

Zajem vnosa: Zajem vnosa GUI |

Grandoreiro lahko prikaže lažna pojavna okna in zajame besedilo, vneseno vanje. |

|

|

Zajem vnosa: beleženje tipk |

Grandoreiro je sposoben zajeti pritiske tipk. |

||

|

Zbirka e-pošte: lokalna zbirka e-pošte |

Operaterji podjetja Grandoreiro so razvili orodje za pridobivanje e-poštnih naslovov iz Outlooka. |

||

|

Poveljevanje in nadzor |

Kodiranje podatkov: nestandardno kodiranje |

Grandoreiro uporablja RTC, ki šifrira podatke s šifro toka po meri. |

|

|

Dinamična ločljivost: Algoritmi za generiranje domen |

Grandoreiro se pri pridobivanju naslovov C&C strežnikov zanaša izključno na DGA. |

||

|

Šifrirani kanal: simetrična kriptografija |

V RTC se šifriranje in dešifriranje izvajata z istim ključem. |

||

|

Nestandardna vrata |

Grandoreiro za distribucijo pogosto uporablja nestandardna vrata. |

||

|

Protokol aplikacijskega sloja |

RTC je zgrajen na HTTP(S). |

||

|

Eksfiltracija |

Eksfiltracija preko kanala C2 |

Grandoreiro eksfiltrira podatke v svoj C&C strežnik. |

|

|

vpliv |

Zaustavitev/ponovni zagon sistema |

Grandoreiro lahko prisili vnovični zagon sistema. |

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :ima

- : je

- :ne

- :kje

- ][str

- $GOR

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- Sposobna

- O meni

- zloraba

- Sprejema

- dostop

- Račun

- računi

- natančna

- igrati

- aktivna

- dejavnost

- dejanska

- dejansko

- dodano

- Poleg tega

- Naslov

- naslovi

- po

- Namerjen

- Usmerjanje

- algoritem

- vsi

- omogočajo

- dovoljene

- Dovoli

- omogoča

- skoraj

- Abeceda

- že

- Prav tako

- vedno

- Ameriška

- med

- an

- Analiza

- analizirati

- in

- Še ena

- kaj

- pojavljajo

- primerno

- približno

- APT

- Arhiv

- Arhiv

- SE

- Argentina

- okoli

- AS

- dodeljena

- pomoč

- povezan

- predpostavka

- At

- Napadi

- poskus

- Avtomatizirano

- povprečno

- stran

- AWS

- Azure

- Backend

- pasovna širina

- Banka

- Bančništvo

- baza

- temeljijo

- Osnovni

- Osnova

- BE

- ker

- postanejo

- bilo

- pred

- začel

- zadaj

- počutje

- Verjemite

- Menimo

- pripada

- poleg tega

- Boljše

- med

- bhg

- pristranski

- največji

- tako

- botnet

- Brazilija

- brskalnik

- izgradnjo

- Gradi

- zgrajena

- v paketu

- vendar

- by

- izračuna

- klic

- se imenuje

- prišel

- Kampanje

- CAN

- Zmogljivosti

- lahko

- zajemanje

- Zajemanje

- primeru

- primeri

- nekatere

- Zagotovo

- spremenite

- spremenilo

- Spremembe

- spreminjanje

- Channel

- značaja

- lastnosti

- znaki

- izbira

- šifra

- trdijo

- jasno

- stranke

- tesno

- bližje

- Cloud

- Grozd

- Koda

- Kode

- naključje

- sodeloval

- zbirka

- Stolpec

- COM

- kombinacije

- komunicirajo

- komuniciranje

- Komunikacija

- popolnoma

- komponenta

- deli

- Ogroženo

- ogrozili

- računanje

- računalnik

- zaključuje

- konfiguracija

- Connect

- povezane

- Povezovanje

- povezava

- povezave

- upoštevamo

- Sestavljeno

- vsebuje

- Konzole

- stalna

- nenehno

- konstrukti

- kontakt

- vsebujejo

- Vsebuje

- naprej

- naprej

- prispevali

- nadzor

- Nadzor

- sodelovanje

- Core

- popravi

- Ustrezno

- ustreza

- države

- država

- Tečaj

- ključnega pomena

- Trenutna

- zavese

- po meri

- da

- vsak dan

- datum

- Datum

- dan

- Dnevi

- dDNS

- odločil

- Dešifriraj

- globlje

- opredeljen

- izkazati

- globina

- opisano

- zaslužijo

- Oblikovanje

- zasnovan

- Odkrivanje

- določa

- Razvoj

- razvili

- Razvijalci

- Razvoj

- drugačen

- težko

- neposredno

- Odkritelji

- Odkritje

- razpravlja

- razpravljali

- zaslon

- prikazovalniki

- neupoštevanje

- Moti

- Motnje

- razlikovanje

- porazdeljena

- distribucija

- potop

- dns

- Dokumentacija

- ne

- domena

- IMENA DOMEN

- domen

- prevladujoč

- opravljeno

- dont

- Drop

- padla

- 2

- dvojnikov

- med

- dinamično

- e

- vsak

- Zgodnje

- bodisi

- ostalo

- E-naslov

- e-pošta

- kodiranje

- šifriranje

- šifriran

- šifriranje

- konec

- končala

- izvršba

- Vpis

- v bistvu

- vzpostaviti

- ustanovljena

- vzpostavitev

- itd

- Tudi

- VEDNO

- Tudi vsak

- Primer

- odlično

- izvršiti

- izvršeno

- izvedba

- obstajajo

- Pričakuje

- razložiti

- Razlaga

- ekstrakt

- ne uspe

- ponaredek

- družine

- Feature

- Lastnosti

- februar

- Zvezna

- zvezna policija

- Nekaj

- manj

- Polje

- Področja

- Slika

- datoteke

- končna

- končno

- finančna

- finančna institucija

- Najdi

- prva

- napaka

- Pretok

- Osredotočite

- sledili

- po

- za

- moč

- format

- Obrazci

- je pokazala,

- štiri

- lisica

- Okvirni

- Francija

- pogosto

- iz

- funkcionalnost

- delovanje

- nadalje

- vrzel

- Prehod

- ustvarila

- generacija

- generator

- dobili

- Daj

- dana

- Pogled

- Globalno

- Grčija

- skupina

- Skupine

- imel

- ročaj

- Imajo

- težka

- pomagal

- zato

- hierarhija

- visoka

- Poudarjeno

- zgodovina

- držite

- drži

- gostitelj

- Gostitelji

- URE

- Kako

- Kako

- Vendar

- http

- HTTPS

- ID

- Ideja

- enako

- identificirati

- identifikator

- identificira

- identifikacijo

- if

- ponazarja

- slika

- slike

- vpliv

- Izvajanje

- izvajali

- in

- nepravilna

- Povečajte

- posamezniki

- Podatki

- Infrastruktura

- začetna

- Iniciatorji

- vhod

- Poizvedbe

- v notranjosti

- Namesto

- ustanova

- Intelligence

- namenjen

- interakcijo

- v

- Uvedeno

- Predstavitev

- preiskava

- IP

- IP naslov

- IP naslovi

- vprašanje

- Vprašanja

- IT

- ITS

- januar

- JPY

- json

- julij

- junij

- Imejte

- Ključne

- tipke

- Otrok

- vrste

- Vedite

- znano

- ve

- velika

- Zadnja

- pozneje

- Latinski

- Latinska Amerika

- zakon

- kazenskega pregona

- plast

- vsaj

- odhodu

- Led

- dolžina

- manj

- Stopnja

- kot

- Verjeten

- Limited

- vrstica

- Seznam

- Navedeno

- lokalna

- Lokacije

- Logika

- logično

- prijava

- Long

- dolgo časa

- dolgoročna

- Poglej

- Sklop

- stroj

- Stroji

- Glavne

- v glavnem

- Večina

- Znamka

- Izdelava

- zlonamerno

- zlonamerna programska oprema

- Malware-as-a-Service (MaaS)

- ročno

- več

- marec

- označeno

- označevanje

- množično

- tekme

- Maj ..

- pomene

- pomeni

- medtem

- Mehanizem

- omenjeno

- Metoda

- Mexico

- mladoletnika

- spremembe

- Denar

- monitor

- spremljanje

- monitorji

- mesec

- več

- Najbolj

- msi

- veliko

- več

- morajo

- MX

- Ime

- Imena

- potrebe

- mreža

- Novo

- na novo

- Naslednja

- št

- Upoštevajte

- Opaziti..

- Številka

- opazujejo

- pridobi

- pridobljeni

- Očitna

- OCC

- priložnostih

- pojav

- oktober

- of

- ponudba

- Ponudbe

- pogosto

- starejši

- najstarejši

- on

- enkrat

- ONE

- na spletu

- spletno bančništvo

- samo

- upravlja

- deluje

- deluje

- operacijski sistem

- Operacijski sistemi

- Delovanje

- operater

- operaterji

- or

- Da

- OS

- Ostalo

- drugi

- naši

- Outlook

- zunaj

- več

- pregled

- lastne

- P&E

- Stran

- parametri

- del

- preteklosti

- Vzorec

- za

- odstotek

- opravljeno

- Obdobje

- vztrajnost

- peru

- pojav

- Ribarjenje

- slika

- Pierre

- platon

- Platonova podatkovna inteligenca

- PlatoData

- prosim

- policija

- pop-up

- Portal

- pristanišča

- Portugalska

- mogoče

- Prisotnost

- predstaviti

- pritiski

- primitivna

- zasebna

- verjetno

- Postopek

- Predelano

- proizvaja

- Izdelki

- Napredek

- napreduje

- Projekt

- pravilno

- zaščita

- protokol

- protokoli

- dokazano

- če

- ponudniki

- zagotavlja

- zagotavljanje

- proxy

- objavljeno

- Python

- Q3

- hitro

- precej

- hitro

- Oceniti

- precej

- Razlog

- nedavno

- Rdeča

- besedilu

- nanaša

- odsevalo

- registriranih

- registracija

- registra

- Preostalih

- ostanki

- daljinsko

- daljavo

- odstrani

- poročilo

- Poročila

- predstavljajo

- zahteva

- zahteva

- obvezna

- Zahteve

- zahteva

- Raziskave

- raziskovalci

- Resolucija

- reševanje

- rešiti

- reševanje

- odgovorna

- povzroči

- Run

- tek

- s

- Je dejal

- SAINT

- Enako

- Videl

- pravijo,

- Zaslon

- Iskalnik

- drugi

- skrivnost

- Oddelek

- oddelki

- varnost

- glej

- Zdi se,

- videl

- izbran

- pošljite

- pošiljanja

- poslan

- september

- Serija

- strežnik

- Strežniki

- služi

- Storitev

- Storitve

- nastavite

- Kompleti

- nastavitev

- več

- deli

- delitev

- Prikaži

- pokazale

- Razstave

- strani

- bistveno

- Podoben

- Enostavno

- hkrati

- saj

- sam

- majhna

- So

- Software

- Izključno

- nekaj

- Včasih

- Kmalu

- vir

- Izvorna koda

- Španija

- specifična

- Komercialni

- Razmiki

- standardna

- začel

- zagon

- Države

- statična

- Statistično

- Statistika

- Korak

- Še vedno

- shranjeni

- trgovine

- tok

- String

- Močno

- predmet

- Uspešno

- taka

- Povzamemo

- Podpira

- presenečenje

- Preklop

- sistem

- sistemi

- miza

- Bodite

- meni

- ciljno

- ciljanje

- Cilji

- tehnični

- Tehnična analiza

- tehnika

- deset

- besedilo

- kot

- da

- O

- informacije

- Linija

- njihove

- Njih

- POTEM

- zato

- te

- jih

- mislim

- ta

- tisti,

- čeprav?

- tisoče

- Grožnja

- 3

- skozi

- čas

- krat

- Časovni žig

- Naslov

- do

- skupaj

- orodje

- orodja

- vrh

- Skupaj za plačilo

- proti

- sledenje

- Sledenje

- Prometa

- zdravljenje

- sprožilo

- Trojan

- dva

- podvrže

- edinstven

- dokler

- neuporabljeno

- naprej

- uptime

- us

- uporaba

- Rabljeni

- uporablja

- uporabo

- navadno

- uporabiti

- izkorišča

- vrednost

- Vrednote

- Variant

- Popravljeno

- različica

- informacije o različici

- zelo

- preko

- Žrtva

- žrtve

- obisk

- obiskali

- je

- način..

- we

- web

- spletni brskalnik

- Spletna stran

- spletne strani

- teden

- Dobro

- so bili

- Kaj

- kdaj

- ki

- medtem

- WHO

- širina

- bo

- okno

- okna

- z

- v

- delo

- deluje

- pisanje

- leto

- let

- donosov

- zefirnet

- Zip