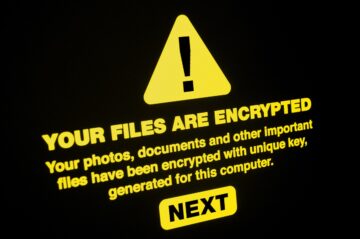

Ranljivost zero-day bypass preverjanja pristnosti v programski opremi Ivanti je bila izkoriščena za izvedbo napada na organizacijo za varnost in storitve norveškega ministrstva.

Napad je prizadel komunikacijska omrežja 12 norveških vladnih ministrstev izvirna izjava, ki zaposlenim v teh oddelkih preprečuje dostop do mobilnih storitev in e-pošte.

Vlada je ugotovila, da urad predsednika vlade, ministrstvo za obrambo, ministrstvo za pravosodje in pripravljenost na izredne razmere ter ministrstvo za zunanje zadeve niso bili prizadeti.

Kaj je bila varnostna ranljivost Ivanti?

Glede na izjava objavljena s strani norveškega varnostnega organa je napaka ranljivost oddaljenega nepreverjenega dostopa API (CVE-2023-35078) v Ivanti Endpoint Manager.

Napaka bi oddaljenemu napadalcu omogočila pridobitev informacij, dodajanje skrbniškega računa in spremembo konfiguracije naprave zaradi obvoda pri preverjanju pristnosti. Ranljivost vpliva na več različic programske opreme, vključno z različico 11.4 in starejšimi; ogrožene so tudi različice in izdaje od 11.10.

A izjava ameriške agencije za kibernetsko varnost in varnost infrastrukture (CISA) je dejal, da ranljivost omogoča nepreverjen dostop do določenih poti API-ja, ki jih lahko kibernetski napadalec uporabi za dostop do osebno določljivih podatkov (PII), kot so imena, telefonske številke in drugi podatki o mobilni napravi za uporabnike v ranljivem sistemu.

Trden višji raziskovalni inženir Satnam Narang je dejal v blog post da bi lahko napadalec potencialno uporabil neomejene poti API-ja za spreminjanje konfiguracijske datoteke strežnika, kar bi lahko povzročilo ustvarjanje skrbniškega računa za upravljalni vmesnik upravitelja končne točke, znanega kot EPMM (okrajšava za Endpoint Manager Mobile), ki se lahko nato uporablja za nadaljnje spremembe v ranljivem sistemu.

Glede na prispevek Ivanti, je podjetje prejelo informacije iz verodostojnega vira, ki kažejo, da je prišlo do izkoriščanja. Nadaljevanje blog avtorja Ivanti je dejal, da smo, ko smo izvedeli za ranljivost, »nemudoma mobilizirali vire, da bi odpravili težavo in da imamo zdaj na voljo popravek za podprte različice izdelka. Za stranke, ki uporabljajo starejšo različico, imamo skript RPM za pomoč pri popravljanju.«

Družba je tudi povedala, da je seznanjena le z zelo omejenim številom strank, ki so bile prizadete, in da aktivno sodeluje s strankami in partnerji, da razišče situacijo.

Kakšen je odziv vlade?

Norveški nacionalni organi za kibernetsko varnost so povedali, da so imeli stalen dialog z Ivantijem in drugimi partnerji, da bi pomagali odpraviti vpliv ranljivosti, in da so bili sprejeti številni ukrepi za zmanjšanje in zmanjšanje tveganja, ki bi ga ranljivost lahko povzročila tako na Norveškem kot po svetu. .

Vsi znani uporabniki MobileIron Core na Norveškem so bili obveščeni o razpoložljivih varnostnih posodobitvah in vlada priporoča, da se varnostne posodobitve namestijo takoj.

Sofie Nystrøm, generalna direktorica norveškega organa za nacionalno varnost, je dejala: »Ta ranljivost je bila edinstvena in je bila prvič odkrita tukaj na Norveškem. Če bi informacije o ranljivosti objavili prezgodaj, bi to lahko prispevalo k njeni zlorabi drugje na Norveškem in drugod po svetu. Posodobitev je zdaj splošno dostopna in pametno je objaviti, za kakšno ranljivost gre.”

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Avtomobili/EV, Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- BlockOffsets. Posodobitev okoljskega offset lastništva. Dostopite tukaj.

- vir: https://www.darkreading.com/dr-global/ivanti-zero-day-exploit-disrupts-norway-government-services

- :ima

- : je

- :ne

- 10

- 11

- 12

- a

- O meni

- zloraba

- dostop

- Dostop

- Po

- Račun

- aktivno

- dodajte

- upravno

- zadeve

- agencija

- omogočajo

- omogoča

- Prav tako

- an

- in

- in infrastrukturo

- Objavi

- API

- Dostop do API-ja

- SE

- AS

- pomoč

- At

- napad

- Preverjanje pristnosti

- Organi

- organ

- Na voljo

- zaveda

- BE

- bilo

- Blog

- tako

- Bug

- by

- CAN

- opravlja

- Vzrok

- spremenite

- Spremembe

- Zapri

- Communications

- podjetje

- konfiguracija

- prispevali

- Core

- bi

- Oblikovanje

- verodostojno

- Stranke, ki so

- Cybersecurity

- Defense

- DEP

- oddelki

- Podrobnosti

- naprava

- Dialog

- Direktor

- odkril

- 2

- prej

- Zgodnje

- drugje

- E-naslov

- v sili

- Zaposleni

- Končna točka

- inženir

- Izkoristite

- izkoriščanje

- Exploited

- file

- prva

- prvič

- fiksna

- napaka

- za

- tuji

- iz

- nadalje

- splošno

- Globalno

- vlada

- imel

- Imajo

- pomoč

- tukaj

- HTTPS

- if

- takoj

- vpliv

- prizadeti

- in

- Vključno

- Podatki

- Infrastruktura

- nameščen

- vmesnik

- razišče

- IT

- ITS

- jpg

- Justice

- Otrok

- znano

- učenje

- Limited

- je

- Znamka

- upravljanje

- upravitelj

- ukrepe

- ministrstva

- Mobilni

- Mobilna naprava

- spremenite

- Imena

- nacionalni

- državna varnost

- omrežij

- Norveška

- Norveški

- opozoriti

- zdaj

- Številka

- številke

- pridobi

- zgodilo

- of

- Office

- on

- v teku

- samo

- Organizacija

- Ostalo

- ven

- partnerji

- Patch

- Osebno

- telefon

- platon

- Platonova podatkovna inteligenca

- PlatoData

- potencialno

- preprečevanje

- Predsednik

- predsednik vlade

- problem

- Izdelek

- objavljeno

- prejetih

- priporoča

- zmanjša

- Izpusti

- daljinsko

- Raziskave

- viri

- Odgovor

- REST

- povzroči

- Tveganje

- s

- Je dejal

- varnost

- varnostna ranljivost

- višji

- Storitev

- Storitve

- več

- Kratke Hlače

- Razmere

- Software

- vir

- specifična

- taka

- Podprti

- sistem

- sprejeti

- da

- O

- svet

- POTEM

- jih

- ta

- tisti,

- čas

- do

- tudi

- edinstven

- Nadgradnja

- posodobitve

- naprej

- us

- uporaba

- Rabljeni

- Uporabniki

- uporabiti

- različica

- različice

- zelo

- ranljivost

- Ranljivi

- je

- we

- so bili

- Kaj

- ki

- pogosto

- z

- deluje

- svet

- bi

- zefirnet