Čas branja: 5 min

Čas branja: 5 min

Od leta 2013 se zlonamerna programska oprema CryptoLocker prebija po internetu v različnih oblikah in v različnih ponovitvah. CryptoLocker je izsiljevalski trojanec, ki cilja na računalnike z operacijskim sistemom Microsoft Windows in je še posebej priljubljen med kiberkriminalci zaradi svoje zmožnosti branja datoteke, šifriranja te datoteke, prepisovanja izvirne datoteke s šifrirano datoteko in zahtevanja odkupnine za vračilo datoteke.

[Poudariti je treba, da Comodova tehnologija zadrževanja ščiti stranke pred CryptoLockerjem, kar je bilo poudarjeno v objavi v blogu leta 2013: https://blog.comodo.com/it-security/cryptolocker-virus-best-practices-to-ensure-100-immunity/]

Ker CryptoLocker ostaja priljubljen z razvojem zlonamerne programske opreme, so se razvile tudi metode za izogibanje varnostni programski opremi, saj kibernetski tatovi dnevno uvajajo nove tehnike.

Vnesite faks.

Inženirji iz Comodo Threat Research Labs so odkrili nedavni lažni napad, s katerim so podjetjem in potrošnikom po vsem svetu pošiljali naključna e-poštna sporočila s prilogami, označenimi kot faks.

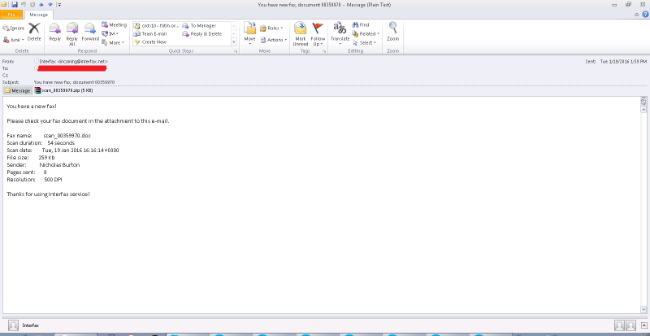

Zadeva e-pošte je »Imate nov faks, dokument 00359970«, vsebina e-pošte pa je navadno faks sporočilo (vsaj tako se zdi)

Posnetek zaslona e-poštnih sporočil z lažnim predstavljanjem po faksu je spodaj.

Zaradi česar je ta nova različica zlonamerne programske opreme edinstvena, je to, da je pravzaprav dvodelni sistem zlonamerne programske opreme, ki poganja tako izvršljivo datoteko kot paketno datoteko, ki tečeta skupaj. Inženirji pri Comodo trdijo, da so skripti razdeljeni v ločene izvedljive datoteke, zaradi česar je velikost šifrirane izvedljive datoteke manjša od 3 KB – kar omogoča, da velikost datoteke preide skozi številne varnostne plasti.

Izvirni skript se po prenosu šifrirnika ne prekine, nadaljuje z izvajanjem in prav tako ustvari paketno datoteko ter zažene CryptoLocker.

Zlonamerno vedenje pride v naslednjem koraku in se pokaže šele s kombinacijo izvedljive in paketne datoteke, ki je ustvarjena med izvajanjem.

Uporaba slogana za faks ali e-faks povzroči, da ljudje odprejo e-pošto in nato kliknejo priponko, da si ogledajo faks.

Comodo Lab Research Lab ekipa je identificirala to lažno e-poštno kampanjo z analizo IP-ja, domene in URL-ja.

»Ta vrsta nove zlonamerne programske opreme je inovativna – vzeti nekaj preprostih programskih zamisli in jih združiti z negativnimi nameni. Ti kiberkriminalci očitno namenjajo veliko količino testiranja, raziskav, analiz in programiranja, da bi to uresničili,« je povedal Fatih Orhan, direktor tehnologije Comodo in vodja Comodo Threat Research Lab. »Če vzamemo idejo o starejši tehnologiji, kot je e-faks, in jo uporabimo s posodobljeno kodo in zlonamerno programsko opremo, kot je CryptoLocker, združujemo dve šoli mišljenja. Kibernetski kriminalci še naprej poskušajo izkoristiti podjetja in potrošnike, zato je opozorilo javnosti: pazite se, kaj kliknete v takšnem e-poštnem sporočilu – lahko ima resne posledice.«

Ekipo Comodo Threat Research Labs sestavlja več kot 40 strokovnjakov za IT varnost, etičnih hekerjev, računalniških znanstvenikov in inženirjev, vsi redno zaposleni v Comodo, ki analizirajo in filtrirajo neželeno pošto, lažno predstavljanje in zlonamerno programsko opremo z vsega sveta. Skupina s pisarnami v ZDA, Turčiji, Ukrajini, na Filipinih in v Indiji dnevno analizira več kot 1 milijon morebitnih lažnih predstavljanj, vsiljene pošte ali druge zlonamerne/neželene e-pošte, pri čemer uporablja vpoglede in ugotovitve za zavarovanje in zaščito svoje trenutne baze strank. in širšo javnost, podjetništvo in internetno skupnost.

Če menite, da je IT okolje vašega podjetja napadeno z lažnim predstavljanjem, zlonamerno programsko opremo, vohunsko programsko opremo ali kibernetskimi napadi, se obrnite na varnostne svetovalce pri Comodo: https://enterprise.comodo.com/contact-us.php

Posnetek zaslona zlonamernega e-poštnega sporočila je bil zajet spodaj:

Za sistemskega skrbnika in direktorje IT so podrobnosti o delovanju zlonamerne programske opreme spodaj:

Težaven del zgodbe tega lažnega e-poštnega sporočila je v dekodiranem. Ta skript poskuša prenesti datoteko z enega od »www.foulmouthedcatlady.com, kashfianlaw.com, totalpraisetrax.com« in jo shraniti pod %temp% kot 770646_crypt.exe (za vsakega uporabnika je torej nekaj takega kot C:/ Uporabniki /yourusername/AppData/Local/Temp/ in 770646 je le naključna številka).

Zanimivo je, da se prenesena izvršljiva datoteka ne izvede neposredno, ker sama po sebi ni datoteka zlonamerne programske opreme. Je samo izvršljiva datoteka, ki se uporablja za izvajanje šifriranja in nima ničesar drugega v sebi. In zaradi tega je tudi izjemen, saj je velikost datoteke le 2560 bajtov (manj kot 3KB!!!). Dekompilirana koda vsebuje le 40-50 vrstic kode. Ta datoteka lahko zaobide številne varnostne filtre na različnih ravneh omrežja.

Torej, če ta datoteka ni zlonamerna programska oprema, ampak samo šifrirnik, kaj je zlonamerno vedenje? Izvirni skript (ne ravno prvi skript, ampak razkriti) se po prenosu šifrirnika ne prekine. Nadaljuje z izvajanjem in ustvari še drugo paketno datoteko. To novo paketno datoteko poimenuje kot 770646_tree.cmd in jo shrani v isti imenik (%temp%). Pravzaprav je ta paketna datoteka dejanski vir zlonamernega vedenja. Najprej pregleda vse pogone (preveri celotno abecedo od A do Ž) in išče vsak imenik v vsakem pogonu, prečka vse podrejene imenike in najde datoteke dokumentov, pdf-je, arhivske datoteke, izvorne kode, multimedijske podatke, konfiguracijske datoteke, risarske datoteke in številne druge vrste datotek.

Seznam vrst datotek, ki jih išče, je več kot 70, vključno (vendar ne omejeno na):

*.zip *.rar *.xls *.xlsx *.doc *.docx *.pdf *.rtf *.ppt *.pptx *.jpg *.tif *.avi *.mpg itd…

Ko je najdena datoteka, ki se ujema z eno od teh končnic, se za to datoteko izvede šifrirnik (prenesena izvršljiva datoteka). Šifrir ne spremeni pripone datoteke ali česar koli drugega, samo šifrira vsebino in zapusti datoteko. Ko je šifriranje vseh datotek v vseh mapah in vseh pogonih končano, paketna datoteka izbriše datoteko šifrirnika.

Paketna datoteka nato ustvari tudi datoteko Readme (poimenovano kot 770646_readme.txt) in vanjo zapiše naslednje besedilo:

POZOR:

Vsi vaši dokumenti, fotografije, zbirke podatkov in druge pomembne osebne datoteke so bile šifrirane z močnim algoritmom RSA-1024 z edinstvenim ključem.

Če želite obnoviti svoje datoteke, morate plačati 0.5 BTC (bitcoinov). Storiti to:

1. Tukaj ustvarite Bitcoin denarnico:

https://blockchain.info/wallet/new

2. Kupite 0.5 BTC z gotovino z iskanjem tukaj:

https://localbitcoins.com/buy_bitcoins

3. Pošljite 0.5 BTC na ta Bitcoin naslov:

1CWG5JHDZqHPF1W8sAnUw9vD8xsBcNZavJ

4. Pošljite katero koli e-pošto na:

keybtc@inbox.com

Po tem boste prejeli e-pošto s podrobnimi navodili za obnovitev datotek.

Ne pozabite: nihče vam ne more pomagati razen nas. Neuporabno je znova namestiti Windows, preimenovati datoteke itd.

Vaše datoteke bodo dešifrirane takoj, ko izvedete plačilo.

Najprej odpre to datoteko v urejevalniku beležnice, nato pa to datoteko tudi kopira na uporabnikovo namizje kot novo datoteko z imenom DECRYPT_YOUR_FILES.txt. Paketna datoteka doda tudi vnos v register za samodejni zagon pri zagonu sistema Windows, ki prikaže isto sporočilo Readme, ko se računalnik prvič odpre. Nazadnje se izbriše tudi paketna datoteka.

Povzetek inženirjev Comodo:

Kot je razvidno iz analize, je cilj šifriranja datotek reden in poznan vsem varnostnim strokovnjakom. Toda izbrana metoda za infiltracijo in razkazovanje vedenja šifriranja je drugačna, saj prenesena izvedljiva datoteka sama po sebi ni zlonamerna in opravi le del celotnega cilja. Drugi del izvaja paketni skript, ki je ustvarjen med izvajanjem (torej na začetku ne obstaja). Kombinacija izvajanja obeh datotek ustvari končni zlonamerni namen, ki je šifriranje vseh datotek. Ta metoda lahko zagotovo obide nekatere varnostne filtre in izdelke zaradi dveh dejavnikov:

-

- vsebina in velikost izvršljive datoteke sta premajhni (manj kot 3 KB) in na koncu ne vsebuje zlonamernega delovanja.

- Zlonamerno vedenje je prikazano samo s kombinacijo izvedljive in paketne datoteke skupaj, ki je ustvarjena med izvajanjem.

ZAČNITE BREZPLAČEN PREIZKUS BREZPLAČNO SVOJO MESTO ZAGOTAVLJAJO

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoAiStream. Podatkovna inteligenca Web3. Razširjeno znanje. Dostopite tukaj.

- Kovanje prihodnosti z Adryenn Ashley. Dostopite tukaj.

- vir: https://blog.comodo.com/comodo-news/e-fax-contain-cryptolocker/

- :ima

- : je

- :ne

- $GOR

- 1

- 70

- a

- sposobnost

- Po

- čez

- dejansko

- Naslov

- Dodaja

- Prednost

- po

- spet

- algoritem

- vsi

- omogoča

- Abeceda

- Prav tako

- med

- znesek

- an

- Analiza

- analize

- analiziranje

- in

- Še ena

- kaj

- Arhiv

- SE

- AS

- At

- napad

- nazaj

- baza

- BE

- ker

- bilo

- Začetek

- počutje

- spodaj

- pozor

- Bitcoin

- naslov bitcoin

- Bitcoin denarnica

- Bitkoini

- Blog

- tako

- Predložitev

- Broken

- BTC

- podjetja

- vendar

- nakup

- by

- Akcija

- CAN

- Denar

- previdnost

- spremenite

- Pregledi

- Otroci

- jasno

- klik

- Koda

- COM

- kombinacija

- združevanje

- kako

- prihaja

- skupnost

- Podjetja

- računalnik

- računalniki

- konfiguracija

- Posledice

- Svetovanje

- Potrošniki

- kontakt

- vsebujejo

- Vsebovanje

- Vsebuje

- vsebina

- se nadaljuje

- nadaljevati

- bi

- ustvarjajo

- ustvaril

- ustvari

- Trenutna

- stranka

- Stranke, ki so

- kibernetski napadi

- cybercriminals

- Cybersecurity

- vsak dan

- datum

- baze podatkov

- dan

- Povpraševanje

- desktop

- podrobno

- Podrobnosti

- drugačen

- neposredno

- Direktor

- imeniki

- Direktorji

- odkril

- do

- dokument

- Dokumenti

- ne

- Ne

- domena

- navzdol

- prenesi

- risanje

- pogon

- 2

- vsak

- urednik

- E-naslov

- e-pošta

- Zaposleni

- šifriran

- šifriranje

- Inženirji

- Podjetje

- Vpis

- okolje

- zlasti

- itd

- etično

- Event

- sčasoma

- razvil

- točno

- Razen

- izjemno

- izvedba

- izkazujejo

- obstajajo

- Strokovnjaki

- razširitev

- razširitve

- dejavniki

- fax

- občutek

- file

- datoteke

- filtriranje

- Filtri

- končna

- najdbe

- prva

- po

- za

- Obrazci

- je pokazala,

- brezplačno

- iz

- polno

- dobili

- globus

- Cilj

- zgrabi

- hekerji

- se zgodi

- Imajo

- pomoč

- tukaj

- Poudarjeno

- Kako

- Kako

- HTTPS

- Ideja

- Ideje

- identificirati

- if

- Pomembno

- in

- Vključno

- india

- inovativne

- vpogledi

- instant

- Navodila

- namen

- namere

- Zanimivo

- Internet

- v

- Uvedeno

- IP

- IT

- varnost

- ponovitve

- ITS

- sam

- jpg

- samo

- Ključne

- znano

- lab

- Labs

- velika

- izstrelki

- plasti

- vodi

- ravni

- Leži

- kot

- Limited

- linije

- Seznam

- POGLEDI

- nizka

- je

- Znamka

- IZDELA

- Izdelava

- zlonamerna programska oprema

- več

- označeno

- ujemanje

- max širine

- Maj ..

- zgolj

- Sporočilo

- Metoda

- Metode

- Microsoft

- Microsoft Windows

- milijonov

- več

- multimedia

- Imenovan

- Imena

- negativna

- mreža

- Novo

- Naslednja

- Številka

- of

- pisarne

- Staro

- on

- ONE

- samo

- odprite

- Odpre

- or

- izvirno

- Ostalo

- ven

- del

- mimo

- Plačajte

- Plačilo

- ljudje

- Izvedite

- opravlja

- Osebni

- Filipini

- Ribarjenje

- lažni napad

- slike

- PHP

- kosov

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Popular

- Prispevek

- potencial

- Izdelki

- strokovnjaki

- zaščito

- javnega

- Hitri

- naključno

- Ransom

- izsiljevalska

- Preberi

- prejeti

- nedavno

- registra

- redni

- ostanki

- Raziskave

- obnovitev

- vrnitev

- Run

- tek

- s

- Je dejal

- Enako

- Shrani

- Šole

- Znanstveniki

- Scorecard

- Zaslon

- skripte

- Iskalnik

- iskanje

- zavarovanje

- varnost

- Zdi se,

- videl

- izbran

- pošljite

- pošiljanja

- ločena

- resno

- shouldnt

- pokazale

- Razstave

- Enostavno

- Velikosti

- So

- Software

- nekaj

- Nekaj

- vir

- spam

- Vohunska programska oprema

- zagon

- Korak

- Zgodba

- močna

- predmet

- sistem

- Bodite

- ob

- Cilji

- skupina

- tehnike

- Tehnologija

- Testiranje

- kot

- da

- O

- Filipini

- Njih

- POTEM

- te

- ta

- mislil

- Grožnja

- skozi

- čas

- do

- skupaj

- Skupaj za plačilo

- Trojan

- Turčija

- dva

- tip

- Vrste

- nas

- Ukrajina

- pod

- edinstven

- posodobljeno

- posodobitve

- URL

- us

- Rabljeni

- uporabnik

- uporabo

- različnih

- Poglej

- denarnica

- način..

- Dobro

- so bili

- Kaj

- kdaj

- ki

- celoti

- bo

- okna

- z

- beseda

- deluje

- Vi

- Vaša rutina za

- zefirnet

- Zip