Operacija izsiljevalske programske opreme kot storitve (RaaS) LockBit je le en teden po tem, ko usklajeno operacijo odstranjevanja od globalnih organov pregona.

19. februarja je »Operacija Cronos Taskforce« — ki med drugimi agencijami vključuje FBI, Europol in Nacionalno agencijo Združenega kraljestva za boj proti kriminalu (NCA) — izvedla obsežno akcijo. Po podatkih britanske Nacionalne kriminalistične agencije (NCA), je delovna skupina odpravila infrastrukturo, razširjeno v treh državah, vključno z več deset strežniki. Zasegla je kodo in druge dragocene obveščevalne podatke, kopico podatkov, ukradenih žrtvam, in več kot 1,000 povezanih ključev za dešifriranje. Vandaliziral je spletno mesto skupine za razkritje informacij in njen pridruženi portal, zamrznil več kot 200 računov kriptovalut, aretiral poljskega in ukrajinskega državljana ter obtožil dva ruska državljana.

Tiskovni predstavnik NCA povzel 26. feb, ki je za Reuters povedal, da skupina "ostaja popolnoma ogrožena."

Oseba pa je dodala, da se "naše delo, da jih ciljamo in motimo, nadaljuje."

Dejansko operacija Cronos morda ni bila tako obsežna, kot se je sprva zdelo. Čeprav je organom pregona uspelo poškodovati primarno infrastrukturo LockBita, je v pismu priznal njen vodja, so njegovi varnostni sistemi ostali nedotaknjeni, kar je omogočilo hitro obnovitev delovanja.

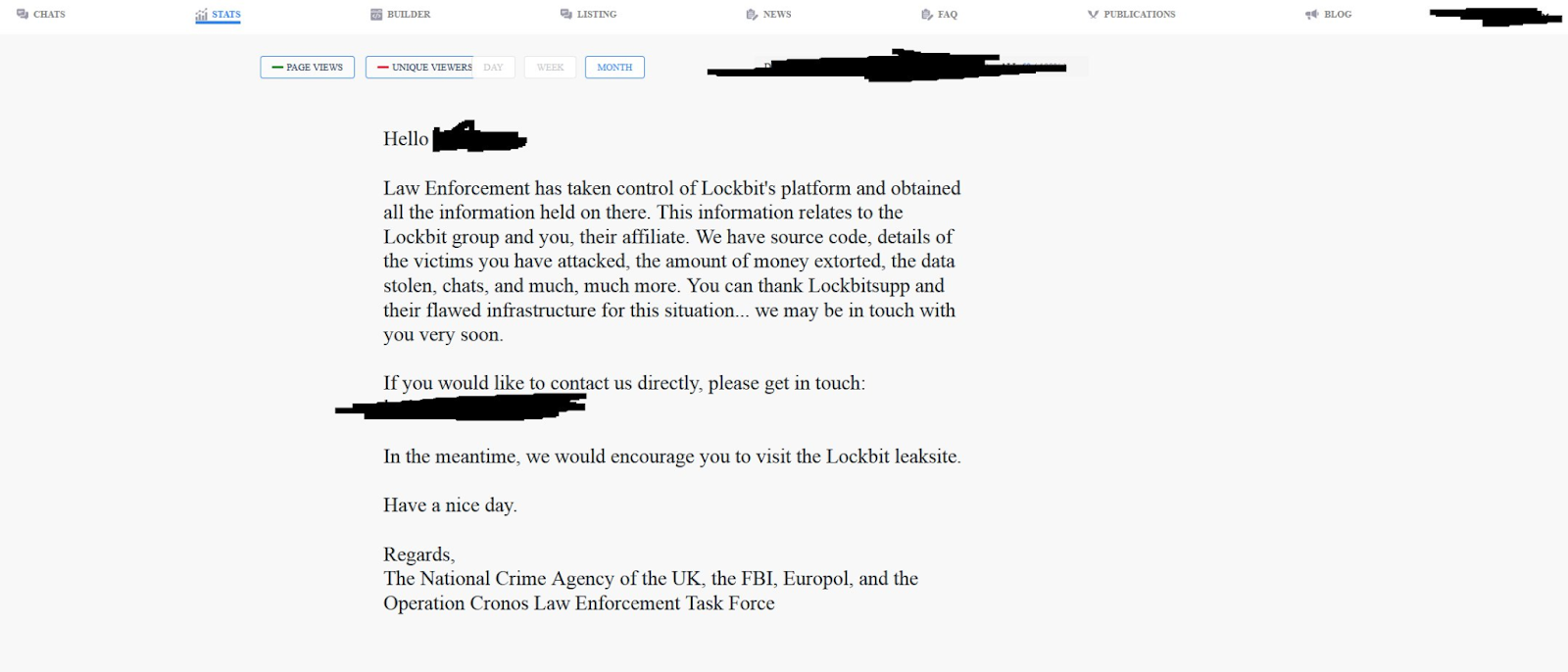

Sporočilo, ki je ostalo na LockBitovem pridruženem portalu; Vir: vx-underground prek X (prej Twitter)

»Na koncu dneva je to velik udarec organov pregona proti njim,« pravi nekdanji posebni agent FBI Michael McPherson, zdaj višji podpredsednik tehničnih operacij pri ReliaQuest. "Mislim, da nihče ni dovolj naiven, da bi rekel, da je to žebelj v krsti za to skupino, toda to je hud udarec."

LockBitova stran zgodbe

Vodjo LockBita bi bilo dobro pozdraviti s skepso. »Kot veliko teh fantov v prostoru z izsiljevalsko programsko opremo, ima precejšen ego, malo je nestanoviten. In znano je, da pripoveduje precej neumne zgodbe, ko to ustreza njegovemu cilju,« pravi Kurtis Minder, pogajalec za izsiljevalsko programsko opremo ter soustanovitelj in izvršni direktor GroupSense.

Vendar ima oseba ali osebe, ki jih Minder imenuje "Alex", v svojem pismu izrazito skromen ton.

»Zaradi moje osebne malomarnosti in neodgovornosti sem se sprostil in nisem pravočasno posodobil PHP-ja,« je zapisal vodja izsiljevalske programske opreme in navedel kritično napako PHP, ocenjeno z 9.8 od 10 CVSS. CVE-2023-3824 “zaradi česar je bil pridobljen dostop do dveh glavnih strežnikov, kjer je bila nameščena ta različica PHP. Zavedam se, da morda ni bil ta CVE, ampak nekaj drugega, kot je 0day za PHP, vendar ne morem biti 100 % prepričan.«

Ključno je dodal: "Vsi drugi strežniki z varnostnimi spletnimi dnevniki, ki niso imeli nameščenega PHP, niso prizadeti in bodo še naprej dajali podatke, ukradene iz napadenih podjetij." Dejansko je zahvaljujoč tej odvečnosti LockBitovo spletno mesto za uhajanje podatkov po enem tednu spet delovalo in predstavljalo ducat žrtev: platformo za posojanje, nacionalno mrežo zobozdravstvenih laboratorijev in, predvsem, okrožje Fulton v Georgii, kjer je nekdanji predsednik Trump trenutno vpleten v pravni boj.

Vir: Bitdefender

Ali ima ukrepanje organov kazenskega pregona vpliv?

Že leta so organi kazenskega pregona ZDA in EU na naslovnicah z odmevnimi racijami velikih operacij izsiljevalske programske opreme: Panj, AlphV/Črna mačka, Ragnar Locker, in tako naprej. Da kljub tem prizadevanjem ransomware še naprej narašča lahko pri nekaterih vzbudi apatijo.

Toda po takšnih racijah McPherson pojasnjuje: »Bodisi se te skupine niso obnovile ali pa so si opomogle v manjšem obsegu. Na primer, Hive se še ni mogel vrniti — bilo je zanimanje zanj, a se res ni uresničilo.«

Tudi če organi pregona niso popolnoma izbrisali LockBita, je hekerjem verjetno povzročil veliko škodo. Na primer, Minder poudarja, da so "očitno dobili dostop do nekaterih podatkov podružnic," kar daje oblastem precejšen vpliv.

»Če sem podružnica ali sem drug razvijalec izsiljevalske programske opreme, bi morda dvakrat premislil o interakciji s temi ljudmi, če bi že postal obveščevalec FBI. Torej ustvarja nekaj nezaupanja. In potem na drugi strani, mislim, da delajo enako LockBitu, ko pravijo: "Hej, pravzaprav vemo, kdo so vsi podružnice, imamo vse njihove kontaktne podatke." Zdaj bo LockBit sumničav do lastnih podružnic. Malo je kaosa. Zanimivo je."

Za resno dolgoročno rešitev izsiljevalske programske opreme pa bodo vlade morda morale bliskovite odstranitve dopolniti z učinkovitimi politikami in programi.

»Mora obstajati uravnotežen program, morda na ravni zvezne vlade, ki dejansko pomaga pri preprečevanju, odzivu in popravljanju. Mislim, da če bi videli, koliko kapitala dejansko zapušča ameriško gospodarstvo zaradi tovrstnih dejavnosti, bi videli, da bi bilo smiselno subvencionirati takšen program, ki ljudem prepreči, da bi morali plačati odkupnine,« on reče.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://www.darkreading.com/threat-intelligence/lockbit-leak-site-reemerges-week-after-complete-compromise-

- :ima

- : je

- :ne

- :kje

- $GOR

- 000

- 1

- 10

- 19

- 200

- 7

- 8

- 9

- a

- Sposobna

- O meni

- dostop

- računi

- čez

- Ukrep

- dejavnosti

- dejansko

- dodano

- priznal

- Affiliate Program

- podružnice

- po

- Posledice

- proti

- agencije

- agencija

- Agent

- alex

- vsi

- med

- an

- in

- Še ena

- apatija

- SE

- aretiran

- AS

- povezan

- At

- Organi

- nazaj

- backup

- uravnotežen

- Bitka

- BE

- bilo

- Bit

- blogi

- udarec

- telo

- Bounce

- britanija

- Bug

- vendar

- by

- CAN

- Kapital

- prenašal

- primeru

- povzročilo

- ceo

- Chaos

- So-ustanovitelj

- Koda

- kako

- Podjetja

- dokončanje

- popolnoma

- celovito

- Kompromis

- Ogroženo

- kontakt

- naprej

- se nadaljuje

- usklajeno

- države

- občine

- Ustvarjanje

- Kriminal

- kritično

- Cronos

- cryptocurrency

- Trenutno

- cve

- škoda

- datum

- dan

- Razvojni

- DID

- ni

- Moti

- nezaupanje

- ne

- tem

- don

- navzdol

- ducata

- desetine

- 2

- Gospodarstvo

- Učinkovito

- prizadevanja

- ego

- bodisi

- ostalo

- omogočanje

- konec

- izvršba

- dovolj

- EU

- Europol

- Primer

- Pojasni

- FBI

- Featuring

- februar

- Zvezna

- Zvezna vlada

- prva

- Flip

- za

- Nekdanji

- nekdanji predsednik

- prej

- iz

- pridobljeno

- Georgia

- Daj

- Globalno

- dogaja

- prisodil

- vlada

- Vlade

- veliko

- skupina

- Skupine

- hekerji

- škodovalo

- Imajo

- ob

- he

- Naslovi

- Pomaga

- odmeven

- njegov

- Panj

- Kako

- Vendar

- HTTPS

- ponižen

- i

- if

- slika

- vpliv

- in

- vključuje

- Vključno

- prav zares

- Podatki

- Infrastruktura

- navdih

- nameščen

- Intelligence

- medsebojno delovanje

- obresti

- Zanimivo

- vključeni

- IT

- ITS

- samo

- samo en

- Imejte

- tipke

- vrste

- Vedite

- znano

- Labs

- zakon

- kazenskega pregona

- Vodja

- uhajanje

- odhodu

- levo

- Pravne informacije

- posojanje

- posojilna platforma

- pismo

- Stopnja

- Vzvod

- kot

- Verjeten

- malo

- Sklop

- je

- Glavne

- velika

- Znamka

- ogromen

- uresničiti

- Maj ..

- mogoče

- Sporočilo

- Michael

- morda

- več

- Najbolj

- veliko

- my

- nacionalni

- NCA

- Nimate

- mreža

- nst

- predvsem

- zdaj

- Cilj

- of

- on

- ONE

- Delovanje

- operacije

- or

- Ostalo

- naši

- ven

- lastne

- Stran

- Plačajte

- ljudje

- oseba

- Osebni

- osebe

- PHP

- platforma

- platon

- Platonova podatkovna inteligenca

- PlatoData

- točke

- politike

- poljski

- Portal

- Predsednik

- predsedniški adut

- precej

- Preprečevanje

- primarni

- Program

- programi

- hitro

- precej

- izsiljevalska

- RE

- uresničitev

- res

- nanaša

- sproščen

- ostalo

- ostanki

- popravilo

- Odgovor

- povzroči

- Reuters

- tek

- russian

- s

- Enako

- Videl

- pravijo,

- rek

- pravi

- glej

- zdelo

- zaseženi

- višji

- Občutek

- Strežniki

- strani

- pomemben

- spletna stran

- Skepticizem

- manj

- So

- SOLVE

- nekaj

- Nekaj

- vir

- Vesolje

- posebna

- Zloben

- Tiskovni predstavnik

- Sponzorirane

- namaz

- Še vedno

- ukradeno

- Zgodba

- Stavke

- taka

- dopolnjujejo

- Preverite

- sumljiv

- sistemi

- zgodbe

- ciljna

- delovna skupina

- tehnični

- povej

- pove

- kot

- Hvala

- da

- O

- UK

- njihove

- Njih

- POTEM

- Tukaj.

- te

- jih

- mislim

- ta

- čeprav?

- 3

- čas

- do

- TONE

- vzel

- POPOLNOMA

- adut

- Dvakrat

- dva

- Uk

- Ukrajinski

- nedotaknjen

- Nedotaknjena

- Nadgradnja

- us

- Ameriško gospodarstvo

- dragocene

- Ve

- različica

- preko

- vice

- Podpredsednica

- žrtve

- je

- način..

- we

- Spletna stran

- teden

- kdaj

- ki

- WHO

- bo

- obrišite

- z

- delo

- bi

- Napisal

- X

- let

- še

- zefirnet