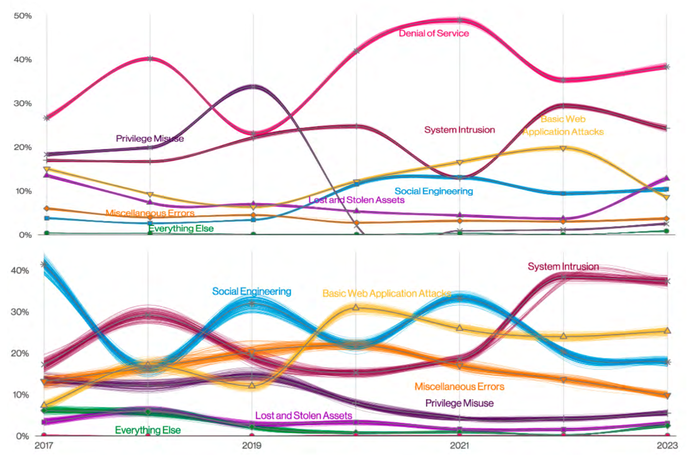

Napadi zavrnitve storitve so v letu 2022 še naprej prevladovali na področju groženj, vendar so kršitve – tisti varnostni incidenti, ki so povzročili potrjeno izgubo podatkov – verjetneje vključevale vdore v sistem, napade na osnovne spletne aplikacije in socialni inženiring.

Od več kot 16,300 varnostnih incidentov, analiziranih v Verizonovem poročilu o preiskavah kršitev podatkov za leto 2023, je bilo več kot 6,250 ali 38 % napadov z zavrnitvijo storitve, medtem ko je bilo skoraj 5,200 ali 32 % potrjenih kršitev podatkov. Medtem ko so bili napadi z zavrnitvijo storitve moteči, dokler jih niso ublažili – veliko podatkov v poročilu je prišlo od ponudnikov obrambe DOS in ne od žrtev – so kršitve podatkov zaradi vdorov v sistem, ogrožanja spletnih aplikacij in socialnega inženiringa običajno povzročile znatne vplive na posel.

Dve glavni vrsti napadov v poročilu – napadi DOS in vdori v sistem – ciljata na različne dele triade CIA (zaupnost, integriteta, razpoložljivost). Vdori v sistem običajno vplivajo na zaupnost in integriteto, medtem ko napadi z zavrnitvijo storitve ciljajo na razpoložljivost, pravi Erick Galinkin, glavni raziskovalec pri podjetju za upravljanje ranljivosti Rapid7.

»Navsezadnje je uporaba DDoS pritisk na tarčo in jo prisili, da se osredotoči na ponovno vzpostavitev razpoložljivosti,« pravi. "To se lahko uporabi kot del izsiljevalske kampanje, da se tarča odvrne od sočasnih poskusov kompromisa ali celo kot samostojna taktika za motenje neke tarče."

Podatki poudarjajo razlike v dejavnostih groženj, ki postanejo opazni incidenti, in tistih, ki povzročajo resnično škodo podjetjem. Škoda, ki jo je povzročil povprečni incident z izsiljevalsko programsko opremo, ki predstavlja 24 % vseh kršitev, se je podvojila na 26,000 $, glede na poročilo. V nasprotju s tem so samo štirje od 6,248 incidentov zavrnitve storitve povzročili razkritje podatkov, navedeno v »Poročilu o preiskavah kršitev podatkov za leto 2023«..

Poročilo je tudi poudarilo dejstvo, da so vzorci sicer informativni, vendar se lahko tudi zelo razlikujejo, pravi Joe Gallop, vodja analize obveščevalnih podatkov pri Cofense, podjetju za varnost elektronske pošte.

»Vsak incident je drugačen, zato je zelo težko oblikovati izčrpen in ekskluziven, a podroben nabor kategorij incidentov,« pravi. "Zaradi prekrivanja med različnimi metodami in možnosti, da veriga napadov kroži med dejavnostmi, ki bi lahko spadale v več kategorij, je izjemno pomembno ohraniti celovit pristop k varnosti."

Več vdorov v sistem, ker več izsiljevalske programske opreme

Najpogostejši vzorec v kategoriji vdorov v sistem je zlonamerna programska oprema, nameščena v računalniku ali napravi, ki ji sledi izruvanje podatkov in nazadnje napadi na razpoložljivost sistema ali podatkov – vse to so značilnosti napadov z izsiljevalsko programsko opremo. Po podatkih DBIR je izsiljevalska programska oprema dejansko predstavljala več kot 80 % vseh dejanj v kategoriji vdorov v sistem.

Zaradi stalne priljubljenosti izsiljevalske programske opreme bi se morala podjetja osredotočiti na odkrivanje vzorcev vdora v sistem, pravi David Hylender, višji vodja obveščanja o grožnjah pri Verizonu.

»Glavni razlog, da je vdor v sistem dosegel vrh, je dejstvo, da je to vzorec, kjer se nahaja izsiljevalska programska oprema,« pravi. "Ker je izsiljevalska programska oprema še vedno vseprisotna v organizacijah vseh velikosti, vertikal in geografskih lokacij, vzorec vdorov v sistem še naprej raste."

Vendar tudi drugi vektorji napadov vodijo do vdorov, vključno z osnovnimi spletnimi napadi in socialnim inženiringom. Četrtino (25 %) kršitev so povzročili napadi na osnovne spletne aplikacije, medtem ko je 18 % kršitev povzročil socialni inženiring. V kategoriji vdorov v sistem so napadi prek spletnih aplikacij predstavljali tretjino vseh napadov, ki so povzročili vdor v sistem.

Zaposleni, ki so kritični do obrambe

Incident, ki se začne kot socialni inženiring, se lahko hitro spremeni v vdor v sistem, ko veriga napada napreduje. Pravzaprav je zaradi mešanja incidentov zaščita sistemov in podatkov pred vdori zelo celostna vaja, pravi Galinkin iz Rapid7.

Obrambna strategija je odvisna tudi od tega, kaj organizacije cenijo. V zdravstvenem okolju bo napad DDoS običajno vplival na javno dostopne vire, kot so plačilni portali ali portali za razporejanje, ki so kritični, vendar morda ne bodo vplivali na osnovno funkcionalnost oskrbe bolnikov, pravi.

"Stvari, ki jih posamezna organizacija ceni, se lahko zelo razlikujejo," pravi Galinkin. »Zato je pomembno, da organizacije razmislijo, kateri so njihovi najpomembnejši viri in sredstva, in nato ocenijo, kako lahko različne grožnje ciljajo na te vire. Navsezadnje bo to zagotovilo najboljšo obrambo.«

Ker pa ima socialni inženiring tako širok odtis v različnih vrstah kršitev, so zaposleni ključni del obrambne sestavljanke, pravi Cofense's Gallop.

»Ker je 74 % vseh kršitev v poročilu vključevalo človeški element, je obravnavanje človeških ranljivosti ključnega pomena,« pravi. "Zaposleni bi morali biti usposobljeni, da bodo skeptični do poskusov socialnega inženiringa, da prepoznajo sumljive povezave in da nikoli ne delijo poverilnic."

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- EVM Finance. Poenoten vmesnik za decentralizirane finance. Dostopite tukaj.

- Quantum Media Group. IR/PR ojačan. Dostopite tukaj.

- PlatoAiStream. Podatkovna inteligenca Web3. Razširjeno znanje. Dostopite tukaj.

- vir: https://www.darkreading.com/attacks-breaches/dos-attacks-dominate-but-system-intrusions-cause-most-pain

- :ima

- : je

- :ne

- :kje

- $GOR

- 000

- 16

- 200

- 2022

- 2023

- 250

- 7

- a

- Po

- čez

- dejavnosti

- dejavnosti

- naslavljanje

- vplivajo

- proti

- vsi

- Prav tako

- med

- an

- Analiza

- in

- uporaba

- aplikacije

- pristop

- SE

- AS

- Sredstva

- At

- napad

- Napadi

- Poskusi

- razpoložljivost

- povprečno

- nazaj

- Osnovni

- BE

- ker

- postanejo

- BEST

- med

- mešanje

- kršitev

- kršitve

- široka

- poslovni

- vendar

- by

- prišel

- Akcija

- CAN

- ki

- kategorije

- Kategorija

- Vzrok

- povzročilo

- verige

- Graf

- cia

- kako

- Skupno

- Podjetja

- podjetje

- Kompromis

- računalnik

- zaupnost

- POTRJENO

- Razmislite

- naprej

- se nadaljuje

- kontrast

- Core

- Mandatno

- kritično

- cikel

- datum

- kršitev varnosti podatkov

- Podatkovne kršitve

- izguba podatkov

- David

- DDoS

- DDoS napad

- Defense

- defenzivna

- odvisno

- podrobno

- naprava

- razlike

- drugačen

- težko

- razkritje

- Moti

- moteče

- Prevladujejo

- DOS

- podvojilo

- element

- Zaposleni

- Inženiring

- oceniti

- Tudi

- Tudi vsak

- Ekskluzivno

- Vaja

- eksfiltracija

- izsiljevanje

- izredno

- Dejstvo

- Padec

- končno

- Firm

- Osredotočite

- sledili

- Odtis

- za

- moč

- štiri

- iz

- funkcionalnost

- geografsko

- pridobivanje

- Grow

- škodovalo

- he

- zdravstveno varstvo

- Poudarki

- celosten

- Kako

- HTTPS

- človeškega

- Človeški element

- vpliv

- Vplivi

- Pomembno

- in

- nesreča

- vključeno

- Vključno

- individualna

- obvesti

- informativni

- nameščen

- celovitost

- Intelligence

- v

- preiskave

- IT

- JOE

- Pokrajina

- vodi

- Verjeten

- vrstica

- Povezave

- Lokacije

- off

- vzdrževati

- Znamka

- Izdelava

- upravljanje

- upravitelj

- max širine

- Maj ..

- Metode

- morda

- več

- Najbolj

- veliko

- nikoli

- opazen

- of

- on

- ONE

- samo

- or

- Organizacija

- organizacije

- Ostalo

- bolečina

- del

- deli

- Bolnik

- Vzorec

- vzorci

- Plačilo

- kos

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Priljubljenost

- potencial

- tlak

- primarni

- , ravnateljica

- zaščito

- ponudniki

- dal

- puzzle

- četrtletje

- hitro

- izsiljevalska

- Ransomware napadi

- precej

- pravo

- Razlog

- priznajo

- poročilo

- raziskovalec

- viri

- Vstali

- s

- pravi

- razporejanje

- varnost

- višji

- nastavite

- nastavitev

- več

- Delite s prijatelji, znanci, družino in partnerji :-)

- shouldnt

- pomemben

- saj

- velikosti

- skeptičen

- socialna

- Socialni inženiring

- Software

- nekaj

- vir

- samostojna

- začne

- Strategija

- taka

- sumljiv

- sistem

- sistemi

- ciljna

- kot

- da

- O

- njihove

- Njih

- POTEM

- jih

- stvari

- tretja

- ta

- tisti,

- Grožnja

- grožnje

- skozi

- do

- vrh

- usposobljeni

- OBRAT

- dva

- Vrste

- tipično

- povsod

- Konec koncev

- pod

- dokler

- uporaba

- Rabljeni

- navadno

- vrednost

- Vrednote

- različnih

- Verizon

- vertikale

- zelo

- žrtve

- Ranljivosti

- ranljivost

- web

- Spletna aplikacija

- spletne aplikacije

- so bili

- Kaj

- ki

- medtem

- pogosto

- bo

- z

- v

- še

- zefirnet