Linux morda ni ravno kos operacijskemu sistemu Windows, ko gre za surovo število napadov na sisteme, ki poganjajo operacijski sistem, vendar se je zanimanje akterjev groženj za strežnike in tehnologije, ki temeljijo na Linuxu, v zadnjem času znatno povečalo.

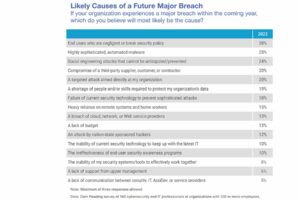

That’s likely in response to growing enterprise use of Linux infrastructures — especially in the cloud — to host mission critical applications and data, according to a report from Trend Micro this week. The firm identified a 75% increase in ransomware attacks targeting Linux systems in the first half of 2022 compared to the same period last year.

Poročilo je tudi povedalo, da so raziskovalci iz podjetja opazili 1,961 primerov poskusov napadov z izsiljevalsko programsko opremo na osnovi Linuxa pri svojih strankah v prvih šestih mesecih leta 2022 v primerjavi s 1,121 v prvem polletju 1.

Naraščajoči napadi izsiljevalske programske opreme Linux, VMware ESXi

The increase was consistent with Trend Micro’s previous observations about threat actors širijo svoja prizadevanja na platforme Linux in strežniki ESXi, ki jih številne organizacije uporabljajo za upravljanje virtualnih strojev in vsebnikov.

Prodajalec varnosti je opisal trend, kot da ga vodijo operaterji družin izsiljevalskih programov REvil in DarkSide, in da pridobiva zagon z izdajo različice izsiljevalskih programov LockBit za sisteme Linux in VMware ESXi oktobra lani.

Earlier this year, Trend Micro researchers observed yet another variant called “Cheerscrypt” surfacing in the wild that also targeted ESXi servers. And, several other security vendors have reported observing druge izsiljevalske programske opreme, kot sta Luna in Black Basta ki lahko šifrira podatke v sistemih Linux.

Ransomware je trenutno največji, vendar ni edina grožnja, ki cilja na sisteme Linux. Poročilo, ki ga je VMware izdal v začetku tega leta, je opozorilo tudi na porast kriptojackinga in uporabe trojancev z oddaljenim dostopom (RAT), namenjenih napadom na okolja Linux.

Podjetje je na primer odkrilo, da akterji groženj uporabljajo zlonamerno programsko opremo, kot je XMRig, za krajo ciklov procesorja na strojih Linux za rudarjenje Monera in drugih kriptovalut.

“Cryptomining malware on Linux saw an increase in the first half, likely from the fact that cloud-based crypto-mining has seen growth by malicious actors perpetrating this threat,” notes Jon Clay, vice president of threat intelligence with Trend Micro.

VMware’s report also observed expanded use of tools such as Cobalt Strike to target Linux systems and the emergence of a Linux implementation of Cobalt Strike called “Vermilion Strike.”

Tako kot Trend Micro je tudi VMware opazil povečanje volumna in prefinjenosti napadov izsiljevalske programske opreme na infrastrukturo Linuxa – zlasti slike gostiteljev za delovne obremenitve v virtualnih okoljih. Podjetje je številne napade z izsiljevalsko programsko opremo na sisteme Linux opisalo kot ciljne in ne kot oportunistične ter da združujejo izsiljevanje podatkov in druge sheme izsiljevanja.

Vstopna točka v podjetniška okolja visoke vrednosti

Windows je še naprej daleč najbolj ciljno usmerjen operacijski sistem, preprosto zaradi velikosti nameščene baze. Clay pravi, da je od 63 milijard groženj, ki jih je Trend Micro blokiral za stranke v prvi polovici leta 2022, le zelo majhen odstotek temeljil na Linuxu. Čeprav je bilo v prvem polletju 1 na milijone odkritih groženj Linuxu, je bilo v istem obdobju na milijarde napadov na sisteme Windows, pravi.

Toda naraščajoči napadi na sisteme Linux so zaskrbljujoči zaradi tega, kako se Linux začenja uporabljati na kritičnih področjih poslovne računalniške infrastrukture. VMware je v svojem poročilu poudaril, da je Linux najpogostejši operacijski sistem v večoblačnih okoljih in 78 % najbolj priljubljenih spletnih mest poganja Linux. Tako lahko uspešni napadi na te sisteme povzročijo precejšnjo škodo delovanju organizacije.

“Malware targeting Linux-based systems is fast becoming an attacker’s way into high-value, multi-cloud environments,” VMware warned.

Kljub temu lahko varnostna zaščita zaostaja, poudarja Clay.

“Threat actors are seeing opportunities to attack this operating system as it is more common to see it running critical areas of a business operation,” he says. “Because historically it hasn’t seen a lot of threats target it, security controls may be missing or not enabled properly to protect it.”

Zaščita okolja Linux

Raziskovalci pravijo, da morajo skrbniki Linuxa najprej upoštevati najboljše standardne varnostne prakse za zaščito svojih sistemov, kot je vzdrževanje popravkov sistemov, zmanjšanje dostopa in izvajanje rednih pregledov.

Mike Parkin, senior technical engineer at Vulcan Cyber, says it’s significant to note the major differences in how Linux- and Windows-based systems are used when assessing risk and managing patching. Linux systems are usually servers found both on-premises and in cloud deployments. While there are a lot of Windows servers, there are far more Windows desktops, and those are often what gets targeted, with the servers then being compromised from that initial Windows toehold.

Poleg tega mora biti ozaveščenost uporabnikov Linuxa o socialnem inženiringu v središču organizacije.

“Linux system administrators are, hopefully, less likely to fall for typical phishing and social engineering attacks than the general population,” Parkin says. “But the standard advice applies — users need to be trained to be part of the solution rather than part of the attack surface.”

Clay medtem pravi, da je prva stvar, ki jo morajo organizacije narediti, popis vseh sistemov, ki temeljijo na Linuxu, ki jih uporabljajo, nato pa si prizadevajo za implementacijo varnostnega pristopa, ki temelji na Linuxu, za zaščito pred različnimi grožnjami.

“Ideally, this would be part of a cybersecurity platform where they could deploy security controls automatically as Linux systems come online and model their controls for Windows-based systems,” he says. “Ensure this includes technologies like machine learning, virtual patching, application control, integrity monitoring, and log inspection.”

- blockchain

- kriptokurrency denarnice

- kripto izmenjava

- kibernetska varnost

- cybercriminals

- Cybersecurity

- Temno branje

- oddelek za domovinsko varnost

- digitalne denarnice

- požarni zid

- Kaspersky

- zlonamerna programska oprema

- Mccafee

- NexBLOC

- platon

- platon ai

- Platonova podatkovna inteligenca

- Igra Platon

- PlatoData

- platogaming

- VPN

- spletna varnost