Lästid: 6 minuter

Vinstskapande är det yttersta målet bakom allt arbete som en individ utför. När det gäller det betyder MEV, som står för Maximal Extractable Value, vinsten en validator gör på en smart kontraktsaktiverad blockkedja för att inkludera, exkludera eller ombeställa transaktioner i blocken.

Kort sagt, MEV representerar måttet på vinster som en gruvarbetare/validator kan extrahera för att granska transaktioner på blockchain-nätverket. Mer i detalj om MEV-de bra och dåliga, insikter om att skydda pengarna från MEV-trick kommer att vara höjdpunkterna i den här bloggen.

Vad är MEV? Hur fungerar det?

I proof-of-work konsensus var gruvarbetarna ansvariga för att lägga till transaktioner, tidigare kallat Miner extraherable value. Men med Ethereums förändring till Proof-of-stake, validatorer är de som bedömer transaktionerna som den har ändrats till Maximal Extractable Value (MEV).

I allmänhet betalar användaren en avgift i blockkedjan för att flytta runt transaktioner i ett block. Det avgiftsbeloppet är en extra avgift som användaren föredrar att betala för att gruvarbetare ska välja sin transaktion med prioritet.

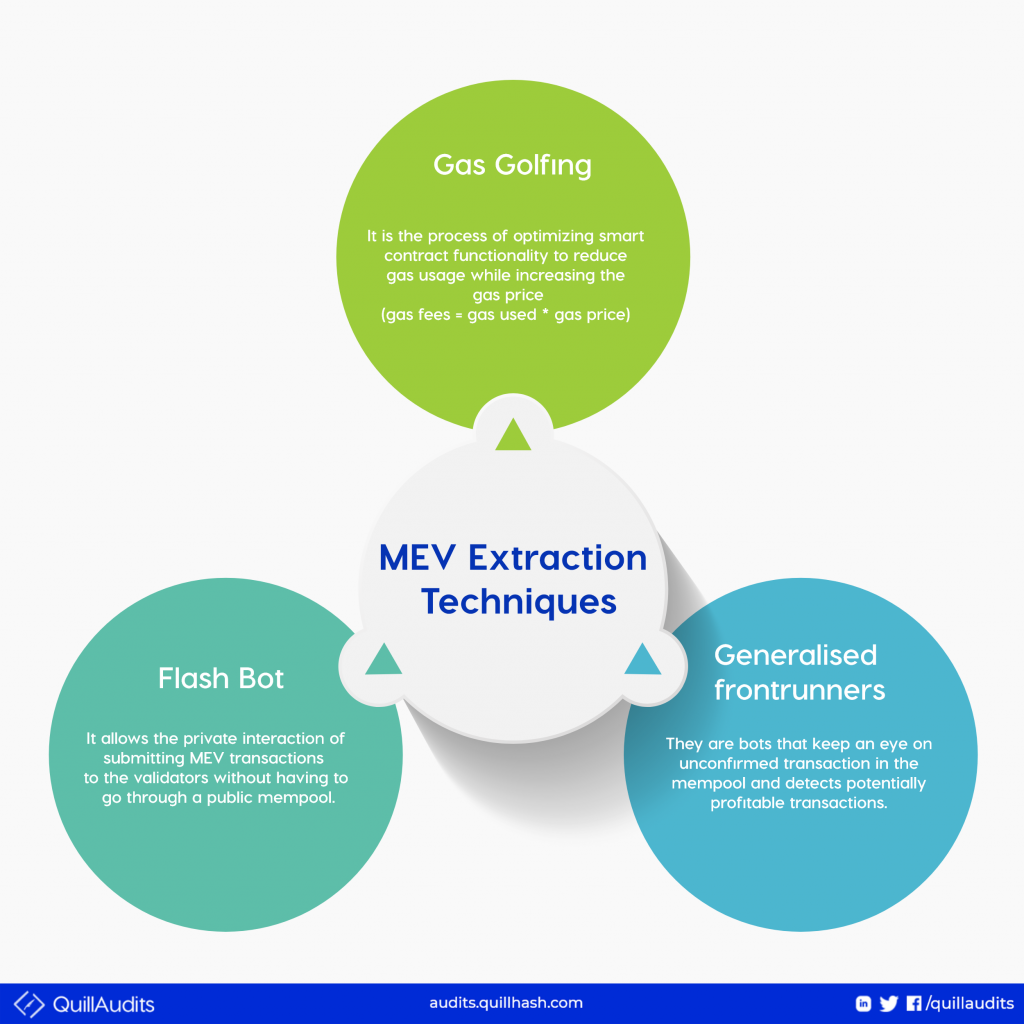

Detta MEV-belopp, som inte är något annat än gasavgiften som betalas av användaren, filtreras i storleksordningen av det högsta beloppet av validerarna för att göra det mer lönsamt för dem. Botar används för att automatisera processen att skicka in lönsamma transaktioner med höga gasavgifter som stimulerar validerare.

Trots denna praxis att prioritera transaktioner baserat på den betalda gasavgiften, introducerar MEV även flera andra effekter på blockkedjan. Vi ska se hur MEVs manipuleras för att dra fördelar i den kommande passagen.

Hur används MEVs taktiskt?

Validatorer och hackare som försöker hitta möjligheter genom att utnyttja MEV sätter användare i ekonomisk nöd. Men vilka är sätten dessa MEVs används till hackarens fördel?

Låt oss gräva ner i detaljerna nu!

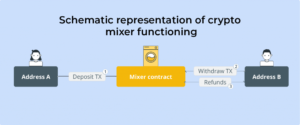

Framåtgående: Alla transaktioner som behöver valideras sitter i mempoolen, där validatorer eller generaliserade frontrunners (bots) går igenom dem och går med de lönsamma affärerna. Eftersom koden är öppen på blockkedjan upptäcker bots användarens transaktion med höga gasavgifter, replikerar dem och hjälper validerare att hitta de lönsamma.

På detta sätt kommuniceras transaktionsordrarna så att de i första hand kan läggas till block.

Smörgåsattack: Här kommer den skadliga formen av frontrunning där användarens transaktion studeras för att manipulera priserna på kryptovalutor och utföra handel till hackarens fördel på användarnas bekostnad.

För att förenkla det, låt oss anta en prisskillnad för ett specifikt kryptomynt mellan DEX, Uniswap och Sushiswap. Användaren hittar detta och försöker tjäna pengar på att köpa tillgången från Uniswap för ett lägre pris och sälja den på Sushiswap till ett högre pris.

På så sätt upprätthålls likviditeten i kryptovalutor över olika decentraliserade börser. Men här är problemet. När användaren initierar transaktionen för köp- och säljorder, stannar de i mempoolen för att den ska valideras.

Samtidigt identifierar botarna denna potentiella möjlighet att få vinster och replikerar samma transaktion med en hög gasavgift.

Som ett resultat exekveras botens köporder före användaren, vilket pumpar tokenpriset.

Användarens köporder behandlas efter, och användaren köper token till ett högt pris.

Boten initierar sedan säljordern av tillgången till det ökade priset, och får sunda vinster efter användarens kännedom, som i slutändan blir berövad de pengar de tänkt tjäna.

Priset som MEV-offret betalar på grund av manipulation är mängden "Slippage" de har angett när de genomförde transaktionen.

PS Slippage är prisskillnaden mellan tidpunkten för handelns initiering och utförande.

En användare kan köpa tokens till ett lägre pris från en DEX och sälja dem på ett dyrt DEX i en enda transaktion genom att byta ut tokens.

DEX-arbitrage: DEX-arbitrage är en av de mest välkända MEV-möjligheterna där användare kan extrahera vinster från prisskillnaderna mellan två DEX.

Likvidationer: Låneprotokollslikvidationer ger MEV möjlighet att tjäna pengar på likvidationsavgiften. DeFi-utlåningsprotokoll tillåter användare att sätta in vissa kryptor som säkerhet och i gengäld låna de kryptotokens de behöver.

Om användaren inte kan betala tillbaka de lånade medlen, tillåter protokollet vem som helst att likvidera de säkerheter som låntagaren ställt, för vilket en rejäl likvidationsavgift tas ut. Denna likvidationsavgift tillfaller likvidatorn.

Det används av MEV-sökare som jagar låntagare vars tillgångar kan likvideras och tjänar vinster från likvidationsavgiften.

Ljus sida och mörk sida av MEV

Den ljusa sidan av MEV argumenterar för dess roll i att jämna ut likvidationsprocessen över olika decentraliserade börser, vilket utesluter ekonomisk ineffektivitet.

Dessutom tillhandahåller organisationer som Flashbots produkter för att erbjuda frontrunning som en tjänst för att skapa ett tillståndslöst och transparent MEV-ekosystem.

På minussidan orsakar front-running och sandwichattacker dyrare intäktsförluster och förlorade arbitragemöjligheter för användarna. MEV-bots gör det svårt för nykomlinghandlare att delta i DeFi-protokoll, vilket skadar säkerhetsaspekten.

Dessutom skapar generaliserade robotar som replikerar transaktioner med höga gasavgifter nätverksstockningar och ökar transaktionsavgiften, vilket påverkar användaren.

Rita ut det senaste MEV Bot Hack-scenariot

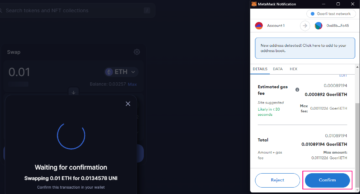

Attackplan: MEV-boten OxBAD tjänade ~150 11 $ från $XNUMX genom att köra en transaktion i förväg. Strax efter token-bytet för att göra vinster, utnyttjades MEV-botens dåliga kod i följande transaktion https://t.co/FxXSY8AyhX, dränering 1,101 XNUMX ETH.

In i detaljerna kring hack...

MEV-bot gjorde ett framgångsrikt försök att driva en handel på 1.8 miljoner USD från cUSDC till några andra stablecoins. Detta resulterade i att användaren endast fick tillgångar till ett värde av $500 i gengäld.

Men strax efter det blev MEV-boten vid namn Oxbad lurad av en exploatör att förlora den vunna vinsten.

När han tittade på hacket, utnyttjade exploatören botens callback-rutin för att godkänna godtyckliga utgifter som ledde till en förlust på 1,101 XNUMX ETH.

Hög på hacks

Andra bedrifter i raden runt samma tid i september'22 var

- En bugg som upptäcktes i Profanity-verktyget, en Ethereums fåfängaadressgenerator, resulterade i att 3.3 miljoner dollar tömdes i pengar från olika plånböcker.

- En vecka senare hackades en plånboksadress, med en förlust som uppskattades till cirka 1 miljon USD i ETH.

Att komma till Security Pract

isar att följa

Privata mempooler: I allmänhet stannar transaktioner i mempoolen där de sänds offentligt för gruvarbetarna/validerarna att välja och lägga till dem i block. I privata mempooler är transaktioner endast synliga för poolen och visas inte för andra noder, vilket minskar chanserna för MEV-kostnader.

Exempel: Taichi Network, BloXroute.

Flash bots: Flashbots är en forskningsorganisation som arbetar för att ta itu med konflikterna i MEV genom att demokratisera MEV-utvinning genom MEV-Geth. MEV-Geth tillhandahåller en auktionsmekanism för privat blockutrymme där bots och gruvarbetare kan kommunicera om transaktionsorderpreferensen.

Detta minskar den totala gaskostnaden för användare och misslyckade transaktioner som sväller blockkedjan.

Slip: Användare kan ange lägsta glidningsvärde medan de fortsätter med transaktionerna. Så att om prisskillnaden överstiger för mycket, avbryts transaktionen automatiskt. På så sätt kan användarna räddas från stora förluster.

QuillAudits i Web3 Security

Det finns fortsatta hot från kodnivån som förstör Web3-säkerheten. QuillAudits gör omfattande forskning om attackvektorerna på Web3 och felsöker fel som erbjuder skydd för projekt och användares medel.

Lär känna de diversifierade säkerhetstjänsterna som tillhandahålls av QuillAudits och skydda dig från Web3-krånglet.

6 Visningar

- Bitcoin

- blockchain

- blockchain-efterlevnad

- blockchain konferens

- coinbase

- coingenius

- Konsensus

- kryptokonferens

- crypto mining

- kryptovaluta

- decentraliserad

- Defi

- Digitala tillgångar

- ethereum

- maskininlärning

- icke fungibelt symbol

- plato

- plato ai

- Platon Data Intelligence

- Platonblockchain

- PlatonData

- platogaming

- Polygon

- bevis på spel

- Pilbåt

- Smart kontraktssäkerhet

- trending

- W3

- zephyrnet