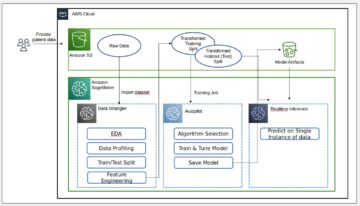

Att bygga en produktionsfärdig lösning i AWS innebär en serie avvägningar mellan resurser, tid, kundförväntningar och affärsresultat. De AWS välarkitekterade ramverk hjälper dig att förstå fördelarna och riskerna med beslut du fattar samtidigt som du bygger arbetsbelastningar på AWS. Genom att använda ramverket kommer du att lära dig aktuella operativa och arkitektoniska rekommendationer för att designa och driva pålitliga, säkra, effektiva, kostnadseffektiva och hållbara arbetsbelastningar i AWS.

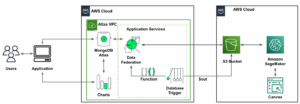

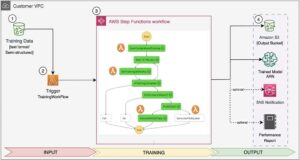

Ett intelligent dokumentbehandlingsprojekt (IDP) kombinerar vanligtvis optisk teckenigenkänning (OCR) och naturlig språkbehandling (NLP) för att läsa och förstå ett dokument och extrahera specifika enheter eller fraser. Detta IDP-välbyggt anpassat objektiv ger dig vägledning för att ta itu med de vanliga utmaningarna vi ser på fältet. Genom att svara på en rad frågor i den här anpassade linsen kommer du att identifiera de potentiella riskerna och kunna lösa dem genom att följa förbättringsplanen.

Det här inlägget fokuserar på säkerhetspelaren i IDP-lösningen. Med utgångspunkt från introduktionen av säkerhetspelaren och designprinciper undersöker vi sedan lösningens design och implementering med fyra fokusområden: åtkomstkontroll, dataskydd, nyckel- och hemlighetshantering samt arbetsbelastningskonfiguration. Genom att läsa det här inlägget kommer du att lära dig om säkerhetspelaren i det välbyggda ramverket och dess tillämpning på IDP-lösningarna.

Designprinciper

Säkerhetspelaren omfattar förmågan hos en IDP-lösning att skydda ingångsdokument, dokumentbearbetningssystem och utdatatillgångar, genom att dra fördel av AWS-tekniker för att förbättra säkerheten samtidigt som dokument bearbetas intelligent.

Alla AWS AI-tjänster (t.ex. amazontext, Amazon Comprehend, eller Amazon Comprehend Medical) som används i IDP-lösningar är helt hanterade AI-tjänster där AWS säkrar deras fysiska infrastruktur, API-slutpunkter, OS och applikationskod, och hanterar tjänstemotståndskraft och failover inom en given region. Som AWS-kund kan du därför fokusera på att använda dessa tjänster för att utföra dina IDP-uppgifter, snarare än på att säkra dessa element. Det finns ett antal designprinciper som kan hjälpa dig att stärka säkerheten för din IDP-arbetsbelastning:

- Implementera en stark identitetsgrund – Implementera principen om minsta privilegium och framtvinga åtskillnad av arbetsuppgifter med lämplig auktorisering för varje interaktion med dina AWS-resurser i IDP-applikationer. Centralisera identitetshantering och sträva efter att eliminera beroendet av långsiktiga statiska referenser.

- Upprätthåll spårbarhet – AI-tjänster som används i IDP är integrerade med AWS CloudTrail, som gör att du kan övervaka, varna om och granska åtgärder och ändringar i din IDP-miljö med låg latens. Deras integration med amazoncloudwatch låter dig integrera logg- och metrikinsamling med ditt IDP-system för att automatiskt undersöka och vidta åtgärder.

- Automatisera aktuella säkerhetsrekommendationer – Automatiserade mjukvarubaserade säkerhetsmekanismer förbättrar din förmåga att säkert skala snabbare och mer kostnadseffektivt. Skapa säkra IDP-arkitekturer, inklusive implementering av kontroller som definieras och hanteras som kod i versionskontrollerade mallar genom att använda AWS molnformation.

- Skydda data under transport och vila – Kryptering under överföring stöds som standard för alla AI-tjänster som krävs för IDP. Var uppmärksam på skydd av data i vila och data som produceras i IDP-utdata. Klassificera dina data i känslighetsnivåer och använd mekanismer, såsom kryptering, tokenisering och åtkomstkontroll där så är lämpligt.

- Ge minsta privilegier till personer – IDP minskar i hög grad behovet av direktåtkomst och manuell hantering av dokument. Att endast involvera nödvändiga personer för att utföra ärendevaliderings- eller förstärkningsuppgifter minskar risken för felaktig hantering av dokument och mänskliga fel vid hantering av känsliga uppgifter.

- Förbered dig för säkerhetsevenemang – Förbered dig för en incident genom att ha incidenthantering och utredningspolicy och processer på plats som är anpassade till dina organisatoriska krav. Kör incidentresponssimuleringar och använd verktyg med automatisering för att öka din hastighet för upptäckt, utredning och återställning.

Fokusområden

Innan du skapar en IDP-arbetsbelastning måste du införa rutiner för att uppfylla dina säkerhetskrav. Det här inlägget fokuserar på säkerhetspelaren med fyra fokusområden:

- Åtkomstkontroll – I en IDP-applikation är åtkomstkontroll nyckeln för att säkerställa informationssäkerhet. Det handlar inte bara om att säkerställa att endast auktoriserade användare har tillgång till applikationen, utan också om att säkerställa att andra tjänster bara kan komma åt miljön och interagera med varandra på ett lämpligt säkert sätt.

- Dataskydd – Eftersom kryptering av data under överföring stöds som standard för alla AI-tjänster som krävs för IDP, fokuserar dataskyddet i en IDP-applikation mer på att kryptera data i vila och att hantera känslig information som personligt identifierbar information (PII).

- Nyckel- och hemlighetshantering – Krypteringsmetoden som du använder för att säkra ditt IDP-arbetsflöde kan innehålla olika nycklar för att kryptera data och auktorisera användare över flera tjänster och relaterade system. Att tillämpa ett omfattande nyckel- och hemlighetshanteringssystem ger hållbara och säkra mekanismer för att ytterligare skydda din IDP-applikation och data.

- Arbetsbelastningskonfiguration – Konfiguration av arbetsbelastning involverar flera designprinciper, inklusive användning av övervaknings- och revisionstjänster för att upprätthålla spårbarhet av transaktioner och data i din IDP-arbetsbelastning, inrätta procedurer för incidentrespons och separera olika IDP-arbetsbelastningar från varandra.

Åtkomstkontroll

I fokusområdet för åtkomstkontroll, överväg följande aktuella rekommendationer:

- Använd VPC-slutpunkter för att upprätta privat anslutning med IDP-relaterade tjänster – Du kan använda Amazon Textract, Amazon Comprehend och Amazon enkel lagringstjänst (Amazon S3) API:er genom ett världsomspännbart nätverk eller håll din nätverkstrafik inom AWS-nätverket genom att använda VPC-slutpunkter. För att följa nuvarande säkerhetsrekommendationer bör du behålla din IDP-trafik inom dina VPC:er och upprätta en privat anslutning mellan din VPC och Amazon Textract eller Amazon Comprehend genom att skapa VPC-slutpunkter för gränssnittet. Du kan också komma åt Amazon S3 från din VPC med gateway VPC-slutpunkter.

- Skapa en centraliserad identitetsleverantör – För autentisering av användare och system till din IDP-applikation gör att en centraliserad identitetsleverantör det enklare att hantera åtkomst över flera IDP-applikationer och tjänster. Detta minskar behovet av flera uppsättningar av referenser och ger en möjlighet att integrera med befintliga personalprocesser (HR).

- Använd IAM-roller för att kontrollera åtkomst och genomdriva åtkomst med minst privilegier – För att hantera användaråtkomst till IDP-tjänster bör du skapa IAM-roller för användaråtkomst till tjänster i IDP-applikationen och bifoga lämpliga policyer och taggar för att uppnå minsta privilegieåtkomst. Roller bör sedan tilldelas lämpliga grupper som hanteras i din identitetsleverantör. Du kan också använda IAM-roller för att tilldela behörigheter för tjänstanvändning och därigenom använda tillfälliga AWS Security Token Service (STS) autentiseringsuppgifter för att anropa tjänstens API:er. För omständigheter där AWS-tjänster måste anropas för IDP-ändamål från system som inte körs på AWS, använd AWS IAM-roller var som helst för att få tillfälliga säkerhetsuppgifter i IAM för arbetsbelastningar som körs utanför AWS.

- Skydda Amazon Textract och Amazon Comprehend på ditt konto från identitetsstöld över flera tjänster – En IDP-applikation använder vanligtvis flera AWS-tjänster, så att en tjänst kan anropa en annan tjänst. Därför måste du förhindra cross-service "förvirrad ställföreträdare" scenarier. Vi rekommenderar att du använder

aws:SourceArnochaws:SourceAccountglobala tillståndskontextnycklar i resurspolicyer för att begränsa de behörigheter som Amazon Textract eller Amazon Comprehend ger en annan tjänst till resursen.

Dataskydd

Följande är några aktuella rekommendationer att överväga för dataskydd:

- Följ aktuella rekommendationer för att säkra känslig data i databutiker – IDP involverar vanligtvis flera datalager. Känsliga data i dessa datalager måste säkras. Aktuella säkerhetsrekommendationer inom detta område innefattar att definiera IAM-kontroller, flera sätt att implementera detektivkontroller på databaser, stärka infrastruktursäkerheten kring dina data via nätverksflödeskontroll och dataskydd genom kryptering och tokenisering.

- Kryptera data i vila i Amazon Textract – Amazon Textract använder Transport Layer Security (TLS) och VPC-slutpunkter för att kryptera data under överföring. Metoden för att kryptera data i vila för användning av Amazon Textract är kryptering på serversidan. Du kan välja mellan följande alternativ:

- Kryptering på serversidan med Amazon S3 (SSE-S3) – När du använder Amazon S3-hanterade nycklar krypteras varje objekt med en unik nyckel. Som ett extra skydd krypterar denna metod själva nyckeln med en primärnyckel som den regelbundet roterar.

- Kryptering på serversidan med AWS KMS (SSE-KMS) – Det finns separata behörigheter för användning av en AWS nyckelhanteringstjänst (AWS KMS)-nyckel som ger skydd mot obehörig åtkomst av dina objekt i Amazon S3. SSE-KMS förser dig också med ett granskningsspår i CloudTrail som visar när din KMS-nyckel användes och av vem. Dessutom kan du skapa och hantera KMS-nycklar som är unika för dig, din tjänst och din region.

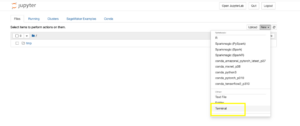

- Kryptera utdata från Amazon Textract asynkron API i en anpassad S3-hink – När du startar ett asynkront Amazon Textract-jobb genom att ringa

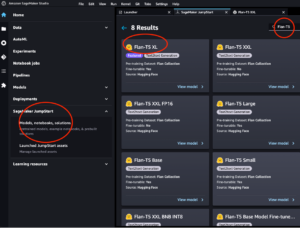

StartDocumentTextDetectionorStartDocumentAnalysis, anropas en valfri parameter i API-åtgärdenOutputConfig. Denna parameter låter dig specificera S3-hinken för lagring av utdata. Ytterligare en valfri ingångsparameterKMSKeyIdlåter dig ange vilken KMS kundhanterade nyckel (CMK) som ska användas för att kryptera utdata. - Använd AWS KMS-kryptering i Amazon Comprehend – Amazon Comprehend arbetar med AWS KMS för att tillhandahålla förbättrad kryptering av dina data. Integration med AWS KMS gör att du kan kryptera data i lagringsvolymen för

Start*ochCreate*jobb, och det krypterar utdataresultaten förStart*jobb med din egen KMS-nyckel.- För användning via AWS Management Console, Amazon Comprehend krypterar anpassade modeller med sin egen KMS-nyckel.

- För användning via AWS-kommandoradsgränssnitt (AWS CLI), Amazon Comprehend kan kryptera anpassade modeller med antingen sin egen KMS-nyckel eller en medföljande CMK, och vi rekommenderar det senare.

- Skydda PII i IDP-utgång – För dokument inklusive PII måste alla PII i IDP-utdata också skyddas. Du kan antingen säkra utdata-PII i ditt datalager eller redigera PII i din IDP-utdata.

- Om du behöver lagra PII i din IDP nedströms, titta på att definiera IAM-kontroller, implementera skyddande och detektivkontroller på databaser, stärka infrastruktursäkerheten kring dina data via nätverksflödeskontroll och implementera dataskydd genom kryptering och tokenisering.

- Om du inte behöver lagra PII i din IDP nedströms, överväg att redigera PII i din IDP-utgång. Du kan designa en PII-redigeringssteg med Amazon Comprehend i ditt IDP-arbetsflöde.

Nyckel- och hemlighetshantering

Tänk på följande aktuella rekommendationer för hantering av nycklar och hemligheter:

- Använd AWS KMS för att implementera säker nyckelhantering för kryptografiska nycklar – Du måste definiera en krypteringsmetod som inkluderar lagring, rotation och åtkomstkontroll av nycklar, vilket hjälper till att skydda ditt innehåll. AWS KMS hjälper dig att hantera krypteringsnycklar och integreras med många AWS-tjänster. Det ger hållbar, säker och redundant lagring för dina KMS-nycklar.

- Använd AWS Secrets Manager för att implementera hemlighetshantering – Ett IDP-arbetsflöde kan ha hemligheter som databasuppgifter i flera tjänster eller stadier. Du behöver ett verktyg för att lagra, hantera, hämta och eventuellt rotera dessa hemligheter. AWS Secrets Manager hjälper dig att hantera, hämta och rotera databasuppgifter, programuppgifter och andra hemligheter under deras livscykel. Att lagra autentiseringsuppgifterna i Secrets Manager hjälper till att minska risken för eventuell autentiseringsexfiltrering av alla som kan inspektera din applikationskod.

Arbetsbelastningskonfiguration

För att konfigurera arbetsbelastning, följ dessa aktuella rekommendationer:

- Separera flera IDP-arbetsbelastningar med olika AWS-konton – Vi rekommenderar att etablera gemensamma skyddsräcken och isolering mellan miljöer (som produktion, utveckling och test) och arbetsbelastningar genom en strategi för flera konton. AWS tillhandahåller verktyg för att hantera dina arbetsbelastningar i stor skala genom en strategi för flera konton att fastställa denna isoleringsgräns. När du har flera AWS-konton under central hantering, bör dina konton organiseras i en hierarki som definieras av grupperingar av organisationsenheter (OUs). Säkerhetskontroller kan sedan organiseras och tillämpas på organisationsenheterna och medlemskontona, vilket skapar konsekventa förebyggande kontroller på medlemskonton i organisationen.

- Logga Amazon Textract och Amazon Comprehend API-anrop med CloudTrail – Amazon Textract och Amazon Comprehend är integrerade med CloudTrail. Samtalen som registreras inkluderar samtal från tjänstekonsolen och samtal från din egen kod till tjänsternas API-slutpunkter.

- Upprätta rutiner för hantering av incidenter – Även med omfattande, förebyggande och detektiva kontroller bör din organisation fortfarande ha processer på plats för att svara på och mildra den potentiella effekten av säkerhetsincidenter. Genom att installera verktygen och kontrollerna före en säkerhetsincident, och sedan rutinmässigt öva incidentrespons genom simuleringar, hjälper du dig att verifiera att din miljö kan stödja snabb utredning och återställning.

Slutsats

I det här inlägget delade vi designprinciper och aktuella rekommendationer för säkerhetspelaren för att bygga väldesignade IDP-lösningar.

För nästa steg kan du läsa mer om AWS välarkitekterade ramverk och hänvisa till vår Vägledning för intelligent dokumentbehandling på AWS att designa och bygga din IDP-applikation. Kontakta även ditt kontoteam för en välstrukturerad granskning av din IDP-arbetsbelastning. Om du behöver ytterligare expertvägledning, kontakta ditt AWS-kontoteam för att anlita en IDP Specialist Solutions Architect.

AWS är engagerad i IDP Well-Architected Lens som ett levande verktyg. När IDP-lösningarna och relaterade AWS AI-tjänster utvecklas kommer vi att uppdatera IDP Well-Architected Lens i enlighet med detta.

Om författarna

Sherry Ding är en senior arkitekt för artificiell intelligens (AI) och maskininlärning (ML) specialistlösningar på Amazon Web Services (AWS). Hon har lång erfarenhet av maskininlärning med en doktorsexamen i datavetenskap. Hon arbetar främst med kunder i den offentliga sektorn med olika AI/ML-relaterade affärsutmaningar, och hjälper dem att påskynda sin maskininlärningsresa i AWS-molnet. När hon inte hjälper kunder tycker hon om utomhusaktiviteter.

Sherry Ding är en senior arkitekt för artificiell intelligens (AI) och maskininlärning (ML) specialistlösningar på Amazon Web Services (AWS). Hon har lång erfarenhet av maskininlärning med en doktorsexamen i datavetenskap. Hon arbetar främst med kunder i den offentliga sektorn med olika AI/ML-relaterade affärsutmaningar, och hjälper dem att påskynda sin maskininlärningsresa i AWS-molnet. När hon inte hjälper kunder tycker hon om utomhusaktiviteter.

Brijesh Pati är en Enterprise Solutions Architect på AWS. Hans primära fokus är att hjälpa företagskunder att använda molnteknik för sina arbetsbelastningar. Han har en bakgrund inom applikationsutveckling och företagsarkitektur och har arbetat med kunder från olika branscher som sport, finans, energi och professionella tjänster. Hans intressen inkluderar serverlösa arkitekturer och AI/ML.

Brijesh Pati är en Enterprise Solutions Architect på AWS. Hans primära fokus är att hjälpa företagskunder att använda molnteknik för sina arbetsbelastningar. Han har en bakgrund inom applikationsutveckling och företagsarkitektur och har arbetat med kunder från olika branscher som sport, finans, energi och professionella tjänster. Hans intressen inkluderar serverlösa arkitekturer och AI/ML.

Rui Cardoso är en partnerlösningsarkitekt på Amazon Web Services (AWS). Han fokuserar på AI/ML och IoT. Han arbetar med AWS Partners och stöttar dem i att utveckla lösningar i AWS. När han inte jobbar tycker han om att cykla, vandra och lära sig nya saker.

Rui Cardoso är en partnerlösningsarkitekt på Amazon Web Services (AWS). Han fokuserar på AI/ML och IoT. Han arbetar med AWS Partners och stöttar dem i att utveckla lösningar i AWS. När han inte jobbar tycker han om att cykla, vandra och lära sig nya saker.

Mia Chang är en ML Specialist Solutions Architect för Amazon Web Services. Hon arbetar med kunder i EMEA och delar bästa praxis för att köra AI/ML-arbetsbelastningar i molnet med sin bakgrund inom tillämpad matematik, datavetenskap och AI/ML. Hon fokuserar på NLP-specifika arbetsbelastningar och delar med sig av sin erfarenhet som konferenstalare och bokförfattare. På fritiden tycker hon om att vandra, brädspel och brygga kaffe.

Mia Chang är en ML Specialist Solutions Architect för Amazon Web Services. Hon arbetar med kunder i EMEA och delar bästa praxis för att köra AI/ML-arbetsbelastningar i molnet med sin bakgrund inom tillämpad matematik, datavetenskap och AI/ML. Hon fokuserar på NLP-specifika arbetsbelastningar och delar med sig av sin erfarenhet som konferenstalare och bokförfattare. På fritiden tycker hon om att vandra, brädspel och brygga kaffe.

Suyin Wang är en AI/ML Specialist Solutions Architect på AWS. Hon har en tvärvetenskaplig utbildningsbakgrund inom maskininlärning, finansiell informationstjänst och ekonomi, tillsammans med många års erfarenhet av att bygga datavetenskap och maskininlärningsapplikationer som löste verkliga affärsproblem. Hon tycker om att hjälpa kunder att identifiera rätt affärsfrågor och bygga rätt AI/ML-lösningar. På fritiden älskar hon att sjunga och laga mat.

Suyin Wang är en AI/ML Specialist Solutions Architect på AWS. Hon har en tvärvetenskaplig utbildningsbakgrund inom maskininlärning, finansiell informationstjänst och ekonomi, tillsammans med många års erfarenhet av att bygga datavetenskap och maskininlärningsapplikationer som löste verkliga affärsproblem. Hon tycker om att hjälpa kunder att identifiera rätt affärsfrågor och bygga rätt AI/ML-lösningar. På fritiden älskar hon att sjunga och laga mat.

Tim Condello är en senior arkitekt för artificiell intelligens (AI) och maskininlärning (ML) specialistlösningar på Amazon Web Services (AWS). Hans fokus är naturlig språkbehandling och datorseende. Tim tycker om att ta kundidéer och omvandla dem till skalbara lösningar.

Tim Condello är en senior arkitekt för artificiell intelligens (AI) och maskininlärning (ML) specialistlösningar på Amazon Web Services (AWS). Hans fokus är naturlig språkbehandling och datorseende. Tim tycker om att ta kundidéer och omvandla dem till skalbara lösningar.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- : har

- :är

- :inte

- :var

- $UPP

- 100

- 120

- 150

- 7

- a

- förmåga

- Able

- Om Oss

- accelerera

- tillgång

- åstadkomma

- i enlighet med detta

- Konto

- konton

- Uppnå

- tvärs

- Handling

- åtgärder

- aktiviteter

- Annat

- Dessutom

- anta

- Fördel

- mot

- framåt

- AI

- AI-tjänster

- AI / ML

- Syftet

- Varna

- rikta

- Alla

- tillåter

- längs

- också

- amason

- Amazon Comprehend

- amazontext

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- och

- Annan

- vilken som helst

- någon

- api

- API: er

- Ansökan

- Application Development

- tillämpningar

- tillämpas

- Tillämpa

- tillvägagångssätt

- lämpligt

- arkitektoniska

- arkitektur

- ÄR

- OMRÅDE

- områden

- konstgjord

- artificiell intelligens

- Konstgjord intelligens (AI)

- AS

- Tillgångar

- delad

- At

- bifoga

- uppmärksamhet

- revision

- revision

- Författaren

- tillstånd

- godkänna

- tillstånd

- Automatiserad

- automatiskt

- Automation

- AWS

- AWS kund

- bakgrund

- BE

- därför att

- Fördelarna

- BÄST

- bästa praxis

- mellan

- ombord

- Brädspel

- boken

- gräns

- SLUTRESULTAT

- Byggnad

- företag

- men

- by

- Ring

- kallas

- anropande

- Samtal

- KAN

- fångas

- Vid

- centrala

- centraliserad

- utmaningar

- Förändringar

- karaktär

- karaktärigenkänning

- Välja

- omständigheter

- klassificera

- cloud

- koda

- Kaffe

- samling

- kombinerar

- engagerad

- Gemensam

- förstå

- omfattande

- dator

- Datavetenskap

- Datorsyn

- tillstånd

- Konferens

- konfiguration

- anslutning

- Tänk

- konsekvent

- Konsol

- kontakta

- innehåll

- sammanhang

- kontroll

- kontroller

- kostnadseffektiv

- skapa

- Skapa

- CREDENTIAL

- referenser

- kryptografisk

- Aktuella

- beställnings

- kund

- Kunder

- datum

- dataskydd

- datavetenskap

- Databas

- databaser

- som handlar om

- beslut

- Standard

- definiera

- definierade

- definierande

- Examen

- Designa

- konstruktionsprinciper

- design

- Detektering

- utveckla

- Utveckling

- olika

- rikta

- Direkt tillgång

- do

- dokumentera

- dokument

- inte

- varje

- lättare

- Ekonomi

- Utbildning

- effektiv

- antingen

- element

- eliminera

- EMEA

- utnyttjande

- sysselsätter

- möjliggör

- omfattar

- krypterad

- kryptering

- energi

- förstärka

- engagera

- förbättrad

- säkerställa

- säkerställa

- Företag

- enheter

- Miljö

- miljöer

- fel

- etablera

- upprättandet

- Även

- utvecklas

- undersöka

- exempel

- exfiltrering

- befintliga

- förväntan

- erfarenhet

- expert

- omfattande

- Omfattande erfarenhet

- extrahera

- fält

- finansiering

- finansiella

- finansiell information

- flöda

- Fokus

- fokuserar

- fokusering

- följer

- efter

- För

- fyra

- Ramverk

- Fri

- från

- fullständigt

- ytterligare

- Games

- nätbryggan

- ges

- ger

- Välgörenhet

- Gruppens

- vägleda

- Handtag

- Har

- har

- he

- hjälpa

- hjälpa

- hjälper

- här

- hierarkin

- hans

- hr

- html

- http

- HTTPS

- humant

- Human Resources

- idéer

- identifiera

- Identitet

- identitetshantering

- if

- Inverkan

- genomföra

- genomförande

- genomföra

- förbättra

- förbättring

- in

- incident

- incidentrespons

- innefattar

- innefattar

- Inklusive

- Öka

- industrier

- informationen

- informationssäkerhet

- Infrastruktur

- ingång

- integrera

- integrerade

- integrerar

- integrering

- Intelligens

- Intelligent

- Intelligent dokumentbehandling

- interagera

- interaktion

- intressen

- Gränssnitt

- in

- Beskrivning

- undersöka

- Undersökningen

- engagera

- involverar

- iot

- isolering

- IT

- DESS

- sig

- Jobb

- Lediga jobb

- resa

- jpg

- Ha kvar

- Nyckel

- nycklar

- språk

- till stor del

- Latens

- lager

- LÄRA SIG

- inlärning

- t minst

- nivåer

- livscyklar

- BEGRÄNSA

- linje

- levande

- log

- lång sikt

- se

- älskar

- Låg

- Maskinen

- maskininlärning

- huvudsakligen

- bibehålla

- göra

- GÖR

- hantera

- förvaltade

- ledning

- chef

- hantera

- sätt

- manuell

- många

- matematik

- Maj..

- mekanismer

- Möt

- medlem

- metod

- metriska

- felhantering

- Mildra

- ML

- modeller

- Övervaka

- övervakning

- mer

- multipel

- Natural

- Naturlig språkbehandling

- nödvändigt för

- Behöver

- behov

- nät

- nätverkstrafik

- Nya

- Nästa

- nlp

- antal

- objektet

- objekt

- få

- OCR

- of

- on

- ONE

- endast

- drift

- operativa

- Möjlighet

- optisk teckenigenkänning

- Tillbehör

- or

- organisation

- organisatoriska

- Organiserad

- OS

- Övriga

- vår

- ut

- Resultat

- produktion

- utgångar

- utanför

- egen

- parameter

- del

- partnern

- partner

- Betala

- Personer

- behörigheter

- Personligen

- phd

- fraser

- fysisk

- Pelare

- Plats

- Planen

- plato

- Platon Data Intelligence

- PlatonData

- snälla du

- Strategier

- policy

- möjlig

- Inlägg

- potentiell

- potentiellt

- praxis

- Förbered

- förhindra

- primär

- Principen

- Principerna

- privat

- privilegium

- problem

- förfaranden

- processer

- bearbetning

- producerad

- Produktion

- professionell

- projektet

- skydda

- skyddad

- skydd

- Skyddande

- ge

- förutsatt

- leverantör

- ger

- allmän

- syfte

- sätta

- sätta

- frågor

- snabbt

- snarare

- nå

- Läsa

- Läsning

- verkliga världen

- erkännande

- rekommenderar

- rekommendationer

- återvinning

- minskar

- hänvisa

- region

- regelbundet

- relaterad

- pålitlig

- tillit

- kräver

- Obligatorisk

- Krav

- motståndskraft

- Lös

- resurs

- Resurser

- Svara

- respons

- REST

- Resultat

- översyn

- höger

- Risk

- risker

- roller

- rutinmässigt

- Körning

- rinnande

- skalbar

- Skala

- scenarier

- Vetenskap

- Secret

- hemligheter

- sektor

- säkra

- Säkrad

- säkert

- säkrar

- säkring

- säkerhet

- säkerhetstoken

- se

- senior

- känslig

- Känslighet

- separat

- separerande

- Serier

- Server

- service

- Tjänster

- uppsättningar

- inställning

- delas

- aktier

- hon

- skall

- Visar

- Enkelt

- lösning

- Lösningar

- några

- Högtalare

- specialist

- specifik

- fart

- Sporter

- stadier

- starta

- Starta

- statisk

- Steg

- Steg

- Fortfarande

- förvaring

- lagra

- lagrar

- misslyckande

- Strategi

- Stärka

- förstärkning

- stark

- sådana

- stödja

- Som stöds

- kring

- hållbart

- system

- System

- tackla

- Ta

- tar

- uppgifter

- grupp

- Tekniken

- mallar

- temporär

- testa

- än

- den där

- Smakämnen

- deras

- Dem

- sedan

- Där.

- vari

- därför

- Dessa

- saker

- detta

- Genom

- hela

- tim

- tid

- tid

- till

- token

- tokenization

- verktyg

- verktyg

- Spårbarhet

- trafik

- trail

- Transaktioner

- transitering

- transport

- Vrida

- obehörig

- under

- förstå

- unika

- enheter

- Uppdatering

- Användning

- användning

- Begagnade

- Användare

- användare

- användningar

- med hjälp av

- vanligen

- godkännande

- olika

- verifiera

- via

- syn

- volym

- var

- sätt

- we

- webb

- webbservice

- när

- som

- medan

- VEM

- kommer

- med

- inom

- arbetade

- arbetsflöde

- arbetssätt

- fungerar

- år

- Om er

- Din

- zephyrnet