ESET Research avslöjar en kampanj av APT-gruppen känd som Evasive Panda riktad mot en internationell icke-statlig organisation i Kina med skadlig programvara som levereras genom uppdateringar av populär kinesisk programvara

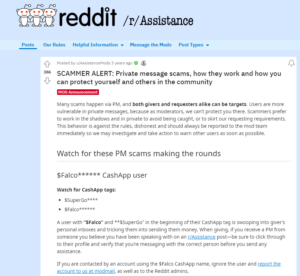

ESET-forskare har upptäckt en kampanj som vi tillskriver APT-gruppen känd som Evasive Panda, där uppdateringskanaler för legitima applikationer kapades på ett mystiskt sätt för att leverera installationsprogrammet för MgBot malware, Evasive Pandas flaggskepps bakdörr.

- Användare på det kinesiska fastlandet riktades mot skadlig programvara som levererades genom uppdateringar för programvara utvecklad av kinesiska företag.

- Vi analyserar de konkurrerande hypoteserna om hur skadlig programvara kunde ha levererats till riktade användare.

- Med stort förtroende tillskriver vi denna aktivitet till Evasive Panda APT-gruppen.

- Vi ger en översikt över Evasive Pandas signatur bakdörr MgBot och dess verktygslåda med plugin-moduler.

Undvikande Panda-profil

Undvikande Panda (också känd som BRONS HÖGLAND och Dolkfluga) är en kinesisktalande APT-grupp, aktiv sedan åtminstone 2012. ESET Research har observerat gruppen som bedriver cyberspionage mot individer i Kina, Hongkong, Macao och Nigeria. Statliga enheter var inriktade på Kina, Macao och sydost- och östasiatiska länder, särskilt Myanmar, Filippinerna, Taiwan och Vietnam, medan andra organisationer i Kina och Hongkong också var måltavlor. Enligt offentliga rapporter har gruppen också riktat in sig på okända enheter i Hongkong, Indien och Malaysia.

Gruppen implementerar sitt eget anpassade ramverk för skadlig programvara med en modulär arkitektur som gör att dess bakdörr, känd som MgBot, kan ta emot moduler för att spionera på sina offer och förbättra dess kapacitet.

Kampanjöversikt

I januari 2022 upptäckte vi att ett legitimt kinesiskt program under uppdateringar hade fått ett installationsprogram för Evasive Panda MgBot-bakdörren. Under vår undersökning upptäckte vi att den skadliga aktiviteten gick tillbaka till 2020.

Kinesiska användare var i fokus för denna skadliga aktivitet, som ESET-telemetri visar från och med 2020 och fortsätter under hela 2021. De riktade användarna fanns i provinserna Gansu, Guangdong och Jiangsu, som visas i figur 1.

Majoriteten av de kinesiska offren är medlemmar i en internationell NGO som verkar i två av de tidigare nämnda provinserna.

Ytterligare ett offer upptäcktes också befinna sig i landet Nigeria.

Erkännande

Evasive Panda använder en anpassad bakdörr känd som MgBot, vilket var offentligt dokumenterad 2014 och har sett liten utveckling sedan dess; så vitt vi vet har bakdörren inte använts av någon annan grupp. I detta kluster av skadlig aktivitet observerades bara MgBot-skadlig programvara utplacerad på utsatta maskiner, tillsammans med dess verktygslåda med plugins. Därför tillskriver vi med hög tillförsikt denna aktivitet till Evasive Panda.

Teknisk analys

Under vår undersökning upptäckte vi att när de utförde automatiserade uppdateringar, laddade en legitim programvarukomponent ned MgBot-bakdörrsinstallatörer från legitima webbadresser och IP-adresser.

I tabell 1 tillhandahåller vi URL:en varifrån nedladdningen kom, enligt ESET-telemetridata, inklusive servrarnas IP-adresser, som löstes vid tidpunkten av användarens system; därför anser vi att dessa IP-adresser är legitima. Enligt passiva DNS-poster matchar alla dessa IP-adresser de observerade domänerna, därför anser vi att dessa IP-adresser är legitima.

Tabell 1. Skadliga nedladdningsplatser enligt ESET-telemetri

| URL | Först sett | Domän IP | ASN | Loader |

|---|---|---|---|---|

| http://update.browser.qq[.]com/qmbs/QQ/QQUrlMgr_QQ88_4296.exe | 2020-11-02 | 123.151.72[.]74 | AS58542 | QQUrlMgr.exe QQ.exe QQLive.exe QQCall .exe |

| 183.232.96[.]107 | AS56040 | |||

| 61.129.7[.]35 | AS4811 |

Hypoteser om kompromiss

När vi analyserade sannolikheten för flera metoder som kunde förklara hur angriparna lyckades leverera skadlig programvara genom legitima uppdateringar, stod vi kvar med två scenarier: kompromiss i leveranskedjan och attacker från motståndare i mitten. För båda scenarierna kommer vi också att ta hänsyn till föregångare till liknande attacker från andra kinesisktalande APT-grupper.

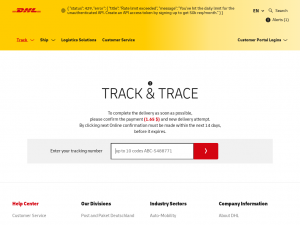

Tencent QQ är en populär kinesisk chatt- och sociala medietjänst. I nästa avsnitt kommer vi att använda Tencent QQ Windows klientprogramvaruuppdatering, QQUrlMgr.exe (anges i tabell 1), för våra exempel, med tanke på att vi har det högsta antalet upptäckter från nedladdningar av den här specifika komponenten.

Kompromissscenario för leveranskedjan

Med tanke på attackernas målinriktade karaktär spekulerar vi i att angripare skulle ha behövt äventyra QQ-uppdateringsservrarna för att introducera en mekanism för att identifiera de riktade användarna för att leverera dem skadlig programvara, filtrera bort icke-inriktade användare och leverera dem legitima uppdateringar – vi registrerade fall där legitima uppdateringar laddades ner via samma missbrukade protokoll.

Även om det inte är ett avvikande Panda-fall, finns ett utmärkt exempel på denna typ av kompromiss i vårt betänkande Operation NightScout: Supplychain-attack riktar sig mot onlinespel i Asien, där angripare äventyrade uppdateringsservrarna hos ett mjukvaruutvecklare företag baserat i Hong Kong. Enligt vår telemetri hade mer än 100,000 XNUMX användare BigNox-mjukvaran installerad, men endast fem hade skadlig programvara levererad genom en uppdatering. Vi misstänker att angriparna äventyrade BigNox API på uppdateringsservern för att svara på uppdateringskomponenten på maskiner för riktade användare med en URL till en server där angriparna var värd för deras skadliga program; icke-inriktade användare skickades den legitima uppdaterings-URL.

Baserat på det föregående, illustrerar vi i figur 2 hur kompromissscenariot för leveranskedjan kunde ha utvecklats enligt observationer i vår telemetri. Ändå måste vi varna läsaren att detta är rent spekulation och baserat på vår statiska analys, med mycket begränsad information, av QQUrlMgr.exe (SHA-1: DE4CD63FD7B1576E65E79D1D10839D676ED20C2B).

Det är också värt att notera att vi under vår forskning aldrig kunde hämta ett urval av XML-"uppdateringsdata" – varken ett legitimt eller ett skadligt XML-prov – från servern som kontaktades av QQUrlMgr.exe. URL:en för "uppdateringskontroll" är hårdkodad, i obfuskerad form, i den körbara filen, som visas i figur 3.

Deobfuskerad, den fullständiga uppdateringskontrolladressen är:

http://c.gj.qq[.]com/fcgi-bin/busxml?busid=20&supplyid=30088&guid=CQEjCF9zN8Zdyzj5S6F1MC1RGUtw82B7yL+hpt9/gixzExnawV3y20xaEdtektfo&dm=0

Servern svarar med XML-formaterad data kodad med base64 och krypterad med en implementering av TEA-algoritmen med en 128-bitars nyckel. Denna data innehåller instruktioner för att ladda ner och köra en fil, tillsammans med annan information. Eftersom dekrypteringsnyckeln också är hårdkodad, som visas i figur 4, kan den vara känd för angriparna.

QQUrlMgr.exe laddar sedan ned den angivna filen, okrypterad, via HTTP och hashaar dess innehåll med MD5-algoritmen. Resultatet kontrolleras mot en hash som finns i uppdateringskontrollsvarets XML-data, som ses i figur 5. Om hasharna matchar, QQUrlMgr.exe kör den nedladdade filen. Detta förstärker vår hypotes att angriparna skulle behöva kontrollera XML-serversidans mekanism i uppdateringsservern för att kunna tillhandahålla korrekt MD5-hash för skadlig programvara.

Vi tror att detta scenario skulle förklara våra observationer; men många frågor lämnas obesvarade. Vi nådde ut till Tencent's Säkerhetssvarscenter för att bekräfta legitimiteten för den fullständiga webbadressen varifrån skadlig programvara laddades ned; update.browser.qq[.]com är – i skrivande stund – otillgänglig, men Tencent kunde inte bekräfta om hela webbadressen var legitim.

Scenario med motståndare i mitten

Den 2022-06-02 publicerade Kaspersky en forskning rapportera om kapaciteten hos den kinesisktalande LuoYu APT-gruppen och deras WinDealer malware. I likhet med vad vi observerade på detta kluster av Evasive Panda-offer, fann deras forskare att offer för LuoYu sedan 2020 hade fått WinDealer malware genom uppdateringar via den legitima applikationen qgametool.exe från PPTV programvara, även utvecklad av ett kinesiskt företag.

WinDealer har en förbryllande förmåga: istället för att ha en lista över etablerade C&C-servrar att kontakta i händelse av en lyckad kompromiss, genererar den slumpmässiga IP-adresser i 13.62.0.0/15 och 111.120.0.0/14 sträcker sig från China Telecom AS4134. Även om det var en liten slump, märkte vi att IP-adresserna för de kinesiska användarna som riktade sig till vid tidpunkten för mottagandet av MgBot-skadlig programvara fanns i IP-adresserna AS4134 och AS4135.

Möjliga förklaringar till vad som möjliggör dessa funktioner för dess C&C-infrastruktur är att LuoYu antingen kontrollerar en stor mängd enheter som är associerade med IP-adresserna på dessa intervall, eller att de kan göra motståndare-i-mitten (AitM) eller avlyssning av angripare på sidan på infrastrukturen för just det AS.

AitM-stilar av avlyssning skulle vara möjliga om angriparna – antingen LuoYu eller Evasive Panda – kunde äventyra sårbara enheter som routrar eller gateways. Som ett antecedent, 2019 ESET-forskare upptäckte att den kinesiska APT-gruppen känd som BlackTech utförde AitM-attacker genom komprometterade ASUS-routrar och levererade Plead skadlig programvara genom ASUS WebStorage-programuppdateringar.

Med tillgång till ISP:s stamnätsinfrastruktur – på lagliga eller olagliga sätt – skulle Evasive Panda kunna avlyssna och svara på uppdateringsbegäranden som utförs via HTTP, eller till och med modifiera paket i farten. I april 2023, forskare från Symantec rapporterade om Evasive Panda riktar sig mot en telekommunikationsorganisation i Afrika.

Sammanfatta

I slutändan, utan ytterligare bevis, kan vi inte bevisa eller förkasta den ena hypotesen till förmån för den andra, med tanke på att sådana förmågor finns till hands för kinesiska APT-grupper.

Verktygset

MgBot

MgBot är den primära Windows-bakdörren som används av Evasive Panda, som enligt våra upptäckter har funnits sedan åtminstone 2012 och, som nämnts i det här blogginlägget, var offentligt dokumenterad på VirusBulletin 2014. Den utvecklades i C++ med en objektorienterad design och har förmågan att kommunicera via TCP och UDP, och utöka sin funktionalitet via plugin-moduler.

MgBots installationsprogram och bakdörr, och deras funktionalitet, har inte förändrats nämnvärt sedan det först dokumenterades. Dess utförandekedja är densamma som beskrivs i denna rapport av Malwarebytes från 2020.

MgBot-plugins

MgBots modulära arkitektur tillåter den att utöka sin funktionalitet genom att ta emot och distribuera moduler på den komprometterade maskinen. Tabell 2 listar de kända plugins och deras funktionalitet. Det är viktigt att notera att plugins inte har unika interna identifikationsnummer; därför identifierar vi dem här med deras DLL-namn på disken, som vi aldrig har sett förändras.

Tabell 2. Lista över plugin-DLL-filer

| Plugin-DLL-namn | Översikt |

|---|---|

| Kstrcs.dll | Keylogger. Den loggar bara tangenttryckningar aktivt när förgrundsfönstret tillhör en process som heter QQ.exe och fönstrets titel matchar QQEdit. Det är troligt att målet är Tencent QQ-chattapplikationen. |

| sebasek.dll | Filtjuver. Har en konfigurationsfil som möjliggör insamling av filer från olika källor: hårddiskar, USB-minnen och CD-ROM-skivor; samt kriterier baserade på filegenskaperna: filnamn måste innehålla ett nyckelord från en fördefinierad lista, filstorlek måste vara mellan en definierad minimi- och maximistorlek. |

| Cbmrpa.dll | Fångar text som kopierats till urklipp och loggar information från USBSTOR-registernyckeln. |

| pRsm.dll | Fångar in- och utljudströmmar. |

| mailLFPassword.dll | Credential stjälare. Stjäl autentiseringsuppgifter från Outlook och Foxmail e-postklientprogram. |

| agentpwd.dll | Credential stjälare. Stjäl referenser från bland annat Chrome, Opera, Firefox, Foxmail, QQBrowser, FileZilla och WinSCP. |

| qmsdp.dll | En komplex plugin designad för att stjäla innehållet från Tencent QQ-databasen som lagrar användarens meddelandehistorik. Detta uppnås genom att lappa programvarukomponenten i minnet KernelUtils.dll och släppa en falsk userenv.dll dll. |

| wcdbcrk.dll | Informationsstjuver för Tencent WeChat. |

| Gmck.dll | Cookies stealer för Firefox, Chrome och Edge. |

Majoriteten av plugins är designade för att stjäla information från mycket populära kinesiska applikationer som QQ, WeChat, QQBrowser och Foxmail - alla applikationer utvecklade av Tencent.

Slutsats

Vi upptäckte en kampanj som vi tillskriver Evasive Panda APT-gruppen, som riktar sig till användare på det kinesiska fastlandet och levererar deras MgBot-bakdörr genom uppdateringsprotokoll för applikationer från välkända kinesiska företag. Vi analyserade också plugins för MgBot-bakdörren och fann att majoriteten av dem är utformade för att spionera på användare av kinesisk programvara genom att stjäla referenser och information.

IOCS

Filer

| SHA-1 | Filnamn | Detektering | Beskrivning |

|---|---|---|---|

| 10FB52E4A3D5D6BDA0D22BB7C962BDE95B8DA3DD | wcdbcrk.dll | Win32/Agent.VFT | MgBot information stealer plugin. |

| E5214AB93B3A1FC3993EF2B4AD04DFCC5400D5E2 | sebasek.dll | Win32/Agent.VFT | MgBot file stealer plugin. |

| D60EE17418CC4202BB57909BEC69A76BD318EEB4 | kstrcs.dll | Win32/Agent.VFT | MgBot keylogger plugin. |

| 2AC41FFCDE6C8409153DF22872D46CD259766903 | gmck.dll | Win32/Agent.VFT | MgBot cookie stealer plugin. |

| 0781A2B6EB656D110A3A8F60E8BCE9D407E4C4FF | qmsdp.dll | Win32/Agent.VFT | MgBot information stealer plugin. |

| 9D1ECBBE8637FED0D89FCA1AF35EA821277AD2E8 | pRsm.dll | Win32/Agent.VFT | MgBot audio capture plugin. |

| 22532A8C8594CD8A3294E68CEB56ACCF37A613B3 | cbmrpa.dll | Win32/Agent.ABUJ | MgBot urklipps plugin för textinsamling. |

| 970BABE49945B98EFADA72B2314B25A008F75843 | agentpwd.dll | Win32/Agent.VFT | MgBot-plugin för autentiseringsstjälar. |

| 8A98A023164B50DEC5126EDA270D394E06A144FF | maillfpassword.dll | Win32/Agent.VFT | MgBot-plugin för autentiseringsstjälar. |

| 65B03630E186D9B6ADC663C313B44CA122CA2079 | QQUrlMgr_QQ88_4296.exe | Win32/Kryptik.HRRI | MgBot installationsprogram. |

nätverks

| IP | Provider | Först sett | Detaljer |

|---|---|---|---|

| 122.10.88[.]226 | AS55933 Cloudie Limited | 2020-07-09 | MgBot C&C-server. |

| 122.10.90[.]12 | AS55933 Cloudie Limited | 2020-09-14 | MgBot C&C-server. |

MITER ATT & CK tekniker

Detta bord byggdes med hjälp av version 12 i MITER ATT&CK-ramverket.

| Taktik | ID | Namn | Beskrivning |

|---|---|---|---|

| Resursutveckling | T1583.004 | Skaffa infrastruktur: Server | Evasive Panda förvärvade servrar som ska användas för C&C-infrastruktur. |

| T1587.001 | Utveckla förmågor: Malware | Evasive Panda utvecklar sin anpassade MgBot-bakdörr och plugins, inklusive obfuskerade lastare. | |

| Utförande | T1059.003 | Kommando- och skripttolk: Windows Command Shell | MgBots installationsprogram startar tjänsten från BAT-filer med kommandot nätstart AppMgmt |

| T1106 | Native API | MgBots installationsprogram använder CreateProcessInternalW API att köra rundll32.exe för att ladda backdoor DLL. | |

| T1569.002 | Systemtjänster: Tjänstekörning | MgBot körs som en Windows-tjänst. | |

| Persistens | T1543.003 | Skapa eller ändra systemprocess: Windows-tjänst | MgBot ersätter sökvägen till den befintliga Application Management-tjänsten DLL med sin egen. |

| Privilegieupptrappning | T1548.002 | Missbruk av höjdkontrollmekanism: Förbigå kontroll av användarkonto | MgBot utför UAC Bypass. |

| Försvarsflykt | T1140 | Deobfuskera/avkoda filer eller information | MgBots installationsprogram dekrypterar en inbäddad CAB-fil som innehåller bakdörrs-DLL. |

| T1112 | Ändra registret | MgBot modifierar registret för beständighet. | |

| T1027 | Fördubblade filer eller information | MgBots installationsprogram innehåller inbäddade skadliga filer och krypterade strängar. MgBot innehåller krypterade strängar. MgBot-plugins innehåller inbäddade DLL-filer. | |

| T1055.002 | Processinjektion: Bärbar körbar injektion | MgBot kan injicera bärbara körbara filer till fjärrprocesser. | |

| Legitimationsåtkomst | T1555.003 | Inloggningsuppgifter från lösenordsbutiker: Inloggningsuppgifter från webbläsare | MgBot plugin-modul agentpwd.dll stjäl autentiseringsuppgifter från webbläsare. |

| T1539 | Stjäla webbsessionskaka | MgBot plugin-modul Gmck.dll stjäl kakor. | |

| Discovery | T1082 | Systeminformation upptäckt | MgBot samlar in systeminformation. |

| T1016 | System Network Configuration Discovery | MgBot har förmågan att återställa nätverksinformation. | |

| T1083 | Arkiv- och katalogupptäckt | MgBot har förmågan att skapa fillistor. | |

| Samling | T1056.001 | Input Capture: Keylogging | MgBot plugin-modul kstrcs.dll är en keylogger. |

| T1560.002 | Arkivera insamlade data: Arkivera via bibliotek | MgBots plugin-modul sebasek.dll använder aPLib för att komprimera filer som är iscensatta för exfiltrering. | |

| T1123 | Audio Capture | MgBots plugin-modul pRsm.dll fångar in- och utljudströmmar. | |

| T1119 | Automatiserad samling | MgBots plugin-moduler fångar data från olika källor. | |

| T1115 | Urklippsdata | MgBots plugin-modul Cbmrpa.dll fångar text som kopierats till urklipp. | |

| T1025 | Data från flyttbara media | MgBots plugin-modul sebasek.dll samlar in filer från flyttbara media. | |

| T1074.001 | Data iscensatt: Local Data Staging | MgBots plugin-moduler placerar data lokalt på disken. | |

| T1114.001 | E-postinsamling: Lokal e-postinsamling | MgBots plugin-moduler är designade för att stjäla referenser och e-postinformation från flera applikationer. | |

| T1113 | Screen Capture | MgBot kan ta skärmdumpar. | |

| Command and Control | T1095 | Non-Application Layer Protocol | MgBot kommunicerar med sin C&C genom TCP- och UDP-protokoll. |

| exfiltration | T1041 | Exfiltrering över C2 -kanal | MgBot utför exfiltrering av insamlad data via C&C. |

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoAiStream. Web3 Data Intelligence. Kunskap förstärkt. Tillgång här.

- Minting the Future med Adryenn Ashley. Tillgång här.

- Källa: https://www.welivesecurity.com/2023/04/26/evasive-panda-apt-group-malware-updates-popular-chinese-software/

- : har

- :är

- :inte

- :var

- 000

- 1

- 10

- 100

- 2012

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 7

- 8

- 9

- a

- Able

- Om oss

- tillgång

- Enligt

- Konto

- uppnås

- förvärvade

- aktivt

- aktivitet

- Annat

- adresser

- afrika

- mot

- algoritm

- Alla

- tillåter

- längs

- också

- Även

- bland

- mängd

- an

- analys

- analysera

- och

- vilken som helst

- api

- Ansökan

- tillämpningar

- April

- APT

- arkitektur

- arkiv

- ÄR

- AS

- asiatisk

- associerad

- At

- attackera

- Attacker

- audio

- Automatiserad

- tillbaka

- Backbone

- bakdörr

- baserat

- BAT

- BE

- varit

- tro

- tillhör

- BÄST

- mellan

- Blogg

- båda

- webbläsare

- webbläsare

- byggt

- men

- by

- C + +

- Kampanj

- KAN

- kan inte

- kapacitet

- fånga

- fångar

- bär

- Vid

- fall

- kedja

- byta

- kanaler

- ta

- kontrollerade

- Kina

- kinesisk

- krom

- klient

- kluster

- koda

- tillfällighet

- samling

- kommunicera

- Företag

- företag

- tävlande

- fullborda

- komplex

- komponent

- kompromiss

- Äventyras

- ledande

- förtroende

- konfiguration

- Bekräfta

- kontakta

- innehålla

- innehåller

- innehåll

- innehåll

- fortsätter

- kontroll

- Cookiepolicy

- kunde

- länder

- land

- Skapa

- CREDENTIAL

- referenser

- kriterier

- beställnings

- datum

- Databas

- definierade

- leverera

- levereras

- leverera

- levererar

- utplacerade

- utplacera

- beskriven

- Designa

- utformade

- utvecklade

- Utvecklare

- utvecklar

- enheter

- olika

- upptäckt

- dns

- do

- domäner

- inte

- ladda ner

- Nedladdningar

- Drop

- under

- öster

- kant

- antingen

- inbäddade

- möjliggör

- krypterad

- förbättra

- enheter

- ESET Research

- etablerade

- Även

- bevis

- Utvecklingen

- exempel

- exempel

- exekvera

- Utför

- utförande

- exfiltrering

- befintliga

- Förklara

- förlänga

- fejka

- gynna

- Figur

- Fil

- Filer

- filtrering

- firefox

- Förnamn

- flaggskepp

- Fokus

- För

- formen

- hittade

- Ramverk

- från

- full

- funktionalitet

- ytterligare

- Gaming

- genererar

- ges

- Regeringen

- Statliga enheter

- Grupp

- Gruppens

- Guangdong

- hade

- sidan

- hash

- Har

- här.

- Hög

- högsta

- höggradigt

- historia

- Hong

- Hong Kong

- värd

- Hur ser din drömresa ut

- Men

- http

- HTTPS

- Identifiering

- identifiera

- identifiera

- if

- Olaglig

- genomförande

- redskap

- med Esport

- in

- Inklusive

- indien

- indikerade

- individer

- informationen

- Infrastruktur

- ingång

- installerad

- istället

- instruktioner

- inre

- Internationell

- in

- införa

- Undersökningen

- IP

- IP-adresser

- ISP

- IT

- DESS

- Januari

- kaspersky

- Nyckel

- kunskap

- känd

- Kong

- Large

- lanserar

- lager

- Adress

- legitimitet

- legitim

- sannolikt

- Begränsad

- Lista

- Noterade

- Annonser

- listor

- liten

- läsa in

- lokal

- lokalt

- belägen

- platser

- Maskinen

- Maskiner

- fastland

- Majoritet

- Malaysia

- malware

- Malware

- förvaltade

- ledning

- många

- karta

- Match

- max-bredd

- maximal

- MD5

- betyder

- mekanism

- Media

- Medlemmar

- nämnts

- meddelande

- metoder

- minsta

- modifiera

- modulära

- Modulerna

- Moduler

- mer

- Myanmar

- Som heter

- namn

- Natur

- Behöver

- behövs

- Varken

- nät

- Nästa

- Ngo

- Nigeria

- antal

- nummer

- of

- on

- ONE

- nätet

- onlinespel

- endast

- Opera

- fungerar

- or

- organisation

- organisationer

- ursprung

- Övriga

- Övrigt

- vår

- ut

- utsikterna

- produktion

- över

- Översikt

- egen

- paket

- särskilt

- passiva

- Lösenord

- Patching

- bana

- utför

- utför

- persistens

- filippinerna

- plato

- Platon Data Intelligence

- PlatonData

- åberopa

- plugin

- insticksmoduler

- poäng

- Populära

- möjlig

- Inlägg

- presentera

- tidigare

- primär

- Prime

- process

- processer

- egenskaper

- protokoll

- Bevisa

- ge

- provinser

- allmän

- publicly

- publicerade

- rent

- frågor

- slumpmässig

- kommit fram till

- Läsare

- motta

- mottagna

- mottagande

- register

- Recover

- registrerat

- register

- avlägsen

- svar

- rapport

- Rapport

- förfrågningar

- forskning

- forskare

- löst

- respons

- resultera

- s

- Samma

- scenario

- scenarier

- skärmdumpar

- sektioner

- säkerhet

- sett

- Sekvens

- Servrar

- service

- Tjänster

- session

- flera

- visas

- Visar

- signifikant

- liknande

- eftersom

- Storlek

- Small

- Social hållbarhet

- sociala medier

- Mjukvara

- Källor

- specifikt

- spekulation

- Etapp

- starta

- Starta

- stjäl

- Fortfarande

- lagrar

- strömmar

- framgångsrik

- sådana

- system

- bord

- Taiwan

- Ta

- Målet

- riktade

- targeting

- mål

- Te

- telecom

- telekommunikationer

- Tencent

- än

- den där

- Smakämnen

- Filippinerna

- deras

- Dem

- sedan

- därför

- Dessa

- de

- detta

- de

- Genom

- hela

- tid

- Titel

- till

- toolkit

- Typ

- unika

- onåbar

- Uppdatering

- Uppdateringar

- URL

- usb

- användning

- Begagnade

- Användare

- användare

- med hjälp av

- olika

- mycket

- via

- Victim

- offer

- Vietnam

- Sårbara

- var

- we

- webb

- webbläsare

- VÄL

- ALLBEKANT

- były

- Vad

- när

- om

- som

- medan

- bred

- wikipedia

- kommer

- fönster

- med

- utan

- värt

- skulle

- skrivning

- XML

- zephyrnet