Senaste uppdateringar till Apple Safari och Google Chrome skapade stora rubriker eftersom de fixade mystiska zero-day bedrifter som redan användes i det vilda.

Men denna vecka såg också den senaste fyraveckorsuppdateringen av Firefox, som tappade som vanligt på tisdag, fyra veckor efter den senaste schemalagda versionen med fullständig versionsnummerökning.

Vi har inte skrivit om den här uppdateringen förrän nu för, ja, för de goda nyheterna är...

…att även om det fanns ett par spännande och viktiga korrigeringar med en nivå på Hög, det fanns inga nolldagar, eller ens några Kritisk buggar denna månad.

Minnessäkerhetsbuggar

Som vanligt tilldelade Mozilla-teamet två övergripande CVE-nummer till buggar som de hittade och fixade med hjälp av proaktiva tekniker som fuzzing, där buggykod automatiskt undersöks efter brister, dokumenteras och korrigeras utan att vänta på att någon ska ta reda på hur exploaterbara dessa buggar kan vara:

- CVE-2022-38477 täcker buggar som endast påverkar Firefox builds baserat på koden för version 102 och senare, vilket är kodbasen som används av huvudversionen, nu uppdaterad till 104.0, och den primära versionen av Extended Support Release, som är nu ESR 102.2.

- CVE-2022-38478 täcker ytterligare buggar som finns i Firefox-koden som går tillbaka till version 91, eftersom det är grunden för den sekundära Extended Support Release, som nu står på ESR 91.13.

Som vanligt är Mozilla tillräckligt tydligt för att göra det enkla uttalandet att:

Några av dessa buggar visade bevis på minneskorruption och vi antar att med tillräcklig ansträngning kunde några av dessa ha utnyttjats för att köra godtycklig kod.

ESR avmystifierat

Som vi har förklarat tidigare, Firefox Extended Support Release riktar sig till konservativa hemanvändare och till företagsadministratörer som föredrar att fördröja funktionsuppdateringar och funktionalitetsändringar, så länge de inte går miste om säkerhetsuppdateringar genom att göra det.

ESR-versionsnumren kombineras för att berätta vilken funktionsuppsättning du har, plus hur många säkerhetsuppdateringar det har varit sedan den versionen kom ut.

Så för ESR 102.2, vi har 102+2 = 104 (den nuvarande spetsversionen).

På samma sätt för ESR 91.13, vi har 91+13 = 104, för att klargöra att även om version 91 fortfarande är tillbaka i funktionsuppsättningen från ungefär ett år sedan, så är den aktuell när det gäller säkerhetskorrigeringar.

Anledningen till att det finns två ESRs när som helst är för att ge en avsevärd dubbel-up-period mellan versionerna, så att du aldrig fastnar med att ta till dig nya funktioner bara för att få säkerhetsfixar – det finns alltid en överlappning under vilken du kan fortsätta använda den gamla ESR samtidigt som man provar den nya ESR för att göra sig redo för den nödvändiga övergången i framtiden.

Förtroende-spoofing buggar

De två specifika och uppenbarligen relaterade sårbarheter som gjorde Hög kategori denna månad var:

- CVE-2022-38472: Adressfältspoofing via XSLT-felhantering.

- CVE-2022-38473: Cross-origin XSLT Documents skulle ha ärvt förälderns behörigheter.

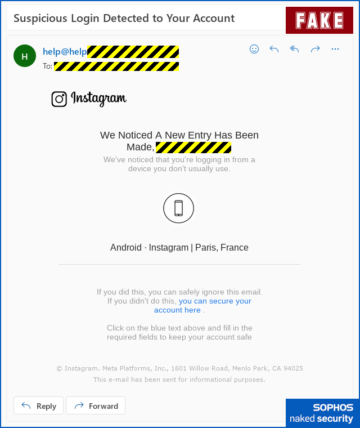

Som du kan föreställa dig innebär dessa buggar att oseriöst innehåll hämtat från en webbplats som annars ser oskyldigt ut kan sluta med att Firefox lurar dig att lita på webbsidor som du inte borde.

I den första buggen kunde Firefox lockas till att presentera innehåll som serverats från en okänd och opålitlig webbplats som om det hade kommit från en webbadress på en server som du redan kände till och litade på.

I den andra buggen visas webbinnehåll från en opålitlig webbplats X i ett underfönster (en IFRAME, Förkortning av inline ram) inom en betrodd webbplats Y...

…kan sluta med säkerhetsbehörigheter "lånade" från föräldrafönster Y som du inte förväntar dig att vidarebefordras (och som du inte medvetet skulle bevilja) till X, inklusive tillgång till din webbkamera och mikrofon.

Vad göra?

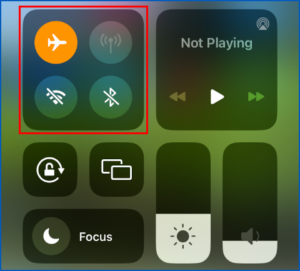

På stationära eller bärbara datorer, gå till Hjälp > Om Firefox för att kontrollera om du är uppdaterad.

Om inte, Om oss fönstret kommer att uppmana dig att ladda ner och aktivera den nödvändiga uppdateringen – du letar efter 104.0, eller ESR 102.2, eller ESR 91.13, beroende på vilken releaseserie du är med i.

På din mobiltelefon, kolla med Google Play eller Apple App Store för att säkerställa att du har den senaste versionen.

På Linux och BSD:er, om du förlitar dig på den version av Firefox som paketerats av din distribution, kontrollera med din distrotillverkare för den senaste versionen som de har publicerat.

Glad patchning!

- blockchain

- coingenius

- cryptocurrency plånböcker

- kryptoväxling

- Cybersäkerhet

- nätbrottslingar

- Cybersäkerhet

- säkerhetstjänsten

- digitala plånböcker

- firefox

- brandvägg

- kaspersky

- malware

- Mcafee

- Mozilla

- Naken säkerhet

- NexBLOC

- Lappa

- plato

- plato ai

- Platon Data Intelligence

- Platon spel

- PlatonData

- platogaming

- VPN

- sårbarhet

- webbplats säkerhet

- zephyrnet

![S3 Ep107: Åtta månader att sparka ut skurkarna och du tycker att det är BRA? [Ljud + text] S3 Ep107: Åtta månader att sparka ut skurkarna och du tycker att det är BRA? [Ljud + text] PlatoBlockchain Data Intelligence. Vertikal sökning. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)

![S3 Ep94: Den här typen av krypto (grafi) och den andra typen av krypto (valuta!) [Ljud + text] S3 Ep94: Den här typen av krypto (grafi) och den andra sortens krypto (valuta!) [Audio + Text] PlatoBlockchain Data Intelligence. Vertikal sökning. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/s3-ep94-200000000-300x157.png)