Läsningstid: 4 minuter

Läsningstid: 4 minuter

Säkerhetsingenjörerna och IT-experterna från Comodo Threat Research Labs analyserar ständigt de tusentals skadliga familjerna som försöker orsaka förstörelse och kaos i stora och små IT-infrastrukturer - och säkerställer att Comodos kunder är skyddade och säkra från dessa skadliga familjer.

I en pågående serie inlägg här på blogs.comodo.com kommer säkerhetsexperterna på Comodo att titta på en specifik skadlig familj och stapla den mot Comodos avancerade slutpunktskydd och inneslutningsteknologi, och prata om hur varför Comodos teknik besegrar all skadlig programvara. Comodo Senior Vice President of Engineering Egemen Tas och direktör för hotforskning Igor Demihovskiy erbjöd sina perspektiv för denna utgåva, enligt berättelse till Senior Product Marketing Manager Paul Mounkes.

Översikt

Först rapporterades 2007, Zeus är en man-in-the-browser malware som vanligtvis riktar sig till användare av webbbankapplikationer. Skaparen och operatören av Zeus utvecklade ett massivt botnet på 3.6 miljoner maskiner infekterade enbart i USA och byggde upp ett stort globalt nätverk av hackare och pengar mulor i USA, Storbritannien och Ukraina. De lyckades med minst 70 miljoner dollar innan FBI slutligen demonterade organisationen 2010.

Är Zeus fortfarande ett hot?

Om du tror att Zeus är död, tänk igen. Framgångsrik skadlig kod dör aldrig; det förändras bara, blir mer sofistikerat och / eller används på olika sätt. Zeus själv har skapat flera vildt framgångsrika varianter och tros ha använts som en del av Advanced Persistent Threat (APT) -attacker som Carbanak. Zeus blev ännu mer känd när dess komponenter användes för att skapa Gameover Zeus botnät som distribuerade den fruktade Cryptolocker-ransomware.

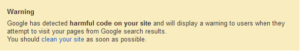

Banker och säkerhetsteknologier har blivit bättre på att motverka MitB-attacker, men cyberbrottets värld är ett komplext schackspel fullt av drag och motåtgärder. Är Zeus bara gamla, trötta nyheter? Är du säker från Zeus? Du får avgöra. Nedan är bara två av rubrikerna som kommer ut under det senaste året.

Januari 29, 2015: “Ny Zeus-variant använder sofistikerad kontrollpanel”

Augusti 24, 2015: “Sphinx: Ny Zeusvariant till salu på den svarta marknaden”

Vad gör Zeus?

Zeus släpps på system med typiska socialtekniska attacker som nätfiske och drive-by-downloads. När den väl är installerad använder den nyckelloggning och "form hooking" / "hooking" -tekniker för att stjäla inloggningskoder och personuppgifter från användare; men det är inte det som gör det speciellt. Trots allt har virus gjort det sedan länge innan Zeus föddes.

Zeus 'geni ligger i dess förmåga att 1) kapa gränssnittet för Document Object Model Module för att injicera anpassad kod i webbläsarens HTTP-trafik, vilket ger hackaren tillräckligt med kontroll över användarsessioner så att de kan fånga upp och ändra användarens handlingar så att banken får hackarens instruktioner istället. Och 2) manipulera vad användaren ser på skärmen för att dölja skadlig aktivitet. Detta innebär att medan hackaren stjäl pengar ser användaren fortfarande sina normala saldon före stölden och transaktionsregistret är dolt för dem. Denna typ av knep skapar ett relativt massivt fönster för cyberbrottslingar att planera och driva.

Zeus är lömsk

Enligt förvaltaren, helt uppdaterad traditionell antivirusprogram har en testad framgångsgrad på endast 23% mot Zeus. Så när det gäller just denna Trojan, antivirusprogram prestanda är mycket sämre än det vanliga träff-eller-miss-förhållandet. Det är mer som miss-miss-miss-hit. Det betyder att det är viktigt att ha AV, men det räcker inte alls.

När det har upptäckts kan Zeus avlägsnas med svårighet. Men vid den tiden har det förmodligen redan skadat användaren eftersom det i många fall räcker med en enda infektionsdag för att tömma ett bankkonto. Det är därför det är absolut nödvändigt att förhindra att Zeus någonsin får fotfäste på dina system.

Hur besegrar Comodo Zeus?

Med Comodo One Client Advanced Endpoint Protection, känns Zeus-körningen omedelbart som skadlig kod och sätts i karantän eller utses som en okänd fil och tvingas köras i säker virtuell inneslutning. Installatören försöker skapa en mapp och två filer - en konfigurationsfil och en fil för att lagra stulen data. Comodo One Clients container nekar åtkomst till systemets hårddisk och omdirigerar åtgärden till en virtuell enhet som är helt isolerad från det skyddade systemet.

Den körbara försöker också injicera sig i flera tjänster, till exempel winlogon.exe, explorer.exe och svchost.exe. Eftersom dessa tjänster virtualiseras skadas det skyddade systemet inte.

Som tidigare nämnts försöker Zeus att komma åt Document Object Module-gränssnittet för att injicera anpassad kod i webbläsarprocesser för att ändra data som användaren överför såväl som vad användaren ser på skärmen. Med den körbara körningen i inneslutning är den blind för alla användar- och systemprocesser. Den kan inte hitta vad den behöver för att utföra sin attack och misslyckas.

Men det är osannolikt att den körbara filen får köras i inneslutning även tillräckligt länge för att göra dessa försök. Filen sandboxas och analyseras med Comodo One-flerskiktsmetod. Lokal och molnbaserad Specialist Hotanalys och skyddsmotorer (STAP) kombineras med intelligent tolkning för att återge en dom om Known Bad. Den körbara den avslutades och hanterades per administratörspolicy, och behållaren tas bort som om ingenting någonsin hände.

Endast med Comodo är Zeus verkligen "död".

Om du känner att ditt företags IT-miljö attackeras av nätfiske, skadlig kod, spionprogram eller cyberattacker, kontakta säkerhetskonsulterna på Comodo 'Threat Research Labs: https://enterprise.comodo.com/contact-us.php

PÅBÖRJA GRATIS FÖRSÖKSPERIOD FÅ DIN Omedelbara säkerhetskort GRATIS

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoAiStream. Web3 Data Intelligence. Kunskap förstärkt. Tillgång här.

- Minting the Future med Adryenn Ashley. Tillgång här.

- Källa: https://blog.comodo.com/containment/comodo-containment-vs-zeus-mitb/

- : har

- :är

- :inte

- $UPP

- 1

- 24

- 7

- a

- förmåga

- Om Oss

- tillgång

- Konto

- Handling

- åtgärder

- aktivitet

- avancerat

- Efter

- igen

- mot

- Alla

- ensam

- redan

- också

- an

- analys

- och

- tillämpningar

- tillvägagångssätt

- APT

- ÄR

- AS

- At

- attackera

- Attacker

- Försök

- AV

- Badrum

- saldon

- Bank

- bankkonto

- Banking

- BE

- därför att

- blir

- varit

- innan

- tros

- nedan

- Bättre

- Svart

- Blogg

- bloggar

- födda

- botnät

- webbläsare

- byggt

- men

- by

- KAN

- bära

- fall

- Orsak

- byta

- Förändringar

- Kaos

- schack

- klick

- klient

- koda

- COM

- kombinera

- komma

- kommer

- Företagets

- jämförelsevis

- komplex

- komponenter

- ständigt

- konsulter

- kontakta

- Behållare

- inneslutning

- kontroll

- skapa

- skapar

- skaparen

- beställnings

- Kunder

- cyberattack

- cyberbrottslighet

- nätbrottslingar

- datum

- dag

- döda

- betecknad

- detekterad

- utvecklade

- olika

- Svårighet

- Direktör

- distribueras

- do

- dokumentera

- gör

- gör

- gjort

- driv

- tappade

- edition

- antingen

- Slutpunkt

- Teknik

- Ingenjörer

- Motorer

- tillräckligt

- säkerställa

- Miljö

- Även

- händelse

- NÅGONSIN

- experter

- misslyckas

- familjer

- familj

- FBI

- känna

- Fil

- Filer

- Slutligen

- För

- formen

- Fri

- från

- full

- fullständigt

- få

- lek

- allmänhet

- geni

- skaffa sig

- Ge

- Välgörenhet

- globalt nätverk

- Hackaren

- hackare

- hänt

- Hård

- hårddisk

- Har

- Rubriker

- här.

- dold

- Dölja

- kapa

- Hur ser din drömresa ut

- Men

- http

- HTTPS

- if

- blir omedelbart

- nödvändigt

- med Esport

- in

- infrastruktur

- installerad

- omedelbar

- istället

- instruktioner

- Intelligent

- Gränssnitt

- tolkning

- in

- isolerat

- IT

- DESS

- sig

- jpg

- Domaren

- bara

- Nyckel

- känd

- Labs

- Large

- Efternamn

- Förra året

- ligger

- tycka om

- lokal

- skogsavverkning

- logga in

- Lång

- se

- Maskiner

- gjord

- göra

- GÖR

- malware

- chef

- många

- Marknadsföring

- massiv

- betyder

- nämnts

- miljon

- MitB

- modell

- Modulerna

- pengar

- mer

- förflyttar

- flera lager

- multipel

- nästan

- behov

- nät

- Nya

- nyheter

- Nej

- normala

- inget

- objektet

- of

- sänkt

- erbjuds

- Gamla

- on

- gång

- ONE

- pågående

- nätet

- Internetbank

- endast

- driva

- Operatören

- Möjlighet

- or

- beställa

- organisation

- ut

- över

- del

- särskilt

- paul

- prestanda

- personlig

- personlig information

- perspektiv

- Nätfiske

- PHP

- Planen

- plato

- Platon Data Intelligence

- PlatonData

- policy

- inlägg

- VD

- förhindra

- tidigare

- förmodligen

- processer

- Produkt

- skyddad

- skydd

- Ransomware

- Betygsätta

- ratio

- erhåller

- erkänt

- post

- avlägsnas

- Rapporterad

- forskning

- avkastning

- Körning

- rinnande

- säker

- Till Salu

- score-kort

- säkra

- säkerhet

- ser

- sända

- senior

- Serier

- Tjänster

- sessioner

- eftersom

- enda

- Small

- So

- Social hållbarhet

- Samhällsteknik

- sofistikerade

- speciell

- specialiserad

- specifik

- spionprogram

- stapel

- bo

- Fortfarande

- stulna

- lagra

- framgång

- framgångsrik

- sådana

- system

- System

- Diskussion

- mål

- tekniker

- Tekniken

- Teknologi

- än

- den där

- Smakämnen

- världen

- deras

- Dem

- Dessa

- de

- tror

- detta

- tusentals

- hot

- tid

- trött

- till

- traditionell

- trafik

- transaktion

- Trojan

- verkligen

- två

- Typ

- typisk

- Uk

- Ukraina

- under

- okänd

- TIDSENLIG

- Uppdateringar

- us

- Begagnade

- Användare

- användare

- med hjälp av

- Variant

- Slutsats

- Vice President

- Virtuell

- virus

- vs

- var

- sätt

- VÄL

- były

- Vad

- Vad är

- när

- medan

- helt

- varför

- kommer

- med

- världen

- sämre

- år

- Om er

- Din

- zephyrnet

- Zeus