Smakämnen Google Authenticator 2FA-appen har varit starkt i cybersäkerhetsnyheter på sistone, där Google har lagt till en funktion som låter dig säkerhetskopiera din 2FA-data till molnet och sedan återställa den till andra enheter.

För att förklara, en 2FA (tvåfaktorsautentisering) app är ett av de program som du kör på din mobiltelefon eller surfplatta för att generera engångsinloggningskoder som hjälper till att säkra dina onlinekonton med mer än bara ett lösenord.

Problemet med konventionella lösenord är att det finns många sätt som skurkar kan tigga, stjäla eller låna dem.

Det finns axel-surfing, där en skurk mitt ibland dig kikar över din axel medan du skriver in den; det finns inspirerade gissningar, där du har använt en fras som en skurk kan förutsäga baserat på dina personliga intressen; det finns Nätfiske, där du lockas att lämna över ditt lösenord till en bedragare; och det finns keylogging, där skadlig programvara som redan har implanterats på din dator håller reda på vad du skriver och i hemlighet börjar spela in när du besöker en webbplats som ser intressant ut.

Och eftersom konventionella lösenord vanligtvis förblir desamma från inloggning till inloggning, kan skurkar som räknar ut ett lösenord i dag ofta helt enkelt använda det om och om igen på sin fritid, ofta i veckor, kanske månader och ibland till och med i åratal.

Så 2FA-appar, med sina engångsinloggningskoder, utökar ditt vanliga lösenord med en extra hemlighet, vanligtvis ett sexsiffrigt nummer, som ändras varje gång.

Din telefon som en andra faktor

De sexsiffriga koder som vanligtvis genereras av 2FA-appar beräknas direkt på din telefon, inte på din bärbara dator; de är baserade på ett "frö" eller "startnyckel" som lagras på din telefon; och de är skyddade av låskoden på din telefon, inte av några lösenord du rutinmässigt anger på din bärbara dator.

På så sätt kan skurkar som tigger, lånar eller stjäl ditt vanliga lösenord inte bara hoppa direkt in på ditt konto.

Dessa angripare behöver också tillgång till din telefon, och de måste kunna låsa upp din telefon för att köra appen och få engångskoden. (Koderna är vanligtvis baserade på datum och tid till närmaste halvminuter, så de ändras var 30:e sekund.)

Ännu bättre, moderna telefoner inkluderar manipuleringssäkra säkra lagringschips (Apple kallar deras Säker enklave; Googles är känd som titan) som håller sina hemligheter även om du lyckas ta loss chipet och försöka gräva ur data från det offline via elektriska miniatyrsonder, eller genom kemisk etsning i kombination med elektronmikroskopi.

Naturligtvis medför den här "lösningen" ett eget problem, nämligen: hur säkerhetskopierar du dessa så viktiga 2FA-frön ifall du tappar bort din telefon eller köper en ny och vill byta till den?

Det farliga sättet att säkerhetskopiera frön

De flesta onlinetjänster kräver att du ställer in en 2FA-kodsekvens för ett nytt konto genom att ange en 20-byte-sträng med slumpmässiga data, vilket innebär att du mödosamt skriver in antingen 40 hexadecimala (bas-16) tecken, en för varje halvbyte, eller genom att noggrant mata in 32 tecken i bas-32-kodning, som använder tecknen A till Z och de sex siffrorna 234567 (noll och en är oanvända eftersom de ser ut som O-for-Oscar och I-for-India).

Förutom att du oftast får chansen att slippa krånglet med att manuellt knacka in din starthemlighet genom att istället skanna in en speciell sorts URL via en QR-kod.

Dessa speciella 2FA-URL:er har kontonamnet och startfröet inkodat i dem, så här (vi begränsade seedet här till 10 byte, eller 16 bas-32 tecken, för att hålla webbadressen kort):

Ni kan säkert gissa vart detta är på väg.

När du startar din mobiltelefons kamera för att skanna in 2FA-koder av det här slaget, är det frestande att ta ett foto av koderna först, att använda som backup...

…men vi uppmanar dig att inte göra det, eftersom alla som får tag i dessa bilder senare (till exempel från ditt molnkonto, eller för att du vidarebefordrar det av misstag) kommer att känna till ditt hemliga frö och kommer trivialt att kunna generera rättigheten sekvens av sexsiffriga koder.

Hur man därför säkerhetskopierar dina 2FA-data på ett tillförlitligt sätt utan att behålla klartextkopior av dessa irriterande multi-byte hemligheter?

Google Authenticator på fallet

Nåväl, Google Authenticator bestämde sig nyligen, om försenat, för att börja erbjuda en 2FA-kontosynkroniseringstjänst så att du kan säkerhetskopiera dina 2FA-kodsekvenser i molnet och senare återställa dem till en ny enhet, till exempel om du tappar eller byter ut din telefon.

Som ett mediauttag beskriven Det, "Google Authenticator lägger till en viktig efterlängtad funktion efter 13 år."

Men hur säkert sker den här kontosynkroniseringsdataöverföringen?

Är din hemliga frödata krypterad under överföring till Googles moln?

Som du kan föreställa dig är molnuppladdningsdelen av att överföra dina 2FA-hemligheter verkligen krypterad, eftersom Google, som alla säkerhetsmedvetna företag där ute, har använt HTTPS-och-bara-HTTPS för all sin webbaserade trafik i flera år nu .

Men kan dina 2FA-konton krypteras med en lösenordsfras som är unik för dig innan de ens lämnar din enhet?

På så sätt kan de inte avlyssnas (oavsett om de är lagliga eller inte), stämningar, läcker eller stjäls medan de är i molnlagring.

När allt kommer omkring är ett annat sätt att säga "i molnet" helt enkelt "sparat på någon annans dator".

Gissa vad?

Våra indiekoder och cybersäkerhetsbråkande vänner på @mysk_co, som vi har skrivit om flera gånger tidigare på Naked Security, bestämde sig för att ta reda på det.

Vad de rapporterade låter inte särskilt uppmuntrande.

Google har precis uppdaterat sin 2FA Authenticator-app och lagt till en välbehövlig funktion: möjligheten att synkronisera hemligheter mellan enheter.

TL;DR: Slå inte på den.

Den nya uppdateringen tillåter användare att logga in med sitt Google-konto och synkronisera 2FA-hemligheter över sina iOS- och Android-enheter... pic.twitter.com/a8hhelupZR

— Mysk 🇨🇦🇩🇪 (@mysk_co) 26 april 2023

Som du kan se ovan hävdade @mysk_co följande:

- Dina 2FA-kontouppgifter, inklusive frön, var okrypterade i deras HTTPS-nätverkspaket. Med andra ord, när krypteringen på transportnivå har tagits bort efter att uppladdningen anländer, är dina frön tillgängliga för Google, och därmed, underförstått, för alla som har en efterlysning av din data.

- Det finns inget lösenfrasalternativ för att kryptera din uppladdning innan den lämnar din enhet. Som @mysc_co-teamet påpekar är den här funktionen tillgänglig vid synkronisering av information från Google Chrome, så det verkar konstigt att 2FA-synkroniseringsprocessen inte erbjuder en liknande användarupplevelse.

Här är den sammansatta webbadressen som de genererade för att skapa ett nytt 2FA-konto i Google Authenticator-appen:

otpauth://totp/Twitter@Apple?secret=6QYW4P6KWAFGCUWM&issuer=Amazon

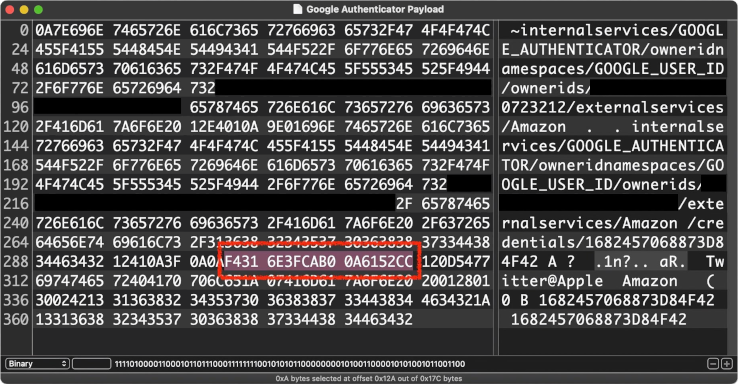

Och här är ett paket med nätverkstrafiken som Google Authenticator synkroniserade med molnet, med TLS-krypteringen (Transport Level Security) avskalad:

Observera att de markerade hexadecimala tecknen matchar de obearbetade 10 byte med data som motsvarar "hemligheten" på bas-32 i webbadressen ovan:

$ luax Lua 5.4.5 Copyright (C) 1994-2023 Lua.org, PUC-Rio __ ___( o)> <_. ) ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~ Lade till Ducks favoritmoduler i package.preload{} > b32seed = '6QYW4P6KWAFGCUWM' > rawseed = base.unb32(b32seed) > rawseed:len() 10 > base.b16(rawseed) F4316E3FC00A

Vad göra?

Vi håller med @mysk_cos förslag, vilket är, "Vi rekommenderar att du använder appen utan den nya synkroniseringsfunktionen för tillfället."

Vi är ganska säkra på att Google kommer att lägga till en lösenfrasfunktion till 2FA-synkroniseringsfunktionen snart, med tanke på att den här funktionen existerar redan i Chrome-webbläsaren, som förklaras på Chromes egna hjälpsidor:

Håll din information privat

Med en lösenfras kan du använda Googles moln för att lagra och synkronisera din Chrome-data utan att låta Google läsa den. […] Lösenfraser är valfria. Din synkroniserade data skyddas alltid av kryptering när den är på väg.

Om du redan har synkat dina frön, få inte panik (de delades inte med Google på ett sätt som gör det enkelt för någon annan att snoka ut dem), men du måste återställa 2FA-sekvenserna för alla konton du nu bestämmer dig för att du förmodligen borde ha behållit för dig själv .

När allt kommer omkring kan du ha 2FA inrättat för onlinetjänster som bankkonton där villkoren kräver att du håller alla inloggningsuppgifter för dig själv, inklusive lösenord och frön, och aldrig delar dem med någon, inte ens Google.

Om du ändå har för vana att ta bilder av QR-koderna för dina 2FA-frön, utan att tänka för mycket på det rekommenderar vi att du inte gör det.

Som vi vill säga om Naked Security: Om du är osäker / Ge inte ut det.

Data som du håller för dig själv får inte läcka, eller bli stulen, eller stämmas eller delas vidare med tredje part av något slag, vare sig avsiktligt eller av misstag.

Uppdatering. Google har svarade på Twitter till @mysk_cos rapport genom att erkänna att man avsiktligt släppte funktionen 2FA-kontosynkronisering utan så kallad end-to-end-kryptering (E2EE), men hävdade att företaget har "planerar att erbjuda E2EE för Google Authenticator längre fram." Företaget uppgav också att "alternativet att använda appen offline kommer att förbli ett alternativ för dem som föredrar att hantera sin backupstrategi själva”. [2023-04-26T18:37Z]

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoAiStream. Web3 Data Intelligence. Kunskap förstärkt. Tillgång här.

- Minting the Future med Adryenn Ashley. Tillgång här.

- Källa: https://nakedsecurity.sophos.com/2023/04/26/google-leaking-2fa-secrets-researchers-advise-against-new-account-sync-feature-for-now/

- : har

- :är

- :inte

- :var

- $UPP

- 1

- 10

- 13

- 214

- 2FA

- 30

- 70

- a

- förmåga

- Able

- Om Oss

- om det

- ovan

- Absolut

- tillgång

- Konto

- konton

- tvärs

- lägga till

- lagt till

- tillsats

- Annat

- Lägger

- Efter

- mot

- Alla

- tillåter

- redan

- också

- alternativ

- alltid

- an

- och

- android

- Annan

- vilken som helst

- någon

- app

- Apple

- appar

- ÄR

- Ankommer

- AS

- At

- Författaren

- bil

- tillgänglig

- undvika

- tillbaka

- bakgrund-bild

- säkerhetskopiering

- Bank

- bankkonton

- bas

- baserat

- BE

- därför att

- innan

- gränsen

- låna

- Botten

- Bringar

- webbläsare

- men

- Köp

- by

- beräknat

- Samtal

- rum

- KAN

- försiktigt

- Vid

- Centrum

- chans

- byta

- Förändringar

- tecken

- kemisk

- chip

- Pommes frites

- krom

- krom webbläsare

- hävdade

- cloud

- Cloud Storage

- koda

- färg

- kombinerad

- vanligen

- företag

- dator

- villkor

- konventionell

- upphovsrätt

- Kurs

- täcka

- referenser

- kritisk

- Cybersäkerhet

- Dangerous

- datum

- Datum

- beslutar

- beslutade

- detaljer

- anordning

- enheter

- GRÄV

- siffror

- Visa

- do

- gör

- inte

- donation

- inte

- ner

- lätt

- antingen

- Annars

- uppmuntra

- krypterad

- kryptering

- början till slut

- in

- Även

- Varje

- exempel

- erfarenhet

- Förklara

- förklarade

- Leverans

- skisserat

- Figur

- hitta

- natur

- Förnamn

- efter

- För

- Framåt

- vänner

- från

- generera

- genereras

- skaffa sig

- Ge

- ges

- kommer

- Google Chrome

- Googles

- ta

- Har

- höjd

- hjälpa

- här.

- Markerad

- hålla

- hovring

- Hur ser din drömresa ut

- HTTPS

- if

- bild

- in

- I andra

- innefattar

- Inklusive

- info

- informationen

- istället

- avsiktligt

- intressant

- intressen

- in

- iOS

- IT

- DESS

- hoppa

- bara

- Ha kvar

- hålla

- Vet

- känd

- laptop

- senare

- läckage

- Lämna

- Låt

- uthyrning

- Nivå

- tycka om

- Begränsad

- linje

- logga in

- efterlängtade

- se

- ser ut som

- UTSEENDE

- förlorar

- GÖR

- malware

- hantera

- manuellt

- Marginal

- Match

- max-bredd

- Maj..

- betyder

- Media

- Mikroskopi

- misstag

- Mobil

- mobiltelefon

- Modern Konst

- Moduler

- månader

- mer

- mycket

- välbehövlig

- Naken säkerhet

- namn

- nämligen

- Behöver

- nät

- nätverkstrafik

- Nya

- nyheter

- Nej

- normala

- nu

- antal

- talrik

- of

- sänkt

- erbjudanden

- erbjuda

- offline

- Ofta

- on

- gång

- ONE

- nätet

- Alternativet

- or

- Övriga

- ut

- över

- egen

- paket

- paket

- Panic

- del

- parter

- Lösenord

- lösenord

- paul

- kikar

- kanske

- personlig

- telefon

- telefoner

- Bilder

- Bilder

- Plats

- plato

- Platon Data Intelligence

- PlatonData

- Punkt

- placera

- inlägg

- förutse

- föredra

- pretty

- förmodligen

- Problem

- process

- Program

- skyddad

- QR code

- qr-koder

- slumpmässig

- Raw

- Läsa

- nyligen

- rekommenderar

- inspelning

- regelbunden

- frigörs

- förblir

- ersätta

- rapport

- kräver

- forskare

- återställa

- rutinmässigt

- Körning

- s

- på ett säkert sätt

- Samma

- säger

- scanna

- scanning

- Sök

- Andra

- sekunder

- Secret

- säkra

- säkerhet

- se

- frö

- frön

- verkar

- Sekvens

- service

- Tjänster

- in

- flera

- Dela

- delas

- Kort

- skall

- signera

- liknande

- helt enkelt

- SEX

- snap

- Snoop

- So

- fast

- någon

- ljud

- speciell

- starta

- börja erbjuda

- Starta

- startar

- anges

- bo

- stulna

- förvaring

- lagra

- lagras

- Upplevelser för livet

- rakt

- Strategi

- Sträng

- starkt

- sådana

- SVG

- Växla

- Tablett

- Ta

- manipuleringssäker

- grupp

- villkor

- Villkor

- än

- den där

- Smakämnen

- Linjen

- deras

- Dem

- sedan

- Där.

- därför

- de

- Tänkande

- Tredje

- utomstående

- detta

- de

- tid

- gånger

- till

- i dag

- alltför

- topp

- spår

- trafik

- överföring

- Överföra

- transitering

- övergång

- transparent

- transport

- sann

- SVÄNG

- Typ

- typiskt

- unikt

- låsa

- oanvänd

- Uppdatering

- uppdaterad

- URL

- användning

- Begagnade

- Användare

- Användarupplevelse

- användare

- med hjälp av

- vanligen

- via

- Besök

- vill

- Motivera

- Sätt..

- sätt

- we

- Webb-baserad

- Webbplats

- veckor

- były

- Vad

- när

- närhelst

- om

- som

- medan

- VEM

- bredd

- kommer

- med

- utan

- ord

- skriven

- år

- ännu

- Om er

- Din

- själv

- zephyrnet

- noll-