Om du hade varit tyst jaga ifatt kryptografiska buggar i ett proprietärt polisradiosystem sedan 2021, men du var tvungen att vänta till andra halvan av 2023 för att offentliggöra din forskning, hur skulle du hantera avslöjandet?

Du skulle förmodligen göra som forskare på holländska cybersäkerhetskonsultföretag Midnight Blå gjorde: ställde upp en världsturné med konferensframträdanden i USA, Tyskland och Danmark (Black Hat, Usenix, DEF CON, CCC och ISC), och förvandla dina resultat till en BWAIN.

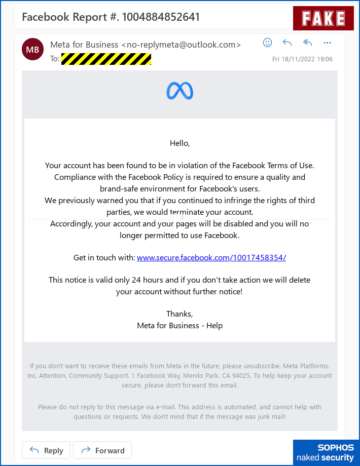

Ordet BWAIN, om du inte har sett det förut, är vår alldeles egna skämtsamma akronym som är en förkortning av Bugg Med Ett Imponerande Namn, vanligtvis med sin egen logotyp, PR-vänlig webbplats och anpassat domännamn.

(En ökänd BWAIN, uppkallad efter ett legendariskt musikinstrument, Orfeus lyra, hade till och med en temalåt, om än spelad på en ukulele.)

Vi presenterar TETRA:BURST

Denna forskning är dubbad TETRA:BRIST, med bokstaven "A" stiliserad för att se ut som en krossad radiosändningsmast.

TETRA, om du aldrig har gjort det hört talas om det förut, är förkortning för Jordbunden trunkad radio, Ursprungligen Transeuropeisk trunkad radio, och används ofta (åtminstone utanför Nordamerika) av brottsbekämpande myndigheter, räddningstjänst och vissa kommersiella organisationer.

TETRA har varit med i Naked Security tidigare, när en slovensk student fick en kriminell dom för att ha hackat TETRA-nätverket i sitt eget land efter att ha beslutat att hans sårbarhetsrapporter inte hade tagits på tillräckligt stort allvar:

Trunkad radio behöver färre basstationer och har längre räckvidd än mobiltelefonnät, vilket hjälper till i avlägsna områden, och den stöder både punkt-till-punkt- och broadcast-kommunikation, vilket är önskvärt när man samordnar brottsbekämpning eller räddningsinsatser.

TETRA-systemet standardiserades faktiskt redan 1995, när den kryptografiska världen var väldigt annorlunda.

Då var kryptografiska verktyg inklusive DES- och RC4-chiffrorna och MD5-meddelandesammandragningsalgoritmen fortfarande i utbredd användning, även om alla nu anses vara farligt osäkra.

DES ersattes i början av 2000-talet eftersom den använder krypteringsnycklar bara 56 bitar långa.

Moderna datorer är tillräckligt snabba och billiga för att bestämda kryptoknäckare ganska enkelt kan prova alla möjliga 256 olika nycklar (det som kallas en brutal kraftattack, av uppenbara skäl) mot avlyssnade meddelanden.

RC4, som är tänkt att förvandla indata med igenkännbara mönster (även en textsträng av samma karaktär som upprepas om och om igen) till slumpmässig digital strimlad kål, visade sig ha betydande brister.

Dessa kan användas för att blinka ut klartextinmatning genom att utföra Statistisk analys av chiffertextutdata.

MD5, som är tänkt att producera en pseudoslumpmässig 16-byte meddelandet smälta från vilken indatafil som helst, vilket genererade oförglömliga fingeravtryck för filer av alla storlekar, visade sig också vara felaktiga.

Angripare kan enkelt lura algoritmen att ta fram samma fingeravtryck för två olika filer, och förinta dess värde som ett manipuleringsverktyg.

End-to-end-kryptering för enskilda onlinetransaktioner, som vi nu tar för givet på webben tack vare säker HTTP (HTTPS, baserat på TLS, förkortning av transportlagers säkerhet), var både ny och ovanlig redan 1995.

Transaktionsbaserat skydd förlitade sig på det helt nya protokollet på nätverksnivå som kallas SSL (säkra uttagsskikt), anses nu vara tillräckligt osäker att du kommer att kämpa för att hitta den i användning var som helst på nätet.

Fest som om det vore 1995

Till skillnad från DES, RC4, MD5, SSL och vänner, är TETRAs 1995-era kryptering fortfarande i utbredd användning till denna dag, men har inte fått mycket forskningsuppmärksamhet, tydligen av två huvudskäl.

För det första, även om det används över hela världen, är det inte en vardagstjänst som dyker upp i alla våra liv på det sätt som mobiltelefoner och webbhandel gör.

För det andra är de underliggande krypteringsalgoritmerna proprietära, skyddade som affärshemligheter under strikta sekretessavtal (NDAs), så den har helt enkelt inte haft nivåerna av offentlig matematisk granskning som opatenterade, öppen källkodskrypteringsalgoritmer.

Däremot har kryptosystem som AES (som ersatte DES), SHA-256 (som ersatte MD5), ChaCha20 (som ersatte RC4) och olika iterationer av TLS (som ersatte SSL) alla analyserats, dissekerats, diskuterats, hackats, attackerade och kritiserade offentligt i flera år, efter vad som är känt inom branschen som Kerckhoffs princip.

Auguste Kerckhoff var en holländskfödd lingvist som slutade som professor i tyska språket i Paris.

Han publicerade ett par framstående tidningar på 1880-talet under titeln Militär kryptografi, där han föreslog att inget kryptografiskt system någonsin skulle förlita sig på vad vi nu refererar till som säkerhet genom otydlighet.

Enkelt uttryckt, om du behöver hålla algoritmen hemlig, såväl som dekrypteringsnyckeln för varje meddelande, är du i djupa problem.

Dina fiender kommer i slutändan, och oundvikligen, få tag i den algoritmen...

...och till skillnad från dekrypteringsnycklar, som kan ändras efter behag, har du fastnat i algoritmen som använder dessa nycklar.

Använd NDA för handel, inte för krypto

Kommersiella NDA:er är speciellt ändamålsenliga för att hålla kryptografiska hemligheter, särskilt för framgångsrika produkter som slutar med att allt fler partners registrerar sig under NDA.

Det finns fyra uppenbara problem här, nämligen:

- Fler och fler människor får officiellt möjlighet att lista ut exploateringsbara buggar, som de aldrig kommer att avslöja om de håller sig till andan i deras NDA.

- Fler och fler leverantörer får chansen att läcka algoritmerna ändå, om någon av dem bryter mot deras NDA, antingen av misstag eller design. Som Benjamin Franklin, en av USA:s mest kända och väl ihågkomna vetenskapsmän, ska ha sagt, "Tre personer kan hålla en hemlighet om två av dem är döda.".

- Förr eller senare kommer någon att se algoritmen lagligt utan en bindande NDA. Den personen är sedan fri att avslöja det utan att bryta mot NDA:s bokstav och utan att trampa på dess anda om de råkar hålla med om Kerckhoffs princip.

- Någon som inte är under NDA kommer så småningom att ta reda på algoritmen genom observation. Underhållande nog, om det är rätt ord, kan kryptografiska omvänd ingenjörer vara ganska säkra på att deras analys är korrekt genom att jämföra beteendet hos deras påstådda implementering med den verkliga varan. Även små inkonsekvenser kommer sannolikt att resultera i väldigt olika kryptografiska utdata, om algoritmen blandar, hackar, river, sprider och förvränger sin input på ett tillräckligt pseudoslumpmässigt sätt.

De holländska forskarna i den här historien tog det sista tillvägagångssättet, genom att lagligt skaffa ett gäng kompatibla TETRA-enheter och ta reda på hur de fungerade utan att använda någon information som omfattas av NDA.

Uppenbarligen upptäckte de fem sårbarheter som slutade med CVE-nummer, som går tillbaka till 2022 på grund av den tid som är involverad i kontakten med TETRA-leverantörer om hur man åtgärdar problemen: CVE-2022-24400 till CVE-2022-24404 inclusive.

Uppenbarligen håller de nu ut med alla detaljer för maximal PR-effekt, med sin första offentliga tidning planerad för 2023-08-09 vid Black Hat 2023-konferensen i Las Vegas, USA.

Vad göra?

Förhandsinformation från forskarna räcker för att påminna oss om tre kryptografiska måste-följa-regler direkt:

- Bryt inte mot Kerckhoffs princip. Använd NDA eller andra juridiska instrument om du vill skydda din immateriella egendom eller för att försöka maximera dina licensavgifter. Men använd aldrig "handelssekretess" i hopp om att förbättra den kryptografiska säkerheten. Håll dig till pålitliga algoritmer som redan har överlevt allvarlig offentlig granskning.

- Lita inte på data som du inte kan verifiera. CVE-2022-24401 relaterar till hur TETRA-basstationer och handenheter kommer överens om hur man krypterar varje överföring så att varje dataskur krypteras unikt. Detta innebär att du inte kan räkna ut nycklarna för att avkoda gammal data, även om du redan har fångat upp den, eller förutsäga nycklarna för framtida data att snoka på den senare i realtid. TETRA gör tydligen sin nyckelinställning baserat på tidsstämplar som sänds av basstationen, så en korrekt programmerad basstation bör aldrig upprepa tidigare krypteringsnycklar. Men det finns ingen dataautentiseringsprocess för att förhindra en oseriös basstation från att skicka ut falska tidsstämplar och därigenom lura en riktad handenhet att antingen återanvända nyckelströmsdata från igår eller i förväg läcka nyckelströmmen den kommer att använda imorgon.

- Bygg inte in bakdörrar eller andra avsiktliga svagheter. CVE-2022-24402 täcker ett avsiktligt trick för nedgradering av säkerheten som kan utlösas i TETRA-enheter med hjälp av krypteringskoden på kommersiell nivå (detta gäller tydligen inte enheter som köpts officiellt för brottsbekämpning eller första responder-användning). Detta utnyttjande påstås göra 80-bitars kryptering, där snokare måste prova 280 olika dekrypteringsnycklar i en brute-force attack, in 32-bitars kryptering. Med tanke på att DES förvisades för mer än 20 år sedan för att använda 56-bitars kryptering, kan du vara säker på att 32 bitar av nyckel är alldeles för litet för 2023.

Lyckligtvis ser det ut som om CVE-2022-24401 redan har upphävts med firmwareuppdateringar (förutsatt att användarna har tillämpat dem).

När det gäller resten av sårbarheterna...

…vi måste vänta tills TETRA:BURST-turnén börjar för att få detaljer och begränsningar.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Fordon / elbilar, Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- BlockOffsets. Modernisera miljökompensation ägande. Tillgång här.

- Källa: https://nakedsecurity.sophos.com/2023/07/24/hacking-police-radios-30-year-old-crypto-flaws-in-the-spotlight/

- : har

- :är

- :inte

- :var

- $UPP

- 1

- 15%

- 20

- 20 år

- 2021

- 2022

- 2023

- 25

- 32

- 700

- a

- Absolut

- olycka

- förvärvande

- avancera

- AES

- Efter

- mot

- sedan

- avtal

- algoritm

- algoritmer

- Alla

- påstådda

- påstås

- redan

- amerika

- an

- analys

- och

- vilken som helst

- var som helst

- framträdanden

- tillämpas

- Ansök

- tillvägagångssätt

- ÄR

- områden

- runt

- AS

- At

- attackera

- uppmärksamhet

- Autentisering

- Författaren

- bil

- bort

- tillbaka

- Bakdörrar

- bakgrund-bild

- bas

- baserat

- BE

- därför att

- varit

- innan

- Benjamin

- bindande

- Svart

- Svart hatt

- Blackhat

- gränsen

- båda

- Botten

- köpt

- Breaking

- sända

- fel

- byggt

- Bunch

- men

- by

- KAN

- ccc

- Centrum

- chans

- ändrats

- karaktär

- billig

- koda

- färg

- Commerce

- kommersiella

- Trygghet i vårdförloppet

- jämförande

- kompatibel

- datorer

- Konferens

- anses

- konsult

- Däremot

- korrekt

- kunde

- land

- täcka

- omfattas

- Täcker

- kritis

- crypto

- kryptografisk

- beställnings

- CVE

- Cybersäkerhet

- datum

- datering

- dag

- döda

- behandla

- Avgörande

- djup

- Danmark

- Designa

- detaljer

- bestämd

- enheter

- DID

- olika

- Smälta

- digital

- Avslöja

- upptäckt

- diskuteras

- Visa

- do

- gör

- inte

- domän

- Domain Name

- Nedgradera

- dubbade

- Dutch

- varje

- lätt

- effekt

- ansträngningar

- antingen

- nödsituation

- krypterad

- kryptering

- änden

- fiender

- tillämpning

- Ingenjörer

- tillräckligt

- speciellt

- Även

- så småningom

- NÅGONSIN

- dagliga

- Exploit

- ganska

- långt

- SNABB

- skisserat

- avgifter

- färre

- Figur

- Fil

- Filer

- hitta

- resultat

- fingeravtryck

- Förnamn

- Fast

- bristfällig

- brister

- efter

- För

- hittade

- fyra

- franklin

- Fri

- vänner

- från

- full

- framtida

- generera

- tyska

- Tyskland

- skaffa sig

- ges

- Go

- beviljats

- hackad

- hacking

- hade

- Hälften

- hända

- har

- Har

- he

- höjd

- hjälper

- här.

- hans

- hålla

- innehav

- hoppas

- hovring

- Hur ser din drömresa ut

- How To

- http

- HTTPS

- if

- genomförande

- imponerande

- förbättra

- in

- Inklusive

- Inkludering

- ja

- individuellt

- oundvikligen

- informationen

- ingång

- osäkra

- Instrumentet

- instrument

- intellektuella

- immateriella rättigheter

- in

- involverade

- problem

- IT

- iterationer

- DESS

- bara

- Ha kvar

- hålla

- Nyckel

- nycklar

- Kicks

- känd

- språk

- LAS

- Las Vegas

- Efternamn

- senare

- Lag

- brottsbekämpning

- lager

- läckage

- t minst

- vänster

- Adress

- lagligt

- legendary

- brev

- nivåer

- Licens

- tycka om

- sannolikt

- linje

- Bor

- logotyp

- Lång

- längre

- se

- ser ut som

- UTSEENDE

- Huvudsida

- Marginal

- matematisk

- max-bredd

- maximal

- Maj..

- MD5

- betyder

- meddelande

- meddelanden

- blandar

- Mobil

- mobiltelefon

- mer

- mycket

- musikal

- Naken säkerhet

- namn

- Som heter

- nämligen

- Behöver

- behov

- nät

- nätverk

- aldrig

- Nya

- Nej

- normala

- Nord

- nordamerika

- ökänd

- nu

- nummer

- Uppenbara

- of

- sänkt

- Officiellt

- Gamla

- on

- ONE

- nätet

- öppen källkod

- Möjlighet

- or

- organisationer

- ursprungligen

- Övriga

- vår

- ut

- produktion

- utanför

- över

- egen

- par

- Papper

- papper

- paris

- partner

- mönster

- paul

- Personer

- utför

- personen

- telefon

- plato

- Platon Data Intelligence

- PlatonData

- spelat

- Polisen

- Pops

- placera

- möjlig

- inlägg

- pr

- förutse

- pretty

- förhindra

- föregående

- Principen

- förmodligen

- problem

- process

- producera

- Produkter

- Professor

- programmerad

- ordentligt

- egenskapen

- föreslagen

- proprietary

- skydda

- skydd

- protokoll

- förutsatt

- allmän

- publicerade

- sätta

- tyst

- radio

- slumpmässig

- område

- verklig

- realtid

- skäl

- mottagna

- igenkännlig

- relativ

- förlita

- resterna

- avlägsen

- upprepa

- upprepade

- ersättas

- Rapport

- rädda

- forskning

- forskare

- REST

- resultera

- avslöjar

- vända

- höger

- regler

- Nämnda

- Samma

- vetenskapsmän

- granskning

- Andra

- Secret

- säkra

- säkerhet

- se

- sett

- skicka

- allvarlig

- allvarligt

- service

- Tjänster

- inställning

- Kort

- skall

- signerad

- helt enkelt

- eftersom

- Storlek

- slovenska

- Small

- Snoop

- So

- fast

- några

- någon

- ande

- Spotlight

- SSL

- starta

- stationen

- Stationer

- Fortfarande

- Historia

- Strikt

- Sträng

- Kamp

- student

- framgångsrik

- sådana

- Stöder

- förment

- säker

- Överlevde levde~~POS=HEADCOMP

- SVG

- system

- Ta

- tagen

- riktade

- än

- Tack

- den där

- Smakämnen

- världen

- deras

- Dem

- tema

- sedan

- vari

- de

- sak

- detta

- de

- fastän?

- tre

- Genom

- Således

- tid

- Titel

- till

- i morgon

- alltför

- tog

- verktyg

- verktyg

- topp

- Tour

- handla

- Transaktioner

- övergång

- transparent

- triggas

- problem

- betrodd

- prova

- SVÄNG

- vände

- vänder

- två

- typiskt

- Ytterst

- under

- underliggande

- unikt

- till skillnad från

- tills

- Uppdateringar

- URL

- us

- USA

- användning

- Begagnade

- användare

- användningar

- med hjälp av

- värde

- olika

- VEGAS

- försäljare

- verifiera

- mycket

- sårbarheter

- sårbarhet

- vänta

- vill

- var

- Sätt..

- we

- webb

- Webbplats

- VÄL

- były

- Vad

- när

- om

- som

- VEM

- brett

- utbredd

- bredd

- kommer

- med

- utan

- ord

- Arbete

- träna

- arbetade

- världen

- skulle

- år

- i går

- Om er

- Din

- zephyrnet

![S3 Ep124: När så kallade säkerhetsappar blir oseriösa [Audio + Text] S3 Ep124: När så kallade säkerhetsappar blir oseriösa [Audio + Text]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep124-when-so-called-security-apps-go-rogue-audio-text-300x157.png)