Hackare stal mer kryptovaluta från decentraliserade finansplattformar (DeFi) än någonsin tidigare 2022. Nästan 98 % av alla tokens som lanserades på DeFis flaggman DEX Uniswap identifierades som ruggar.

Den senaste, Defrost Finance, kom som en julmardröm för kryptoinvesterare och utplånade 12 miljoner dollar av sina pengar.

De flesta hack på DeFi-plattformar sker genom säkerhetsintrång och kodexploater. Projekt som till slut blir bedrägerier med mattdrag har allvarliga säkerhetsproblem som har tillåtits glida, eller kanske, oupptäckt med avsikt. För att förhindra liknande risker är DeFi-säkerhetsrevisioner avgörande.

Här får vi veta mer om dessa revisioner, hur de genomförs och om det är möjligt att genomföra en DeFi-revision på egen hand.

Vad är en DeFi-säkerhetsrevision?

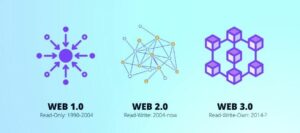

DeFi-projekt genomförs som komplexa, självutförande smarta kontrakt, ofta transparenta och öppen källkod. De fungerar som juridiska avtal mellan två parter. Och eftersom ingen centraliserad enhet står bakom dem, kan även en liten bugg i smarta kontrakt leda till oåterkalleliga konsekvenser.

Det betyder att det inte ska finnas utrymme för fel i smarta kontrakt. DeFi smarta kontraktssäkerhetsrevisioner är avsedda att säkerställa det.

Säkerhetsrevisioner undersöker koden för smarta kontrakt och hur den grundar kontraktens villkor. Den detaljerade analysen söker efter potentiella säkerhetsbrister, överträdelser och systembuggar i koden, så den kan inte utnyttjas.

Säkerhetsrevisioner, vanligtvis utförda av tredje part, är avgörande för att säkerställa säkerheten och trovärdigheten för projekt och upprätthålla ett sunt DeFi-ekosystem.

Hur utnyttjar bedragare smarta kontrakt för en matta?

En mattdragning är en typ av exit-bedrägeri som fungerar i en enkel modell: utvecklare skapar ett legitimt utseende DeFi-protokoll, kör och marknadsför det tills projektet attraherar tillräckligt med likviditet, drar sedan ut pengarna och försvinner.

Tja, inte alltid. Ibland skyller ruggande bedragare på hackare för att de stjäl likviditet och stannar kvar tills nästa gång.

För att genomföra en attack bäddar bedragare in skadlig kod i de smarta kontrakten. De ändrar dem för att förhindra investerare från att sälja: ställ in max (100%) försäljningsavgift, svartlista tokenägare och lås användarnas pengar i ett kontrakt.

Vissa smarta kontrakt innebär att en skadlig "bakdörr" kodas in i dem, vilket gör att utvecklare kan ta ut likviditeten.

För det mesta verifieras inte modifierade smarta kontrakt av säkerhetsrevisorer och är dolda för allmänhetens ögon. Eftersom de flesta on-chain kontrakt är offentligt tillgängliga, en brist på transparens på GitHub kan vara en röd flagga.

Hur man kontrollerar om ett DeFi Smart-kontrakt är säkert

Blockchain- och smarta kontraktsindustrin är fortfarande relativt ung, och det är även revisionssektorn för smarta kontrakt. Många företag specialiserar sig på smarta kontraktssäkerhetsrevisioner, utvecklar sina verktyg och formar sitt kunnande.

Branschstandarder för smart kontraktssäkerhet och bästa praxis utvecklas. Trots det används några ganska vanliga revisionsmetoder av DeFi-revisionsbranschens aktörer.

Vanligtvis börjar deras undersökningar med den smarta kontraktsutvärderingen. Revisorn analyserar whitepaper, affärslogik och tekniska specifikationer för DeFi-protokollet för att uppskatta potentiella risker och säkerhetsfunktioner.

Sedan flyttar de sin uppmärksamhet till koden för det smarta kontraktet. Det är då kodgranskning och analys startar.

Revisorer inspekterar kod rad för rad och letar efter sårbarheter på olika nivåer: kritiska sådana som kan resultera i en likviditetsläcka; medelnivå, vilket delvis kan skada det smarta kontraktet; och lågnivåfrågor, som påverkar kontraktets säkerhet minst.

De använder ett antal revisionstekniker, inklusive automatiserad och manuell analys. Båda har sina för- och nackdelar.

En automatisk säkerhetsgranskning innebär att skanna koden med automatiserad analysmjukvara, som söker efter buggar mot databasen med kända sårbarheter och identifierar deras exakta plats i koden.

Den mjukvarubaserade granskningen utförs vanligtvis före den manuella analysen för att upptäcka fel som människor kan förbise. Det är snabbare och mindre tidskrävande, men samtidigt är det kanske inte alltid medvetet om sammanhanget och missar därmed vissa sårbarheter.

Manuell kodanalys är kung i smart kontraktsrevision och är den mest kritiska delen av en omfattande och korrekt säkerhetsrevision av smart kod. Den genomförs av minst två separata experter som inspekterar koden rad för rad.

Målet är att verifiera att varje detalj i projektets specifikation är implementerad i det smarta kontraktet och att ingenting bryter mot dess ursprungligen avsedda beteende.

Revisorerna granskar koden för oavsiktligt, oväntat beteende, avgörande säkerhetsproblem och sårbarheter som återinträde, datamanipulationer, flashlån och andra manipulationer som kan implementeras medan det smarta kontraktet interagerar med andra.

Utöver det kör manuella revisioner simuleringar för att utvärdera hur väl DeFi-projektets smarta kontrakt svarar på oidentifierade hot och hur kapabelt det är att försvara sig mot dem.

Inom den sista delen av manuell kodanalys jämför revisorn det smarta kontraktets logik med dess beskrivning i projektets whitepaper.

När alla sårbarheter har identifierats och åtgärdats kör revisorerna en dubbelkontrollprocess för att säkerställa att den smarta koden fungerar som förväntat.

Slutligen, efter att säkerhetsrevisionen är klar, upprättar revisorerna en omfattande rapport. Det är här de ger detaljerad feedback om vad de upptäckt. Vanligtvis kommer deras rapport med rekommendationer om hur upptäckta kodsvagheter kan åtgärdas för att mildra projektets säkerhet.

Vad säkerställer att en smart kontraktsrevision är professionell?

Smarta kontrakt är en relativt ny innovation. Deras säkerhetsstandarder utvecklas i enlighet med detta. Det betyder att ingen gyllene regel garanterar total smart kontraktssäkerhet.

Dessutom är inte alla smarta revisionsbyråer likadana, och alla revisioner garanterar inte säkerheten. Revisorer kan ha olika kompetensnivåer, olika mål och olika kostnader.

För att inte tala om det faktum att marknaden är full av skissartade utvecklare som förfalskar revisioner och fortfarande drar nytta av namnet på ett respektabelt företag. Detta är vad som hände med Peckshield, ett blockchain-säkerhets- och dataanalysföretag, för mer än ett år sedan.

Situationer som denna är ganska vanliga i kryptovalutaområdet. De tar namnet på en legitim och respektabel revisor och lägger in det i sin whitepaper och säger att deras protokoll granskades.

Det enda sättet att undvika fall som detta är att kontrollera bekräftelse på revisorns ursprungliga kanaler. Om det inte finns några, är chansen stor att revisorns namn har blivit stulet.

Kontrollera alltid sin kundportfölj för att utvärdera om revisorn är solid och seriös. Googla på fallen för att verifiera deras erfarenhetsregister och kontrollera om något av de granskade projekten har drabbats av en mattdragning eller andra attacker.

Kan du utföra kodrevision själv?

Med så många hacks och mattor i kryptoutrymmet är det naivt att föreställa sig att DeFi-projekt är säkra utan att titta närmare på dem. Smarta kontraktsrevisioner ger ett kritiskt lager av säkerhet.

Men även de mest professionella garanterar inte att ett DeFi-projekt är absolut felfritt. Smarta kontrakt är komplexa. De kräver detaljerad och omfattande analys, expertis, verktyg och, viktigast av allt, mer än ett par ögon.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- Platoblockchain. Web3 Metaverse Intelligence. Kunskap förstärkt. Tillgång här.

- Källa: https://dailycoin.com/how-auditors-detect-defi-rug-pull-scam/

- 11

- 2022

- a

- Om oss

- absolut

- i enlighet med detta

- exakt

- Agera

- Dessutom

- påverka

- Efter

- mot

- avtal

- Alla

- tillåter

- alltid

- analys

- analytics

- analyser

- och

- attackera

- Attacker

- uppmärksamhet

- Drar till sig

- revision

- granskas

- revision

- revisionsbyråer

- revisorer

- revisioner

- Automatiserad

- tillgänglig

- innan

- bakom

- Där vi får lov att vara utan att konstant prestera,

- fördel

- BÄST

- bästa praxis

- mellan

- blockchain

- Blockchain-säkerhet

- överträdelser

- Bug

- fel

- företag

- kan inte

- kapabel

- fall

- centraliserad

- vissa

- chanser

- kanaler

- ta

- Jul

- klient

- koda

- Kodgranskning

- Kodning

- Gemensam

- företag

- Avslutade

- komplex

- omfattande

- villkor

- Genomför

- Nackdelar

- Konsekvenser

- sammanhang

- kontrakt

- kontrakt

- Kostar

- kunde

- skapa

- Trovärdighet

- kritisk

- avgörande

- crypto

- Crypto-investerare

- kryptoutrymme

- kryptovaluta

- datum

- Data Analytics

- Databas

- decentraliserad

- Decentraliserad ekonomi

- decentraliserad ekonomi (DeFi)

- Försvara

- Defi

- defi-plattformar

- defi-projekt

- DEFI-PROTOKOLL

- DeFi säkerhet

- distribuera

- beskrivning

- Trots

- detalj

- detaljerad

- detekterad

- utveckla

- utvecklare

- Dex

- olika

- försvinna

- upptäckt

- ekosystemet

- tillräckligt

- säkerställa

- säkerställer

- säkerställa

- enhet

- fel

- uppskatta

- utvärdera

- utvärdering

- Även

- NÅGONSIN

- utvecklas

- Utgång

- avsluta bedrägeri

- förväntat

- erfarenhet

- expertis

- experter

- Exploit

- utnyttjas

- bedrifter

- extern

- ögat

- Ögon

- snabbare

- Funktioner

- avgift

- återkoppling

- slutlig

- finansiering

- hitta

- företag

- fixerad

- Blixt

- blixtlån

- brister

- från

- full

- fonder

- Målet

- Mål

- Golden

- garanti

- garantier

- hackare

- hacka

- hända

- hänt

- friska

- dold

- Hur ser din drömresa ut

- HTTPS

- Människa

- identifierade

- identifierar

- genomföra

- genomföras

- in

- Inklusive

- industrin

- industristandarder

- Innovation

- interagerar

- Undersökningar

- För Investerare

- engagera

- problem

- IT

- sig

- King

- känd

- Brist

- senaste

- lanserades

- lager

- leda

- läckage

- Adress

- Äkta

- nivåer

- linje

- Likviditet

- Lån

- läge

- du letar

- manuell

- många

- marknad

- max

- betyder

- metoder

- kanske

- miljon

- Mildra

- modell

- modifierad

- pengar

- mer

- mest

- namn

- nästan

- Nya

- Nästa

- antal

- talrik

- On-Chain

- ONE

- öppen källkod

- fungerar

- ursprungliga

- ursprungligen

- Övriga

- Övrigt

- ägare

- del

- parter

- Peckshield

- Plattformar

- plato

- Platon Data Intelligence

- PlatonData

- spelare

- portfölj

- möjlig

- potentiell

- praxis

- Förbered

- pretty

- förhindra

- process

- professionell

- projektet

- projekt

- främja

- PROS

- protokoll

- ge

- allmän

- publicly

- Drar

- Syftet

- sätta

- rekommendationer

- register

- Red

- relativt

- rapport

- ansedda

- kräver

- respektabel

- resultera

- översyn

- risker

- Rum

- matta dra

- bedrägerier med mattdragning

- matta drar

- Regel

- Körning

- säker

- Säkerhet

- Samma

- Lurendrejeri

- Bedragare

- bedrägerier

- scanning

- sektor

- säkerhet

- Säkerhetsanalys

- Säkerhetsrevisioner

- säkerhetsbrott

- Försäljningen

- allvarlig

- in

- Forma

- skifta

- skall

- liknande

- Enkelt

- eftersom

- skicklighet

- Skjut

- Small

- smarta

- smart kontrakt

- Smart kontraktsrevision

- Smart kontraktssäkerhet

- Smarta kontrakt

- So

- Mjukvara

- fast

- några

- Utrymme

- specialisera

- specifikation

- standard

- standarder

- starta

- bo

- Fortfarande

- stola

- stulna

- system

- Ta

- Teknisk

- tekniker

- villkor

- Villkor

- Smakämnen

- deras

- Tredje

- utomstående

- hot

- Genom

- tid

- tidskrävande

- till

- token

- tokens

- verktyg

- Totalt

- Öppenhet

- transparent

- typiskt

- Oväntat

- Ta bort

- vanligen

- verifierade

- verifiera

- Överträdelser

- avgörande

- sårbarheter

- Vad

- om

- som

- medan

- whitepaper

- avtorkning

- dra tillbaka

- utan

- år

- Om er

- ung

- själv

- zephyrnet