Kryptoindustrin har utvecklats till ett ekosystem som sammankopplar flera Layer-1(L1) blockkedjor och Layer-2(L2) skalningslösningar med unika möjligheter och avvägningar.

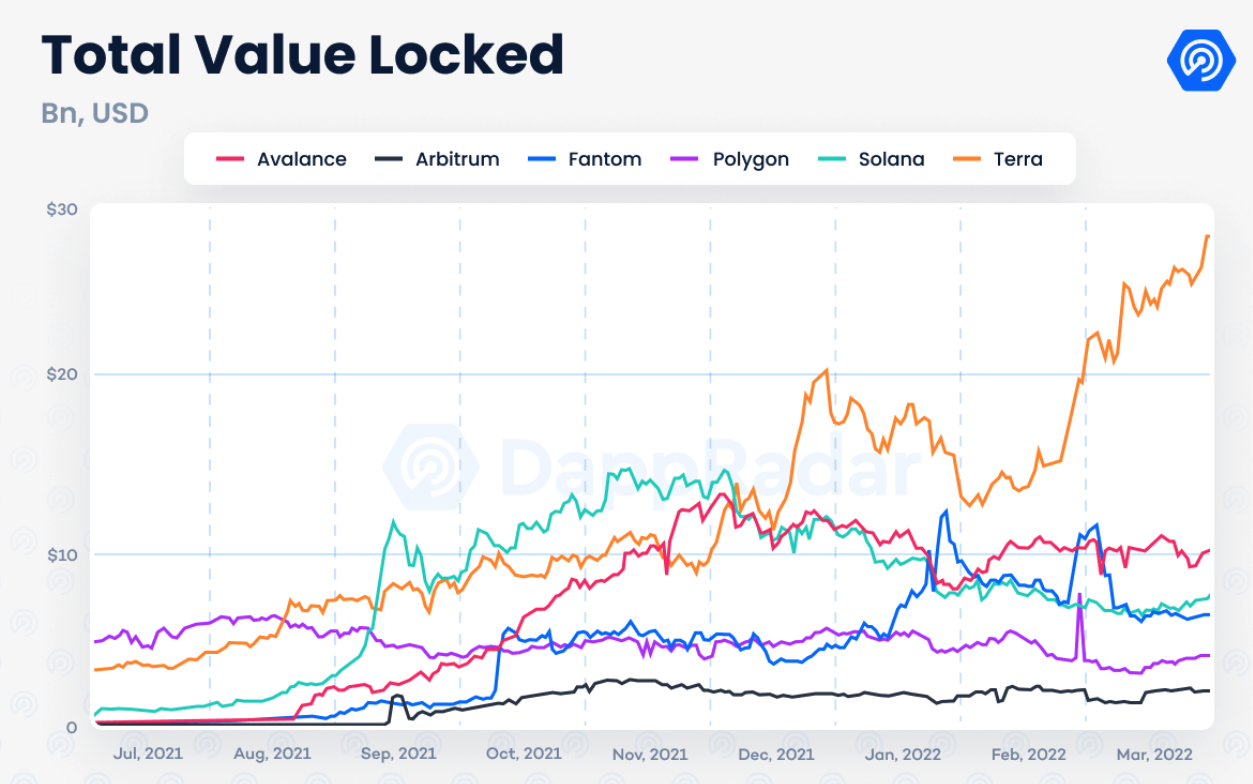

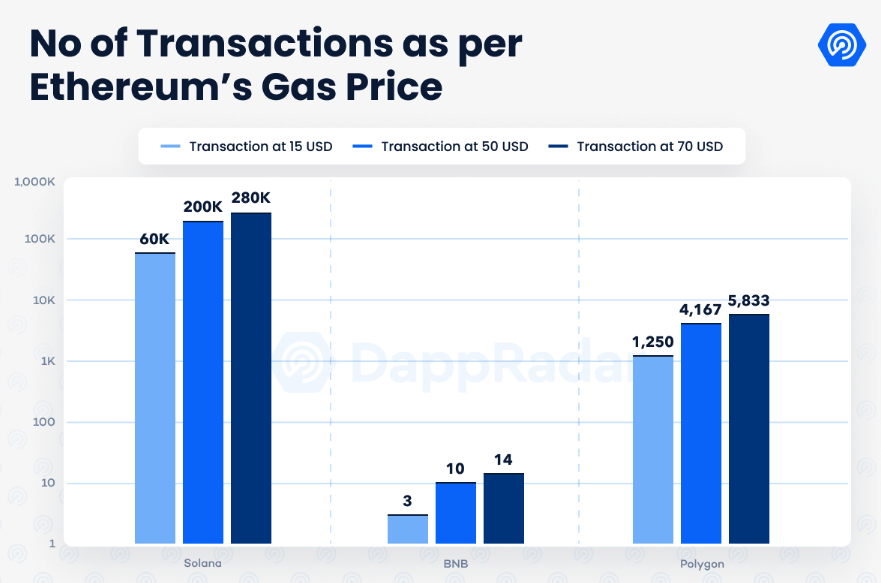

Nätverk som Fantom, Terra eller Avalanche har blivit rika på DeFi-aktivitet, medan play-to-earn-dapps som Axie Infinity och DeFi Kingdoms upprätthåller hela ekosystem som Ronin och Harmony. Dessa blockkedjor har stigit som seriösa alternativ till Ethereums gasavgifter och relativt långsamma transaktionstider. Behovet av ett enkelt sätt att flytta tillgångar mellan protokoll på olika blockkedjor blev mer kritiskt än någonsin.

Det är här blockchain-broar kommer in.

Som ett resultat av flerkedjescenariot höjde Total Value Locked (TVL) över alla DeFi-dapps i höjden. I slutet av mars 2022 uppskattades branschens TVL till 215 miljarder dollar, 156 % högre än i mars 2021. Mängden värde som låstes och överbryggades i dessa DeFi-dapps lockade uppmärksamheten från illvilliga hackare, och den senaste trenden tyder på att angripare kan ha hittade en svag länk i blockchain-broar.

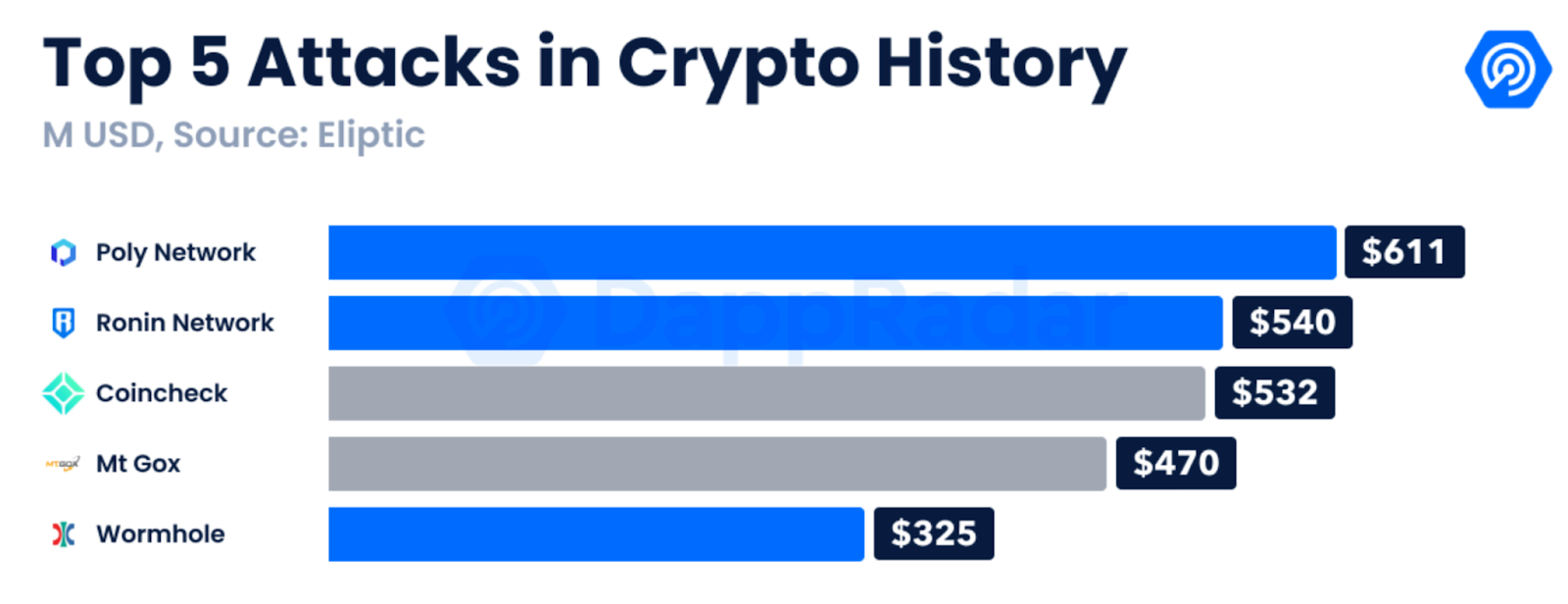

Enligt Rekt-databasen stals 1.2 miljarder dollar i kryptotillgångar under första kvartalet 1, vilket motsvarar 2022 % av alla stulna medel genom tiderna enligt samma källa. Intressant nog har minst 35.8 % av de förlorade tillgångarna 80 stulits från broar.

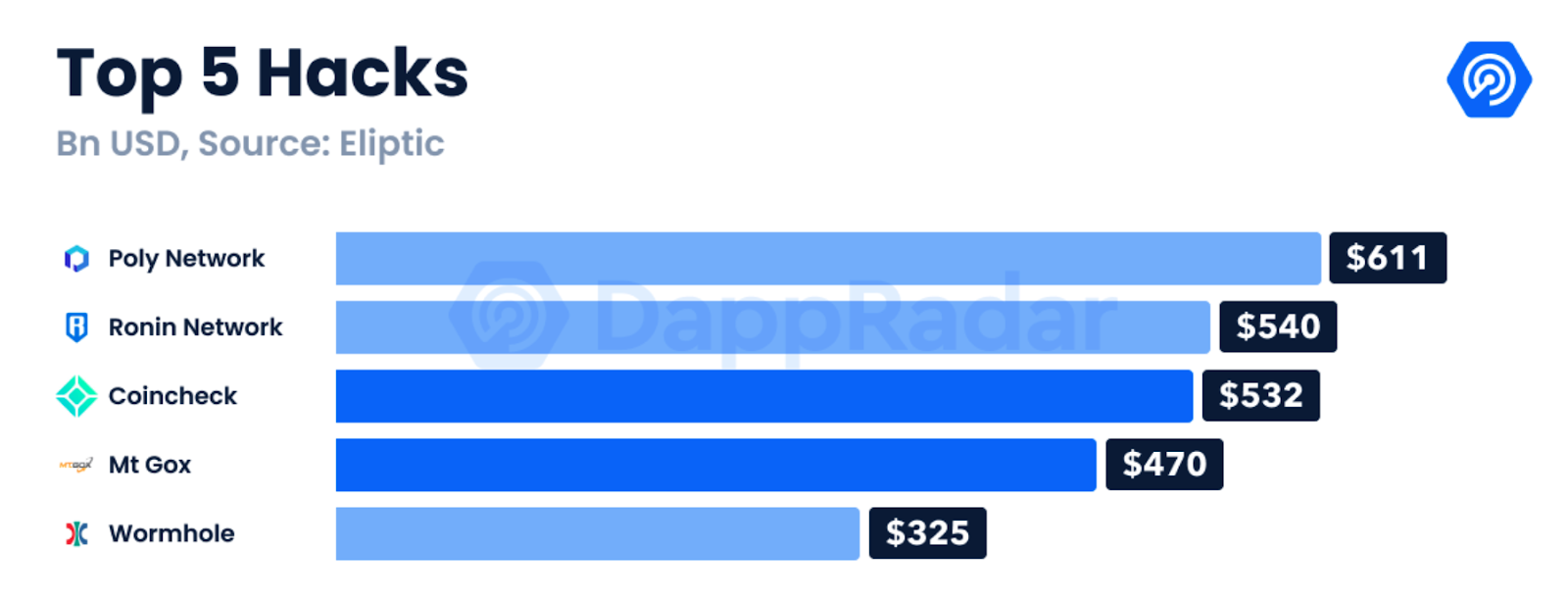

En av de allvarligaste attackerna inträffade för två veckor sedan när Ronin-bron hackades för 540 miljoner dollar. Innan dess har Solana maskhål och BNB Chains Qubit Finance-brygga utnyttjades för mer än 400 miljoner dollar 2022. Det största hacket i kryptons historia inträffade i augusti 2021 när PolyNetwork-bryggan utnyttjades för 610 miljoner dollar, även om de stulna medlen senare återlämnades.

Broar är ett av de mest värdefulla verktygen i branschen, men deras interoperabla karaktär utgör en viktig utmaning för de projekt som bygger dem.

Förstå Blockchain Bridges

Analogt med Manhattan-broar är blockchain-broar plattformar som kopplar samman två olika nätverk som möjliggör en tvärkedjeöverföring av tillgångar och information från en blockchain till en annan. På det här sättet är kryptovalutor och NFT inte inlagda i sina inhemska kedjor utan kan "bryggas" över olika blockkedjor, vilket multiplicerar alternativen att använda dessa tillgångar.

Tack vare bryggor används Bitcoin i smarta kontraktsbaserade nätverk för DeFi-ändamål, eller en NFL All Day NFT kan överbryggas från Flow till Ethereum för att fraktioneras eller användas som säkerhet.

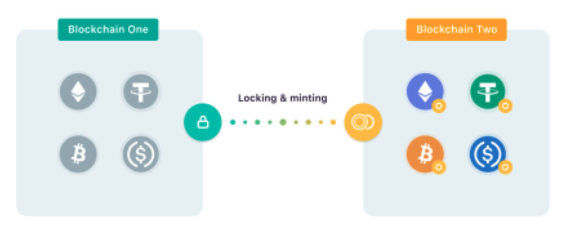

Det finns olika tillvägagångssätt när det gäller att överföra tillgångar. Som deras namn antyder fungerar Lock-and-Mint-bryggor genom att låsa de ursprungliga tillgångarna i ett smart kontrakt på sändningssidan medan det mottagande nätverket skapar en kopia av den ursprungliga tokenen på andra sidan. Om Ether är överbryggad från Ethereum till Solana, är Ether i Solana bara en "inlindad" representation av kryptot, inte själva tokenet.

Även om lock-and-mint-metoden är den mest populära överbryggningsmetoden, finns det andra sätt att slutföra tillgångsöverföringen som "burn-and-mint" eller atombyten som utförs själv genom ett smart kontrakt för att utbyta tillgångar mellan två nätverk. Anslut (tidigare xPollinate) och cBridge är broar som är beroende av atombyten.

Ur säkerhetssynpunkt kan broar klassificeras i två huvudgrupper: pålitliga och tillförlitliga. Pålitliga broar är plattformar som förlitar sig på en tredje part för att validera transaktioner men, ännu viktigare, för att fungera som förvaringsinstitut för de överbryggade tillgångarna. Exempel på betrodda broar finns i nästan alla blockkedjespecifika broar som Binance Bridge, Polygon POS Bridge, WBTC Bridge, Avalanche Bridge, Harmony Bridge, Terra Shuttle Bridge och specifika dapps som Multichain (tidigare Anyswap) eller Tron's Just Cryptos.

Omvänt, plattformar som enbart förlitar sig på smarta kontrakt och algoritmer för att förvara tillgångar är trolösa broar. Säkerhetsfaktorn i trustless broar är knuten till det underliggande nätverket där tillgångarna överbryggas, det vill säga där tillgångarna är låsta. Trolösa broar finns i NÄRA Rainbow Bridge, Solana's Wormhole, Polkadot's Snow Bridge, Cosmos IBC och plattformar som Hop, Connext och Celer.

Vid första anblicken kan det se ut som att trovärdiga broar erbjuder ett säkrare alternativ för att överföra tillgångar mellan blockkedjor. Men både pålitliga och tillitslösa broar står inför olika utmaningar.

Begränsningar för pålitliga och tillförlitliga broar

Ronin-bron fungerar som en centraliserad pålitlig plattform. Denna brygga använder en multisig-plånbok för förvaring av de överbryggade tillgångarna. Kort sagt är en multisig-plånbok en adress som kräver två eller flera kryptografiska signaturer för att godkänna en transaktion. I Ronins fall har sidokedjan nio validatorer som behöver fem olika signaturer för att godkänna insättningar och uttag.

Andra plattformar använder samma tillvägagångssätt men diversifierar risken bättre. Till exempel förlitar sig Polygon på åtta validerare och kräver fem signaturer. De fem signaturerna kontrolleras av olika parter. I fallet med Ronin hölls fyra signaturer av Sky Mavis-teamet enbart, vilket skapade en enda poäng av misslyckande. Efter att hackaren lyckats kontrollera de fyra Sky Mavis-signaturerna på en gång behövdes bara en signatur till för att godkänna uttag av tillgångar.

Den 23 mars fick angriparen kontroll över Axie DAO:s signatur, den sista biten som krävs för att slutföra attacken. 173,600 25.5 ETH och XNUMX miljoner USDC dränerades från Ronins förvaringsavtal i två olika transaktioner i den näst största kryptoattacken någonsin. Det är också värt att notera att Sky Mavis-teamet fick reda på hacket nästan en vecka senare, vilket visade att Ronins övervakningsmekanismer åtminstone var bristfälliga, vilket avslöjade en annan brist i denna pålitliga plattform.

Även om centralisering utgör ett grundläggande fel, är förtroendelösa broar benägna att utnyttjas på grund av buggar och sårbarheter i deras programvara och kodning.

Solana Wormhole, en plattform som möjliggör transaktioner över bryggor mellan Solana och Ethereum, drabbades av en exploatering i februari 2022, där 325 miljoner dollar stulna på grund av en bugg i Solanas förvaringsavtal. En bugg i Wormhole-kontrakten gjorde det möjligt för hackaren att ta fram validerare för tvärkedjor. Angriparen skickade 0.1 ETH från Ethereum till Solana för att utlösa en uppsättning "överföringsmeddelanden" som lurade programmet att godkänna en förmodad insättning på 120,000 XNUMX ETH.

Maskhålshacket hände efter Poly nätverk exploaterades för 610 miljoner dollar i augusti 2021 på grund av brister i kontraktens taxonomi och struktur. Kedjeöverskridande transaktioner i denna dapp godkänns av en centraliserad grupp av noder som kallas "keepers" och valideras på det mottagande nätverket genom ett gateway-kontrakt. I denna attack kunde hackaren få privilegier som keeper och lurade därmed gatewayen genom att ställa in sina egna parametrar. Angriparen upprepade processen i Ethereum, Binance, Neo och andra blockkedjor för att extrahera fler tillgångar.

Alla broar leder till Ethereum

Ethereum är fortfarande det mest dominerande DeFi-ekosystemet i branschen och står för nästan 60% av branschens TVL. Samtidigt utlöste uppkomsten av olika nätverk som alternativ för Ethereums DeFi-dapps blockchain-broars tvärkedjeaktivitet.

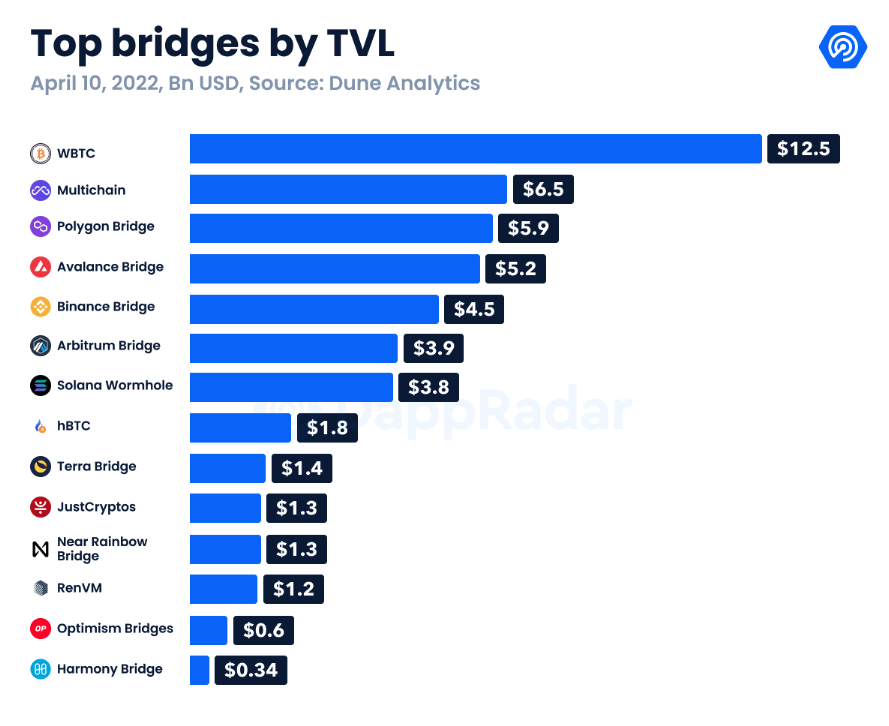

Den största bron i branschen är WBTC-bron, som sköts av BitGo, Kyber och Republic Protocol, teamet bakom RenVM. Eftersom Bitcoin-tokens inte är tekniskt kompatibla med smarta kontraktsbaserade blockkedjor, "lindar" WBTC-bryggan den inhemska Bitcoin, låser in den i broförvaringskontraktet och skapar sin ERC-20-version på Ethereum. Den här bron blev oerhört populär under DeFi Summer och har nu cirka 12.5 miljarder dollar i Bitcoin. WBTC tillåter BTC att användas som säkerhet i dapps som Aave, Compound och Maker, eller för att ge gård eller tjäna intresse i flera DeFi-protokoll.

Multichain, tidigare känd som Anyswap, är en dapp som erbjuder cross-chain-transaktioner till mer än 40 blockchains med en inbyggd brygga. Multichain har 6.5 miljarder dollar över alla anslutna nätverk. Fantom-bron till Ethereum är dock den överlägset största poolen med 3.5 miljarder dollar låsta. Under andra halvan av 2021 etablerade sig Proof-of-Stake-nätverket som en populär DeFi-destination med attraktiva avkastningsgårdar som involverade FTM, olika stablecoins eller WETH som de som finns på SpookySwap.

Till skillnad från Fantom använder de flesta L1-blockkedjor en oberoende direktbrygga för att ansluta nätverk. Avalanche-bron sköts till största delen av Avalanche Foundation och är den största L1<>L1-bron. Avalanche har ett av de mest robusta DeFi-landskapen med dapps som Trader Joe, Aave, Curve och Platypus Finance.

Binance-bron sticker också ut med 4.5 miljarder dollar i låsta tillgångar, tätt följt av Solana Wormhole med 3.8 miljarder dollar. Terra's Shuttle Bridge säkrar endast 1.4 miljarder dollar trots att den är den näst största blockkedjan sett till TVL.

På samma sätt är skalningslösningar som Polygon, Arbitrum och Optimism också bland de viktigaste bryggorna när det gäller låsta tillgångar. Polygon POS Bridge, den huvudsakliga ingången mellan Ethereum och dess sidokedja, är den tredje största bron med nästan 6 miljarder dollar i förvar. Samtidigt är likviditeten i broarna på populära L2-plattformar som Arbitrum och Optimism också på uppgång.

En annan bro värd att nämna är Near Rainbow-bron, som syftar till att lösa den berömda interoperabilitetstrilemma. Denna plattform som förbinder Near och Aurora med Ethereum kan utgöra en värdefull möjlighet att uppnå säkerhet i trovärdiga broar.

Förbättring av tvärkedjad säkerhet

Både betrodda och trustless broar, de två metoderna för förvaring av överbryggade tillgångar, är benägna att ha grundläggande och tekniska svagheter. Ändå finns det sätt att förhindra och minska påverkan som orsakas av illvilliga angripare som riktar sig mot blockchain-broar.

När det gäller betrodda bryggor är det tydligt att det behövs en ökning av andelen undertecknare som krävs, samtidigt som multisigs är fördelade i olika plånböcker. Och även om förtroendelösa broar tar bort riskerna relaterade till centralisering, skapar buggar och andra tekniska begränsningar riskabla situationer, vilket framgår av Solana Wormhole eller Qubit Finance exploateringen. Därför är det nödvändigt att implementera åtgärder utanför kedjan för att skydda plattformar över kedjan så mycket som möjligt.

Samarbete mellan protokoll behövs. Web3-utrymmet kännetecknas av sin bundna community, så att ha de smartaste hjärnorna i branschen som arbetar tillsammans för att göra utrymmet till en säkrare plats skulle vara det perfekta scenariot. Animoca Brands, Binance och andra Web3-märken samlade in 150 miljoner dollar för att hjälpa Sky Mavis att minska den ekonomiska effekten av Ronins brohack. Att arbeta tillsammans för en framtid med flera kedjor kan lyfta interoperabilitet till nästa nivå.

Likaså bör samordning med kedjeanalysplattformar och centraliserade utbyten (CEX) hjälpa till att spåra och flagga stulna tokens. Detta tillstånd kan avskräcka kriminella på medellång sikt, eftersom inkörsporten för att ta ut krypto för fiat bör kontrolleras av KYC-procedurer i etablerade CEX:er. Förra månaden, ett par 20-åringar sanktionerades lagligt efter att ha lurat människor i NFT-utrymmet. Det är rättvist att be om samma behandling för identifierade hackare.

Granskningar och buggar är ett annat sätt att förbättra hälsan för alla Web3-plattformar, inklusive broar. Certifierade organisationer som Certik, Chainsafe, Blocksec och flera andra hjälper till att göra Web3-interaktioner säkrare. Alla aktiva broar bör granskas av minst en certifierad organisation.

Samtidigt skapar bug-bounty-program en synergi mellan projektet och dess community. Vita hackare spelar en viktig roll för att identifiera sårbarheter innan illvilliga angripare gör det. Till exempel har Sky Mavis lanserade nyligen ett bugg-bounty-program på 1 miljon dollar att stärka sitt ekosystem.

Slutsats

Ökningen av L1- och L2-lösningar som holistiska blockkedjeekosystem som utmanar Ethereum-dapps har skapat behovet av tvärkedjeplattformar för att flytta tillgångar mellan nätverk. Detta är kärnan i interoperabilitet, en av pelarna i Web3.

Icke desto mindre förlitar sig det nuvarande interoperabla scenariot på protokoll över kedjor snarare än en flerkedjestrategi, ett scenario om vilket Vitalik lättade på varningen i början av året. Behovet av interoperabilitet i rymden är mer än uppenbart. Icke desto mindre behövs mer robusta säkerhetsåtgärder i denna typ av plattform.

Tyvärr kommer utmaningen inte att övervinnas lätt. Både pålitliga och pålitliga plattformar uppvisar brister i sin design. Dessa inneboende korskedjade brister har blivit märkbara. Mer än 80 % av de 1.2 miljarder dollar som gick förlorade i hacks 2022 har kommit genom exploaterade broar.

Dessutom, eftersom värdet i branschen fortsätter att öka, blir hackare också mer sofistikerade. Traditionella cyberattacker som social ingenjörskonst och nätfiskeattacker har anpassat sig till Web3-berättelsen.

Flerkedjemetoden där alla tokenversioner är inbyggda i varje blockkedja är fortfarande långt borta. Därför måste tvärkedjeplattformar lära av tidigare händelser och stärka sina processer för att minska antalet framgångsrika attacker så mycket som möjligt.

Läs originalinlägget på Trassande

- "

- $3

- $ 400 miljoner

- 000

- 2021

- 2022

- Om oss

- Enligt

- Redovisning

- tvärs

- Agera

- åtgärder

- aktiv

- aktivitet

- Dessutom

- adress

- algoritmer

- Alla

- bland

- mängd

- analytics

- Annan

- tillvägagångssätt

- godkänna

- runt

- tillgång

- Tillgångar

- Atombyten

- AUGUSTI

- Lavin

- bakgrund

- blir

- Där vi får lov att vara utan att konstant prestera,

- Miljarder

- binance

- Bitcoin

- BitGo

- blockchain

- blockchains

- bnB

- ståtar

- gränsen

- varumärken

- BRO

- BTC

- Bug

- fel

- Byggnad

- inbyggd

- kapacitet

- Kontanter

- orsakas

- centraliserad

- Certifierad

- kedja

- utmanar

- utmaningar

- utmanande

- Kodning

- komma

- samfundet

- Luktämne

- tillstånd

- anslutna

- kontrakt

- kontrakt

- kontroll

- Cosmos

- Par

- skapas

- Skapa

- brottslingar

- kritisk

- Kors Chain

- crypto

- Kryptoindustri

- cryptocurrencies

- kryptografisk

- Aktuella

- kurva

- Vårdnad

- cyberattack

- Dapp

- DApps

- Databas

- dag

- Defi

- Designa

- Trots

- utforma

- olika

- rikta

- distribueras

- lätt

- ekosystemet

- ekosystem

- möjliggör

- Teknik

- ERC-20

- huvudsak

- etablerade

- beräknad

- ETH

- Eter

- ethereum

- händelser

- Utbyten

- Exploit

- Ansikte

- Misslyckande

- verkligt

- gård

- gårdar

- avgifter

- Fiat

- finansiering

- finansiella

- Förnamn

- fel

- brister

- flöda

- hittade

- fundament

- fonder

- framtida

- GAS

- gasavgifter

- få

- Blick

- Grupp

- hacka

- Hackaren

- hackare

- hacka

- Harmoni

- har

- Hälsa

- hjälpa

- högre

- historia

- innehar

- Hur ser din drömresa ut

- HTTPS

- identifiera

- Inverkan

- genomföra

- med Esport

- Inklusive

- ökande

- industrin

- industrins

- informationen

- sammankoppling

- intresse

- Interoperabilitet

- IT

- sig

- hålla

- känd

- KYC

- KYC-förfaranden

- största

- senaste

- lanserades

- leda

- LÄRA SIG

- Nivå

- LINK

- Likviditet

- låst

- Lås

- tillverkare

- MakerDao

- förvaltade

- Mars

- åtgärder

- miljon

- övervakning

- Månad

- mer

- mest

- Mest populär

- flytta

- multipel

- multisig

- Natur

- Nära

- nödvändigt för

- NEO

- nät

- nätverk

- NFL

- NFT

- NFT

- noder

- antal

- erbjudanden

- Erbjudanden

- Möjlighet

- Alternativet

- Tillbehör

- organisation

- organisationer

- Övriga

- egen

- Personer

- perfekt

- Nätfiske

- phishingattacker

- bit

- plattform

- Plattformar

- Spela

- Punkt

- Polygon

- poolen

- Populära

- PoS

- möjlig

- presentera

- process

- processer

- Program

- Program

- projektet

- projekt

- Proof-of-stav

- skydda

- protokoll

- protokoll

- syfte

- Q1

- minska

- Republiken

- Obligatorisk

- Risk

- risker

- Riskabel

- RONIN

- skalning

- säkra

- säkerhet

- allvarlig

- in

- inställning

- Kort

- sidokedja

- signifikant

- smarta

- smart kontrakt

- Smarta kontrakt

- snö

- So

- Social hållbarhet

- Samhällsteknik

- Mjukvara

- Solana

- Lösningar

- LÖSA

- sofistikerade

- Utrymme

- Stablecoins

- står

- starta

- stulna

- framgångsrik

- sommar

- uppstår

- grupp

- Teknisk

- Jord

- Genom

- Bunden

- tid

- tillsammans

- token

- tokens

- verktyg

- handlare

- traditionell

- transaktion

- Transaktioner

- överföring

- Överföra

- behandling

- unika

- USDC

- användning

- utnyttja

- värde

- olika

- sårbarheter

- plånbok

- Plånböcker

- wBTC

- Web3

- vecka

- medan

- tillbakadragande

- inom

- ord

- Arbete

- arbetssätt

- värt

- skulle

- år

- Avkastning