Federala myndigheter spårade upp och beslagtog mer än 94,000 XNUMX bitcoin som påstås ha stulits från Bitfinex. Men hur fick de tag på de pseudonyma fonderna?

Det amerikanska justitiedepartementet (DOJ) meddelade i februari 2022 meddelandet att det framgångsrikt hade beslagtagit majoriteten av bitcoin som dränerats i ett hack av kryptovalutabörsen Bitifinex 2016 efter att ha fått kontroll över plånboken som förmodligen innehåller de stulna medlen.

Trots den uppenbara osannolikheten att återta försvunna medel, gjorde ett komplext men deterministiskt spår av bevis det möjligt för brottsbekämpande myndigheter att fånga Ilya Lichtenstein och Heather Morgan, ett par som påstås försöka fördunkla det olagliga ursprunget till bitcoin som de hade utnyttjat till flexibel glänsande livsstil genom ett komplext penningtvättssystem.

Men vad som verkade vara en noggrant genomtänkt bedrägeri visade sig faktiskt vara en ganska bräcklig sådan fylld av felsteg, vilket underlättade arbetet för specialagenten Christopher Janczewski, tilldelad Internal Revenue Services brottsutredningsenhet (IRS-CI). Detta arbete ledde slutligen till att Janczewski lämnade in en klagomål med domaren Robin Meriweather att åtala Lichtenstein och Morgan för penningtvättskonspiration och konspiration för att lura USA.

Den här artikeln tar en djupdykning i nyanserna av det brottsbekämpande arbetet som avslöjade identiteterna för de anklagade Bitfinex-hackerna, och i stegen för det åtalade paret, med förlitning på kontona från DOJ och specialagenten Janczewski. Men eftersom avgörande aspekter av utredningen inte har avslöjats av officiella dokument, kommer författaren att tillhandahålla rimliga scenarier och möjliga förklaringar till frågor som förblir obesvarade.

Hur beslagtog brottsbekämpning den stulna Bitfinex Bitcoin?

Bitcoin-förespråkare skryter ofta om det monetära systemets uppsättning principer som möjliggör en hög grad av suveränitet och motstånd mot censur, vilket gör Bitcoin-transaktioner omöjliga att stoppas och bitcoininnehav omöjliga att beslagta. Men om det är sant, hur kunde då brottsbekämpande myndigheter ta tag i tvättarnas bitcoin i det här fallet?

Enligt klagomålet från specialagenten Janczewski kunde brottsbekämpande myndigheter ta sig in i Litchesteins molnlagring där han förvarade mycket om inte all känslig information relaterad till hans verksamhet när han försökte rensa de smutsiga medlen – inklusive de privata nycklarna till Bitcoin-plånbok som innehåller den största delen av stulna BTC.

Censurmotståndet för Bitcoin-transaktioner och suveräniteten för bitcoin-fonder beror på korrekt hantering av de tillhörande privata nycklar, eftersom de är det enda sättet att flytta bitcoin från en plånbok till en annan.

Även om Lichtensteins privata nycklar förvarades i molnlagring, var de enligt DOJ krypterade med ett lösenord så länge att även sofistikerade angripare förmodligen inte skulle ha kunnat knäcka det under sin livstid. DOJ svarade inte på en begäran om kommentar om hur den kunde dekryptera filen och komma åt de privata nycklarna.

Det finns några rimliga scenarier för hur brottsbekämpande myndigheter kunde knäcka Lichtensteins kryptering. Även om den inte är osäker i och för sig, är symmetrisk kryptering, som använder ett krypteringslösenord för både krypterings- och dekrypteringsfunktioner, bara lika säker som dess lösenord och lösenordets lagring.

Därför relaterar den första möjligheten till säkerheten för lösenordets lagring; brottsbekämpande myndigheter kunde ha fått tillgång till lösenordet på något sätt och behövde inte tvinga sig fram genom filerna i molnet. En alternativ metod för brottsbekämpande att kunna dekryptera Lichtensteins filer kan innebära att den har så mycket mer personlig information om paret och datorkraft än någon annan sofistikerad angripare i världen att en skräddarsydd attack för att dekryptera riktade filer faktiskt kan vara genomförbar utan att motsäga DOJ:s uttalanden. Vi känner inte heller till algoritmen som används i krypteringsschemat - vissa är mer robusta än andra och variationer i samma algoritm utgör också olika säkerhetsrisker - så den specifika algoritmen som användes kan ha varit mer mottaglig för sprickor, även om detta skulle motsäga DOJ hävdar angående sprickbarhet ovan.

Det mest troliga fallet av de tre är utan tvekan att brottsbekämpande myndigheter inte behövde dekryptera filen i första hand, vilket är vettigt, särskilt med tanke på DOJ-kommentarerna ovan. Specialagenten Janczewski och hans team kunde ha fått tillgång till lösenordet på något sätt och skulle inte behöva tvinga sig fram genom molnlagringens filer. Detta kan underlättas av en tredje part som Lichtenstein anförtrott att skapa eller lagra dekrypteringslösenordet, eller genom någon form av felsteg från paret som ledde till att lösenordet äventyrades.

Varför behålla privata nycklar på molnlagring?

Anledningen till att Lichtenstein skulle behålla en så känslig fil i en onlinedatabas är oklart. Vissa spekulationer hänför sig dock till det underliggande hacket - en handling som paret har gjort inte åtalats av brottsbekämpande myndigheter – och behovet av att ha plånbokens privata nycklar i molnet "eftersom detta tillåter fjärråtkomst till en tredje part", enligt en Twitter-tråden av Ergo från OXT Research.

Samarbetsantagandet stöder också fallet med symmetrisk kryptering. Även om asymmetrisk kryptering är väl utformad för att skicka och ta emot känsliga data – eftersom data krypteras med mottagarens publika nyckel och endast kan dekrypteras med mottagarens privata nyckel – är symmetrisk kryptering perfekt för att dela åtkomst till en stationär fil eftersom dekrypteringslösenordet kan delas mellan de två parterna.

En alternativ anledning till att hålla de privata nycklarna online skulle vara enkel brist på omsorg. Hackaren kunde helt enkelt ha tyckt att deras lösenord var tillräckligt säkert och föll för bekvämligheten av att ha det på en molntjänst som kan nås var som helst med en internetanslutning. Men det här scenariot svarar fortfarande inte på frågan om hur paret fick tillgång till de privata nycklarna relaterade till hacket.

Att hålla den privata nyckeln online för enkelhets skull är vettigt, förutsatt att hackarna saknade tillräcklig teknisk kunskap för att säkerställa en tillräckligt stark symmetrisk krypteringsuppställning eller helt enkelt antog att deras arrangemang inte kunde brytas.

Bitfinex avböjde att kommentera några detaljer som är kända om hackaren eller om de fortfarande spåras upp.

"Vi kan inte kommentera detaljerna i något fall under utredning," sa Bitfinex CTO Paolo Ardoino Bitcoin Magazine, och tillägger att det "oundvikligen finns en mängd olika parter inblandade" i "en så stor säkerhetsintrång."

Hur blev Lichtenstein och Morgan fångade?

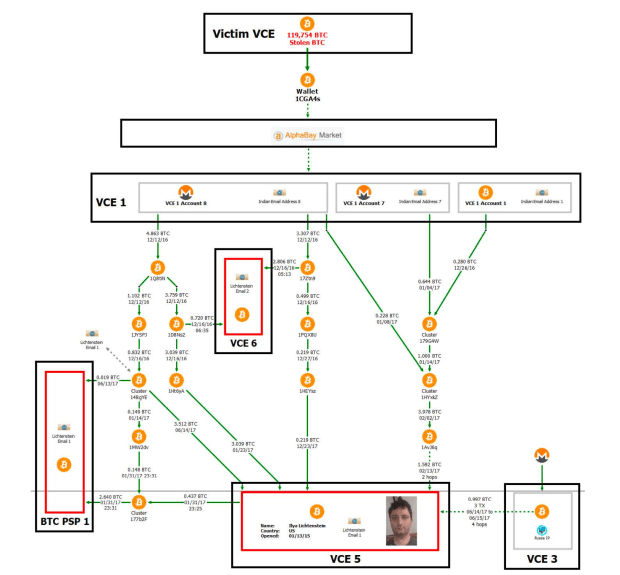

Klagomålet och DOJ:s uttalande hävdar att paret använde flera tekniker för att försöka tvätta bitcoin, inklusive kedjehoppning och användning av pseudonyma konton och affärskonton på flera kryptovalutabörser. Så, hur upptäcktes deras rörelser? Det handlar mest om mönster och likheter parat med slarv. Bitfinex "arbetade också med globala brottsbekämpande myndigheter och blockchain-analysföretag" för att hjälpa till att återställa den stulna bitcoin, sa Ardoino.

Lichtenstein öppnade ofta konton på bitcoinbörser med fiktiva identiteter. I ett specifikt fall ska han ha öppnat åtta konton på en enda börs (Poloniex, enligt Ergo), som till en början var till synes orelaterade och inte trivialt länkbara. Men alla dessa konton delade flera egenskaper som, enligt klagomålet, gav bort parets identitet.

För det första använde alla Poloniex-konton samma e-postleverantör baserad i Indien och hade "liknande stil" e-postadresser. För det andra fick de åtkomst av samma IP-adress - en stor röd flagga som gör det trivialt att anta att kontona kontrollerades av samma enhet. För det tredje skapades kontona ungefär samtidigt, nära Bitfinex-hacket. Dessutom övergavs alla konton efter börsens förfrågningar om ytterligare personlig information.

Klagomålet hävdar också att Lichtenstein sammanfogade flera bitcoin-uttag från olika Poloniex-konton till ett enda Bitcoin-plånbokskluster, varefter han satte in på ett konto på en bitcoinbörs (Coinbase, enligt Ergo), som han tidigare hade tillhandahållit know-your för. -kundinformation (KYC).

"Kontot verifierades med fotografier av Lichtensteins körkort i Kalifornien och ett foto i selfiestil," enligt klagomålet. "Kontot registrerades till en e-postadress som innehåller Lichtensteins förnamn."

Genom att anta att han redan hade rensat bitcoin och skickat den till ett KYC-konto, ångrade Lichtenstein pseudonymiteten som de tidigare kontona hade åstadkommit med Indien-baserade e-postkonton, eftersom han antydde för brottsbekämpande myndigheter att han ägde pengarna från de ursprungliga kontona. uttag som klustrades ihop. Och klagomålet hävdar att Lichtenstein också hade ett kalkylblad i sin molnlagring som innehåller detaljerad information om alla åtta Poloniex-konton.

När det gäller on-chain data, berättade Ergo Bitcoin Magazine att det är omöjligt för en passiv observatör att bedöma giltigheten av många av klagomålets påståenden eftersom darknet-marknadsplatsen AlphaBay tidigt användes som en genomgång.

"Utredningen är väldigt enkel, men den kräver insiderkännedom om flöden mellan frihetsberövande enheter", sa Ergo till Bitcoin Magazine. "Till exempel har [USA:s regering] och kedjeövervakningsföretag delat AlphaBay transaktionshistorik som inte har något riktigt fingeravtryck på kedjan och vi har inte tillgång till den informationen. Det är ungefär där jag måste stoppa all analys som passiv observatör.”

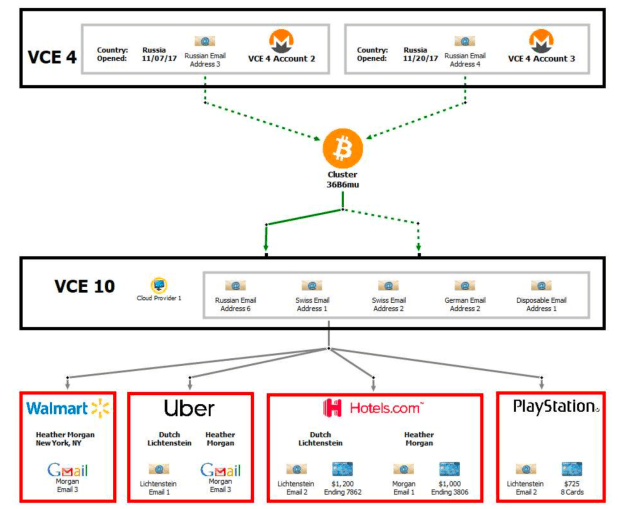

En annan viktig del av information är plånboksklustret "36B6mu", som bildades av bitcoin-uttag från två konton hos Bittrex, enligt Ergo, som helt hade finansierats av Monero-insättningar. Plånboksklustret 36B6mu användes sedan för att finansiera olika konton på andra bitcoinbörser, som, även om det inte innehöll KYC-information om paret, enligt klagomålet, använde fem olika konton på samma börs samma IP-adress, värd av ett moln leverantör i New York. När leverantören överlämnade sina register till brottsbekämpande myndigheter, identifierades det att den IP-adressen leasades av ett konto i Lichtensteins namn och var knuten till hans personliga e-postadress.

Ergo sa att OXT-teamet inte kunde validera några påståenden om 36B6mu-klustret.

"Vi sökte efter 36B6mu-adressen som skulle motsvara klustret och hittade en enda adress," sa Ergo och delade en länk till den hittade adressen. "Men adressen är inte en del av ett traditionellt plånbokskluster. Dessutom verkar tidpunkten och volymerna inte överensstämma med de som noterades i klagomålet."

”Det kanske är ett stavfel? Så vi kunde inte riktigt validera något som hade med 36B6mu-klustret att göra, tillade Ergo.

Bitcoin-sekretess kräver avsikt - och uppmärksamhet

Bortsett från avsnitten som inte kan intygas oberoende av externa observatörer, efter att ha analyserat klagomålet, blir det tydligt att Lichtenstein och Morgan deponerade olika nivåer av förtroende för sin installation och i flera tjänster eftersom de påstås ha försökt använda bitcoin från hacket.

Först och främst förvarade Lichtenstein och Morgan känsliga dokument online, i en molnlagringstjänst som är känslig för beslag och stämningar. Denna praxis ökar chanserna att installationen kan äventyras, eftersom den gör sådana filer tillgängliga på distans och placerar förtroende för ett centraliserat företag - vilket aldrig är en bra idé. För ökad säkerhet bör viktiga filer och lösenord förvaras offline på en säker plats, och helst utspridda i olika jurisdiktioner.

Trust kompromissade de flesta av parets ansträngningar för att flytta bitcoin-fonderna. Den första tjänsten de litade på var den enorma darknet-marknaden AlphaBay. Även om det är oklart hur brottsbekämpande myndigheter kunde upptäcka deras AlphaBay-aktivitet - även om darknet-marknaden har lidit mer än ett säkerhetsintrång sedan 2016—– paret verkar ändå ha antagit att detta aldrig skulle kunna hända. Men kanske viktigast av allt är att darknet-marknader ofta väcker misstankar och är alltid ett primärt fokus för brottsbekämpande arbete.

Antaganden är farliga eftersom de kan leda till att du tappar din vakt, vilket ofta utlöser felsteg som en kunnig observatör eller angripare kan utnyttja. I det här fallet antog Lichtenstein och Morgan vid ett tillfälle att de hade använt så många tekniker för att fördunkla källan till medel att de kände sig trygga när de satte in den bitcoin på konton som hade deras personligt identifierbara information - en åtgärd som kan leda till en kaskad, bakåt. effekt för att deanonymisera de flesta om inte alla tidigare transaktioner.

En annan röd flagga i parets hantering av bitcoin hänför sig till att sammanföra medel från olika källor, vilket gör det möjligt för kedjeanalysföretag och brottsbekämpande myndigheter att rimligtvis anta att samma person kontrollerade dessa medel – en annan möjlighet till bakåt avanonymisering. Det finns heller inga uppgifter om att paret har använt blandningstjänster, vilket inte kan radera tidigare aktivitet, men kan ge god framåtblickande integritet om det görs på rätt sätt. PayJoin är ett annat verktyg som kan utnyttjas för att öka integriteten när de spenderar bitcoin, även om det inte finns några uppgifter om paret som använder det.

Lichtenstein och Morgan försökte göra kedjehoppning som ett alternativ för att få privatliv, en teknik som försöker bryta fingeravtryck på kedjan och därmed heuristiska länkar. Men de utförde det genom förvaringstjänster - mestadels bitcoin-utbyten - som undergräver praktiken och introducerar en onödig pålitlig tredje part som kan stämmas. Kedjehoppning utförs korrekt genom peer-to-peer-inställningar eller atombyten.

Lichtenstein och Morgan försökte också använda pseudonyma eller fiktiva identiteter för att öppna konton på bitcoinbörser för att dölja deras riktiga namn. Mönster i att göra det ledde dock till att observatörer blev mer medvetna om sådana konton, medan en gemensam IP-adress tog bort tvivel och gjorde det möjligt för brottsbekämpande myndigheter att anta att samma enhet kontrollerade alla dessa konton.

Bra driftsäkerhet kräver i allmänhet att varje identitet är helt isolerad från andra genom att använda sin egen e-postleverantör och adress, ha sitt eget unika namn och viktigast av allt, att använda en separat enhet. Vanligtvis kommer en robust installation också att kräva att varje annan identitet använder en annan VPN-leverantör och konto som inte för loggar och inte har några kopplingar till den användarens verkliga identitet.

Eftersom Bitcoin är ett transparent monetärt nätverk kan pengar enkelt spåras över betalningar. Privat användning av Bitcoin kräver därför kunskap om hur nätverket fungerar och yttersta omsorg och ansträngning under åren för att säkerställa så lite felsteg som möjligt samtidigt som man följer tydliga operativa riktlinjer. Bitcoin är inte anonymt, men det är inte heller fel; användningen av dessa suveräna pengar kräver avsikt – och uppmärksamhet.

Vad kommer att hända med den återvunna Bitcoin?

Även om paret har anklagats för två brott av amerikansk brottsbekämpning, kommer det fortfarande att finnas en bedömningsprocess i domstolen för att avgöra om de befinns skyldiga eller inte. I händelse av att paret befinns skyldiga och medlen skickas tillbaka till Bitfinex, har börsen en handlingsplan, berättade Ardoino Bitcoin Magazine.

"Efter hacket 2016 skapade Bitfinex BFX-tokens och gav dem till berörda kunder till en kurs av ett mynt för varje förlorad $1," sa Ardoino. "Inom åtta månader efter säkerhetsintrånget löste Bitfinex in alla BFX-tokens med dollar eller genom att byta ut de digitala tokens, konverterbara till en gemensam aktie av aktiekapitalet i iFinex Inc. Cirka 54.4 miljoner BFX-tokens konverterades."

Månatliga inlösen av BFX-tokens startade i september 2016, sa Ardoino, och den sista BFX-token löstes in i början av april följande år. Tokenen hade börjat handlas till ungefär $0.20 men ökade gradvis i värde till nästan $1.

"Bitfinex skapade också en handelbar RRT-token för vissa BFX-innehavare som konverterade BFX-tokens till aktier i iFinex," förklarade Ardoino. "När vi lyckas få tillbaka pengarna kommer vi att göra en utdelning till RRT-innehavare på upp till en dollar per RRT. Det finns cirka 30 miljoner RRT utestående."

RRT-innehavare har prioritetsanspråk på återvunnen egendom från hacket 2016, enligt Ardoino, och börsen kan lösa in RRT:er i digitala tokens, kontanter eller annan egendom.

- 000

- 2016

- 2022

- Om oss

- tillgång

- Enligt

- Konto

- tvärs

- Agera

- Handling

- aktivitet

- Annat

- adress

- algoritm

- Alla

- påstås

- redan

- Även

- mängd

- analys

- analytics

- meddelade

- Annan

- var som helst

- April

- runt

- Artikeln

- delad

- Atombyten

- blir

- Där vi får lov att vara utan att konstant prestera,

- Bitcoin

- bitcoin-transaktioner

- Bitcoin plånbok

- Bitfinex

- bittrex

- blockchain

- brott

- BTC

- företag

- kalifornien

- kapital

- vilken

- Kontanter

- brottning

- fångas

- Censur

- Kedjeanalys

- chanser

- laddning

- laddad

- hävdar

- cloud

- Cloud Storage

- Coin

- coinbase

- kommentarer

- Gemensam

- Företag

- företag

- komplex

- databehandling

- beräkningskraft

- anslutning

- Stämpling

- kontroll

- samarbete

- kunde

- Par

- Domstol

- Kriminell

- avgörande

- kryptovaluta

- Cryptocurrency Exchange

- Cryptocurrency-utbyten

- CTO

- vårdnadstjänster

- Kunder

- darknet

- datum

- Databas

- justitiedepartementet

- anordning

- DID

- olika

- digital

- fördelning

- dokument

- inte

- DoJ

- Dollar

- dollar

- ner

- Drop

- Tidig

- lätt

- effekt

- kryptering

- speciellt

- händelse

- exempel

- utbyta

- Utbyten

- fingeravtryck

- Förnamn

- flöda

- Fokus

- efter

- framåtblickande

- hittade

- funktion

- fond

- förbetalt

- finansiering

- fonder

- Välgörenhet

- god

- Regeringen

- riktlinjer

- hacka

- Hackaren

- hackare

- Arbetsmiljö

- har

- hjälpa

- Hög

- historia

- hålla

- hållare

- Hur ser din drömresa ut

- HTTPS

- stor

- Tanken

- Identitet

- Olaglig

- bild

- med Esport

- omöjligt

- Inc.

- Inklusive

- Öka

- ökat

- indien

- informationen

- Insider

- Internet

- Undersökningen

- IP

- IP-adress

- IT

- fogade

- jurisdiktioner

- Rättvisa

- hålla

- Nyckel

- nycklar

- kunskap

- känd

- KYC

- Lag

- brottsbekämpning

- leda

- Led

- Hävstång

- hävstångs

- Licens

- livstid

- länkar

- läge

- Lång

- större

- Majoritet

- Framställning

- marknad

- marknadsplats

- Marknader

- miljon

- Monero

- pengar

- Pengatvätt

- månader

- Morgan

- mest

- flytta

- rörliga

- namn

- nät

- New York

- tjänsteman

- nätet

- öppet

- Verksamhet

- Möjlighet

- Övriga

- ägd

- Lösenord

- lösenord

- betalningar

- kanske

- personlig

- bit

- poloniex

- Möjligheten

- möjlig

- kraft

- primär

- privatpolicy

- privat

- privat nyckel

- Privata nycklar

- process

- egenskapen

- ge

- allmän

- Public Key

- fråga

- höja

- verkliga världen

- post

- register

- Recover

- registrerat

- fjärråtkomst

- kräver

- forskning

- intäkter

- risker

- säker

- Nämnda

- kunniga

- Lurendrejeri

- ordningen

- säkra

- säkerhet

- Gripa

- grep

- känsla

- service

- Tjänster

- Dela

- delas

- aktier

- Enkelt

- So

- sofistikerade

- Spendera

- Spot

- spridning

- igång

- .

- uttalanden

- Stater

- lager

- stulna

- förvaring

- stark

- Framgångsrikt

- Stöder

- övervakning

- grupp

- Teknisk

- tekniker

- lagen

- källan

- världen

- Genom

- Bunden

- tid

- tillsammans

- token

- tokens

- Handel

- traditionell

- transaktion

- Transaktioner

- transparent

- Litar

- oss

- US Department of Justice

- USAs regering

- unika

- United

- USA

- användning

- värde

- VPN

- plånbok

- Vad

- om

- VEM

- Arbete

- världen

- år

- år