Nätfiskebedrägerier som försöker lura dig att lägga in ditt riktiga lösenord på en falsk sida har funnits i årtionden.

Som vanliga Naked Security-läsare vet kan försiktighetsåtgärder som att använda en lösenordshanterare och aktivera tvåfaktorsautentisering (2FA) hjälpa till att skydda dig mot nätfiskemissöden, eftersom:

- Lösenordshanterare kopplar användarnamn och lösenord till specifika webbsidor. Detta gör det svårt för lösenordshanterare att förråda dig till falska webbplatser av misstag, eftersom de inte kan lägga in någonting åt dig automatiskt om de står inför en webbplats som de aldrig har sett förut. Även om den falska webbplatsen är en pixel-perfekt kopia av originalet, med ett servernamn som är nära nog att nästan omöjligt att urskilja för det mänskliga ögat, kommer lösenordshanteraren inte att luras eftersom den vanligtvis letar efter webbadressen, hela webbadressen , och inget annat än URL:en.

- Med 2FA aktiverat räcker det vanligtvis inte med ditt lösenord för att logga in. Koderna som används av 2FA-system fungerar vanligtvis bara en gång, oavsett om de skickas till din telefon via SMS, genereras av en mobilapp eller beräknas av en säker hårdvarudongel eller fjärrkontroll som du bär separat från din dator. Att bara veta (eller stjäla, köpa eller gissa) ditt lösenord räcker inte längre för att en cyberbrottsling felaktigt ska "bevisa" att de är du.

Tyvärr kan dessa försiktighetsåtgärder inte immunisera dig helt mot nätfiskeattacker, och cyberbrottslingar blir bättre och bättre på att lura oskyldiga användare att lämna över både sina lösenord och sina 2FA-koder samtidigt, som en del av samma attack...

…vid vilken tidpunkt skurkarna omedelbart försöker använda kombinationen av användarnamn + lösenord + engångskod de precis fick tag på, i hopp om att logga in tillräckligt snabbt för att komma in på ditt konto innan du inser att det är något nätfiske på gång.

Ännu värre, skurkarna kommer ofta att sträva efter att skapa vad vi vill kalla en "mjuk avstigning", vilket betyder att de skapar en trovärdig visuell avslutning på sin nätfiskeexpedition.

Detta får det ofta att se ut som om aktiviteten som du just "godkände" genom att ange ditt lösenord och 2FA-kod (som att bestrida ett klagomål eller avbryta en beställning) har slutförts korrekt, och därför behövs inga ytterligare åtgärder från din sida.

Således kommer angriparna inte bara in på ditt konto, utan låter dig också känna dig osäker och sannolikt inte att följa upp för att se om ditt konto verkligen har kapats.

Den korta men slingrande vägen

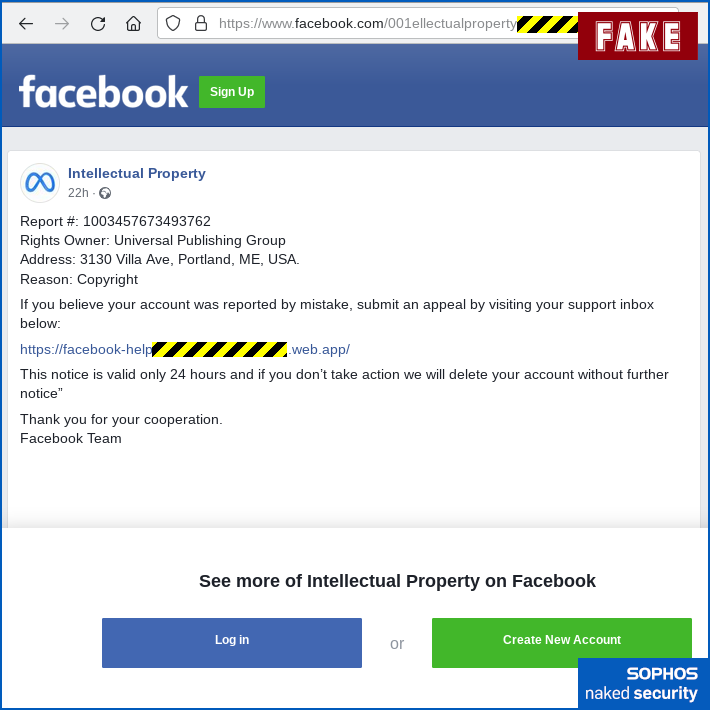

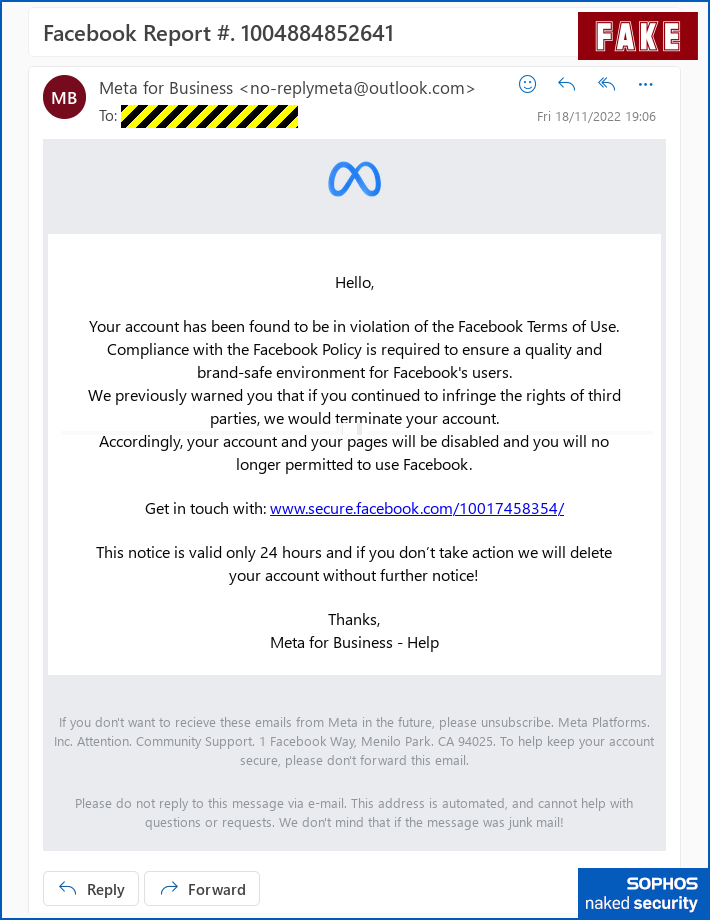

Här är en Facebook-bedrägeri som vi fick nyligen som försöker leda dig in på exakt den vägen, med olika nivåer av trovärdighet i varje steg.

Bedragarna:

- Låtsas att din egen Facebook-sida bryter mot Facebooks användarvillkor. Skurvarna varnar för att detta kan leda till att ditt konto stängs av. Som ni vet har brouhaha som för närvarande bryter ut på och runt Twitter förvandlat frågor som kontoverifiering, avstängning och återställning till bullriga kontroverser. Som ett resultat är sociala medier-användare förståeligt nog oroade över att skydda sina konton i allmänhet, oavsett om de är specifikt bekymrade över Twitter eller inte:

Det oönskade e-postmeddelandet "varning" som startar allt. - Lura dig till en riktig sida med en

facebook.comWebbadress. Kontot är falskt, konfigurerat helt för just den här bluffkampanjen, men länken som dyker upp i e-postmeddelandet du får leder verkligen tillfacebook.com, vilket gör det mindre sannolikt att dra till sig misstankar, antingen från dig eller från ditt spamfilter. Skurvarna har titulerat sin sida Immateriella rättigheter (upphovsrättsklagomål är mycket vanliga nuförtiden), och har använt den officiella logotypen för Meta, moderbolaget till Facebook, för att lägga till en touch av legitimitet:

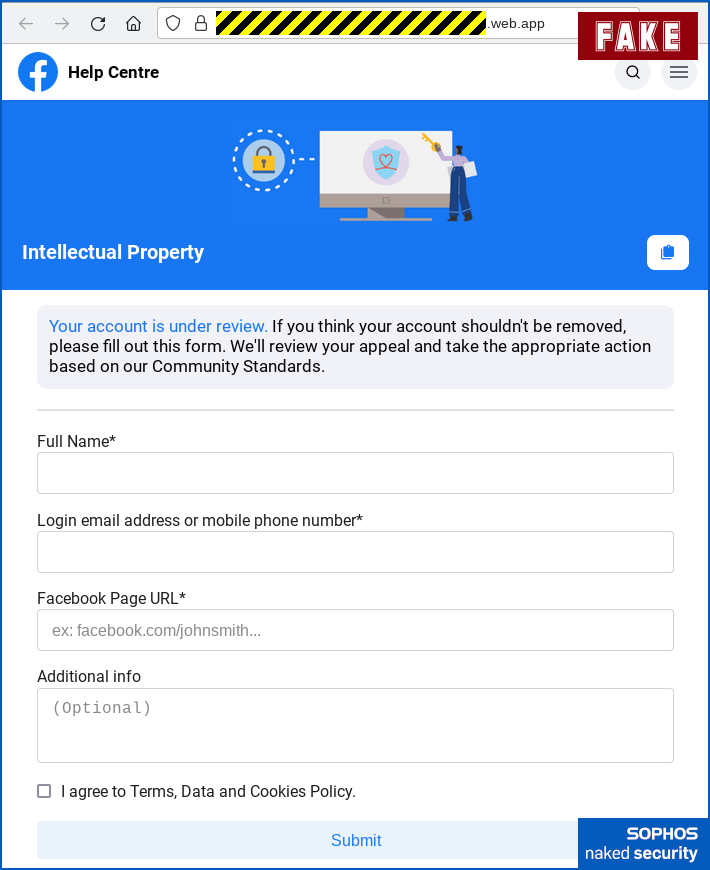

En bedräglig användarkontosida med ett namn och en ikon som ser officiellt ut. - Ge dig en URL för att kontakta Facebook för att överklaga uppsägning. URL:en ovan slutar inte på

facebook.com, men det börjar med text som får det att se ut som en personlig länk till formuläretfacebook-help-nnnnnn, där skurkarna hävdar att siffrornannnnnnär en unik identifierare som anger ditt specifika fall:

Nätfiskewebbplatsen låtsas vara en "personlig" sida om ditt klagomål. - Samla i stort sett oskyldigt klingande data om din närvaro på Facebook. Det finns till och med ett valfritt fält för Ytterligare information där du är inbjuden att argumentera för din sak. (Se bilden ovan.)

Nu "bevisa" dig själv

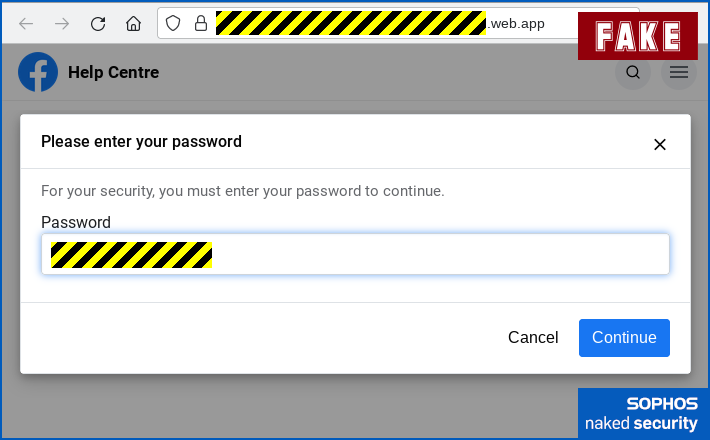

Vid det här laget måste du ge några bevis på att du verkligen är ägaren till kontot, så skurkarna säger till dig att:

- Autentisera med ditt lösenord. Webbplatsen du är på har texten

facebook-help-nnnnnnni adressfältet; den använder HTTPS (säker HTTP, dvs det finns ett hänglås som visas); och varumärket gör att det liknar Facebooks egna sidor:

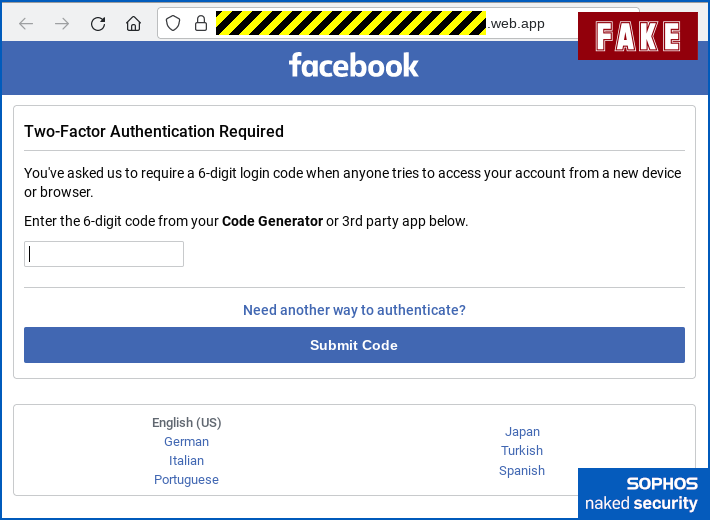

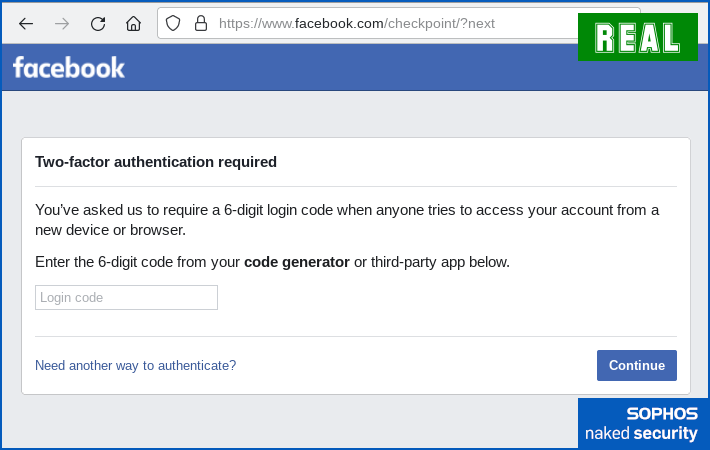

Skurvarna ber dig att "bevisa" ditt ID via ditt lösenord. - Ange 2FA-koden till ditt lösenord. Dialogen här är väldigt lik den som Facebook använder själv, med formuleringen kopierad direkt från Facebooks eget användargränssnitt. Här kan du se den falska dialogrutan (överst) och den riktiga som skulle visas av Facebook själv (nederst):

Sedan ber de om din 2FA-kod, precis som Facebook skulle göra.

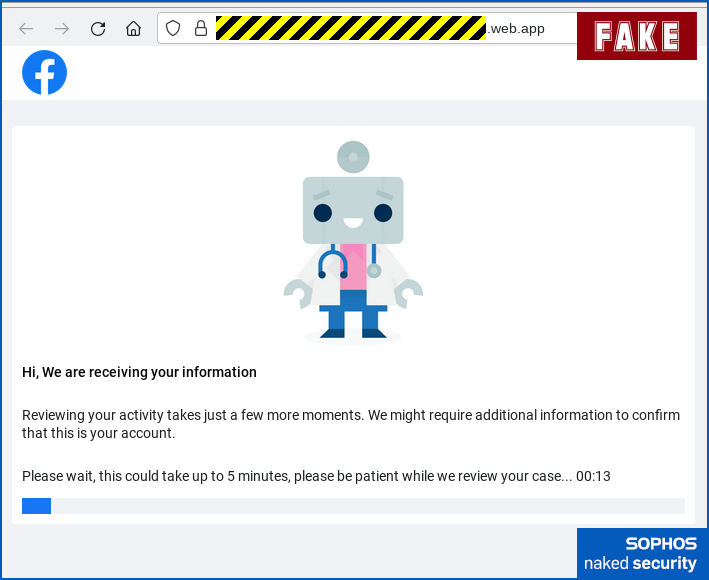

Den riktiga 2FA-dialogen som används av Facebook själv. - Vänta upp till fem minuter i hopp om att "kontoblockeringen" kan tas bort automatiskt. Skurvarna spelar båda ändar här, genom att bjuda in dig att lämna ifred för att inte avbryta en eventuell omedelbar lösning, och föreslår att du ska hålla dig till hands om ytterligare information efterfrågas:

Som du kan se är det troliga resultatet för alla som sögs in i denna bluff i första hand att de kommer att ge skurkarna ett helt fönster på fem minuter under vilket angriparna kan försöka logga in på sitt konto och ta över det.

JavaScriptet som används av brottslingarna på deras booby-fällda webbplats verkar till och med innehålla ett meddelande som kan utlösas om offrets lösenord fungerar korrekt, men 2FA-koden de angav inte:

Inloggningskoden du angav stämmer inte överens med den som skickades till din telefon. Kontrollera numret och försök igen.

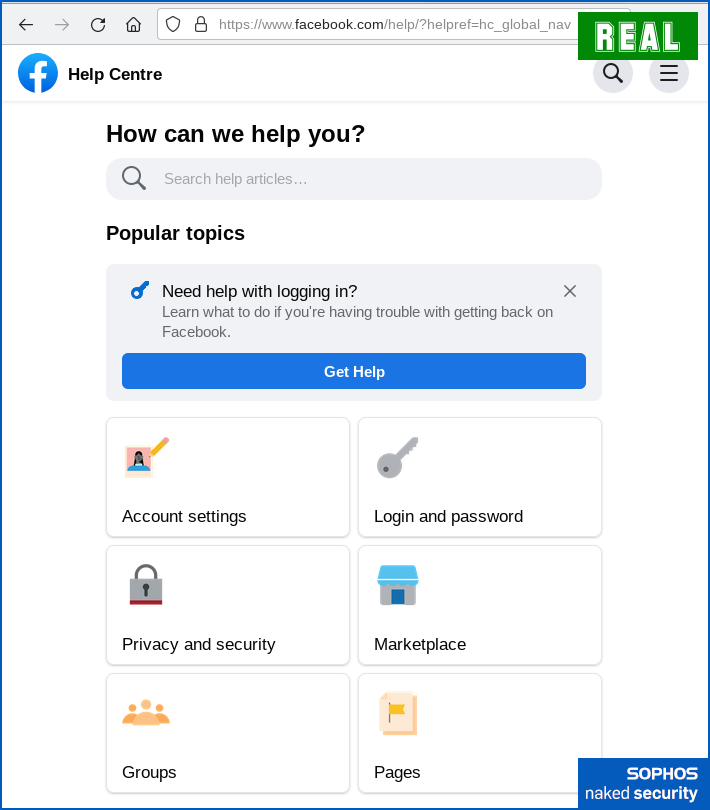

Slutet på bluffen är kanske den minst övertygande delen, men det tjänar ändå till att flytta dig automatiskt bort från den bluffsajten och för att få dig tillbaka någonstans helt äkta, nämligen Facebooks officiella Hjälpcenter:

Vad göra?

Även om du inte är en särskilt seriös användare av sociala medier, och även om du verkar under en pseudonym som inte uppenbart och offentligt länkar tillbaka till din verkliga identitet, är dina onlinekonton värdefulla för cyberbrottslingar av tre huvudsakliga skäl:

- Full tillgång till dina sociala mediekonton kan ge skurkarna tillgång till de privata aspekterna av din profil. Oavsett om de säljer denna information på den mörka webben, eller missbrukar den själva, kan dess kompromiss öka din risk för identitetsstöld.

- Möjligheten att posta via dina konton låter skurkarna smutskasta desinformation och falska nyheter under ditt goda namn. Du kan hamna avstängd från plattformen, stängas ute från ditt konto eller hamna i offentliga problem, om inte och tills du kan visa att ditt konto har brutits in.

- Tillgång till dina valda kontakter innebär att skurkarna aggressivt kan rikta in sig på dina vänner och familj. Dina egna kontakter är inte bara mycket mer benägna att se meddelanden som kommer från ditt konto, utan också mer benägna att ta en seriös titt på dem.

Enkelt uttryckt, genom att släppa in cyberbrottslingar på ditt sociala mediekonto, utsätter du i slutändan inte bara dig själv utan även dina vänner och familj, och till och med alla andra på plattformen, i fara.

Vad göra?

Här är tre snabba tips:

- TIPS 1. Håll ett register över de officiella sidorna "lås upp ditt konto" och "hur du hanterar immateriella rättigheter" på de sociala nätverk du använder. På så sätt behöver du aldrig lita på länkar som skickas via e-post för att hitta dit i framtiden. Vanliga knep som används av angripare inkluderar påhittade upphovsrättsintrång; påhittade överträdelser av villkoren (som i detta fall); falska påståenden om bedrägliga inloggningar som du behöver granska; och andra falska "problem" med ditt konto. Skurvarna inkluderar ofta viss tidspress, som i 24-timmarsgränsen som hävdas i denna bluff, som ytterligare uppmuntran att spara tid genom att helt enkelt klicka sig igenom.

- TIPS 2. Låt dig inte luras av att "klicka för att kontakta"-länkarna finns på legitima webbplatser. I den här bluffen är Facebook värd för den första kontaktsidan, men det är ett bedrägligt konto, och nätfiskesidorna är värd, kompletta med ett giltigt HTTPS-certifikat, via Google, men innehållet som visas är falskt. Nuförtiden är företaget som är värd för innehållet sällan detsamma som de individer som skapar och lägger upp det.

- TIPS 3. Om du är osäker, ge inte ut det. Känn dig aldrig pressad att ta risker för att genomföra en transaktion snabbt eftersom du är rädd för resultatet om du tar dig tid att stoppa, Till tror, och först då till ansluta. Om du inte är säker, fråga någon du känner och litar på i verkliga livet om råd, så att du inte litar på avsändaren av just det meddelande som du inte är säker på att du kan lita på. (Och se TIPS 1 ovan.)

Kom ihåg att med Black Friday och Cyber Monday som kommer denna helg kommer du förmodligen att få massor av äkta erbjudanden, massor av bedrägliga erbjudanden och hur många välmenade varningar som helst om hur du kan förbättra din cybersäkerhet specifikt för den här tiden på året...

…men kom ihåg att cybersäkerhet är något att ta på allvar året runt: börja igår, gör det idag och fortsätt så imorgon!

- blockchain

- coingenius

- cryptocurrency plånböcker

- kryptoväxling

- Cybersäkerhet

- nätbrottslingar

- Cybersäkerhet

- säkerhetstjänsten

- digitala plånböcker

- brandvägg

- kaspersky

- lockout

- malware

- Mcafee

- Naken säkerhet

- NexBLOC

- Nätfiske

- plato

- plato ai

- Platon Data Intelligence

- Platon spel

- PlatonData

- platogaming

- privatpolicy

- Lurendrejeri

- VPN

- webbplats säkerhet

- zephyrnet

![S3 Ep118: Gissa ditt lösenord? Inget behov om det redan är stulet! [Ljud + text] S3 Ep118: Gissa ditt lösenord? Inget behov om det redan är stulet! [Ljud + text]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep118-guess-your-password-no-need-if-its-stolen-already-audio-text-360x188.png)

![S3 Ep114: Förhindra cyberhot – stoppa dem innan de stoppar dig! [Ljud + text] S3 Ep114: Förhindra cyberhot – stoppa dem innan de stoppar dig! [Ljud + text] PlatoBlockchain Data Intelligence. Vertikal sökning. Ai.](https://platoblockchain.com/wp-content/uploads/2022/12/ns-1200-generic-featured-image-blue-digits-360x188.png)