Bitcoin -bankomater erbjuder ett bekvämt och vänligt sätt för konsumenter att köpa kryptovalutor. Den användarvänligheten kan ibland gå på bekostnad av säkerheten.

Kraken Security Labs har avslöjat flera sårbarheter för hårdvara och mjukvara i en vanligt kryptovalutautomat: The General Bytes BATMtwo (GBBATM2). Flera attackvektorer hittades genom standardadministrativ QR -kod, operativsystemet Android, ATM -hanteringssystemet och till och med maskinens hårdvaruhus.

Vårt team fann att ett stort antal bankomater är konfigurerade med samma standardadministratör -QR -kod, så att alla med denna QR -kod kan gå fram till en bankomat och äventyra den. Vårt team fann också brist på säkra startmekanismer, liksom kritiska sårbarheter i ATM -hanteringssystemet.

Kraken Security Labs har två mål när vi avslöjar sårbarheter för kryptomaskinvara: att skapa medvetenhet för användare kring potentiella säkerhetsbrister och varna produkttillverkarna så att de kan åtgärda problemet. Kraken Security Labs rapporterade sårbarheterna till General Bytes den 20 april 2021, de släppte patchar till deras backend -system (CAS) och varnade sina kunder, men fullständiga korrigeringar för några av problemen kan fortfarande kräva hårdvaruändringar.

I videon nedan visar vi kort hur skadliga angripare kan utnyttja sårbarheter i den allmänna Bytes BATMtwo kryptovalutautomaten.

Genom att läsa vidare beskriver Kraken Security Labs den exakta karaktären av dessa säkerhetsrisker för att hjälpa dig att bättre förstå varför du bör vara försiktig innan du använder dessa maskiner.

Innan du använder en uttagsautomat med kryptovaluta

- Använd endast uttagsautomater med kryptovaluta på platser och butiker du litar på.

- Se till att bankomaten har omkretsskydd, till exempel övervakningskameror, och att oupptäckt åtkomst till bankomaten är osannolikt.

Om du äger eller driver BATM

- Ändra standard QR -administratörskoden om du inte gjorde det under den första installationen.

- Uppdatera din CAS -server och följ General Bytes bästa praxis.

- Placera bankomater på platser med säkerhetskontroller, till exempel övervakningskameror.

En QR-kod för att styra dem alla

100vw, 730px”><figcaption id=) Att skanna en QR -kod är allt som krävs för att ta över många BATM.

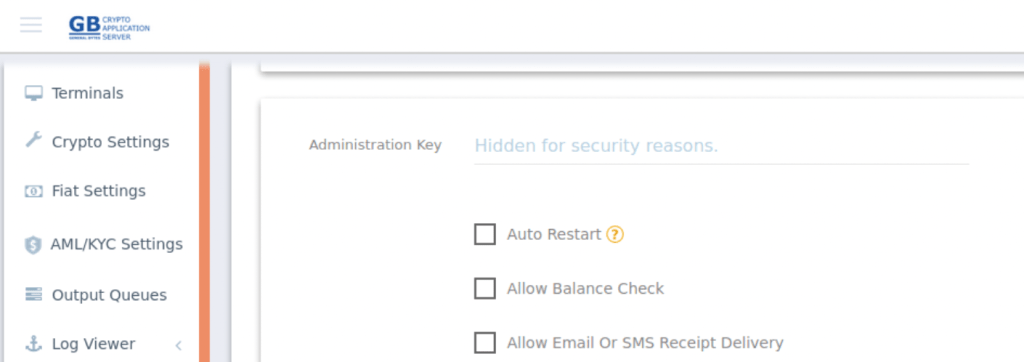

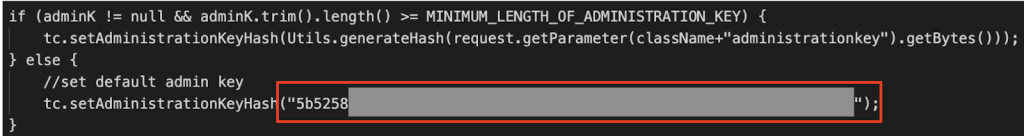

Att skanna en QR -kod är allt som krävs för att ta över många BATM.När en ägare tar emot GBBATM2 instrueras de att ställa in bankomaten med en "Administration Key" QR-kod som måste skannas på bankomaten. QR -koden som innehåller ett lösenord måste ställas in separat för varje bankomat i backend -systemet:

När vi granskade koden bakom administratörsgränssnittet fann vi dock att den innehåller en hash av en fabriksinställt administrationsnyckel som standard. Vi köpte flera använda bankomater från olika källor och vår undersökning visade att var och en hade samma standardnyckelkonfiguration.

Detta innebär att ett betydande antal GBBATM2 -ägare inte ändrade standardadministratörens QR -kod. Vid tidpunkten för vår testning fanns ingen fleet management för administrationsnyckeln, vilket innebär att varje QR -kod måste ändras manuellt.

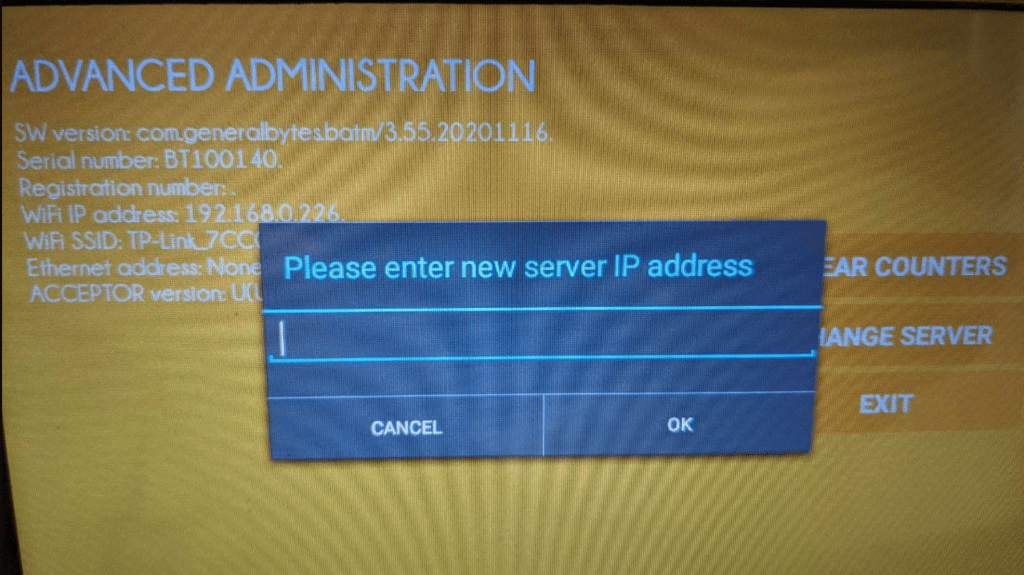

Därför kan vem som helst ta över bankomaten via administrationsgränssnittet genom att helt enkelt ändra adresserna för bankomaterna.

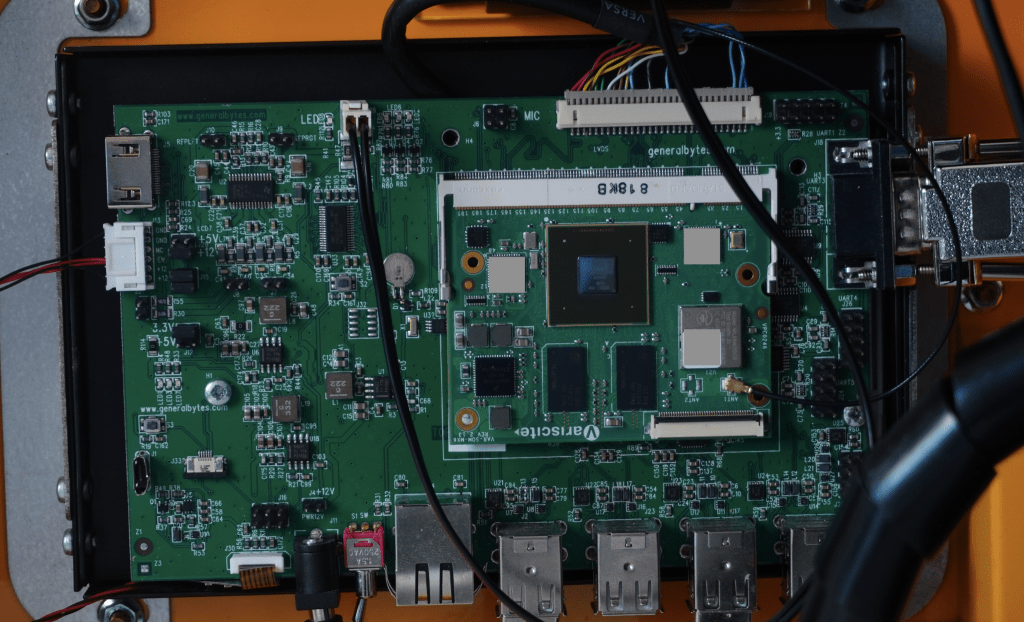

Hårdvaran

Ingen uppdelning och sabotagedetektering

GBBATM2 har bara ett enda fack som skyddas av ett enda rörlås. Omgå den ger direkt åtkomst till enhetens hela inre. Detta ger också betydande ytterligare förtroende för den person som ersätter kassan, eftersom det är lätt för dem att bakdörren enheten.

Enheten innehåller inget lokalt eller servert larm för att varna andra om att de interna komponenterna är utsatta. Vid denna tidpunkt kan en eventuell angripare äventyra kassan, inbäddade datorn, webbkamera och fingeravtrycksläsare.

programvaran

Otillräcklig låsning av Android OS

Android -operativsystemet i BATMtwo saknar också många vanliga säkerhetsfunktioner. Vi fann att genom att ansluta ett USB -tangentbord till BATM är det möjligt att få direktåtkomst till hela Android -gränssnittet - så att alla kan installera program, kopiera filer eller utföra andra skadliga aktiviteter (som att skicka privata nycklar till angriparen). Android stöder ett "Kiosk Mode" som skulle låsa användargränssnittet i en enda applikation - vilket kan hindra en person från att komma åt andra delar av programvaran, men detta var inte aktiverat på bankomaten.

Ingen verifiering av firmware/programvara

BATMtwo innehåller en NXP i.MX6-baserad inbäddad dator. Vårt team fann att BATMtwo inte använder processorns säkra startfunktion och att den kan omprogrammeras helt enkelt genom att ansluta en USB-kabel till en port på bärarkortet och slå på datorn medan du håller ned en knapp.

Dessutom fann vi att enhetens startladdare är olåst: Det räcker med att bara ansluta en seriell adapter till UART -porten på enheten för att få privilegierad åtkomst till startladdaren.

Det bör noteras att processen för säker start av många i.MX6-processorer är sårbara till en attack, dock finns nyare processorer med sårbarheten korrigerad på marknaden (även om de kanske saknar tillgänglighet med tanke på den globala chipbristen).

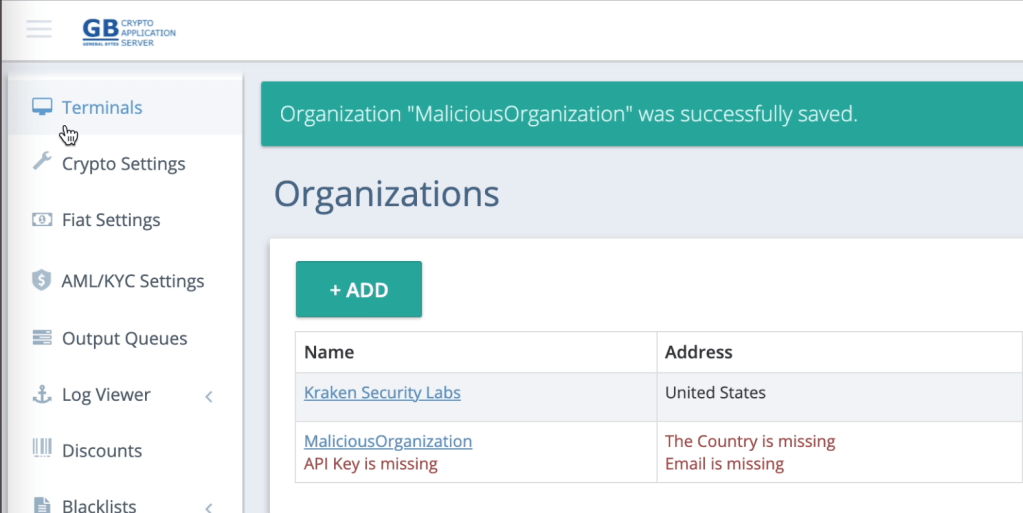

Inga förfalskningsskydd för begäranden över flera webbplatser i ATM-backend

BATM -bankomater hanteras med en "Crypto Application Server" - ett hanteringsprogram som kan vara värd för operatören eller licensieras som SaaS.

Vårt team fann att CAS inte implementerar några Förfalskning av begäran över flera platser skydd, vilket gör det möjligt för en angripare att generera autentiserade förfrågningar till CAS. Medan de flesta slutpunkter är något skyddade av mycket svårt att gissa ID, kunde vi identifiera flera CSRF -vektorer som framgångsrikt kan äventyra CAS.

Var försiktig och utforska alternativ

BATM -uttagsautomaterna för kryptovaluta visar sig vara ett enkelt alternativ för människor att köpa digitala tillgångar. Säkerheten för dessa maskiner förblir emellertid ifrågasatt på grund av kända exploater i både hårdvara och programvara.

Kraken Security Labs rekommenderar att du bara använder en BATMtwo på en plats du litar på.

Checka ut vår säkerhetsguide online för att lära dig mer om hur du skyddar dig själv när du gör kryptotransaktioner.

- "

- 7

- tillgång

- aktiviteter

- Annat

- administration

- Alla

- tillåta

- android

- Ansökan

- tillämpningar

- April

- runt

- Tillgångar

- bankomat

- tillgänglighet

- bakdörr

- BÄST

- bästa praxis

- Bill

- Bitcoin

- Bitcoin ATM

- ombord

- Box

- kameror

- Kontanter

- koda

- Gemensam

- konsumenter

- innehåll

- crypto

- Crypto-ATM

- cryptocurrencies

- kryptovaluta

- Kunder

- digital

- Digitala tillgångar

- Motionera

- Exploit

- fabrik

- Funktioner

- fingeravtryck

- brister

- FLOTTA

- följer

- För konsumenterna

- full

- Allmänt

- Välgörenhet

- Mål

- hårdvara

- hash

- Hur ser din drömresa ut

- How To

- HTTPS

- identifiera

- Undersökningen

- problem

- IT

- Nyckel

- nycklar

- kraken

- Labs

- Large

- LÄRA SIG

- lokal

- läge

- lockdown

- Maskiner

- Framställning

- ledning

- marknad

- Microsoft

- erbjudanden

- nätet

- drift

- operativsystem

- Övriga

- ägaren

- ägare

- Lösenord

- Plåster

- Personer

- privat

- Privata nycklar

- Produkt

- skydda

- inköp

- QR code

- Läsare

- Läsning

- säkerhet

- in

- inställning

- So

- Mjukvara

- lagrar

- Stöder

- övervakning

- system

- Testning

- tid

- Transaktioner

- Litar

- ui

- avslöja

- usb

- användare

- Video

- sårbarheter

- sårbarhet

- wikipedia

- Youtube