Nordkoreanska statliga hackare har debuterat en ny Mac-skadlig programvara som riktar sig till användare i USA och Japan, som forskare karakteriserar som "fördummad" men effektiv.

En arm av Nordkoreas ökända Lazarus Group, BlueNoroff har varit känd för samla in pengar till Kim-regimen genom att rikta in sig på finansiella institutioner – banker, riskkapitalföretag, kryptovalutabörser och startups — och de individer som använder dem.

Sedan tidigare i år har forskare från Jamf Threat Labs spårat en BlueNoroff-kampanj som de kallar "RustBucket", inriktad på MacOS-system. I en blogg som publicerades i tisdags, avslöjade de en ny skadlig domän som efterliknar ett kryptoutbyte och ett rudimentärt omvänt skal kallat "ObjCShellz", som gruppen använder för att kompromissa med nya mål.

"Vi har sett många åtgärder från den här gruppen under de senaste månaderna - inte bara vi, utan flera säkerhetsföretag", säger Jaron Bradley, direktör på Jamf Threat Labs. "Det faktum att de kan uppnå sina mål med denna fördummade skadliga programvara är definitivt anmärkningsvärt."

Nordkoreanska hackare som inriktar sig på MacOS

ObjCShellz första röda flagga var domänen den kopplade till: swissborg[.]blog, med en adress som kusligt liknar swissborg.com/blog, en sida som drivs av den legitima kryptovalutabörsen SwissBorg.

Detta överensstämde med BlueNoroffs senaste taktik för social ingenjörskonst. I dess pågående RustBucket-kampanj, har hotaktören nått ut till mål under sken av att vara en rekryterare eller investerare, med erbjudanden eller potential för partnerskap. Att hålla fast vid listerna innebär ofta att man registrerar kommando-och-kontrolldomäner (C2) som efterliknar legitima finansiella webbplatser för att smälta in i vanlig nätverksaktivitet, förklarade forskarna.

Exemplet nedan hämtades av Jamf-teamet från webbplatsen för en legitim riskkapitalfond och användes av BlueNoroff i sina nätfiskeansträngningar.

Efter första åtkomst kommer dess MacOS-baserad skadlig programvara — en växande trend och BlueNoroffs senaste specialitet.

"De riktar sig till utvecklare och individer som innehar dessa kryptovalutor", förklarar Bradley, och på opportunistiskt sätt har gruppen inte nöjt sig med att bara rikta in sig på de som använder ett operativsystem. "Du kan gå efter ett offer på en Windows-dator, men många gånger kommer dessa användare att vara på Mac. Så om du väljer att inte rikta in dig på den plattformen, så väljer du potentiellt bort en mycket stor mängd kryptovaluta som kan bli stulen.”

Ur teknisk synvinkel är ObjCShellz dock helt förenklat – ett enkelt omvänt skal för Apple-datorer, som möjliggör kommandoexekvering från en angripares server. (Forskarna misstänker att detta verktyg används i de sena stadierna av flerstegsattacker.)

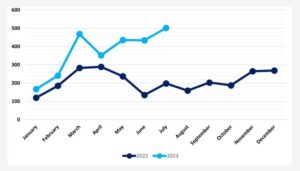

Binären laddades upp en gång från Japan i september och tre gånger från en USA-baserad IP i mitten av oktober, tillade Jamf-forskarna.

I ljuset av BlueNoroffs framgångar med att stjäla krypto, uppmanar Bradley Mac-användare att vara lika vaksamma som sina Windows-bröder.

"Det finns en hel del falsk förståelse om hur Mac-datorer är i sig säkra, och det finns definitivt en viss sanning i det", säger han. "Mac är ett säkert operativsystem. Men när det kommer till social ingenjörskonst är vem som helst mottaglig för att köra något skadligt på sin dator.”

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://www.darkreading.com/threat-intelligence/north-korea-bluenoroff-apt-dumbed-down-macos-malware

- : har

- :är

- :inte

- $UPP

- 7

- a

- Able

- Om Oss

- tillgång

- åstadkomma

- åtgärder

- aktivitet

- lagt till

- adress

- Efter

- mängd

- an

- och

- någon

- Apple

- APT

- ÄR

- ARM

- AS

- At

- Attacker

- Banker

- BE

- varit

- Där vi får lov att vara utan att konstant prestera,

- nedan

- Blandning

- Blogg

- men

- by

- Ring

- kallas

- Kampanj

- kapital

- fångas

- karakterisera

- kommer

- Företag

- kompromiss

- dator

- datorer

- anslutna

- konsekvent

- innehåll

- kunde

- crypto

- krypto utbyte

- cryptocurrencies

- kryptovaluta

- Cryptocurrency Exchange

- debuterade

- Debuter

- definitivt

- utvecklare

- Direktör

- domän

- domäner

- ner

- Nordkorea

- Tidigare

- kusligt

- Effektiv

- ansträngningar

- möjliggör

- Teknik

- exempel

- utbyta

- Utbyten

- utförande

- förklarade

- Förklarar

- Faktum

- falsk

- Mode

- få

- finansiella

- Finansiella institut

- företag

- Förnamn

- För

- färsk

- från

- fond

- Go

- kommer

- Grupp

- Odling

- sätt

- hackare

- Har

- he

- innehav

- Hur ser din drömresa ut

- Men

- HTTPS

- if

- in

- individer

- inneboende

- inledande

- institutioner

- investering

- investerare

- IP

- IT

- DESS

- Japan

- bara

- hålla

- kim

- känd

- korea

- koreanska

- Labs

- Large

- Sent

- senaste

- Lazarus

- Lazarusgruppen

- legitim

- ljus

- Lot

- mac

- Mac OS

- malware

- pengar

- månader

- multipel

- nät

- Nya

- Nord

- Nordkorea

- anmärkningsvärd

- ökänd

- mål

- of

- Erbjudanden

- Ofta

- on

- gång

- ONE

- pågående

- endast

- drift

- operativsystem

- or

- beställa

- vanlig

- ut

- över

- sida

- Partnerskap

- Tidigare

- Nätfiske

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- potentiell

- potentiellt

- publicerade

- RE

- nå

- senaste

- Red

- registrera

- forskare

- avslöjade

- vända

- Körning

- rinnande

- s

- säker

- säger

- säkerhet

- sett

- September

- server

- Shell

- liknande

- Enkelt

- webbplats

- So

- Social hållbarhet

- Samhällsteknik

- några

- något

- Specialitet

- stadier

- ståndpunkt

- Ange

- bo

- stulna

- apt

- Swissborg

- system

- System

- taktik

- Målet

- targeting

- mål

- grupp

- Teknisk

- den där

- Smakämnen

- deras

- Dem

- sedan

- Där.

- Dessa

- de

- detta

- i år

- de

- hot

- tre

- gånger

- till

- verktyg

- Spårning

- sanningen

- under

- förståelse

- uppladdad

- drifter

- us

- användning

- Begagnade

- användare

- användningar

- med hjälp av

- Ve

- våga

- riskkapital

- riskkapitalföretag

- mycket

- Victim

- var

- we

- Webbplats

- webbsidor

- när

- som

- VEM

- fönster

- med

- år

- Om er

- zephyrnet