Säkerhetsutrymmet Web3 såg en dramatisk förändring 2023, som uppvisade både framsteg vad gäller motståndskraft och bestående svårigheter. Cyberattacker mot Web3-sektorn resulterade i över $ 1.7 miljarder i skadestånd 2023; 453 incidenter dokumenterades. Mångfalden av faror som visas av dessa övergrepp belyser den kritiska nödvändigheten för Web3-gemenskapen att upprätthålla konstant medvetenhet. Ett team av experter på Salus, ett webb3-säkerhetsföretag fokuserat på forskning, utvecklade denna omfattande analysrapport.

Hacks: Ett år av olika mönster

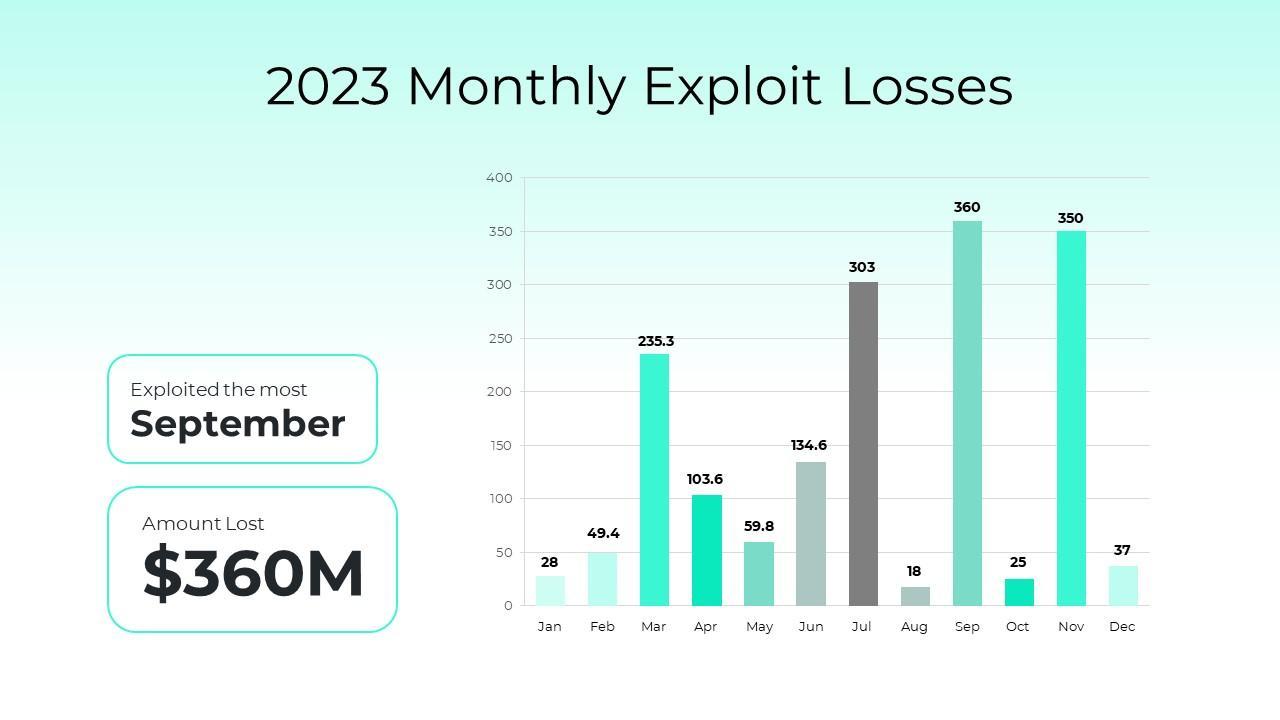

Även om de totala förlusterna minskade avsevärt 2023, fortsatte högprofilerade bedrifter att ha en betydande inverkan. Förlusten på 200 miljoner dollar som Mixin Network drabbades av i september, tillsammans med de förluster på 197 miljoner dollar som Euler Finance drabbades av i mars och de förluster på 126.36 miljoner dollar som Multichain drabbades av i juli, belyser de pågående farorna för broar och broar. Defi protokoll.

Att granska månatliga förluster mer i detalj visar ett intressant mönster. Även om det var stora förluster i september, november och juli, var det en märkbar nedgång i oktober och december, vilket tyder på att säkerhetsmedvetenhet och implementering av starka skydd blir allt viktigare.

Ögonblicksbild 2023 av säkerhetssårbarheter i Web3

Avsluta bedrägerier:

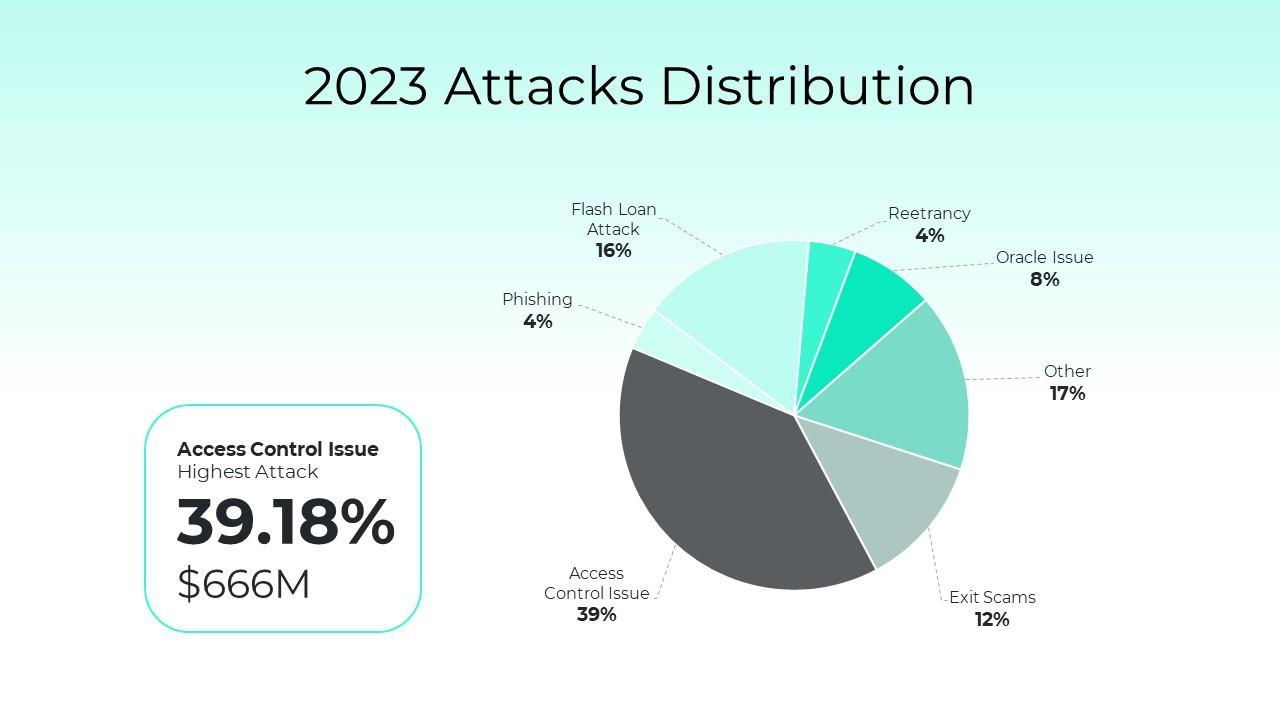

Av alla övergrepp utgjorde exit-bedrägerier 12.24 %, med 276 händelser som resulterade i en förlust på 208 miljoner dollar. Framstående fall av satsningar som lovade betydande vinster men som plötsligt försvann med investerarnas pengar.

Säkerhetsåtgärder:

1. Undersöka projekt och team på djupet, se till att de har en bevisad meritlista och rangordna projekt enligt transparenta säkerhetsbedömningar från pålitliga företag.

2. Variera din investeringsportfölj och var försiktig när du överväger satsningar som ger orimligt hög avkastning.

Problem med åtkomstkontroll:

39.18 % av övergreppen hade problem med åtkomstkontroll, och 29 av dessa händelser resulterade i en betydande förlust på 666 miljoner dollar. Framträdande instanser inkluderar mottagligheter som utnyttjades i Multichain, Poloniex och Atomic Wallet.

Säkerhetsåtgärder:

Följ minsta privilegieprincipen, sätt in starka autentiserings- och auktoriseringsprocedurer och uppdatera åtkomstbehörigheter ofta. Förse dessutom personalen med regelbunden säkerhetsutbildning, särskilt de med höga privilegier, och sätt upp grundliga övervakningssystem för att snabbt identifiera och åtgärda misstänkta aktiviteter i appar och infrastruktur.

nätfiske:

Nätfiskeinstanser utgjorde 3.98 % av attackerna, och 13 av dessa incidenter kostade 67.6 miljoner USD i förluster. Angripare använde en mängd olika ständigt föränderliga nätfiskestrategier, vilket framgår av AlphaPo-anfallet av Lazarus Group.

Säkerhetsåtgärder:

Front-end-angrepp har ökat på web3-arenan som ett resultat av initiativ som undervärderar front-end-säkerhet. Det är viktigt att göra Web3 penetrationstestning för att hitta systemfel och sårbarheter som hackare kan utnyttja. Gör användarutbildning till en högsta prioritet, uppmuntra användningen av multifaktorautentisering (MFA) och hårdvaruplånböcker, och använd domänövervakning och e-postverifiering.

Attacker med hjälp av flashlån:

16.12 % av övergreppen var snabblånsattacker, med 37 händelser som resulterade i en förlust på 274 miljoner dollar. Precisionsangrepp på flashlån lanserades mot Yearn Finance, KyberSwap och Euler Finance.

Säkerhetsåtgärder:

Minska farorna förknippade med snabblån genom att införa begränsningar som tidsgränser och minimilånekvantiteter. Genom att öka utgifterna för angripare kan avgifter för användning av flashlån fungera som ett avskräckande från att använda fientliga attacker.

Återinträde:

4.35 % av attackerna orsakades av sårbarheter för återinträde, och 15 av dessa händelser resulterade i en förlust på 74 miljoner dollar. Konsekvenserna av ett litet fel som orsakade stora förluster uppdagades av Vyper-frågan och Exactly Protocol-attacken.

Säkerhetsåtgärder:

1. Följ strikt kontroll-effekt-interaktionsmodellen: Se till att alla relevanta kontroller och valideringar är gjorda innan du fortsätter. Du bör endast göra tillståndsändringar och kontakta externa enheter när du har slutfört dessa tester.

2. Använd det omfattande skyddet mot återinträde: Använd detta för varje funktion i kontraktet som involverar känsliga procedurer.

Problem med Oracle:

7.88 % av övergreppen orsakades av Oracle-problem, och 7 av dessa fall resulterade i en förlust på 134 miljoner USD. BonqDAO-hacket visade hur man ändrar tokenpriser genom att använda orakelsvagheter.

Säkerhetsåtgärder:

1. Prisprognoser bör inte göras på marknader med liten likviditet.

2. Bestäm om tokens likviditet är tillräcklig för att garantera plattformsintegration innan du tänker på några speciella prisorakelplaner.

3. Inkludera Time-Weighted Average Price (TWAP) för att höja kostnaden för manipulation för angriparen.

Ytterligare sårbarheter

16.47 % av övergreppen gjordes med andra sårbarheter, och 76 av dessa händelser resulterade i en förlust på 280 miljoner dollar. Många webb2-sårbarheter och Mixins databasintrång visade det breda spektrumet av säkerhetsproblem som man stöter på i Web3-domänen.

Topp 10 2023-hack: Sammanfattning

De tio bästa hackningarna 2023, som stod för cirka 70 % av årets skador (cirka 1.2 miljarder dollar), identifierade en vanlig svaghet: åtkomstkontrollproblem, särskilt de som involverade stöld av privata nycklar. Majoriteten av dessa överträdelser inträffade under andra delen av året; tre betydande överfall inträffade i november.

Noterbart var Lazarus-gruppen inblandad i många intrång som resulterade i förlust av pengar via hot wallet-kompromisser. Mixin Network, Euler Finance, Multichain, Poloniex, BonqDAO, Atomic Wallet, HECO Bridge, Curve, Vyper, AlphaPo och CoinEx var bland protokollen som utnyttjades.

Slutsats:

Vid årets slut är 2023:s totala förluster mindre än 2022. Men koncentrationen av skador i de 10 bästa attackerna visar hur viktigt det är att ha bättre skydd. På grund av ett brett spektrum av sårbarheter kräver skyddet av Web3-utrymmet en mångfacetterad strategi.

Det är omöjligt att överskatta betydelsen av noggranna granskningar och ökad kunskap om Web3-penetrationstestning, särskilt med tanke på nya infiltrationstekniker som de som används i Lazarus Group-angrepp. Det rekommenderas starkt att användare och intressenter prioriterar plattformar och tjänster som uppfyller både funktionskrav och högsta säkerhetsstandard för att bana väg för en säker Web3-framtid.

Klicka här för att se liverapporten från expertteamet på Salus.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :är

- $UPP

- 10

- 12

- 13

- 15%

- 2022

- 2023

- 26%

- 29

- 35%

- 36

- 7

- a

- Om Oss

- tvärt

- tillgång

- Enligt

- stod

- tvärs

- aktivitet

- Dessutom

- adress

- framsteg

- mot

- Alla

- Även

- bland

- an

- analys

- och

- och infrastruktur

- vilken som helst

- appar

- ÄR

- Arena

- runt

- AS

- misshandel

- bedömningar

- associerad

- At

- atom

- attackera

- Attacker

- revisioner

- Autentisering

- tillstånd

- genomsnitt

- medvetenhet

- BE

- därför att

- passande

- innan

- Bättre

- Miljarder

- upplåning

- båda

- brott

- överträdelser

- BRO

- broar

- bred

- fört

- företag

- men

- by

- orsakas

- försiktighet

- Förändringar

- byte

- laddning

- Kontroller

- Coinex

- Gemensam

- samfundet

- Företag

- Avslutade

- omfattande

- koncentration

- med tanke på

- konstant

- ständigt

- fortsatte

- kontrakt

- kontroll

- Pris

- kunde

- kritisk

- kurva

- cyberattack

- skada

- faror

- Databas

- December

- Nedgång

- minskade

- krav

- demonstreras

- detalj

- Bestämma

- utvecklade

- olika

- svårigheter

- do

- domän

- gjort

- dramatiskt

- Utbildning

- uppmuntra

- änden

- bestående

- engagera

- tillräckligt

- enheter

- speciellt

- väsentlig

- Euler Finans

- Varje

- exakt

- uppvisar

- Utgång

- expert

- experter

- Exploit

- utnyttjas

- bedrifter

- omfattande

- extern

- finansiering

- hitta

- resultat

- Blixt

- blixtlån

- fel

- brister

- fokuserade

- följer

- För

- fungera

- funktionella

- fonder

- framtida

- Grupp

- garanti

- hacka

- hackare

- hacka

- hade

- hänt

- hårdvara

- Hårdvara plånböcker

- Har

- Hög

- hög profil

- högsta

- Markera

- höjdpunkter

- höggradigt

- HET

- Het plånbok

- Hur ser din drömresa ut

- How To

- HTTPS

- identifierade

- identifiera

- if

- Inverkan

- genomförande

- implikationer

- med Esport

- omöjligt

- in

- djupgående

- innefattar

- införliva

- ökat

- ökande

- Infrastruktur

- initiativ

- integrering

- intressant

- in

- undersöker

- investering

- investeringsportfölj

- involverade

- involverar

- fråga

- problem

- IT

- Juli

- Nyckel

- nycklar

- kunskap

- kyberswap

- Large

- lanserades

- Lazarus

- Lazarusgruppen

- t minst

- mindre

- belånade

- ljus

- tycka om

- begränsningar

- gränser

- Likviditet

- liten

- lever

- lån

- Lån

- förlust

- förluster

- Lot

- gjord

- bibehålla

- Majoritet

- göra

- Framställning

- Manipulation

- många

- Mars

- Marknader

- Maj..

- Möt

- UD

- miljon

- minsta

- mixin

- Mixin nätverk

- modell

- pengar

- övervakning

- månad

- mer

- multikedja

- mångfasetterad

- nödvändighet

- nät

- Nya

- November

- oktober

- of

- erbjudanden

- Ofta

- on

- gång

- pågående

- endast

- orakel

- beställa

- Övriga

- övergripande

- del

- särskilt

- särskilt

- Mönster

- bana

- genomslag

- behörigheter

- Personal

- Nätfiske

- PHP

- Plats

- planer

- plattform

- Plattformar

- plato

- Platon Data Intelligence

- PlatonData

- poloniex

- portfölj

- praktiken

- Precision

- pris

- Priser

- Principen

- Prioritera

- prioritet

- privat

- Privata nycklar

- privilegium

- privilegier

- problem

- förfaranden

- producerande

- vinster

- utsprång

- projekt

- framträdande

- utlovade

- skydda

- skydd

- protokoll

- protokoll

- beprövade

- ge

- förutsatt

- sätta

- sätta

- snabbt

- höja

- område

- Rankning

- rekommenderas

- post

- regelbunden

- relevanta

- pålitlig

- rapport

- Rapportera 2023

- Kräver

- forskning

- motståndskraft

- resultera

- resulterande

- återgår

- avslöjade

- säker

- såg

- bedrägerier

- Andra

- sektor

- säkerhet

- Säkerhetsmedvetenhet

- se

- känslig

- September

- tjänar

- Tjänster

- in

- Dela

- skifta

- skall

- visas

- Visar

- signifikans

- signifikant

- Utrymme

- Spektrum

- intressenter

- standarder

- Ange

- strategier

- Strategi

- stark

- väsentlig

- Framgångsrikt

- sådana

- lidit

- säker

- misstänksam

- SVG

- system

- System

- tar

- grupp

- lag

- tekniker

- tio

- Testning

- tester

- än

- den där

- Smakämnen

- stöld

- Där.

- Dessa

- de

- Tänkande

- detta

- de

- tre

- tid

- till

- tillsammans

- token

- topp

- Top 10

- Topp tio

- Totalt

- spår

- track record

- Utbildning

- transparent

- Uppdatering

- Användning

- användning

- Begagnade

- Användare

- användare

- med hjälp av

- utnyttja

- mängd

- Ventures

- Verifiering

- via

- utsikt

- sårbarheter

- Vyper

- plånbok

- Plånböcker

- var

- Sätt..

- svaghet

- Web2

- Web3

- Web3-gemenskap

- Web3-utrymme

- były

- när

- som

- medan

- bred

- Brett utbud

- med

- år

- Längta

- Om er

- Din

- zephyrnet