Ledd av Anurag Sen, den Säkerhetsdetektiv cybersäkerhetsteam identifierade en dataexponering som påverkar den amerikanska leverantören av betalningsprogram Transact Campus.

Enligt företagets webbplats integrerar Transact Campus teknologi flera betalningsfunktioner i en enda mobil plattform för att driva studentköp vid högre utbildningsinstitutioner. Transact Campus tjänster effektiviserar betalningsprocesser för både studenter och institutioner.

En Elasticsearch-server som innehåller data relaterade till Transact Campus lämnades osäkrad, utan något lösenordsskydd, och har därför avslöjat över 1 miljon studentregister.

Vem är Transact Campus?

Transact Campus säljer en campusbetalningsteknologi till amerikanska högre utbildningsinstitutioner som integrerar mobila betalningar och användaridentifiering (med "Campus ID") i en enda app för studenter.

Studenter kan göra kontantlösa betalningar på studieavgifter och olika andra privilegier på plats med sitt unika personliga konto ("Campus ID"), inklusive evenemangsbiljetter och produkter från koncessionsmontrar, varuautomater och tredjepartsleverantörer.

Campus-ID:n kan också användas för att tillåta studentåtkomst till olika andra campusfunktioner, såsom skrivaråtkomst, dörråtkomst, evenemangsåtkomst och övervakning av klassnärvaro.

Transact Campus har sitt huvudkontor i Phoenix, Arizona. Sedan företaget grundades 1984 har Transact Campus betjänat 12 miljoner studenter vid 1,300 45 kundinstitutioner, vilket underlättat transaktioner till ett värde av 400 miljarder USD. Transact Campus sysselsätter för närvarande cirka 100 personer och genererar en uppskattad årlig omsättning på XNUMX miljoner USD.

Vad exponerades?

Den öppna Elasticsearch-servern exponerade över 1 miljon poster, totalt mer än 5 GB data. Servern lämnades tillgänglig och dess data var okrypterad.

Elasticsearchs loggar innehöll data från olika högskolor som använder Transact Campus tjänster. Dessa uppgifter tillhör studenter vid dessa utsatta institutioner.

Flera former av student-PII exponerades på den öppna servern, inklusive:

- Fullständiga namn

- Mejladresser

- Telefonnummer

- Inloggningsuppgifter i vanlig text, inkl. användarnamn och lösenord

- Transaktions Detaljer, inkl. belopp och tid för köp

- Kreditkortsuppgifter (ofullständiga), inkl. 6 första siffrorna (BIN*) och de sista 4 siffrorna i kreditkortsnummer, utgångsdatum och bankuppgifter

- Köpta måltidsplaner och balans mellan måltider

*Obs: Ett Bank Identification Number (BIN) är de första sex siffrorna i ett betalkortsnummer. Dessa nummer identifierar kortutgivaren.

SafetyDetectives cybersäkerhetsteam hittade den öppna Elasticsearch-servern medan de kontrollerade IP-adresser vid en viss port. Servern var live och uppdaterades vid tidpunkten för upptäckten.

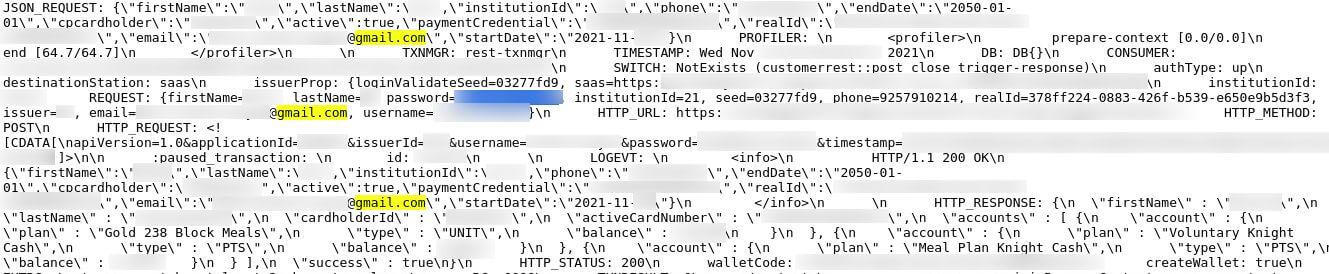

Du kan se bevis på serverloggar som exponerade elevdata i följande skärmdumpar.

Logga in detaljer, plånbokssaldon och annan PII i serverns loggar

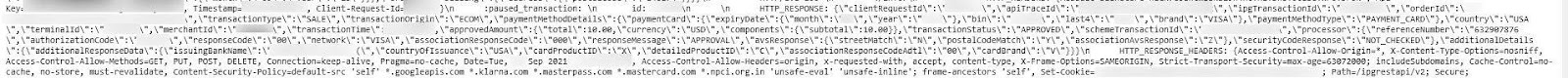

Transaktions- och betalningsdetaljer exponerades också på servern

Dataexponeringen påverkar studenter som är Transact Campus-kontoinnehavare. Familjer kan också drabbas. Till exempel kan en förälders betalningsinformation avslöjas om de finansierar en students studieavgifter eller ekonomiskt stödjer en student genom ett Transact Campus-konto. Varje person som har ett konto och/eller betalningsinformation kopplat till ett konto på en av de utsatta högskolorna kan drabbas.

Det är omöjligt att veta exakt hur många personer som exponerades i denna händelse. Men volymen av e-postadresser och telefonnummer som exponeras på servern tyder på att uppskattningsvis 30,000 40,000-XNUMX XNUMX elever är berörda.

Transact Campus handlar med amerikanska högre utbildningsinstitutioner och som sådan påverkar den exponerade Elasticsearch främst amerikanska medborgare.

Du kan se en fullständig uppdelning av denna dataexponering i tabellen nedan.

| Antal exponerade poster | Över 1 miljoner |

| Antal berörda användare | 30,000 40,000-XNUMX XNUMX personer (grov uppskattning) |

| Storlek på exponering | Runt 5 GB |

| Serverplats | Förenta staterna |

| Företagets plats | Phoenix, Arizona, i USA |

Vi upptäckte den öppna servern den 6 december 2021 och kontaktade sedan Transact Campus den 8 december 2021.

Vi följde upp vår första kontakt med Transact Campus den 9:e och 14:e december 2021, men fick inget svar. Vi mailade US-CERT den 9 januari 2022 och skickade uppföljningsmeddelanden till några viktiga kontakter den 13 januari 2022 — Transact Campus svarade samma dag. Den 14 januari 2022 avslöjade vi på ett ansvarsfullt sätt läckan till Transact Campus och den 16 januari 2022 säkrades dataintrånget.

Transact Campus svarade senare på våra meddelanden och berättade att Elasticsearch-servern inte var under deras kontroll:

"Tydligen sattes detta upp av en tredje part för en demo och togs aldrig ner. Vi bekräftade att datamängden var fylld med en falsk datamängd och inte använde någon produktionsdata."

Notera: Vi kontrollerade ett urval av användare på den öppna Elasticsearch och denna data verkade tillhöra riktiga människor.

Uttalande från Foundry:

"Den här incidenten påverkade inte några system hos Transact; den var isolerad till en enda Foundry-gatewayserver. Den potentiella exponeringen upptäcktes av ett tredje parts säkerhetsföretag som aktivt söker efter sårbara Elasticsearch-kluster. Istället för att testa data som avsett, hämtade Elasticsearch-servern produktionsloggar som innehöll klartext användarnamn och lösenord för färre än 700 elever som försökte registrera sig för åtkomst till måltidsplaner mellan 10 oktober 2021 och 14 januari 2022. Endast registreringsförsök loggade in inom den tidsramen står för de konton som påverkades."

Uttalande från Transact:

"Också alla som hade tillgång till produktionsloggarna skulle inte ha kunnat engagera sig i transaktioner på Transact-plattformen med enbart användarnamn och klartextlösenord. Transact tvingade fram ett lösenordsbyte av en överflöd av försiktighet. Transact engagerade sig också i en betydande noggrannhet efter att ha fått meddelande från SafetyDetectives. Att skydda Transacts klient- och studentdata och systemen som samlar in, bearbetar och underhåller dessa data är av avgörande betydelse. Därför inkluderar säkerheten för system, applikationer och tjänster kontroller och säkerhetsåtgärder för att motverka eventuella hot. Transacts informationssäkerhet och integritetsåtgärder implementeras för att skydda mot obehörig åtkomst till, ändring, avslöjande eller förstörelse av data och system. Transact har åtagit sig att tillhandahålla den högsta nivån av säkerhet för sina kunder och kommer att fortsätta att övervaka den nuvarande situationen och alla andra potentiella hot mot säkerheten för sina system."

Dataexponeringspåverkan

Vi kan inte och vet inte om illvilliga aktörer fick tillgång till databasen medan den var osäkrad. Serverns innehåll kan utsätta utsatta elever för risk för cyberbrott om dåliga aktörer har läst eller laddat ner serverns data.

Skräppostmarknadsföring, nätfiskeattacker, och bedrägerier är möjliga med kontaktuppgifter, fullständiga namn och andra känsliga uppgifter för Transact Campus-användare. Angripare kan genomföra spammarknadsföringskampanjer med så många läckta e-postadresser, skicka nätfiskemeddelanden, skadlig programvara och bedrägerier till tusentals människor.

I en nätfiskeattack kan en cyberbrottsling maskera sig som en pålitlig individ (som en högskoleanställd) för att övertyga studenter att tillhandahålla ytterligare former av personlig information, som CVV-nummer på baksidan av kreditkort. Nätfiskare kan också övertyga en elev att klicka på en skadlig länk. När de klickats kan skadliga länkar ladda ner skadlig programvara till offrets enhet, vilket kan komplettera andra former av datainsamling och cyberbrottslighet.

Utsatta elever kan också bli föremål för bedrägerier om cyberbrottslingar kommer åt servern. I en bluff försöker en cyberbrottsling lura offret att betala dem pengar. Liksom nätfiskeattacker kan cyberbrottslingar använda andra former av exponerad data för att rikta in sig på offret. En cyberbrottsling kan till exempel övertyga en utsatt student att betala utestående studieavgifter direkt till angriparen.

Exponerade kontouppgifter lagrades i klartext och detta innebär ytterligare risker för berörda elever. Om någon hackare hade tillgång till servern kunde de enkelt ha läst okrypterade användarnamn och lösenord. En cyberbrottsling kan få tillgång till elevers konton med denna information, och de kan eventuellt ändra detaljer och hota att ta på sig betydande avgifter om inte en avgift betalas.

Förhindra exponering av data

Vad kan vi göra för att skydda vår data och minimera risken för cyberbrottslighet?

Här är några tips för att förhindra dataexponering:

- Lämna inte din personliga information till ett företag, en organisation eller en person om du inte litar på den enheten till 100 %.

- Besök endast webbplatser som har ett säkert domännamn (domäner med en "https" och/eller stängt låssymbol i början).

- Var extra försiktig när du lämnar dina mest känsliga former av data, till exempel ditt personnummer.

- Skapa solida lösenord som innehåller en blandning av bokstäver, siffror och symboler. Uppdatera dina lösenord regelbundet.

- Klicka inte på en länk online om du inte är helt säker på att den kommer från en legitim källa. Länkar kan finnas i e-postmeddelanden, meddelanden eller på nätfiskewebbplatser som utger sig för att vara legitima domäner.

- Redigera dina sekretessinställningar på sociala medier så att ditt innehåll och din information endast är synligt för vänner och betrodda användare.

- Undvik att visa eller skriva mycket känslig data (som kreditkortsnummer eller lösenord) när du använder ett offentligt eller osäkrat WiFi-nätverk.

- Utbilda dig själv om riskerna med cyberbrottslighet, vikten av dataskydd och metoderna som minskar dina chanser att falla offer för nätfiskeattacker och skadlig programvara.

Om Oss

SafetyDetectives.com är världens största webbplats för antivirusgranskning.

SafetyDetectives forskningslaboratorium är en pro bono-tjänst som syftar till att hjälpa online-communityn att försvara sig mot cyberhot samtidigt som man utbildar organisationer om hur man skyddar sina användares data. Det övergripande syftet med vårt webbmappningsprojekt är att göra internet till en säkrare plats för alla användare.

Våra tidigare rapporter har visat upp flera högprofilerade sårbarheter och dataläckor, inklusive 2.6 miljoner användare som exponerats av en Amerikansk social analysplattform IGBlade, samt ett brott vid en Brazilian Marketplace Integrator-plattform Hariexpress.com.br som läckt ut mer än 610 GB data.

För en fullständig genomgång av SafetyDetectives cybersäkerhetsrapportering under de senaste tre åren, följ SafetyDetectives Cybersecurity Team.

- "

- 000

- 10

- 2021

- 2022

- a

- Om oss

- överflöd

- tillgång

- tillgänglig

- åtkomst

- Konto

- Annat

- adresser

- påverka

- påverkar

- Dotterbolag

- mot

- Alla

- mängd

- analytics

- årsringar

- antivirus

- någon

- app

- tillämpningar

- arizona

- runt

- närvaro

- saldon

- Bank

- Börjar

- Där vi får lov att vara utan att konstant prestera,

- nedan

- mellan

- Miljarder

- brott

- Fördelning

- Kampanjer

- Campus

- Kort

- noggrann

- Pengarlös

- chanser

- byta

- avgifter

- kontroll

- klass

- klienter

- stängt

- samla

- samling

- College

- engagerad

- samfundet

- företag

- Företagets

- fullständigt

- Genomför

- kontakta

- innehåll

- fortsätta

- kontroll

- kontroller

- kunde

- referenser

- kredit

- kreditkort

- Kreditkort

- kritisk

- Aktuella

- För närvarande

- cyber

- cyberbrottslighet

- nätbrottslingar

- Cybersäkerhet

- datum

- dataintrång

- dataskydd

- datauppsättning

- Databas

- Datum

- dag

- Erbjudanden

- detaljer

- anordning

- DID

- siffror

- flit

- direkt

- upptäckt

- Upptäckten

- domän

- Domain Name

- domäner

- ner

- ladda ner

- lätt

- utbilda

- Utbildning

- ansträngning

- sysselsätter

- engagera

- enhet

- uppskatta

- beräknad

- händelse

- exakt

- exempel

- utsatta

- fejka

- familjer

- avgifter

- Förnamn

- följer

- efter

- former

- hittade

- Grundad

- från

- full

- funktioner

- fond

- ytterligare

- nätbryggan

- Hackaren

- huvudkontor

- hjälpa

- högre

- Högre utbildning

- höggradigt

- hållare

- Hur ser din drömresa ut

- How To

- Men

- HTTPS

- Identifiering

- identifiera

- genomföras

- vikt

- omöjligt

- innefattar

- Inklusive

- individuellt

- informationen

- informationssäkerhet

- institutioner

- Internet

- IP

- IP-adresser

- IT

- sig

- Januari

- Nyckel

- Vet

- lab

- största

- läckage

- Läckor

- Nivå

- ljus

- LINK

- länkar

- lever

- Maskiner

- bibehålla

- göra

- malware

- kartläggning

- Marknadsföring

- marknadsplats

- maskerad

- åtgärder

- Media

- metoder

- miljon

- Mobil

- mobila betalningar

- pengar

- Övervaka

- övervakning

- mer

- mest

- multipel

- namn

- nät

- antal

- nummer

- offset

- nätet

- öppet

- organisation

- organisationer

- Övriga

- betalas

- särskilt

- parti

- Lösenord

- lösenord

- Betala

- betalning

- Betalkort

- betalningar

- Personer

- personen

- personlig

- personlig information

- Nätfiske

- phishing-attack

- phishingattacker

- Phoenix

- plattform

- möjlig

- potentiell

- kraft

- föregående

- privatpolicy

- Pro

- process

- processer

- Produktion

- Produkter

- projektet

- skydda

- skydd

- ge

- leverantör

- tillhandahålla

- allmän

- inköp

- Syftet

- motta

- register

- minska

- registrera

- Registrering

- Rapport

- forskning

- intäkter

- översyn

- Risk

- risker

- säkrare

- Samma

- Lurendrejeri

- bedrägerier

- säkra

- Säkrad

- säkerhet

- service

- Tjänster

- in

- flera

- signifikant

- eftersom

- enda

- SEX

- ganska stor

- So

- Social hållbarhet

- sociala medier

- Mjukvara

- några

- skräppost

- står

- effektivisera

- student

- Senare

- stödja

- System

- Målet

- riktade

- grupp

- Teknologi

- testa

- Smakämnen

- därför

- tredje part

- tusentals

- hot

- Genom

- biljetter

- tid

- tidsram

- Tips

- handla

- Transaktioner

- Litar

- under

- unika

- United

- osäkrad

- Uppdatering

- us

- USD 100 miljoner

- användning

- användare

- olika

- försäljare

- synlig

- volym

- sårbarheter

- Sårbara

- plånbok

- webb

- Webbplats

- webbsidor

- om

- medan

- VEM

- wiFi

- inom

- utan

- Världens

- värt

- skulle

- år

- Din