En sammanfattning av några av de mest praktiska verktyg som säkerhetspersonal kan använda för att söka efter och övervaka enheter som är tillgängliga från internet

Internetsäkerhet är ett ständigt bekymmer för teknik- och cybersäkerhetsproffs. Med det ständigt ökande antalet onlineenheter och tjänster är det viktigt att ha en tydlig och korrekt bild av onlinenärvaron av dessa enheter och tjänster för att skydda dem och data mot onlinehot. Vissa sökmotorer för internetanslutna enheter, som Shodan, Censys, Zoomeye, Fofa och BinaryEdge, spelar en avgörande roll i denna uppgift.

De tillåter cybersäkerhet och andra tekniker att få en fullständig och korrekt bild av onlinenärvaron av deras enheter och tjänster. Var och en erbjuder detaljerad information om varje enhet och tjänst, inklusive deras IP-adress, operativsystem, programvara och öppna portar. Dessutom erbjuder de unika funktioner som skiljer dem från andra sökmotorer på Internet.

Genom att övervaka dessa enheter och tjänster kan cybersäkerhetsproffs vidta åtgärder för att skydda dem mot onlinehot, inklusive automatisk portskanning, spridning av skadlig programvara och sårbarhetssökning. Dessutom kan dessa sökmotorer också vara användbara för andra tekniker som vill övervaka sina varumärkens onlinenärvaro och skydda sitt rykte online.

I det här blogginlägget kommer vi att titta på fem sådana verktyg, nämligen Shodan, Censys, Zoomeye, Fofa och BinaryEdge, och diskutera deras unika egenskaper, deras applikationer och deras betydelse för digital säkerhet.

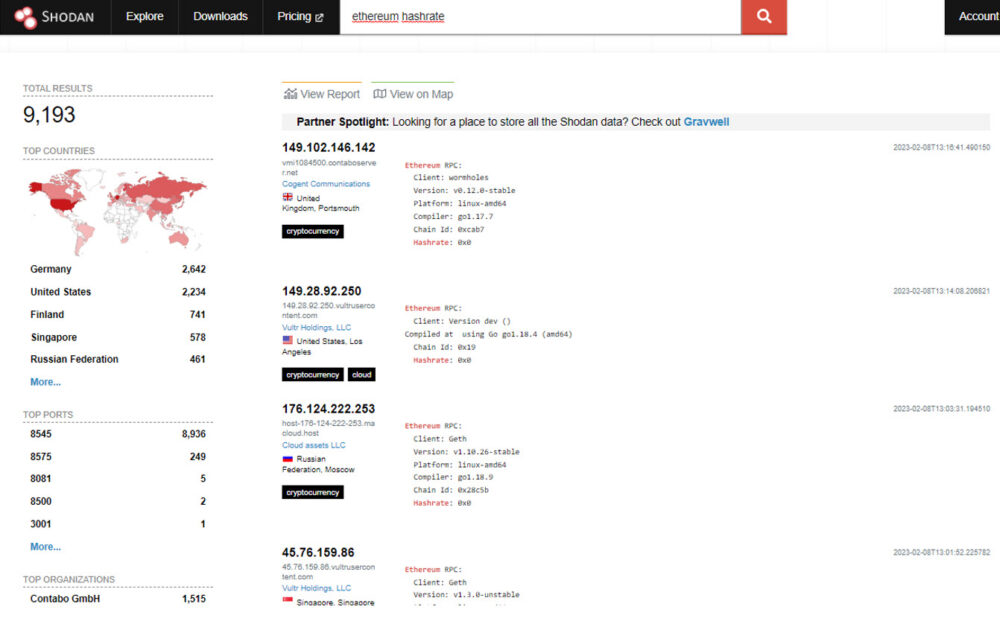

shodan

shodan låter dig hitta internetanslutna enheter, inklusive webbservrar, IP-kameror, routrar och mer. Shodan är unik genom att den fokuserar på att söka efter dessa enheter och tillhandahåller detaljerad information om varje enhet, inklusive IP-adress, operativsystem, programvara och öppna portar. Det är ett värdefullt verktyg för cybersäkerhetsproffs som vill identifiera enheter och tjänster som kan vara utsatta för potentiella säkerhetsbrister.

Censys

Censys är en annan sökmotor som fokuserar på att söka efter enheter anslutna till internet. Precis som Shodan tillhandahåller Censys detaljerad information om varje enhet, inklusive IP-adress, operativsystem, programvara och öppna portar. Men till skillnad från Shodan fokuserar Censys också på enhetssäkerhet och ger information om kända sårbarheter och SSL-certifikat. Denna information är värdefull för att övervaka och säkra enheter och onlinetjänster.

Zoomeye

Zoomeye är en annan populär sökplattform för internetanslutna enheter och tjänster. Det låter dig söka efter och övervaka onlineenheter och tjänster och få realtidsvarningar om ändringar i deras sökresultat. Zoomeye fokuserar på att identifiera onlineenheter och tjänster och tillhandahåller detaljerad information om varje enhet.

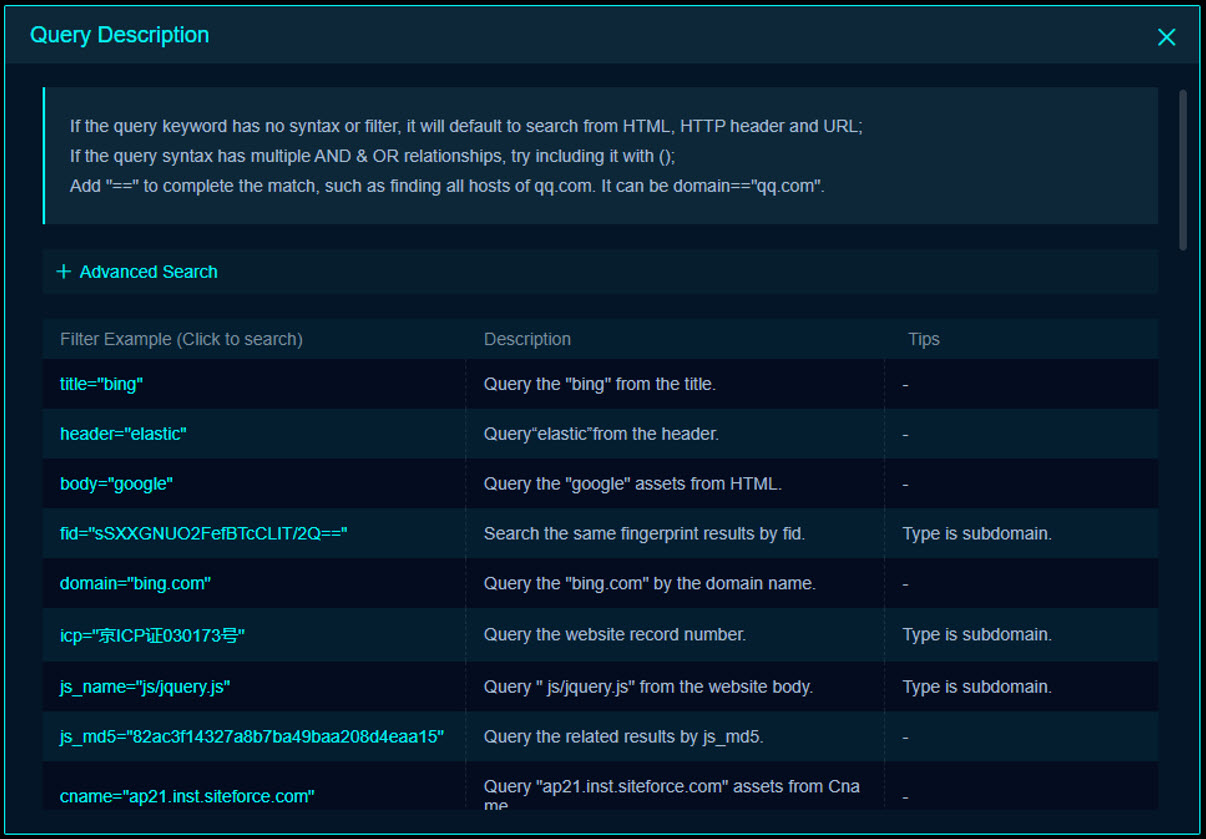

slapp

slapp ger detaljerad information om varje enhet och tjänst, samtidigt som den lyfter fram information om varumärket. En intressant funktion är möjligheten att använda en söksyntax med olika filter, vilket gör det möjligt att använda egna skript och köra mer specifika sökningar.

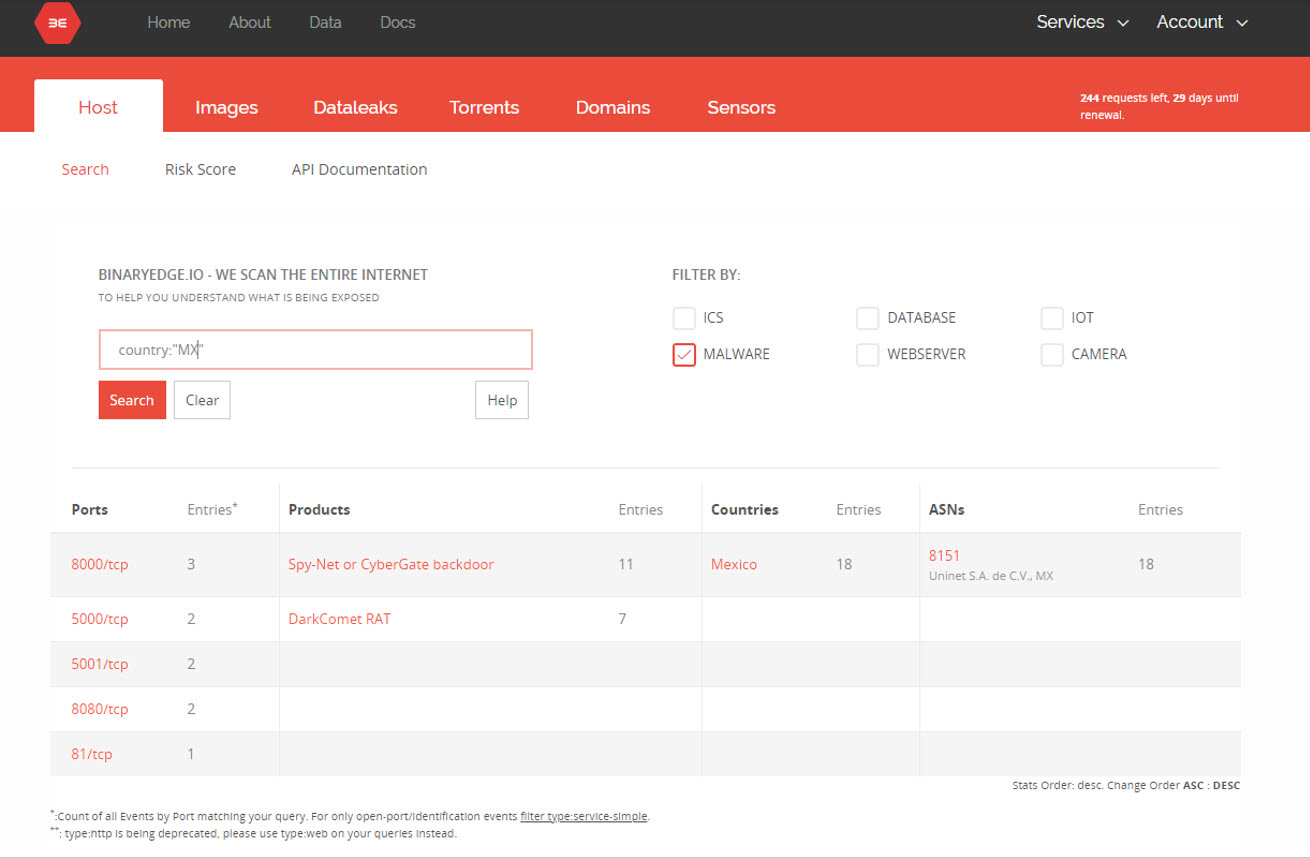

BinaryEdge

Slutligen BinaryEdge är en säkerhetssökmotor som låter användare ta emot varningar i realtid om ändringar i deras sökresultat. I likhet med Shodan eller Censys inkluderar informationen som samlas in av BinaryEdge öppna portar och tjänster med tillhörande potentiella sårbarheter, såväl som data på tillgängliga fjärrskrivbord, ogiltiga SSL-certifikat och nätverksresurser med konfigurationer som kan leda till säkerhetsöverträdelser. Det är också möjligt att verifiera om något e-postkonto är inblandat i en dataläcka.

Bonus: GreyNoise

Gråbrus är ett cybersäkerhetsverktyg som låter användare övervaka och analysera oönskad internettrafik. GreyNoise använder maskininlärningsalgoritmer för att identifiera och klassificera nätverksaktivitet som anses vara brus eller kan anses vara skadlig. GreyNoise-plattformen uppdateras ständigt för att återspegla de senaste hoten och trenderna inom cybersäkerhet.

Till skillnad från de andra sökmotorerna som nämns ovan fokuserar GreyNoise på att identifiera och klassificera nätverksaktiviteter som anses vara brus, såsom automatisk portskanning, spridning av skadlig programvara och sårbarhetsskanning. GreyNoise erbjuder också ett API som tillåter cybersäkerhetsproffs att integrera informationen från GreyNoise i sina befintliga verktyg och system.

Slutsats

Dessa sökmotorer erbjuder unika och värdefulla funktioner för cybersäkerhet och andra tekniker som vill övervaka och skydda sina onlineenheter och tjänster; speciellt för de företag som behöver öka sina insatser för hotunderrättelseverksamhet. När du överväger vilken av dessa skannrar som är rätt för dina behov, är det viktigt att överväga de specifika funktionerna och funktionerna hos var och en och hur de kan användas för att möta dina specifika behov.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoAiStream. Web3 Data Intelligence. Kunskap förstärkt. Tillgång här.

- Minting the Future med Adryenn Ashley. Tillgång här.

- Köp och sälj aktier i PRE-IPO-företag med PREIPO®. Tillgång här.

- Källa: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :är

- 8

- a

- Om Oss

- ovan

- tillgänglig

- Konto

- exakt

- aktiviteter

- aktivitet

- Dessutom

- adress

- mot

- Varningar

- algoritmer

- tillåter

- tillåter

- också

- an

- analysera

- och

- Annan

- vilken som helst

- isär

- api

- tillämpningar

- ÄR

- AS

- associerad

- At

- Automatiserad

- BE

- varumärke

- överträdelser

- by

- kameror

- KAN

- kapacitet

- certifikat

- Förändringar

- klassificera

- klar

- Företag

- fullborda

- Oro

- anslutna

- Tänk

- anses

- med tanke på

- konstant

- ständigt

- kunde

- avgörande

- Cybersäkerhet

- datum

- dataläckage

- detaljerad

- anordning

- enheter

- olika

- digital

- diskutera

- varje

- ansträngningar

- Motor

- Motorer

- speciellt

- ständigt ökande

- befintliga

- utsatta

- Leverans

- Funktioner

- filter

- hitta

- fokuserar

- För

- från

- behändigaste

- Har

- belysa

- Hur ser din drömresa ut

- Men

- HTTPS

- identifiera

- identifiera

- if

- vikt

- med Esport

- in

- innefattar

- Inklusive

- Öka

- informationen

- integrera

- Intelligens

- intressant

- Internet

- internetuppkopplad

- in

- involverade

- IP

- IP-adress

- IT

- jpg

- känd

- senaste

- leda

- läckage

- inlärning

- tycka om

- se

- Maskinen

- maskininlärning

- GÖR

- malware

- max-bredd

- Maj..

- Möt

- nämnts

- Övervaka

- övervakning

- mer

- nämligen

- Behöver

- behov

- nät

- Brus

- antal

- of

- erbjudanden

- Erbjudanden

- on

- ONE

- nätet

- öppet

- drift

- operativsystem

- or

- beställa

- Övriga

- egen

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- Spela

- Populära

- Möjligheten

- möjlig

- potentiell

- Närvaron

- yrkesmän/kvinnor

- skydda

- ger

- realtid

- motta

- reflektera

- om

- avlägsen

- rykte

- Resultat

- höger

- Roll

- roundup

- Körning

- scanning

- skript

- Sök

- sökmotor

- Sökmotorer

- söka

- säkring

- säkerhet

- säkerhetsbrott

- Servrar

- service

- Tjänster

- in

- aktier

- Liknande

- Mjukvara

- några

- specifik

- Spridning

- SSL

- Steg

- sådana

- levereras

- syntax

- system

- System

- Ta

- uppgift

- Teknologi

- den där

- Smakämnen

- den information

- deras

- Dem

- Dessa

- de

- detta

- de

- hot

- hot

- till

- verktyg

- verktyg

- topp

- topp 5

- trafik

- Trender

- unika

- till skillnad från

- oönskade

- uppdaterad

- användning

- Begagnade

- användare

- Värdefulla

- verifiera

- utsikt

- sårbarheter

- sårbarhet

- sårbarhetsskanning

- vill

- we

- webb

- VÄL

- när

- som

- medan

- VEM

- bred

- kommer

- med

- Om er

- Din

- zephyrnet