Nåväl, det här hade vi inte förväntat oss!

Vår mycket älskade iPhone 6+, nu nästan åtta år gammal men i orörd, som ny skick tills en nyligen genomförd UDI (oavsiktlig nedstigning, även känd som en cykelprang, som krossade skärmen men lämnade enheten att fungera bra annars), har inte fått några säkerhetsuppdateringar från Apple på nästan ett år.

Den senaste uppdateringen vi fick var tillbaka 2021-09-23, när vi uppdaterade till iOS 12.5.5.

Varje efterföljande uppdatering för iOS och iPadOS 15 har förståeligt nog förstärkt vårt antagande om att Apple hade släppt iOS 12-stödet för evigt, och därför förvisade vi den gamla iPhonen till bakgrundstjänst, enbart som en nödenhet för kartor eller telefonsamtal när vi var på resande fot.

(Vi trodde att en annan krasch inte skulle förstöra skärmen ytterligare, så det verkade vara en användbar kompromiss.)

Men vi har precis märkt det Apple har trots allt beslutat att uppdatera iOS 12 igen.

Den här nya uppdateringen gäller för följande modeller: iPhone 5s, iPhone 6, iPhone 6 Plus, iPad Air, iPad mini 2, iPad mini 3 och iPod touch 6:e generationen. (Innan iOS 13.1 och iPadOS 13.1 kom ut använde iPhones och iPads samma operativsystem, kallat iOS för båda enheterna.)

Vi fick inget säkerhetsrådgivningsmeddelande från Apple, men en uppmärksam Naked Security-läsare som vet att vi fortfarande har den där gamla iPhone 6+ meddelade oss om Apples säkerhetsbulletin HT213428. (Tack!)

Enkelt uttryckt har Apple publicerat en patch för CVE-2022-32893, som är en av två mystiska zero-day buggar som fick nödpatchar på de flesta andra Apple-plattformar tidigare i augusti 2022:

Skadlig programvara

Som du kommer att se i artikeln precis ovan, fanns det en WebKit-fjärrkodexekveringsbugg, CVE-2022-32893, med hjälp av vilken en jailbreaker, en spionprogramhandlare eller någon slug cyberbrottsling kunde locka dig till en booby-fångad webbplats och implantera skadlig programvara på din enhet, även om allt du gjorde var att titta på en sida eller ett dokument som annars ser oskyldigt ut.

Sedan fanns det en andra bugg i kärnan, CVE-2022-32894, genom vilken nämnda skadliga program kunde förlänga sina tentakler bortom appen den just komprometterade (som en webbläsare eller en dokumentvisare), och få kontroll över det inre av driften systemet självt, vilket gör det möjligt för skadlig programvara att spionera på, modifiera eller till och med installera andra appar, och kringgå Apples mycket omtalade och notoriskt strikta säkerhetskontroller.

Så här är de goda nyheterna: iOS 12 är inte sårbart för nolldagars CVE-2022-32894 på kärnnivå, vilket nästan säkert undviker risken för total kompromiss av själva operativsystemet.

Men här är de dåliga nyheterna: iOS 12 är sårbart för WebKit-felet CVE-2022-32893, så att enskilda appar på din telefon definitivt riskerar att kompromissa.

Vi gissar att Apple måste ha stött på åtminstone några högprofilerade (eller högrisk-, eller båda) användare av äldre telefoner som kompromettats på det här sättet, och beslutat att skjuta ut skydd för alla som en speciell försiktighetsåtgärd.

Faran med WebKit

Kom ihåg att WebKit-buggar finns, löst uttryckt, i mjukvarulagret under Safari, så att Apples egen Safari-webbläsare inte är den enda appen som riskerar denna sårbarhet.

Alla webbläsare på iOS, även Firefox, Edge, Chrome och så vidare, använder WebKit (det är ett krav från Apple om du vill att din app ska komma in i App Store).

Och alla appar som visar webbinnehåll för andra ändamål än allmän surfning, till exempel på sina hjälpsidor, dess Om oss skärm, eller till och med i en inbyggd "miniwebbläsare", är också i riskzonen eftersom den kommer att använda WebKit under täcket.

Med andra ord, att bara "undvika Safari" och hålla sig till en webbläsare från tredje part är inte en lämplig lösning i det här fallet.

Vad göra?

Vi vet nu att frånvaron av en uppdatering för iOS 12 när de senaste nödpatcharna kom ut för nyare iPhones inte berodde på att iOS redan var säker.

Det berodde helt enkelt på att en uppdatering inte var tillgänglig ännu.

Så, med tanke på att vi nu vet att iOS 12 is i riskzonen, och att exploateringar mot CVE-2022-32893 används i verkligheten, och att det finns en patch tillgänglig...

…då är det en brådskande fråga om Patcha tidigt/lappa ofta!

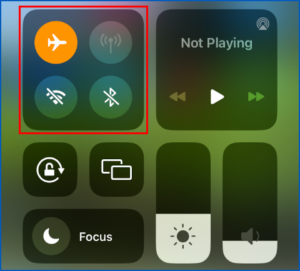

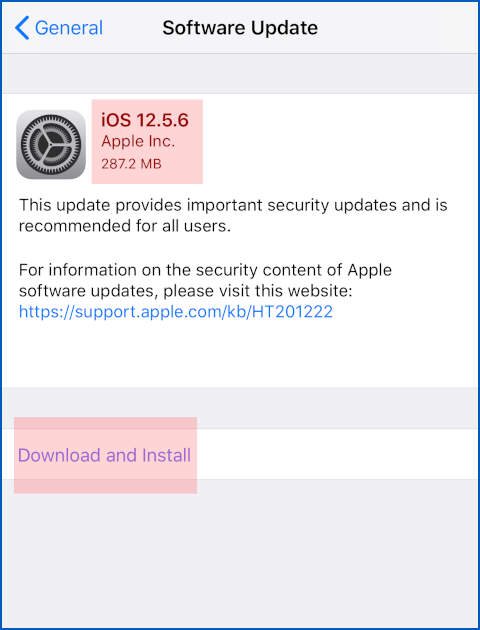

Gå till Inställningar > Allmänt > Programuppdatering, och kontrollera att du har iOS 12.5.6.

Om du ännu inte har fått uppdateringen automatiskt trycker du på Hämta och installera för att börja processen direkt:

Du letar efter iOS 12.5.6.

Använd Ladda ner och installera om det behövs.

- Apple

- blockchain

- coingenius

- cryptocurrency plånböcker

- kryptoväxling

- CVE-2022-32893

- Cybersäkerhet

- nätbrottslingar

- Cybersäkerhet

- säkerhetstjänsten

- digitala plånböcker

- brandvägg

- iOS

- kaspersky

- malware

- Mcafee

- Naken säkerhet

- NexBLOC

- plato

- plato ai

- Platon Data Intelligence

- Platon spel

- PlatonData

- platogaming

- spionprogram

- VPN

- webbkit

- webbplats säkerhet

- zephyrnet

- Zero Day

![S3 Ep90: Chrome 0-dag igen, True Cybercrime och en 2FA-bypass [Podcast + Transcript] S3 Ep90: Chrome 0-dag igen, True Cybercrime och en 2FA-bypass [Podcast + Transcript] PlatoBlockchain Data Intelligence. Vertikal sökning. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-1200-logo-podcast-300x157.png)