Virtual Private Network (VPN)-tjänster har dykt upp som viktiga verktyg för moderna företag under de senaste åren, dubbelt så länge sedan hjälpa till att rädda dagen för många av dem mitt i den pandemi-drivna, pell-mellan rusa till distansarbete år 2020. Genom att skapa en krypterad tunnel för företagsdata som färdas mellan företagsnätverk och anställdas enheter hjälper VPN till att säkra känslig information utan att kompromissa med anställdas produktivitet eller förlama företagens uppdragskritiska verksamhet. Som många organisationer har sedan dess bosatt sig i en hybrid arbetsplatsmodell som blandar arbete på kontoret och på språng, VPN:er med fjärråtkomst har förblivit en stapelvara i deras nätverksanslutning och säkerhetsverktyg.

Å andra sidan har VPN:n också blivit föremål för ökad granskning på grund av en ökning av säkerhetssårbarheter och utnyttjande som riktar sig mot dem, ibland till och med innan lapparna rullas ut. Eftersom VPN potentiellt representerar nycklarna till företagsriket är deras vädjan till såväl nationalstatliga aktörer som cyberbrottslingar obestridlig. Motståndare ägnar betydande resurser åt att leta efter svaga punkter i företagsmjukvarustackar, vilket utövar ytterligare press på organisationer och understryker vikten av robusta riskreducerande metoder.

I en tid där massutnyttjande av kryphål i säkerheten, storskalig försörjningskedjeattacker, och andra intrång i företagens försvar blir allt vanligare, oron ökar inte bara om VPN:s förmåga att skydda företagsdata mot dåliga aktörer, utan också om att denna programvara i sig är ännu en källa till cyberrisk.

Detta väcker frågan: kan företags-VPN vara en skuld som ökar din organisations attackytan?

Nycklar till kungariket

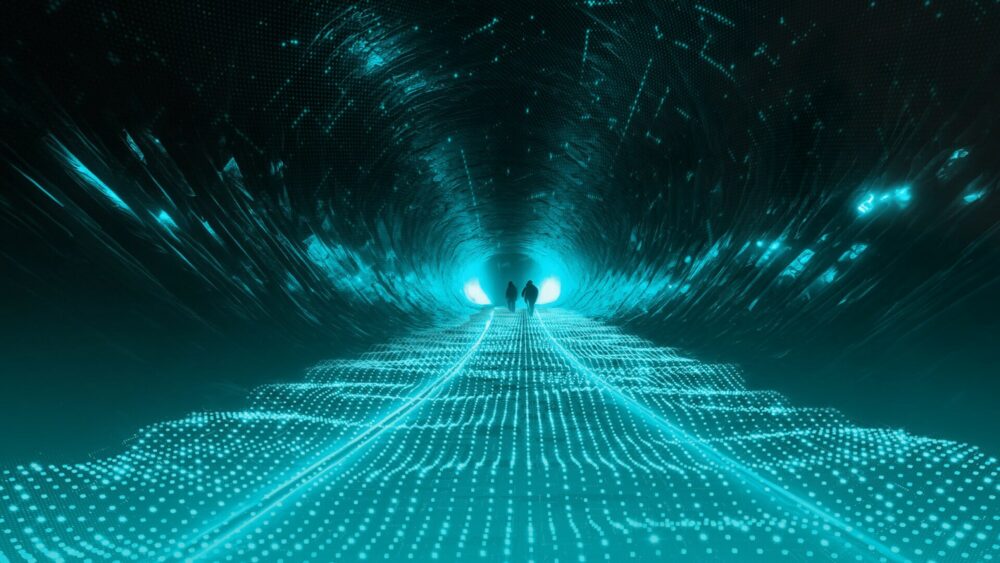

En VPN dirigerar användarens trafik genom en krypterad tunnel som skyddar data mot nyfikna ögon. Det huvudsakliga skälet för ett företags-VPN är att skapa en privat anslutning över ett offentligt nätverk eller internet. På så sätt ger det en geografiskt spridd arbetsstyrka tillgång till interna nätverk som om de satt vid sina kontorsbord, vilket i huvudsak gör deras enheter till en del av företagets nätverk.

Men precis som en tunnel kan kollapsa eller ha läckor, så kan en sårbar VPN-enhet möta alla möjliga hot. Föråldrad programvara är ofta en anledning till att många organisationer faller offer för en attack. Utnyttjande av en VPN-sårbarhet kan göra det möjligt för hackare att stjäla referenser, kapa krypterade trafiksessioner, fjärrexekvera godtycklig kod och ge dem tillgång till känslig företagsdata. Detta VPN-sårbarhetsrapport 2023 ger en praktisk översikt över VPN-sårbarheter som rapporterats under de senaste åren.

Precis som all annan programvara kräver VPN:er underhåll och säkerhetsuppdateringar för att korrigera sårbarheter. Företag verkar dock ha svårt att hänga med i VPN-uppdateringar, bland annat för att VPN ofta inte har några planerade driftstopp och istället förväntas vara igång hela tiden.

Ransomware-grupper är ofta kända för rikta in sig på sårbara VPN-servrar, och genom att få åtkomst minst en gång kan de flytta runt i ett nätverk för att göra vad de vill, som att kryptera och hålla data för lösen, exfiltrera det, bedriva spionage och mer. Med andra ord banar ett framgångsrikt utnyttjande av en sårbarhet väg för ytterligare skadlig åtkomst, vilket potentiellt kan leda till en omfattande kompromiss av företagsnätverket.

Varnande berättelser finns i överflöd

Nyligen har Global Affairs Canada börjat en utredning av ett dataintrång orsakad av en kompromiss med den valda VPN-lösningen, som hade pågått i minst en månad. Påstås ha hackare fått tillgång till ett hemligt antal anställdas e-postmeddelanden och olika servrar som deras bärbara datorer hade anslutit till från den 20 decemberth, 2023, till den 24 januarith, 2024. Naturligtvis kommer dataintrång med enorma kostnader – 4.45 miljoner dollar i genomsnitt, enligt IBM:s Kostnad för ett dataintrång 2023 rapportera.

I ett annat exempel, redan 2021 ryska hotaktörer inriktade på fem sårbarheter i företagens VPN-infrastrukturprodukter, vilket krävde en offentlig varning från NSA som uppmanade organisationer att tillämpa patcharna så snart som möjligt, annars riskerar hacking och spionage.

En annan oro är designbrister som inte är begränsade till någon given VPN-tjänst. Till exempel, TunnelCrack sårbarheter, som nyligen grävts fram av forskare och som påverkar många företags- och konsument-VPN:er, kan göra det möjligt för angripare att lura offren att skicka sin trafik utanför den skyddade VPN-tunneln och snoka på deras dataöverföringar.

Kritiska säkerhetsuppdateringar krävs för att täppa till den här typen av säkerhetsluckor, så det är ett måste att hålla sig på toppen av dem. Så är medvetenhet hos anställda, eftersom ett annat traditionellt hot innebär att dåliga aktörer använder vilseledande webbplatser för att lura anställda att ge upp sina VPN-inloggningsuppgifter. En skurk kan också stjäla en anställds telefon eller bärbara dator för att infiltrera interna nätverk och kompromissa och/eller exfiltrera data, eller tyst snoka på företagets aktiviteter.

Säkra data

Ett företag bör inte förlita sig enbart på sin VPN som ett sätt att skydda sina anställda och intern information. Ett VPN ersätter inte vanligt slutpunktsskydd och inte heller andra autentiseringsmetoder.

Överväg att implementera en lösning som kan hjälpa till med sårbarhetsbedömning och lappning eftersom vikten av att hålla koll på säkerhetsuppdateringar som utfärdas av mjukvarutillverkare, inklusive VPN-leverantörer, inte kan understrykas nog. Med andra ord är regelbundet underhåll och säkerhetsuppdateringar ett av de bästa sätten att minimera oddsen för en framgångsrik cyberincident.

Viktigt, vidta ytterligare åtgärder för att hårdna ditt VPN-val mot kompromisser. USA:s Cybersecurity and Infrastructure Security Agency (CISA) och National Security Agency (NSA) har en praktisk broschyr som beskriver olika försiktighetsåtgärder som gör just detta. Detta inkluderar att krympa attackytan, med en stark kryptering för att förvränga känslig företagsdata, robust autentisering (som en extra faktor i form av en engångskod) och VPN-användningsövervakning. Använd ett VPN som överensstämmer med branschstandarder och som kommer från en välrenommerad leverantör med en dokumenterad erfarenhet av att följa bästa praxis för cybersäkerhet.

Ingen VPN-mjukvara garanterar perfekt skydd och ett företag skulle inte vara klokt att förlita sig enbart på den för åtkomsthantering. Organisationer kan också dra nytta av att utforska andra alternativ för att stödja en distribuerad arbetsstyrka, såsom noll förtroendesäkerhet modellera det förlitar sig på kontinuerlig autentisering av användare, såväl som andra kontroller, som inkluderar kontinuerlig nätverksövervakning, privilegierad åtkomsthantering och säker autentisering i flera lager. Lägg till slutpunktsdetektering och svar till mixen, eftersom det bland annat kan krympa attackytan och dess AI-baserade hotdetekteringsförmåga kan automatiskt lyfta fram misstänkt beteende.

Tänk också på vilken VPN-säkerhet du har eller vill ha. Detta innebär att VPN:er kan skilja sig åt i vad de erbjuder, eftersom det finns mycket mer under ytan än att bara skapa en enkel anslutning till en server eftersom det också kan innehålla olika ytterligare säkerhetsåtgärder. Och VPN: er kan också skilja sig åt i hur de hanterar användaråtkomst, en kan kräva konstant inmatning av referenser, medan en annan kan vara en en-och-gjort sak.

Avskiljande tankar

Även om VPN ofta är en avgörande komponent för säker fjärråtkomst, kan de – särskilt i avsaknad av andra säkerhetsrutiner och kontroller – vara saftiga mål för angripare som vill bryta sig in i företagsnätverk. Olika grupper av avancerade persistent hot (APT) har nyligen beväpnat kända sårbarheter i VPN-programvara för att stjäla användaruppgifter, exekvera kod på distans och extrahera företagets kronjuveler. Ett framgångsrikt utnyttjande av dessa sårbarheter banar vanligtvis vägen för ytterligare skadlig åtkomst, vilket potentiellt kan leda till storskaliga kompromisser av företagsnätverk.

När arbetsmönstren utvecklas kvarstår efterfrågan på fjärråtkomst, vilket understryker den fortsatta vikten av att prioritera säkerheten för en spridd arbetsstyrka som ett grundläggande element i en organisations säkerhetsstrategi.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://www.welivesecurity.com/en/business-security/vulnerabilities-business-vpns-spotlight/

- : har

- :är

- :inte

- :var

- $UPP

- 2020

- 2021

- 2023

- 2024

- a

- förmåga

- Om Oss

- tillgång

- Enligt

- aktiviteter

- aktörer

- lägga till

- lagt till

- Annat

- avancerat

- Affairs

- påverkar

- mot

- byrå

- lika

- Alla

- påstås

- också

- Mitt i

- bland

- an

- och

- och infrastruktur

- Annan

- vilken som helst

- överklaga

- Ansök

- APT

- godtycklig

- ÄR

- runt

- AS

- bedömning

- At

- attackera

- Autentisering

- automatiskt

- genomsnitt

- medvetenhet

- tillbaka

- Badrum

- BE

- därför att

- varit

- börjat

- beteende

- Där vi får lov att vara utan att konstant prestera,

- fördel

- BÄST

- bästa praxis

- mellan

- brott

- överträdelser

- Ha sönder

- företag

- företag

- men

- by

- KAN

- Kanada

- kan inte

- kapacitet

- orsakas

- val

- koda

- Collapse

- komma

- Gemensam

- företag

- Företagets

- komponent

- kompromiss

- komprometterande

- oro

- ledande

- anslutna

- anslutning

- Anslutningar

- Tänk

- konstant

- Konsumenten

- kontinuerlig

- kontroller

- Företag

- Kostar

- kunde

- skapa

- Skapa

- referenser

- förlamande

- Krona

- avgörande

- nätbrottslingar

- Cybersäkerhet

- datum

- dataintrång

- Dataöverträdelser

- December

- Försvar

- försvar

- Efterfrågan

- utplacera

- Designa

- Skrivbord

- Detektering

- enheter

- skilja sig

- dispergerad

- distribueras

- do

- gör

- gör

- dubbelt

- grund

- elementet

- annars

- e

- dykt

- Anställd

- anställda

- möjliggöra

- krypterad

- kryptering

- Slutpunkt

- tillräckligt

- Era

- speciellt

- spionage

- väsentlig

- väsentligen

- Även

- utvecklas

- exempel

- exekvera

- förväntat

- utnyttjande

- bedrifter

- Utforska

- extrahera

- Ögon

- Ansikte

- faktor

- Höst

- fem

- brister

- efter

- För

- formen

- från

- grundläggande

- ytterligare

- vunnits

- få

- geografiskt

- Ge

- ges

- ger

- Välgörenhet

- Gruppens

- garantier

- hackare

- hacking

- hade

- sidan

- hantera

- praktisk

- Hård

- Har

- har

- hjälpa

- Markera

- kapa

- innehav

- Hur ser din drömresa ut

- Men

- HTTPS

- IBM

- if

- enorma

- vikt

- in

- I andra

- innefattar

- innefattar

- Inklusive

- Ökar

- ökande

- alltmer

- industrin

- industristandarder

- informationen

- Infrastruktur

- ingång

- istället

- inre

- Internet

- in

- innebär

- Utfärdad

- IT

- DESS

- sig

- Januari

- bara

- hålla

- nycklar

- slag

- Kingdom

- känd

- laptop

- bärbara datorer

- storskalig

- ledande

- Läckor

- t minst

- ansvar

- tycka om

- Begränsad

- logga in

- du letar

- luckor

- Lot

- Huvudsida

- underhåll

- Beslutsfattare

- Framställning

- skadlig

- ledning

- sätt

- många

- betyder

- åtgärder

- metoder

- kanske

- miljon

- minimerande

- begränsning

- Blanda

- blandar

- modell

- Modern Konst

- övervakning

- Månad

- mer

- flytta

- flera lager

- måste

- nationell

- nationell säkerhet

- onödigt

- nät

- nätverk

- Nej

- nsa

- antal

- Odds

- of

- erbjudanden

- Office

- Ofta

- on

- gång

- ONE

- pågående

- endast

- Verksamhet

- Tillbehör

- or

- beställa

- organisationer

- Övriga

- konturer

- utanför

- över

- Översikt

- del

- Lappa

- Plåster

- mönster

- vrak

- perfekt

- kvarstår

- telefon

- planeras

- plato

- Platon Data Intelligence

- PlatonData

- snälla du

- kontakt

- poäng

- möjlig

- potentiellt

- praxis

- tryck

- prioritering

- privat

- privilegierat

- produktivitet

- Produkter

- skydda

- skyddad

- skydd

- beprövade

- leverantörer

- ger

- allmän

- fråga

- tyst

- Ransom

- Anledningen

- senaste

- nyligen

- post

- regelbunden

- förlita

- förblev

- avlägsen

- fjärråtkomst

- distans

- ersätta

- rapport

- Rapporterad

- representerar

- ansedda

- kräver

- Obligatorisk

- forskare

- Resurser

- Risk

- robusta

- Rullad

- rutter

- rinnande

- skydda

- skyddsåtgärder

- Save

- säga

- granskning

- Andra

- säkra

- säkerhet

- Säkerhetsåtgärder

- verka

- skicka

- känslig

- server

- Servrar

- service

- Tjänster

- sessioner

- Fast

- skall

- Enkelt

- eftersom

- Snoop

- snokande

- So

- Mjukvara

- enbart

- lösning

- ibland

- snart

- Källa

- Spotlight

- Stacks

- standarder

- häfta

- vistas

- Strategi

- stark

- väsentlig

- framgångsrik

- sådana

- stödja

- yta

- uppstår

- misstänksam

- Ta

- berättelser

- targeting

- mål

- än

- den där

- Smakämnen

- deras

- Dem

- Där.

- Dessa

- de

- sak

- saker

- detta

- hot

- hotaktörer

- hot

- Genom

- tid

- gånger

- till

- verktyg

- topp

- spår

- track record

- traditionell

- trafik

- Traveling

- knep

- Litar

- tunnel

- typiskt

- obestridlig

- under

- understryker

- United

- tills

- Uppdateringar

- uppmaning

- användning

- Användare

- med hjälp av

- olika

- leverantör

- Victim

- offer

- VPN

- VPN

- sårbarheter

- sårbarhet

- Sårbara

- vill

- varning

- Sätt..

- sätt

- svag

- webbsidor

- VÄL

- były

- Vad

- oberoende

- som

- medan

- utbredd

- med

- inom

- utan

- ord

- Arbete

- arbetskraft

- Arbetsplats

- oro

- skulle

- år

- ännu

- Om er

- Din

- zephyrnet