Lästid: 6 minuter

I web3-världen kommer nätfiskeförsök i en mängd olika former. Eftersom tekniken fortfarande utvecklas kan nya typer av attacker uppstå. Vissa attacker, som nätfiske, är specifika för Web3, medan andra liknar de vanligare nätfiskeattackerna på Web2.

Innan vi vet exakt vad en isfiske-attack är och hur den fungerar, låt oss först förstå hur transaktioner signeras i Blockchain och vad som är tokentillåtelse.

Underteckna en transaktion

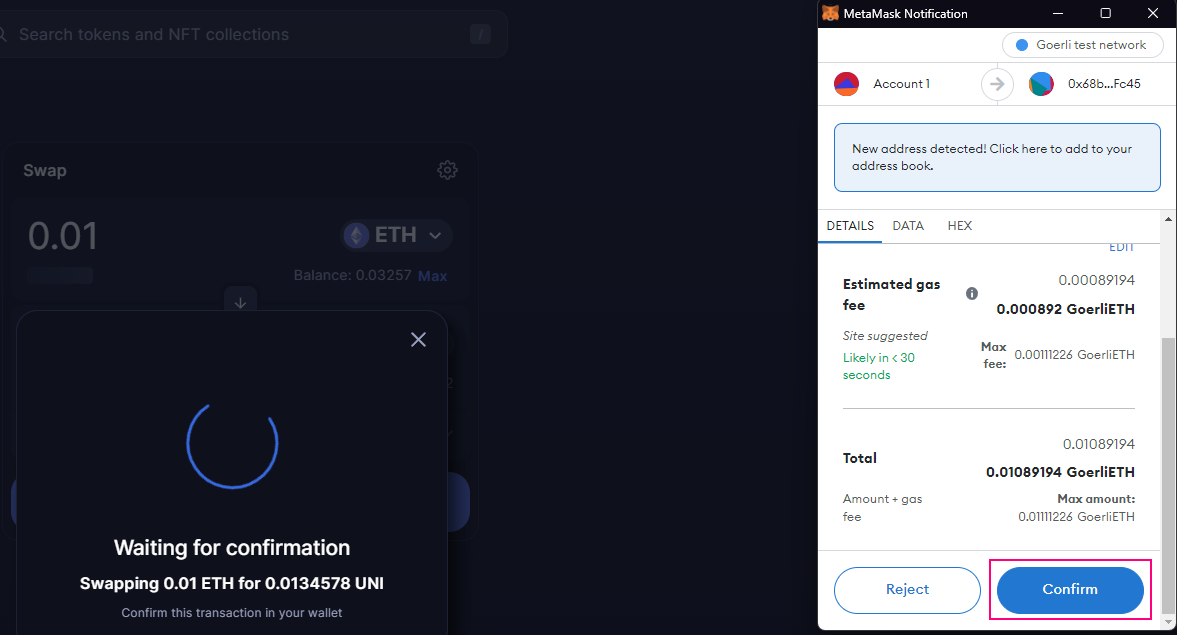

Vi kan ansluta till decentraliserade applikationer med hjälp av plånböcker som Metamask för att utföra åtgärder som att låna ut, låna, köpa NFT, etc. Skadliga användare försöker dra fördel av det faktum att användare måste signera transaktioner med sin metamask för att utföra dessa handlingar.

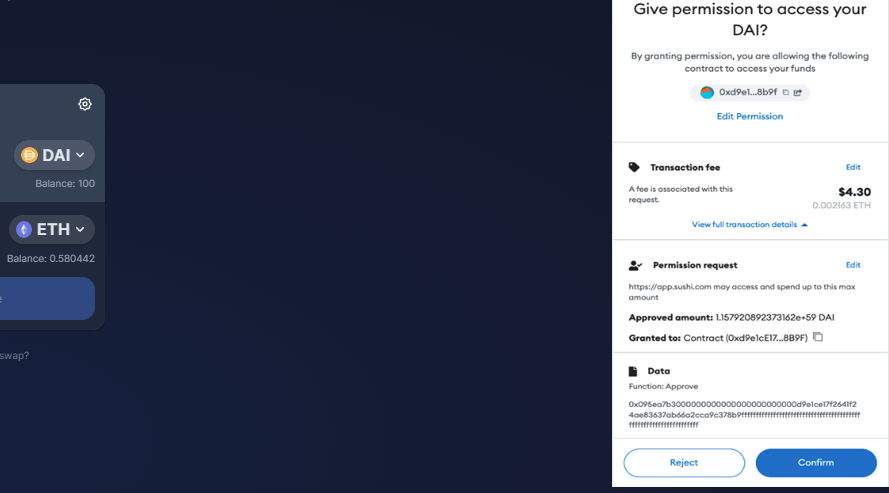

Metamask-popupen visas och frågar användaren om de vill bekräfta eller avbryta transaktionen när en app måste utföra en on-chain-operation. Se bilden nedan.

I exemplet ovan kan vi se att metamask ber oss om bekräftelse när vi byter ETH mot UNI-tokens. Transaktionen kommer att utföras när vi har bekräftat den. Som ett resultat kan det vara svårare att förstå vilka aktiviteter du tillåter i vissa transaktioner, särskilt om vi tillåter en serie handlingar snarare än en enda omedelbar åtgärd. Angripare vill utnyttja denna otydlighet när de fiskar på is.

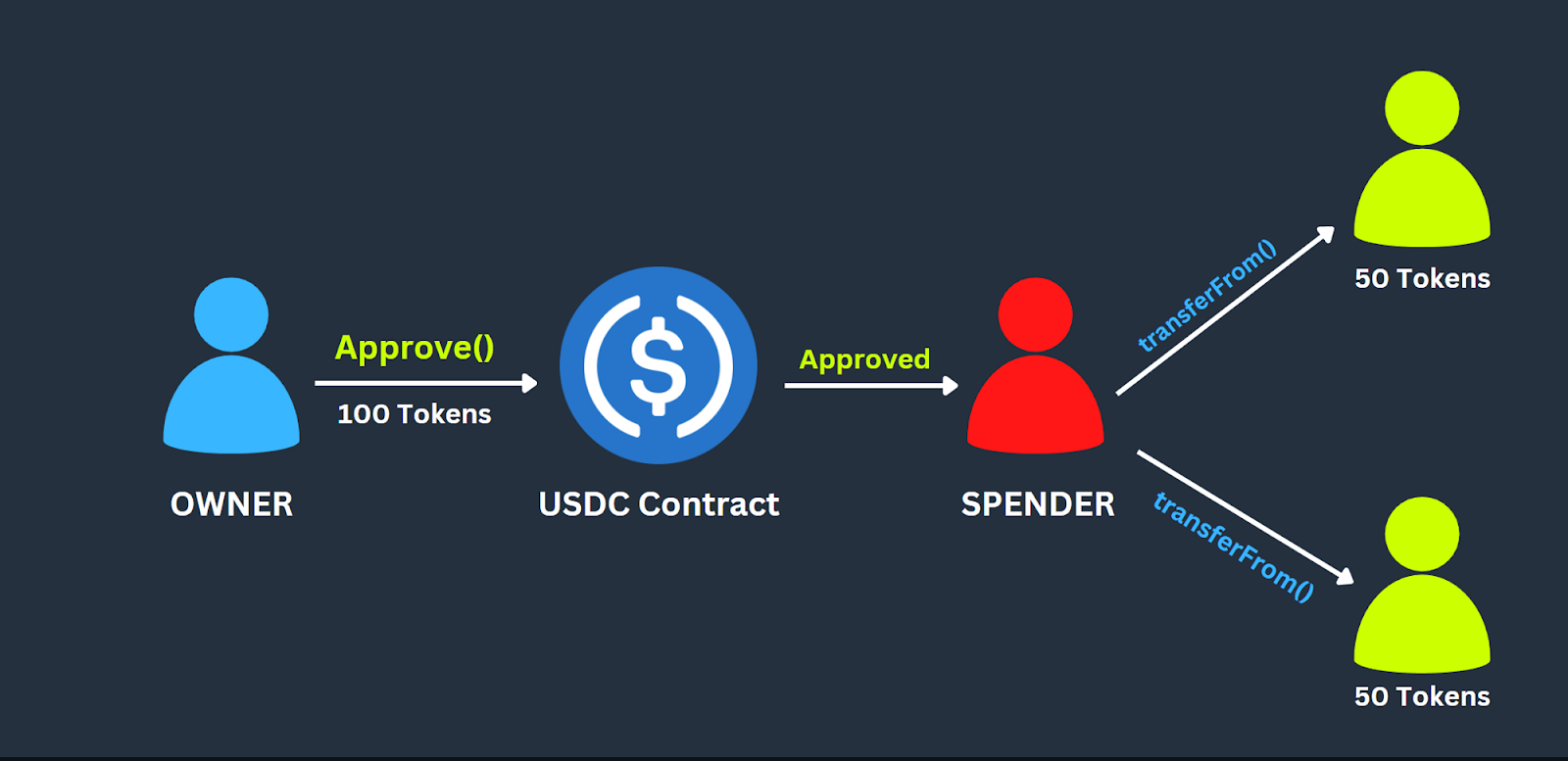

Token Allowance

En transaktion där en token-ägare auktoriserar en token-utgivare att spendera token-beloppet på tokenägarens vägnar. En ägare kan ge ett symboliskt bidrag för icke-fungibla och fungibla tokens. Ägaren är kontot som äger polletterna och beviljar den som spenderar bidraget.

Vad är isfiske

I enkla termer innebär Ice Phishing att lura en användare att underteckna en skadlig transaktion så att angriparen kan få kontroll över kryptotillgångarna.

Metoden "isfiske" innebär inte att man stjäl någon annans privata nycklar. Istället kräver det att man försöker lura en användare att godkänna en transaktion som ger angriparen kontroll över användarens tokens.

Godkännanden är en frekvent typ av transaktioner som tillåter interaktioner mellan användare med DeFi-protokoll. Detta gör isfiske till ett avsevärt hot mot Web3-investerare eftersom interaktion med DeFi-protokoll kräver att du ger tillstånd att interagera.

Hur fungerar attacken?

Angriparen utför denna attack i två steg:

1. Lura offer att underteckna godkännandetransaktioner:

Angripare konstruerar bedrägliga webbplatser som utger sig för att vara en DEX, som SushiSwap, eller som en hjälpsida för en kryptoprodukt.

Angriparen skickar vanligtvis ut dessa skadliga länkar till reklampresenter och "exklusiva" NFT-minnen, nätfiske-e-postmeddelanden, tweets, discords, etc., vilket pressar människor att hoppa in på dessa skadliga webbplatser genom att skapa en falsk känsla av brådska och provocera FOMO (rädsla). av att missa) bland användare. Se exemplet nedan:

Bedragare lyckas när de kan lura användare att ansluta plånböcker till sina skadliga webbplatser och manipulera användare att skriva på godkännanden för att spendera sina tillgångar.

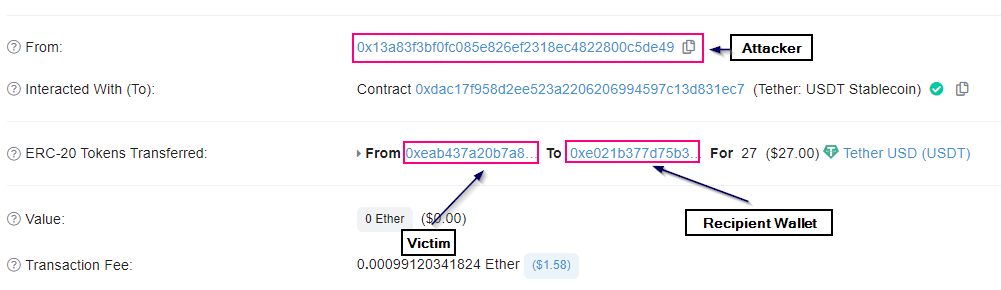

2. Att stjäla tokens från användarnas plånböcker:

Så snart användaren godkänner tokens till den skadliga angriparens adress. Angriparen anropar transferFrom-funktionen och överför alla tokens till sin plånbok. Bedrägeriet involverar vanligtvis minst två plånböcker. Till en början Ice Phishing-plånboken, som användarna hade gett sitt godkännande, och sedan Mottagarplånboken, där angriparen överförde tokens.

Fallstudie av Badger DAO

Badger är ett DeFi-protokoll som gör att man kan tjäna ränta på insättningar. Den 2 december 2021 var BadgerDAO utsatt för en isfiskeattack. Badgers Cloudflare API-nyckel komprometterades, vilket gjorde att angriparen kunde ta över front-end-infrastrukturen.

Angriparen kunde alltså injicera skadligt skript på fronten. Nu försökte användarna ansluta till BadgerDAO och trodde att de satte in tokens för att få en avkastning. Ändå gav den faktiska transaktionen de undertecknade angriparna fullständig tillgång till sina tillgångar.

Angripare tog miljoner från offrens konton och valde specifikt individer med högre saldo att rikta in sig på. De ändrade sitt manus under hela dagen i ett försök att förbli oupptäckta. Så småningom kände BadgerDAO igen attacken och stoppade det smarta kontraktet, men exploatörerna hade redan stulit runt 121 miljoner dollar från 200 konton.

Hur du skyddar dig

Klicka inte på misstänkta länkar: För att undvika nätfiske-URL:er och domänsquatters, använd endast den verifierade URL:en för att komma åt dApps och tjänster. Projektets URL är vanligtvis tillgänglig på deras verifierade Twitter-konto om du är osäker.

Verifiera transaktionen innan du signerar: Det är viktigt att läsa transaktionens detaljer innan du loggar in den i Metamask eller någon annan plånbok för att säkerställa att de åtgärder du avser kommer att utföras.

Hantera dina kryptotillgångar genom flera plånböcker: Distribuera dina kryptovalutainnehav, lagra långsiktiga investeringar och värdefulla NFT:er i kylförvaring som hårdvaruplånböcker samtidigt som du sparar pengar för vanliga transaktioner och mer aktiva dApps i en annan heta plånbok.

Granska och återkalla ersättningen med jämna mellanrum: Regelbundet granska och återkalla dina utsläppsrätter är alltid en bra idé, särskilt för NFT-marknadsplatser, när du inte aktivt använder en dapp. Detta minimerar din chans att förlora pengar på utnyttjande eller attacker och minskar effekten av nätfiskebedrägerier. Du kan använda Revoke.cash or Etherscan token godkännande checker för det.

Bli uppdaterad med bedrägerier för att undvika dem: Håll utkik efter bedrägerier och rapportera ovanligt beteende. Att rapportera bedrägerier kommer att hjälpa säkerhetspersonal och brottsbekämpande myndigheter att fånga bedragare innan de orsakar för mycket skada.

Slutsats

Isfiskeattacker och andra bedrägerier med kryptovaluta kommer troligen att växa mer utbrett när kryptomarknaden fortsätter att öka. Uppmärksamhet och utbildning är de bästa säkerhetsåtgärderna. Användare bör vara medvetna om hur dessa bedrägerier fungerar så att de kan vidta lämpliga försiktighetsåtgärder för att hålla sig säkra. Det är alltid värt att ta en extra stund för att bekräfta att webbadressen du interagerar med har validerats både i kedjan och av en pålitlig källa.

Vanliga frågor

Vad ska jag göra om jag misstänker ett isfiskeförsök?

Kontrollera och återkalla dina godkännanden för alla adresser som kan ha äventyrat din plånbok. https://etherscan.io/tokenapprovalchecker. Överför också alla dina pengar till andra plånböcker.

Hur kan jag skydda mig från isfiske?

För att skydda dig mot isfiske-attack bör du vara försiktig med oönskade e-postmeddelanden, meddelanden och telefonsamtal, även om de verkar komma från en ansedd källa. Verifiera transaktionen innan du signerar den.

Hur återkallar man godkännanden för en adress?

Du kan använda Revoke.cash or Etherscan token godkännande checker för att ta bort godkännanden för en adress.

24 Visningar

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- Platoblockchain. Web3 Metaverse Intelligence. Kunskap förstärkt. Tillgång här.

- Källa: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- Able

- ovan

- tillgång

- Konto

- konton

- Handling

- åtgärder

- aktiv

- aktivt

- aktiviteter

- handlingar

- adress

- adresser

- Fördel

- Alla

- tillåta

- tillåter

- redan

- alltid

- bland

- mängd

- och

- api

- app

- visas

- tillämpningar

- lämpligt

- godkännande

- runt

- Tillgångar

- attackera

- Attacker

- Försök

- uppmärksamhet

- tillgänglig

- saldon

- innan

- nedan

- blockchain

- upplåning

- Samtal

- Vid

- Kontanter

- Orsak

- försiktig

- chans

- valde

- klarhet

- CloudFlare

- Kylförvaring

- komma

- Gemensam

- fullborda

- Äventyras

- Bekräfta

- Kontakta

- Anslutning

- betydande

- konstruera

- fortsätter

- kontrakt

- kontroll

- täcka

- Skapa

- CREDENTIAL

- crypto

- Crypto Market

- krypto-tillgångar

- kryptovaluta

- <b>PostNord</b>

- Dapp

- DApps

- dag

- December

- decentraliserad

- Decentraliserade applikationer

- Defi

- DEFI-PROTOKOLL

- DeFi-protokoll

- insättningar

- detaljer

- utveckla

- Dex

- olika

- svårt

- distribuera

- domän

- tvivlar

- tjänar

- Utbildning

- ansträngning

- Annars

- e

- tillämpning

- säkerställa

- speciellt

- väsentlig

- etc

- ETH

- Etherscan

- Även

- så småningom

- exakt

- exempel

- exekvera

- Utför

- Exploit

- bedrifter

- extra

- ögat

- rädsla

- Förnamn

- FOMO

- former

- bedragare

- bedräglig

- frekvent

- från

- främre

- främre ände

- fungera

- fonder

- fungibla

- Få

- skaffa sig

- få

- giveaways

- ges

- Go

- god

- bevilja

- beviljats

- bidrag

- Väx

- hårdvara

- Hårdvara plånböcker

- hjälpa

- högre

- Innehav

- HET

- Het plånbok

- Hur ser din drömresa ut

- How To

- HTTPS

- IS

- Tanken

- bild

- omedelbar

- Inverkan

- in

- individer

- Infrastruktur

- initialt

- istället

- interagera

- interagera

- interaktioner

- intresse

- Investeringar

- För Investerare

- engagera

- IT

- hoppa

- Ha kvar

- hålla

- Nyckel

- nycklar

- Menande

- Brist

- Lag

- brottsbekämpning

- utlåning

- länkar

- lång sikt

- du letar

- förlora

- GÖR

- marknad

- marknads

- meddelanden

- MetaMask

- metod

- miljon

- miljoner

- saknas

- ögonblick

- pengar

- mer

- multipel

- Nya

- NFT

- NFT-marknadsplatser

- NFT

- On-Chain

- ONE

- driva

- drift

- Övriga

- Övrigt

- ägaren

- äger

- särskilt

- Personer

- Utföra

- tillstånd

- Nätfiske

- phishing-attack

- phishingattacker

- phishing

- telefon

- telefonsamtal

- plato

- Platon Data Intelligence

- PlatonData

- pop-up

- förhärskande

- privat

- Privata nycklar

- förmodligen

- Produkt

- yrkesmän/kvinnor

- projektet

- PR

- skydda

- protokoll

- protokoll

- ge

- inköp

- Tryckande

- Pilbåt

- Läsa

- erkänt

- minskar

- regelbunden

- pålitlig

- förblir

- bort

- rapport

- Rapportering

- ansedda

- Kräver

- resultera

- översyn

- Rise

- säker

- Lurendrejeri

- bedrägerier

- säkerhet

- känsla

- Serier

- Tjänster

- skall

- signera

- signerad

- signering

- Enkelt

- eftersom

- enda

- smarta

- smart kontrakt

- So

- några

- någon

- Källa

- specifik

- specifikt

- spendera

- Steg

- Fortfarande

- stulna

- förvaring

- lyckas

- sådana

- sushiswap

- misstänksam

- Ta

- Målet

- Teknologi

- villkor

- Smakämnen

- deras

- sig själva

- Tänkande

- hot

- Genom

- hela

- tid

- till

- token

- tokens

- alltför

- transaktion

- Transaktioner

- överföring

- överförd

- överföringar

- sann

- tweets

- under

- förstå

- UNI

- oönskad

- uppdaterad

- urgency

- URL

- us

- användning

- Användare

- användare

- vanligen

- validerade

- Värdefulla

- mängd

- verifierade

- verifiera

- Victim

- plånbok

- Plånböcker

- Web2

- Web3

- Web3-världen

- webbsidor

- Vad

- om

- som

- medan

- kommer

- fungerar

- världen

- värt

- Avkastning

- Om er

- Din

- själv

- zephyrnet