Läsningstid: 4 minuterDe flesta är medvetna om ransomware nu, säkert de som regelbundet läser Comodos bloggavsnitt och liknande publikationer. För dem som inte gör det är ransomware en attack där angriparen krypterar alla filer på offrets dator eller server, vilket gör dem helt oanvändbara. Angriparen kräver sedan en avgift, en lösen vanligtvis i Bitcoins, för att kryptera filerna. Angreppets skönhet ur brottslingens synvinkel är att det nästan aldrig finns en lösning för offret när krypteringen har ägt rum. Inget antivirusprogram, ingen hjälp från tekniska experter, ingen polisstyrka och ingen gråt kan någonsin återställa filerna åt dig. Du måste ha dekrypteringsnyckeln eller kyssa adjö till dina filer.

När man stirrar ner på den oförlåtliga tunnan med denna pistol, finner många högt profilerade offer att de inte har något annat val än att betala avgiften. De behöver dessa filer för att fortsätta i affärer eller för att tillhandahålla sina tjänster till samhället, och de har inte råd med någon stillestånd alls. Sjukhus, statliga avdelningar, välgörenhetsorganisationer, universitet, magistratsdomstolar och tidningskontor är bara några exempel på stora institutioner som har bett om och betalat lösen.

Ransomware sprids vanligtvis i formen av ett trojansk hästprogram. Det här är program som lurar dig att tro att de är ett normalt program när du installerar dem, men som faktiskt är en skadlig körbar fil som krypterar dina enheter. Varje del av ransomware har sitt eget unika sätt att infektera målmaskinen, och var och en använder flera nivåer av obfuskation för att undvika upptäckt. Den här bloggen är en djupdykning från en av Comodos ledande ingenjörer i det inre arbetet hos en sådan del av Ransomware – WONSYS.

Vad är WONSYS Ransomware?

Wonsys är en skadlig stam som antingen fördunklas av kryptorprogramvara eller packas in i en fil som UPX, ASPROTECT eller VMPROTECT. Den faktiska körbara filen, wonsys.exe, är begravd djupt inne i ett annat, uppenbarligen oskyldigt, program, så det är en av de trojaner som vi nämnde tidigare. Detta är en vanlig metod som används av en brottsling för att undvika upptäckt av antivirus produkter.

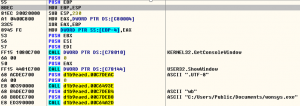

Skadlig programvara tappar sig själv på måldatorn och körs med SHELL32 API, ShellExecuteW:

När ransomware körs av användaren skapar den en "RunOnce" -nyckel i registret:

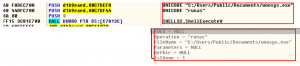

Det räknar också alla enheter på målmaskinen så att den kan kryptera dem alla:

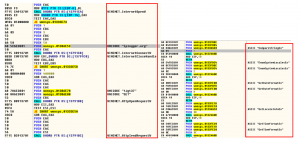

Wonsys skapar sedan en "kill-list" av processer som den behöver stänga av. Dessa är program som, om de lämnas igång, potentiellt kan hindra Wonsys från att infektera hela systemet. Specifikt är de program som Word, PowerPoint, Notepad, Thunderbird som kan "låsa" filer och så förhindra kryptering. Efter att ha stängt dem dessa program, raderar Wonsys också skuggkopian av filerna så att användaren inte kan återställa dem:

Kommandotolken öppnas genom COMSPEC i system32-mappen med administratörsbehörighet:![]()

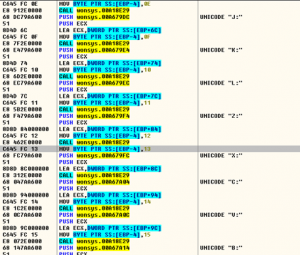

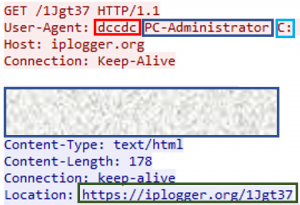

Angriparen samlar också in datum, tidsformat, systemnamn och lokal information med API-funktioner och pingar iplogger.org-webbplatsen och samlar därmed detaljerad information om maskinen.

Wonsys har nu all information den behöver. Skärmdumpen nedan visar att 'dccdc' är tillägget som det kommer att lägga till alla filnamn efter kryptering, 'PC-Administrator' är datorns namn och enhet 'C:' är den enhet den kommer att infektera:

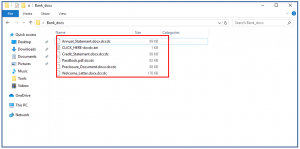

Slutligen WONSYS Ransomware släpper lös nyttolasten och krypterar alla filer på maskinen. Alla filer lämnas med tillägget '.dccdc' förutom en enda okrypterad fil som användaren kan öppna – 'CLICK_HERE-dccdc.txt':

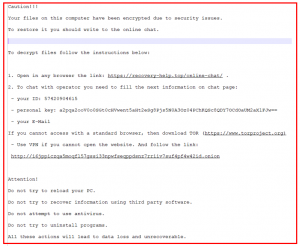

Denna .txt-fil är hur angriparen säger till offret vad man ska göra nästa. Varje infekterad maskin får sitt eget ID och sin personliga nyckel. Anteckningen ber användaren att besöka en webbsida där de behöver den här informationen för att logga in på en chattjänst:

Anteckningen försöker skapa intrycket att chatten är en vänlig tjänst med en vänlig operatör som hjälper dem att återställa sina filer. I själva verket är chatten där hackaren kräver sin betalning i Bitcoin eller annars går offrets filer förlorade för alltid.

Programvara för skydd mot ransomware

Posten WONSYS – Anatomy of a Ransomware Attack visades först på Comodo Nyheter och Internetsäkerhetsinformation.

- a

- Alla

- mängd

- analys

- anatomi

- Annan

- antivirus

- isär

- api

- Skönhet

- nedan

- Bitcoin

- Blockera

- Blogg

- företag

- val

- stängning

- Samla

- Gemensam

- fullständigt

- dator

- fortsätta

- kunde

- Domstolar

- skapa

- skapar

- Kriminell

- Gråt

- djup

- krav

- detaljerad

- Detektering

- Visa

- ner

- stilleståndstid

- driv

- varje

- kryptering

- Ingenjörer

- exempel

- experter

- Förnamn

- alltid

- format

- från

- funktioner

- Regeringen

- Hackaren

- hjälpa

- Häst

- sjukhus

- Hur ser din drömresa ut

- HTTPS

- info

- informationen

- installera

- institutioner

- Internet

- Internet Security

- IT

- sig

- Nyckel

- ledande

- nivåer

- Maskinen

- större

- Framställning

- malware

- nämnts

- behov

- nyheter

- Nästa

- normala

- kontor

- öppet

- Operatören

- egen

- packad

- betalas

- Betala

- betalning

- Personer

- personlig

- bit

- Punkt

- Synvinkel

- Polisen

- processer

- Produkter

- Program

- Program

- skydd

- ge

- publikationer

- Ransom

- Ransomware

- Ransomware Attack

- Verkligheten

- Recover

- Körning

- rinnande

- säkerhet

- service

- Tjänster

- flera

- skugga

- liknande

- enda

- webbplats

- So

- Samhället

- Mjukvara

- lösning

- specifikt

- spridning

- system

- Målet

- Teknisk

- berättar

- Smakämnen

- Tänkande

- Genom

- tid

- Trojan

- unika

- Universitet

- vanligen

- offer

- utsikt

- webb

- Vad

- VEM

- Din