เวลาอ่านหนังสือ: 4 นาทีคนส่วนใหญ่ทราบถึงแรนซัมแวร์แล้ว แน่นอนว่าผู้ที่อ่านส่วนบล็อก Comodo และสิ่งพิมพ์ที่คล้ายคลึงกันเป็นประจำ สำหรับผู้ที่ไม่ทำ แรนซัมแวร์เป็นการโจมตีโดยผู้โจมตีจะเข้ารหัสไฟล์ทั้งหมดบนคอมพิวเตอร์หรือเซิร์ฟเวอร์ของเหยื่อ ทำให้ไม่สามารถใช้งานได้อย่างสมบูรณ์ จากนั้นผู้โจมตีจะเรียกเก็บค่าธรรมเนียม ซึ่งมักจะเป็นค่าไถ่ใน Bitcoins เพื่อถอดรหัสไฟล์ ความงามของการโจมตีจากมุมมองของอาชญากรคือแทบไม่มีทางแก้ไขให้เหยื่อได้เมื่อการเข้ารหัสเกิดขึ้น ไม่มีแอนตี้ไวรัส ไม่มีความช่วยเหลือจากผู้เชี่ยวชาญทางเทคนิค ไม่มีตำรวจ และเสียงร้องไห้มากมายขนาดไหนที่จะกู้คืนไฟล์เหล่านั้นให้คุณได้ คุณต้องมีคีย์ถอดรหัสหรือบอกลาไฟล์ของคุณ

เมื่อมองลงมาที่ลำกล้องปืนที่ไม่ยอมให้อภัย เหยื่อที่มีชื่อเสียงหลายคนพบว่าพวกเขาไม่มีทางเลือกนอกจากต้องเสียค่าธรรมเนียม พวกเขาต้องการไฟล์เหล่านั้นเพื่อดำเนินการต่อในธุรกิจหรือเพื่อให้บริการแก่สังคม และพวกเขาไม่สามารถจ่ายค่าเสียหายได้เลย โรงพยาบาล หน่วยงานของรัฐ องค์กรการกุศล มหาวิทยาลัย ศาลปกครอง และสำนักงานหนังสือพิมพ์ เป็นเพียงตัวอย่างเล็กๆ น้อยๆ ของสถาบันสำคัญๆ ที่ยอมผ่อนปรนและจ่ายค่าไถ่

Ransomware มักจะแพร่กระจายใน ฟอร์ม ของโปรแกรมม้าโทรจัน โปรแกรมเหล่านี้เป็นโปรแกรมที่หลอกล่อให้คุณคิดว่าเป็นโปรแกรมปกติเมื่อคุณติดตั้ง แต่จริงๆ แล้วเป็นโปรแกรมที่ประสงค์ร้ายซึ่งจะเข้ารหัสไดรฟ์ของคุณ แรนซัมแวร์แต่ละชิ้นมีวิธีการติดเชื้อในเครื่องเป้าหมายที่แตกต่างกันไป และแต่ละแรนซัมแวร์จะใช้การทำให้งงงวยหลายระดับเพื่อหลีกเลี่ยงการตรวจจับ บล็อกนี้เป็นข้อมูลเจาะลึกจากหนึ่งในวิศวกรชั้นนำของ Comodo สู่การทำงานภายในของชิ้นส่วนดังกล่าว ransomware – วอนซิส

WONSYS Ransomware คืออะไร?

Wonsys เป็นมัลแวร์สายพันธุ์หนึ่งที่อาจสร้างความสับสนโดยซอฟต์แวร์เข้ารหัสลับ หรือรวมไว้ในไฟล์เช่น UPX, ASProtECT หรือ VMProtect โปรแกรมเรียกทำงานจริง winsys.exe ถูกฝังลึกในอีกโปรแกรมหนึ่งซึ่งดูเหมือนไร้เดียงสา ดังนั้นจึงเป็นหนึ่งในโทรจันที่เรากล่าวถึงก่อนหน้านี้ นี่เป็นวิธีการทั่วไปที่อาชญากรใช้เพื่อหลีกเลี่ยงการตรวจจับโดย โปรแกรมป้องกันไวรัส ผลิตภัณฑ์

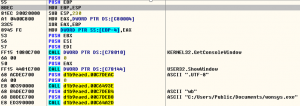

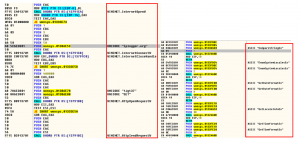

มัลแวร์ปล่อยตัวเองลงสู่คอมพิวเตอร์เป้าหมายและทำงานโดยใช้ SHELL32 API, ShellExecuteW:

เมื่อผู้ใช้เรียกค่าไถ่ ransomware จะสร้างคีย์ "RunOnce" ในรีจิสทรี:

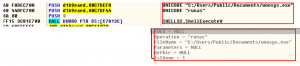

นอกจากนี้ยังนับไดรฟ์ทั้งหมดในเครื่องเป้าหมายเพื่อให้สามารถเข้ารหัสได้ทั้งหมด:

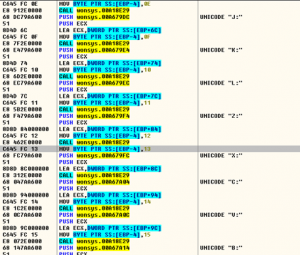

จากนั้น Wonsys จะสร้าง 'kill-list' ของกระบวนการที่ต้องปิดตัวลง โปรแกรมเหล่านี้เป็นโปรแกรมที่อาจป้องกันไม่ให้ Wonsys ติดไวรัสทั้งระบบได้ หากปล่อยทิ้งไว้ โดยเฉพาะคือโปรแกรมต่างๆ เช่น Word, PowerPoint, Notepad, Thunderbird ซึ่งสามารถ 'ล็อก' ไฟล์และป้องกันการเข้ารหัสได้ หลังจากปิดโปรแกรมเหล่านี้แล้ว Wonsys จะลบ Shadow Copy ของไฟล์ด้วย ดังนั้นผู้ใช้จึงไม่สามารถกู้คืนได้:

หน้าต่างพรอมต์คำสั่งเปิดผ่าน COMSPEC ในโฟลเดอร์ system32 พร้อมสิทธิ์ของผู้ดูแลระบบ:![]()

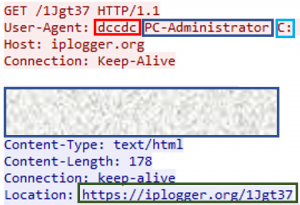

ผู้โจมตียังรวบรวมวันที่ รูปแบบเวลา ชื่อระบบ และข้อมูลสถานที่โดยใช้ฟังก์ชัน API และปิงเว็บไซต์ iplogger.org เพื่อรวบรวมข้อมูลโดยละเอียดเกี่ยวกับเครื่อง

ตอนนี้ Wonsys มีข้อมูลทั้งหมดที่ต้องการแล้ว ภาพหน้าจอด้านล่างแสดงให้เห็นว่า 'dccdc' เป็นส่วนขยายที่จะเพิ่มให้กับชื่อไฟล์ทั้งหมดหลังการเข้ารหัส 'PC-Administrator' คือชื่อคอมพิวเตอร์ และไดรฟ์ 'C:' คือไดรฟ์ที่จะแพร่ระบาด:

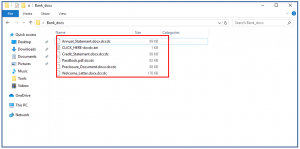

ในที่สุด WONSYS ransomware ปลดปล่อย payload ของมัน เข้ารหัสไฟล์ทั้งหมดบนเครื่อง ไฟล์ทั้งหมดเหลือนามสกุล '.dccdc' แยกจากไฟล์เดียวที่ไม่มีการเข้ารหัสซึ่งผู้ใช้สามารถเปิดได้ – 'CLICK_HERE-dccdc.txt':

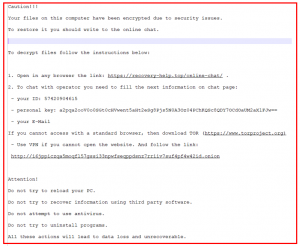

ไฟล์ .txt นี้เป็นวิธีที่ผู้โจมตีแจ้งเหยื่อว่าต้องทำอย่างไรต่อไป เครื่องที่ติดไวรัสแต่ละเครื่องจะได้รับ ID และรหัสส่วนตัวของตัวเอง บันทึกย่อบอกให้ผู้ใช้ไปที่หน้าเว็บที่ต้องการข้อมูลนี้เพื่อเข้าสู่บริการแชท:

บันทึกย่อพยายามสร้างความประทับใจว่าการแชทเป็นบริการที่เป็นมิตรโดยมีโอเปอเรเตอร์ที่ใจดีซึ่งจะช่วยพวกเขากู้คืนไฟล์ ในความเป็นจริง แชทเป็นที่ที่แฮ็กเกอร์เรียกร้องการชำระเงินเป็น Bitcoin มิฉะนั้น ไฟล์ของเหยื่อจะสูญหายไปตลอดกาล

โพสต์ WONSYS – กายวิภาคของการโจมตีแรนซัมแวร์ ปรากฏตัวครั้งแรกเมื่อ ข่าวโคโมโดและข้อมูลความปลอดภัยทางอินเทอร์เน็ต.

- a

- ทั้งหมด

- จำนวน

- การวิเคราะห์

- กายวิภาคศาสตร์

- อื่น

- โปรแกรมป้องกันไวรัส

- นอกเหนือ

- API

- ร้านเสริมสวยเกาหลี

- ด้านล่าง

- Bitcoin

- ปิดกั้น

- บล็อก

- ธุรกิจ

- ทางเลือก

- ปิด

- การเก็บรวบรวม

- ร่วมกัน

- อย่างสมบูรณ์

- คอมพิวเตอร์

- ต่อ

- ได้

- ศาล

- สร้าง

- สร้าง

- ความผิดทางอาญา

- กึกก้อง

- ลึก

- ความต้องการ

- รายละเอียด

- การตรวจพบ

- แสดง

- ลง

- หยุดทำงาน

- ขับรถ

- แต่ละ

- การเข้ารหัสลับ

- วิศวกร

- ตัวอย่าง

- ผู้เชี่ยวชาญ

- ชื่อจริง

- ตลอดไป

- รูป

- ราคาเริ่มต้นที่

- ฟังก์ชั่น

- รัฐบาล

- แฮ็กเกอร์

- ช่วย

- ม้า

- โรงพยาบาล

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- ข้อมูล

- ข้อมูล

- ติดตั้ง

- สถาบัน

- อินเทอร์เน็ต

- รักษาความปลอดภัยอินเทอร์เน็ต

- IT

- ตัวเอง

- คีย์

- ชั้นนำ

- ระดับ

- เครื่อง

- สำคัญ

- การทำ

- มัลแวร์

- กล่าวถึง

- ความต้องการ

- ข่าว

- ถัดไป

- ปกติ

- สำนักงาน

- เปิด

- ผู้ประกอบการ

- ของตนเอง

- แน่น

- ต้องจ่าย

- ชำระ

- การชำระเงิน

- คน

- ส่วนบุคคล

- ชิ้น

- จุด

- จุดชมวิว

- ตำรวจ

- กระบวนการ

- ผลิตภัณฑ์

- โครงการ

- โปรแกรม

- การป้องกัน

- ให้

- สิ่งพิมพ์

- ค่าไถ่

- ransomware

- แรนซัมแวร์โจมตี

- ความจริง

- กู้

- วิ่ง

- วิ่ง

- ความปลอดภัย

- บริการ

- บริการ

- หลาย

- เงา

- คล้ายคลึงกัน

- เดียว

- เว็บไซต์

- So

- สังคม

- ซอฟต์แวร์

- ทางออก

- เฉพาะ

- กระจาย

- ระบบ

- เป้า

- วิชาการ

- บอก

- พื้นที่

- คิด

- ตลอด

- เวลา

- โทรจัน

- เป็นเอกลักษณ์

- มหาวิทยาลัย

- มักจะ

- ผู้ที่ตกเป็นเหยื่อ

- รายละเอียด

- เว็บ

- อะไร

- WHO

- ของคุณ