Web3 หมายถึงการพัฒนาอย่างต่อเนื่องของอินเทอร์เน็ตยุคที่สาม ซึ่งแอปพลิเคชันและเว็บไซต์มีความสามารถในการประมวลผลข้อมูลในลักษณะที่ชาญฉลาดและเหมือนมนุษย์โดยใช้เทคโนโลยี เช่น การเรียนรู้ของเครื่อง ปัญญาประดิษฐ์ เทคโนโลยีบัญชีแยกประเภทแบบกระจายอำนาจ ข้อมูลขนาดใหญ่ และอื่นๆ .

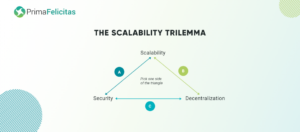

จากมุมมองทางเทคนิค เทคโนโลยี Web3 สามารถกำหนดได้ว่าเป็นเครือข่ายแบบกระจายอำนาจที่ข้อมูลเชื่อมต่อกันและสร้างรายได้ ธุรกรรมทางอินเทอร์เน็ตได้รับการสนับสนุนโดยบัญชีแยกประเภทแบบกระจายแทนที่จะอาศัยอำนาจจากส่วนกลาง วิสัยทัศน์ของอินเตอร์เน็ตในยุค Web3 สรุปได้ดังนี้

- จุดเปิด: แพลตฟอร์มเนื้อหาสร้างขึ้นจากซอฟต์แวร์โอเพ่นซอร์ส ส่งเสริมความโปร่งใสและการทำงานร่วมกัน

- กระจาย: อุปกรณ์ บริการ และผู้ใช้สามารถโต้ตอบกันได้โดยไม่ต้องมีการอนุญาตจากหน่วยงานกลาง ซึ่งสนับสนุนเครือข่ายแบบเพียร์ทูเพียร์

- ไม่พึ่งความไว้ใจ - Trustless: สถาปัตยกรรมแบบ Zero-Trust ขยายมาตรการรักษาความปลอดภัยไปยังอุปกรณ์ Edge ของ Internet of Things (IoT) ทั้งหมด รับประกันความปลอดภัยและความเป็นส่วนตัวที่ดียิ่งขึ้น

Web3 ความเสี่ยง - คืออะไร?

ศักยภาพของ สถาปัตยกรรม Web3 และบล็อกเชน นำเสนออนาคตที่น่าสนใจ แต่การคาดการณ์ความเสี่ยงที่อาจเกิดขึ้นจากข้อดีข้อเสียในการออกแบบก็อาจเป็นเรื่องที่ท้าทาย ตัวอย่างเช่น ในขณะที่ Web 2 ทำให้เกิดการเปลี่ยนแปลงในเนื้อหาเว็บที่ผู้ใช้สร้างขึ้น โดยให้โอกาสในการแสดงออก การเข้าถึงข้อมูล และชุมชน แต่ก็ยังทำให้เกิดความท้าทาย เช่น ข้อมูลที่ไม่ถูกต้องในวงกว้าง การเฝ้าระวังที่ครอบคลุม และผู้ดูแลประตูแบบรวมศูนย์

ความเสี่ยงที่ใหญ่ที่สุดของ ความปลอดภัยของ Web3

- วิศวกรรมสังคมและการโจมตีรูปแบบใหม่ -

Web3 ได้เปิดเผยภัยคุกคามทางไซเบอร์ประเภทใหม่ที่ไม่ซ้ำกับเครือข่ายบล็อกเชนและอินเทอร์เฟซ

- เคล็ดลับลอจิกสัญญาอัจฉริยะ: ภัยคุกคามที่เกิดขึ้นใหม่นี้มุ่งเป้าไปที่ตรรกะที่ซ่อนอยู่ภายในบริการบล็อกเชนโดยเฉพาะ การแฮ็กลอจิกสัญญาอัจฉริยะใช้ประโยชน์จากบริการและฟังก์ชันต่างๆ รวมถึงการกำกับดูแลโครงการ ความสามารถในการทำงานร่วมกัน ฟังก์ชันกระเป๋าเงินดิจิทัล และบริการสินเชื่อเข้ารหัส

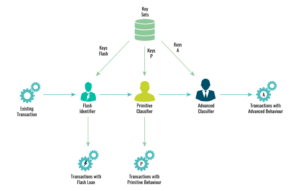

- การโจมตีสินเชื่อแฟลช: ภัยคุกคามนี้เกี่ยวข้องกับการใช้ประโยชน์จากสัญญาอัจฉริยะที่อำนวยความสะดวกในการจัดหาสินเชื่อแฟลชเพื่อดูดกลืนสินทรัพย์ ผู้โจมตีจัดการอินพุตหลายรายการในสัญญาอัจฉริยะ โดยใช้ประโยชน์จากสินเชื่อที่ไม่มีหลักประกัน

- การเข้ารหัสลับ: Cryptojacking เป็นภัยคุกคามที่ผู้ประสงค์ร้ายฝังตัวอยู่ในคอมพิวเตอร์หรืออุปกรณ์พกพาเพื่อใช้ประโยชน์จากทรัพยากรของเครื่องในการขุด cryptocurrencies โดยทั่วไปแล้วนักขุดคริปโตที่เป็นอันตรายจะแทรกซึมอุปกรณ์ผ่านการดาวน์โหลดเว็บเบราว์เซอร์หรือแอปพลิเคชันมือถือปลอม โจมตีอุปกรณ์ต่าง ๆ เช่นสมาร์ทโฟน เดสก์ท็อป แล็ปท็อป หรือเซิร์ฟเวอร์เครือข่าย

- ดึงพรม: การดึงพรมเป็นการกระทำที่เป็นอันตรายในอุตสาหกรรม cryptocurrency ซึ่งนักพัฒนาละทิ้งโครงการและหลบหนีไปพร้อมกับเงินทุนของนักลงทุน เหตุการณ์เหล่านี้มักเกิดขึ้นในการแลกเปลี่ยนแบบกระจายอำนาจ (DEX) ซึ่งบุคคลที่เป็นอันตรายพัฒนาโทเค็น แสดงรายการไว้บน DEX และจับคู่กับสกุลเงินดิจิทัลชั้นนำ เช่น Ethereum

- ไอซ์ฟิชชิ่ง: Ice Phishing หมายถึงการโจมตีบนบล็อกเชนที่ผู้ใช้ถูกหลอกให้ลงนามในธุรกรรมที่เป็นอันตราย ทำให้ผู้โจมตีสามารถควบคุมสินทรัพย์ดิจิทัลได้

- ความปลอดภัยของข้อมูลและความน่าเชื่อถือ -

โทโพโลยีเครือข่ายที่กว้างขึ้นซึ่งครอบคลุมถึงนักแสดง อินเทอร์เฟซ และการจัดเก็บข้อมูลโดยเนื้อแท้จะขยายขอบเขตของความเสี่ยงด้านความปลอดภัยใน Web3 แม้ว่าธุรกรรม Web3 จะถูกเข้ารหัส และข้อมูลและบริการที่กระจายอำนาจจะช่วยลดความเสี่ยงและการเซ็นเซอร์เพียงจุดเดียว แต่ธุรกรรมเหล่านี้ยังทำให้เกิดช่องโหว่ที่อาจเกิดขึ้น ได้แก่

- ความพร้อมใช้งานของข้อมูล: ด้วยการควบคุมที่มากขึ้นในโหนดผู้ใช้ปลายทาง ความกังวลจึงเกิดขึ้นเกี่ยวกับผลกระทบต่อแอปพลิเคชันหรือกระบวนการหากโหนดไม่พร้อมใช้งาน ทำให้เกิดคำถามเกี่ยวกับความพร้อมใช้งานของข้อมูล

- ความถูกต้องของข้อมูล: ในทางกลับกัน การรับรองความถูกต้อง ความคิดริเริ่ม และความถูกต้องของข้อมูลที่มีอยู่กลายเป็นเรื่องท้าทาย เนื่องจากผู้ใช้จำเป็นต้องมีกลไกในการตรวจสอบความน่าเชื่อถือของข้อมูล

- การจัดการข้อมูล: ความเสี่ยงต่างๆ ที่เกี่ยวข้องกับการจัดการข้อมูลมีอยู่ภายในระบบนิเวศของ Web3 รวมถึงการแทรกสคริปต์ที่เป็นอันตรายในภาษาการเขียนโปรแกรมที่หลากหลายที่ใช้ใน Web3 ทำให้ผู้โจมตีสามารถรันคำสั่งของแอปพลิเคชันได้

- การโคลนกระเป๋าสตางค์ ซึ่งผู้โจมตีสามารถเข้าถึงข้อความรหัสผ่านของผู้ใช้และควบคุมเนื้อหาของพวกเขาได้

- การเข้าถึงข้อมูลโดยไม่ได้รับอนุญาตและการแอบอ้างบุคคลอื่นของโหนดผู้ใช้ปลายทาง

- การดักฟังหรือการสกัดกั้นข้อมูลที่ไม่ได้เข้ารหัสที่ส่งผ่านเครือข่าย

- ความเสี่ยงเหล่านี้เน้นย้ำถึงความสำคัญของการใช้มาตรการรักษาความปลอดภัยและโปรโตคอลที่แข็งแกร่งเพื่อบรรเทาช่องโหว่ที่อาจเกิดขึ้นในระบบ Web3

- ตัวตนและการไม่เปิดเผยตัวตน -

ความสามารถของ Web3 ช่วยลดความเสี่ยงด้านการรักษาความลับของข้อมูลและความเป็นส่วนตัวที่เกี่ยวข้องกับ Web2 โดยการเพิ่มขีดความสามารถของบุคคลในการควบคุมข้อมูลของตนได้ดียิ่งขึ้น อย่างไรก็ตาม การไม่เปิดเผยตัวตนและนามแฝงในอัตลักษณ์อธิปไตยของตนเอง (SSI) ก็มีข้อเสียเช่นกัน ลักษณะที่โปร่งใสของบล็อกเชนสาธารณะ ซึ่งทำให้ทุกคนสามารถเข้าถึงบันทึกธุรกรรมได้ ส่งเสริมความไว้วางใจโดยไม่จำเป็นต้องใช้ตัวกลาง แต่ยังแนะนำการแลกเปลี่ยนความเป็นส่วนตัวและความปลอดภัยอีกด้วย

- สิ่งจูงใจทางเศรษฐกิจและความเสี่ยงทางสังคม -

ในแอปพลิเคชัน Web3 ยุคแรกๆ และชุมชนดิจิทัล เศรษฐศาสตร์จุลภาค สกุลเงิน และสินทรัพย์ทางการเงินอื่นๆ ได้รับการบูรณาการเข้าด้วยกัน ทำให้เกิดแรงจูงใจและการลดแรงจูงใจใหม่ๆ ที่จะเปลี่ยนแปลงวิธีคำนวณความเสี่ยง ปัจจัยเหล่านี้ทำให้เกิดแรงจูงใจและสิ่งจูงใจใหม่ๆ ที่จะปรับเปลี่ยนกระบวนการประเมินความเสี่ยง

ตัวอย่างเช่น โครงสร้างทางเศรษฐกิจของ Web3 ที่ฝังอยู่ภายในแอปพลิเคชันสร้างแรงจูงใจที่เป็นเอกลักษณ์สำหรับแฮกเกอร์ แตกต่างจากที่อยู่ในระบบคลาวด์หรือไอทีแบบดั้งเดิม ในการตั้งค่าแบบเดิมๆ บริการและข้อมูลมักถูกกำหนดเป้าหมายโดยไม่มีผลประโยชน์ทางการเงินที่ชัดเจนหรือทันที อย่างไรก็ตาม แอปพลิเคชันบล็อกเชนมักจะเก็บมูลค่าที่สำคัญไว้ภายในบล็อกเชนโดยตรง ทำให้แอปพลิเคชันเหล่านี้เป็นเป้าหมายที่น่าดึงดูดสำหรับผู้ไม่ประสงค์ดี

แนวทางปฏิบัติที่ดีที่สุดสำหรับ ความปลอดภัยของ Web3 of แอปพลิเคชันและโครงสร้างพื้นฐาน

Web3 แสดงถึงวิวัฒนาการของอินเทอร์เน็ต ได้รับการออกแบบมาเป็นพิเศษเพื่อรับมือกับความท้าทายด้านความปลอดภัยที่เครือข่ายบล็อกเชนเช่น Ethereum เผชิญ เพื่อให้มั่นใจถึงความก้าวหน้าและความเจริญรุ่งเรืองที่ยั่งยืน เพื่อลดความเสี่ยงดังกล่าวเมื่อมีส่วนร่วมกับ web3 คุณสามารถนำมาตรการต่างๆ มาใช้ได้ ซึ่งบางส่วนมีรายละเอียดดังนี้:

- การตรวจสอบโค้ดที่ครอบคลุมก่อนการใช้งาน:

การดำเนินการตรวจสอบความปลอดภัยที่ครอบคลุมถือเป็นสิ่งสำคัญสำหรับองค์กรก่อนที่จะเผยแพร่หรือปรับใช้โค้ดของตน หากพบช่องโหว่ด้านความปลอดภัยหลังจากการปรับใช้ ควรได้รับการแก้ไขในเวอร์ชันถัดไป

- แนวทางการออกแบบที่เน้นความปลอดภัยเป็นหลัก:

การรักษาความปลอดภัยมีบทบาทสำคัญในความสำเร็จของนวัตกรรมทางเทคโนโลยีใหม่ๆ ในตลาด ด้วยการนำแนวทางนี้ไปใช้ นักพัฒนา Web3 จะสามารถสร้างผลิตภัณฑ์ที่มีโครงสร้างพื้นฐานที่แข็งแกร่งและโค้ดที่ปลอดภัยซึ่งมีความทนทานต่อการพยายามแฮ็กสูง

- การจัดการคีย์ที่ควบคุมโดยผู้ใช้ที่ได้รับการปรับปรุง:

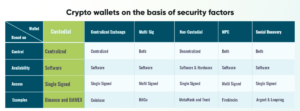

ในกระบวนทัศน์ Web3 ธุรกรรมของผู้ใช้ต้องอาศัยคีย์เข้ารหัสอย่างมาก ซึ่งอาจเป็นเรื่องยากในการจัดการ เนื่องจากธุรกิจต้องอาศัยการจัดการที่สำคัญ ความเสี่ยงที่เกี่ยวข้องทำให้ผู้ใช้บางรายเลือกใช้กระเป๋าเงินที่โฮสต์ไว้ แทนที่จะเลือกกระเป๋าสตางค์ที่ไม่ได้รับการคุ้มครอง

- การดำเนินการรับรองความถูกต้องด้วยสองปัจจัย:

ภัยคุกคามประเภทหนึ่งที่แพร่หลายในภูมิทัศน์ปัจจุบันคือการแฮ็กโซเชียล ซึ่งใช้อินเทอร์เฟซที่เหมือนกันเพื่อหลอกให้ผู้ใช้เปิดเผยข้อมูลส่วนบุคคลหรือข้อมูลที่เป็นความลับแก่แฮกเกอร์ ในพื้นที่ Web3 สิ่งนี้มักสังเกตได้ผ่านการโคลนแอปพลิเคชันยอดนิยมเพื่อสร้างแบบจำลองที่น่าเชื่อถือ

คำสุดท้าย

ความเสี่ยงที่เกี่ยวข้องกับการรักษาความปลอดภัยของ Web3 ให้ภาพรวมที่สมจริงเกี่ยวกับสิ่งที่ผู้เชี่ยวชาญด้านความปลอดภัยสามารถคาดหวังได้ในยุค Web3 ความเสี่ยงเหล่านี้เป็นข้อกังวลที่สำคัญสำหรับการนำ Web3 มาใช้ เนื่องจากผู้ใช้ใหม่ลังเลที่จะเปิดเผยข้อมูลอันมีค่าของตนต่อภัยคุกคามที่อาจเกิดขึ้น นอกจากนี้ การเปลี่ยนไปใช้การรักษาความปลอดภัยของ Web3 จะมีผลกระทบอย่างมากต่อการเปลี่ยนแปลงทางดิจิทัลของกระบวนการทั่วไปและกิจกรรมต่างๆ ในชีวิตประจำวัน

พรีมาเฟลิซิทัส เป็นบริษัทชั้นนำด้านการพัฒนา Web3, Blockchain & Metaverse โดยนำเสนอบริการรักษาความปลอดภัย Web3 ที่หลากหลาย เพื่อช่วยให้ธุรกิจและบุคคลทั่วไปปกป้องทรัพย์สินและข้อมูลของตนในระบบนิเวศ Web3 ที่กำลังเติบโต ทีมผู้เชี่ยวชาญด้านความปลอดภัย Web3 ที่มีประสบการณ์ของเรามีความเข้าใจอย่างลึกซึ้งเกี่ยวกับภัยคุกคามและช่องโหว่ด้านความปลอดภัยล่าสุด เราใช้เครื่องมือทั้งแบบแมนนวลและแบบอัตโนมัติร่วมกันเพื่อระบุและลดความเสี่ยงด้านความปลอดภัยที่อาจเกิดขึ้น

การจัดลำดับความสำคัญด้านความปลอดภัยของ Web3 เป็นปัจจัยสำคัญในการทำให้การนำ Web3 มาใช้ในระยะยาวจะประสบความสำเร็จ การจัดการกับความท้าทายด้านความปลอดภัย เช่น การเข้าถึงข้อมูลโดยไม่ได้รับอนุญาตและการรักษาความลับของข้อมูล มีความสำคัญอย่างยิ่งต่อการใช้เทคโนโลยี Web3 อย่างมีประสิทธิภาพ อย่างไรก็ตาม การใช้แนวทางเชิงรุกในการระบุและจัดการความเสี่ยงสามารถนำไปสู่การปรับปรุงมูลค่าอย่างมากเมื่อใช้ Web3

การเข้าชมโพสต์: 49

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.primafelicitas.com/web3/web3-security-risks-how-to-avoid-them/?utm_source=rss&utm_medium=rss&utm_campaign=web3-security-risks-how-to-avoid-them

- :มี

- :เป็น

- :ที่ไหน

- 1

- 1100

- 180

- 224

- 26%

- 7

- 8

- 9

- a

- ความสามารถ

- เกี่ยวกับเรา

- เข้า

- ความถูกต้อง

- ข้าม

- กิจกรรม

- นักแสดง

- การกระทำ

- นอกจากนี้

- จ่าหน้า

- ที่อยู่

- การนำ

- การนำมาใช้

- ความก้าวหน้า

- ความได้เปรียบ

- หลังจาก

- ทั้งหมด

- ด้วย

- an

- และ

- และโครงสร้างพื้นฐาน

- ไม่เปิดเผยชื่อ

- อื่น

- คาดหวัง

- ใด

- อุทธรณ์

- การใช้งาน

- การใช้งาน

- เข้าใกล้

- สถาปัตยกรรม

- เป็น

- เกิดขึ้น

- เทียม

- ปัญญาประดิษฐ์

- AS

- การประเมินผล

- สินทรัพย์

- ที่เกี่ยวข้อง

- โจมตี

- การโจมตี

- ความพยายามในการ

- การตรวจสอบบัญชี

- การตรวจสอบ

- ความจริง

- ผู้มีอำนาจ

- การอนุญาต

- อัตโนมัติ

- ความพร้อมใช้งาน

- ใช้ได้

- หลีกเลี่ยง

- BE

- จะกลายเป็น

- ก่อน

- ด้านล่าง

- ประโยชน์

- ที่ดีที่สุด

- ปฏิบัติที่ดีที่สุด

- ใหญ่

- ข้อมูลขนาดใหญ่

- ที่ใหญ่ที่สุด

- blockchain

- แอพพลิเคชั่น blockchain

- เครือข่ายบล็อคเชน

- blockchain ตาม

- blockchains

- ที่กว้างขึ้น

- นำ

- เบราว์เซอร์

- สร้าง

- ธุรกิจ

- แต่

- by

- คำนวณ

- CAN

- ความสามารถในการ

- เซ็นเซอร์

- ส่วนกลาง

- อำนาจกลาง

- ส่วนกลาง

- บาง

- ท้าทาย

- ความท้าทาย

- ท้าทาย

- ชั้น

- ชัดเจน

- เมฆ

- รหัส

- การทำงานร่วมกัน

- การผสมผสาน

- ชุมชน

- ชุมชน

- บริษัท

- ครอบคลุม

- ประนีประนอม

- คอมพิวเตอร์

- กังวล

- ความกังวลเกี่ยวกับ

- ความลับ

- เนื้อหา

- เนื้อหา

- สัญญา

- สัญญา

- ควบคุม

- ตามธรรมเนียม

- สร้าง

- การสร้าง

- สำคัญมาก

- สินทรัพย์ดิจิทัล

- คริปโตเคอร์เรนซี่

- cryptocurrency

- อุตสาหกรรม Cryptocurrency

- กระเป๋าเงิน Cryptocurrency

- การเข้ารหัสลับ

- สกุลเงิน

- ปัจจุบัน

- ไซเบอร์

- ข้อมูล

- การจัดเก็บข้อมูล

- ซึ่งกระจายอำนาจ

- เครือข่ายการกระจายอำนาจ

- กระจายอำนาจการแลกเปลี่ยน

- ลึก

- กำหนด

- ปรับใช้

- การใช้งาน

- ออกแบบ

- ได้รับการออกแบบ

- พัฒนา

- นักพัฒนา

- พัฒนาการ

- บริษัท พัฒนา

- อุปกรณ์

- Dex

- DEX

- ดิจิตอล

- แปลงดิจิตอล

- โดยตรง

- การเปิดเผย

- ค้นพบ

- แตกต่าง

- กระจาย

- บัญชีแยกประเภทแบบกระจาย

- หลาย

- ดาวน์โหลด

- ข้อเสีย

- ก่อน

- ด้านเศรษฐกิจ

- ระบบนิเวศ

- ขอบ

- มีประสิทธิภาพ

- ฝัง

- ที่ฝัง

- กากกะรุน

- เพิ่มขีดความสามารถ

- การเปิดใช้งาน

- ห้อมล้อม

- ที่มีการเข้ารหัส

- น่าสนใจ

- ชั้นเยี่ยม

- ที่เพิ่มขึ้น

- การสร้างความมั่นใจ

- สภาพแวดล้อม

- ยุค

- ethereum

- ทุกวัน

- ทุกคน

- วิวัฒนาการ

- ตัวอย่าง

- แลกเปลี่ยน

- ดำเนินการ

- มีอยู่

- ขยาย

- มีประสบการณ์

- ผู้เชี่ยวชาญ

- เอาเปรียบ

- การแสวงหาผลประโยชน์

- การแสดงออก

- ขยาย

- กว้างขวาง

- ต้องเผชิญกับ

- อำนวยความสะดวก

- ปัจจัย

- ปัจจัย

- สองสาม

- ทางการเงิน

- แฟลช

- เงินกู้แฟลช

- ดังต่อไปนี้

- สำหรับ

- รูปแบบ

- อุปถัมภ์

- Fosters

- มัก

- ราคาเริ่มต้นที่

- ฟังก์ชันการทำงาน

- ฟังก์ชั่น

- เงิน

- อนาคต

- ได้รับ

- รุ่น

- การกำกับดูแล

- มากขึ้น

- แฮกเกอร์

- แฮ็ค

- แฮ็ก

- มือ

- จัดการ

- มี

- หนัก

- ช่วย

- ลังเล

- เน้น

- อย่างสูง

- มีความทนทานสูง

- เป็นเจ้าภาพ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- ที่ http

- HTTPS

- identiques

- แยกแยะ

- ระบุ

- เอกลักษณ์

- if

- ทันที

- ส่งผลกระทบ

- การดำเนินการ

- การดำเนินการ

- ผลกระทบ

- ความสำคัญ

- การปรับปรุง

- in

- แรงจูงใจ

- รวมทั้ง

- บุคคล

- อุตสาหกรรม

- ข้อมูล

- โครงสร้างพื้นฐาน

- โดยธรรมชาติ

- อย่างโดยเนื้อแท้

- นักวิเคราะห์ส่วนบุคคลที่หาโอกาสให้เป็นไปได้มากที่สุด

- ปัจจัยการผลิต

- แทน

- แบบบูรณาการ

- Intelligence

- โต้ตอบ

- เชื่อมต่อถึงกัน

- อินเตอร์เฟซ

- ตัวกลาง

- อินเทอร์เน็ต

- อินเทอร์เน็ตของสิ่งที่

- การทำงานร่วมกัน

- เข้าไป

- ที่น่าสนใจ

- แนะนำ

- แนะนำ

- เปิดตัว

- IOT

- IT

- คีย์

- กุญแจ

- ภูมิประเทศ

- ภาษา

- แล็ปท็อป

- ล่าสุด

- นำ

- ชั้นนำ

- การเรียนรู้

- บัญชีแยกประเภท

- บัญชีแยกประเภท

- กดไลก์

- รายการ

- เงินกู้

- เงินให้กู้ยืม

- ตรรกะ

- ระยะยาว

- เครื่อง

- เรียนรู้เครื่อง

- ทำให้

- การทำ

- การจัดการ

- การจัดการ

- การจัดการ

- ลักษณะ

- คู่มือ

- หลาย

- ตลาด

- ความกว้างสูงสุด

- อาจ..

- มาตรการ

- กลไก

- metaverse

- การพัฒนา metaverse

- การทำเหมืองแร่

- ข้อมูลที่ผิด

- บรรเทา

- โทรศัพท์มือถือ

- แอปพลิเคชันบนมือถือ

- อุปกรณ์มือถือ

- เป็นเงิน

- ข้อมูลเพิ่มเติม

- แรงจูงใจ

- หลาย

- ธรรมชาติ

- การเดินเรือ

- จำเป็นต้อง

- เครือข่าย

- เครือข่าย

- ใหม่

- ผู้ใช้ใหม่

- ปม

- โหนด

- ไม่ดูแล

- of

- ปิด

- การเสนอ

- มักจะ

- on

- ONE

- คน

- ต่อเนื่อง

- โอเพนซอร์ส

- ซอฟต์แวร์โอเพนซอร์ส

- โอกาส

- or

- องค์กร

- ความคิดริเริ่ม

- อื่นๆ

- ของเรา

- ที่ระบุไว้

- เกิน

- ภาพรวม

- คู่

- ตัวอย่าง

- สำคัญยิ่ง

- เพื่อนเพื่อเพื่อน

- ส่วนบุคคล

- ฟิชชิ่ง

- PHP

- แพลตฟอร์ม

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- จุด

- ยอดนิยม

- มี

- โพสต์

- โพสต์

- ที่มีศักยภาพ

- การปฏิบัติ

- นำเสนอ

- เป็นที่แพร่หลาย

- พรีมาเฟลิซิทัส

- ก่อน

- ความเป็นส่วนตัว

- ความเป็นส่วนตัวและความปลอดภัย

- เชิงรุก

- กระบวนการ

- กระบวนการ

- ผลิตภัณฑ์

- ลึกซึ้ง

- การเขียนโปรแกรม

- การเขียนโปรแกรมภาษา

- โครงการ

- การส่งเสริม

- ความเจริญ

- ป้องกัน

- โปรโตคอล

- ให้

- การให้

- บทบัญญัติ

- นามแฝง

- สาธารณะ

- ดึง

- คำถาม

- การยก

- พิสัย

- ค่อนข้าง

- เหมือนจริง

- บันทึก

- ลด

- หมายถึง

- การปล่อย

- วางใจ

- อาศัย

- แสดงให้เห็นถึง

- Reshape

- ต้านทาน

- แหล่งข้อมูล

- การปฏิวัติ

- ความเสี่ยง

- การประเมินความเสี่ยง

- ความเสี่ยง

- แข็งแรง

- บทบาท

- แถว

- ขอบเขต

- สคริปต์

- ปลอดภัย

- ความปลอดภัย

- การตรวจสอบความปลอดภัย

- มาตรการรักษาความปลอดภัย

- ความเสี่ยงด้านความปลอดภัย

- ภัยคุกคามความปลอดภัย

- เซิร์ฟเวอร์

- บริการ

- การตั้งค่า

- น่า

- สำคัญ

- การลงชื่อ

- ตั้งแต่

- เดียว

- สมาร์ท

- สัญญาสมาร์ท

- สัญญาสมาร์ท

- มาร์ทโฟน

- สังคม

- ซอฟต์แวร์

- บาง

- ช่องว่าง

- โดยเฉพาะ

- เฉพาะ

- จุดยืน

- การเก็บรักษา

- จัดเก็บ

- โครงสร้าง

- ภายหลัง

- เป็นกอบเป็นกำ

- ความสำเร็จ

- ที่ประสบความสำเร็จ

- อย่างเช่น

- ที่สนับสนุน

- การเฝ้าระวัง

- ระบบ

- ต่อสู้

- เอา

- การ

- เป้า

- เป้าหมาย

- เป้าหมาย

- ทีม

- วิชาการ

- เทคโนโลยี

- เทคโนโลยี

- เทคโนโลยี

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- ตัวเอง

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- สิ่ง

- ที่สาม

- รุ่นที่สาม

- นี้

- เหล่านั้น

- การคุกคาม

- ภัยคุกคาม

- ตลอด

- ไปยัง

- โทเค็น

- เครื่องมือ

- แบบดั้งเดิม

- การทำธุกรรม

- การทำธุรกรรม

- การแปลง

- การเปลี่ยนแปลง

- ความโปร่งใส

- โปร่งใส

- วางใจ

- น่าไว้วางใจ

- ชนิด

- เป็นปกติ

- ไม่มีสิทธิ

- ไม่มีหลักประกัน

- เปิด

- พื้นฐาน

- ความเข้าใจ

- เป็นเอกลักษณ์

- ใช้

- มือสอง

- ผู้ใช้งาน

- ผู้ใช้

- การใช้

- การใช้ประโยชน์

- มีคุณค่า

- ความคุ้มค่า

- ต่างๆ

- ตรวจสอบ

- รุ่น

- ยอดวิว

- วิสัยทัศน์

- สายตา

- จำเป็น

- ช่องโหว่

- กระเป๋าสตางค์

- กระเป๋าสตางค์

- ทาง..

- we

- เว็บ

- 2 เว็บ

- เว็บเบราเซอร์

- Web2

- Web3

- แอปพลิเคชั่น web3

- ระบบนิเวศ Web3

- พื้นที่ Web3

- เทคโนโลยี web3

- เทคโนโลยี web3

- Web3's

- เว็บไซต์

- อะไร

- เมื่อ

- ที่

- ในขณะที่

- กว้าง

- ช่วงกว้าง

- แพร่หลาย

- จะ

- กับ

- ภายใน

- ไม่มี

- จะ

- ลมทะเล